Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Azure Operator Nexus wurde entworfen und entwickelt, um sowohl die neuesten Sicherheitsbedrohungen zu erkennen als auch abzuwehren und die strengen Anforderungen der Sicherheitsstandards von Behörden und Industrie einzuhalten. Zwei Eckpfeiler bilden die Grundlage ihrer Sicherheitsarchitektur:

- Sicherheit standardmäßig – Sicherheitsresilienz ist ein inhärenter Bestandteil der Plattform mit wenig bis zu keinen Konfigurationsänderungen, die für die sichere Verwendung erforderlich sind.

- Annehmen eines Verstoßes – Die zugrunde liegende Annahme besteht darin, dass jedes System kompromittiert werden kann, und als solches ist es das Ziel, die Auswirkungen einer Sicherheitsverletzung zu minimieren, wenn eins auftritt.

Azure Operator Nexus realisiert die oben genannten, indem Sie Cloud-native Sicherheitstools von Microsoft nutzen, die Ihnen die Möglichkeit bieten, Ihren Cloudsicherheitsstatus zu verbessern und gleichzeitig Ihre Betreiberarbeitslasten zu schützen.

Plattformweiter Schutz über Microsoft Defender für Cloud

Microsoft Defender für Cloud ist eine cloudnative Anwendungsschutzplattform (CNAPP), die die Sicherheitsfunktionen bereitstellt, die erforderlich sind, um Ihre Ressourcen zu härten, Ihren Sicherheitsstatus zu verwalten, Cyberangriffe zu schützen und das Sicherheitsmanagement zu optimieren. Dies sind einige der wichtigsten Features von Defender für Cloud, die für die Azure Operator Nexus-Plattform gelten:

- Sicherheitsrisikobewertung für virtuelle Computer und Containerregistrierungen – Ermöglichen Sie einfach Lösungen zur Sicherheitsrisikobewertung, um Sicherheitsrisiken zu ermitteln, zu verwalten und zu beheben. Sie können die Ergebnisse direkt in Defender für Cloud anzeigen, untersuchen und beheben.

- Hybrid cloud security – Verschaffen Sie sich einen einheitlichen Überblick über die Sicherheit in allen Ihren lokalen und Cloud-Workloads. Wenden Sie Sicherheitsrichtlinien an, und bewerten Sie kontinuierlich die Sicherheit Ihrer Hybrid-Cloud-Workloads, um die Einhaltung der Sicherheitsstandards sicherzustellen. Sammeln, Suchen und Analysieren von Sicherheitsdaten aus mehreren Quellen, einschließlich Firewalls und anderen Partnerlösungen.

- Bedrohungsschutzwarnungen – Erweiterte Verhaltensanalysen und Microsoft Intelligent Security Graph bieten einen Vorsprung gegenüber sich entwickelnden Cyberangriffen. Integrierte Verhaltensanalysen und maschinelles Lernen können Angriffe und Zero-Day-Exploits identifizieren. Überwachen Sie Netzwerke, Maschinen, Azure Storage und Clouddienste auf eingehende Angriffe und Aktivitäten nach einer Sicherheitsverletzung. Optimieren Sie die Untersuchung mit interaktiven Tools und kontextbezogener Bedrohungserkennung.

- Compliancebewertung anhand einer Vielzahl von Sicherheitsstandards – Defender für Cloud bewertet Ihre hybride Cloudumgebung kontinuierlich, um die Risikofaktoren gemäß den Kontrollen und bewährten Methoden in Azure Security Benchmark zu analysieren. Wenn Sie die erweiterten Sicherheitsfeatures aktivieren, können Sie eine Reihe anderer Branchenstandards, behördlicher Standards und Benchmarks gemäß den Anforderungen Ihrer Organisation anwenden. Fügen Sie Standards hinzu, und verfolgen Sie ihre Einhaltung über das Dashboard für die Einhaltung gesetzlicher Vorschriften.

- Containersicherheitsfunktionen – Profitieren Sie von Schwachstellenmanagement und Echtzeit-Bedrohungsschutz in Ihren containerisierten Umgebungen.

Es gibt erweiterte Sicherheitsoptionen, mit denen Sie Ihre lokalen Hostserver sowie die Kubernetes-Cluster schützen können, die Ihre Operatorworkloads ausführen. Diese Optionen werden unten beschrieben.

Betriebssystemschutz des Bare-Metal-Computers über Microsoft Defender für Endpunkt

Azure Operator Nexus Bare-Metal-Computer (BMMs), die die lokalen Infrastruktur-Computeserver hosten, sind geschützt, wenn Sie die Microsoft Defender für Endpunkt-Lösung aktivieren möchten. Microsoft Defender für Endpunkt bietet präventive Antivirusfunktionen (AV), Endpunkterkennung und -reaktion (EDR) und Sicherheitsrisikoverwaltungsfunktionen.

Sie haben die Möglichkeit, Microsoft Defender für Endpunktschutz zu aktivieren, sobald Sie einen Microsoft Defender für Server-Plan ausgewählt und aktiviert haben, da die Aktivierung des Defender für Server-Plans eine Voraussetzung für Microsoft Defender für Endpunkt ist. Nach der Aktivierung wird die Microsoft Defender für Endpunkt-Konfiguration von der Plattform verwaltet, um optimale Sicherheit und Leistung sicherzustellen und das Risiko von Fehlkonfigurationen zu verringern.

Kubernetes-Cluster-Workload-Schutz über Microsoft Defender für Container

Lokale Kubernetes-Cluster, die Ihre Operatorworkloads ausführen, sind geschützt, wenn Sie die Microsoft Defender for Containers-Lösung aktivieren möchten. Microsoft Defender für Container bietet Laufzeitschutz vor Bedrohungen für Cluster und Linux-Knoten sowie Härtung der Clusterumgebungen gegen Fehlkonfigurationen.

Sie haben die Möglichkeit, defender for Containers-Schutz in Defender für Cloud zu aktivieren, indem Sie den Defender for Containers-Plan aktivieren.

Cloudsicherheit ist eine gemeinsame Verantwortung

Es ist wichtig zu verstehen, dass sicherheit in einer Cloudumgebung eine gemeinsame Verantwortung zwischen Ihnen und dem Cloudanbieter ist. Die Verantwortlichkeiten variieren je nach Art des Clouddiensts, auf dem Ihre Workloads ausgeführt werden, unabhängig davon, ob es sich um Software as a Service (SaaS), Platform as a Service (PaaS) oder Infrastructure as a Service (IaaS) handelt und wo die Workloads gehostet werden – innerhalb der Cloudanbieter oder Ihrer eigenen lokalen Rechenzentren.

Azure Operator Nexus-Workloads werden auf Servern in Ihren Rechenzentren ausgeführt, sodass Sie die Kontrolle über Änderungen an Ihrer lokalen Umgebung haben. Microsoft stellt regelmäßig neue Plattformversionen zur Verfügung, die Sicherheits- und andere Updates enthalten. Sie müssen dann entscheiden, wann diese Versionen entsprechend den Geschäftlichen Anforderungen Ihrer Organisation auf Ihre Umgebung angewendet werden sollen.

Kubernetes Sicherheits-Benchmark-Scannen

Branchenstandard-Sicherheits-Benchmarking-Tools werden verwendet, um die Azure Operator Nexus-Plattform auf Sicherheitscompliance zu überprüfen. Zu diesen Tools gehören OpenSCAP, um die Einhaltung von Kubernetes Security Technical Implementation Guide (STIG)-Kontrollen zu bewerten, und die Kube-Bench von Aqua Security, um die Compliance mit den Kubernetes Benchmarks (CIS) des Centers für Internet Security zu bewerten.

Einige Steuerelemente sind technisch nicht machbar, um sie in der Azure Operator Nexus-Umgebung zu implementieren, und diese ausgenommenen Steuerelemente sind unten für die anwendbaren Nexus-Ebenen dokumentiert.

Umgebungskontrollen wie RBAC- und Service Account-Tests werden von diesen Tools nicht ausgewertet, da die Ergebnisse je nach Kundenanforderungen unterschiedlich sein können.

NTF = Technisch nicht machbar

OpenSCAP STIG - V2R2

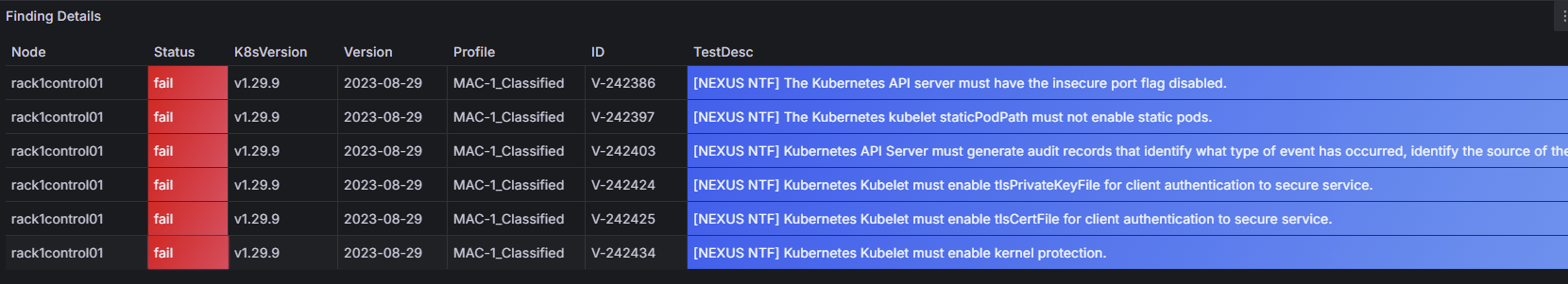

Cluster

| STIG-ID | Empfehlungsbeschreibung | Der Status | Thema |

|---|---|---|---|

| V-242386 | Der Kubernetes-API-Server muss das unsichere Port-Flag deaktiviert haben. | NTF | Diese Überprüfung ist in v1.24.0 und höher veraltet. |

| V-242397 | Der kubernetes kubelet staticPodPath darf keine statischen Pods aktivieren | NTF | Nur für Steuerknoten aktiviert, erforderlich für Kubeadm |

| V-242403 | Kubernetes-API-Server muss Überwachungsdatensätze generieren, die den Ereignistyp identifizieren, die Quelle des Ereignisses identifizieren, die Ereignisergebnisse enthalten, alle Benutzer identifizieren und alle container identifizieren, die dem Ereignis zugeordnet sind. | NTF | Bestimmte API-Anforderungen und -Antworten enthalten geheime Schlüssel und werden daher nicht in den Überwachungsprotokollen erfasst. |

| V-242424 | Kubernetes Kubelet muss tlsPrivateKeyFile für die Clientauthentifizierung zum Sichern des Diensts aktivieren | NTF | Kubelet SANs enthält nur Hostnamen |

| V-242425 | Kubernetes Kubelet muss tlsCertFile für die Clientauthentifizierung zum Sichern des Diensts aktivieren. | NTF | Kubelet SANs enthält nur Hostnamen |

| V-242434 | Kubernetes Kubelet muss kernelschutz aktivieren. | NTF | Das Aktivieren des Kernelschutzes ist für Kubeadm in Nexus nicht machbar. |

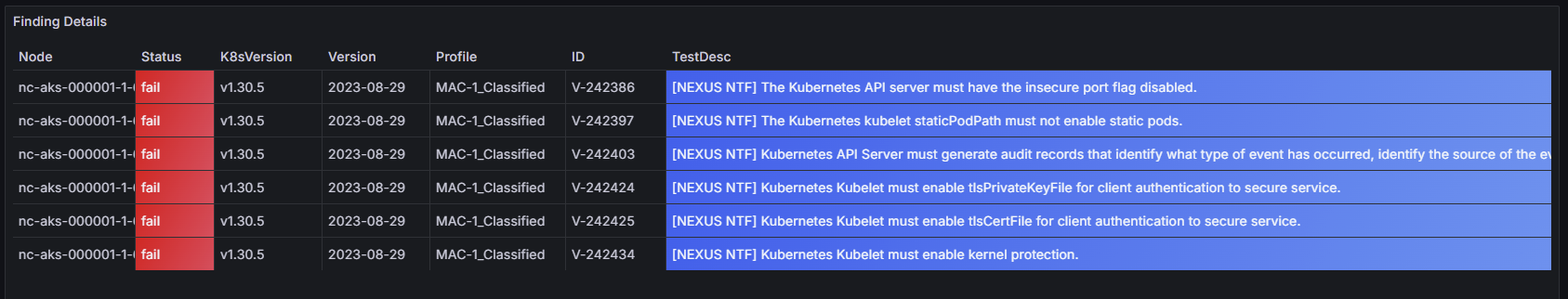

Nexus Kubernetes Cluster

| STIG-ID | Empfehlungsbeschreibung | Der Status | Thema |

|---|---|---|---|

| V-242386 | Der Kubernetes-API-Server muss das unsichere Port-Flag deaktiviert haben. | NTF | Diese Überprüfung ist in v1.24.0 und höher veraltet. |

| V-242397 | Der kubernetes kubelet staticPodPath darf keine statischen Pods aktivieren | NTF | Nur für Steuerknoten aktiviert, erforderlich für Kubeadm |

| V-242403 | Kubernetes-API-Server muss Überwachungsdatensätze generieren, die den Ereignistyp identifizieren, die Quelle des Ereignisses identifizieren, die Ereignisergebnisse enthalten, alle Benutzer identifizieren und alle container identifizieren, die dem Ereignis zugeordnet sind. | NTF | Bestimmte API-Anforderungen und -Antworten enthalten geheime Schlüssel und werden daher nicht in den Überwachungsprotokollen erfasst. |

| V-242424 | Kubernetes Kubelet muss tlsPrivateKeyFile für die Clientauthentifizierung zum Sichern des Diensts aktivieren | NTF | Kubelet SANs enthält nur Hostnamen |

| V-242425 | Kubernetes Kubelet muss tlsCertFile für die Clientauthentifizierung zum Sichern des Diensts aktivieren. | NTF | Kubelet SANs enthält nur Hostnamen |

| V-242434 | Kubernetes Kubelet muss kernelschutz aktivieren. | NTF | Das Aktivieren des Kernelschutzes ist für Kubeadm in Nexus nicht machbar. |

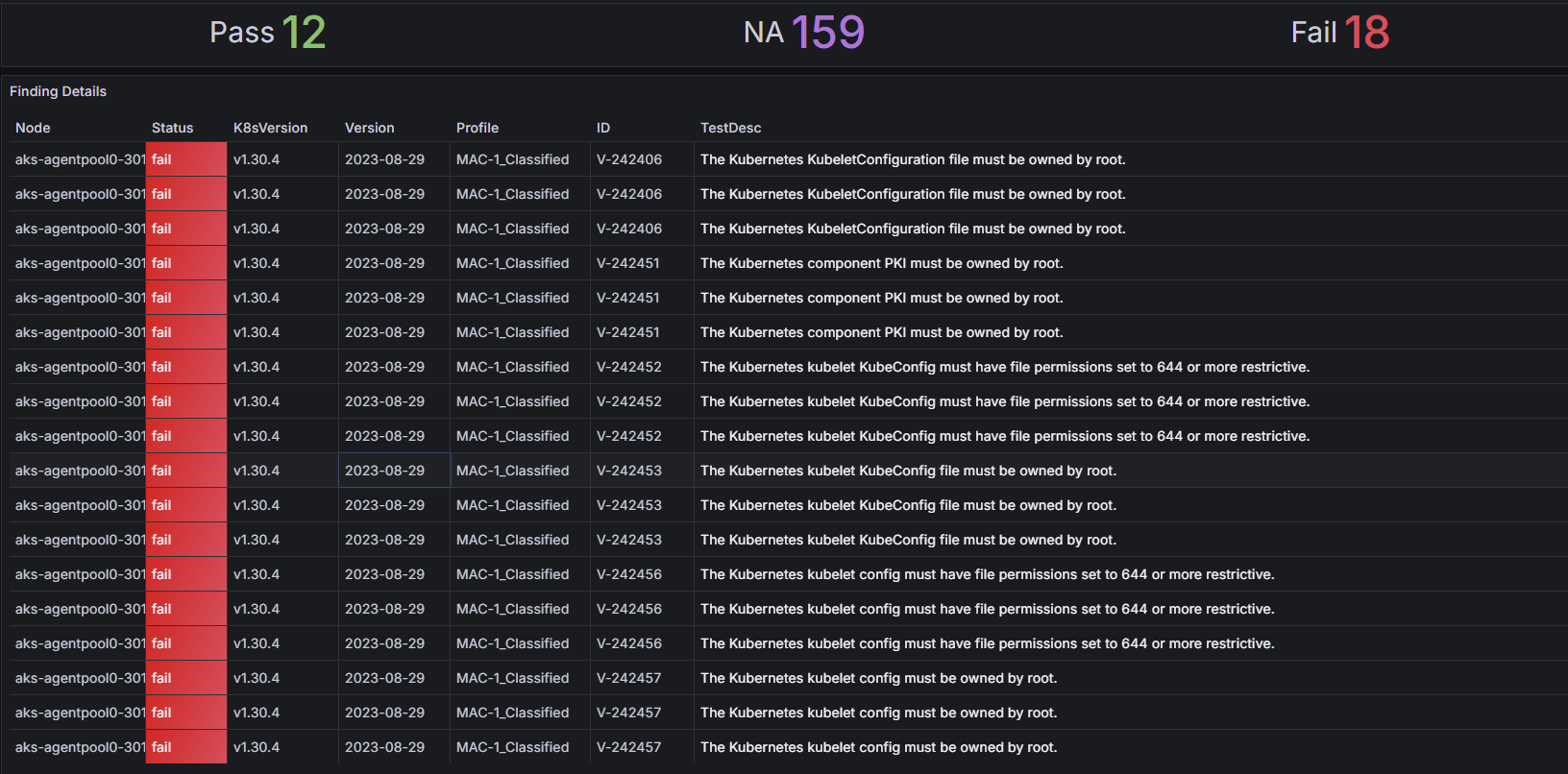

Cluster-Manager – Azure Kubernetes

Als sicherer Dienst erfüllt Azure Kubernetes Service (AKS) DIE STANDARDS SOC, ISO, PCI DSS und HIPAA. Die folgende Abbildung zeigt die OpenSCAP-Dateiberechtigungsausnahmen für die Cluster-Manager-AKS-Implementierung.

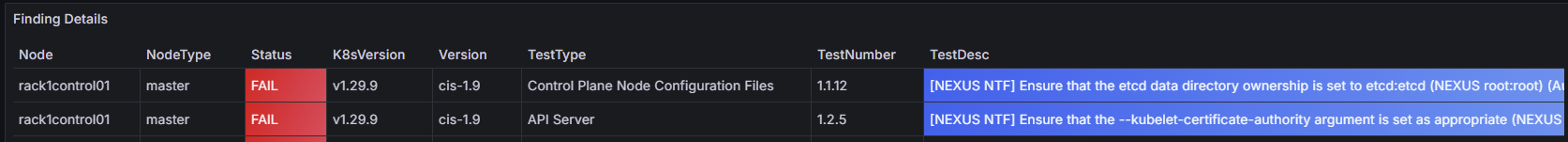

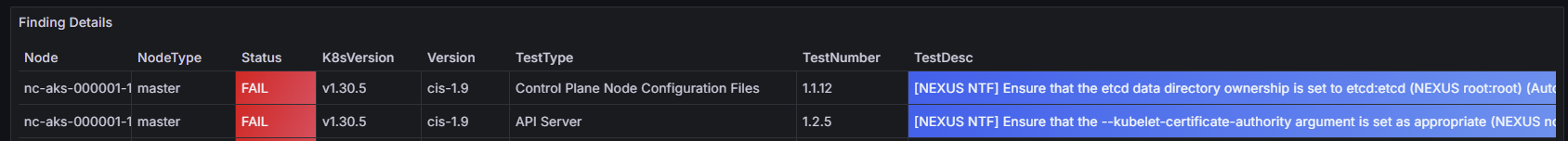

Aquasec Kube-Bench - CIS 1.9

Cluster

| CIS-ID | Empfehlungsbeschreibung | Der Status | Thema |

|---|---|---|---|

| 1 | Steuerungsebenenkomponenten | ||

| 1.1 | Konfigurationsdateien für Den Steuerebenenknoten | ||

| 1.1.12 | Stellen Sie sicher, dass die Eigentumsrechte des etcd-Datenverzeichnisses auf etcd:etcd eingestellt sind. |

NTF | Nexus ist root:root, etcd-Benutzer ist nicht für Kubeadm konfiguriert |

| 1.2 | API-Server | ||

| 1.1.12 | Stellen Sie sicher, dass das --kubelet-certificate-authority Argument entsprechend festgelegt ist. |

NTF | Kubelet SANs enthält nur Hostnamen |

Nexus Kubernetes Cluster

| CIS-ID | Empfehlungsbeschreibung | Der Status | Thema |

|---|---|---|---|

| 1 | Steuerungsebenenkomponenten | ||

| 1.1 | Konfigurationsdateien für Den Steuerebenenknoten | ||

| 1.1.12 | Stellen Sie sicher, dass die Eigentumsrechte des etcd-Datenverzeichnisses auf etcd:etcd eingestellt sind. |

NTF | Nexus ist root:root, etcd-Benutzer ist nicht für Kubeadm konfiguriert |

| 1.2 | API-Server | ||

| 1.1.12 | Stellen Sie sicher, dass das --kubelet-certificate-authority Argument entsprechend festgelegt ist. |

NTF | Kubelet SANs enthält nur Hostnamen |

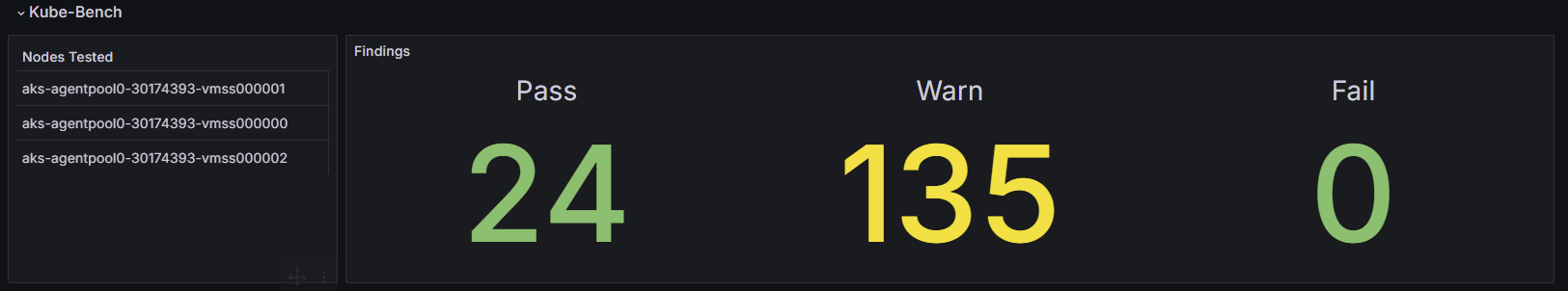

Cluster-Manager – Azure Kubernetes

Der Operator Nexus Cluster Manager ist eine AKS-Implementierung. Die folgende Abbildung zeigt die Kube-Bench Ausnahmen für den Cluster-Manager. Ein vollständiger Bericht zur Bewertung der CIS-Benchmark-Steuerung für Azure Kubernetes Service (AKS) finden Sie hier.

Verschlüsselung im Ruhezustand

Azure Operator Nexus bietet beständigen Speicher für virtualisierte und containerisierte Workloads. Daten sind in Ruhe auf Speicherapparaten im Azure Operator Nexus Aggregator Rack gespeichert und verschlüsselt. Weitere Informationen finden Sie in der Referenzdokumentation zur Speicheranwendung.

Nexus Kubernetes-Cluster und virtuelle Nexus-Computer verbrauchen Speicher von einem lokalen Datenträger. Auf lokalen Datenträgern gespeicherte Daten werden mithilfe von LUKS2 mit dem AES256-Bitalgorithmus im XTS-Modus verschlüsselt. Alle Verschlüsselungsschlüssel werden plattformverwaltet.

Verwandte Inhalte

Zugriff und Authentifizierung

- Azure-Operator Nexus-Zugriff und -Identität

- PKI-Implementierung

- Rollenbasierte Zugriffssteuerung in Kubernetes-Clustern

Verwaltung von Anmeldeinformationen

- Änderung der Zugangsdaten des Baseboard-Management-Controllers

- Netzwerk-Fabric-Kennwortrotation

- Verwaltung der Anmeldeinformationen-Rotation

- Passwortrotation v1 verwenden