Datenverschlüsselung für Azure Database for PostgreSQL-Einzelserver im Azure-Portal

GILT FÜR:  Azure Database for PostgreSQL – Single Server

Azure Database for PostgreSQL – Single Server

Wichtig

Azure Database for PostgreSQL – Single Server wird eingestellt. Es wird dringend empfohlen, ein Upgrade auf Azure Database for PostgreSQL – Flexible Server auszuführen. Weitere Informationen zum Migrieren zu Azure Database for PostgreSQL – Flexibler Server finden Sie unter Was geschieht mit Azure Database for PostgreSQL – Einzelserver?.

Erfahren Sie, wie Sie über das Azure-Portal die Datenverschlüsselung für Azure Database for PostgreSQL-Einzelserver einrichten und verwalten.

Voraussetzungen für die Azure-Befehlszeilenschnittstelle

Sie müssen über ein Azure-Abonnement verfügen und ein Administrator für dieses Abonnement sein.

Erstellen Sie in Azure Key Vault einen Schlüsseltresor und einen Schlüssel, der als vom Kunden verwalteter Schlüssel verwendet werden soll.

Der Schlüsseltresor muss die folgenden Eigenschaften aufweisen, damit er für vom Kunden verwaltete Schlüssel verwendet werden kann:

-

az resource update --id $(az keyvault show --name \ <key_vault_name> -test -o tsv | awk '{print $1}') --set \ properties.enableSoftDelete=true -

az keyvault update --name <key_vault_name> --resource-group <resource_group_name> --enable-purge-protection true

-

Der Schlüssel muss die folgenden Attribute aufweisen, damit er als vom Kunden verwalteter Schlüssel verwendet werden kann:

- Kein Ablaufdatum

- Nicht deaktiviert

- Fähigkeit zum Ausführen der Vorgänge zum Abrufen, Packen und Entpacken von Schlüsseln

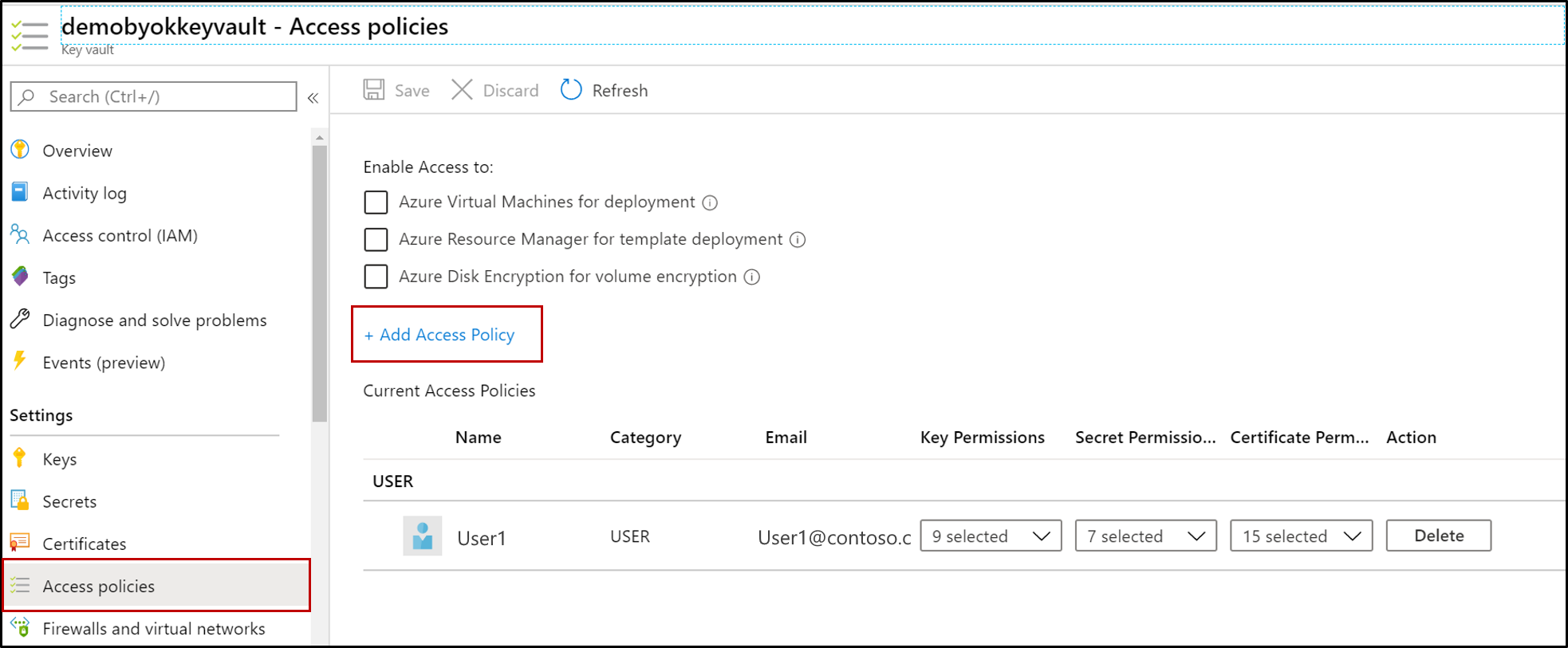

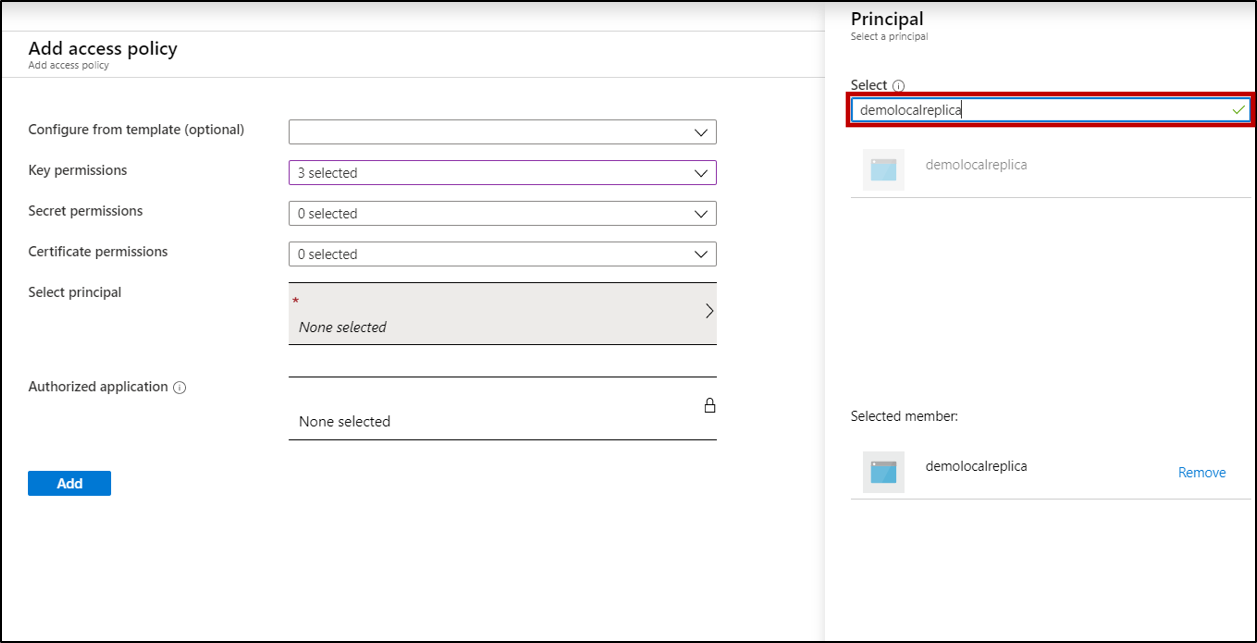

Festlegen der richtigen Berechtigungen für Schlüsselvorgänge

Wählen Sie in Key Vault Zugriffsrichtlinien>Zugriffsrichtlinie hinzufügen aus.

Wählen Sie Schlüsselberechtigungen und anschließend Abrufen, Packen und Entpacken aus. Wählen Sie dann den Prinzipal aus (der Name des PostgreSQL-Servers). Wenn Ihr Serverprinzipal nicht in der Liste der vorhandenen Prinzipale enthalten ist, müssen Sie ihn registrieren. Wenn Sie erstmalig versuchen, die Datenverschlüsselung einzurichten, und der Vorgang mit einem Fehler abgebrochen wird, werden Sie aufgefordert, Ihren Serverprinzipal zu registrieren.

Wählen Sie Speichern aus.

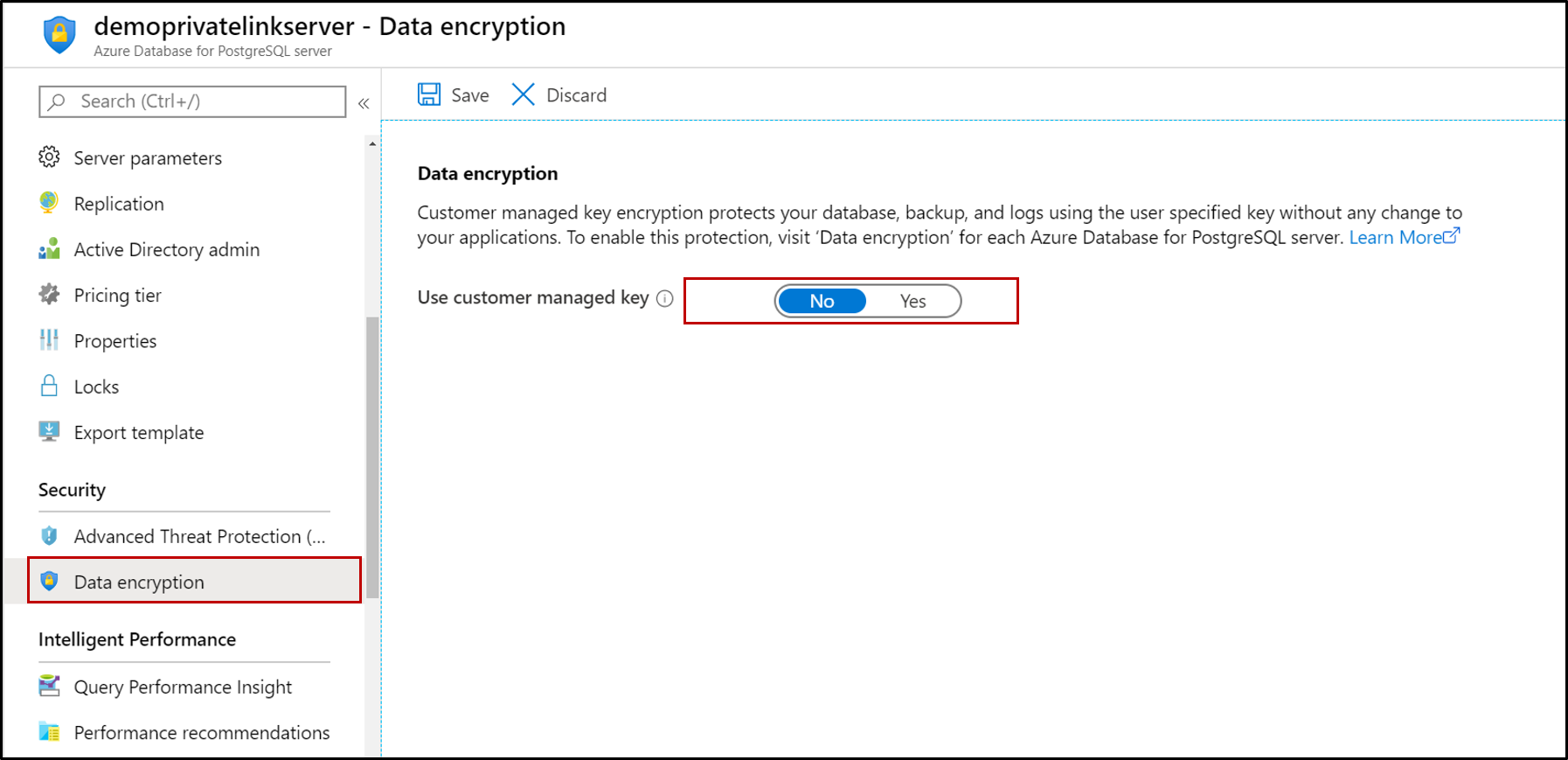

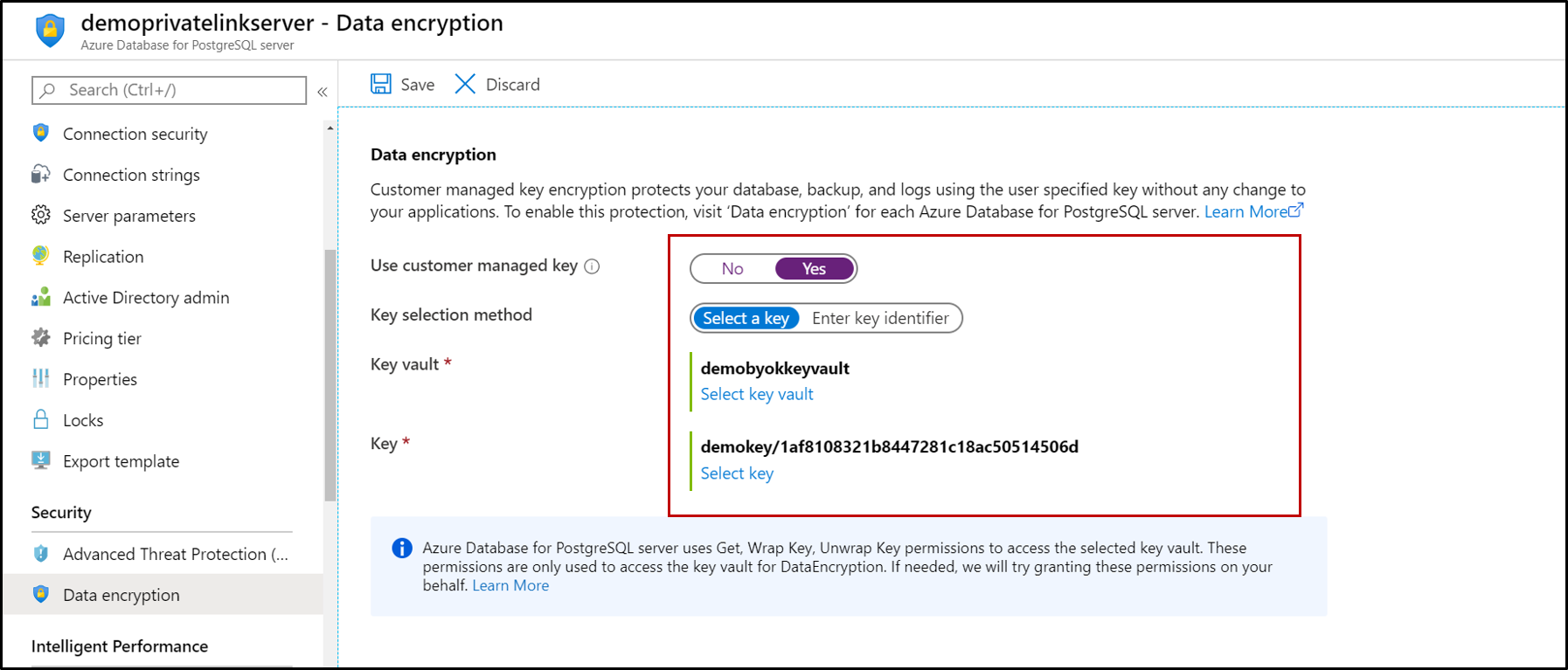

Einrichten der Datenverschlüsselung für Azure Database for PostgreSQL-Einzelserver

Wählen Sie in Azure Database for PostgreSQL die Option Datenverschlüsselung aus, um den vom Kunden verwalteten Schlüssel einzurichten.

Sie können entweder einen Schlüsseltresor und ein Schlüsselpaar auswählen oder einen Schlüsselbezeichner eingeben.

Wählen Sie Speichern aus.

Starten Sie den Server neu, um sicherzustellen, dass alle Dateien (einschließlich temporäre Dateien) vollständig verschlüsselt werden.

Verwenden von Datenverschlüsselung für Wiederherstellungs- oder Replikatserver

Nachdem Azure Database for PostgreSQL mit dem vom Kunden verwalteten Schlüssel, der in Key Vault gespeichert ist, verschlüsselt wurde, wird jede neu erstellte Kopie des Servers ebenfalls verschlüsselt. Sie können diese neue Kopie entweder durch einen lokalen Wiederherstellungsvorgang, einen Geowiederherstellungsvorgang oder durch einen Replikationsvorgang (lokal/regionsübergreifend) erstellen. Sie können für einen verschlüsselten PostgreSQL-Server also die folgenden Schritte ausführen, um einen verschlüsselten wiederhergestellten Server zu erstellen.

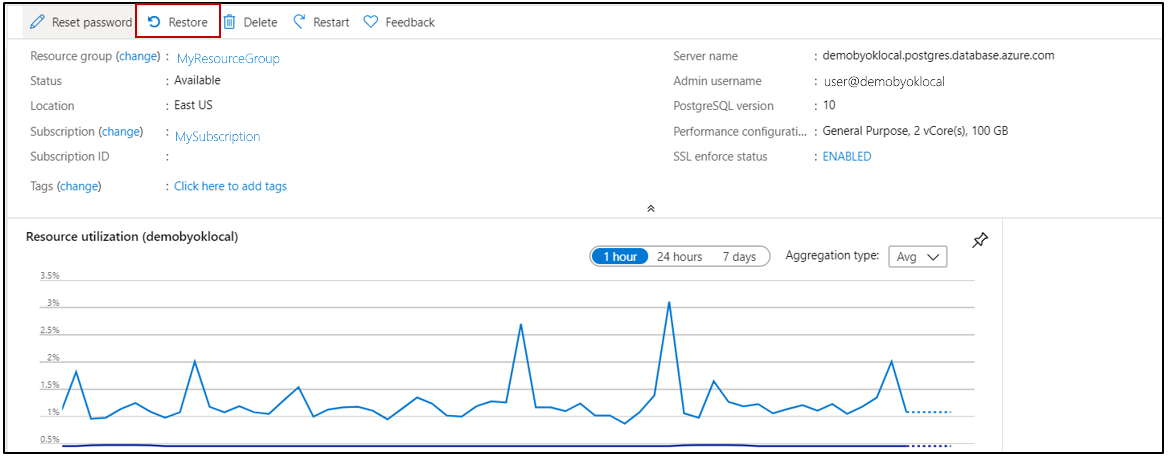

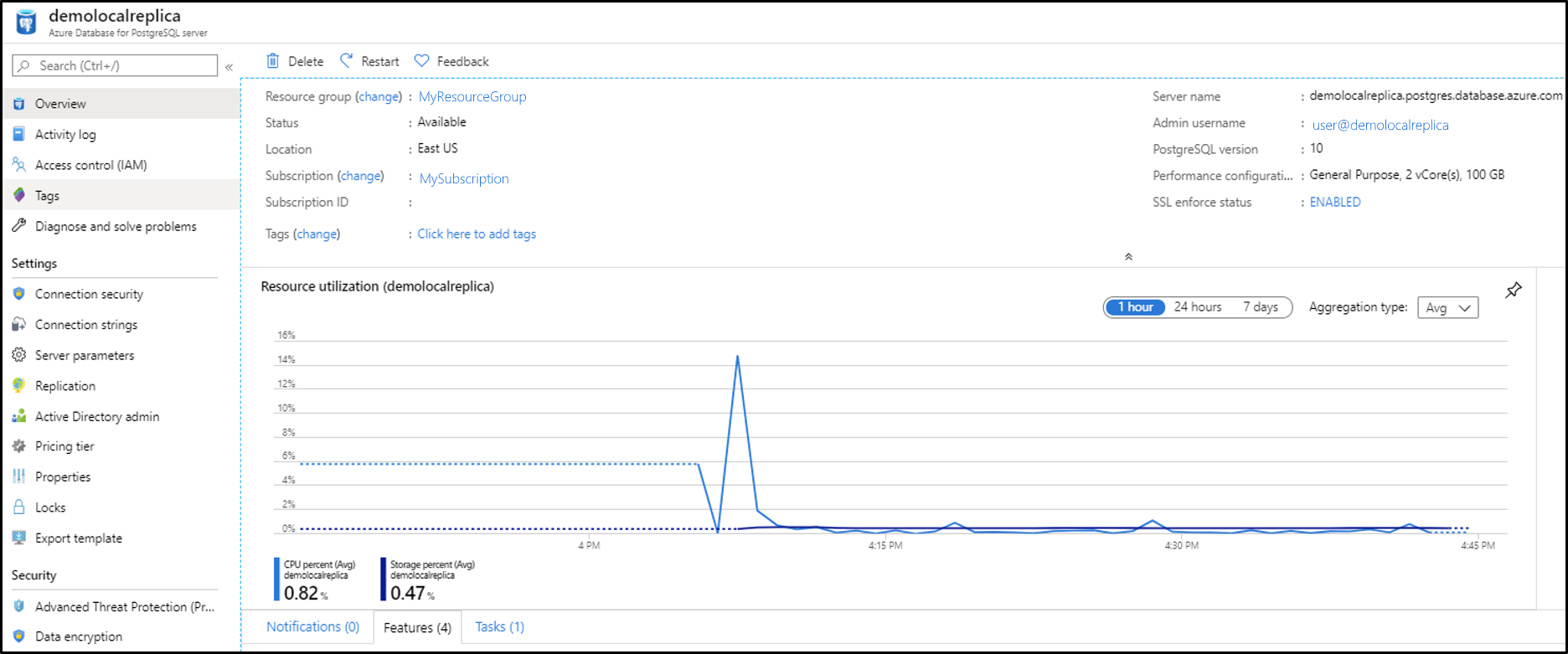

Wählen Sie auf Ihrem Server Übersicht>Wiederherstellung aus.

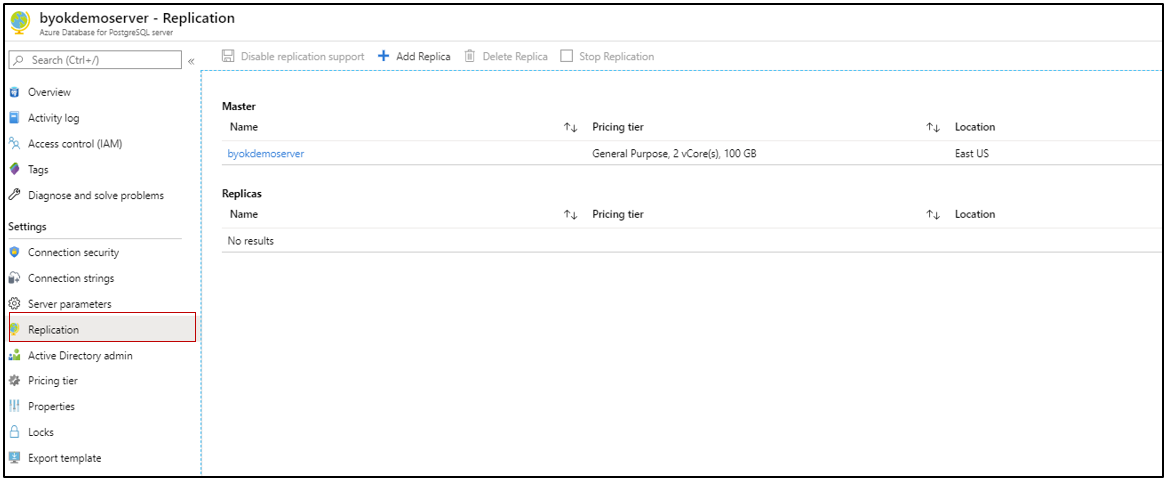

Wählen Sie alternativ für einen replikationsfähigen Server unter Einstellungen die Option Replikation aus.

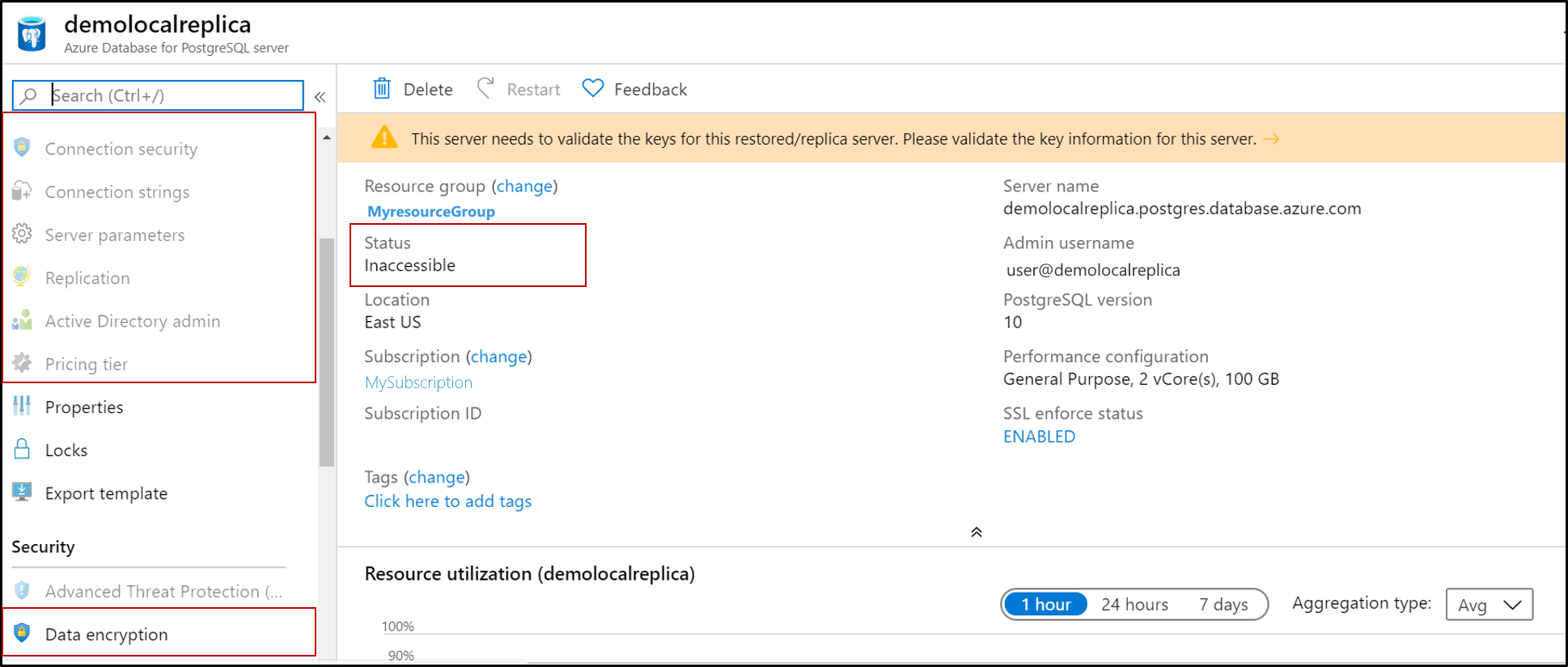

Nachdem der Wiederherstellungsvorgang abgeschlossen wurde, ist der neu erstellte Server mit dem Schlüssel des primären Servers verschlüsselt. Allerdings sind die Features und Optionen auf dem Server deaktiviert, und auf den Server kann nicht zugegriffen werden. Da der Identität des neuen Servers noch keine Berechtigung für den Zugriff auf den Schlüsseltresor erteilt wurde, wird auf diese Weise jegliche Datenbearbeitung verhindert.

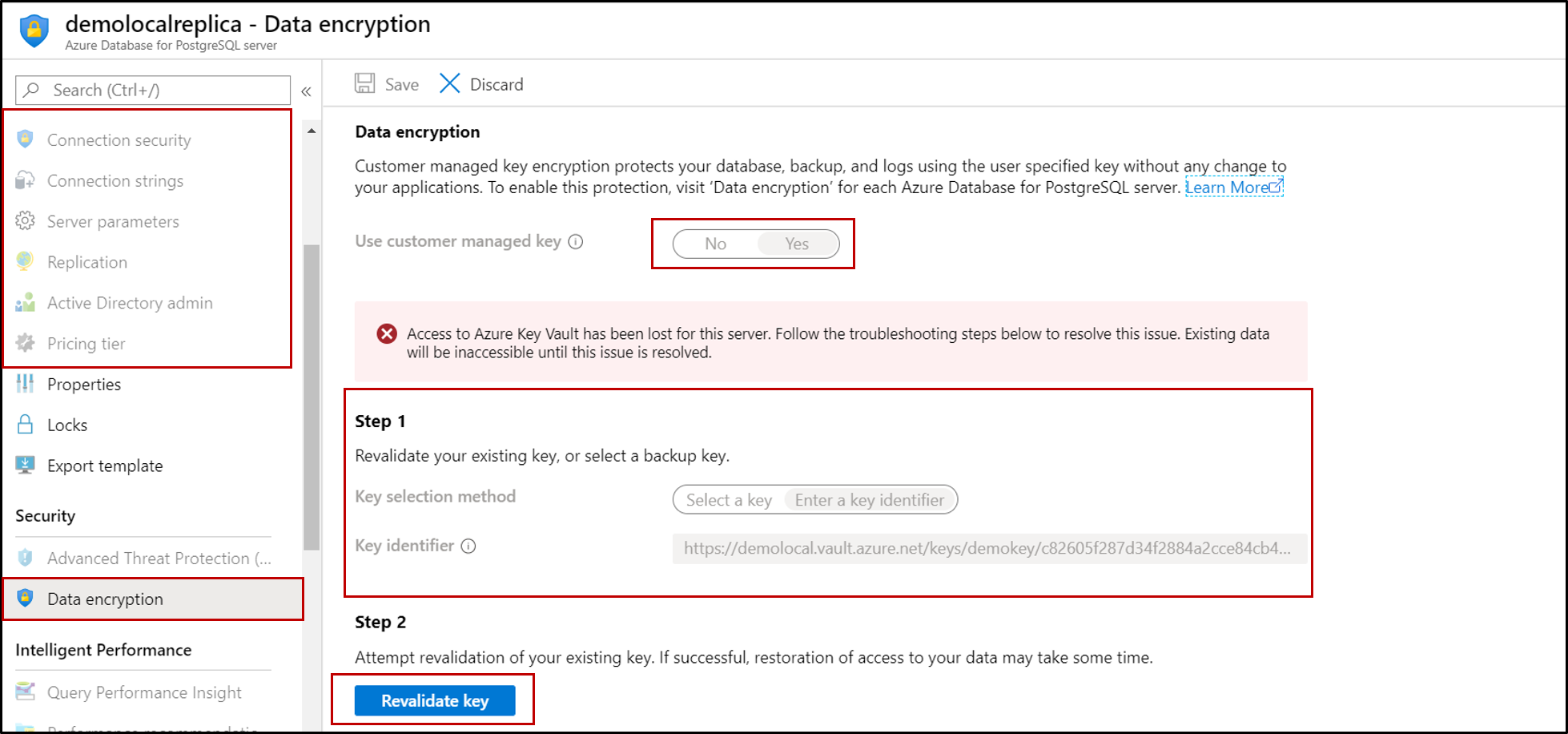

Um den Server zugänglich zu machen, überprüfen Sie den Schlüssel auf dem wiederhergestellten Server erneut. Wählen Sie dazu Datenverschlüsselung>Schlüssel erneut überprüfen aus.

Hinweis

Beim ersten Versuch, den Schlüssel erneut zu überprüfen, tritt ein Fehler auf, da dem Dienstprinzipal des neuen Servers Zugriff auf den Schlüsseltresor gewährt werden muss. Um den Dienstprinzipal zu generieren, wählen Sie Schlüssel erneut überprüfen aus. Dies führt zwar zu einem Fehler, doch der Dienstprinzipal wird generiert. Führen Sie anschließend diese Schritte weiter oben in diesem Artikel aus.

Sie müssen dem Schlüsseltresor Zugriff auf den neuen Server gewähren. Weitere Informationen finden Sie unter Aktivieren von Azure RBAC-Berechtigungen für den Schlüsseltresor.

Nachdem Sie den Dienstprinzipal registriert haben, müssen Sie den Schlüssel erneut überprüfen, damit der Server wieder normal funktioniert.

Nächste Schritte

Weitere Informationen zur Datenverschlüsselung finden Sie unter Datenverschlüsselung auf Azure Database for PostgreSQL-Einzelservern mit kundenseitig verwalteten Schlüsseln.

Feedback

Bald verfügbar: Im Laufe des Jahres 2024 werden wir GitHub-Issues stufenweise als Feedbackmechanismus für Inhalte abbauen und durch ein neues Feedbacksystem ersetzen. Weitere Informationen finden Sie unter https://aka.ms/ContentUserFeedback.

Feedback senden und anzeigen für