Tutorial: Erstellen eines Beispielkonfigurationssatzes für die Richtliniensteuerung für Azure Private 5G Core

Azure Private 5G Core bietet eine flexible Verarbeitung von Datenverkehr. Sie können die Anwendung von QoS-Merkmalen (Quality of Service) auf den Datenverkehr durch Ihre Paketkerninstanz an Ihre Bedürfnisse anpassen. Sie können auch bestimmte Flows blockieren oder einschränken. In diesem Tutorial werden die Schritte zum Erstellen von Diensten und SIM-Richtlinien für gängige Anwendungsfälle und zum anschließenden Bereitstellen von SIMs für die Verwendung der neuen Richtliniensteuerungskonfiguration beschrieben.

In diesem Tutorial lernen Sie Folgendes:

- Erstellen Sie einen neuen Dienst, der Pakete basierend auf ihrem Protokoll filtert.

- Erstellen Sie einen neuen Dienst, der den Datenverkehr mit bestimmten IP-Remoteadressen und Ports blockiert.

- Erstellen Sie einen neuen Dienst, der die Bandbreite des Datenverkehrs für übereinstimmende Flows einschränkt.

- Erstellen Sie zwei neue SIM-Richtlinien, und weisen Sie ihnen Dienste zu.

- Stellen Sie zwei neue SIMs bereit, und weisen Sie ihnen SIM-Richtlinien zu.

Voraussetzungen

- Lesen Sie die Informationen unter Richtliniensteuerung, und machen Sie sich mit der Konfiguration der Azure Private 5G Core-Richtliniensteuerung vertraut.

- Stellen Sie sicher, dass Sie sich beim Azure-Portal unter Verwendung eines Kontos mit Zugriff auf das aktive Abonnement anmelden können, das Sie beim Ausführen der erforderlichen Aufgaben für die Bereitstellung eines privaten Mobilfunknetzes identifiziert haben. Dieses Konto muss im Abonnementbereich über die integrierte Rolle „Mitwirkender“ verfügen.

- Identifizieren Sie den Namen der Mobilfunknetz-Ressource, die Ihrem privaten Mobilfunknetz entspricht.

- Identifizieren Sie den Namen der Segmentressource, die Ihrem Netzwerksegment entspricht.

- Wenn Sie einer 5G-SIM-Karte eine Richtlinie zuweisen möchten, können Sie ein beliebiges Segment auswählen.

- Wenn Sie einer 4G-SIM-Karte eine Richtlinie zuweisen möchten, müssen Sie das Segment auswählen, das mit dem SST-Wert (Segment-/Diensttyp) 1 und einem leeren Segmentunterscheidungsmerkmal (Slice Differentiator, SD) konfiguriert ist.

Erstellen eines Diensts für die Protokollfilterung

In diesem Schritt erstellen wir einen Dienst, der Pakete basierend auf ihrem Protokoll filtert. Insbesondere wird Folgendes durchgeführt:

- Blockieren von ICMP-Paketen, die von UEs abgehen.

- Blockieren von UDP-Paketen, die von UEs an Port 11 abgehen.

- Lassen Sie den gesamten anderen ICMP- und UDP-Datenverkehr in beide Richtungen zu, aber keinen anderen IP-Datenverkehr.

So erstellen Sie den Dienst:

Melden Sie sich beim Azure-Portal an.

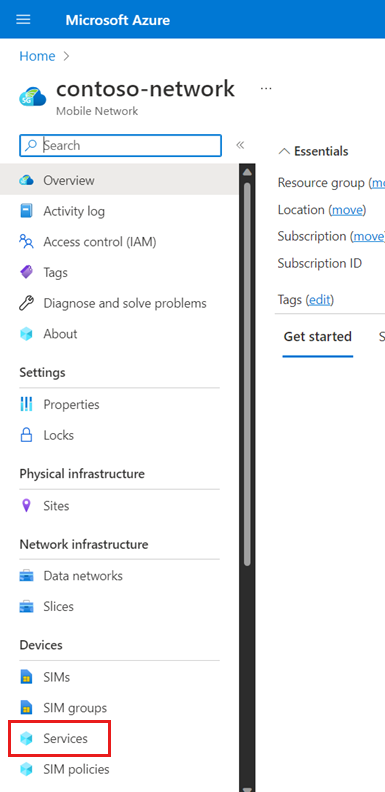

Suchen Sie nach der Mobilfunknetz-Ressource, die Ihr privates Mobilfunknetz repräsentiert, und wählen Sie diese aus.

Wählen Sie im Menü Ressource die Option Dienste aus.

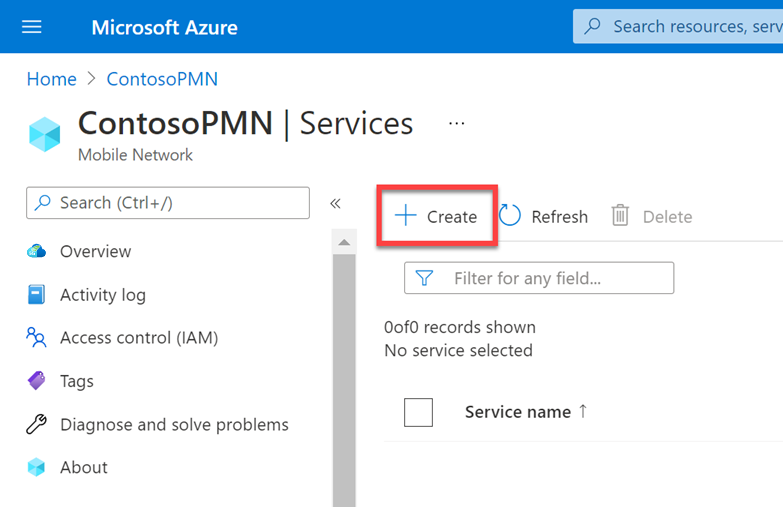

Wählen Sie auf der Befehlsleiste die Option Erstellen aus.

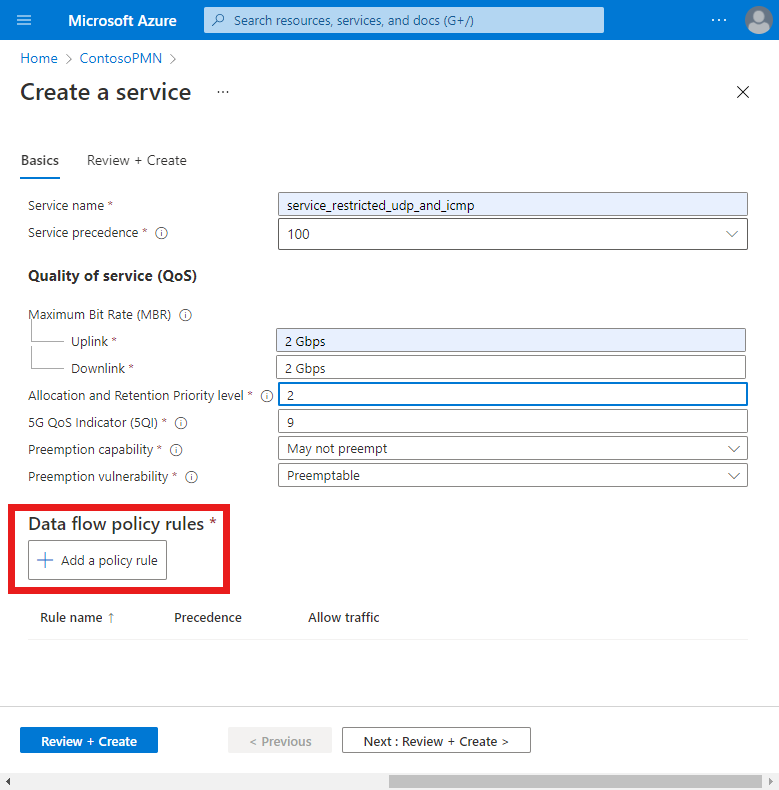

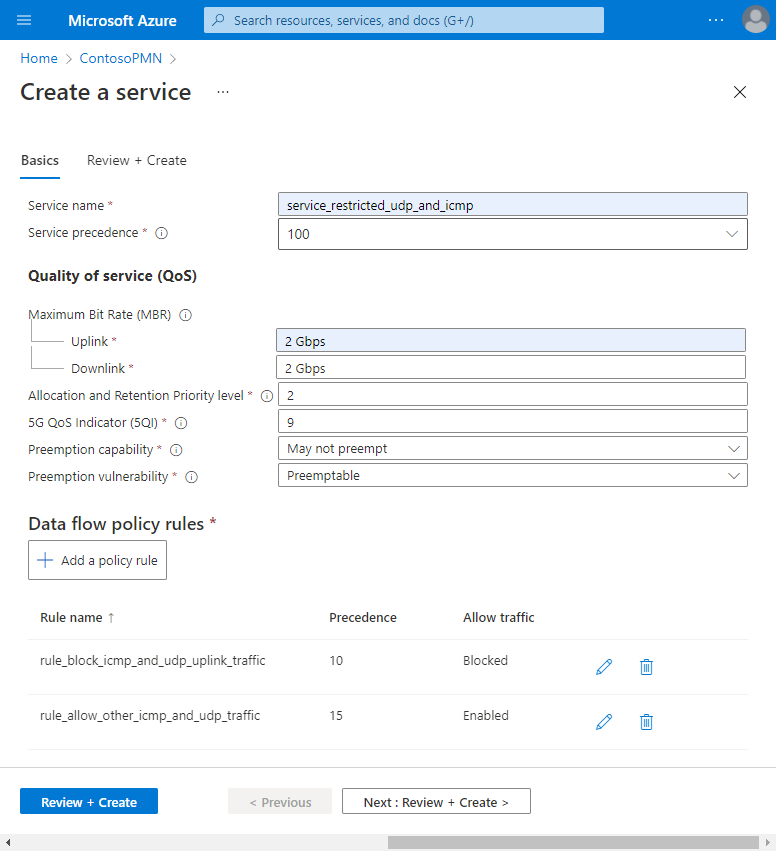

Wir geben jetzt Werte ein, um die QoS-Merkmale zu definieren, die auf Dienstdatenflüsse (Service Data Flows, SDFs) angewendet werden, die mit diesem Dienst übereinstimmen. Füllen Sie auf der Registerkarte Grundlegende Einstellungen die Felder wie folgt aus.

Feld Wert Dienstname service_restricted_udp_and_icmpService precedence (Dienstrangfolge) 100Maximum bit rate (MBR) - Uplink (Maximale Bitrate (MBR) – Uplink) 2 GbpsMaximum bit rate (MBR) - Downlink (Maximale Bitrate (MBR) – Downlink) 2 GbpsAllocation and Retention Priority level (Zuordnungs- und Aufbewahrungsprioritätsstufe) 25QI/QCI 9Preemption capability (Funktion zur vorübergehenden Unterbrechung) Wählen Sie May not preempt (Möglicherweise keine vorübergehende Unterbrechung) aus. Preemption vulnerability (Sicherheitsrisiko der vorübergehenden Unterbrechung) Wählen Sie Not preemptable (Nicht vorübergehend unterbrechbar) aus. Wählen Sie unter Data flow policy rules (Richtlinienregeln für den Datenfluss) die Option Add a policy rule (Richtlinienregel hinzufügen) aus.

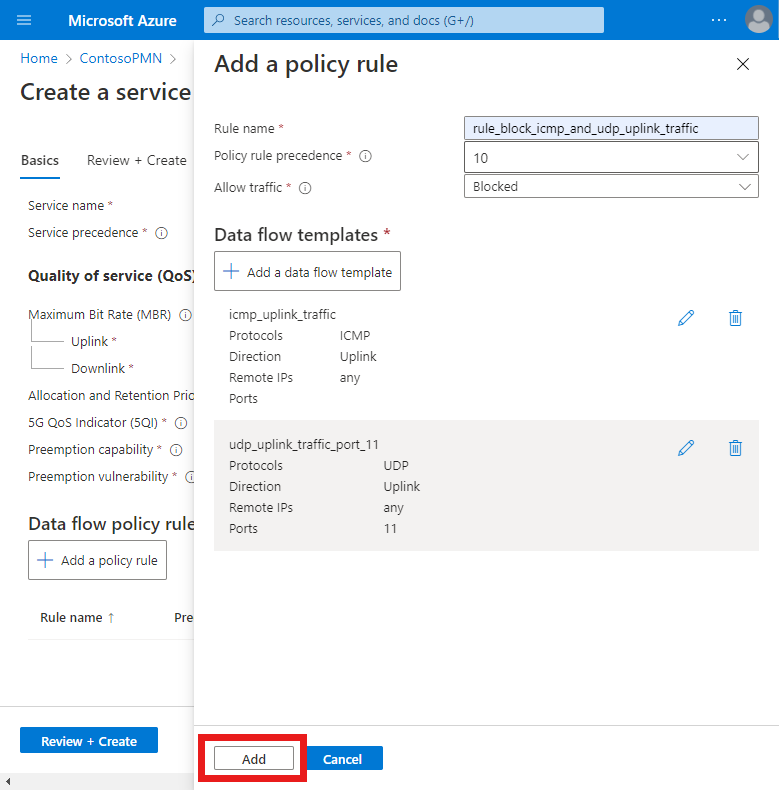

Wir erstellen nun eine Datenflussrichtlinienregel, die alle Pakete blockiert, die der Datenflussvorlage entsprechen, die wir im nächsten Schritt konfigurieren. Füllen Sie unter Add a policy rule (Richtlinie hinzufügen) auf der rechten Seite die Felder wie folgt aus.

Feld Wert Regelname rule_block_icmp_and_udp_uplink_trafficPolicy rule precedence (Rangfolge der Richtlinienregel) Wählen Sie 10 aus. Allow traffic (Datenverkehr zulassen) Wählen Sie Blocked (Blockiert) aus. Wir erstellen nun eine Datenflussvorlage, die mit ICMP-Paketen übereinstimmt, die von UEs abgehen, sodass sie durch die

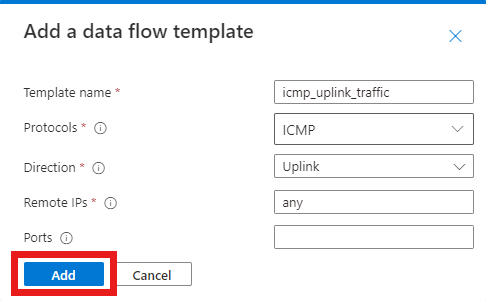

rule_block_icmp_uplink_traffic-Regel blockiert werden können. Wählen Sie unter Data flow templates (Datenflussvorlagen) die Option Add a data flow template (Datenflussvorlage hinzufügen) aus. Füllen Sie im Popupfenster Add a data flow template (Datenflussvorlage hinzufügen) die Felder wie folgt aus.Feld Wert Vorlagenname icmp_uplink_trafficProtokolle Wählen Sie ICMP aus. Richtung Wählen Sie Uplink aus. Remote-IPs anyPorts Lassen Sie dieses Feld leer. Wählen Sie Hinzufügen.

Wir erstellen eine weitere Datenflussvorlage für dieselbe Regel, die UDP-Pakete abgleicht, die von UEs an Port 11 abgehen.

Wählen Sie unter Data flow templates (Datenflussvorlagen) die Option Add a data flow template (Datenflussvorlage hinzufügen) aus. Füllen Sie im Popupfenster Add a data flow template (Datenflussvorlage hinzufügen) die Felder wie folgt aus.

Feld Wert Vorlagenname udp_uplink_traffic_port_11Protokolle Wählen Sie UDP aus. Richtung Wählen Sie Uplink aus. Remote-IPs anyPorts 11Wählen Sie Hinzufügen aus.

Wir können die Regel jetzt fertig stellen. Wählen Sie unter Add a policy rule (Richtlinie hinzufügen) die Option Add (Hinzufügen) aus.

Abschließend erstellen wir eine Datenrichtlinienflussregel, die den gesamten anderen ICMP- und UDP-Datenverkehr zulässt.

Wählen Sie Add a policy rule (Richtlinie hinzufügen), und füllen Sie dann die Felder unter Add a policy rule (Richtlinie hinzufügen) auf der rechten Seite wie folgt aus.

Feld Wert Regelname rule_allow_other_icmp_and_udp_trafficPolicy rule precedence (Rangfolge der Richtlinienregel) Wählen Sie 15 aus. Allow traffic (Datenverkehr zulassen) Wählen Sie Aktiviert. Wir sind jetzt wieder auf dem Bildschirm Create a service (Dienst erstellen). Wir erstellen eine Datenflussvorlage, die alle ICMP- und UDP-Daten in beide Richtungen abgleicht.

Wählen Sie unter Data flow policy rules (Datenflussrichtlinienregeln) die Option Add a data flow template (Datenflussvorlage hinzufügen) aus. Füllen Sie im Popupfenster Add a data flow template (Datenflussvorlage hinzufügen) die Felder wie folgt aus.

Feld Wert Vorlagenname icmp_and_udp_trafficProtokolle Aktivieren Sie die Kontrollkästchen UDP und ICMP. Richtung Wählen Sie Bidirectional (Bidirektional) aus. Remote-IPs anyPorts Lassen Sie dieses Feld leer. Wählen Sie Hinzufügen aus.

Wir können die Regel jetzt fertig stellen. Wählen Sie unter Add a policy rule (Richtlinie hinzufügen) die Option Add (Hinzufügen) aus.

Wir verfügen nun über zwei konfigurierte Datenflussrichtlinienregeln für den Dienst, die unter der Überschrift Data flow policy rules (Datenflussrichtlinienregeln) angezeigt werden.

Beachten Sie, dass die

rule_block_icmp_and_udp_uplink_traffic-Regel einen niedrigeren Wert für das Rangfolgenfeld Policy rule (Richtlinienregel) hat als dierule_allow_other_icmp_and_udp_traffic-Regel (10 bzw. 15). Regeln mit niedrigeren Werten erhalten eine höhere Priorität. Dadurch wird sichergestellt, dass zuerst dierule_block_icmp_and_udp_uplink_traffic-Regel zum Blockieren von Paketen angewendet wird, bevor das umfassendererule_allow_other_icmp_and_udp_trafficauf alle verbleibenden Pakete angewendet wird.

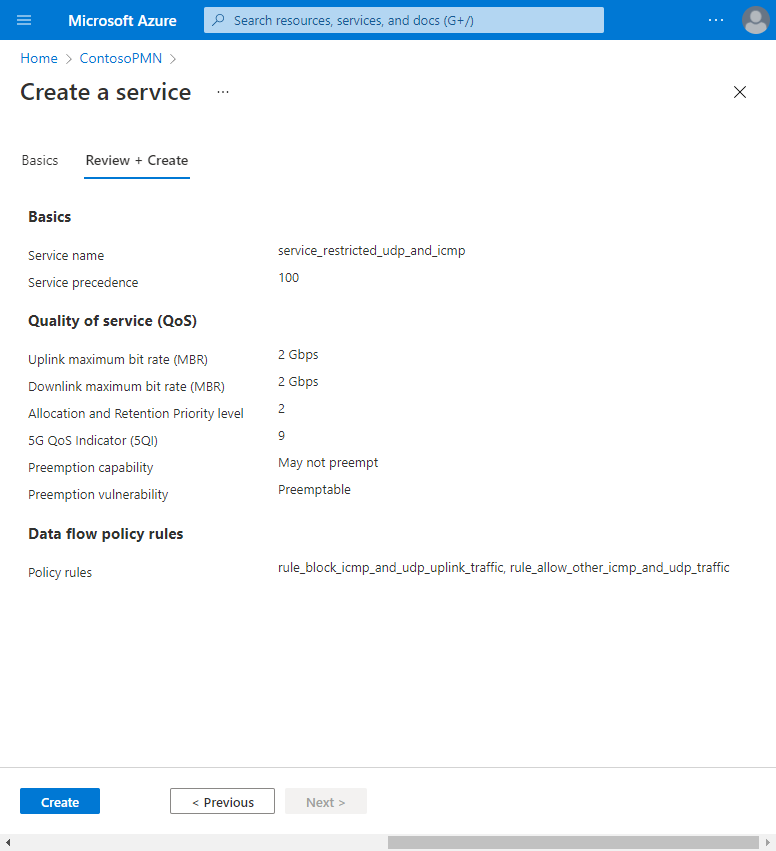

Wählen Sie auf der Konfigurationsregisterkarte Allgemeine Informationen die Option Überprüfen + erstellen aus.

Wählen Sie Erstellen, um den Dienst zu erstellen.

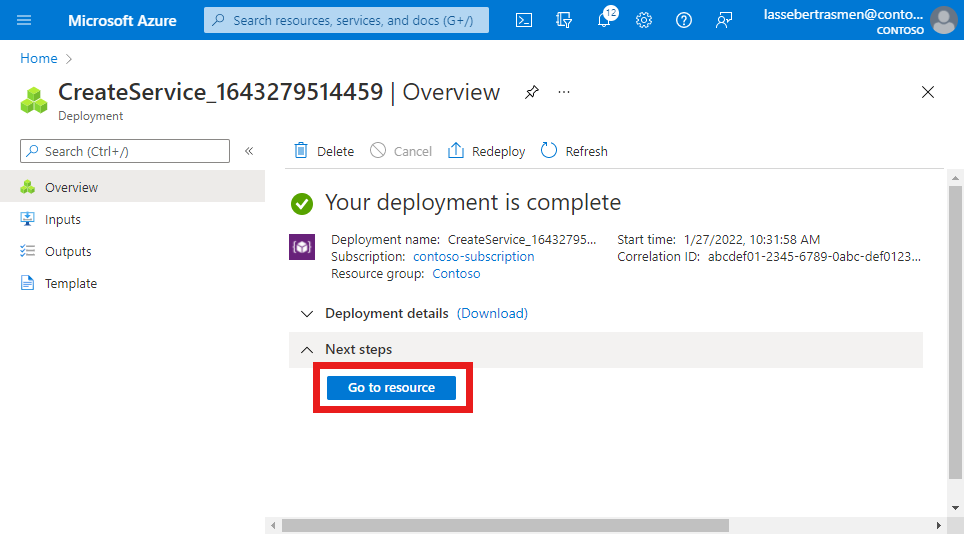

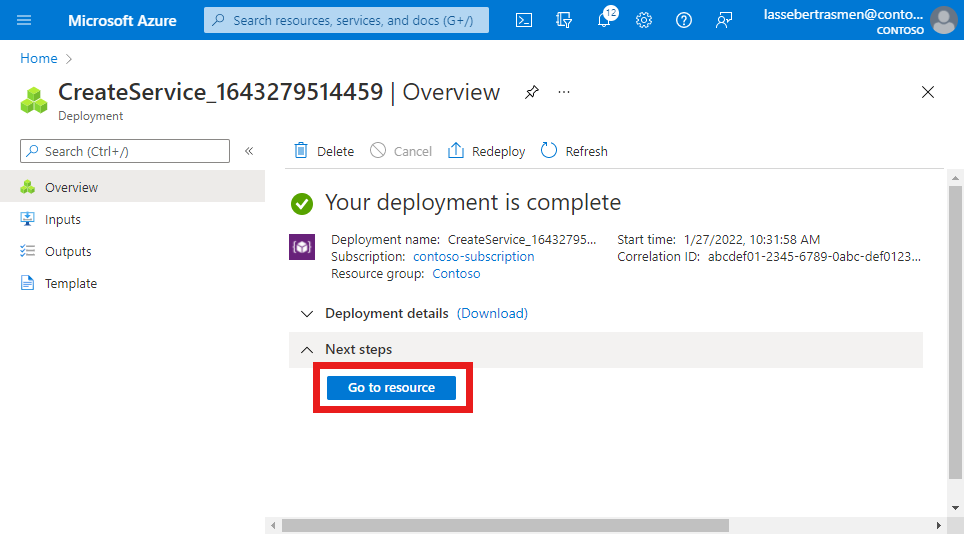

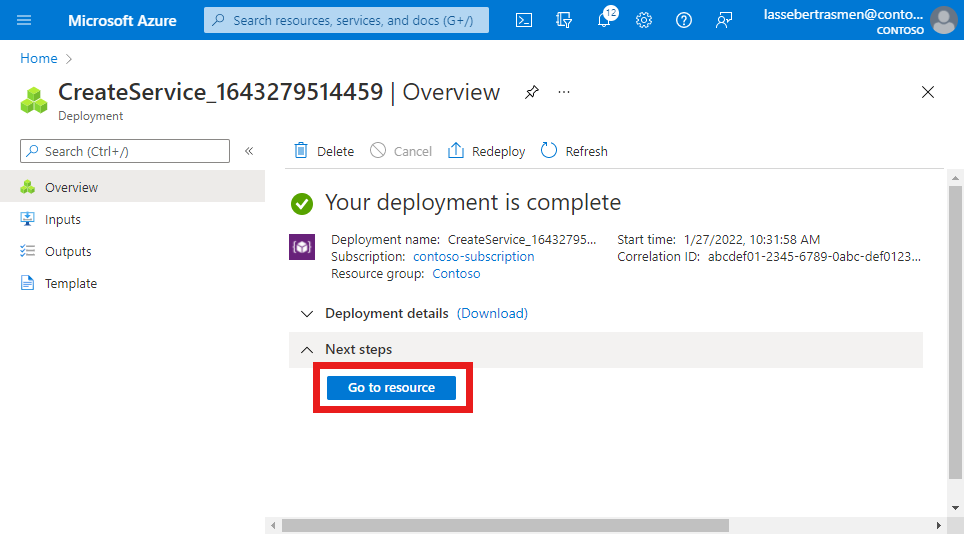

Wenn der Dienst erstellt wurde, wird im Azure-Portal der folgende Bestätigungsbildschirm angezeigt. Wählen Sie Zu Ressource wechseln aus, um die neue Dienstressource anzuzeigen.

Vergewissern Sie sich, dass die im unteren Bildschirmbereich aufgeführten QoS-Merkmale, Datenflussrichtlinienregeln und Dienstdatenflussvorlagen wie erwartet konfiguriert sind.

Erstellen eines Diensts zum Blockieren von Datenverkehr aus bestimmten Quellen

In diesem Schritt erstellen wir einen Dienst, der Datenverkehr aus bestimmten Quellen blockiert. Insbesondere wird Folgendes durchgeführt:

- UDP-Pakete blockieren, die mit der Remoteadresse 10.204.141.200 und Port 12 bezeichnet sind und zu den UEs fließen.

- UDP-Pakete blockieren, die mit einer Remoteadresse im Bereich 10.204.141.0/24 und Port 15 bezeichnet sind und in beide Richtungen fließen.

So erstellen Sie den Dienst:

Suchen Sie nach der Mobilfunknetz-Ressource, die Ihr privates Mobilfunknetz repräsentiert, und wählen Sie diese aus.

Wählen Sie im Menü Ressource die Option Dienste aus.

Wählen Sie auf der Befehlsleiste die Option Erstellen aus.

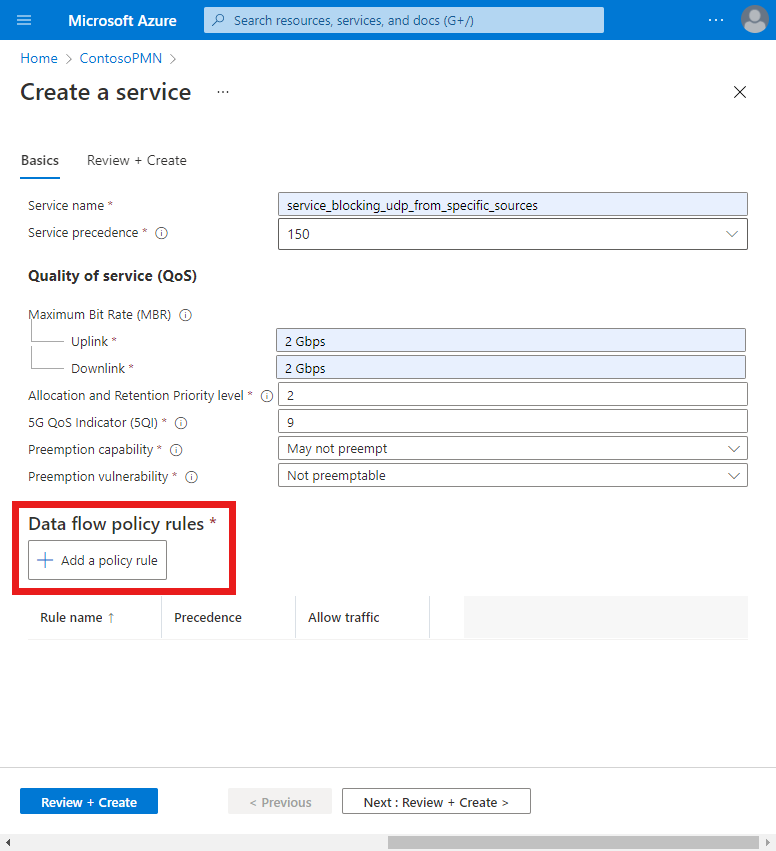

Wir geben jetzt Werte ein, um die QoS-Merkmale zu definieren, die auf Dienstdatenflüsse (Service Data Flows, SDFs) angewendet werden, die mit diesem Dienst übereinstimmen. Füllen Sie auf der Registerkarte Grundlegende Einstellungen die Felder wie folgt aus.

Feld Wert Dienstname service_blocking_udp_from_specific_sourcesService precedence (Dienstrangfolge) 150Maximum bit rate (MBR) - Uplink (Maximale Bitrate (MBR) – Uplink) 2 GbpsMaximum bit rate (MBR) - Downlink (Maximale Bitrate (MBR) – Downlink) 2 GbpsAllocation and Retention Priority level (Zuordnungs- und Aufbewahrungsprioritätsstufe) 25QI/QCI 9Preemption capability (Funktion zur vorübergehenden Unterbrechung) Wählen Sie May not preempt (Möglicherweise keine vorübergehende Unterbrechung) aus. Preemption vulnerability (Sicherheitsrisiko der vorübergehenden Unterbrechung) Wählen Sie Not preemptable (Nicht vorübergehend unterbrechbar) aus. Wählen Sie unter Data flow policy rules (Richtlinienregeln für den Datenfluss) die Option Add a policy rule (Richtlinienregel hinzufügen) aus.

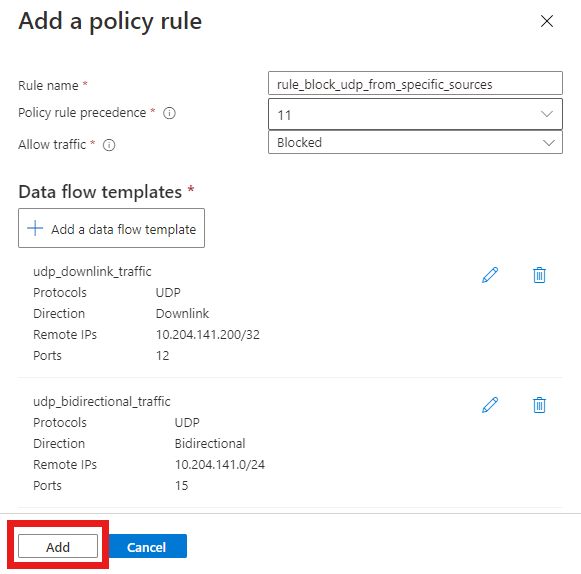

Wir erstellen nun eine Datenflussrichtlinienregel, die alle Pakete blockiert, die der Datenflussvorlage entsprechen, die wir im nächsten Schritt konfigurieren. Füllen Sie unter Add a policy rule (Richtlinie hinzufügen) auf der rechten Seite die Felder wie folgt aus.

Feld Wert Regelname rule_block_udp_from_specific_sourcesPolicy rule precedence (Rangfolge der Richtlinienregel) Wählen Sie 11 aus. Allow traffic (Datenverkehr zulassen) Wählen Sie Blocked (Blockiert) aus. Als nächstes erstellen wir eine Datenflussvorlage, die UDP-Pakete abgleicht, die von 10.204.141.200 an Port 12 zu UEs fließen, sodass sie durch die

rule_block_udp_from_specific_sources-Regel blockiert werden können.Wählen Sie unter Data flow templates (Datenflussvorlagen) die Option Add a data flow template (Datenflussvorlage hinzufügen) aus. Füllen Sie im Popupfenster Add a data flow template (Datenflussvorlage hinzufügen) die Felder wie folgt aus.

Feld Wert Vorlagenname udp_downlink_trafficProtokolle Wählen Sie UDP aus. Richtung Wählen Sie Downlink aus. Remote-IPs 10.204.141.200/32Ports 12Wählen Sie Hinzufügen aus.

Abschließend erstellen wir eine weitere Datenflussvorlage für dieselbe Regel, die die UDP-Pakete abgleicht, die in beide Richtungen fließen und mit einer beliebigen Remoteadresse im Bereich 10.204.141.0/24 und Port 15 bezeichnet sind.

Wählen Sie unter Data flow templates (Datenflussvorlagen) die Option Add a data flow template (Datenflussvorlage hinzufügen) aus. Füllen Sie im Popupfenster Add a data flow template (Datenflussvorlage hinzufügen) die Felder wie folgt aus.

Feld Wert Vorlagenname udp_bidirectional_trafficProtokolle Wählen Sie UDP aus. Richtung Wählen Sie Bidirectional (Bidirektional) aus. Remote-IPs 10.204.141.0/24Ports 15Wählen Sie Hinzufügen aus.

Wir können die Regel jetzt fertig stellen. Wählen Sie unter Add a policy rule (Richtlinie hinzufügen) die Option Add (Hinzufügen) aus.

Screenshot: Azure-Portal. Es wird der Bildschirm zum Hinzufügen von Richtlinienregeln angezeigt, auf dem alle Felder ordnungsgemäß ausgefüllt sind, damit eine Regel bestimmten UDP-Datenverkehr blockiert. Er umfasst zwei konfigurierte Datenflussvorlagen. Die erste Datenflussvorlage gleicht UDP-Pakete ab, die in Richtung der UEs von 10.204.141.200 an Port 12 fließen. Die zweite Datenflussvorlage gleicht UDP-Pakete ab, die in beide Richtungen fließen und mit einer beliebigen Remoteadresse im Bereich 10.204.141.0/24 und Port 15 bezeichnet sind. Die Schaltfläche „Hinzufügen“ ist hervorgehoben.

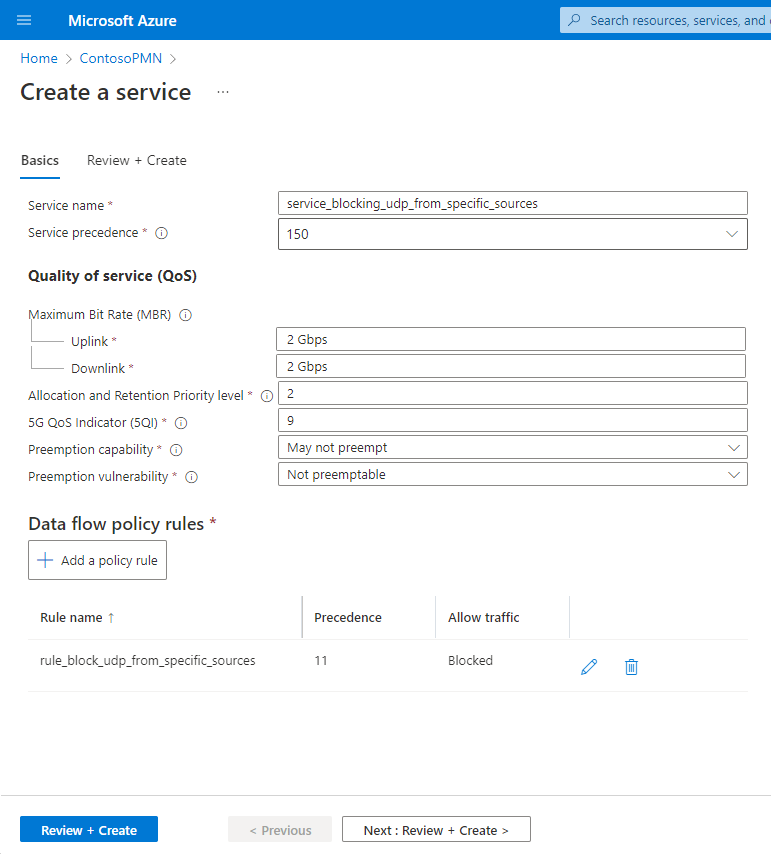

Wir verfügen nun über eine einzelne Datenflussrichtlinienregel für den Dienst zum Blockieren von UDP-Datenverkehr. Dies wird unter der Überschrift Datenflussrichtlinienregeln angezeigt.

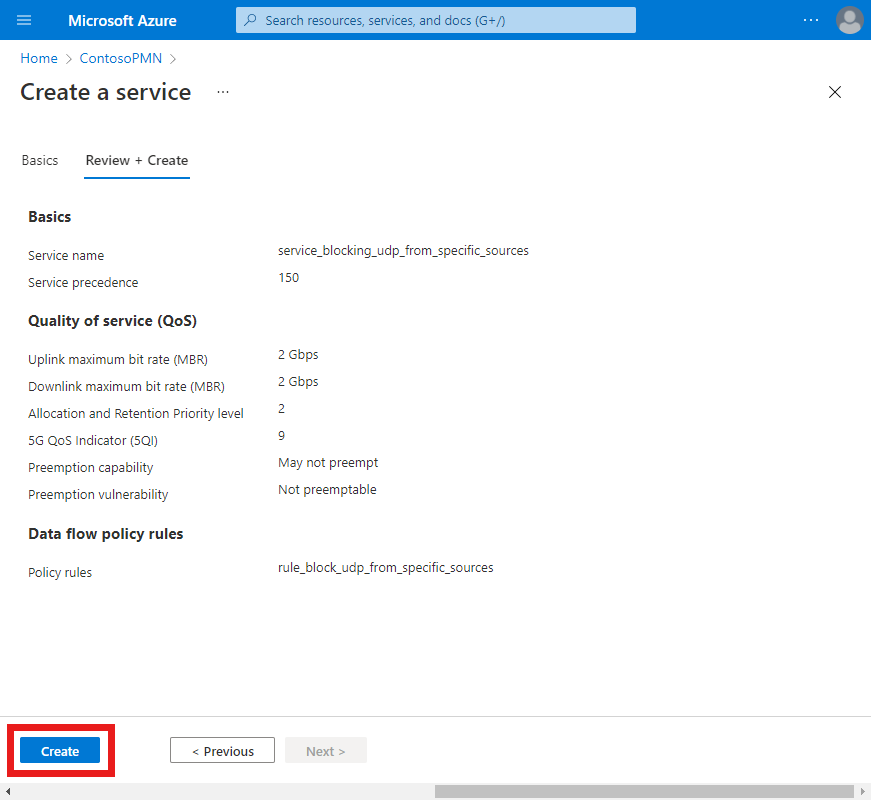

Wählen Sie auf der Konfigurationsregisterkarte Allgemeine Informationen die Option Überprüfen + erstellen aus.

Wählen Sie Erstellen, um den Dienst zu erstellen.

Wenn der Dienst erstellt wurde, wird im Azure-Portal der folgende Bestätigungsbildschirm angezeigt. Wählen Sie Zu Ressource wechseln aus, um die neue Dienstressource anzuzeigen.

Vergewissern Sie sich, dass die im unteren Bildschirmbereich aufgeführten Datenflussrichtlinienregeln und Dienstdatenflussvorlagen wie erwartet konfiguriert sind.

Erstellen eines Diensts zum Einschränken des Datenverkehrs

In diesem Schritt erstellen wir einen Dienst, der die Bandbreite des Datenverkehrs für übereinstimmende Flows einschränkt. Insbesondere wird Folgendes durchgeführt:

- Begrenzen Sie die maximale Bitrate (MBR) für Pakete, die von UEs abgehen, auf 10 MBit/s.

- Begrenzen Sie die maximale Bitrate (MBR) für Pakete, die zu den UEs fließen, auf 15 MBit/s.

So erstellen Sie den Dienst:

Suchen Sie nach der Mobilfunknetz-Ressource, die Ihr privates Mobilfunknetz repräsentiert, und wählen Sie diese aus.

Wählen Sie im Menü Ressource die Option Dienste aus.

Wählen Sie auf der Befehlsleiste die Option Erstellen aus.

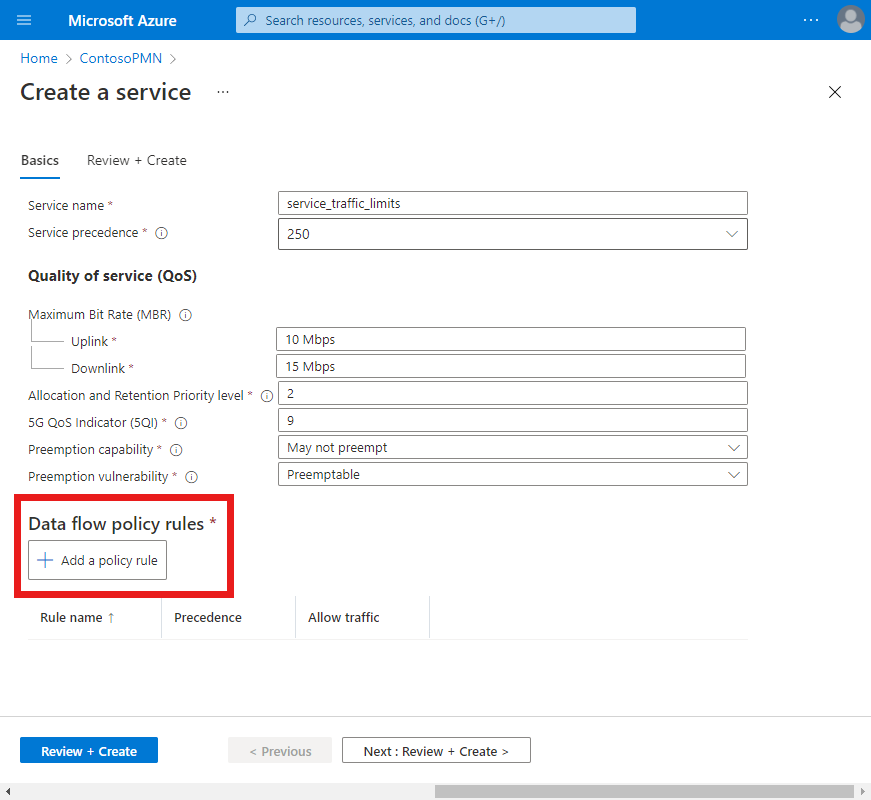

Wir geben jetzt Werte ein, um die QoS-Merkmale zu definieren, die auf Dienstdatenflüsse (Service Data Flows, SDFs) angewendet werden, die mit diesem Dienst übereinstimmen. Wir verwenden die Felder Maximum bit rate (MBR) - Uplink (Maximale Bitrate (MBR) – Uplink) und Maximum bit rate (MBR) - Downlink (Maximale Bitrate (MBR) – Downlink), um unsere Bandbreitengrenzwerte festzulegen. Füllen Sie auf der Registerkarte Grundlegende Einstellungen die Felder wie folgt aus.

Feld Wert Dienstname service_traffic_limitsService precedence (Dienstrangfolge) 250Maximum bit rate (MBR) - Uplink (Maximale Bitrate (MBR) – Uplink) 10 MbpsMaximum bit rate (MBR) - Downlink (Maximale Bitrate (MBR) – Downlink) 15 MbpsAllocation and Retention Priority level (Zuordnungs- und Aufbewahrungsprioritätsstufe) 25QI/QCI 9Preemption capability (Funktion zur vorübergehenden Unterbrechung) Wählen Sie May not preempt (Möglicherweise keine vorübergehende Unterbrechung) aus. Preemption vulnerability (Sicherheitsrisiko der vorübergehenden Unterbrechung) Wählen Sie Preemptible (Vorübergehend unterbrechbar) aus. Wählen Sie unter Data flow policy rules (Richtlinienregeln für den Datenfluss) die Option Add a policy rule (Richtlinienregel hinzufügen) aus.

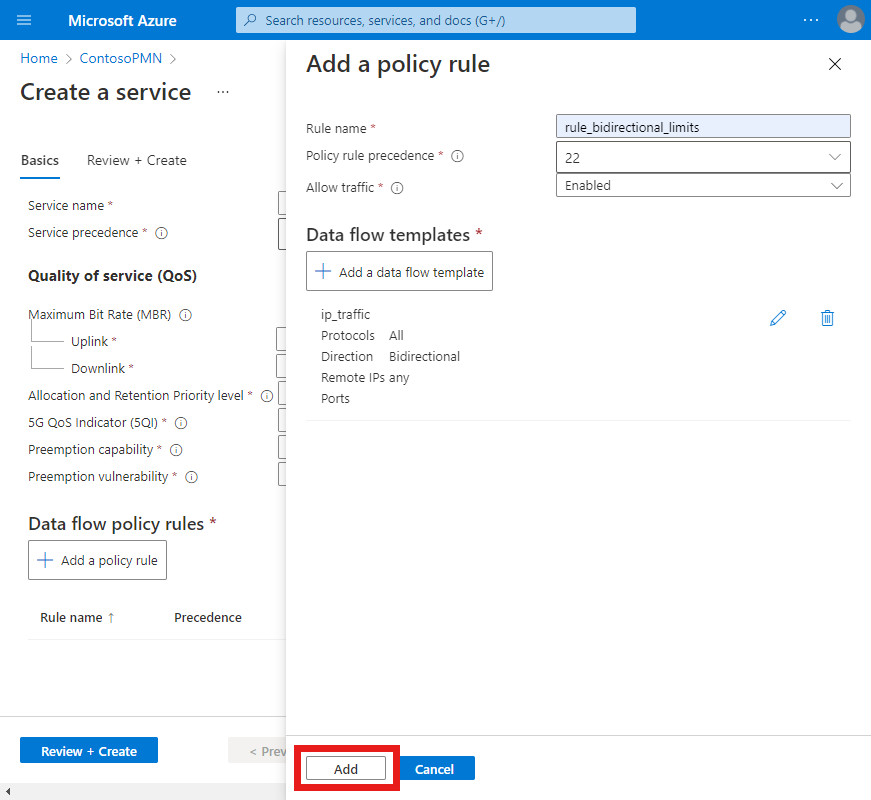

Füllen Sie unter Add a policy rule (Richtlinie hinzufügen) auf der rechten Seite die Felder wie folgt aus.

Feld Wert Regelname rule_bidirectional_limitsPolicy rule precedence (Rangfolge der Richtlinienregel) Wählen Sie 22 aus. Allow traffic (Datenverkehr zulassen) Wählen Sie Aktiviert. Wir erstellen jetzt eine Datenflussvorlage, die sämtlichen IP-Datenverkehr in beide Richtungen abgleicht.

Wählen Sie Add data flow template (Datenflussvorlage hinzufügen) aus. Füllen Sie im Popupfenster Add a data flow template (Datenflussvorlage hinzufügen) die Felder wie folgt aus.

Feld Wert Vorlagenname ip_trafficProtokolle Wählen Sie All (Alle) aus. Richtung Wählen Sie Bidirectional (Bidirektional) aus. Remote-IPs anyPorts Nicht ausfüllen Wählen Sie Hinzufügen aus.

Wir können die Regel jetzt fertig stellen. Wählen Sie unter Add a policy rule (Richtlinie hinzufügen) die Option Add (Hinzufügen) aus.

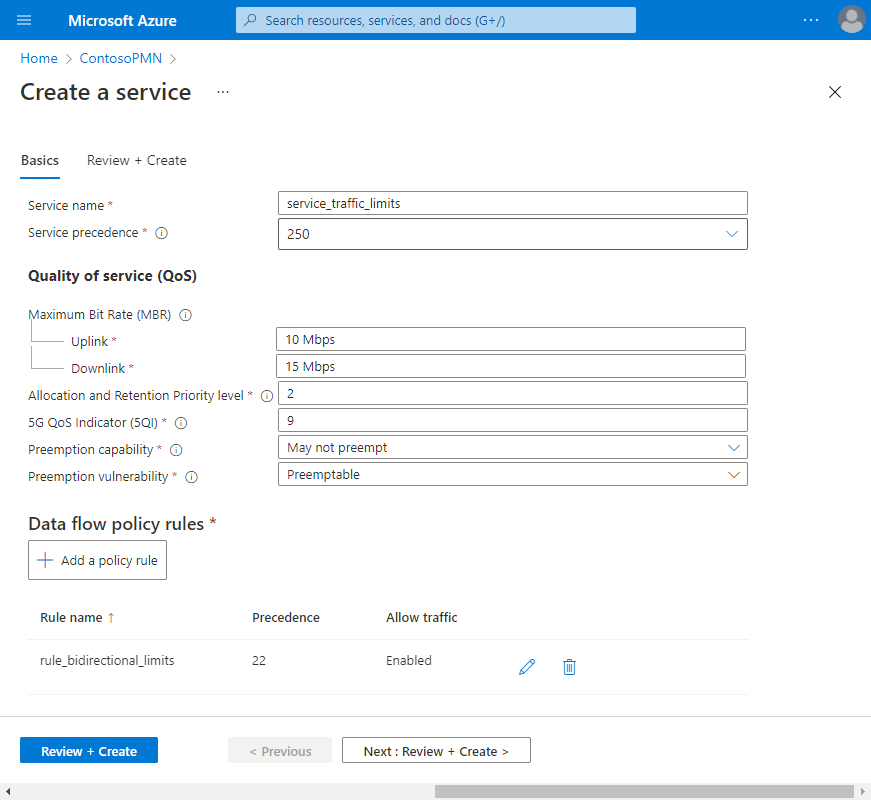

Wir haben nun eine einzelne Datenflussrichtlinienregel für den Dienst konfiguriert.

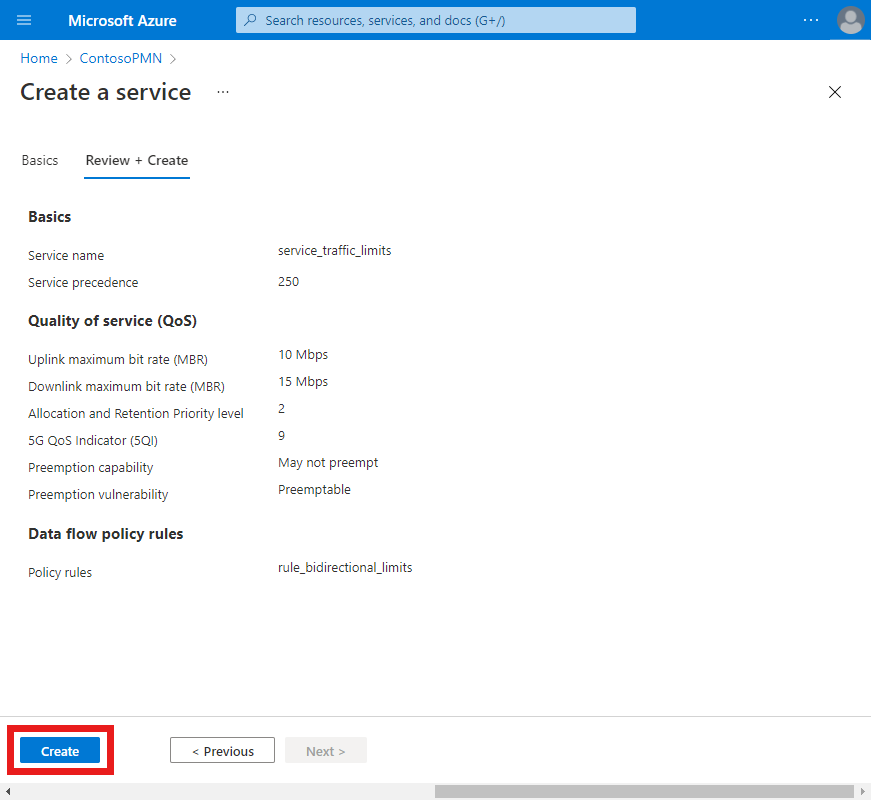

Wählen Sie auf der Konfigurationsregisterkarte Allgemeine Informationen die Option Überprüfen + erstellen aus.

Wählen Sie Erstellen, um den Dienst zu erstellen.

Wenn der Dienst erstellt wurde, wird im Azure-Portal der folgende Bestätigungsbildschirm angezeigt. Wählen Sie Zu Ressource wechseln aus, um die neue Dienstressource anzuzeigen.

Vergewissern Sie sich, dass die im unteren Bildschirmbereich aufgeführten Datenflussrichtlinienregeln und Dienstdatenflussvorlagen wie erwartet konfiguriert sind.

Konfigurieren von SIM-Richtlinien

In diesem Schritt erstellen wir zwei SIM-Richtlinien. Die erste SIM-Richtlinie verwendet den Dienst, den wir in Erstellen eines Diensts für die Protokollfilterung erstellt haben, und die zweite verwendet den Dienst, den wir in Erstellen eines Diensts zum Blockieren von Datenverkehr aus bestimmten Quellen erstellt haben. Beide SIM-Richtlinien verwenden den dritten Dienst, den wir in Erstellen eines Diensts zum Einschränken des Datenverkehrs erstellt haben.

Hinweis

Da jede SIM-Richtlinie über mehrere Dienste verfügen wird, gibt es Pakete, die mit mehr als einer Regel für diese Dienste übereinstimmen. Für Downlink-ICMP-Pakete gelten z. B. die folgenden Regeln:

- Die

rule_allow_other_icmp_and_udp_traffic-Regel für denservice_restricted_udp_and_icmp-Dienst. - Die

rule_bidirectional_limits-Regel für denservice_traffic_limits-Dienst.

In diesem Fall priorisiert die Paketkerninstanz den Dienst mit dem niedrigsten Wert für das Feld Service precedence (Dienstrangfolge). Anschließend werden die QoS-Merkmale dieses Diensts auf die Pakete angewendet. Im obigen Beispiel hat der service_restricted_udp_and_icmp-Dienst einen niedrigeren Wert (100) als der service_traffic_limits-Dienst (250). Die Paketkerninstanz wendet daher die für den service_restricted_udp_and_icmp-Dienst angegebenen QoS-Merkmale auf ICMP-Pakete im Downlink an.

Erstellen wir nun die SIM-Richtlinien.

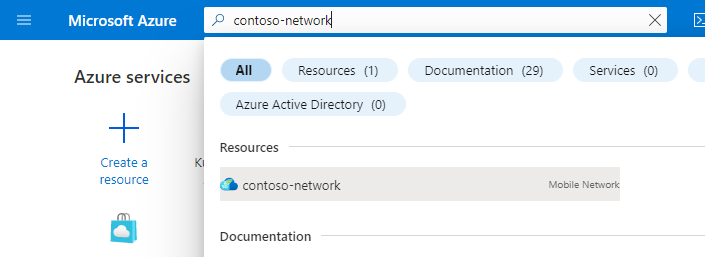

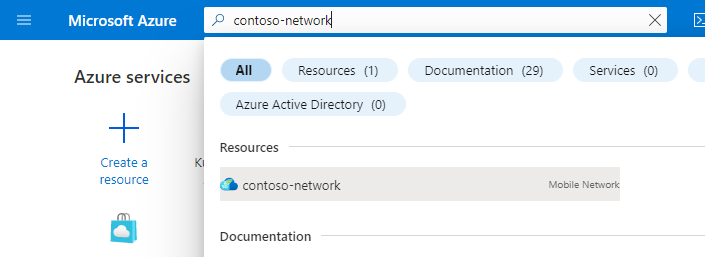

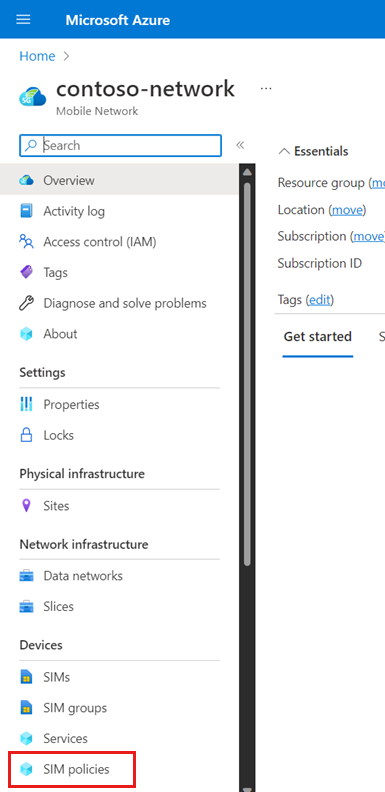

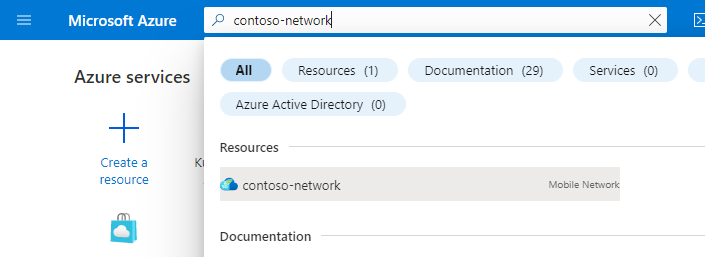

Suchen Sie nach der Mobilfunknetz-Ressource, die Ihr privates Mobilfunknetz repräsentiert, und wählen Sie diese aus.

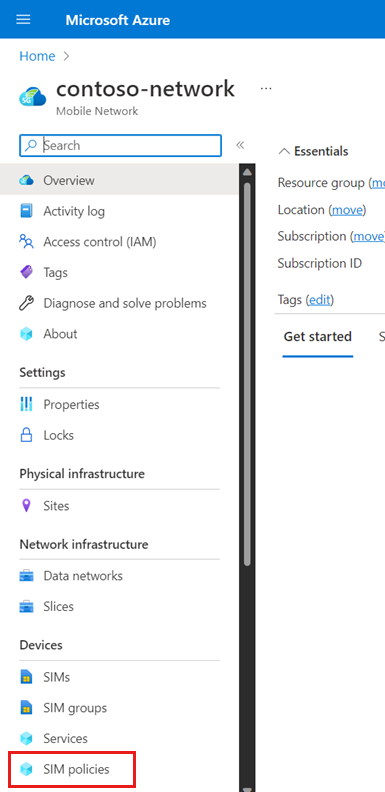

Wählen Sie im Menü Resource (Ressource) die Option SIM policies (SIM-Richtlinien) aus.

Wählen Sie auf der Befehlsleiste die Option Erstellen aus.

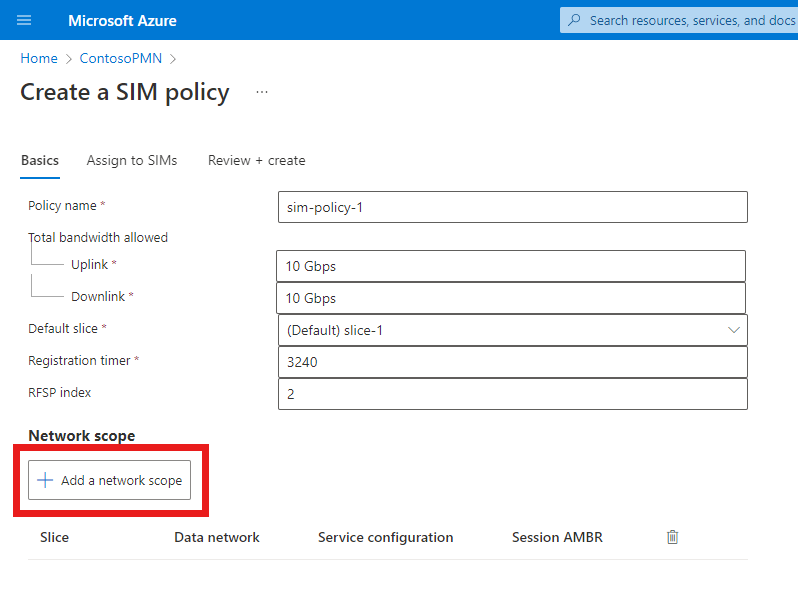

Füllen Sie unter Create a SIM policy (SIM-Richtlinie erstellen) die Felder wie folgt aus.

Feld Wert Richtlinienname sim-policy-1Total bandwidth allowed - Uplink (Zulässige Gesamtbandbreite – Uplink) 10 GbpsTotal bandwidth allowed - Downlink (Zulässige Gesamtbandbreite – Downlink) 10 GbpsDefault slice (Standardslice) Wählen Sie den Namen Ihres Netzwerksegments aus. Registration timer (Registrierungstimer) 3240RFSP index (RFSP-Index) 2Wählen Sie Add a network scope (Netzwerkbereich hinzufügen) aus.

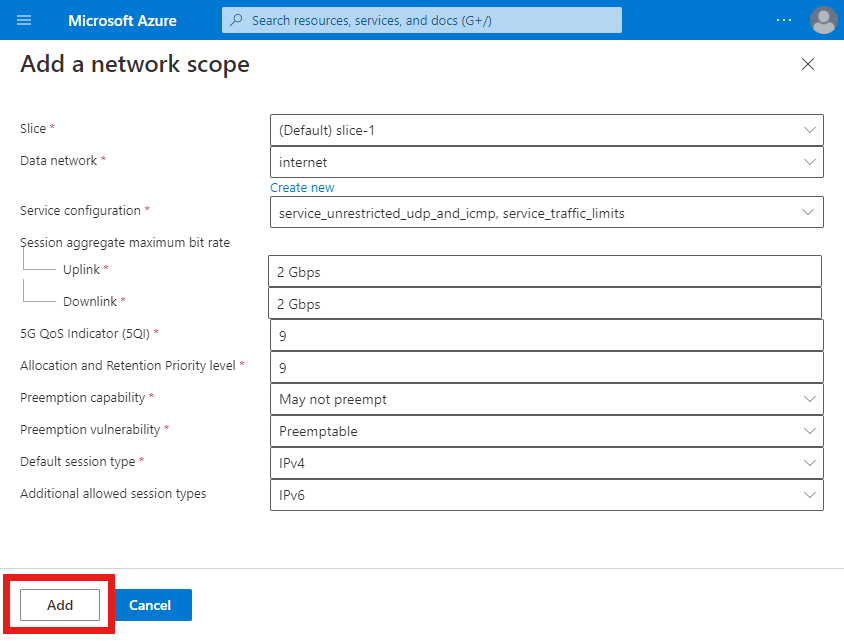

Füllen Sie unter Add a network scope (Netzwerkbereich hinzufügen) die Felder wie folgt aus.

Feld Wert Slice Wählen Sie das Segment Standard aus. Datennetzwerk Wählen Sie ein Datennetzwerk aus, mit dem Ihr privates Mobilfunknetz eine Verbindung herstellt. Dienstkonfiguration Wählen Sie Service_restricted_udp_and_icmp und service_traffic_limits aus. Session aggregate maximum bit rate - Uplink (Aggregierte maximale Bitrate der Sitzung – Uplink) 2 GbpsSession aggregate maximum bit rate - Downlink (Aggregierte maximale Bitrate der Sitzung – Downlink) 2 Gbps5QI/QCI 9Allocation and Retention Priority level (Zuordnungs- und Aufbewahrungsprioritätsstufe) 9Preemption capability (Funktion zur vorübergehenden Unterbrechung) Wählen Sie May not preempt (Möglicherweise keine vorübergehende Unterbrechung) aus. Preemption vulnerability (Sicherheitsrisiko der vorübergehenden Unterbrechung) Wählen Sie Preemptible (Vorübergehend unterbrechbar) aus. Default session type (Standardsitzungstyp) Wählen Sie IPv4 aus. Wählen Sie Hinzufügen.

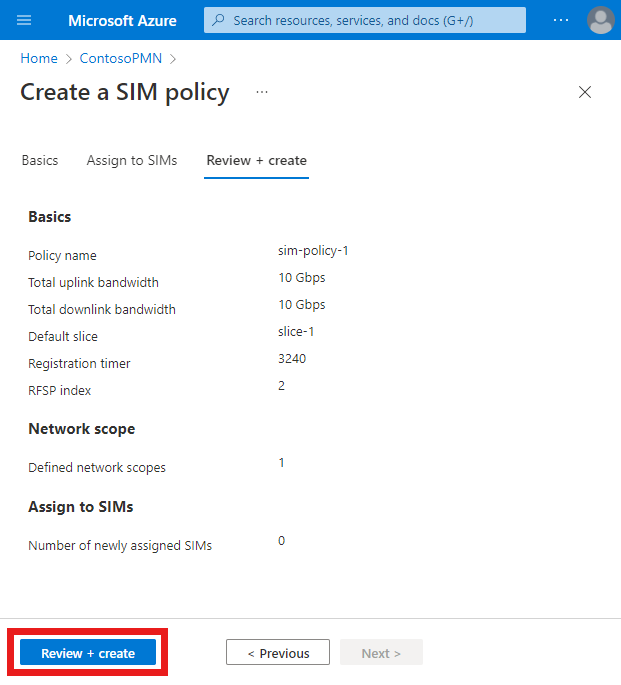

Wählen Sie auf der Konfigurationsregisterkarte Allgemeine Informationen die Option Überprüfen + erstellen aus.

Wählen Sie auf der Registerkarte Überprüfen + erstellen die Option Überprüfen + erstellen aus.

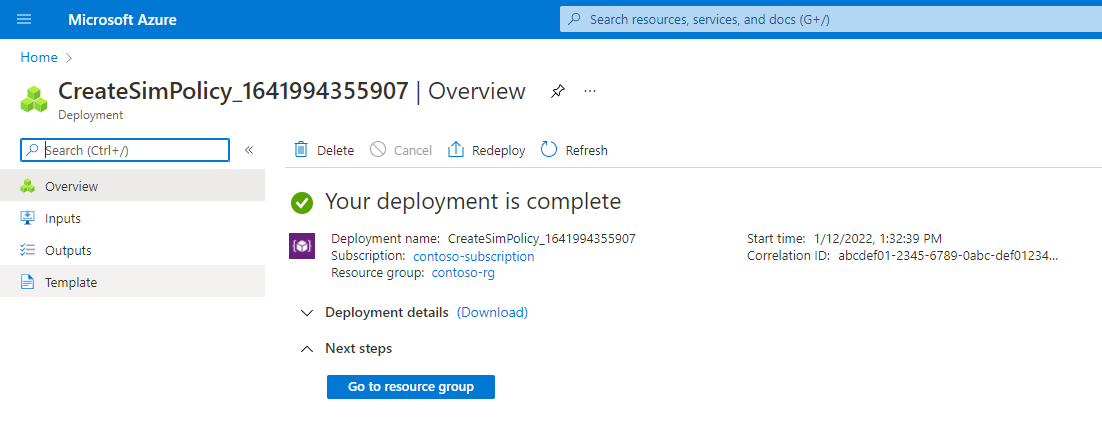

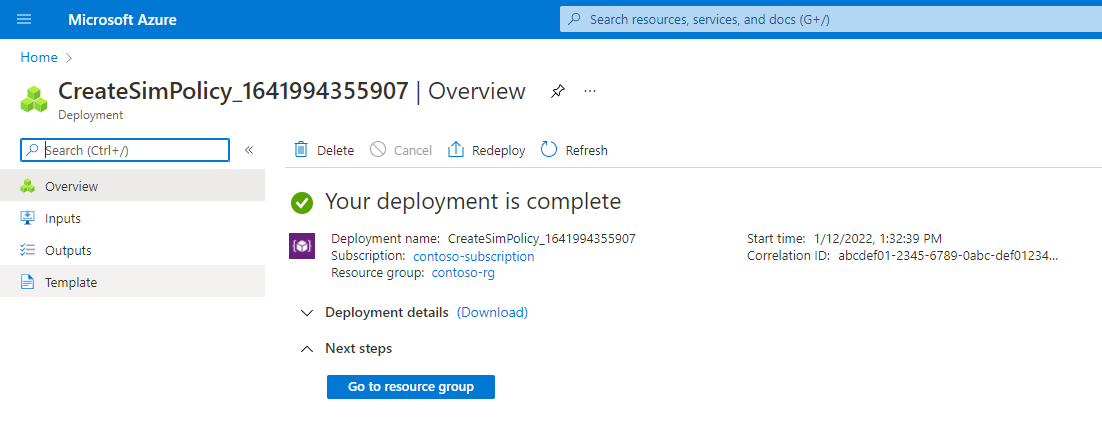

Wenn die SIM-Richtlinie erstellt wurde, wird im Azure-Portal der folgende Bestätigungsbildschirm angezeigt.

Wählen Sie Zu Ressourcengruppe wechseln aus.

Wählen Sie in der angezeigten Ressourcengruppe die Mobilfunknetz-Ressource aus, die Ihr privates Mobilfunknetz darstellt.

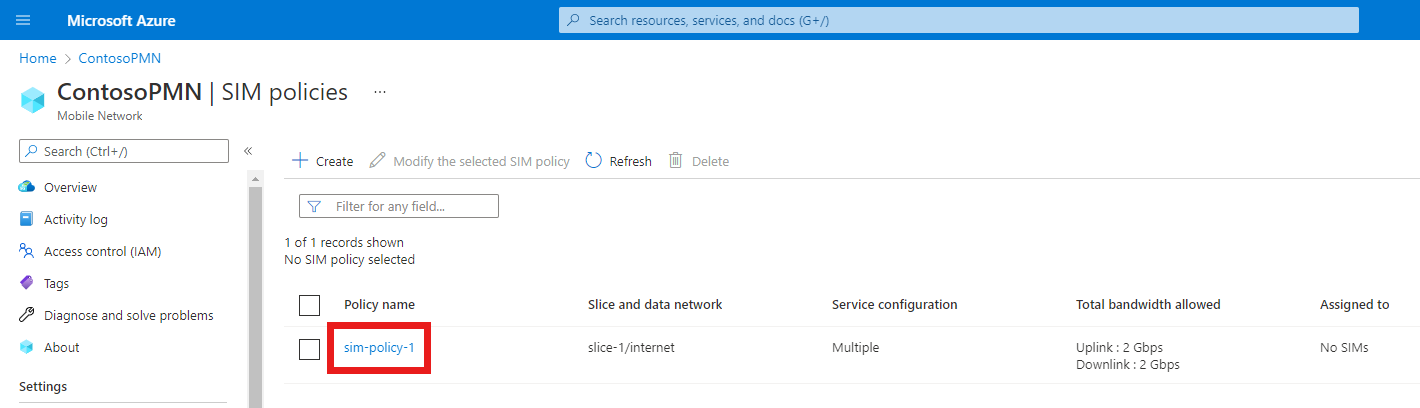

Wählen Sie im Menü Resource (Ressource) die Option SIM policies (SIM-Richtlinien) aus.

Wählen Sie sim-policy-1 aus.

Überprüfen Sie, ob die Konfiguration für die SIM-Richtlinie den Erwartungen entspricht.

- Die Einstellungen der obersten Ebene für die SIM-Richtlinie werden unter der Überschrift Essentials angezeigt.

- Die Konfiguration des Netzwerkbereichs wird unter der Überschrift Netzwerkbereich einschließlich konfigurierter Dienste unter Dienstkonfiguration und Konfiguration der Servicequalität unter Quality of Service (QoS) angezeigt.

Wir erstellen nun die andere SIM-Richtlinie. Suchen Sie nach der Mobilfunknetz-Ressource, die das private mobile Netzwerk darstellt, für das Sie einen Dienst konfigurieren möchten, und wählen Sie sie aus.

Wählen Sie im Menü Resource (Ressource) die Option SIM policies (SIM-Richtlinien) aus.

Wählen Sie auf der Befehlsleiste die Option Erstellen aus.

Füllen Sie rechts unter Create a SIM policy (SIM-Richtlinie erstellen) die Felder wie folgt aus.

Feld Wert Richtlinienname sim-policy-2Total bandwidth allowed - Uplink (Zulässige Gesamtbandbreite – Uplink) 10 GbpsTotal bandwidth allowed - Downlink (Zulässige Gesamtbandbreite – Downlink) 10 GbpsDefault slice (Standardslice) Wählen Sie den Namen Ihres Netzwerksegments aus. Registration timer (Registrierungstimer) 3240RFSP index (RFSP-Index) 2Wählen Sie Add a network scope (Netzwerkbereich hinzufügen) aus.

Füllen Sie auf dem Blatt Add a network scope (Netzwerkbereich hinzufügen) die Felder wie folgt aus.

Feld Wert Slice Wählen Sie das Segment Standard aus. Datennetzwerk Wählen Sie ein Datennetzwerk aus, mit dem Ihr privates Mobilfunknetz eine Verbindung herstellt. Dienstkonfiguration Wählen Sie service_blocking_udp_from_specific_sourcesund service_traffic_limits aus. Session aggregate maximum bit rate - Uplink (Aggregierte maximale Bitrate der Sitzung – Uplink) 2 GbpsSession aggregate maximum bit rate - Downlink (Aggregierte maximale Bitrate der Sitzung – Downlink) 2 Gbps5QI/QCI 9Allocation and Retention Priority level (Zuordnungs- und Aufbewahrungsprioritätsstufe) 9Preemption capability (Funktion zur vorübergehenden Unterbrechung) Wählen Sie May not preempt (Möglicherweise keine vorübergehende Unterbrechung) aus. Preemption vulnerability (Sicherheitsrisiko der vorübergehenden Unterbrechung) Wählen Sie Preemptible (Vorübergehend unterbrechbar) aus. Default session type (Standardsitzungstyp) Wählen Sie IPv4 aus. Wählen Sie Hinzufügen aus.

Wählen Sie auf der Konfigurationsregisterkarte Allgemeine Informationen die Option Überprüfen + erstellen aus.

Wählen Sie auf der Konfigurationsregisterkarte Überprüfen + erstellen die Option Überprüfen + erstellen aus.

Wenn die SIM-Richtlinie erstellt wurde, wird im Azure-Portal der folgende Bestätigungsbildschirm angezeigt.

Wählen Sie Zu Ressourcengruppe wechseln aus.

Wählen Sie in der angezeigten Ressourcengruppe die Mobilfunknetz-Ressource aus, die Ihr privates Mobilfunknetz darstellt.

Wählen Sie im Menü Resource (Ressource) die Option SIM policies (SIM-Richtlinien) aus.

Wählen Sie sim-policy-2 aus.

Überprüfen Sie, ob die Konfiguration für die SIM-Richtlinie den Erwartungen entspricht.

- Die Einstellungen der obersten Ebene für die SIM-Richtlinie werden unter der Überschrift Essentials angezeigt.

- Die Konfiguration des Netzwerkbereichs wird unter der Überschrift Netzwerkbereich einschließlich konfigurierter Dienste unter Dienstkonfiguration und Konfiguration der Servicequalität unter Quality of Service (QoS) angezeigt.

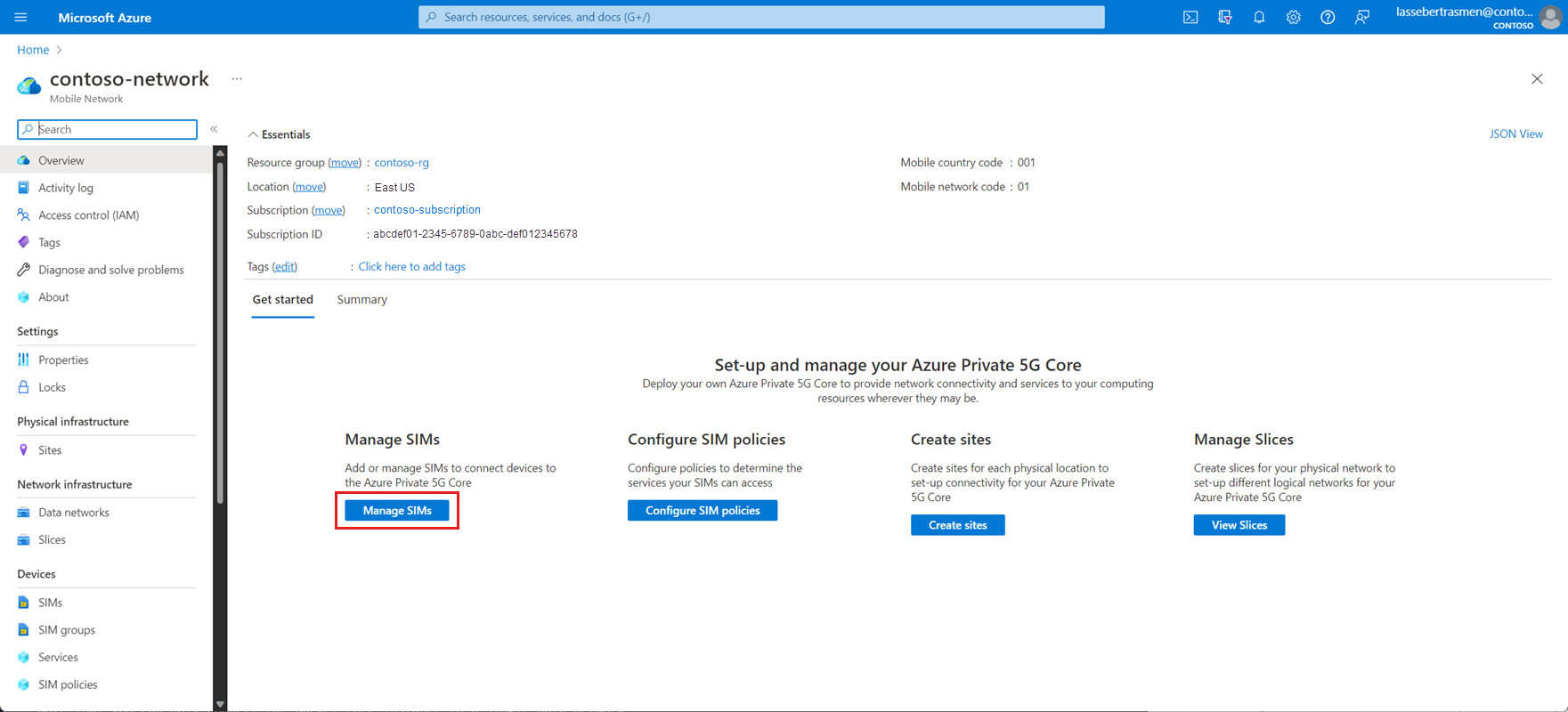

Bereitstellen von SIMs

In diesem Schritt stellen wir zwei SIMs bereit und weisen jeder eine SIM-Richtlinie zu. Dadurch können die SIMs eine Verbindung mit dem privaten Mobilfunknetz herstellen und die richtige QoS-Richtlinie erhalten.

Speichern Sie den folgenden Inhalt als JSON-Datei, und notieren Sie sich den Dateipfad.

[ { "simName": "SIM1", "integratedCircuitCardIdentifier": "8912345678901234566", "internationalMobileSubscriberIdentity": "001019990010001", "authenticationKey": "00112233445566778899AABBCCDDEEFF", "operatorKeyCode": "63bfa50ee6523365ff14c1f45f88737d", "deviceType": "Cellphone" }, { "simName": "SIM2", "integratedCircuitCardIdentifier": "8922345678901234567", "internationalMobileSubscriberIdentity": "001019990010002", "authenticationKey": "11112233445566778899AABBCCDDEEFF", "operatorKeyCode": "63bfa50ee6523365ff14c1f45f88738d", "deviceType": "Sensor" } ]Suchen Sie nach der Mobilfunknetz-Ressource, die Ihr privates Mobilfunknetz repräsentiert, und wählen Sie diese aus.

Wählen Sie SIMs verwalten aus.

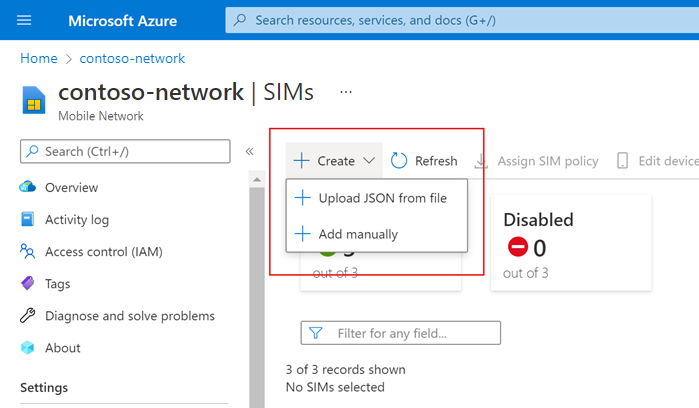

Wählen Sie Create (Erstellen) und dann Upload JSON from file (JSON aus Datei hochladen) aus.

Wählen Sie Plaintext (Klartext) als Dateityp aus.

Wählen Sie Browse (Durchsuchen) und dann die JSON-Datei aus, die Sie zu Beginn dieses Schritts erstellt haben.

Wählen Sie unter SIM-GruppennameNeu erstellen aus, und geben Sie dann SIMGroup1 in das angezeigte Feld ein.

Wählen Sie Hinzufügen.

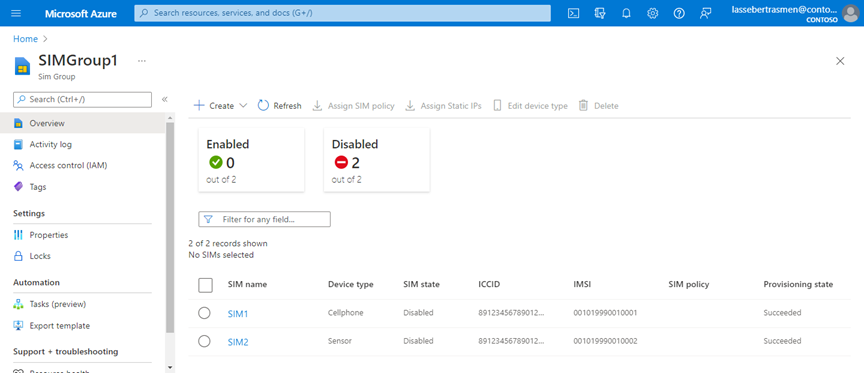

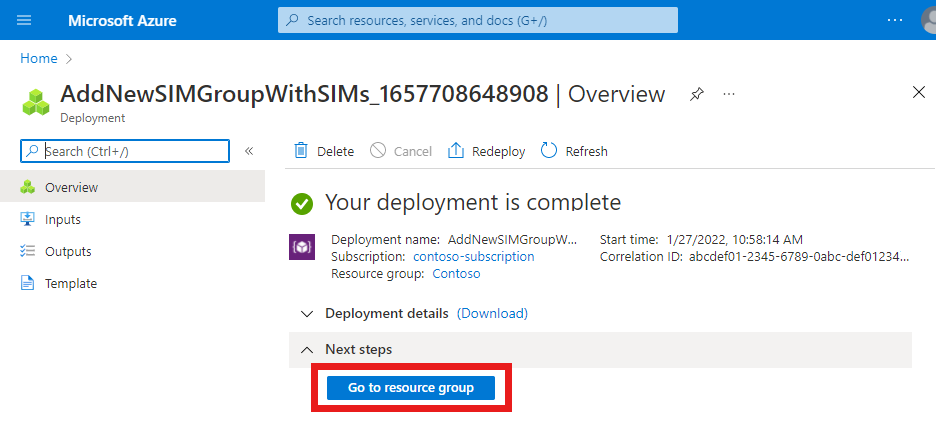

Das Azure-Portal beginnt nun mit der Bereitstellung der SIM-Gruppe und SIMs. Wählen Sie nach Abschluss der Bereitstellung Go to resource group (Zu Ressourcengruppe wechseln) aus.

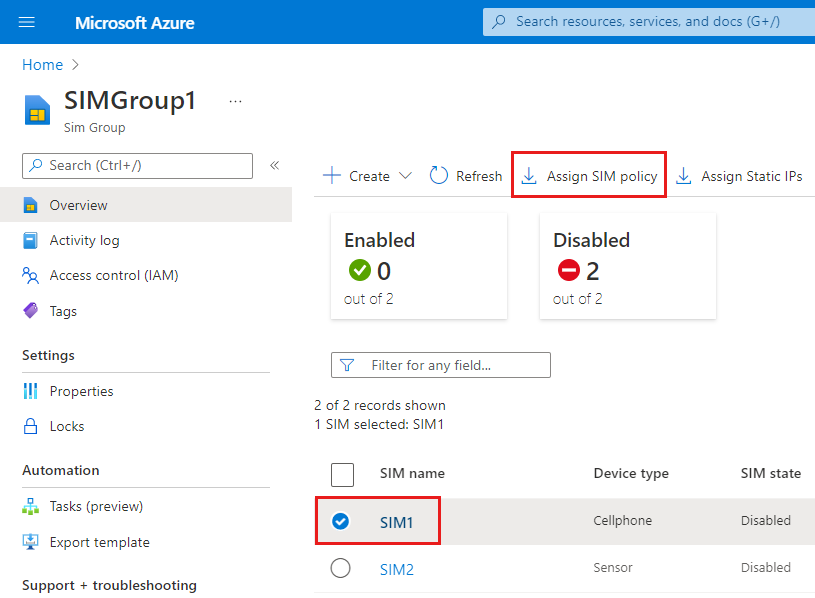

Wählen Sie in der angezeigten Ressourcengruppe die soeben erstellte SIMGroup1-Ressource aus. Anschließend werden Ihre neuen SIMs in der SIM-Gruppe angezeigt.

Aktivieren Sie das Kontrollkästchen neben SIM1.

Wählen Sie auf der Befehlsleiste die Option Assign SIM policy (SIM-Richtlinie zuweisen) aus.

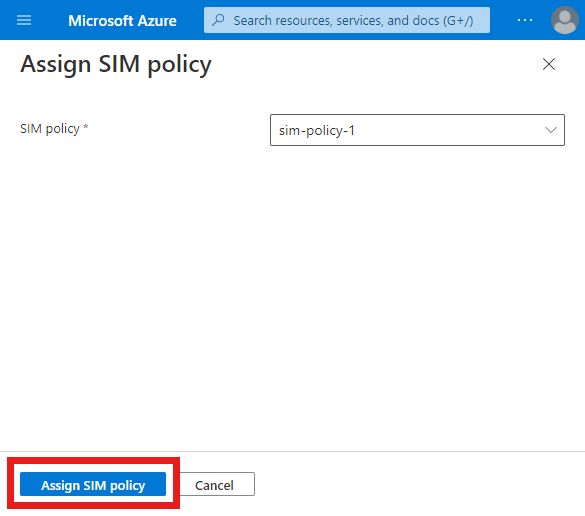

Legen Sie rechts unter Assign SIM policy (SIM-Richtlinie zuweisen) das Feld SIM policy (SIM-Richtlinie) auf sim-policy-1 fest.

Wählen Sie Assign SIM policy (SIM-Richtlinie zuweisen) aus.

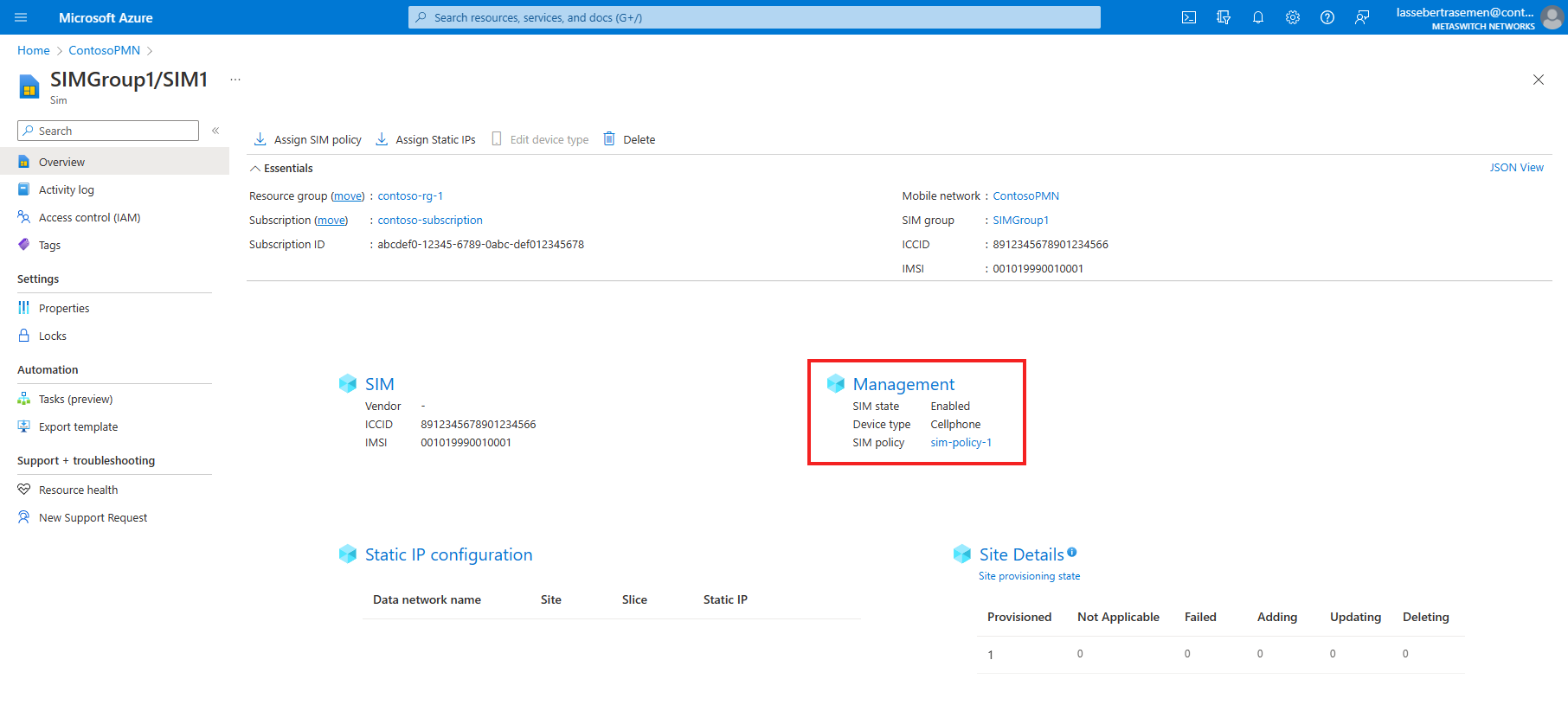

Wählen Sie nach Abschluss der Bereitstellung Zu Ressource wechseln aus.

Überprüfen Sie im Abschnitt Management (Verwaltung) das Feld SIM policy (SIM-Richtlinie), um zu bestätigen, dass sim-policy-1 erfolgreich zugewiesen wurde.

Wählen Sie im Feld SIM-Gruppe unter GrundlagenSIMGroup1 aus, um zur SIM-Gruppe zurückzukehren.

Aktivieren Sie das Kontrollkästchen neben SIM2.

Wählen Sie auf der Befehlsleiste die Option Assign SIM policy (SIM-Richtlinie zuweisen) aus.

Legen Sie rechts unter Assign SIM policy (SIM-Richtlinie zuweisen) das Feld SIM policy (SIM-Richtlinie) auf sim-policy-2 fest.

Wählen Sie die Schaltfläche Assign SIM policy (SIM-Richtlinie zuweisen) aus.

Wählen Sie nach Abschluss der Bereitstellung Zu Ressource wechseln aus.

Überprüfen Sie im Abschnitt Management (Verwaltung) das Feld SIM policy (SIM-Richtlinie), um zu bestätigen, dass sim-policy-2 erfolgreich zugewiesen wurde.

Sie haben nun zwei SIMs bereitgestellt und jeder davon eine andere SIM-Richtlinie zugewiesen. Jede dieser SIM-Richtlinien bietet Zugriff auf einen anderen Satz von Diensten.

Bereinigen von Ressourcen

Sie können jetzt jede der Ressourcen löschen, die wir in diesem Tutorial erstellt haben.

- Suchen Sie nach der Mobilfunknetz-Ressource, die Ihr privates Mobilfunknetz repräsentiert, und wählen Sie diese aus.

- Wählen Sie im Menü RessourceSIM-Gruppen aus.

- Aktivieren Sie das Kontrollkästchen neben SIMGroup1, und wählen Sie dann auf der Befehlsleiste die Option Löschen aus.

- Wählen Sie Delete (Löschen) aus, um Ihre Auswahl zu bestätigen.

- Nachdem die SIM-Gruppe gelöscht wurde, wählen Sie im Menü Ressource die Option SIM-Richtlinien aus.

- Aktivieren Sie die Kontrollkästchen neben sim-policy-1 und sim-policy-2, und wählen Sie dann auf der Befehlsleiste die Option Delete (Löschen) aus.

- Wählen Sie Delete (Löschen) aus, um Ihre Auswahl zu bestätigen.

- Nachdem die SIM-Richtlinien gelöscht wurden, wählen Sie im Menü Resource (Ressource) die Option Services (Dienste) aus.

- Aktivieren Sie die Kontrollkästchen neben service_unrestricted_udp_and_icmp, service_blocking_udp_from_specific_sources und service_traffic_limits, und wählen Sie dann auf der Befehlsleiste die Option Delete (Löschen) aus.

- Wählen Sie Delete (Löschen) aus, um Ihre Auswahl zu bestätigen.

Nächste Schritte

Feedback

Bald verfügbar: Im Laufe des Jahres 2024 werden wir GitHub-Issues stufenweise als Feedbackmechanismus für Inhalte abbauen und durch ein neues Feedbacksystem ersetzen. Weitere Informationen finden Sie unter https://aka.ms/ContentUserFeedback.

Feedback senden und anzeigen für