Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

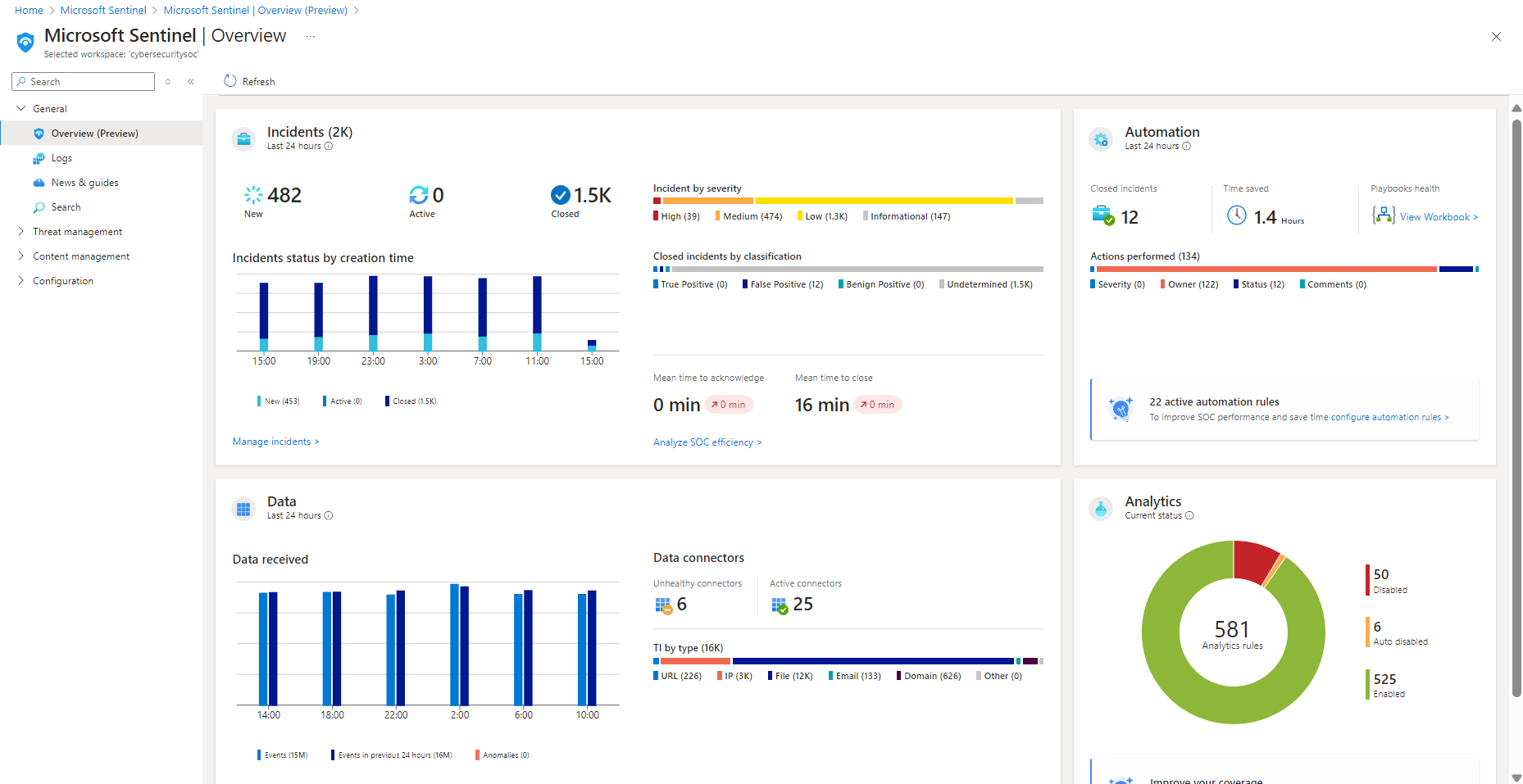

Nachdem Sie Ihre Datenquellen mit Microsoft Sentinel verbunden haben, verwenden Sie die Seite Übersicht, um Aktivitäten in Ihrer Umgebung anzuzeigen, zu überwachen und zu analysieren. In diesem Artikel werden die Widgets und Diagramme beschrieben, die im Dashboard übersicht von Microsoft Sentinel verfügbar sind.

Wichtig

Nach dem 31. März 2027 werden Microsoft Sentinel im Azure-Portal nicht mehr unterstützt und sind nur im Microsoft Defender-Portal verfügbar. Alle Kunden, die Microsoft Sentinel im Azure-Portal verwenden, werden zum Defender-Portal umgeleitet und verwenden Microsoft Sentinel nur im Defender-Portal.

Wenn Sie weiterhin Microsoft Sentinel im Azure-Portal verwenden, empfehlen wir Ihnen, den Übergang zum Defender-Portal zu planen, um einen reibungslosen Übergang zu gewährleisten und die von Microsoft Defender angebotenen einheitlichen Sicherheitsvorgänge in vollem Umfang zu nutzen.

Voraussetzungen

- Stellen Sie sicher, dass Sie über Lesezugriff auf Microsoft Sentinel Ressourcen verfügen. Weitere Informationen finden Sie unter Rollen und Berechtigungen in Microsoft Sentinel.

Zugreifen auf die Übersichtsseite

Wenn Ihr Arbeitsbereich in das Microsoft Defender-Portal integriert ist, wählen Sie Allgemeine > Übersicht aus. Wählen Sie andernfalls direkt Übersicht aus. Zum Beispiel:

Die Daten für jeden Abschnitt der Dashboard werden vorberechnet, und der Zeitpunkt der letzten Aktualisierung wird oben in jedem Abschnitt angezeigt. Wählen Sie oben auf der Seite Aktualisieren aus, um die gesamte Seite zu aktualisieren.

Anzeigen von Incidentdaten

Um Rauschen zu reduzieren und die Anzahl der Warnungen zu minimieren, die Sie überprüfen und untersuchen müssen, verwendet Microsoft Sentinel eine Fusionstechnik, um Warnungen mit Incidents zu korrelieren. Incidents sind umsetzbare Gruppen verwandter Warnungen, die Sie untersuchen und beheben können.

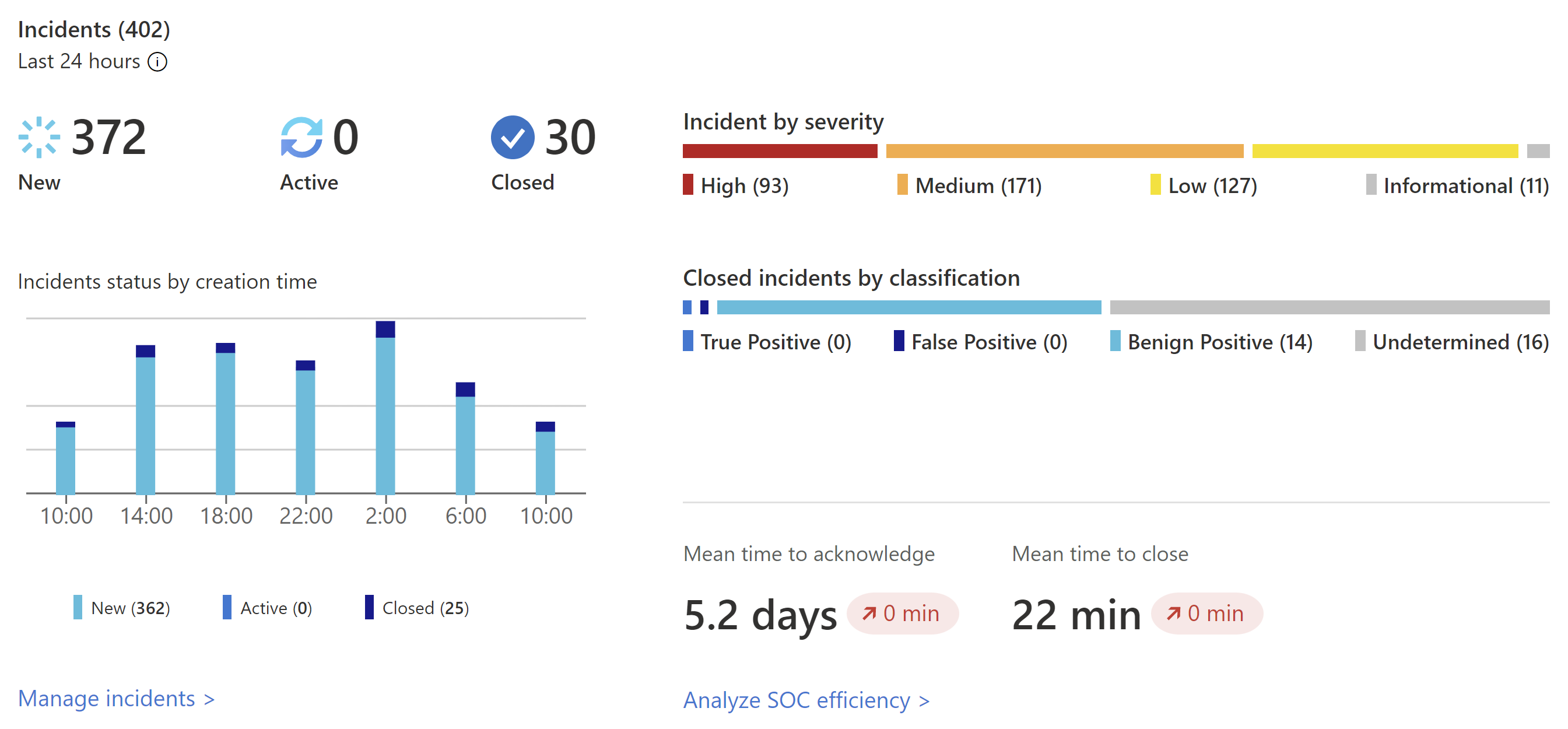

Die folgende Abbildung zeigt ein Beispiel für den Abschnitt Incidents im Dashboard Übersicht:

Im Abschnitt Incidents werden die folgenden Daten aufgelistet:

- Die Anzahl der neuen, aktiven und geschlossenen Vorfälle in den letzten 24 Stunden.

- Die Gesamtzahl der Vorfälle für jeden Schweregrad.

- Die Anzahl geschlossener Incidents jeder Art der Schließenklassifizierung.

- Incidentstatus nach Erstellungszeit in Intervallen von vier Stunden.

- Die durchschnittliche Zeit zum Bestätigen eines Incidents und die durchschnittliche Zeit zum Schließen eines Incidents mit einem Link zur SOC-Effizienzarbeitsmappe.

Wählen Sie Incidents verwalten aus, um zur Seite Microsoft Sentinel Incidents zu wechseln, um weitere Details anzuzeigen.

Anzeigen von Automatisierungsdaten

Überwachen Sie nach der Bereitstellung der Automatisierung mit Microsoft Sentinel die Automatisierung Ihres Arbeitsbereichs im Abschnitt Automatisierung des Dashboard Übersicht.

Beginnen Sie mit einer Zusammenfassung der Automatisierungsregelnaktivität: Incidents, die durch Automatisierung geschlossen wurden, die Zeit, die die Automatisierung gespeichert hat, und die zugehörige Playbooksintegrität.

Microsoft Sentinel berechnet die durch die Automatisierung eingesparte Zeit, indem die durchschnittliche Zeit ermittelt wird, die eine einzelne Automatisierung gespeichert hat, multipliziert mit der Anzahl von Incidents, die durch Automatisierung behoben werden. Die Formel lautet wie folgt:

(avgWithout - avgWith) * resolvedByAutomationDabei gilt:

- avgWithout ist die durchschnittliche Zeit, die benötigt wird, bis ein Incident ohne Automatisierung behoben wird.

- avgWith ist die durchschnittliche Zeit, die benötigt wird, bis ein Incident durch Automatisierung behoben wird.

- resolvedByAutomation ist die Anzahl der Incidents, die durch Automatisierung behoben werden.

Unterhalb der Zusammenfassung fasst ein Diagramm die Anzahl der von der Automatisierung ausgeführten Aktionen nach Aktionstyp zusammen.

Am unteren Rand des Abschnitts finden Sie eine Anzahl der aktiven Automatisierungsregeln mit einem Link zur Seite Automatisierung .

Wählen Sie den Link Automatisierungsregeln konfigurieren aus, um die Seite Automatisierung zu wechseln, auf der Sie mehr Automatisierung konfigurieren können.

Anzeigen status von Datensätzen, Datensammlern und Threat Intelligence

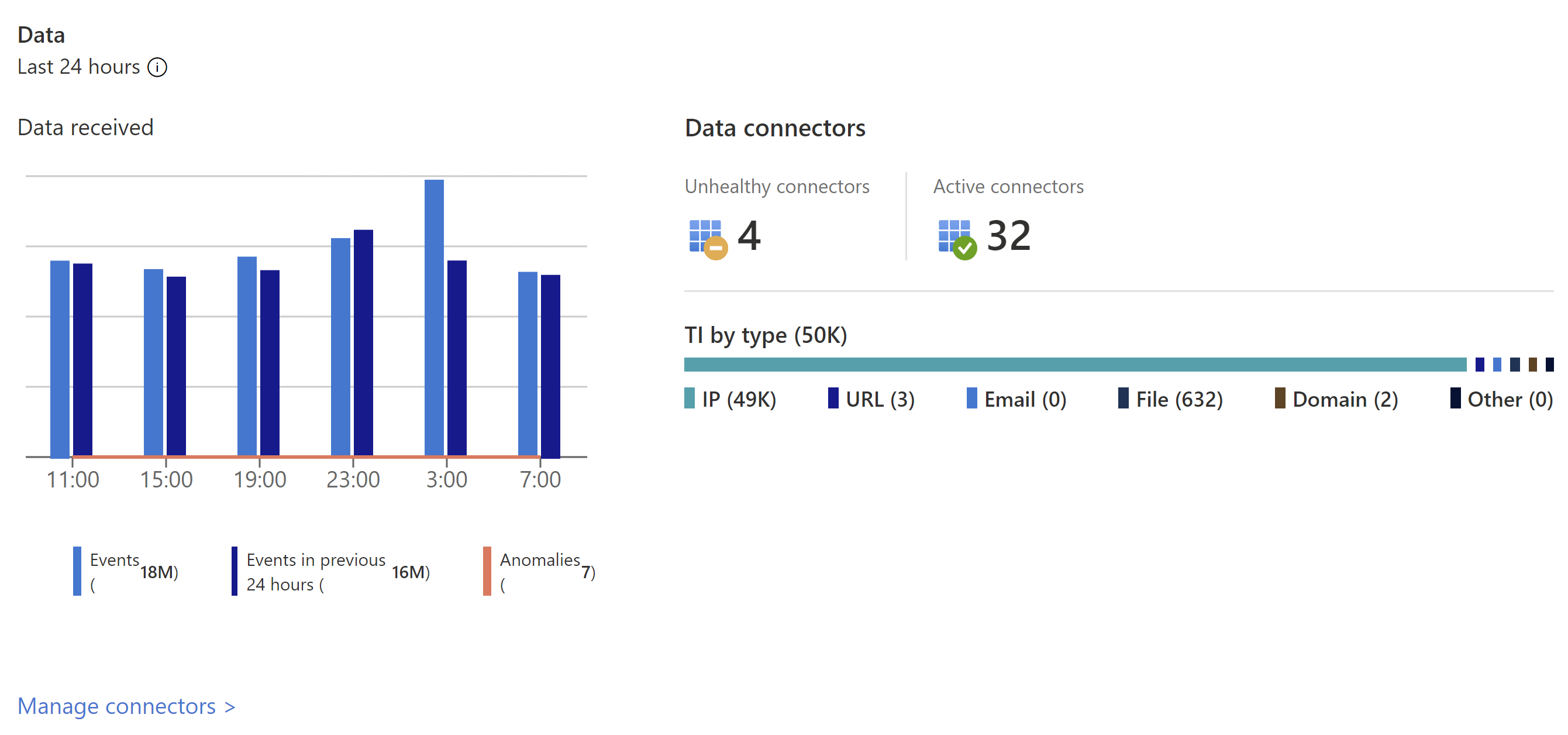

Verfolgen Sie im Abschnitt Daten des Dashboard Übersicht Informationen zu Datensätzen, Datensammlern und Threat Intelligence nach.

Zeigen Sie die folgenden Details an:

Die Anzahl der Datensätze, die in den letzten 24 Stunden im Vergleich zu den vorherigen 24 Stunden gesammelt Microsoft Sentinel, und anomalien, die in diesem Zeitraum erkannt wurden.

Eine Zusammenfassung Ihres Datenconnectors status, unterteilt nach fehlerhaften und aktiven Connectors. Fehlerhafte Connectors geben an, wie viele Connectors Fehler aufweisen. Aktive Connectors sind Connectors mit Datenstreaming in Microsoft Sentinel, wie durch eine im Connector enthaltene Abfrage gemessen.

Threat Intelligence-Datensätze in Microsoft Sentinel, nach Indikator der Kompromittierung.

Wählen Sie Connectors verwalten aus, um zur Seite Datenconnectors zu wechseln, auf der Sie Ihre Datenconnectors anzeigen und verwalten können.

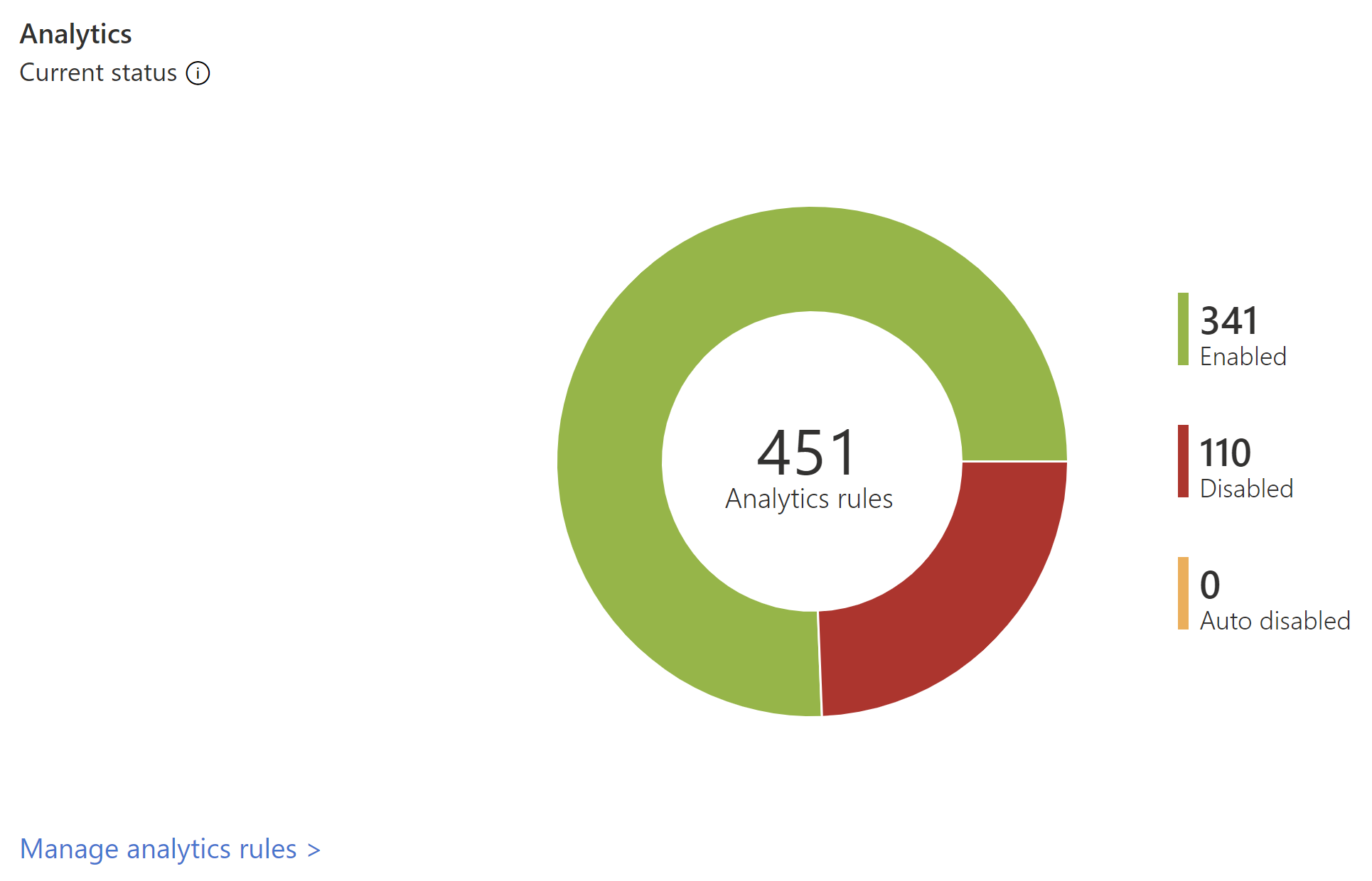

Anzeigen von Analysedaten

Nachverfolgen von Daten für Ihre Analyseregeln im Abschnitt Analyse des Dashboard Übersicht.

Die Anzahl der Analyseregeln in Microsoft Sentinel wird von status angezeigt, einschließlich aktiviert, deaktiviert und automatisch deaktiviert.

Wählen Sie den Link MITRE-Ansicht aus, um zum MITRE ATT&CK zu wechseln, wo Sie anzeigen können, wie Ihre Umgebung vor MITRE ATT&CK-Taktiken und -Techniken geschützt ist. Wählen Sie den Link Analyseregeln verwalten aus, um zur Seite Analyse zu gelangen, auf der Sie die Regeln anzeigen und verwalten können, die die Auslösung von Warnungen konfigurieren.

Nächste Schritte

Verwenden Sie Arbeitsmappenvorlagen, um tiefer in Ereignisse einzutauchen, die in Ihrer Gesamten Umgebung generiert wurden. Weitere Informationen finden Sie unter Visualisieren und Überwachen Ihrer Daten mithilfe von Arbeitsmappen in Microsoft Sentinel.

Aktivieren Sie Log Analytics-Abfrageprotokolle, um alle Abfragen aus Ihrem Arbeitsbereich auszuführen. Weitere Informationen finden Sie unter Überwachen Microsoft Sentinel Abfragen und Aktivitäten.

Erfahren Sie mehr über die Abfragen, die hinter den Widgets Übersicht Dashboard verwendet werden. Weitere Informationen finden Sie unter Ausführliche Informationen zum neuen Übersichts-Dashboard von Microsoft Sentinel.