Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Wichtig

Benutzerdefinierte Erkennungen sind jetzt die beste Möglichkeit, neue Regeln in Microsoft Sentinel SIEM-Microsoft Defender XDR zu erstellen. Mit benutzerdefinierten Erkennungen können Sie Erfassungskosten reduzieren, unbegrenzte Echtzeiterkennungen erhalten und von der nahtlosen Integration in Defender XDR Daten, Funktionen und Wartungsaktionen mit automatischer Entitätszuordnung profitieren. Weitere Informationen finden Sie in diesem Blog.

Wichtig

Das Exportieren und Importieren von Regeln befindet sich in der VORSCHAU. Weitere rechtliche Bestimmungen, die für Azure Features gelten, die sich in beta, in der Vorschauversion oder anderweitig noch nicht in der allgemeinen Verfügbarkeit befinden, finden Sie in den ergänzenden Nutzungsbedingungen für Microsoft Azure Previews.

Einführung

Sie können Ihre Analyseregeln jetzt in Azure Resource Manager -Vorlagendateien (ARM) exportieren und Regeln aus diesen Dateien importieren, als Teil der Verwaltung und Steuerung Ihrer Microsoft Sentinel Bereitstellungen als Code. Die Exportaktion erstellt eine JSON-Datei (mit dem Namen Azure_Sentinel_analytic_rule.json) am Downloadspeicherort Ihres Browsers, die Sie dann umbenennen, verschieben und andernfalls wie jede andere Datei verarbeiten können.

Die exportierte JSON-Datei ist arbeitsbereichsunabhängig, sodass sie in andere Arbeitsbereiche und sogar in andere Mandanten importiert werden kann. Als Code kann er auch versionsgesteuert, aktualisiert und in einem verwalteten CI/CD-Framework bereitgestellt werden.

Die Datei enthält alle Parameter, die in der Analyseregel definiert sind. Daher enthält sie für Geplante Regeln die zugrunde liegende Abfrage und die zugehörigen Planungseinstellungen, den Schweregrad, die Erstellung von Vorfällen, Die Einstellungen für Ereignis- und Warnungsgruppierung, zugewiesene MITRE ATT&CK-Taktiken und vieles mehr. Jede Art von Analyseregel – nicht nur geplant – kann in eine JSON-Datei exportiert werden.

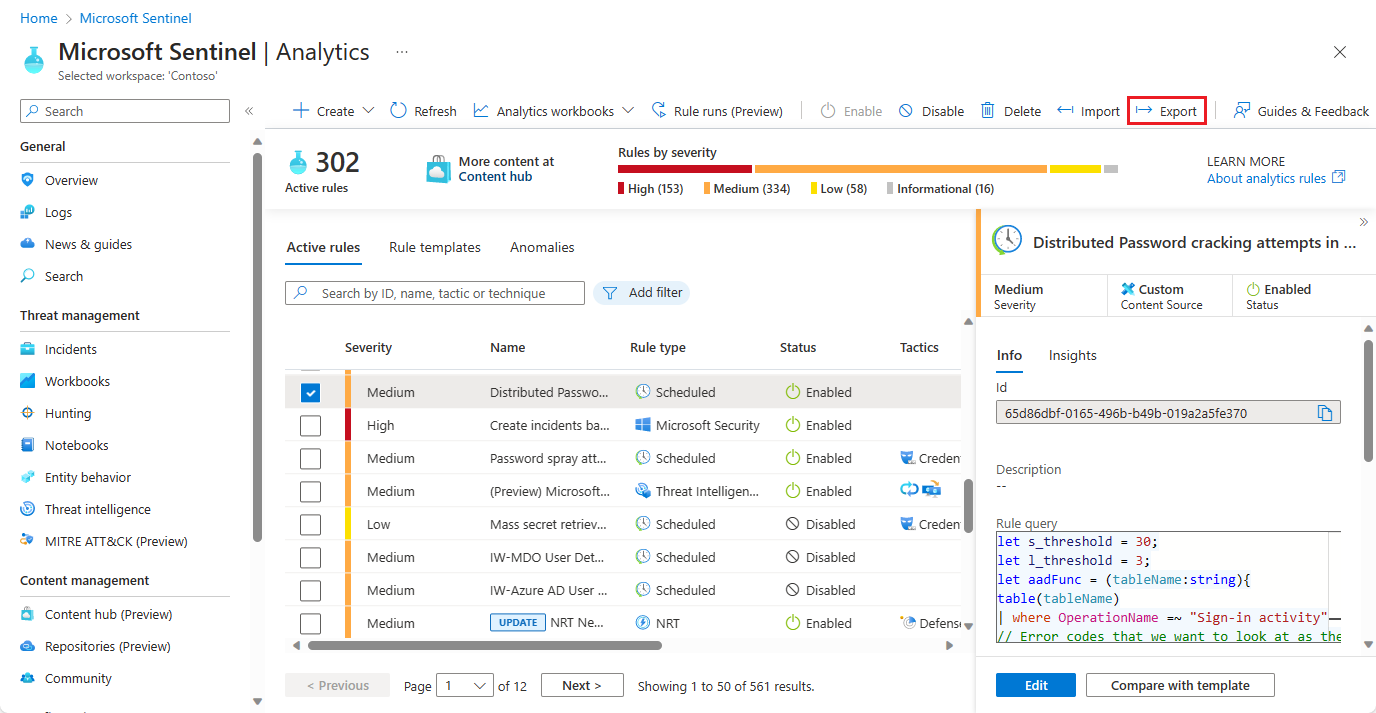

Exportregeln

Wählen Sie im Microsoft Sentinel Navigationsmenü die Option Analyse aus.

Wählen Sie die Regel aus, die Sie exportieren möchten, und klicken Sie auf der Leiste oben auf dem Bildschirm auf Exportieren .

Hinweis

Sie können mehrere Analyseregeln gleichzeitig für den Export auswählen, indem Sie die Kontrollkästchen neben den Regeln markieren und am Ende auf Exportieren klicken.

Sie können alle Regeln auf einer einzelnen Seite des Anzeigerasters gleichzeitig exportieren, indem Sie das Kontrollkästchen in der Kopfzeile (neben SCHWEREgrad) aktivieren, bevor Sie auf Exportieren klicken. Sie können jedoch nicht mehrere Regeln auf einer Seite gleichzeitig exportieren.

Beachten Sie, dass in diesem Szenario eine einzelne Datei (mit dem Namen Azure_Sentinel_analytic_rules.json) erstellt wird, die JSON-Code für alle exportierten Regeln enthält.

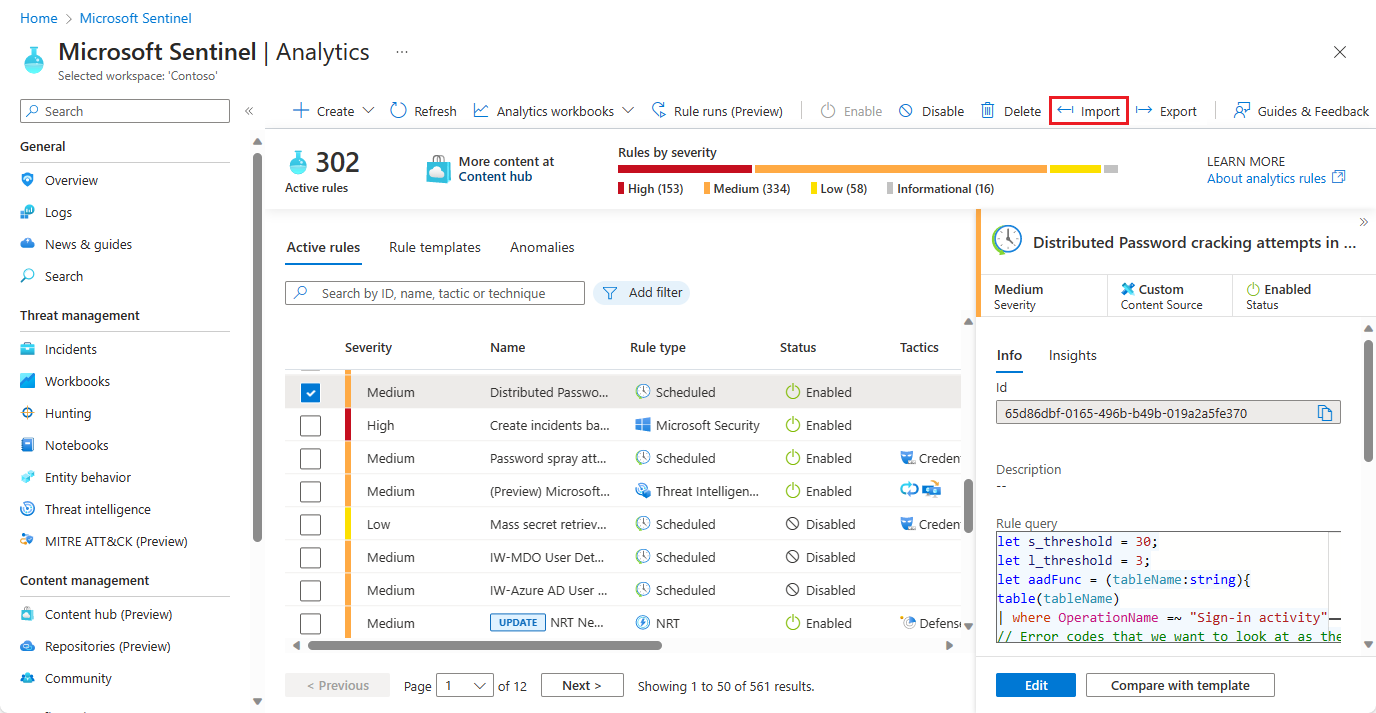

Importregeln

Bereiten Sie eine ARM-Vorlagen-JSON-Datei mit Analyseregel bereit.

Wählen Sie im Microsoft Sentinel Navigationsmenü die Option Analyse aus.

Klicken Sie auf der Leiste oben auf dem Bildschirm auf Importieren . Navigieren Sie im daraufhin angezeigten Dialogfeld zu der JSON-Datei, die die zu importierende Regel darstellt, und wählen Sie Dann Öffnen aus.

Hinweis

Sie können bis zu 50 Analyseregeln aus einer einzelnen ARM-Vorlagendatei importieren.

Nächste Schritte

In diesem Dokument haben Sie gelernt, wie Sie Analyseregeln in und aus ARM-Vorlagen exportieren und importieren.

- Erfahren Sie mehr über Analyseregeln, einschließlich benutzerdefinierter geplanter Regeln.

- Erfahren Sie mehr über ARM-Vorlagen.