Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Wichtig

Benutzerdefinierte Erkennungen sind jetzt die beste Möglichkeit, neue Regeln in Microsoft Sentinel SIEM-Microsoft Defender XDR zu erstellen. Mit benutzerdefinierten Erkennungen können Sie Erfassungskosten reduzieren, unbegrenzte Echtzeiterkennungen erhalten und von der nahtlosen Integration in Defender XDR Daten, Funktionen und Wartungsaktionen mit automatischer Entitätszuordnung profitieren. Weitere Informationen finden Sie in diesem Blog.

Während Microsoft Sentinel Daten aus verschiedenen Quellen erfassen können, kann sich die Erfassungszeit für jede Datenquelle unter unterschiedlichen Umständen unterscheiden.

In diesem Artikel wird beschrieben, wie sich die Erfassungsverzögerung auf Ihre geplanten Analyseregeln auswirken kann und wie Sie sie beheben können, um diese Lücken zu schließen.

Warum die Verzögerung signifikant ist

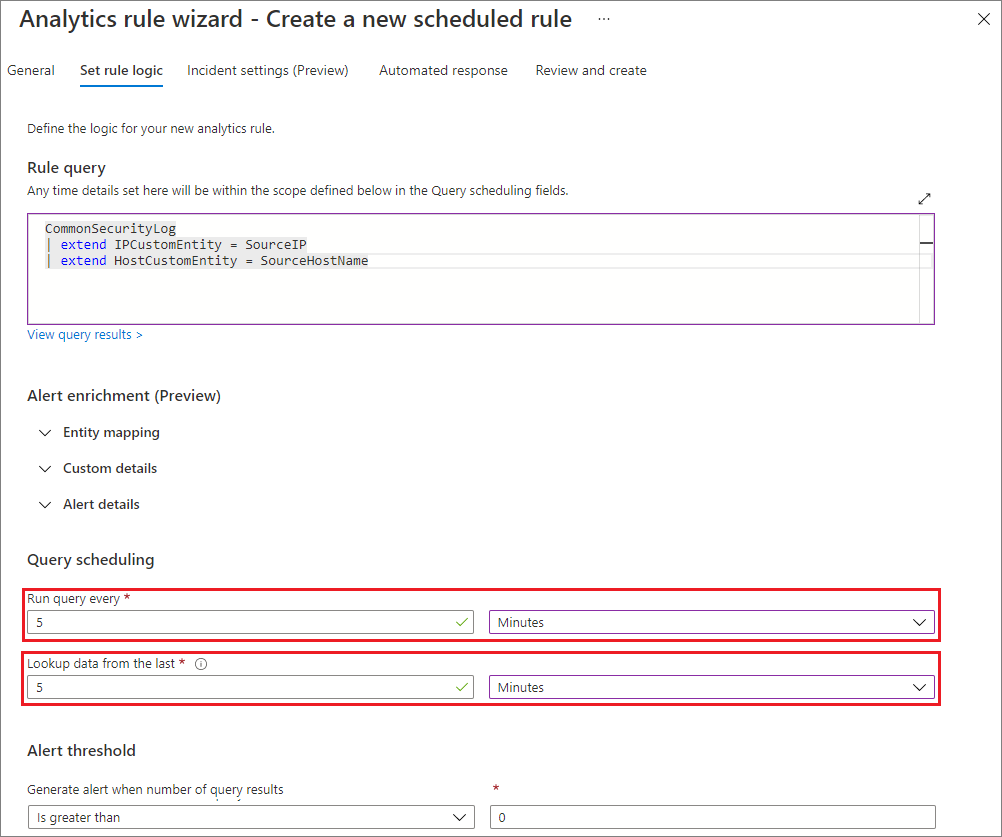

Sie können z. B. eine benutzerdefinierte Erkennungsregel schreiben, indem Sie die Felder Abfrage ausführen undDaten aus den letzten Feldern suchen so festlegen, dass die Regel alle fünf Minuten ausgeführt wird, und daten aus den letzten fünf Minuten nachschlagen:

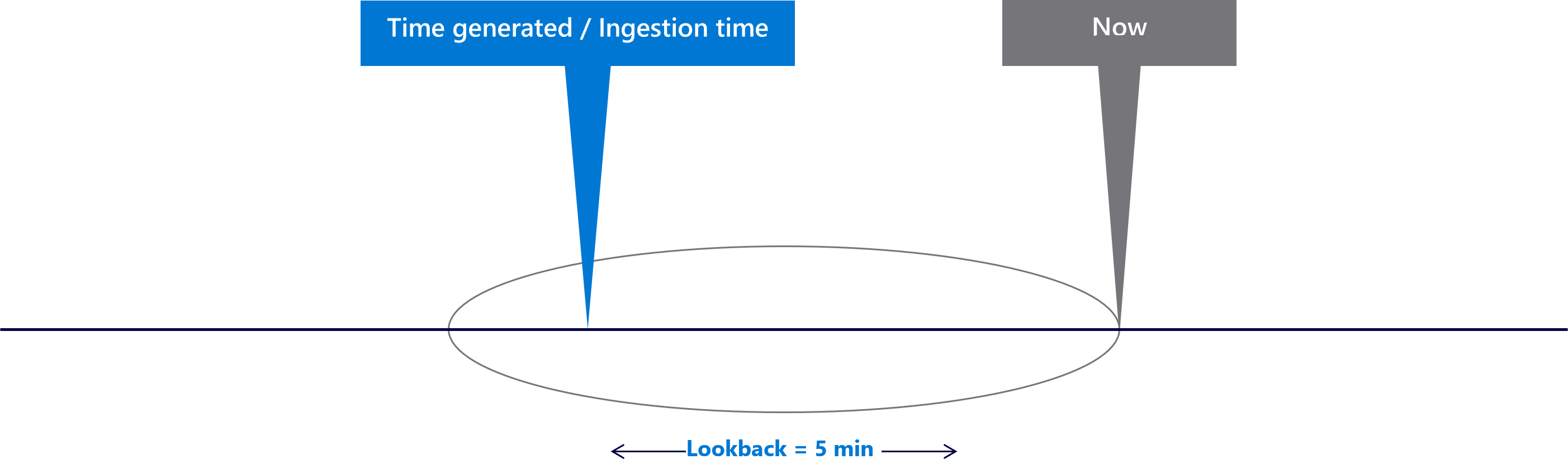

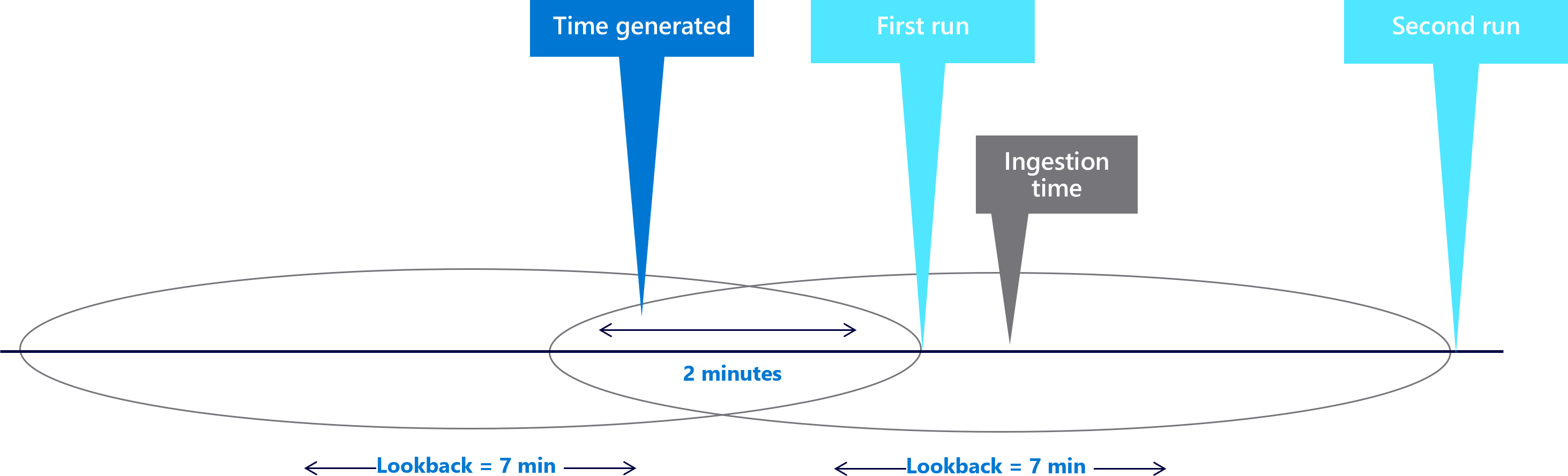

Die Nachschlagedaten aus dem letzten Feld definieren eine Einstellung, die als Rückblickzeitraum bezeichnet wird. Wenn es keine Verzögerung gibt, werden bei dieser Erkennung im Idealfall keine Ereignisse übersehen, wie im folgenden Diagramm dargestellt:

Das Ereignis tritt beim Generieren ein und ist im Lookbackzeitraum enthalten.

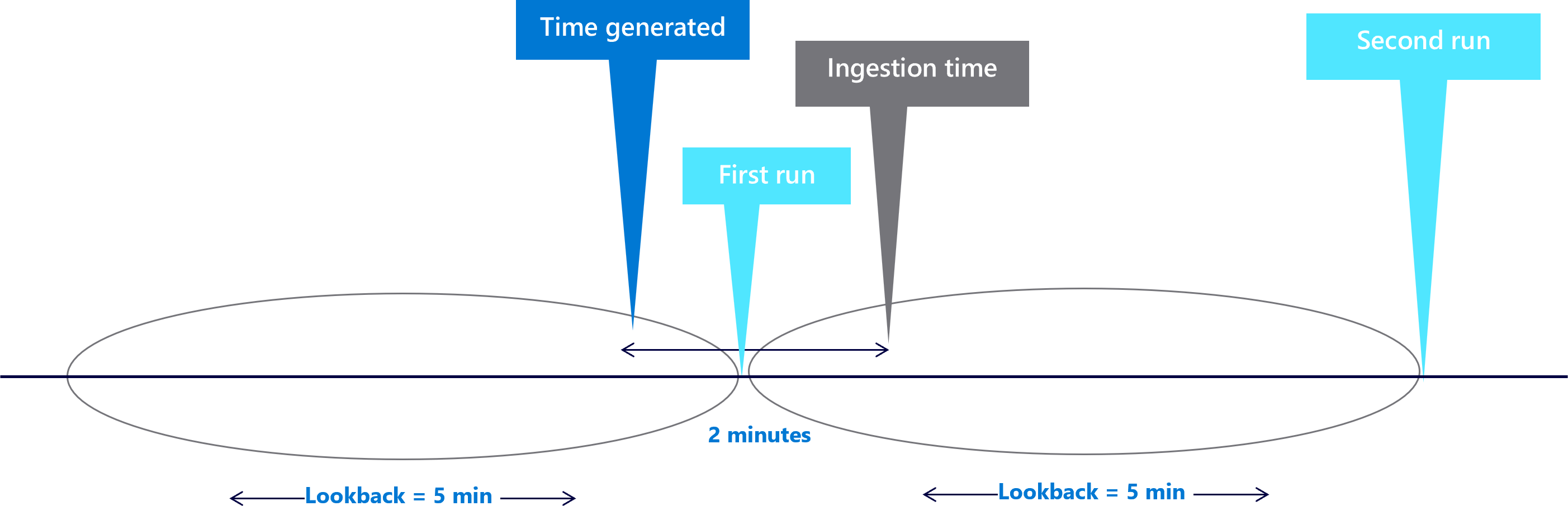

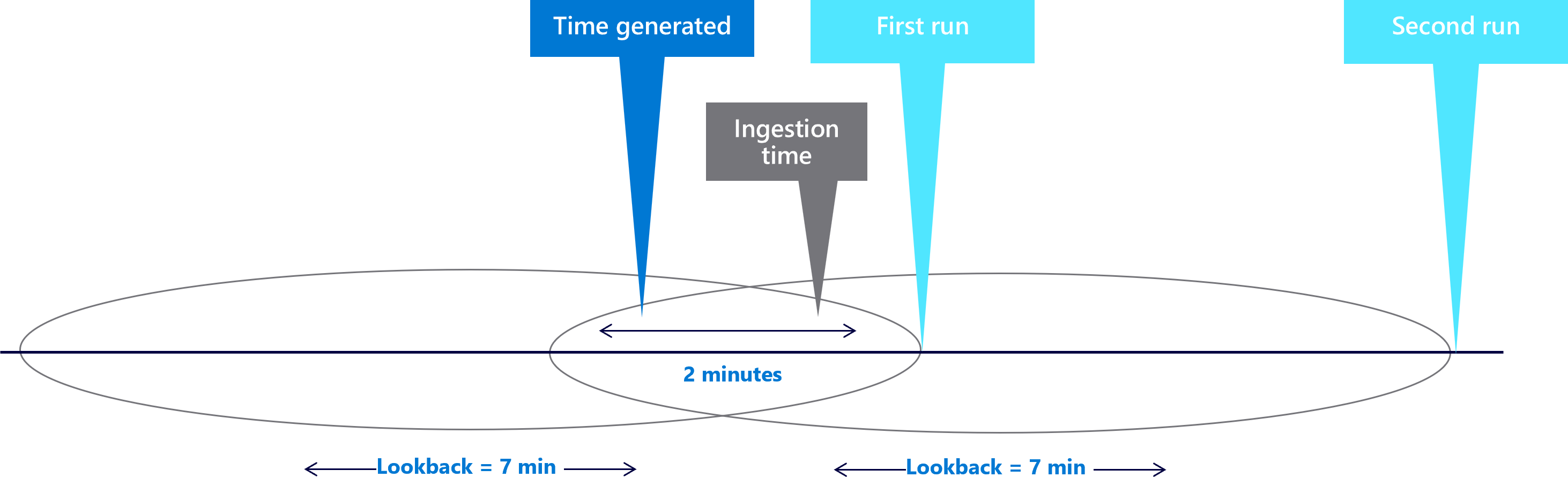

Angenommen, es kommt zu einer Verzögerung für Ihre Datenquelle. In diesem Beispiel nehmen wir an, dass das Ereignis zwei Minuten nach der Generierungerfasst wurde. Die Verzögerung beträgt zwei Minuten:

Das Ereignis wird innerhalb des ersten Rückblickzeitraums generiert, aber bei der ersten Ausführung nicht in Ihrem Microsoft Sentinel Arbeitsbereich erfasst. Wenn die geplante Abfrage das nächste Mal ausgeführt wird, erfasst sie das Ereignis, aber der zeitgenerierte Filter entfernt das Ereignis, da es vor mehr als fünf Minuten aufgetreten ist. In diesem Fall löst die Regel keine Warnung aus.

Behandeln von Verzögerung

Hinweis

Sie können das Problem entweder mit dem unten beschriebenen Prozess lösen oder die REGELN für die Erkennung nahezu in Echtzeit (NRT) von Microsoft Sentinel implementieren. Weitere Informationen finden Sie unter Schnelles Erkennen von Bedrohungen mit Analyseregeln nahezu in Echtzeit (NRT) in Microsoft Sentinel.

Um das Problem zu beheben, müssen Sie die Verzögerung für Ihren Datentyp kennen. In diesem Beispiel wissen Sie bereits, dass die Verzögerung zwei Minuten beträgt.

Für Ihre eigenen Daten können Sie die Verzögerung mithilfe der Kusto-Funktion ingestion_time() verstehen und den Unterschied zwischen TimeGenerated und der Erfassungszeit berechnen. Weitere Informationen finden Sie unter Berechnen der Erfassungsverzögerung.

Nachdem Sie die Verzögerung ermittelt haben, können Sie das Problem wie folgt beheben:

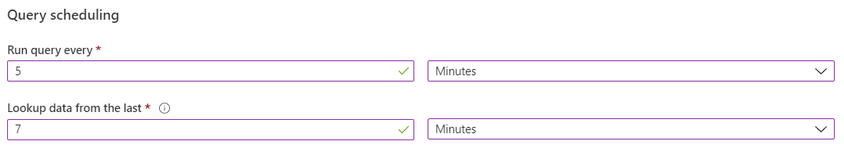

Erhöhen Sie den Look-Back-Zeitraum. Die grundlegende Intuition sagt Ihnen, dass eine Erhöhung der Größe der Rückschauperiode helfen wird. Da Ihr Rückblickzeitraum fünf Minuten und Ihre Verzögerung zwei Minuten beträgt, hilft ihnen das Festlegen des Rückblickzeitraums auf sieben Minuten, um dieses Problem zu beheben. Beispiel: In Ihren Regeleinstellungen:

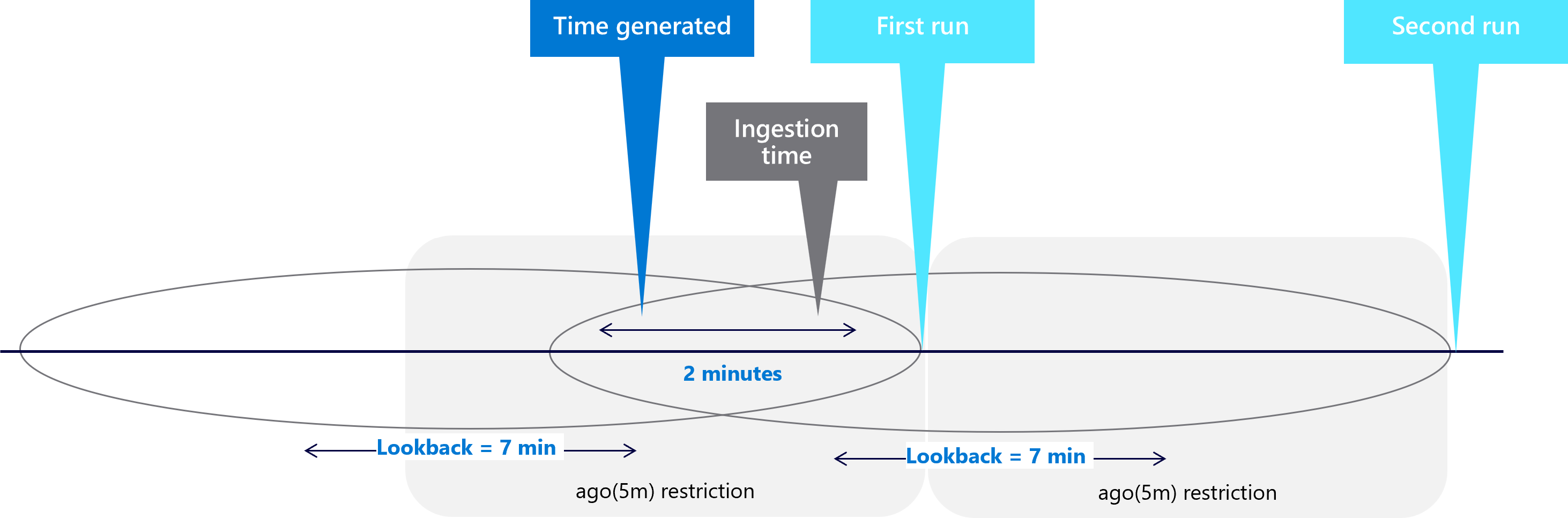

Das folgende Diagramm zeigt, wie der Look pack-Zeitraum jetzt das verpasste Ereignis enthält:

Behandeln der Duplizierung. Nur eine Erhöhung des Look-Back-Zeitraums kann zu Duplizierungen führen, da sich die Lookbackfenster jetzt überlappen. Beispielsweise kann ein anderes Ereignis wie im folgenden Diagramm dargestellt aussehen:

Da der TimeGenerated-Ereigniswert in beiden Rückblickperioden gefunden wird, löst das Ereignis zwei Warnungen aus. Sie müssen einen Weg finden, um die Duplizierung zu beheben.

Ordnen Sie das Ereignis einem bestimmten Rückblickzeitraum zu. Im ersten Beispiel haben Sie Ereignisse verpasst, da Ihre Daten nicht erfasst wurden, als die geplante Abfrage ausgeführt wurde. Sie haben den Lookback erweitert, um das -Ereignis einzuschließen, aber dies hat zu Duplizierungen geführt. Sie müssen das Ereignis dem Fenster zuordnen, das Sie erweitert haben, um es zu enthalten.

Legen Sie dazu

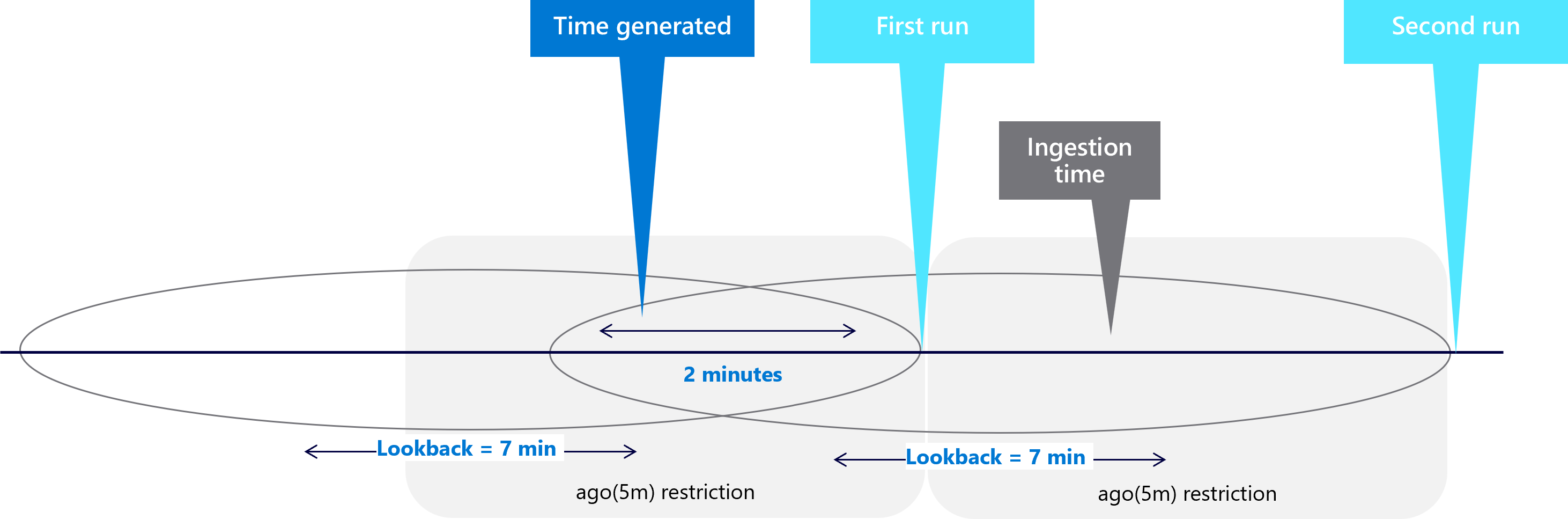

ingestion_time() > ago(5m)anstelle der ursprünglichen Regellook-back = 5mfest. Diese Einstellung ordnet das Ereignis dem ersten Look-Back-Fenster zu. Zum Beispiel:

Die Einschränkung der Erfassungszeit schneidet jetzt die zusätzlichen zwei Minuten ab, die Sie dem Lookbackzeitraum hinzugefügt haben. Im ersten Beispiel erfasst der zweite Ausführungs-Lookback-Zeitraum nun das Ereignis:

Die folgende Beispielabfrage fasst die Lösung zum Beheben von Problemen bei der Erfassungsverzögerung zusammen:

let ingestion_delay = 2min;

let rule_look_back = 5min;

CommonSecurityLog

| where TimeGenerated >= ago(ingestion_delay + rule_look_back)

| where ingestion_time() > ago(rule_look_back)

Weitere Informationen zu den folgenden Elementen, die im vorherigen Beispiel verwendet wurden, finden Sie in der Kusto-Dokumentation:

Berechnen der Erfassungsverzögerung

Standardmäßig sind Microsoft Sentinel geplanten Warnungsregeln für einen 5-minütigen Lookbackzeitraum konfiguriert. Jede Datenquelle kann jedoch eine eigene, individuelle Erfassungsverzögerung aufweisen. Wenn Sie mehrere Datentypen verknüpfen, müssen Sie die unterschiedlichen Verzögerungen für jeden Datentyp kennen, um den Lookbackzeitraum richtig konfigurieren zu können.

Der Arbeitsbereichsnutzungsbericht, der in Microsoft Sentinel sofort verfügbar ist, enthält eine Dashboard, die Latenz und Verzögerungen für die verschiedenen Datentypen anzeigt, die in Ihren Arbeitsbereich fließen.

Zum Beispiel:

Nächste Schritte

Weitere Informationen finden Sie unter:

- Erstellen von benutzerdefinierten Analyseregeln zum Erkennen von Bedrohungen

- Anpassen von Warnungsdetails in Azure Sentinel

- Verwalten von Vorlagenversionen für Ihre geplanten Analyseregeln in Azure Sentinel

- Verwenden der Arbeitsmappe für die Integritätsüberwachung

- Protokolldatenerfassungszeit in Azure Monitor