Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

In diesem Artikel erfahren Sie, wie Sie Microsoft Sentinel legacy Incidents untersuchen können. Wenn Sie die neuere Version der Schnittstelle verwenden, verwenden Sie die neueren Anweisungen, die übereinstimmen. Weitere Informationen finden Sie unter Navigieren und Untersuchen von Vorfällen in Microsoft Sentinel.

Nachdem Sie Ihre Datenquellen mit Microsoft Sentinel verbunden haben, möchten Sie benachrichtigt werden, wenn etwas Verdächtiges passiert. Um dies zu ermöglichen, können Sie Microsoft Sentinel erweiterte Analyseregeln erstellen, die Incidents generieren, die Sie zuweisen und untersuchen können.

Ein Incident kann mehrere Warnungen enthalten. Es handelt sich um eine Aggregation aller relevanten Beweise für eine bestimmte Untersuchung. Ein Incident wird basierend auf Analyseregeln erstellt, die Sie auf der Seite Analyse erstellt haben. Die eigenschaften im Zusammenhang mit den Warnungen, z. B. schweregrad und status, werden auf der Incidentebene festgelegt. Nachdem Sie Microsoft Sentinel wissen lassen, nach welchen Arten von Bedrohungen Sie suchen und wie sie gefunden werden können, können Sie erkannte Bedrohungen überwachen, indem Sie Vorfälle untersuchen.

Wichtig

Die erwähnten Features befinden sich derzeit in der VORSCHAU. Die zusätzlichen Azure-Vorschaubedingungen enthalten zusätzliche rechtliche Bestimmungen, die für Azure Features gelten, die sich in der Betaversion, Vorschauversion oder anderweitig noch nicht in der allgemeinen Verfügbarkeit befinden.

Voraussetzungen

Sie können den Incident nur untersuchen, wenn Sie beim Einrichten Ihrer Analyseregel die Entitätszuordnungsfelder verwendet haben. Das Untersuchungsdiagramm erfordert, dass Ihr ursprünglicher Incident Entitäten enthält.

Wenn Sie über einen Gastbenutzer verfügen, der Incidents zuweisen muss, muss dem Benutzer die Rolle Verzeichnisleser in Ihrem Microsoft Entra Mandanten zugewiesen werden. Regulären (nicht autorisierten) Benutzern ist diese Rolle standardmäßig zugewiesen.

Untersuchen von Vorfällen

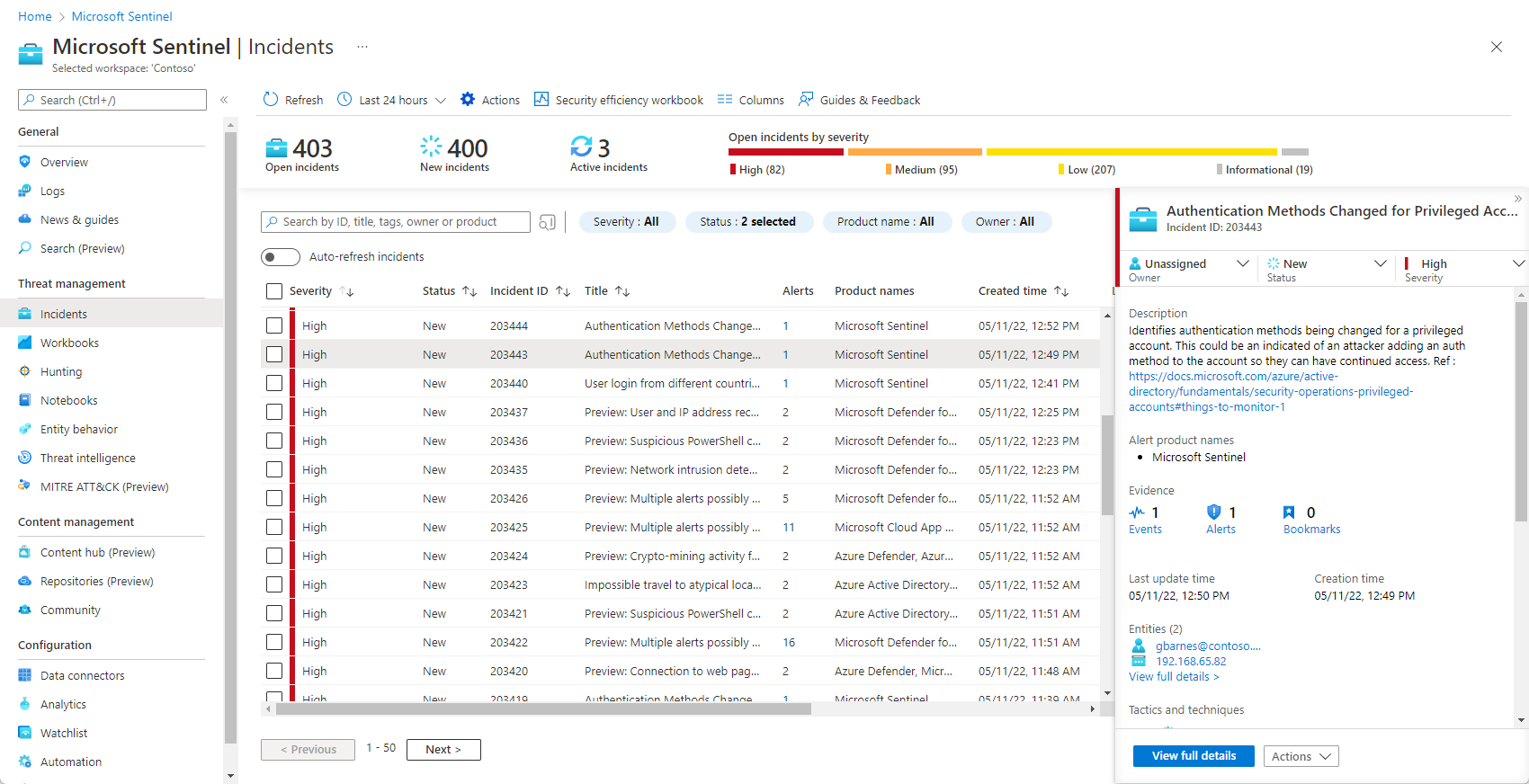

Wählen Sie Incidents aus. Auf der Seite Incidents erfahren Sie, wie viele Vorfälle Sie haben und ob sie neu, aktiv oder geschlossen sind. Für jeden Vorfall können Sie den Zeitpunkt und die status des Vorfalls sehen. Sehen Sie sich den Schweregrad an, um zu entscheiden, welche Vorfälle zuerst behandelt werden sollen.

Sie können die Incidents nach Bedarf filtern, z. B. nach status oder Schweregrad. Weitere Informationen finden Sie unter Suchen nach Incidents.

Wählen Sie einen bestimmten Vorfall aus, um eine Untersuchung zu starten. Auf der rechten Seite sehen Sie detaillierte Informationen für den Incident, einschließlich des Schweregrads, der Zusammenfassung der Anzahl der beteiligten Entitäten, der Rohereignisse, die diesen Vorfall ausgelöst haben, der eindeutigen ID des Incidents und allen zugeordneten MITRE ATT&CK-Taktiken oder -Techniken.

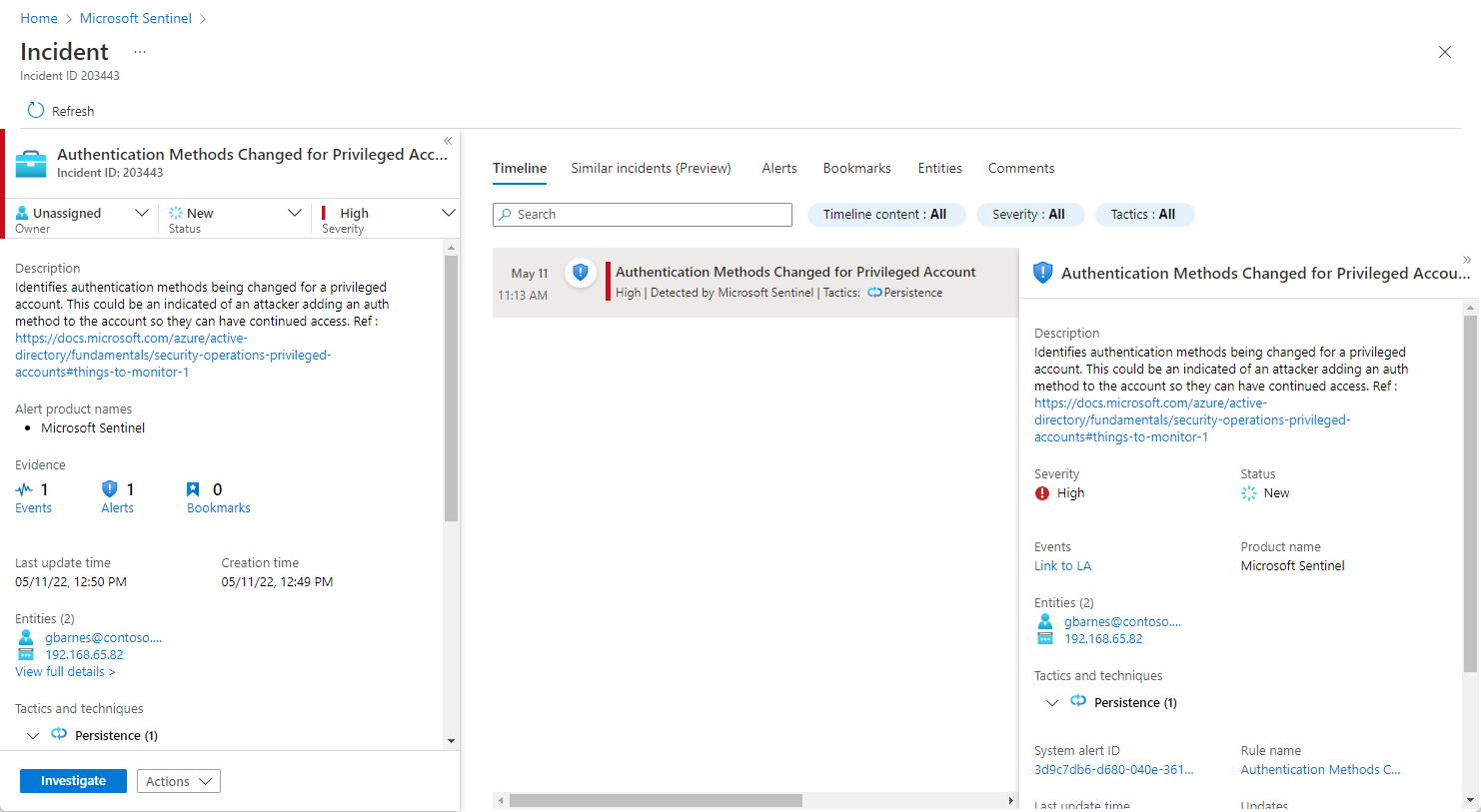

Wenn Sie weitere Details zu den Warnungen und Entitäten im Incident anzeigen möchten, wählen Sie Vollständige Details anzeigen auf der Incidentseite aus, und überprüfen Sie die relevanten Registerkarten, auf denen die Incidentinformationen zusammengefasst sind.

Wenn Sie die neue Benutzeroberfläche derzeit verwenden, deaktivieren Sie sie oben rechts auf der Seite mit den Incidentdetails, um stattdessen die Legacyumgebung zu verwenden.

Überprüfen Sie auf der Registerkarte Zeitachse die Zeitleiste von Warnungen und Lesezeichen im Incident, die Ihnen helfen können, die Zeitleiste von Angreiferaktivitäten zu rekonstruieren.

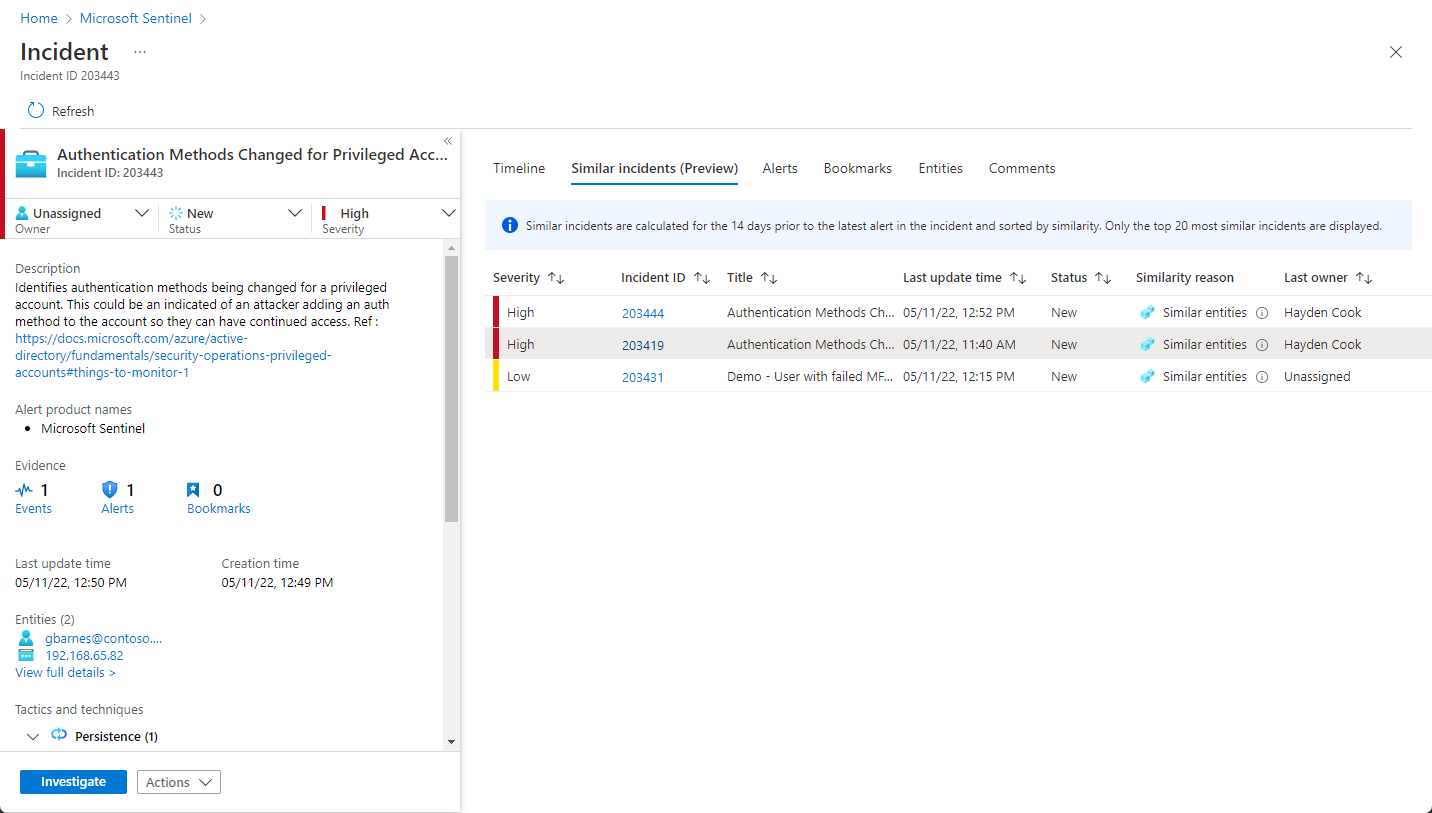

Auf der Registerkarte Ähnliche Vorfälle (Vorschau) wird eine Sammlung von bis zu 20 anderen Vorfällen angezeigt, die dem aktuellen Incident am ehesten ähneln. Dadurch können Sie den Vorfall in einem größeren Kontext anzeigen und Ihre Untersuchung leiten. Weitere Informationen zu ähnlichen Vorfällen finden Sie unten.

Überprüfen Sie auf der Registerkarte Warnungen die warnungen, die in diesem Incident enthalten sind. Sie sehen alle relevanten Informationen zu den Warnungen – die Analyseregeln, die sie erstellt haben, die Anzahl der pro Warnung zurückgegebenen Ergebnisse und die Möglichkeit, Playbooks für die Warnungen auszuführen. Wählen Sie die Anzahl der Ereignisse aus, um einen weiteren Drilldown in den Incident auszuführen. Dadurch wird die Abfrage geöffnet, die die Ergebnisse und die Ereignisse generiert hat, die die Warnung in Log Analytics ausgelöst haben.

Auf der Registerkarte Lesezeichen werden alle Lesezeichen angezeigt, die Sie oder andere Ermittler mit diesem Vorfall verknüpft haben. Erfahren Sie mehr über Lesezeichen.

Auf der Registerkarte Entitäten werden alle Entitäten angezeigt, die Sie als Teil der Warnungsregeldefinition zugeordnet haben . Dies sind die Objekte, die bei dem Vorfall eine Rolle spielten, unabhängig davon, ob es sich um Benutzer, Geräte, Adressen, Dateien oder andere Typen handelt.

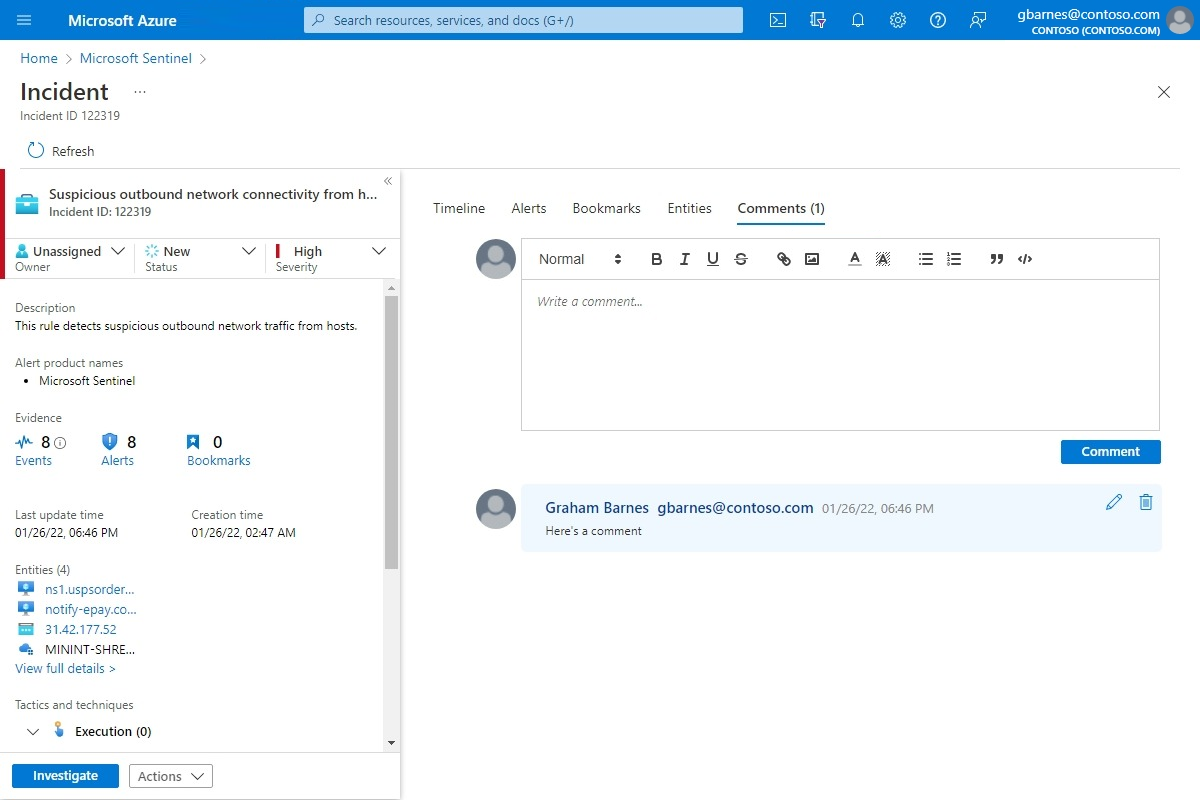

Schließlich können Sie auf der Registerkarte Kommentare Ihre Kommentare zur Untersuchung hinzufügen und alle Kommentare anzeigen, die von anderen Analysten und Ermittlern abgegeben wurden. Erfahren Sie mehr über Kommentare.

Wenn Sie einen Vorfall aktiv untersuchen, sollten Sie die status des Incidents auf Aktiv festlegen, bis Sie ihn schließen.

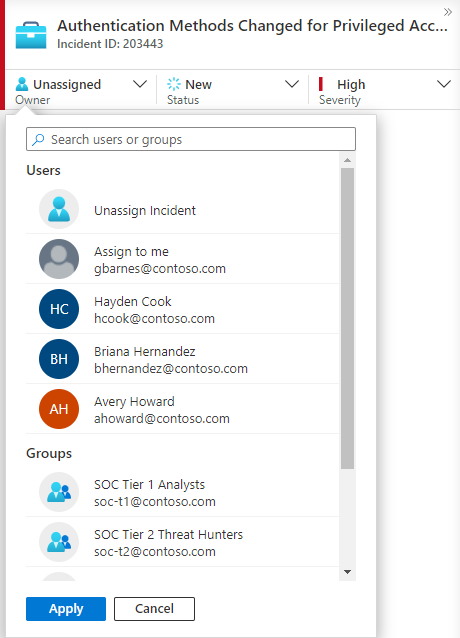

Incidents können einem bestimmten Benutzer oder einer Gruppe zugewiesen werden. Für jeden Incident können Sie einen Besitzer zuweisen, indem Sie das Feld Besitzer festlegen. Alle Incidents beginnen als nicht zugewiesen. Sie können auch Kommentare hinzufügen, damit andere Analysten verstehen können, was Sie untersucht haben und welche Bedenken Sie im Hinblick auf den Vorfall haben.

Zuletzt ausgewählte Benutzer und Gruppen werden oben in der Bild-Dropdownliste angezeigt.

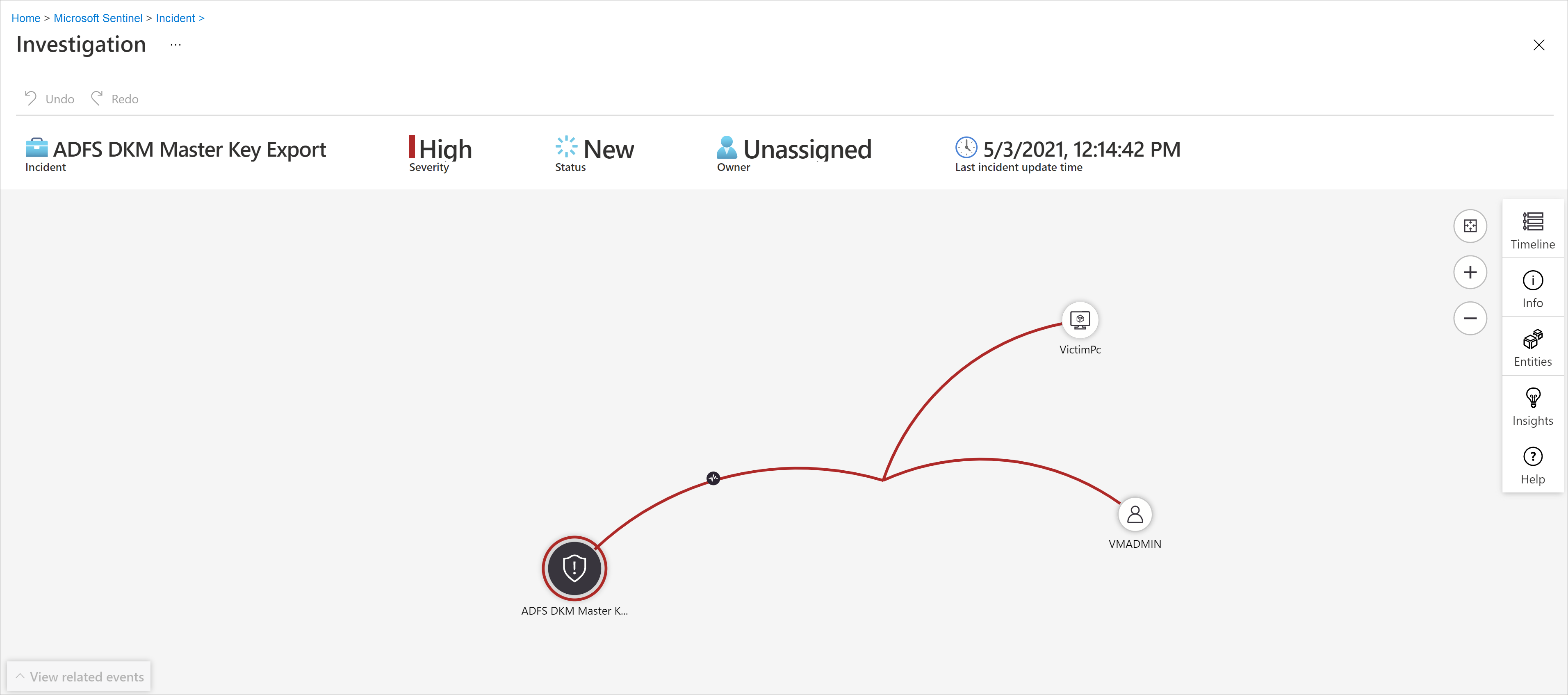

Wählen Sie Untersuchen aus, um die Untersuchungsübersicht anzuzeigen.

Verwenden des Untersuchungsdiagramms, um ausführliche Informationen zu erhalten

Das Untersuchungsdiagramm ermöglicht es Analysten, für jede Untersuchung die richtigen Fragen zu stellen. Das Untersuchungsdiagramm hilft Ihnen, den Umfang einer potenziellen Sicherheitsgefährdung zu verstehen und die Grundursache zu identifizieren, indem relevante Daten mit jeder beteiligten Entität korreliert werden. Sie können tiefer gehen und jede im Diagramm dargestellte Entität untersuchen, indem Sie sie auswählen und zwischen verschiedenen Erweiterungsoptionen wählen.

Das Untersuchungsdiagramm bietet Folgendes:

Visueller Kontext aus Rohdaten: Der visuelle Livegraph zeigt Entitätsbeziehungen an, die automatisch aus den Rohdaten extrahiert werden. Auf diese Weise können Sie Verbindungen über verschiedene Datenquellen hinweg problemlos anzeigen.

Ermittlung des vollständigen Untersuchungsbereichs: Erweitern Sie Ihren Untersuchungsbereich mithilfe integrierter Untersuchungsabfragen, um den gesamten Umfang einer Sicherheitsverletzung anzuzeigen.

Integrierte Untersuchungsschritte: Verwenden Sie vordefinierte Untersuchungsoptionen, um sicherzustellen, dass Sie angesichts einer Bedrohung die richtigen Fragen stellen.

So verwenden Sie das Untersuchungsdiagramm:

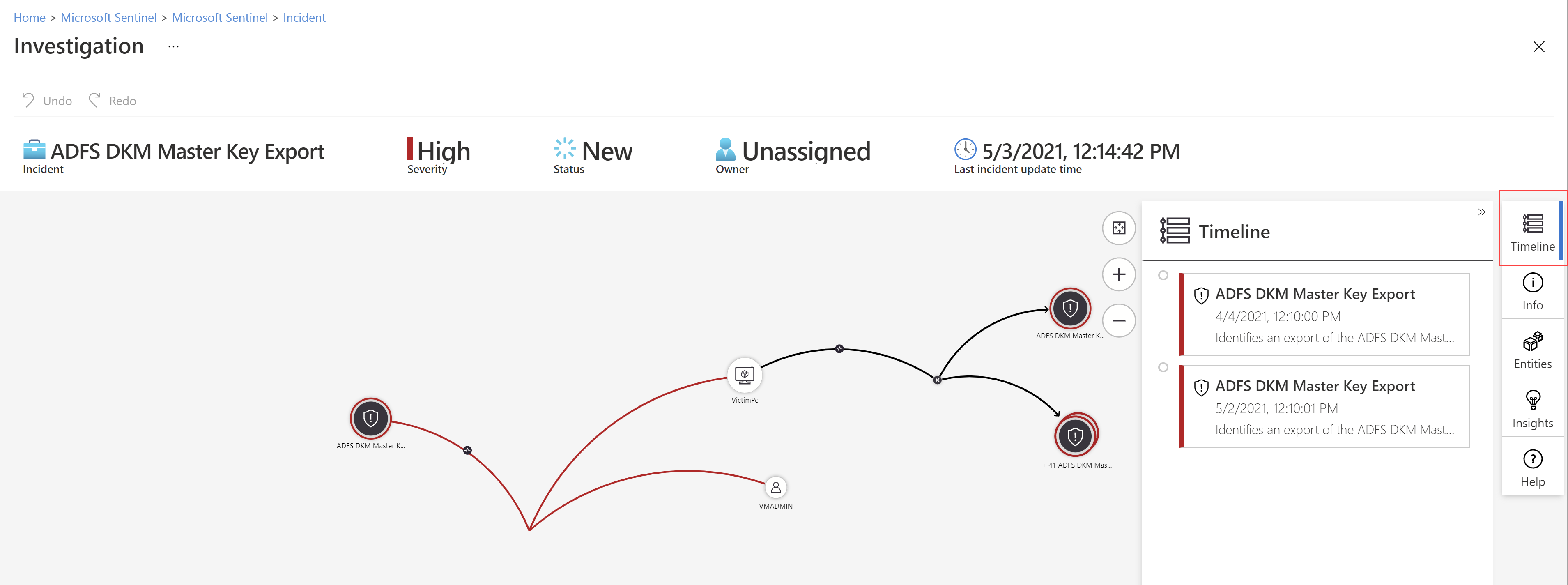

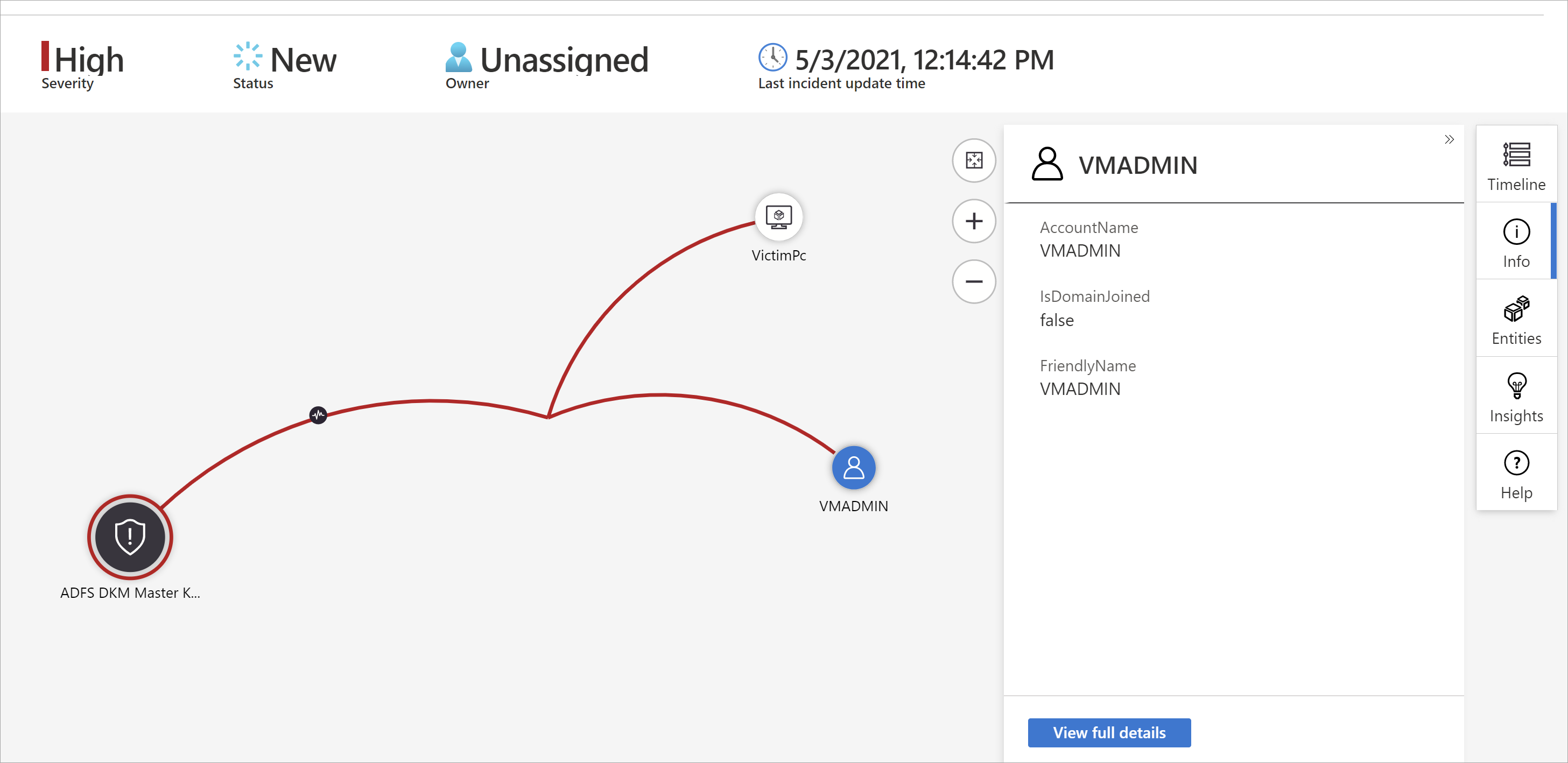

Wählen Sie einen Incident und dann Untersuchen aus. Dadurch gelangen Sie zum Untersuchungsdiagramm. Das Diagramm bietet eine illustrative Zuordnung der Entitäten, die direkt mit der Warnung verbunden sind, und jeder Ressource, die weiter verbunden ist.

Wichtig

Sie können den Incident nur untersuchen, wenn Sie beim Einrichten Ihrer Analyseregel die Entitätszuordnungsfelder verwendet haben. Das Untersuchungsdiagramm erfordert, dass Ihr ursprünglicher Incident Entitäten enthält.

Microsoft Sentinel unterstützt derzeit die Untersuchung von Vorfällen, die bis zu 30 Tage alt sind.

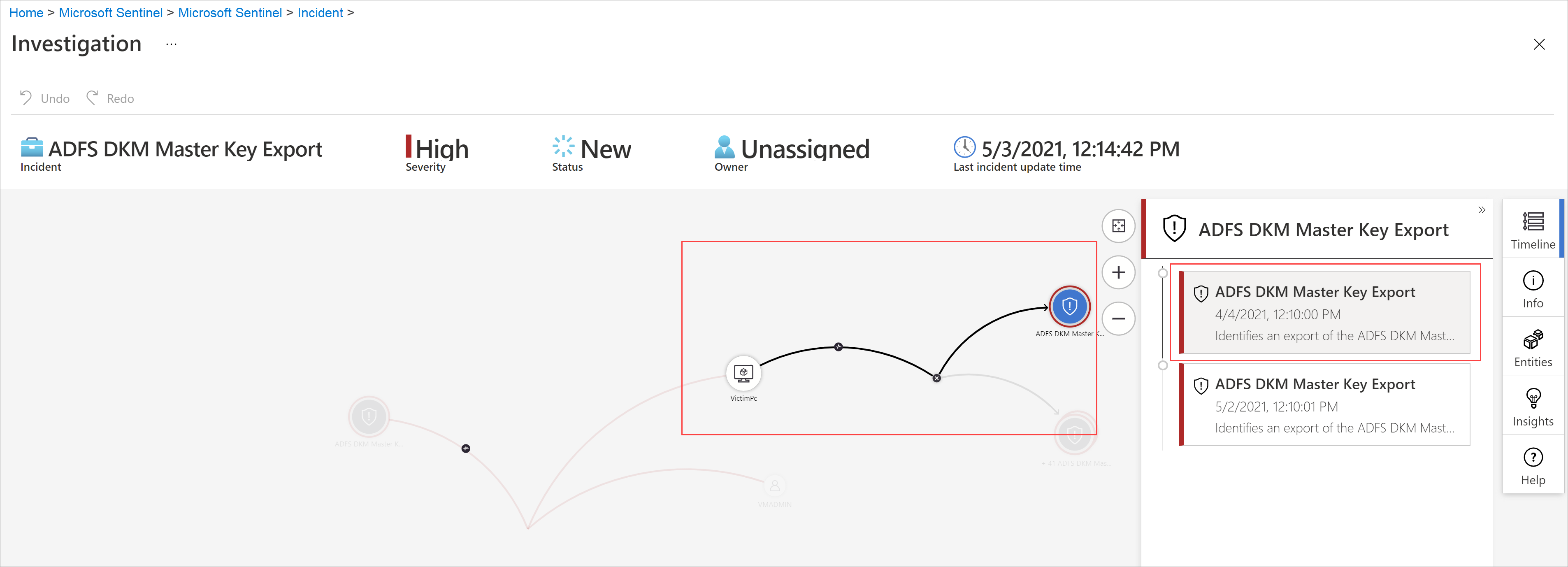

Wählen Sie eine Entität aus, um den Bereich Entitäten zu öffnen, damit Sie Informationen zu dieser Entität überprüfen können.

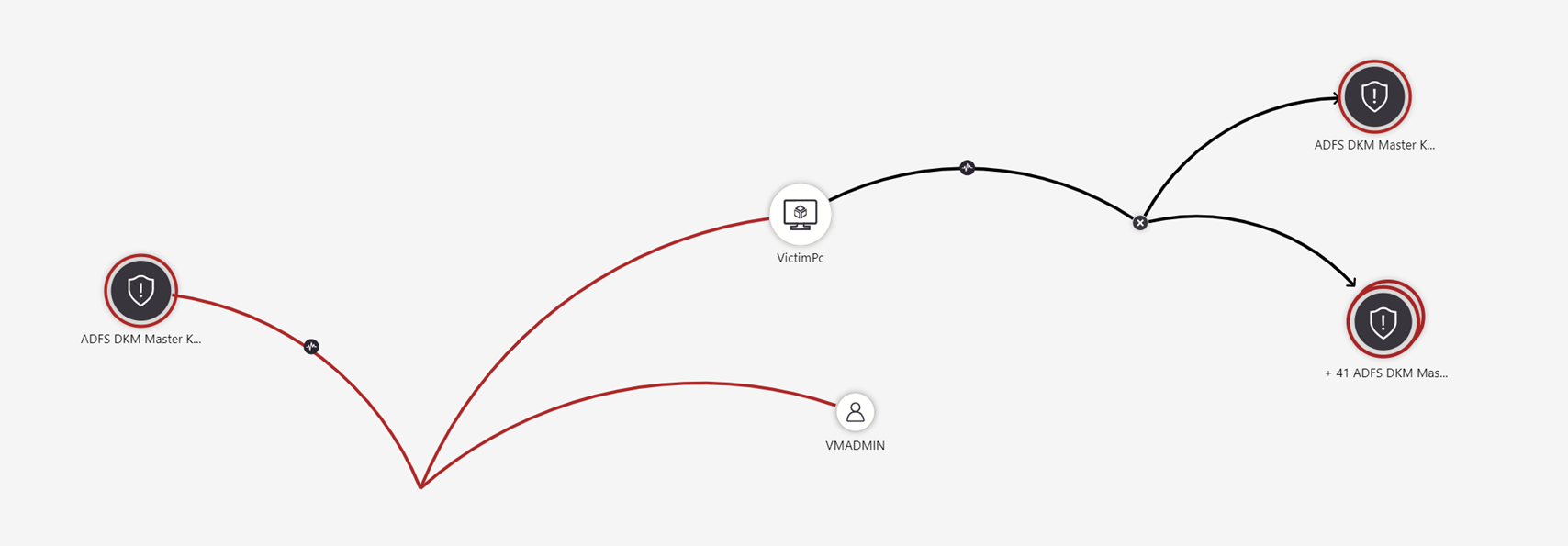

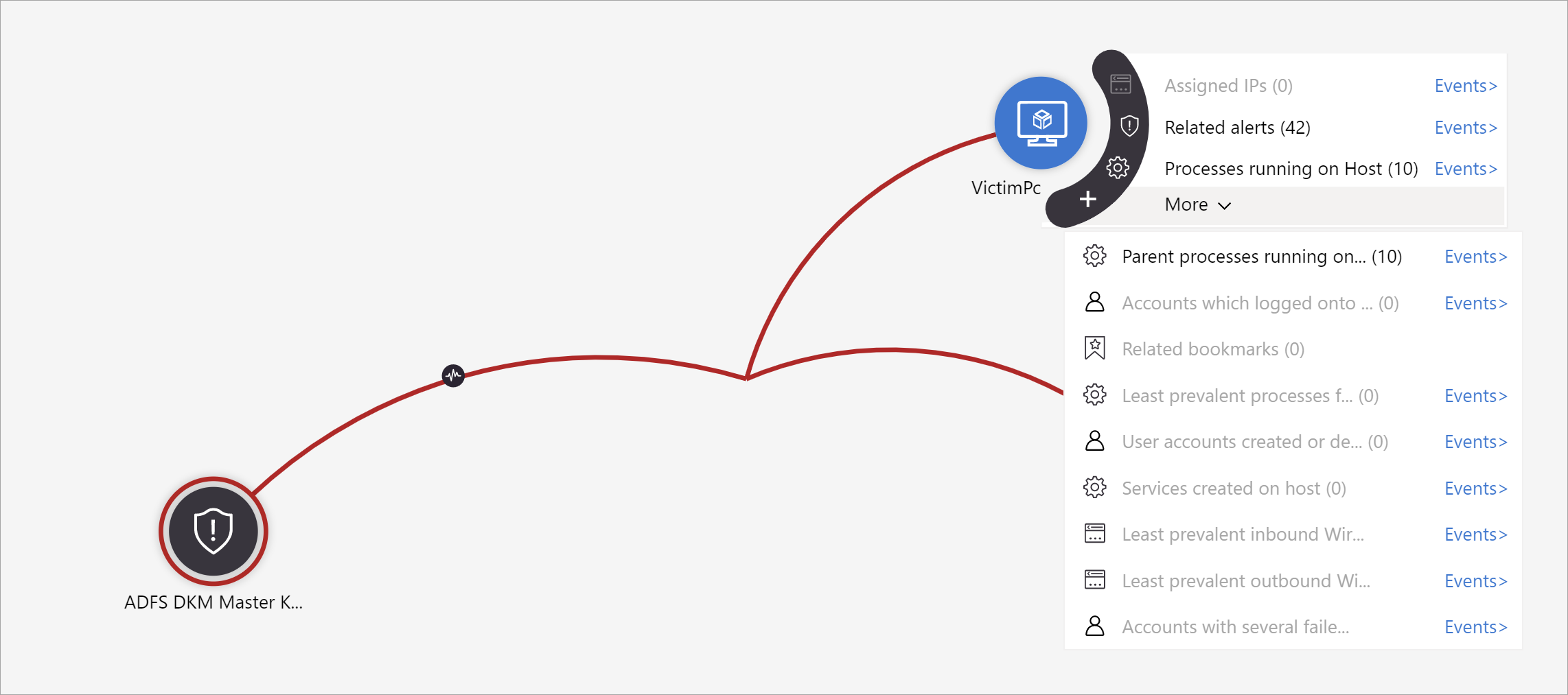

Erweitern Sie Ihre Untersuchung, indem Sie auf jede Entität zeigen, um eine Liste mit Fragen anzuzeigen, die von unseren Sicherheitsexperten und Analysten pro Entitätstyp entworfen wurde, um Ihre Untersuchung zu vertiefen. Wir nennen diese Optionen Explorationsabfragen.

Beispielsweise können Sie verwandte Warnungen anfordern. Wenn Sie eine Untersuchungsabfrage auswählen, werden die resultierenden Berechtigungen dem Graphen wieder hinzugefügt. In diesem Beispiel wurde durch Auswählen von Verknüpfte Warnungen die folgenden Warnungen in das Diagramm zurückgegeben:

Sehen Sie sich an, dass die zugehörigen Warnungen durch gepunktete Linien mit der Entität verbunden sind.

Für jede Untersuchungsabfrage können Sie die Option zum Öffnen der unformatierten Ereignisergebnisse und der in Log Analytics verwendeten Abfrage auswählen, indem Sie Ereignisse> auswählen.

Um den Vorfall zu verstehen, bietet ihnen das Diagramm eine parallele Zeitleiste.

Zeigen Sie auf den Zeitleiste, um zu sehen, welche Elemente im Diagramm zu welchem Zeitpunkt aufgetreten sind.

Konzentrieren Sie sich auf Ihre Untersuchung

Erfahren Sie, wie Sie den Untersuchungsbereich erweitern oder einschränken können, indem Sie Entweder Warnungen zu Ihren Vorfällen hinzufügen oder Warnungen aus Incidents entfernen.

Ähnliche Vorfälle (Vorschau)

Als Sicherheitsanalyst möchten Sie bei der Untersuchung eines Incidents auf den größeren Kontext achten. Beispielsweise möchten Sie sehen, ob andere Vorfälle wie diese bereits aufgetreten sind oder jetzt auftreten.

Möglicherweise möchten Sie gleichzeitige Vorfälle identifizieren, die Teil derselben größeren Angriffsstrategie sein könnten.

Möglicherweise möchten Sie ähnliche Vorfälle in der Vergangenheit identifizieren, um sie als Referenzpunkte für Ihre aktuelle Untersuchung zu verwenden.

Möglicherweise möchten Sie die Besitzer von früheren ähnlichen Vorfällen identifizieren, um die Personen in Ihrem SOC zu finden, die mehr Kontext bereitstellen können, oder an die Sie die Untersuchung eskalieren können.

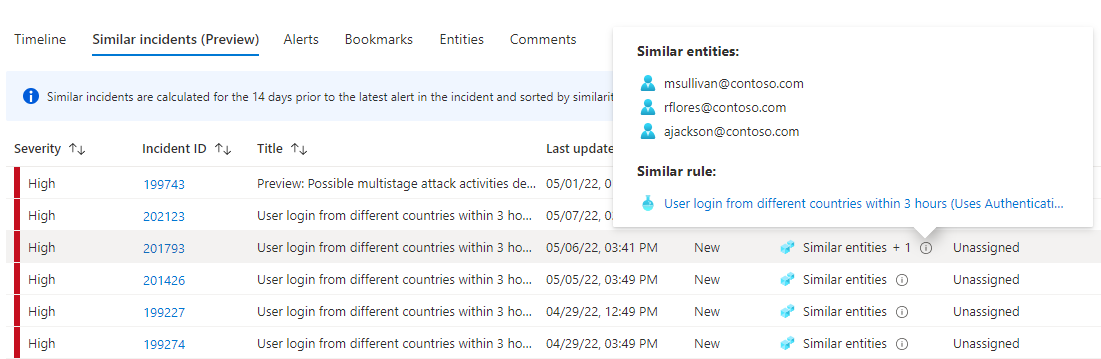

Auf der Registerkarte ähnliche Vorfälle auf der Seite mit den Incidentdetails, die sich jetzt in der Vorschau befindet, werden bis zu 20 weitere Incidents angezeigt, die dem aktuellen am ähnlichsten sind. Die Ähnlichkeit wird von internen Microsoft Sentinel Algorithmen berechnet, und die Vorfälle werden sortiert und in absteigender Reihenfolge der Ähnlichkeit angezeigt.

Ähnlichkeitsberechnung

Es gibt drei Kriterien, anhand derer ähnlichkeit bestimmt wird:

Ähnliche Entitäten: Ein Incident wird als ähnlich wie ein anderer Vorfall angesehen, wenn beide die gleichen Entitäten enthalten. Je mehr Entitäten zwei Incidents gemeinsam haben, desto ähnlicher sind sie.

Ähnliche Regel: Ein Incident wird als ähnlich wie ein anderer Vorfall angesehen, wenn beide von derselben Analyseregel erstellt wurden.

Ähnliche Warnungsdetails: Ein Incident wird als ähnlich wie ein anderer Vorfall angesehen, wenn er denselben Titel, produktnamen und/oder benutzerdefinierte Details enthält.

Die Gründe, warum ein Incident in der Liste ähnlicher Vorfälle angezeigt wird, werden in der Spalte Ähnlichkeitsgrund angezeigt. Zeigen Sie auf das Infosymbol, um die allgemeinen Elemente (Entitäten, Regelname oder Details) anzuzeigen.

Ähnlichkeitszeitrahmen

Die Incidentähnlichkeit wird basierend auf Daten aus den 14 Tagen vor der letzten Aktivität im Incident berechnet, d. h. der Endzeit der letzten Warnung im Incident.

Die Incidentähnlichkeit wird jedes Mal neu berechnet, wenn Sie die Seite mit den Incidentdetails eingeben, sodass die Ergebnisse von Sitzung zu Sitzung zu Sitzung variieren können, wenn neue Incidents erstellt oder aktualisiert wurden.

Kommentare zu Vorfällen

Als Sicherheitsanalyst sollten Sie bei der Untersuchung eines Incidents die schritte, die Sie unternehmen, gründlich dokumentieren, um eine genaue Berichterstellung an das Management sicherzustellen und eine nahtlose Zusammenarbeit und Zusammenarbeit zwischen Kollegen zu ermöglichen. Microsoft Sentinel bietet Ihnen eine umfangreiche Kommentarumgebung, die Ihnen dabei hilft.

Eine weitere wichtige Sache, die Sie mit Kommentaren tun können, ist die automatische Anreicherung Ihrer Vorfälle. Wenn Sie ein Playbook für einen Incident ausführen, der relevante Informationen aus externen Quellen abruft (z. B. das Überprüfen einer Datei auf Schadsoftware bei VirusTotal), können Sie das Playbook die Antwort der externen Quelle zusammen mit allen anderen Informationen, die Sie definieren, in den Kommentaren des Incidents platzieren lassen.

Kommentare sind einfach zu verwenden. Sie können auf der Seite mit den Incidentdetails über die Registerkarte Kommentare darauf zugreifen.

Häufig gestellte Fragen zu Incidentkommentaren

Bei der Verwendung von Incidentkommentaren sind mehrere Überlegungen zu berücksichtigen. Die folgende Liste von Fragen verweist auf diese Überlegungen.

Welche Arten von Eingaben werden unterstützt?

Text: Kommentare in Microsoft Sentinel unterstützen Texteingaben in Nur-Text, einfachem HTML und Markdown. Sie können auch kopierten Text, HTML und Markdown in das Kommentarfenster einfügen.

Bilder: Sie können Links zu Bildern in Kommentaren einfügen, und die Bilder werden inline angezeigt, aber die Bilder müssen bereits an einem öffentlich zugänglichen Speicherort wie Dropbox, OneDrive, Google Drive und dergleichen gehostet werden. Bilder können nicht direkt in Kommentare hochgeladen werden.

Gibt es eine Größenbeschränkung für Kommentare?

Pro Kommentar: Ein einzelner Kommentar kann bis zu 30.000 Zeichen enthalten.

Pro Incident: Ein einzelner Incident kann bis zu 100 Kommentare enthalten.

Hinweis

Die Größenbeschränkung eines einzelnen Incidentdatensatzes in der Tabelle SecurityIncident in Log Analytics beträgt 64 KB. Wenn dieser Grenzwert überschritten wird, werden Kommentare (beginnend mit den frühesten) abgeschnitten, was sich auf die Kommentare auswirken kann, die in erweiterten Suchergebnissen angezeigt werden.

Die tatsächlichen Incidentdatensätze in der Incidentdatenbank sind nicht betroffen.

Wer kann Kommentare bearbeiten oder löschen?

Bearbeiten: Nur der Autor eines Kommentars verfügt über die Berechtigung zum Bearbeiten.

Löschen: Nur Benutzer mit der Rolle Microsoft Sentinel Mitwirkender verfügen über die Berechtigung zum Löschen von Kommentaren. Auch der Autor des Kommentars muss diese Rolle haben, um ihn löschen zu können.

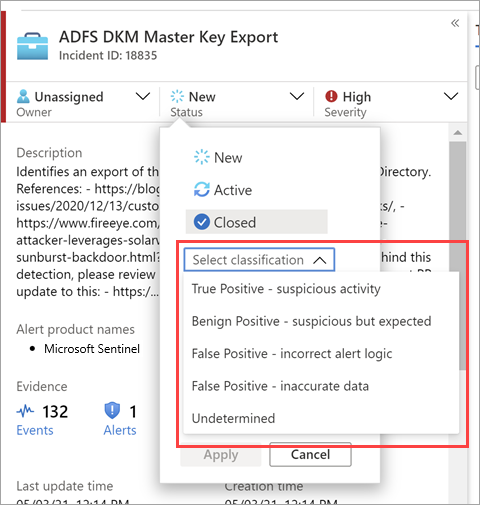

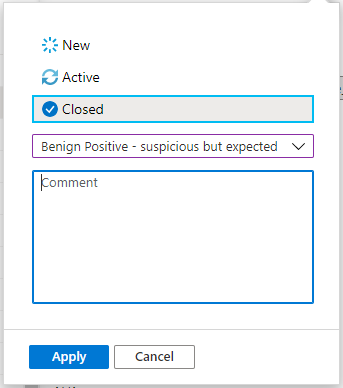

Schließen eines Incidents

Nachdem Sie einen bestimmten Vorfall behoben haben (z. B. wenn Ihre Untersuchung ihren Abschluss erreicht hat), sollten Sie die status des Incidents auf Geschlossen festlegen. In diesem Fall werden Sie aufgefordert, den Vorfall zu klassifizieren, indem Sie den Grund angeben, warum Sie ihn schließen. Dieser Schritt ist obligatorisch. Wählen Sie Klassifizierung auswählen aus, und wählen Sie in der Dropdownliste eine der folgenden Optionen aus:

- Wahr positiv – verdächtige Aktivität

- Gutartige positive - verdächtig, aber erwartet

- Falsch positiv – falsche Warnungslogik

- Falsch positiv – falsche Daten

- Unbestimmt

Weitere Informationen zu falsch positiven Ergebnissen und gutartigen positiven Ergebnissen finden Sie unter Behandeln falsch positiver Ergebnisse in Microsoft Sentinel.

Nachdem Sie die entsprechende Klassifizierung ausgewählt haben, fügen Sie im Feld Kommentar beschreibenden Text hinzu. Dies ist nützlich für den Fall, dass Sie auf diesen Vorfall zurückgreifen müssen. Wählen Sie Übernehmen aus, wenn Sie fertig sind, und der Incident wird geschlossen.

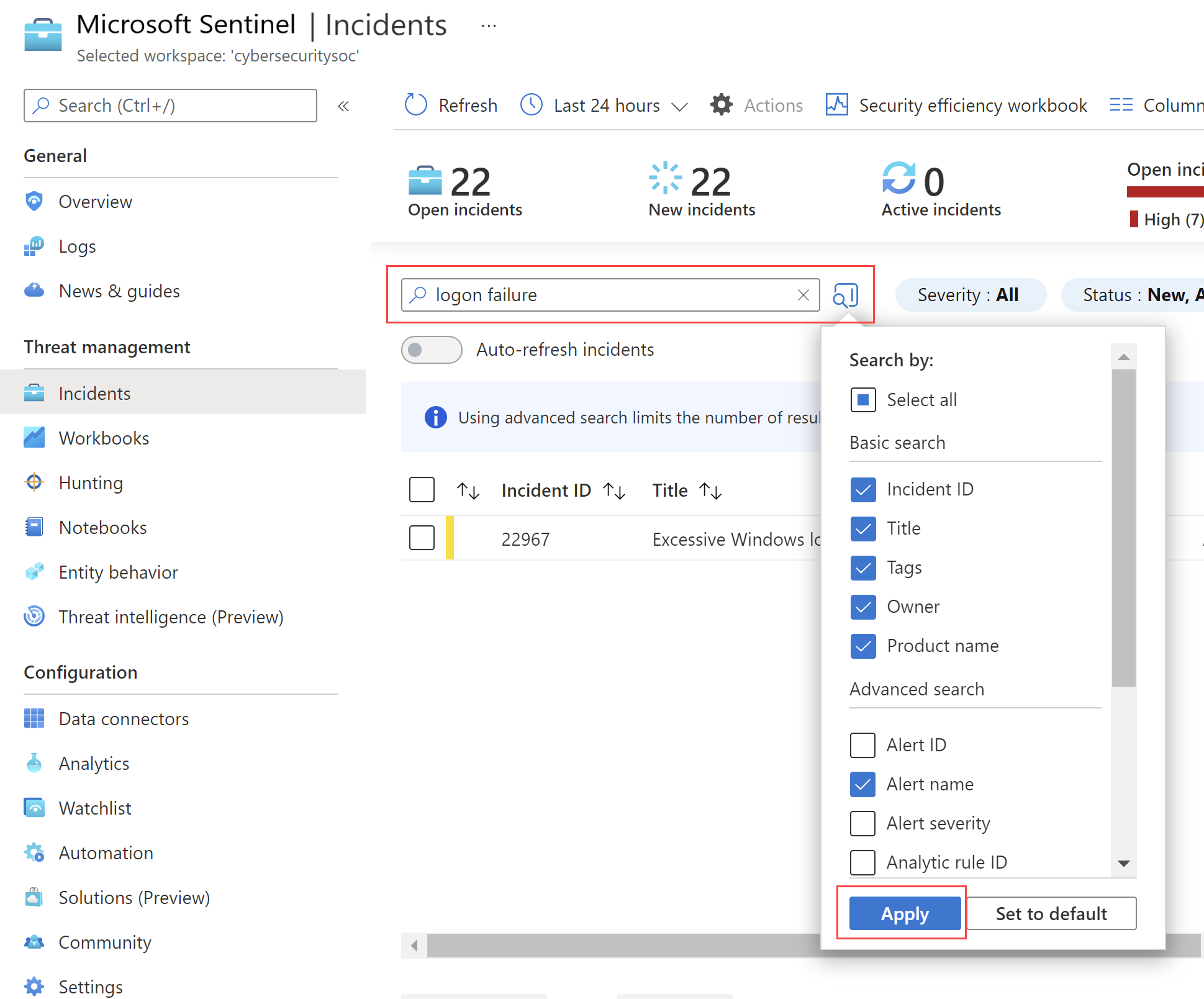

Suchen nach Vorfällen

Um einen bestimmten Incident schnell zu finden, geben Sie eine Suchzeichenfolge in das Suchfeld oberhalb des Rasters incidents ein, und drücken Sie die EINGABETASTE , um die Liste der angezeigten Vorfälle entsprechend zu ändern. Wenn Ihr Incident nicht in den Ergebnissen enthalten ist, können Sie Ihre Suche mithilfe der erweiterten Suchoptionen einschränken.

Um die Suchparameter zu ändern, wählen Sie die Schaltfläche Suchen und dann die Parameter aus, in denen Sie die Suche ausführen möchten.

Zum Beispiel:

Standardmäßig werden Incidentsuchen nur für die Werte Incident-ID, Titel, Tags, Besitzer und Produktname ausgeführt. Scrollen Sie im Suchbereich in der Liste nach unten, um einen oder mehrere andere zu durchsuchende Parameter auszuwählen, und wählen Sie Anwenden aus, um die Suchparameter zu aktualisieren. Wählen Sie Auf Standard festlegen aus, um die ausgewählten Parameter auf die Standardoption zurückzusetzen.

Hinweis

Suchvorgänge im Feld Besitzer unterstützen sowohl Namen als auch E-Mail-Adressen.

Die Verwendung erweiterter Suchoptionen ändert das Suchverhalten wie folgt:

| Suchverhalten | Beschreibung |

|---|---|

| Farbe der Suchschaltfläche | Die Farbe der Suchschaltfläche ändert sich abhängig von den Parametertypen, die derzeit in der Suche verwendet werden.

|

| Automatische Aktualisierung | Die Verwendung erweiterter Suchparameter verhindert, dass Sie auswählen können, um Ihre Ergebnisse automatisch zu aktualisieren. |

| Entitätsparameter | Alle Entitätsparameter werden für erweiterte Suchvorgänge unterstützt. Bei der Suche in einem Entitätsparameter wird die Suche in allen Entitätsparametern ausgeführt. |

| Suchzeichenfolgen | Die Suche nach einer Zeichenfolge von Wörtern umfasst alle Wörter in der Suchabfrage. Bei Suchzeichenfolgen wird die Groß-/Kleinschreibung beachtet. |

| Arbeitsbereichsübergreifende Unterstützung | Erweiterte Suchvorgänge werden für arbeitsbereichsübergreifende Ansichten nicht unterstützt. |

| Anzahl der angezeigten Suchergebnisse | Wenn Sie erweiterte Suchparameter verwenden, werden nur 50 Ergebnisse gleichzeitig angezeigt. |

Tipp

Wenn Sie den gesuchten Incident nicht finden können, entfernen Sie Suchparameter, um Ihre Suche zu erweitern. Wenn Ihre Suchergebnisse zu viele Elemente enthalten, fügen Sie weitere Filter hinzu, um Ihre Ergebnisse einzugrenzen.

Verwandte Inhalte

In diesem Artikel haben Sie erfahren, wie Sie mit der Untersuchung von Vorfällen mit Microsoft Sentinel beginnen. Weitere Informationen finden Sie unter: