Starten einer Untersuchung durch Suchen nach Ereignissen in großen Datasets

Eine der wichtigsten Aktivitäten eines Sicherheitsteams besteht im Durchsuchen von Protokollen nach bestimmten Ereignissen. Beispielsweise können Sie Protokolle nach den Aktivitäten eines bestimmten Benutzers innerhalb eines bestimmten Zeitrahmens durchsuchen.

In Microsoft Sentinel können Sie mithilfe eines Suchauftrags über lange Zeiträume hinweg extrem große Datasets durchsuchen. Sie können einen Suchauftrag zwar für jede Art von Protokoll ausführen, Suchaufträge eignen sich jedoch ideal zum Durchsuchen von Protokollen in einem langfristig aufbewahrten Zustand (früher als Archiv bezeichnet). Wenn Sie eine vollständige Untersuchung solcher Daten durchführen müssen, können Sie diese Daten in einen interaktiven Aufbewahrungszustand (wie reguläre Log Analytics-Tabellen) wiederherstellen, um leistungsstarke Abfragen und eine tiefere Analyse auszuführen.

Wichtig

Microsoft Sentinel ist jetzt in der Microsoft Unified Security Operations Platform im Microsoft Defender-Portal allgemein verfügbar. Weitere Informationen finden Sie unter Microsoft Sentinel im Microsoft Defender-Portal.

Durchsuchen großer Datasets

Verwenden Sie einen Suchauftrag, wenn Sie eine Untersuchung starten, um bestimmte Ereignisse in Protokollen innerhalb eines bestimmten Zeitrahmens zu finden. Sie können all Ihre Protokolle nach Ereignissen durchsuchen, die Ihren Kriterien entsprechen, und die Ergebnisse filtern.

Die Suche in Microsoft Sentinel basiert auf Suchaufträgen. Suchaufträge sind asynchrone Abfragen, die Datensätze abrufen. Die Ergebnisse werden an eine Suchtabelle zurückgegeben, die in Ihrem Log Analytics-Arbeitsbereich nach Start des Suchauftrags erstellt wird. Der Suchauftrag verwendet die Parallelverarbeitung, um die Suche über große Zeitspannen in extrem großen Datasets ausführen zu können. Suchaufträge wirken sich also nicht auf die Leistung oder Verfügbarkeit des Arbeitsbereichs aus.

Suchergebnisse werden in einer Tabelle gespeichert, deren Name das Suffix _SRCH trägt.

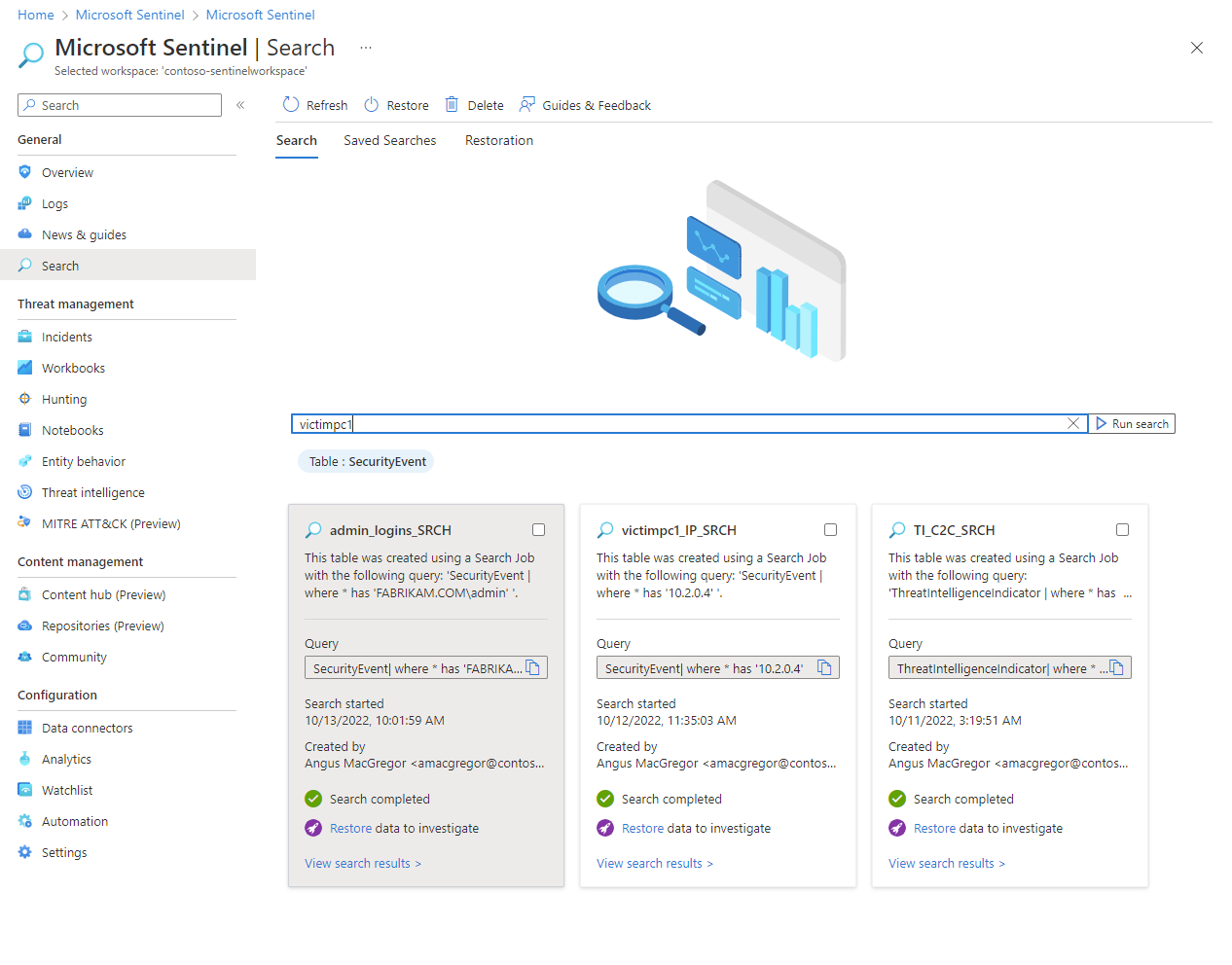

Die folgende Abbildung zeigt Beispielsuchkriterien für einen Suchauftrag.

Unterstützte Protokolltypen

Verwenden Sie die Suche, um Ereignisse in einem der folgenden Protokolltypen zu finden:

Sie können außerdem Analysen oder Daten in Basisprotokollen durchsuchen, die sich in Langzeitaufbewahrung befinden.

Einschränkungen eines Suchauftrags

Beachten Sie vor dem Starten eines Suchauftrags die folgenden Einschränkungen:

- Optimiert zum Abfragen einer Tabelle nach der anderen.

- Der Suchdatumsbereich kann bis zu sieben Jahre betragen.

- Unterstützt zeitintensive Suchvorgänge mit einem Timeout von bis zu 24 Stunden.

- Die Ergebnisse sind auf eine Million Datensätze im Recordset beschränkt.

- Die gleichzeitige Ausführung pro Benutzer ist auf fünf Suchaufträge pro Arbeitsbereich beschränkt.

- Beschränkt auf 100 Suchergebnistabellen pro Arbeitsbereich.

- Beschränkt auf 100 Suchauftragsausführungen pro Tag und Arbeitsbereich.

Suchaufträge werden derzeit für die folgenden Arbeitsbereiche nicht unterstützt:

- Arbeitsbereiche, für die kundenseitig verwaltete Schlüssel aktiviert sind

- Arbeitsbereiche in der Region „China, Osten 2“

Weitere Informationen finden Sie unter Suchauftrag in Azure Monitor in der Azure Monitor-Dokumentation.

Wiederherstellen von Verlaufsdaten aus archivierten Protokollen

Wenn Sie eine vollständige Untersuchung von Daten durchführen müssen, die in archivierten Protokollen gespeichert sind, führen Sie die Wiederherstellung einer Tabelle auf der Seite Suchen in Microsoft Sentinel durch. Geben Sie eine Zieltabelle und einen Zeitbereich für die Daten an, die Sie wiederherstellen möchten. Innerhalb weniger Minuten werden die Protokolldaten wiederhergestellt und sind im Log Analytics-Arbeitsbereich verfügbar. Anschließend können Sie die Daten in Hochleistungsabfragen verwenden, die die vollständige KQL unterstützen.

Eine wiederhergestellte Protokolltabelle ist in einer neuen Tabelle mit dem Suffix *_RST verfügbar. Die wiederhergestellten Daten sind verfügbar, solange die zugrunde liegenden Quelldaten verfügbar sind. Sie können wiederhergestellte Tabellen jedoch jederzeit löschen, ohne dass die zugrunde liegenden Quelldaten gelöscht werden. Um Kosten zu sparen, empfiehlt es sich, die wiederhergestellte Tabelle zu löschen, wenn sie nicht mehr benötigt wird.

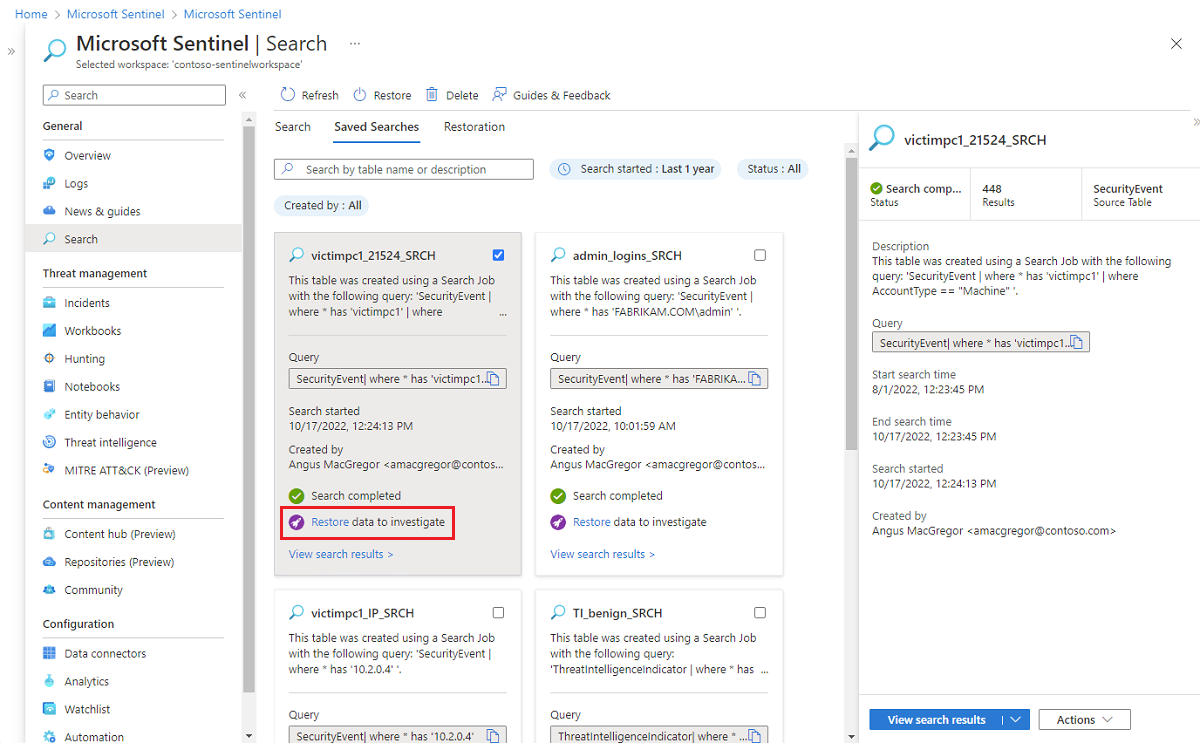

Die folgende Abbildung zeigt die Wiederherstellungsoption für eine gespeicherte Suche.

Einschränkungen der Protokollwiederherstellung

Beachten Sie die folgenden Einschränkungen, bevor Sie mit der Wiederherstellung einer archivierten Protokolltabelle beginnen:

- Wiederherstellen von Daten für mindestens zwei Tage.

- Wiederherstellen von Daten, die länger als 14 Tage alt sind.

- Wiederherstellen von bis zu 60 TB.

- Die Wiederherstellung ist auf eine aktive Wiederherstellung pro Tabelle beschränkt.

- Wiederherstellen von bis zu vier archivierten Tabellen pro Arbeitsbereich und Woche.

- Beschränkt auf zwei gleichzeitige Wiederherstellungsaufträge pro Arbeitsbereich.

Weitere Informationen finden Sie unter Wiederherstellen von Protokollen in Azure Monitor.

Lesezeichen für Suchergebnisse oder wiederhergestellte Datenzeilen

Ähnlich wie beim Dashboard zur Bedrohungssuche werden Zeilen mit interessanten Informationen mit Lesezeichen markiert, damit Sie sie an einen Incident anfügen oder später darauf verweisen können. Weitere Informationen finden Sie unter Erstellen von Lesezeichen.