Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

In diesem Artikel werden vorgeschlagene Log Analytics-Arbeitsbereichsentwürfe für Organisationen mit den folgenden Beispielanforderungen beschrieben:

- Mehrere Mandanten und Regionen mit Anforderungen an die europäische Datenhoheit

- Einzelner Mandant mit mehreren Clouds

- Mehrere Mandanten mit mehreren Regionen und zentraler Sicherheit

Weitere Informationen finden Sie unter Entwerfen einer Log Analytics-Arbeitsbereichsarchitektur.

Dieser Artikel ist Teil des Bereitstellungshandbuchs für Microsoft Sentinel.

Beispiel 1: Mehrere Mandanten und Regionen

Die Contoso Corporation ist ein multinationales Unternehmen mit Hauptsitz in London. Contoso verfügt über Niederlassungen auf der ganzen Welt mit wichtigen Hubs in New York City und Tokio. Vor kurzem hat Contoso seine Produktivitätssuite zu Office 365 migriert, wobei viele Workloads zu Azure migriert wurden.

Contoso-Mandanten

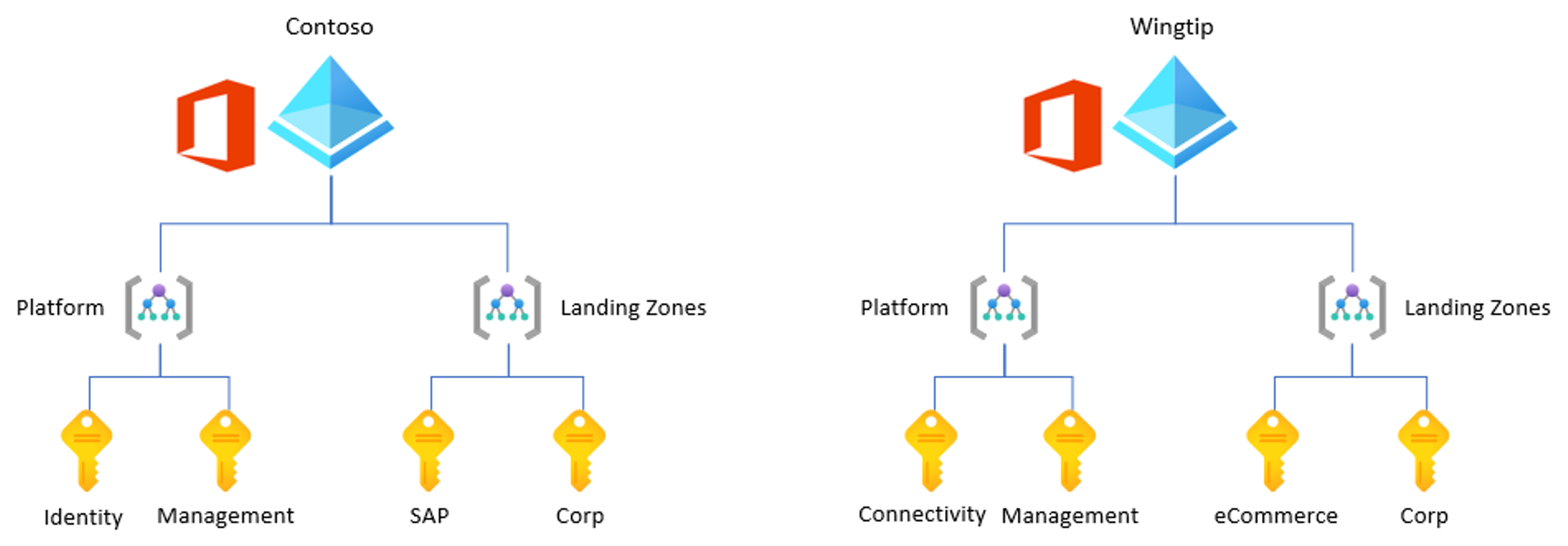

Aufgrund einer Übernahme vor mehreren Jahren verfügt Contoso über zwei Microsoft Entra Mandanten: contoso.onmicrosoft.com und wingtip.onmicrosoft.com. Jeder Mandant verfügt über eigene Office 365 instance und mehrere Azure-Abonnements, wie in der folgenden Abbildung gezeigt:

Contoso-Compliance und regionale Bereitstellung

Contoso verfügt derzeit über Azure Ressourcen, die in drei verschiedenen Regionen gehostet werden: "USA, Osten", "EU, Norden" und "Japan, Westen". Außerdem müssen alle in Europa generierten Daten innerhalb der Regionen "Europa" beibehalten werden.

Beide Microsoft Entra Mandanten von Contoso verfügen über Ressourcen in allen drei Regionen: USA, Osten, EU, Norden und Japan, Westen

Contoso-Ressourcentypen und Sammlungsanforderungen

Contoso muss Ereignisse aus den folgenden Datenquellen sammeln:

- Office 365

- Microsoft Entra Von Anmelde- und Überwachungsprotokollen

- Azure-Aktivität

- Windows-Sicherheit Ereignisse aus lokalen und Azure VM-Quellen

- Syslog aus lokalen und Azure VM-Quellen

- CEF von mehreren lokalen Netzwerkgeräten wie Palo Alto, Cisco ASA und Cisco Meraki

- Mehrere Azure PaaS-Ressourcen wie Azure Firewall, AKS, Key Vault, Azure Storage und Azure SQL

- Cisco Umbrella

Azure VMs befinden sich größtenteils in der Region "EU, Norden", nur wenige in "USA, Osten" und "Japan, Westen". Contoso verwendet Microsoft Defender für Server auf allen Azure VMs.

Contoso erwartet, dass rund 300 GB pro Tag aus allen Datenquellen erfasst werden.

Contoso-Zugriffsanforderungen

Die Azure-Umgebung von Contoso verfügt bereits über einen einzelnen vorhandenen Log Analytics-Arbeitsbereich, der vom Betriebsteam zum Überwachen der Infrastruktur verwendet wird. Dieser Arbeitsbereich befindet sich in Contoso Microsoft Entra Mandanten in der Region EU, Norden und wird zum Sammeln von Protokollen von Azure VMs in allen Regionen verwendet. Sie erfassen derzeit etwa 50 GB pro Tag.

Das Contoso-Betriebsteam muss Zugriff auf alle Protokolle haben, die derzeit im Arbeitsbereich vorhanden sind, einschließlich mehrerer Datentypen, die vom SOC nicht benötigt werden, z. B. Perf, InsightsMetrics, ContainerLog usw. Das Betriebsteam darf keinen Zugriff auf die neuen Protokolle haben, die in Microsoft Sentinel gesammelt werden.

Contosos Lösung

Die Lösung von Constoso umfasst die folgenden Aspekte:

- Contoso verfügt bereits über einen vorhandenen Arbeitsbereich und möchte die Aktivierung von Microsoft Sentinel im selben Arbeitsbereich untersuchen.

- Contoso hat gesetzliche Anforderungen, sodass mindestens ein Log Analytics-Arbeitsbereich für Microsoft Sentinel in Europa aktiviert sein muss.

- Die meisten virtuellen Computer von Contoso befinden sich in der Region "EU, Norden", in der sie bereits über einen Arbeitsbereich verfügen. Daher sind in diesem Fall die Bandbreitenkosten kein Problem.

- Contoso verfügt über zwei verschiedene Microsoft Entra Mandanten und sammelt daten aus Datenquellen auf Mandantenebene, z. B. Office 365 und Microsoft Entra Anmelde- und Überwachungsprotokolle, und wir benötigen mindestens einen Arbeitsbereich pro Mandant.

- Contoso muss Nicht-SOC-Daten sammeln, obwohl es keine Überschneidungen zwischen SOC- und Nicht-SOC-Daten gibt. Außerdem machen SOC-Daten etwa 250 GB pro Tag aus, sodass sie aus Gründen der Kosteneffizienz separate Arbeitsbereiche verwenden sollten.

- Contoso verfügt über ein einzelnes SOC-Team, das Microsoft Sentinel verwendet, sodass keine zusätzliche Trennung erforderlich ist.

- Alle Mitglieder des SOC-Teams von Contoso haben Zugriff auf alle Daten, sodass keine zusätzliche Trennung erforderlich ist.

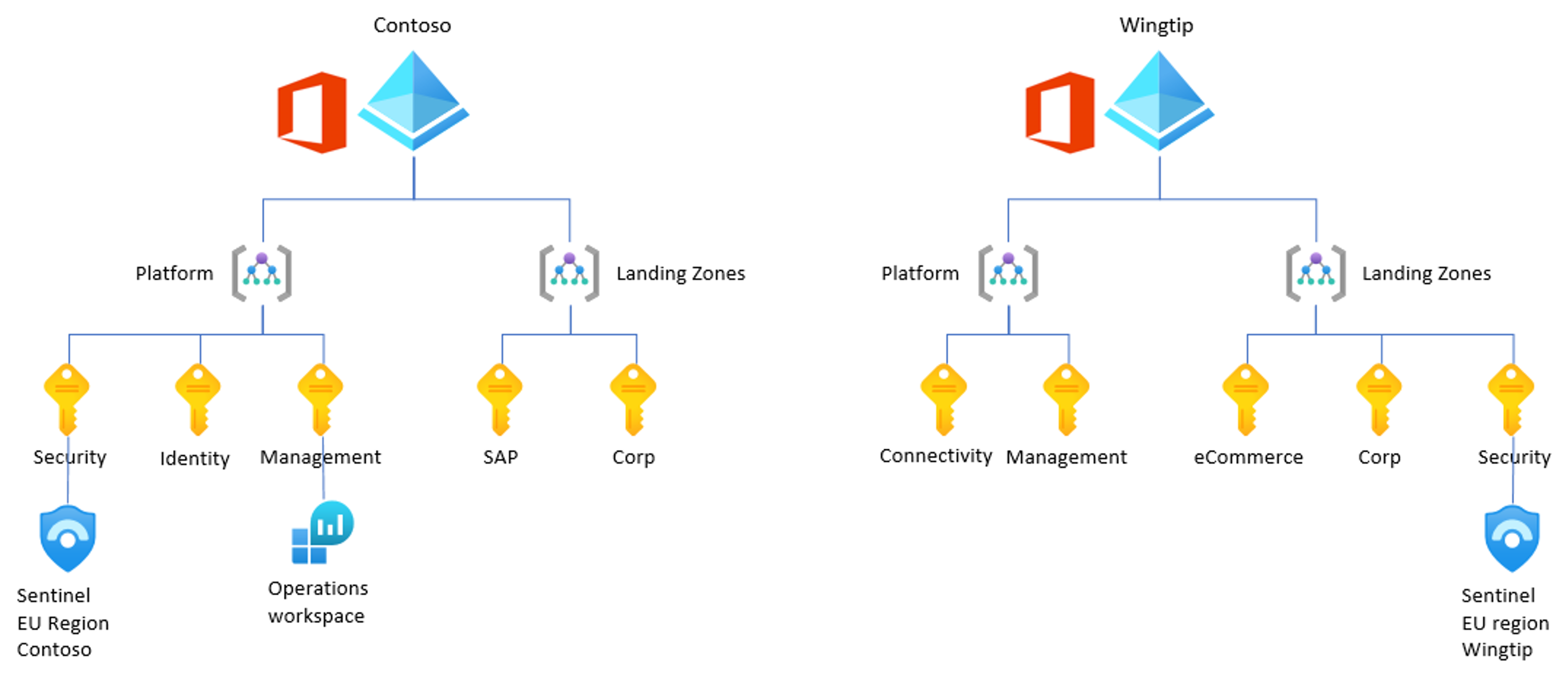

Das resultierende Arbeitsbereichsdesign für Contoso wird in der folgenden Abbildung veranschaulicht:

Die vorgeschlagene Lösung umfasst Folgendes:

- Ein separater Log Analytics-Arbeitsbereich für das Contoso Operations-Team. Dieser Arbeitsbereich enthält nur Daten, die vom SOC-Team von Contoso nicht benötigt werden, z. B. die Tabellen Perf, InsightsMetrics oder ContainerLog .

- Zwei Log Analytics-Arbeitsbereiche, die für Microsoft Sentinel aktiviert sind, einer in jedem Microsoft Entra Mandanten zum Erfassen von Daten aus Office 365, Azure Activity, Microsoft Entra ID und allen Azure PaaS-Diensten.

- Alle anderen Daten, die aus lokalen Datenquellen stammen, können an einen der beiden Arbeitsbereiche weitergeleitet werden.

Beispiel 2: Einzelner Mandant mit mehreren Clouds

Fabrikam ist ein organization mit Hauptsitz in New York City und Büros rund um die USA. Fabrikam beginnt seine Cloud journey und muss weiterhin seine erste Azure Zielzone bereitstellen und seine ersten Workloads migrieren. Fabrikam verfügt bereits über einige Workloads in AWS, die mit Microsoft Sentinel überwacht werden sollen.

Mandantenanforderungen für Fabrikam

Fabrikam verfügt über einen einzelnen Microsoft Entra Mandanten.

Fabrikam-Compliance und regionale Bereitstellung

Fabrikam hat keine Complianceanforderungen. Fabrikam verfügt über Ressourcen in mehreren Azure Regionen in den USA, aber regionsübergreifende Bandbreitenkosten sind kein großes Problem.

Fabrikam-Ressourcentypen und Sammlungsanforderungen

Fabrikam muss Ereignisse aus den folgenden Datenquellen sammeln:

- Microsoft Entra Von Anmelde- und Überwachungsprotokollen

- Azure-Aktivität

- Sicherheitsereignisse aus lokalen und Azure VM-Quellen

- Windows-Ereignisse aus lokalen und Azure VM-Quellen

- Leistungsdaten aus lokalen und Azure VM-Quellen

- AWS CloudTrail

- AKS-Überwachungs- und Leistungsprotokolle

Fabrikam-Zugriffsanforderungen

Das Betriebsteam von Fabrikam muss auf Folgendes zugreifen:

- Sicherheitsereignisse und Windows-Ereignisse aus lokalen und Azure VM-Quellen

- Leistungsdaten aus lokalen und Azure VM-Quellen

- AKS-Leistung (Container Insights) und Überwachungsprotokolle

- Alle Azure-Aktivitätsdaten

Das Fabrikam SOC-Team muss auf Folgendes zugreifen:

- Microsoft Entra Von Anmelde- und Überwachungsprotokollen

- Alle Azure-Aktivitätsdaten

- Sicherheitsereignisse aus lokalen und Azure VM-Quellen

- AWS CloudTrail-Protokolle

- AKS-Überwachungsprotokolle

- Das vollständige Microsoft Sentinel-Portal

Fabrikams Lösung

Die Lösung von Fabrikam umfasst die folgenden Aspekte:

Fabrikam verfügt über keinen vorhandenen Arbeitsbereich, sodass automatisch ein neuer Arbeitsbereich benötigt wird.

Fabrikam hat keine gesetzlichen Anforderungen, die erfordern, dass Daten getrennt bleiben.

Fabrikam verfügt über eine Umgebung mit nur einem Mandanten und benötigt keine separaten Arbeitsbereiche pro Mandant.

Fabrikam benötigt jedoch separate Arbeitsbereiche für die SOC- und Betriebsteams.

Das Fabrikam Operations-Team muss Leistungsdaten sowohl von VMs als auch von AKS sammeln. Da AKS auf Diagnoseeinstellungen basiert, können sie bestimmte Protokolle auswählen, die an bestimmte Arbeitsbereiche gesendet werden sollen. Fabrikam kann AKS-Überwachungsprotokolle an den Log Analytics-Arbeitsbereich senden, der für Microsoft Sentinel aktiviert ist, und alle AKS-Protokolle an einen separaten Arbeitsbereich, in dem Microsoft Sentinel nicht aktiviert ist. In dem Arbeitsbereich, in dem Microsoft Sentinel nicht aktiviert ist, aktiviert Fabrikam die Container Insights-Lösung.

Bei Windows-VMs kann Fabrikam den Azure Monitoring Agent (AMA) verwenden, um die Protokolle aufzuteilen, Sicherheitsereignisse an den Arbeitsbereich sowie Leistungs- und Windows-Ereignisse an den Arbeitsbereich zu senden, ohne Microsoft Sentinel.

Fabrikam wählt die überlappenden Daten, z. B. Sicherheitsereignisse und Azure Aktivitätsereignisse, nur als SOC-Daten und sendet diese Daten mit Microsoft Sentinel an den Arbeitsbereich.

Fabrikam muss den Zugriff auf überlappende Daten steuern, einschließlich Sicherheitsereignissen und Azure Aktivitätsereignissen, aber es gibt keine Anforderung auf Zeilenebene. Da Sicherheitsereignisse und Azure-Aktivitätsereignisse keine benutzerdefinierten Protokolle sind, kann Fabrikam RBAC auf Tabellenebene verwenden, um dem Betriebsteam Zugriff auf diese beiden Tabellen zu gewähren.

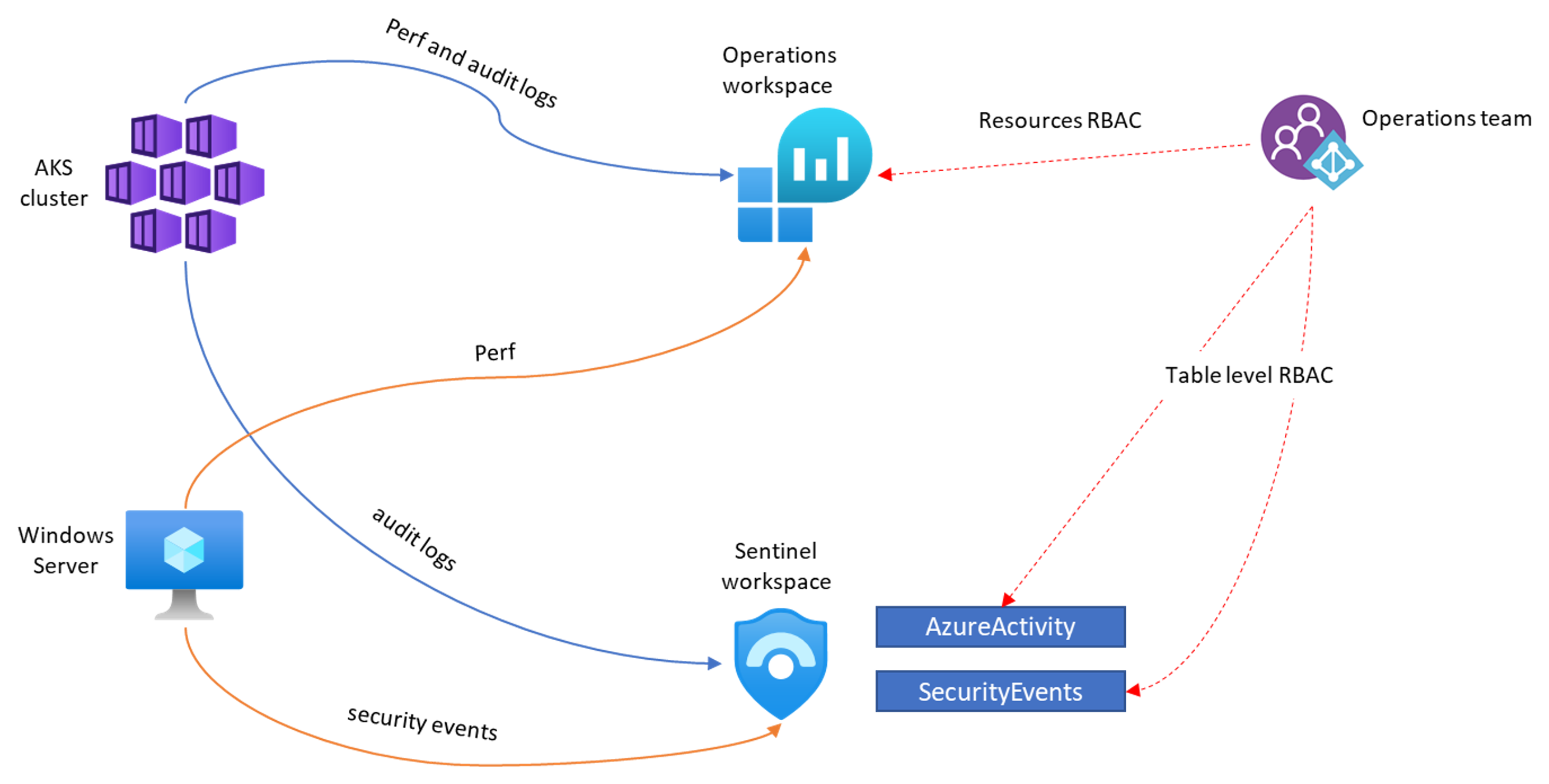

Das resultierende Arbeitsbereichsdesign für Fabrikam wird in der folgenden Abbildung veranschaulicht, wobei nur wichtige Protokollquellen aus Gründen der Einfachheit des Entwurfs enthalten sind:

Die vorgeschlagene Lösung umfasst Folgendes:

- Zwei separate Arbeitsbereiche in der Region USA: einer für das SOC-Team mit aktivierter Microsoft Sentinel und ein anderer für das Operations-Team ohne Microsoft Sentinel.

- Der Azure Monitoring Agent (AMA), mit dem bestimmt wird, welche Protokolle von Azure und lokalen VMs an jeden Arbeitsbereich gesendet werden.

- Diagnoseeinstellungen, die verwendet werden, um zu bestimmen, welche Protokolle von Azure Ressourcen wie AKS an jeden Arbeitsbereich gesendet werden.

- Überlappende Daten, die an den Log Analytics-Arbeitsbereich gesendet werden, der für Microsoft Sentinel aktiviert ist, mit RBAC auf Tabellenebene, um dem Betriebsteam bei Bedarf Zugriff zu gewähren.

Beispiel 3: Mehrere Mandanten und Regionen und zentralisierte Sicherheit

Adventure Works ist ein multinationales Unternehmen mit Hauptsitz in Tokio. Adventure Works verfügt über 10 verschiedene Unterentitäten, die in verschiedenen Ländern/Regionen auf der ganzen Welt ansässig sind.

Adventure Works ist Microsoft 365 E5 Kunde und verfügt bereits über Workloads in Azure.

Anforderungen an den Mandanten von Adventure Works

Adventure Works verfügt über drei verschiedene Microsoft Entra Mandanten, einen für jeden Kontinent, auf dem sie Untereinheiten haben: Asien, Europa und Afrika. Die Länder/Regionen der verschiedenen Untergeordneten Entitäten verfügen über ihre Identitäten im Mandanten des Kontinents, zu dem sie gehören. Beispielsweise befinden sich japanische Benutzer im Mandanten Asien , deutsche Benutzer im Mandanten Europa und ägyptische Benutzer im Mandanten Afrika .

Adventure Works-Compliance und regionale Anforderungen

Adventure Works verwendet derzeit drei Azure Regionen, die jeweils auf dem Kontinent ausgerichtet sind, auf dem sich die Untergeordnetentitäten befinden. Adventure Works hat keine strengen Complianceanforderungen.

Adventure Works-Ressourcentypen und Sammlungsanforderungen

Adventure Works muss die folgenden Datenquellen für jede Unterentität sammeln:

- Microsoft Entra Von Anmelde- und Überwachungsprotokollen

- Office 365-Protokolle

- Microsoft Defender XDR für unformatierte Endpunktprotokolle

- Azure-Aktivität

- Microsoft Defender für Cloud

- Azure PaaS-Ressourcen, z. B. aus Azure Firewall, Azure Storage, Azure SQL und Azure WAF

- Sicherheits- und Windows-Ereignisse von Azure-VMs

- CEF-Protokolle von lokalen Netzwerkgeräten

Azure VMs sind auf den drei Kontinenten verteilt, aber bandbreitenkosten sind kein Problem.

Zugriffsanforderungen für Adventure Works

Adventure Works verfügt über ein einzelnes, zentralisiertes SOC-Team, das die Sicherheitsvorgänge für alle verschiedenen Unterentitäten überwacht.

Adventure Works verfügt auch über drei unabhängige SOC-Teams, eines für jede der Kontinente. Das SOC-Team jedes Kontinents sollte nur auf die in seiner Region generierten Daten zugreifen können, ohne Daten von anderen Kontinenten anzuzeigen. Das SOC-Team für Asien sollte beispielsweise nur auf Daten aus Azure in Asien bereitgestellten Ressourcen, Microsoft Entra Anmeldungen vom Mandanten Asien und Defender für Endpunkt-Protokolle des Mandanten Asien zugreifen.

Das SOC-Team jedes Kontinents muss auf die gesamte Microsoft Sentinel Portalerfahrung zugreifen.

Das Operations-Team von Adventure Works wird unabhängig ausgeführt und verfügt über eigene Arbeitsbereiche ohne Microsoft Sentinel.

Adventure Works-Lösung

Die Adventure Works-Lösung umfasst die folgenden Überlegungen:

Das Operations-Team von Adventure Works verfügt bereits über eigene Arbeitsbereiche, sodass es nicht erforderlich ist, einen neuen zu erstellen.

Adventure Works hat keine gesetzlichen Anforderungen, die erfordern, dass Daten getrennt bleiben.

Adventure Works verfügt über drei Microsoft Entra Mandanten und muss Datenquellen auf Mandantenebene sammeln, z. B. Office 365 Protokolle. Daher sollte Adventure Works mindestens einen Log Analytics-Arbeitsbereich erstellen, der für Microsoft Sentinel in jedem Mandanten aktiviert ist.

Während alle in dieser Entscheidung berücksichtigten Daten vom Adventure Works SOC-Team verwendet werden, muss es die Daten nach Besitz trennen, da jedes SOC-Team nur auf Daten zugreifen muss, die für dieses Team relevant sind. Jedes SOC-Team benötigt auch Zugriff auf das vollständige Microsoft Sentinel-Portal. Adventure Works muss den Datenzugriff nicht nach Tabelle steuern.

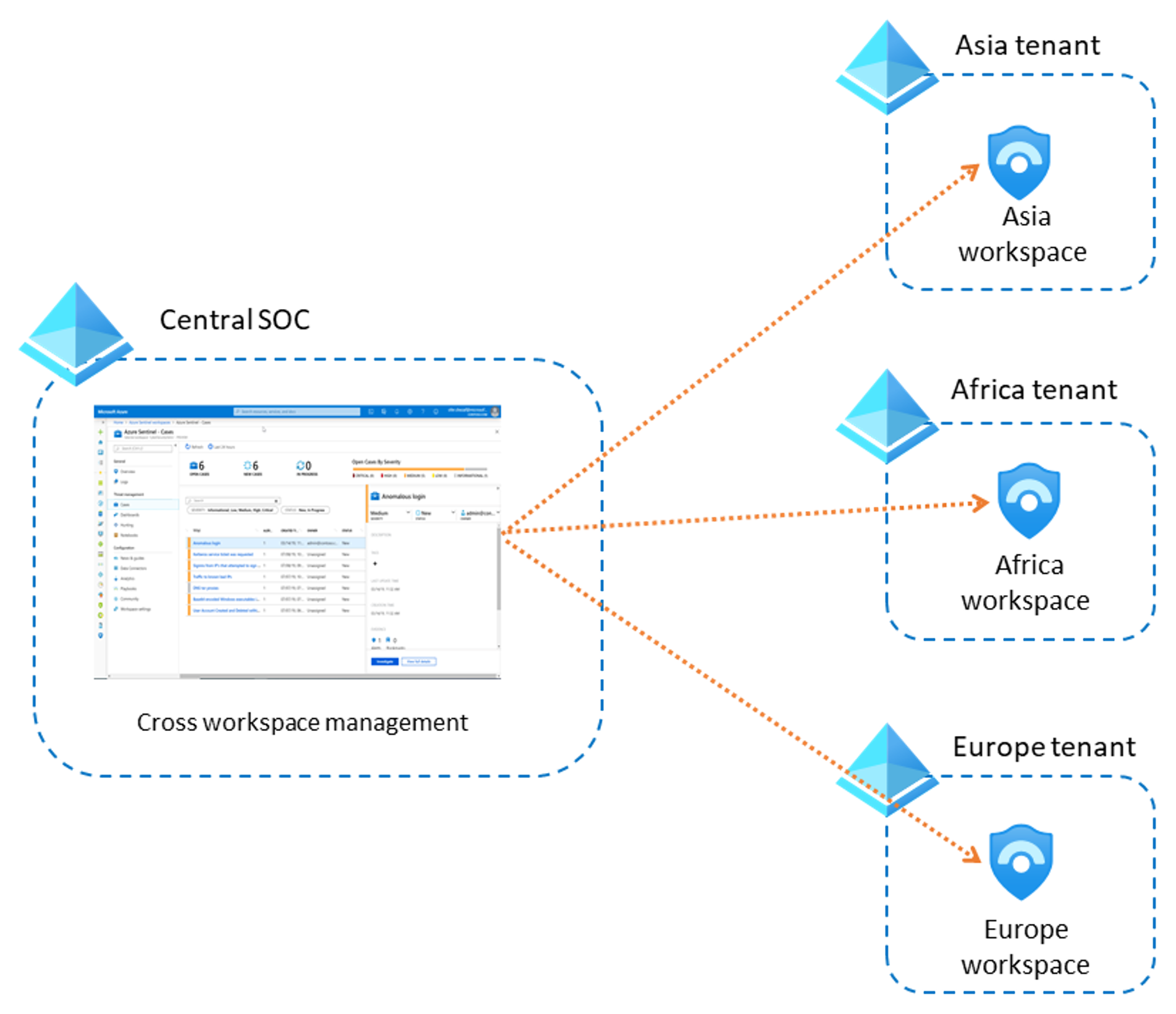

Das resultierende Arbeitsbereichsdesign für Adventure Works ist in der folgenden Abbildung dargestellt, wobei nur wichtige Protokollquellen aus Gründen der Einfachheit des Entwurfs enthalten sind:

Die vorgeschlagene Lösung umfasst Folgendes:

- Ein separater Log Analytics-Arbeitsbereich, der für Microsoft Sentinel für jeden Microsoft Entra Mandanten aktiviert ist. Jeder Arbeitsbereich sammelt Daten im Zusammenhang mit seinem Mandanten für alle Datenquellen.

- Das SOC-Team jedes Kontinents hat nur Zugriff auf den Arbeitsbereich in seinem eigenen Mandanten, wodurch sichergestellt wird, dass nur Protokolle, die innerhalb der Mandantengrenze generiert werden, für jedes SOC-Team zugänglich sind.

- Das zentrale SOC-Team kann weiterhin von einem separaten Microsoft Entra Mandanten aus arbeiten und Azure Lighthouse verwenden, um auf jede der verschiedenen Microsoft Sentinel-Umgebungen zuzugreifen. Wenn kein anderer Mandant vorhanden ist, kann das zentrale SOC-Team weiterhin Azure Lighthouse verwenden, um auf die Remotearbeitsbereiche zuzugreifen.

- Das zentrale SOC-Team kann auch einen weiteren Arbeitsbereich erstellen, wenn es Artefakte speichern muss, die vor den SOC-Teams des Kontinents verborgen bleiben, oder wenn es andere Daten erfassen möchte, die für die SOC-Teams des Kontinents nicht relevant sind.

Nächste Schritte

In diesem Artikel haben Sie eine Reihe von vorgeschlagenen Arbeitsbereichsentwürfen für Organisationen überprüft.