Vorerst gelten für vom Kunden verwaltete Schlüssel die folgenden Einschränkungen:

- Wenn dieses Feature für einen Datenträger mit inkrementellen Momentaufnahmen aktiviert ist, kann es auf diesem Datenträger oder seinen Momentaufnahmen nicht deaktiviert werden.

Um dieses Problem zu umgehen, kopieren Sie alle Daten auf einen anderen verwalteten Datenträger ohne kundenseitig verwaltete Schlüssel. Sie können dies entweder mit der Azure CLI oder mit dem Azure PowerShell-Modul tun.

- Es werden ausschließlich Software- und HSM RSA-Schlüssel der Größen 2.048 Bit, 3.072 Bit und 4.096 Bit unterstützt.

- Für HSM-Schlüssel ist der Premium-Tarif von Azure Key Vault erforderlich.

- Nur für Disk Ultra- oder SSD Premium v2-Datenträger:

- Momentaufnahmen, die von Datenträgern erstellt werden, die mit serverseitiger Verschlüsselung und vom Kunden verwalteten Schlüsseln verschlüsselt wurden, müssen mit denselben vom Kunden verwalteten Schlüsseln verschlüsselt werden.

- Benutzerseitig zugewiesene verwaltete Identitäten werden für Disk Ultra- und SSD Premium v2-Datenträger, die mit kundenseitig verwalteten Schlüsseln verschlüsselt sind, nicht unterstützt.

- Derzeit keine Unterstützung in den Regionen „Azure Government“ oder „Azure China“.

- Die meisten Ressourcen, die sich auf Ihre vom Kunden verwalteten Schlüssel (Datenträgerverschlüsselungssätze, VMs, Datenträger und Momentaufnahmen) beziehen, müssen sich im selben Abonnement und in derselben Region befinden.

- Azure Key Vault-Instanzen können aus einem anderen Abonnement verwendet werden, müssen sich aber in derselben Region wie Ihr Datenträgerverschlüsselungssatz befinden. Als Vorschau können Sie Azure Key Vaults in verschiedenen Microsoft Entra-Mandanten verwenden.

- Datenträger, die mit kundenseitig verwalteten Schlüsseln verschlüsselt sind, können nur in eine andere Ressourcengruppe verschoben werden, wenn die Zuordnung der VM, an die sie angefügt sind, aufgehoben wird.

- Mit kundenseitig verwalteten Schlüsseln verschlüsselte Datenträger, Momentaufnahmen und Images können nicht zwischen Abonnements verschoben werden.

- Verwaltete Datenträger, die vorher oder aktuell mit Azure Disk Encryption verschlüsselt wurden, können nicht mit kundenseitig verwalteten Schlüsseln verschlüsselt werden.

- Pro Region und Abonnement können nur bis zu 5.000 Datenträgerverschlüsselungssätze erstellt werden.

- Informationen über die Verwendung von kundenseitig verwalteter Schlüssel mit Shared Image Gallerys finden Sie unter Vorschau: Verwenden von kundenseitig verwalteten Schlüsseln zum Verschlüsseln von Images.

In den folgenden Abschnitten wird erläutert, wie Sie von Kunden verwaltete Schlüssel für verwaltete Datenträger aktivieren und verwenden:

Bei der ersten Einrichtung von kundenseitig verwalteten Schlüsseln für Ihre Datenträger müssen Sie die Ressourcen in einer bestimmten Reihenfolge erstellen. Zuerst müssen Sie eine Azure Key Vault-Instanz erstellen und einrichten.

Einrichten des Azure-Schlüsseltresors

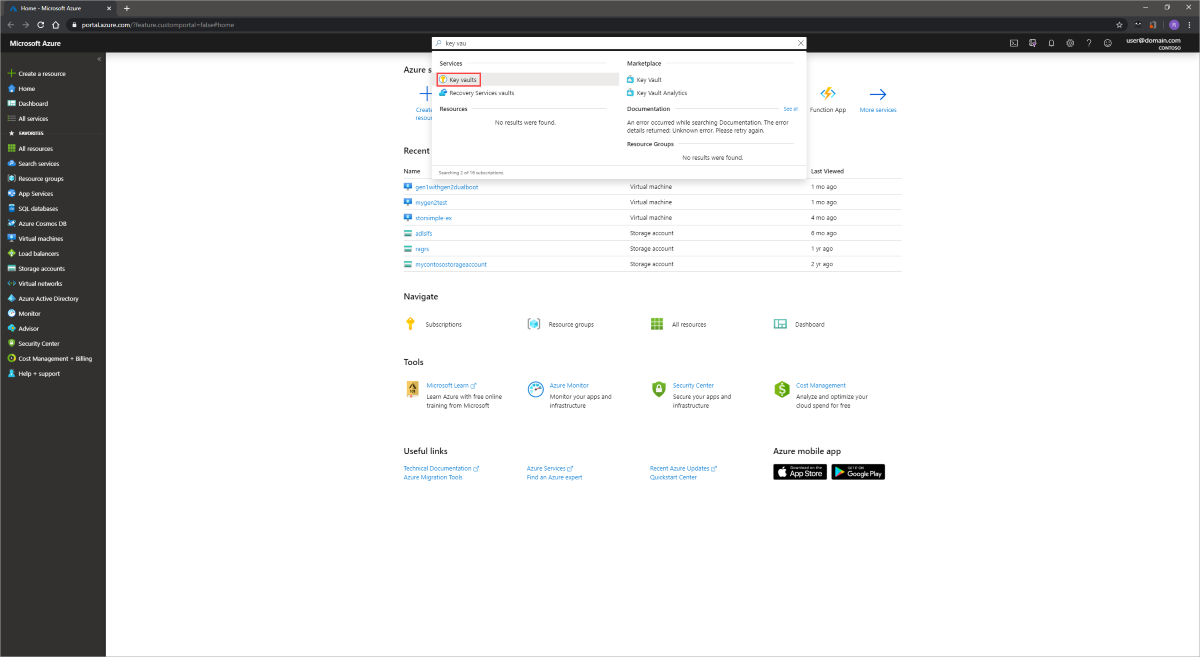

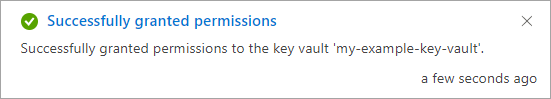

Melden Sie sich beim Azure-Portal an.

Suchen Sie nach Schlüsseltresore, und wählen Sie diese Option aus.

Wichtig

Für eine erfolgreiche Bereitstellung müssen sich Ihr Datenträgerverschlüsselungssatz, die VM, die Datenträger und die Momentaufnahmen alle in derselben Region und im selben Abonnement befinden. Azure Key Vault-Instanzen können aus einem anderen Abonnement verwendet werden, müssen sich aber in derselben Region und demselben Mandanten wie Ihr Datenträgerverschlüsselungssatz befinden.

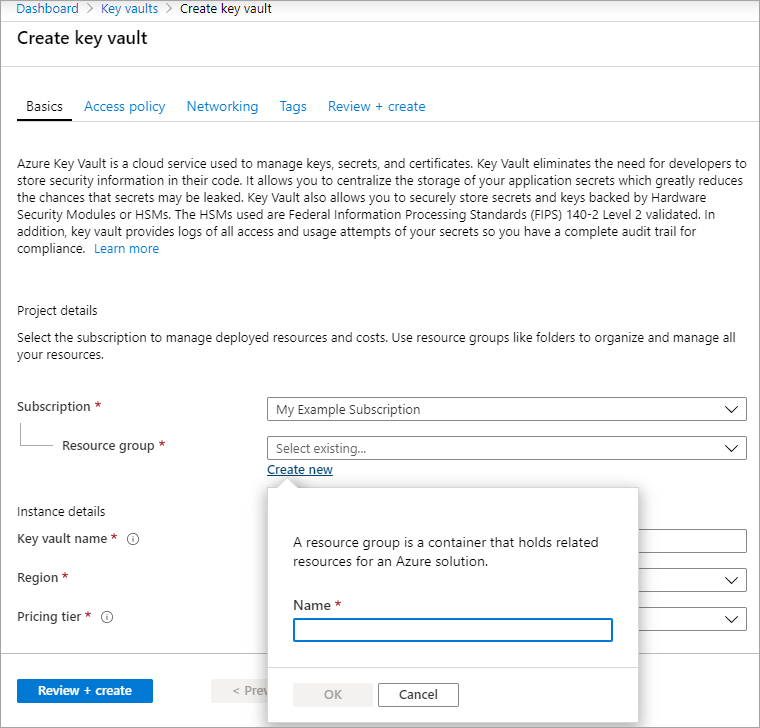

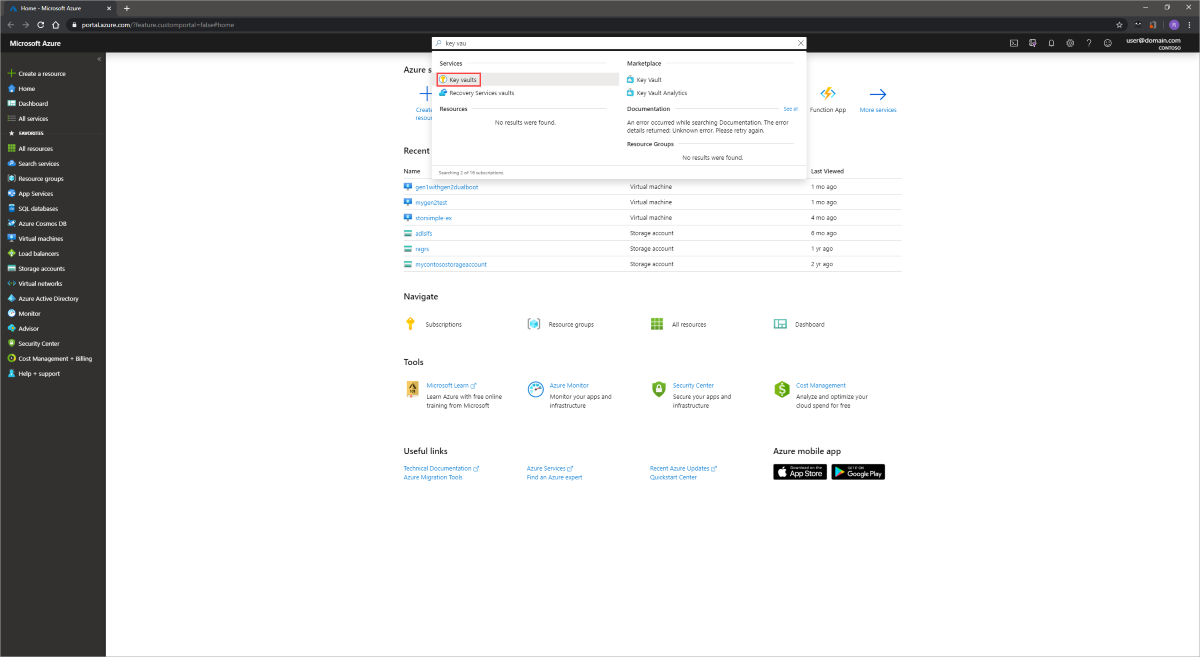

Wählen Sie +Erstellen aus, um einen neuen Schlüsseltresor zu erstellen.

Erstellen Sie eine neue Ressourcengruppe.

Geben Sie einen Namen für den Schlüsseltresor ein, wählen Sie eine Region aus, und wählen Sie dann einen Tarif aus.

Hinweis

Beim Erstellen der Key Vault-Instanz müssen Sie vorläufiges Löschen und den Schutz vor endgültigem Löschen aktivieren. Durch vorläufiges Löschen wird sichergestellt, dass der Schlüsseltresor einen gelöschten Schlüssel für einen bestimmten Aufbewahrungszeitraum (standardmäßig 90 Tage) speichert. Der Schutz vor endgültigem Löschen stellt sicher, dass ein gelöschter Schlüssel erst nach Ablauf der Aufbewahrungsdauer dauerhaft gelöscht werden kann. Diese Einstellungen schützen Sie vor dem Verlust von Daten durch versehentliches Löschen. Diese Einstellungen sind obligatorisch, wenn ein Schlüsseltresor für die Verschlüsselung verwalteter Datenträger verwendet wird.

Wählen Sie Bewerten + erstellen aus, überprüfen Sie Ihre Auswahl, und wählen Sie dann Erstellen aus.

Nach Abschluss der Bereitstellung Ihres Schlüsseltresors wählen Sie diesen aus.

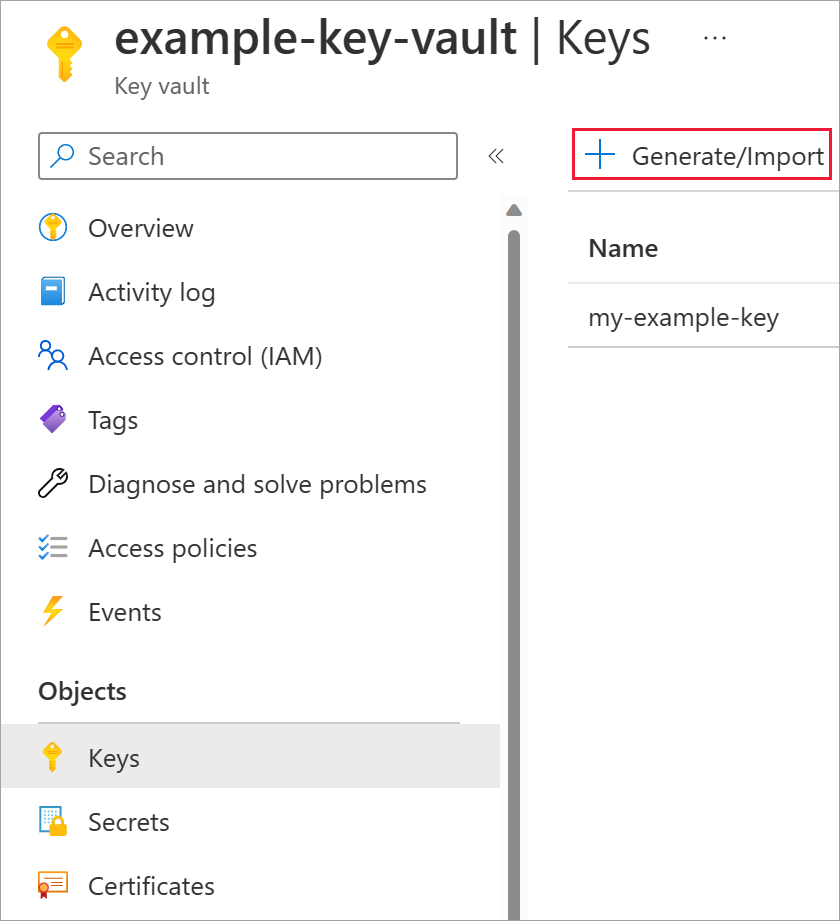

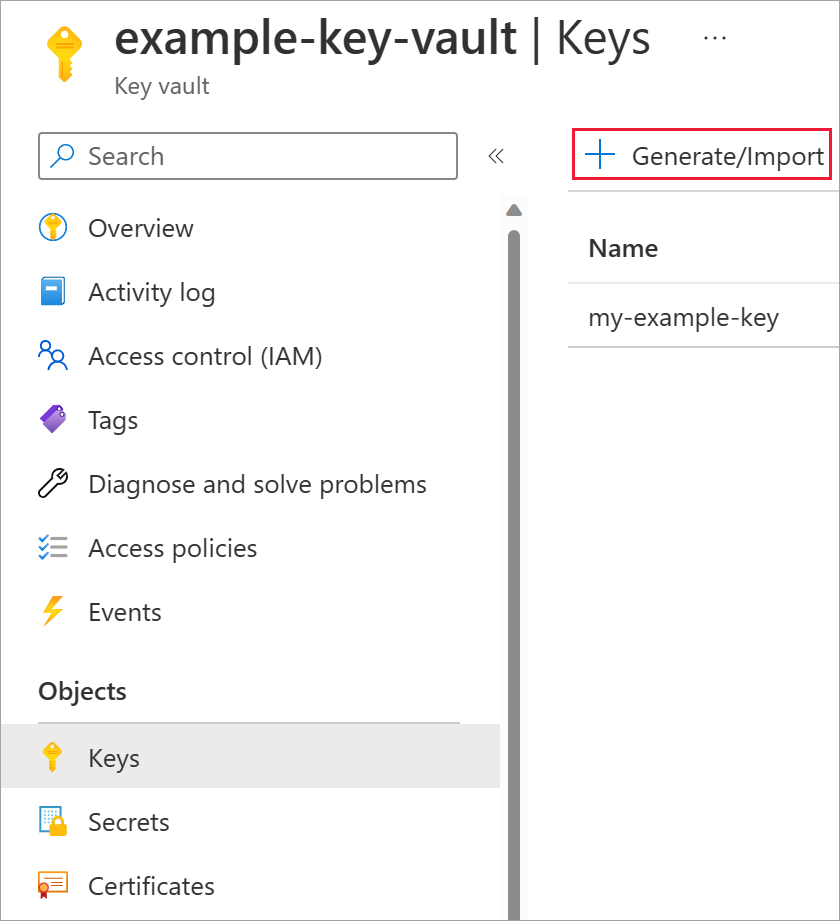

Wählen Sie unter Objekte die Option Schlüssel aus.

Wählen Sie die Option Generieren/Importieren aus.

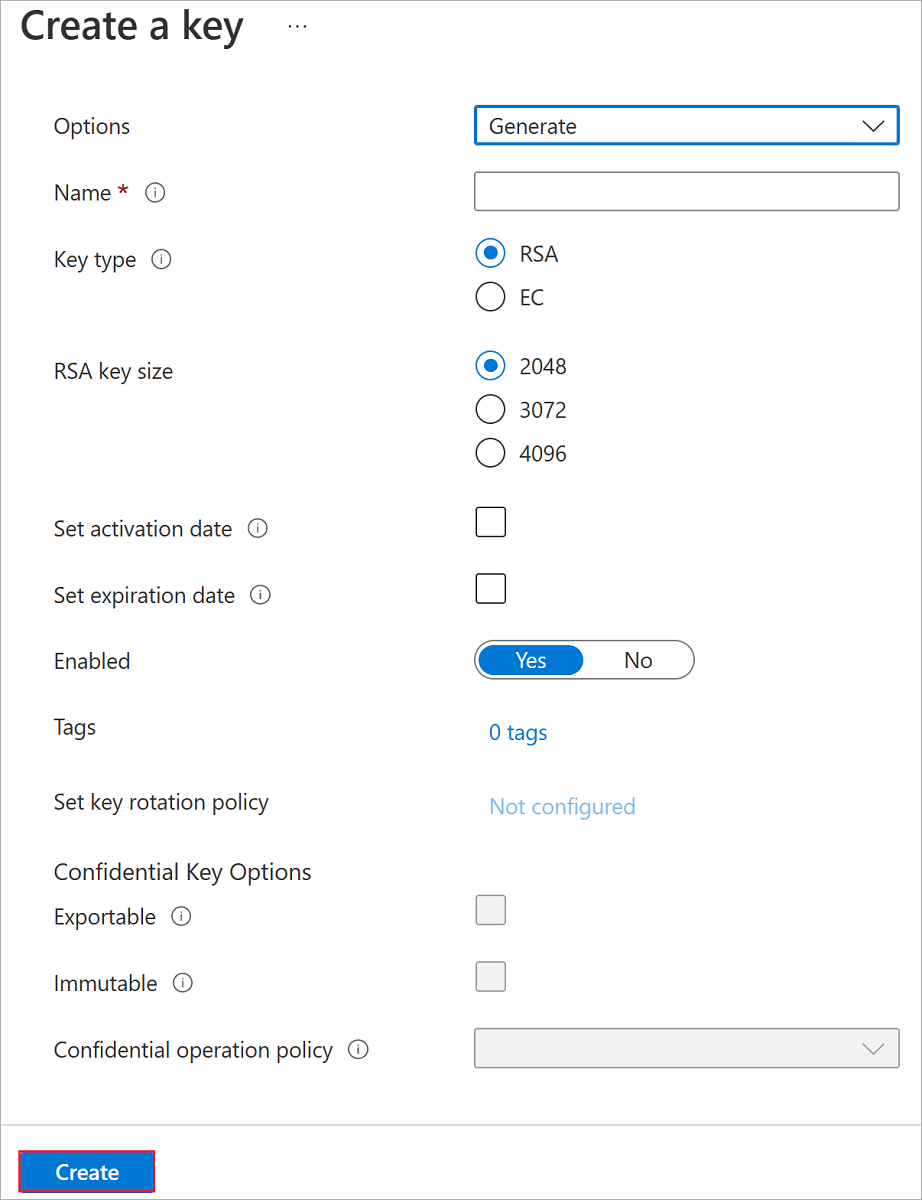

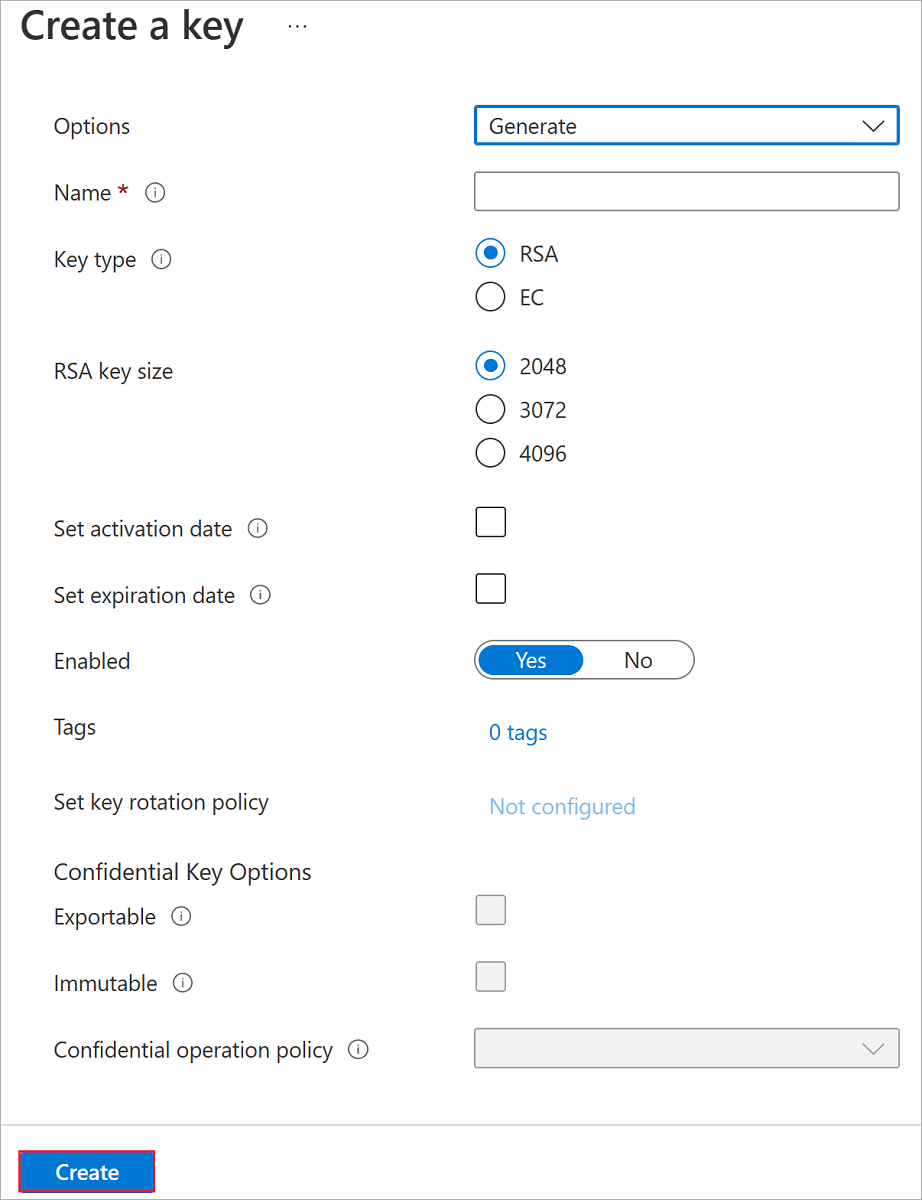

Lassen Sie Schlüsseltyp auf RSA und RSA-Schlüsselgröße auf 2048 festgelegt.

Treffen Sie Ihre Auswahl für die verbleibenden Optionen nach Wunsch, und wählen Sie dann Erstellen aus.

Hinzufügen einer Azure RBAC-Rolle

Nachdem Sie den Azure-Schlüsseltresor und einen Schlüssel erstellt haben, müssen Sie eine Azure RBAC-Rolle hinzufügen, damit Sie Ihren Azure-Schlüsseltresor mit Ihrem Datenträgerverschlüsselungssatz verwenden können.

- Wählen Sie Zugriffssteuerung (IAM) aus, und fügen Sie eine Rolle hinzu.

- Fügen Sie die Rolle Key Vault-Administrator,Besitzeroder Mitwirkender hinzu.

Einrichten des Datenträgerverschlüsselungssatzes

Suchen Sie nach Datenträgerverschlüsselungssätze, und wählen Sie sie aus.

Wählen Sie im Bereich Datenträgerverschlüsselungssätze die Option + Erstellen aus.

Wählen Sie Ihre Ressourcengruppe aus, geben Sie Ihrem Verschlüsselungssatz einen Namen, und wählen Sie dieselbe Region aus wie Ihr Schlüsseltresor.

Wählen Sie als Verschlüsselungstyp die Option Verschlüsselung ruhender Daten mit einem kundenseitig verwalteten Schlüssel aus.

Hinweis

Nachdem Sie einen Datenträgerverschlüsselungssatz mit einem bestimmten Verschlüsselungstyp erstellt haben, kann er nicht mehr geändert werden. Wenn Sie einen anderen Verschlüsselungstyp verwenden möchten, müssen Sie einen neuen Datenträgerverschlüsselungssatz erstellen.

Stellen Sie sicher, dass Azure-Schlüsseltresor und -Schlüssel auswählen ausgewählt ist.

Wählen Sie den Schlüsseltresor und den Schlüssel, die Sie zuvor erstellt haben, sowie die Version aus.

Wenn Sie die automatische Rotation von kundenseitig verwalteten Schlüsseln aktivieren möchten, wählen Sie Automatische Schlüsselrotation aus.

Wählen Sie Überprüfen + erstellen und danach Erstellen aus.

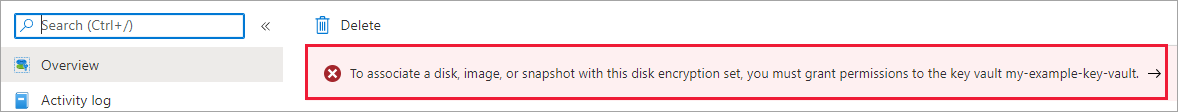

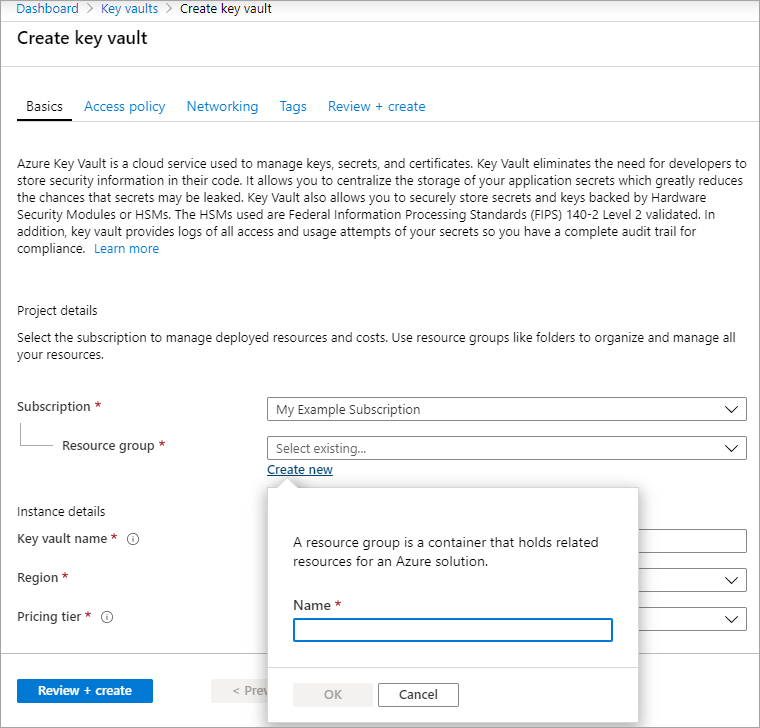

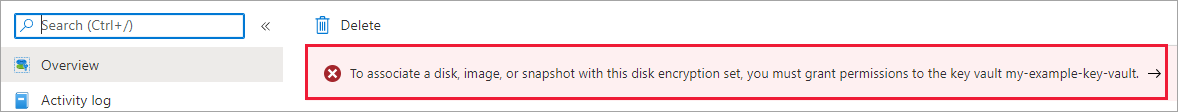

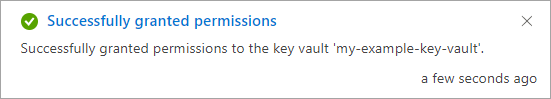

Navigieren Sie zum Datenträgerverschlüsselungssatz, nachdem er bereitgestellt wurde, und wählen Sie die angezeigte Warnung aus.

Dadurch erhält Ihr Schlüsseltresor Berechtigungen für den Datenträgerverschlüsselungssatz.

Bereitstellen einer VM

Nachdem Sie nun Ihren Schlüsseltresor und den Datenträgerverschlüsselungssatz erstellt und eingerichtet haben, können Sie eine VM mit der Verschlüsselung bereitstellen.

Das Verfahren zur VM-Bereitstellung ähnelt dem Standardbereitstellungsverfahren. Die einzigen Unterschiede bestehen darin, dass Sie den virtuellen Computer in derselben Region wie Ihre anderen Ressourcen bereitstellen müssen und einen vom Kunden verwalteten Schlüssel verwenden.