Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Palo Alto Networks Cloud Next Generation Firewall (NGFW) ist ein cloudnatives SaaS-Sicherheitsangebot (Software-as-a-Service), das im Virtual WAN-Hub als Bump-in-the-Wire-Lösung zur Überprüfung des Netzwerkdatenverkehrs bereitgestellt werden kann. Im folgenden Dokument werden einige der wichtigsten Features, kritische Anwendungsfälle und Vorgehensweisen beschrieben, die mit der Verwendung von Palo Alto Networks Cloud NGFW in Virtual WAN verknüpft sind.

Hintergrund

Die Palo Alto Networks Cloud NGFW-Integration mit Virtual WAN bietet Kunden die folgenden Vorteile:

- Schutz kritischer Workloads mithilfe eines hochgradig skalierbaren SaaS-Sicherheitsangebots, das als Bump-in-the-Wire-Lösung in Virtual WAN eingefügt werden kann.

- Vollständig verwaltete Infrastruktur und Softwarelebenszyklus im Rahmen des Software-as-a-Service-Modells.

- Nutzungsbasierte Abrechnung. Beachten Sie, dass bei Verwendung von Palo Alto Networks Cloud NGFW keine Kosten für Virtual WAN-NVA-Infrastruktureinheiten in Rechnung gestellt werden. Stattdessen erfolgt eine nutzungsbasierte Bezahlung des SaaS-Verbrauchs über Azure Marketplace, wie in Preise für Palo Alto Networks Cloud NGFW dokumentiert.

- Cloudnative Benutzeroberfläche mit einer engen Integration in Azure, um eine End-to-End-Firewallverwaltung mithilfe von Azure-Portal oder Azure-APIs bereitzustellen. Die Regel- und Richtlinienverwaltung ist auch optional über die Palo Alto Network-Verwaltungslösung Panorama konfigurierbar.

- Dedizierter und optimierter Supportkanal zwischen Azure und Palo Alto Networks zur Problembehandlung.

- 1-Klick-Routing, um Virtual WAN für die Überprüfung des lokalen, Virtual Network- und vom Internet ausgehenden Datenverkehrs mithilfe von Palo Alto Networks Cloud NGFW zu konfigurieren.

Anwendungsfälle

Im folgenden Abschnitt werden die gängigen Sicherheitsanwendungsfälle für Palo Alto Networks Cloud NGFW in Virtual WAN beschrieben.

Privater Datenverkehr (lokales und virtuelles Netzwerk)

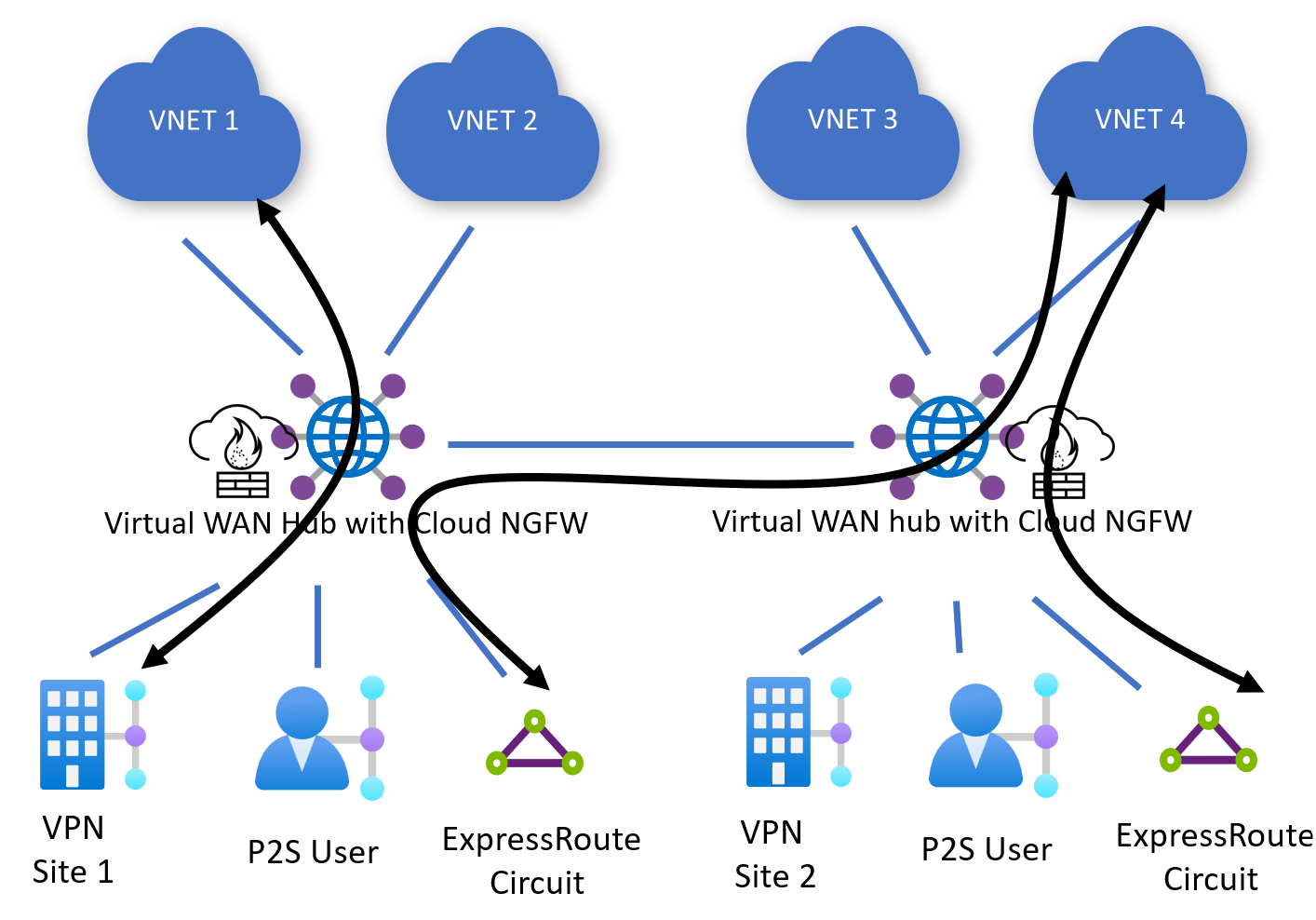

Überprüfung des Ost-West-Datenverkehrs

Virtual WAN leitet Datenverkehr von virtuellen Netzwerken an Virtual Network oder von lokalen Netzwerken (Site-to-Site-VPN, ExpressRoute, Point-to-Site-VPN) über lokale Netzwerke an Cloud NGFW weiter, die im Hub zur Überprüfung bereitgestellt wird.

Überprüfung des Nord-Süd-Datenverkehrs

Virtual WAN leitet auch Datenverkehr zwischen virtuellen und lokalen Netzwerken (Site-to-Site-VPN, ExpressRoute, Point-to-Site-VPN) über lokale Netzwerke an Cloud NGFW weiter, die im Hub zur Überprüfung bereitgestellt wird.

Internet-Edge

Hinweis

Die Standardroute 0.0.0.0/0 wird nicht über Hubs verteilt. Lokale und virtuelle Netzwerke können nur lokale Cloud NGFW-Ressourcen verwenden, um auf das Internet zuzugreifen. Darüber hinaus kann Cloud NGFW für Ziel-NAT-Anwendungsfälle eingehenden Datenverkehr nur an lokale virtuelle und lokale Netzwerke weiterleiten.

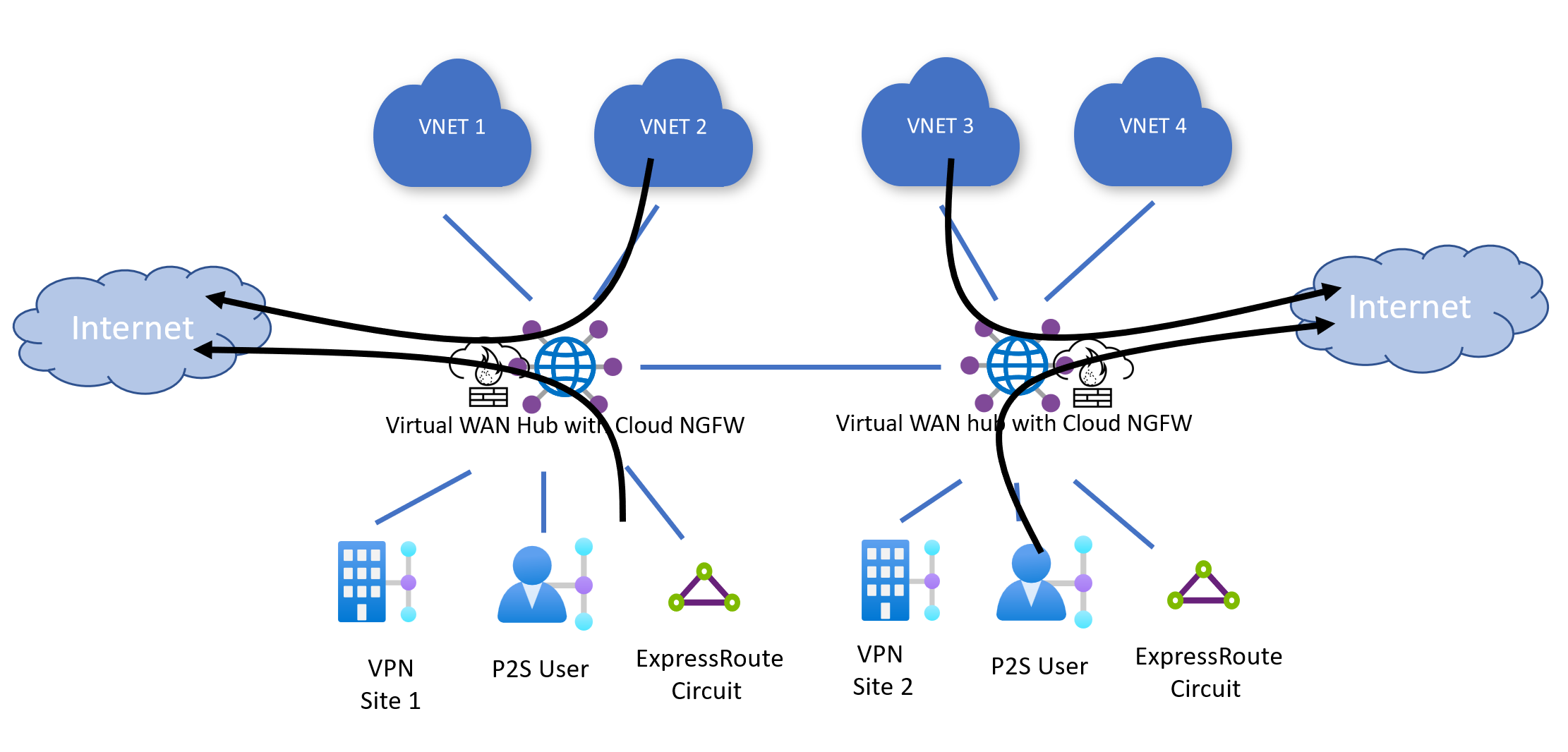

Internet (ausgehend)

Virtual WAN kann so konfiguriert werden, dass internetgebundener Datenverkehr aus virtuellen oder lokalen Netzwerken an Cloud NGFW zur Überprüfung und für das Internet-Breakout weitergeleitet wird. Sie können selektiv auswählen, welche virtuellen oder lokalen Netzwerke die Standardroute (0.0.0.0/0) erlernen und Palo Alto Cloud NGFW für den ausgehenden Internetdatenverkehr verwenden. In diesem Anwendungsfall erfolgt automatisch eine Netzwerkadressenübersetzung der Quell-IP-Adresse Ihres internetgebundenen Pakets durch Azure an die öffentlichen IP-Adressen, die der Cloud NGFW zugeordnet sind.

Weitere Informationen zu Funktionen für vom Internet ausgehenden Datenverkehr und verfügbaren Einstellungen finden Sie in der Dokumentation zu Palo Alto Networks.

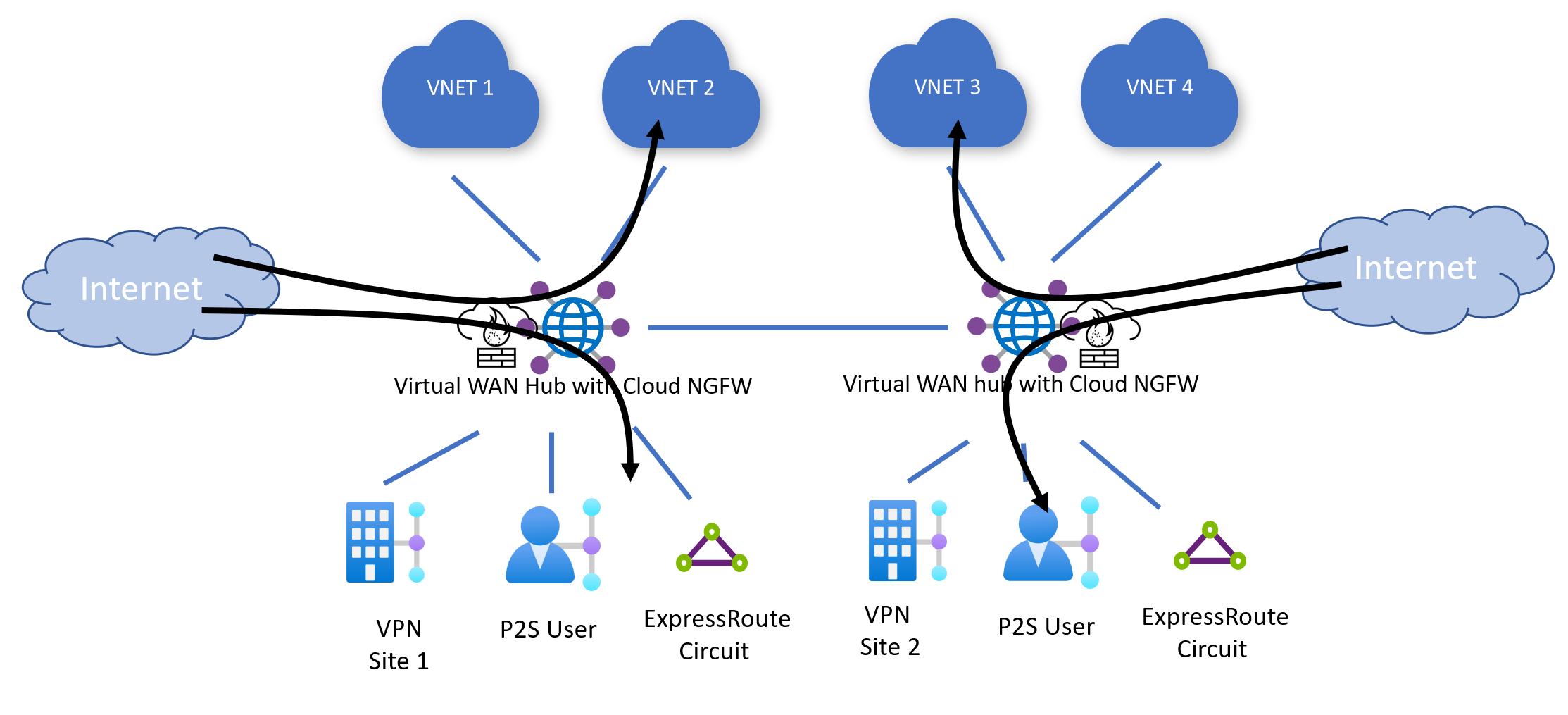

Eingehender Internetdatenverkehr (DNAT)

Sie können Palo Alto Networks auch für Zielt-NAT (DNAT) konfigurieren. Ziel-NAT ermöglicht es einem Benutzer, über die öffentlichen IP-Adressen, die der Cloud NGFW zugeordnet sind, auf eine lokal oder in einem Azure Virtual Network gehostete Anwendung zuzugreifen und mit dieser zu kommunizieren.

Weitere Informationen zu Funktionen für im Internet eingehenden Datenverkehr (DNAT) und verfügbaren Einstellungen finden Sie in der Dokumentation zu Palo Alto Networks.

Voraussetzungen

In den Schritten in diesem Artikel wird davon ausgegangen, dass Sie bereits ein Virtual WAN erstellt haben.

Führen Sie die Schritte im folgenden Artikel aus, um ein neues virtuelles WAN zu erstellen:

Bekannte Einschränkungen

- Lesen Sie die Palo Alto Networks-Dokumentation für die Liste der Regionen, in denen Palo Alto Networks Cloud NGFW verfügbar ist.

- Palo Alto Networks Cloud NGFW kann nicht mit virtuellen Netzwerkgeräten im Virtual WAN-Hub bereitgestellt werden.

- Alle anderen Einschränkungen im Abschnitt „Einschränkungen“ der Dokumentation zu Routingabsicht und Routingrichtlinien gelten für Palo Alto Networks Cloud NGFW-Bereitstellungen in Virtual WAN.

Registrieren des Ressourcenanbieters

Um Palo Alto Networks Cloud NGFW zu nutzen, müssen Sie den PaloAltoNetworks.Cloudngfw-Ressourcenanbieter mit einer API-Version von mindestens 2022-08-29-preview für Ihr Abonnement registrieren.

Weitere Informationen zum Registrieren eines Ressourcenanbieters für ein Azure-Abonnement finden Sie in der Dokumentation zu Azure-Ressourcenanbietern und -typen.

Bereitstellen eines virtuellen Hubs

In den folgenden Schritten wird beschrieben, wie Sie einen virtuellen Hub bereitstellen, der mit Palo Alto Networks Cloud NGFW verwendet werden kann.

- Navigieren Sie zu Ihrer Virtual WAN-Ressource.

- Wählen Sie im linken Menü unter Konnektivität die Option Hubs aus.

- Klicken Sie auf Neuer Hub.

- Geben Sie unter Grundlagen eine Region für Ihren virtuellen Hub an. Stellen Sie sicher, dass die Region in Verfügbare Palo Alto Cloud NGFW-Regionen aufgeführt ist. Geben Sie außerdem einen Namen, einen Adressraum, eine virtuelle Hubkapazität und eine Hubroutingpräferenz für Ihren Hub an.

- Wählen Sie die Gateways (Site-to-Site-VPN, Point-to-Site-VPN, ExpressRoute) aus, die Sie im virtuellen Hub bereitstellen möchten, und konfigurieren Sie sie. Sie können Gateways später bereitstellen, wenn Sie möchten.

- Klicken Sie auf Überprüfen + erstellen.

- Klicken Sie auf Erstellen

- Navigieren Sie zu Ihrem neu erstellten Hub, und warten Sie, bis der RoutingstatusBereitgestellt ist. Dieser Schritt kann bis zu 30 Minuten dauern.

Bereitstellen von Palo Alto Networks Cloud NGFW

Hinweis

Sie müssen warten, bis der Routingstatus des Hubs „Bereitgestellt“ ist, bevor Sie Cloud NGFW bereitstellen.

- Navigieren Sie zu Ihrem virtuellen Hub, und klicken Sie unter Drittanbieter auf SaaS-Lösungen.

- Klicken Sie auf SaaS erstellen, und wählen Sie Palo Alto Networks Cloud NGFW aus.

- Klicken Sie auf Erstellen.

- Geben Sie einen Namen für Ihre Firewall an. Stellen Sie sicher, dass die Region der Firewall mit der Region Ihres virtuellen Hubs übereinstimmt. Weitere Informationen zu den verfügbaren Konfigurationsoptionen für Palo Alto Networks Cloud NGFW finden Sie in der Palo Alto Networks-Dokumentation für Cloud NGFW.

Konfigurieren des Routings

Hinweis

Sie können die Routingabsicht erst konfigurieren, wenn die Cloud NGFW erfolgreich bereitgestellt wurde.

- Navigieren Sie zu Ihrem virtuellen Hub, und klicken Sie unter Routing auf Routingabsicht und -richtlinien.

- Wenn Sie Palo Alto Networks Cloud NGFW verwenden möchten, um ausgehenden Internetdatenverkehr (Datenverkehr zwischen virtuellen Netzwerken oder lokalen Netzwerken und dem Internet) zu untersuchen, wählen Sie unter Internetdatenverkehr die Option SaaS-Lösung aus. Wählen Sie für die Ressource „Nächster Hop“ Ihre Cloud NGFW-Ressource aus.

- Wenn Sie Palo Alto Networks Cloud NGFW verwenden möchten, um den privaten Datenverkehr (Datenverkehr zwischen allen virtuellen Netzwerken und lokalen Netzwerken in Ihrem Virtual WAN) zu untersuchen, wählen Sie unter Privater Datenverkehr die Option SaaS-Lösung aus. Wählen Sie für die Ressource „Nächster Hop“ Ihre Cloud NGFW-Ressource aus.

Verwalten von Palo Alto Networks Cloud NGFW

Im folgenden Abschnitt wird beschrieben, wie Sie Ihre Palo Alto Networks Cloud NGFW (Regeln, IP-Adressen, Sicherheitskonfigurationen usw.) verwalten können.

- Navigieren Sie zu Ihrem virtuellen Hub, und klicken Sie auf SaaS-Lösungen.

- Klicken Sie unter SaaS verwalten auf Hier klicken.

- Weitere Informationen zu den verfügbaren Konfigurationsoptionen für Palo Alto Networks Cloud NGFW finden Sie in der Palo Alto Networks-Dokumentation für Cloud NGFW.

Löschen von Palo Alto Networks Cloud NGFW

Hinweis

Sie können Ihren virtuellen Hub erst löschen, wenn sowohl die Cloud NGFW als auch Virtual WAN SaaS-Lösung gelöscht wurden.

In den folgenden Schritten wird beschrieben, wie Sie eine Cloud NGFW löschen:

- Navigieren Sie zu Ihrem virtuellen Hub, und klicken Sie auf SaaS-Lösungen.

- Klicken Sie unter SaaS verwalten auf Hier klicken.

- Klicken Sie in der oberen linken Ecke der Seite auf Löschen.

- Navigieren Sie nach der erfolgreichen Löschung zurück zur Seite SaaS-Lösungen Ihres virtuellen Hubs.

- Klicken Sie auf die Zeile, die Ihrer Cloud NGFW entspricht, und klicken Sie in der oberen linken Ecke der Seite auf SaaS löschen. Diese Option ist erst verfügbar, wenn Schritt 3 bis zum Abschluss ausgeführt wird.

Problembehandlung

Im folgenden Abschnitt werden häufige Probleme beschrieben, die bei der Verwendung von Palo Alto Networks Cloud NGFW in Virtual WAN auftreten.

Problembehandlung beim Erstellen einer Cloud NGFW

- Stellen Sie sicher, dass Ihre virtuellen Hubs in einer der folgenden Regionen bereitgestellt werden, die in der Palo Alto Networks-Dokumentation aufgeführt sind.

- Stellen Sie sicher, dass der Routingstatus des virtuellen Hubs „Bereitgestellt“ ist. Versuche, Cloud NGFW vor der Bereitstellung des Routings zu erstellen, schlagen fehl.

- Stellen Sie sicher, dass die Registrierung beim Ressourcenanbieter PaloAltoNetworks.Cloudngfw erfolgreich ist.

Problembehandlung beim Löschen

- Eine SaaS-Lösung kann erst gelöscht werden, wenn die verknüpfte Cloud NGFW-Ressource gelöscht wurde. Löschen Sie daher die Cloud NGFW-Ressource, bevor Sie die SaaS-Lösungsressource löschen.

- Eine SaaS-Lösungsressource, die derzeit die Ressource des nächsten Hops für die Routingabsicht ist, kann nicht gelöscht werden. Die Routingabsicht muss gelöscht werden, bevor die SaaS-Lösungsressource gelöscht werden kann.

- Ebenso kann eine Virtual Hub-Ressource, die über eine SaaS-Lösung verfügt, nicht gelöscht werden. Die SaaS-Lösung muss gelöscht werden, bevor der virtuelle Hub gelöscht wird.

Problembehandlung für Routingabsicht und -richtlinien

- Stellen Sie sicher, dass die Cloud NGFW-Bereitstellung erfolgreich abgeschlossen wurde, bevor Sie versuchen, die Routingabsicht zu konfigurieren.

- Stellen Sie sicher, dass alle Ihre lokalen und Azure Virtual Networks der Spezifikation in RFC1918 entsprechen (Subnetze innerhalb von 10.0.0.0/8, 192.168.0.0/16, 172.16.0.0/12). Wenn Netzwerke existieren, die nicht in RFC1918 vorhanden sind, stellen Sie sicher, dass diese Präfixe im Textfeld „Präfixe für privaten Datenverkehr“ aufgeführt sind.

- Weitere Informationen zur Problembehandlung für die Routingabsicht finden Sie in der Dokumentation zur Routingabsicht. In diesem Dokument werden die Voraussetzungen, häufige Fehler im Zusammenhang mit der Konfiguration der Routingabsicht und Tipps zur Problembehandlung beschrieben.

Problembehandlung bei der Palo Alto Networks Cloud NGFW-Konfiguration

- Weitere Informationen finden Sie in der Dokumentation zu Palo Alto Networks.

Nächste Schritte

- Weitere Informationen zu Virtual WAN finden Sie unter Häufig gestellte Fragen.

- Weitere Informationen zur Routingabsicht finden Sie in der Dokumentation zur Routingabsicht.

- Weitere Informationen zu Palo Alto Networks Cloud NGFW finden Sie in der Dokumentation zu Palo Alto Networks Cloud NGFW.