Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

In diesem Artikel erfahren Sie, wie Sie BGP mithilfe des Azure-Portals für standortübergreifende S2S-VPN-Verbindungen (Site-to-Site) und VNet-zu-VNet-Verbindungen aktivieren. Sie können diese Konfiguration auch über die Azure CLI oder PowerShell erstellen.

BGP ist das standardmäßige Routingprotokoll, mit dem im Internet üblicherweise Routing- und Erreichbarkeitsinformationen zwischen mehren Netzwerken ausgetauscht werden. VPN-Gateways und Ihre lokalen VPN-Geräte (sogenannte BGP-Peers oder Nachbarn) können über BGP Routen austauschen, die beide Gateways über die Verfügbarkeit und Erreichbarkeit der Präfixe informieren, die die beteiligten Gateways oder Router durchlaufen. BGP ermöglicht auch Transitrouting zwischen mehreren Netzwerken. Hierzu werden von einem BGP-Gateway ermittelte Routen eines BGP-Peers an alle anderen BGP-Peers weitergegeben.

Weitere Informationen zu den Vorteilen von BGP sowie zu den technischen Anforderungen und den Überlegungen zur Verwendung von BGP finden Sie unter Übersicht über BGP mit Azure VPN Gateway.

Erste Schritte

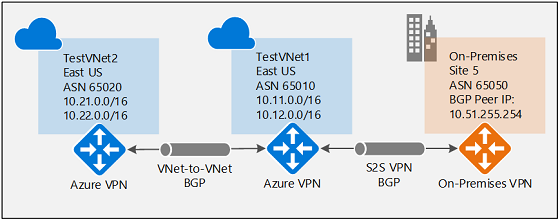

Jeder Teil dieses Artikels hilft Ihnen beim Erstellen eines grundlegenden Bausteins zum Aktivieren von BGP in Ihrer Netzwerkverbindung. Wenn Sie alle drei Teile abgeschlossen haben (Konfigurieren von BGP für das Gateway, S2S-Verbindung und VNet-to-VNet-Verbindung), erstellen Sie die Topologie wie in Diagramm 1 dargestellt. Zum Erstellen eines komplexeren Multihop-Übertragungsnetzwerk, das Ihren Anforderungen entspricht, können Sie auch Teile miteinander kombinieren.

Diagramm 1

Gemäß Diagramm 1 gilt Folgendes: Wenn BGP zwischen „TestVNet2“ und „TestVNet1“ deaktiviert wäre, würde „TestVNet2“ die Routen für das lokale Netzwerk (Site5) nicht kennen und könnte daher nicht mit „Site5“ kommunizieren. Sobald Sie BGP aktivieren, können alle drei Netzwerke über die S2S-IPsec- und VNet-to-VNet-Verbindungen kommunizieren.

Voraussetzungen

Stellen Sie sicher, dass Sie über ein Azure-Abonnement verfügen. Wenn Sie noch kein Azure-Abonnement besitzen, können Sie Ihre MSDN-Abonnentenvorteile aktivieren oder sich für ein kostenloses Konto registrieren.

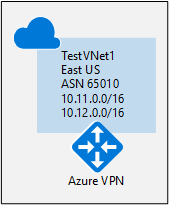

Aktivieren von BGP für das VPN-Gateway

Dieser Abschnitt ist erforderlich, bevor Sie Schritte in den anderen beiden Konfigurationsabschnitten ausführen können. Die folgenden Konfigurationsschritte richten die BGP-Parameter des VPN-Gateways wie in Diagramm 2 dargestellt ein.

Diagramm 2

1. Erstellen von „TestVNet1“

In diesem Schritt erstellen und konfigurieren Sie „TestVNet1“. Führen Sie die Schritte im Tutorial zum Erstellen eines Gateways aus, um Ihr virtuelles Azure-Netzwerk und Ihr VPN-Gateway zu erstellen und zu konfigurieren.

VNet-Beispielwerte:

- Ressourcengruppe: TestRG1

- VNet: TestVNet1

- Standort/Region: EastUS

- Adressraum: 10.11.0.0/16, 10.12.0.0/16

- Subnetze:

- Front-End: 10.11.0.0/24

- Back-End: 10.12.0.0/24

- Gatewaysubnetz: 10.12.255.0/27

2. Erstellen eines TestVNet1-Gateways mit BGP

In diesem Schritt erstellen Sie ein VPN-Gateway mit den zugehörigen BGP-Parametern.

Führen Sie die Schritte unter Erstellen und Verwalten eines VPN-Gateways aus, um ein Gateway mit den folgenden Parametern zu erstellen:

Instanzdetails:

- Name: VNet1GW

- Region: EastUS

- Gatewaytyp: VPN

- VPN-Typ: Routenbasiert

- SKU: VpnGW1 oder höher

- Generation: Wählen Sie eine Generation aus.

- Virtuelles Netzwerk: TestVNet1

Öffentliche IP-Adresse

- Typ der öffentlichen IP-Adresse: Basic oder Standard

- Öffentliche IP-Adresse: Neu erstellen

- Name der öffentlichen IP-Adresse: VNet1GWIP

- Aktiv/Aktiv aktivieren: Deaktiviert

- BGP-ASN konfigurieren:

Konfigurieren Sie im hervorgehobenen Abschnitt Configure BGP (BGP konfigurieren) der Seite die folgenden Einstellungen:

Wählen Sie Configure BGP (BGP konfigurieren) - Aktiviert aus, um den Abschnitt für die BGP-Konfiguration anzuzeigen.

Geben Sie Ihre ASN (Autonomous System Number) ein.

Das Feld Azure APIPA BGP IP address (Azure-APIPA-BGP-IP-Adresse) ist optional. Wenn Ihre lokalen VPN-Geräte die APIPA-Adresse für BGP verwenden, müssen Sie eine Adresse aus dem für Azure reservierten APIPA-Adressbereich für das VPN von 169.254.21.0- bis 169.254.22.255 auswählen.

Wenn Sie ein Aktiv/Aktiv-VPN-Gateway erstellen, wird im BGP-Abschnitt eine zusätzliche zweite benutzerdefinierte Azure-APIPA-BGP-IP-Adresse angezeigt. Jede von Ihnen ausgewählte Adresse muss eindeutig sein und im zulässigen APIPA-Bereich (169.254.21.0 bis 169.254.22.255) liegen. Aktiv/Aktiv-Gateways unterstützen auch mehrere Adressen für die IP-Adresse für Azure-APIPA-BGP und die zweite benutzerdefinierte IP-Adresse für Azure-APIPA-BGP. Weitere Eingaben werden erst angezeigt, nachdem Sie die erste APIPA-BGP-IP-Adresse eingegeben haben.

Wichtig

Standardmäßig weist Azure automatisch eine private IP-Adresse aus dem Präfixbereich des Gatewaysubnetzes als Azure-BGP-IP-Adresse für das VPN-Gateway zu. Die benutzerdefinierte Azure-APIPA-BGP-Adresse ist erforderlich, wenn Ihre lokalen VPN-Geräte eine APIPA-Adresse (169.254.0.1 bis 169.254.255.254) als BGP-IP-Adresse verwenden. VPN Gateway wählt die benutzerdefinierte APIPA-Adresse aus, wenn die zugehörige lokale Netzwerkgatewayressource (lokales Netzwerk) eine APIPA-Adresse als BGP-Peer-IP-Adresse aufweist. Wenn das lokale Netzwerkgateway eine reguläre IP-Adresse (nicht APIPA) verwendet, verwendet VPN Gateway die private IP-Adresse aus dem Bereich des Gatewaysubnetzes.

Die APIPA-BGP-Adressen dürfen sich zwischen den lokalen VPN-Geräten und allen verbundenen VPN-Gateways nicht überschneiden.

Wenn APIPA-Adressen auf VPN-Gateways verwendet werden, initiieren die Gateways keine BGP-Peeringsitzungen mit APIPA-Quell-IP-Adressen. Das lokale VPN-Gerät muss BGP-Peeringverbindungen initiieren.

Wählen Sie zum Ausführen der Validierung Bewerten + erstellen aus. Wählen Sie nach Abschluss der Validierung Erstellen aus, um das VPN-Gateway bereitzustellen. Häufig kann die Erstellung eines Gateways je nach ausgewählter Gateway-SKU mindestens 45 Minuten dauern. Der Bereitstellungsstatus wird auf der Übersichtsseite für Ihr Gateway angezeigt.

3. Abrufen der Azure-BGP-Peer-IP-Adressen

Nachdem das Gateway erstellt wurde, können Sie die BGP-Peer-IP-Adressen des VPN-Gateways abrufen. Diese Adressen sind zum Konfigurieren Ihrer lokalen VPN-Geräte für das Einrichten von BGP-Sitzungen mit dem VPN-Gateway erforderlich.

Auf der Seite Konfiguration des VNet-Gateways können Sie alle BGP-Konfigurationsinformationen für Ihr VPN-Gateway anzeigen: ASN, öffentliche IP-Adresse und die entsprechenden BGP-Peer-IP-Adressen auf Azure-Seite (Standard und APIPA). Sie können auch folgende Konfigurationsänderungen vornehmen:

- Sie können bei Bedarf die ASN oder die APIPA-BGP-IP-Adresse aktualisieren.

- Wenn Sie über ein Aktiv/Aktiv-VPN-Gateway verfügen, werden auf dieser Seite die öffentliche IP-Adresse, die Standard- und die APIPA-BGP-IP-Adressen der zweiten VPN Gateway-Instanz angezeigt.

So rufen Sie die Azure-BGP-Peer-IP-Adresse ab

- Wechseln Sie zur VNet-Gatewayressource, und wählen Sie die Seite Konfiguration aus, um die BGP-Konfigurationsinformationen anzuzeigen.

- Notieren Sie sich die BGP-Peer-IP-Adresse.

So konfigurieren Sie BGP für standortübergreifende S2S-Verbindungen

Die Anweisungen in diesem Abschnitt gelten für standortübergreifende Site-to-Site-Konfigurationen.

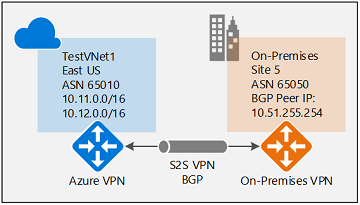

Um eine standortübergreifende Verbindung herzustellen, müssen Sie ein Gateway des lokalen Netzwerks für das lokale VPN-Gerät und eine Verbindung erstellen, um das VPN-Gateway mit dem Gateway des lokalen Netzwerks zu verbinden, wie unter Einrichten einer Standort-zu-Standort-Verbindung erläutert. Die folgenden Abschnitte enthalten die zusätzlichen Eigenschaften, die zum Angeben der BGP-Konfigurationsparameter erforderlich sind, wie in Diagramm 3 dargestellt.

Diagramm 3

Bevor Sie fortfahren, stellen Sie sicher, dass Sie BGP für das VPN-Gateway aktiviert haben.

1. Erstellen eines lokalen Netzwerkgateways

Konfigurieren Sie ein lokales Netzwerkgateway mit BGP-Einstellungen.

- Informationen und Schritte finden Sie im Abschnitt Lokales Netzwerkgateway im Artikel zu Site-to-Site-Verbindungen.

- Wenn Sie bereits über ein lokales Netzwerkgateway verfügen, können Sie es ändern. Um ein lokales Netzwerkgateway zu ändern, wechseln Sie zur Seite Konfiguration der lokalen Netzwerkgatewayressource, und nehmen Sie alle erforderlichen Änderungen vor.

Verwenden Sie beim Erstellen des lokalen Netzwerkgateways für diese Übung die folgenden Werte:

- Name: Site5

- IP-Adresse: Die IP-Adresse des Gatewayendpunkts, mit dem Sie eine Verbindung herstellen möchten. Beispiel: 128.9.9.9

- Adressräume: Wenn BGP aktiviert ist, ist kein Adressraum erforderlich.

Wechseln Sie zur Seite Erweitert, um BGP-Einstellungen zu konfigurieren. Verwenden Sie die folgenden Beispielwerte (wie in Diagramm 3). Passen Sie die Werte Ihrer Umgebung entsprechend an.

- BGP-Einstellungen konfigurieren: Ja

- Autonome Systemnummer (ASN): 65050

- BGP-Peer-IP-Adresse: Die Adresse des lokalen VPN-Geräts. Beispiel: 10.51.255.254.

Klicken Sie auf Überprüfen und erstellen, um das lokale Netzwerkgateway zu erstellen.

Wichtige Überlegungen zur Konfiguration

- Die ASN und die BGP-Peer-IP-Adresse müssen mit Ihrer lokalen VPN-Routerkonfiguration übereinstimmen.

- Den Adressraum können Sie nur dann leer lassen, wenn Sie BGP für die Verbindung mit diesem Netzwerk verwenden. Azure VPN Gateway fügt intern eine Route Ihrer BGP-Peer-IP-Adresse zum entsprechenden IPsec-Tunnel hinzu. Wenn Sie zwischen dem VPN-Gateway und diesem Netzwerk NICHT BGP verwenden, müssen Sie eine Liste gültiger Adresspräfixe für den Adressraum bereitstellen.

- Bei Bedarf können Sie optional eine APIPA-IP-Adresse (169.254.x.x) als lokale BGP-Peer-IP-Adresse verwenden. Sie müssen jedoch auch eine APIPA-IP-Adresse angeben, wie weiter oben in diesem Artikel für Ihr VPN-Gateway beschrieben. Andernfalls kann die BGP-Sitzung für diese Verbindung nicht eingerichtet werden.

- Sie können die BGP-Konfigurationsinformationen beim Erstellen des Gateways des lokalen Netzwerks eingeben, oder Sie können die BGP-Konfiguration auf der Seite Konfiguration der Ressource für das Gateway des lokalen Netzwerks hinzufügen oder ändern.

2. Konfigurieren einer Site-to-Site-Verbindung mit aktiviertem BGP

In diesem Schritt erstellen Sie eine neue Verbindung, bei der BGP aktiviert ist. Wenn Sie bereits über eine Verbindung verfügen und dafür BGP aktivieren möchten, können Sie sie aktualisieren.

So stellen Sie eine Verbindung her

- Um eine neue Verbindung zu erstellen, wechseln Sie zur Seite Verbindungen Ihres VNet-Gateways.

- Wählen Sie +Hinzufügen aus, um die Seite Verbindung hinzufügen zu öffnen.

- Geben Sie die erforderlichen Werte ein.

- Wählen Sie BGP aktivieren aus, um BGP für diese Verbindung zu aktivieren.

- Wählen Sie OK aus, um die Änderungen zu speichern.

So aktualisieren Sie eine vorhandene Verbindung

- Wechseln Sie zur Seite Verbindungen Ihres VNet-Gateways.

- Wählen Sie die Verbindung aus, die Sie ändern möchten.

- Wechseln Sie zur Seite Konfiguration für die Verbindung.

- Ändern Sie die Einstellung BGP in Aktiviert.

- Speichern Sie die Änderungen.

Lokale Gerätekonfiguration

Das folgende Beispiel listet die Parameter auf, die Sie in den BGP-Konfigurationsbereich auf dem lokalen VPN-Gerät für diese Übung eingeben:

- Site5 ASN : 65050

- Site5 BGP IP : 10.51.255.254

- Prefixes to announce : (for example) 10.51.0.0/16

- Azure VNet ASN : 65010

- Azure VNet BGP IP : 10.12.255.30

- Static route : Add a route for 10.12.255.30/32, with nexthop being the VPN tunnel interface on your device

- eBGP Multihop : Ensure the "multihop" option for eBGP is enabled on your device if needed

So aktivieren Sie BGP für VNet-zu-VNet-Verbindungen

Die Schritte in diesem Abschnitt gelten für VNet-zu-VNet-Verbindungen.

Um BGP für eine VNet-zu-VNet-Verbindung zu aktivieren oder zu deaktivieren, führen Sie die gleichen Schritte aus wie bei den standortübergreifenden S2S-Schritten im vorherigen Abschnitt. Sie können BGP beim Erstellen der Verbindung aktivieren oder die Konfiguration für eine vorhandene VNET-zu-VNET-Verbindung aktualisieren.

Hinweis

Bei einer VNET-zu-VNET-Verbindung ohne BGP wird die Kommunikation auf die beiden verbundenen VNETs beschränkt. Aktivieren Sie BGP, um das Transitrouting für andere S2S- oder VNET-zu-VNET-Verbindungen dieser beiden VNETs zuzulassen.

Nächste Schritte

Weitere Informationen zu BGP finden Sie unter Übersicht über BGP mit Azure VPN Gateway.