Microsoft Security Incident Management: Erkennung und Analyse

Um böswillige Aktivitäten zu erkennen, protokolliert jedes der microsoft-Onlinedienste Sicherheitsereignisse und andere Daten zentral und führt verschiedene Analysetechniken aus, um anomale oder verdächtige Aktivitäten zu finden. Protokolldateien werden von Microsoft Onlinedienste Servern und Infrastrukturgeräten gesammelt und in zentralen und konsolidierten Datenbanken gespeichert.

Microsoft verfolgt einen risikobasierten Ansatz zum Erkennen bösartiger Aktivitäten. Wir verwenden Vorfalldaten und Bedrohungserkennung, um unsere Erkennungen zu definieren und zu priorisieren.

Die Beschäftigung eines Teams aus erfahrenen, kompetenten und qualifizierten Mitarbeitern ist eine der wichtigsten Säulen für den Erfolg in der Erkennungs- und Analysephase. Microsoft setzt mehrere Serviceteams ein, die Mitarbeiter mit Kompetenzen für alle Komponenten innerhalb des Stapels umfassen, einschließlich Netzwerk, Router, Firewalls, Lastenausgleichsmodulen, Betriebssystemen und Anwendungen.

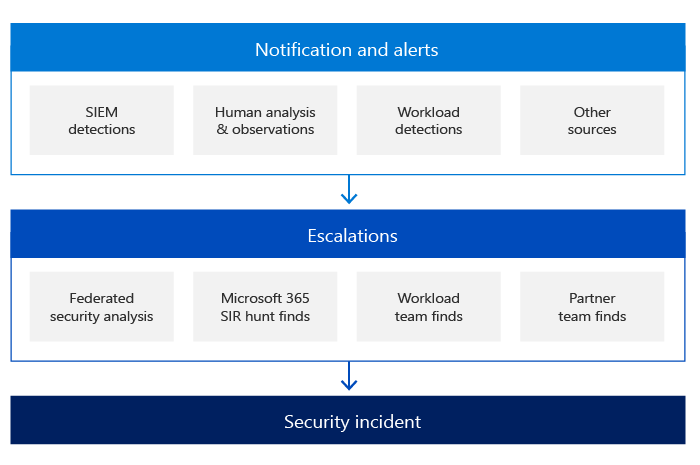

Die Sicherheitserkennungsmechanismen in Microsoft Onlinedienste auch Benachrichtigungen und Warnungen umfassen, die von verschiedenen Quellen initiiert werden. Microsoft Onlinedienste Security Response Teams sind die wichtigsten Orchestratoren des Eskalationsprozesses für Sicherheitsvorfälle. Diese Teams erhalten alle Eskalationen und sind für die Analyse und Bestätigung der Gültigkeit des Sicherheitsvorfalls verantwortlich.

Eine der wichtigsten Säulen der Erkennung ist die Benachrichtigung:

- Jedes Serviceteam ist dafür verantwortlich, jede Aktion oder jedes Ereignis innerhalb des Diensts basierend auf den Anforderungen des Onlinedienstsicherheitsteams zu protokollieren. Alle von den verschiedenen Dienstteams erstellten Protokolle werden von einer SIEM-Lösung (Security Information and Event Management) mit vordefinierten Sicherheits- und Erkennungsregeln verarbeitet. Diese Regeln entwickeln sich basierend auf Sicherheitsteamempfehlungen, basierend auf Informationen aus früheren Sicherheitsvorfällen, um festzustellen, ob verdächtige oder böswillige Aktivitäten vorliegen.

- Wenn ein Kunde feststellt, dass ein Sicherheitsvorfall im Gange ist, kann er einen Supportfall mit Microsoft eröffnen, der dem Microsoft-Kommunikationsteam zugewiesen und in eine Eskalation für alle entsprechenden Teams umgewandelt wird.

Azure, Dynamics 365 und Microsoft 365-Dienstteams nutzen auch die Informationen, die bei der Trendanalyse durch Sicherheitsüberwachung und Protokollierung gewonnen werden, um Anomalien in Microsoft Onlinedienste Informationssystemen zu erkennen, die auf einen Angriff oder einen Sicherheitsvorfall hinweisen können. Microsoft Onlinedienste-Systeme aggregiert die Ausgabe dieser Protokolle in der Produktionsumgebung in zentralisierte Protokollierungsserver. Von diesen zentralisierten Protokollierungsservern werden Protokolle untersucht, um Trends in der gesamten Produktionsumgebung zu erkennen. Auf den zentralisierten Servern aggregierte Daten werden sicher in einen Protokollierungsdienst übertragen, um erweiterte Abfragen, Dashboarderstellung und erkennung anomaler und bösartiger Aktivitäten zu ermöglichen. Der Dienst verwendet auch maschinelles Lernen, um Anomalien mit Protokollausgabe zu erkennen.

Während der Eskalationsphase und abhängig von der Art des Sicherheitsvorfalls können Sicherheitsteams einen oder mehrere Fachexperten aus verschiedenen Teams bei Microsoft einbeziehen:

- Sicherheits- und Complianceteam für Onlinedienste

- Microsoft Threat Intelligence Center (MSTIC)

- Microsoft Security Response Center (MSRC)

- Corporate, External, and Legal Affairs (CELA)

- Azure Security

- Microsoft 365 Engineering und andere.

Bevor eine Eskalation zu einem Sicherheitsreaktionsteam auftritt, ist das Serviceteam für die Ermittlung und Festlegung des Schweregrads des Sicherheitsvorfalls basierend auf definierten Kriterien verantwortlich, z. B.:

- Datenschutz

- Auswirkung

- Bereich

- Anzahl der betroffenen Mandanten

- Region

- Dienst

- Details des Vorfalls

- Spezifische Branchen- oder Marktvorschriften für Kunden.

Die Priorisierung von Vorfällen wird durch unterschiedliche Faktoren bestimmt, einschließlich, aber nicht beschränkt auf die funktionalen Auswirkungen des Vorfalls, die informationsbezogene Auswirkung des Vorfalls und die Wiederherstellbarkeit des Vorfalls.

Nach einer Eskalation über einen Sicherheitsvorfall organisiert das Sicherheitsteam ein virtuelles Team (v-Team), das aus Mitgliedern des Microsoft Online Service Security Response-Teams, der Serviceteams und des Vorfallkommunikationsteams besteht. Das v-Team muss dann die Legitimität des Sicherheitsvorfalls bestätigen und falsch positive Ergebnisse beseitigen. Die Genauigkeit der Informationen, die von den in der Vorbereitungsphase ermittelten Indikatoren bereitgestellt werden, ist von entscheidender Bedeutung. Durch die Analyse dieser Informationen nach Kategorie des Vektorangriffs kann das v-Team ermitteln, ob der Sicherheitsvorfall ein legitimes Anliegen ist.

Zu Beginn der Untersuchung zeichnet das Team für die Reaktion auf Sicherheitsvorfälle alle Informationen über den Vorfall gemäß unseren Fallverwaltungsrichtlinien auf. Im weiteren Verlauf des Falls verfolgen wir fortlaufende Aktionen und folgen den Standards für die Beweisverarbeitung zum Sammeln, Aufbewahren und Sichern dieser Daten während des gesamten Vorfalllebenszyklus.

Einige Beispiele für diese Aktionen wären:

- Eine Zusammenfassung, die eine kurze Beschreibung des Vorfalls und seiner potenziellen Auswirkungen darstellt

- Schweregrad und Priorität des Vorfalls, die durch die Bewertung der potenziellen Auswirkungen abgeleitet werden

- Eine Liste aller identifizierten Indikatoren, die zur Erkennung des Vorfalls geführt haben

- Eine Liste aller ähnlichen Vorfälle

- Eine Liste aller Aktionen, die vom v-Team ausgeführt werden

- Alle gesammelten Beweise, die auch für die Post-Mortem-Analyse und zukünftige forensische Untersuchungen erhalten bleiben

- Empfohlene nächste Schritte

Nach der Bestätigung von Sicherheitsvorfällen besteht das Hauptziel des Sicherheitsreaktionsteams und des entsprechenden Serviceteams darin, den Angriff einzudämmen, die angegriffenen Dienste zu schützen und größere globale Auswirkungen zu vermeiden. Gleichzeitig arbeiten die entsprechenden Entwicklungsteams daran, die Ursache zu ermitteln und den ersten Wiederherstellungsplan vorzubereiten.

In der nächsten Phase identifiziert das Sicherheitsteam die Kunden, die von dem Sicherheitsvorfall betroffen sind, falls vorhanden. Der Gültigkeitsbereich kann einige Zeit in Anspruch nehmen, um basierend auf Region, Rechenzentrum, Dienst, Serverfarm, Server usw. zu ermitteln. Die Liste der betroffenen Kunden wird vom Serviceteam und dem entsprechenden Microsoft-Kommunikationsteam zusammengestellt, die dann den Kundenbenachrichtigungsprozess im Rahmen vertraglicher und Compliance-Verpflichtungen verarbeiten.

Verwandte Artikel

- Microsoft Security Incident Management

- Microsoft Security Incident Management: Vorbereitung

- Verwaltung von Sicherheitsvorfällen von Microsoft: Eindämmung, Beseitigung und Wiederherstellung

- Microsoft Security Incident Management: Aktivitäten nach dem Vorfall

- Protokollieren eines Supporttickets für Sicherheitsereignisse

- Azure und Dynamics 365-Benachrichtigung bei Datenschutzverletzung im Rahmen der DSGVO

Feedback

Bald verfügbar: Im Laufe des Jahres 2024 werden wir GitHub-Issues stufenweise als Feedbackmechanismus für Inhalte abbauen und durch ein neues Feedbacksystem ersetzen. Weitere Informationen finden Sie unter https://aka.ms/ContentUserFeedback.

Feedback senden und anzeigen für