Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

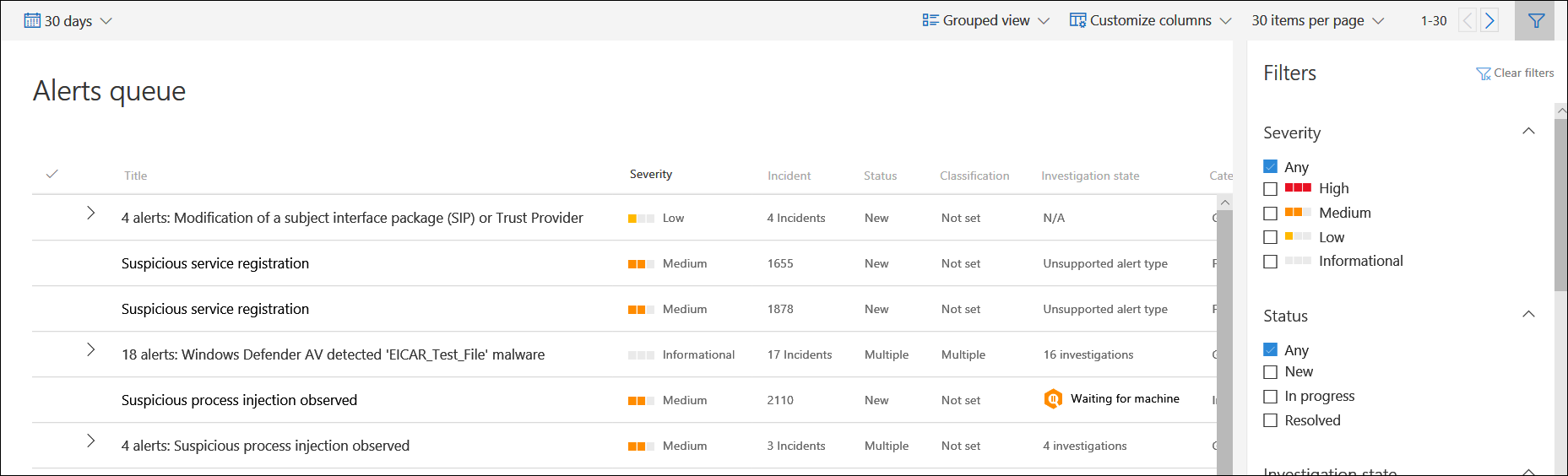

Die Warnungswarteschlange zeigt eine Liste von Warnungen an, die von Geräten in Ihrem Netzwerk gekennzeichnet wurden. Standardmäßig zeigt die Warteschlange Warnungen in den letzten 7 Tagen in einer gruppierten Ansicht an. Die neuesten Warnungen werden oben in der Liste angezeigt, damit Sie die neuesten Warnungen zuerst sehen können.

Hinweis

Die Warnungen werden durch automatisierte Untersuchungen und Korrekturen erheblich reduziert, sodass sich Sicherheitsexperten auf komplexere Bedrohungen und andere initiativen mit hohem Wert konzentrieren können. Wenn eine Warnung eine unterstützte Entität für die automatisierte Untersuchung (z. B. eine Datei) auf einem Gerät enthält, das über ein unterstütztes Betriebssystem verfügt, kann eine automatisierte Untersuchung und Wartung gestartet werden. Weitere Informationen zu automatisierten Untersuchungen finden Sie unter Übersicht über automatisierte Untersuchungen.

Es gibt mehrere Optionen, aus denen Sie wählen können, um die Warnungsansicht anzupassen.

Auf der oberen Navigationsleiste haben Sie folgende Möglichkeiten:

- Anpassen von Spalten zum Hinzufügen oder Entfernen von Spalten

- Anwenden von Filtern

- Anzeigen der Warnungen für eine bestimmte Dauer wie 1 Tag, 3 Tage, 1 Woche, 30 Tage und 6 Monate

- Exportieren der Warnungsliste in Excel

- Benachrichtigungen verwalten

Sortieren und Filtern von Warnungen

Sie können die folgenden Filter anwenden, um die Liste der Warnungen einzuschränken und eine fokussiertere Ansicht der Warnungen zu erhalten.

Severity

| Warnungsschweregrad | Beschreibung |

|---|---|

| Hoch (Rot) |

Warnungen, die häufig im Zusammenhang mit advanced persistent threats (APT) angezeigt werden. Diese Warnungen weisen auf ein hohes Risiko aufgrund des Schweregrads der Schäden hin, die sie an Geräten verursachen können. Einige Beispiele sind: Aktivitäten zum Diebstahl von Anmeldeinformationen, Ransomware-Aktivitäten, die keiner Gruppe zugeordnet sind, Manipulation von Sicherheitssensoren oder böswillige Aktivitäten, die auf einen menschlichen Angreifer hindeuten. |

| Mittel (Orange) |

Warnungen von Endpunkterkennungs- und Reaktionsverhalten nach einer Sicherheitsverletzung, die teil einer Advanced Persistent Threat (APT) sein können. Zu diesen Verhaltensweisen gehören beobachtete Verhaltensweisen, die typisch für Angriffsphasen, anomale Registrierungsänderungen, die Ausführung verdächtiger Dateien usw. Obwohl einige Teil von internen Sicherheitstests sein können, ist eine Untersuchung erforderlich, da sie auch Teil eines erweiterten Angriffs sein können. |

| Niedrig (Gelb) |

Warnungen zu Bedrohungen im Zusammenhang mit weit verbreiteter Schadsoftware. Beispielsweise Hack-Tools, Nicht-Malware-Hack-Tools wie das Ausführen von Explorationsbefehlen, das Löschen von Protokollen usw., die oft nicht auf eine erweiterte Bedrohung hinweisen, die auf die organization abzielt. Es kann auch von einem isolierten Sicherheitstool stammen, das von einem Benutzer in Ihrem organization getestet wird. |

| Zur Information (Grau) |

Warnungen, die möglicherweise nicht als schädlich für das Netzwerk gelten, aber das Sicherheitsbewusstsein der Organisation bei potenziellen Sicherheitsproblemen fördern können. |

Grundlegendes zum Warnungsschweregrad

Microsoft Defender Antivirus- und Defender für Endpunkt-Warnungsschweren unterscheiden sich, da sie unterschiedliche Bereiche darstellen.

Der Microsoft Defender Antivirus-Bedrohungsschweregrad stellt den absoluten Schweregrad der erkannten Bedrohung (Schadsoftware) dar und wird basierend auf dem potenziellen Risiko für das einzelne Gerät zugewiesen, wenn es infiziert ist.

Der Defender für Endpunkt-Warnungsschweregrad stellt den Schweregrad des erkannten Verhaltens dar, das tatsächliche Risiko für das Gerät, aber vor allem das potenzielle Risiko für die organization.

So zum Beispiel:

- Der Schweregrad einer Defender für Endpunkt-Warnung zu einer Microsoft Defender Antivirus erkannte Bedrohung, die verhindert wurde und die das Gerät nicht infiziert hat, wird als "Informativ" kategorisiert, da kein tatsächlicher Schaden aufgetreten ist.

- Eine Warnung über eine kommerzielle Schadsoftware wurde während der Ausführung erkannt, aber von Microsoft Defender Antivirus blockiert und behoben, wird als "Niedrig" kategorisiert, da sie möglicherweise einige Schäden am einzelnen Gerät verursacht hat, aber keine organisatorische Bedrohung darstellt.

- Eine Warnung über Schadsoftware, die bei der Ausführung erkannt wurde, die nicht nur eine Bedrohung für das einzelne Gerät, sondern auch für die organization darstellen kann, unabhängig davon, ob sie schließlich blockiert wurde, kann als "Mittel" oder "Hoch" eingestuft werden.

- Warnungen zu verdächtigem Verhalten, die nicht blockiert oder behoben wurden, werden gemäß den gleichen Überlegungen zur bedrohungsbezogenen Organisation als "Niedrig", "Mittel" oder "Hoch" eingestuft.

Status

Sie können die Liste der Warnungen basierend auf ihrem Status filtern.

Hinweis

Wenn eine Warnung vom Typ "Nicht unterstützt" status angezeigt wird, bedeutet dies, dass automatisierte Untersuchungsfunktionen diese Warnung nicht zum Ausführen einer automatisierten Untersuchung aufnehmen können. Sie können diese Warnungen jedoch manuell untersuchen.

Categories

Wir haben die Warnungskategorien neu definiert, um sie an den Angriffstaktiken des Unternehmens in der MITRE ATT&CK-Matrix auszurichten. Neue Kategorienamen gelten für alle neuen Warnungen. Vorhandene Warnungen behalten die vorherigen Kategorienamen bei.

Dienstquellen

Sie können die Warnungen basierend auf den folgenden Dienstquellen filtern:

- Microsoft Defender for Identity

- Microsoft Defender for Cloud Apps

- Microsoft Defender für Endpunkt

- Microsoft Defender XDR

- Microsoft Defender für Office 365

- App-Governance

- Microsoft Entra ID Protection

Microsoft Endpoint Notification-Kunden können jetzt Erkennungen aus dem Dienst filtern und anzeigen, indem sie nach Microsoft Defender Experten filtern, die unter der Microsoft Defender for Endpoint Dienstquelle geschachtelt sind.

Hinweis

Der Antivirenfilter wird nur angezeigt, wenn Geräte Microsoft Defender Antivirus als Standardprodukt für den Echtzeitschutz verwenden.

Tags

Sie können die Warnungen nach Tags filtern, die Warnungen zugewiesen sind.

Richtlinie

Sie können die Warnungen basierend auf den folgenden Richtlinien filtern:

| Erkennungsquelle | API-Wert |

|---|---|

| Sensoren von Drittanbietern | ThirdPartySensors |

| Antivirus | WindowsDefenderAv |

| Automatisierte Untersuchung | Automatisierte Investition |

| Benutzerdefinierte Erkennung | CustomDetection |

| Benutzerdefinierte TI | CustomerTI |

| EDR | WindowsDefenderAtp |

| Microsoft Defender XDR | MTP |

| Microsoft Defender für Office 365 | OfficeATP |

| Microsoft Defender Experten | ThreatExperts |

| Smartscreen | WindowsDefenderSmartScreen |

Entitäten

Sie können die Warnungen anhand des Entitätsnamens oder der ID filtern.

Status der automatisierten Untersuchung

Sie können die Warnungen basierend auf ihrem Status der automatisierten Untersuchung filtern.

Verwandte Themen

- Verwalten von Microsoft Defender for Endpoint Warnungen

- Untersuchen von Microsoft Defender for Endpoint Warnungen

- Untersuchen einer Datei, die einer Microsoft Defender for Endpoint Warnung zugeordnet ist

- Untersuchen von Geräten in der liste der Microsoft Defender for Endpoint Geräte

- Untersuchen einer IP-Adresse, die einer Microsoft Defender for Endpoint-Warnung zugeordnet ist

- Untersuchen einer Domäne, die einer Microsoft Defender for Endpoint Warnung zugeordnet ist

- Untersuchen eines Benutzerkontos in Microsoft Defender for Endpoint