Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Funktionsweise von Offline-Security Intelligence-Updates

In diesem Artikel wird beschrieben, wie Sie Offline-Security Intelligence-Updates in Defender für Endpunkt auf Linux konfigurieren. Mit dieser Funktion können Sie Sicherheitsintelligenz (auch als Definitionen oder Signaturen bezeichnet) auf Linux Geräten aktualisieren, die nur eingeschränkt oder gar nicht im Internet verfügbar sind. Bei dieser Konfiguration verwenden Sie einen lokalen Hostingserver, der als Spiegel Server bezeichnet wird und eine Verbindung mit der Microsoft-Cloud herstellt, um Security Intelligence-Updates herunterzuladen. Andere Linux-Geräte rufen diese Updates in vordefinierten Intervallen von Ihrem Spiegel Server ab.

Vorteile der Verwendung von Offline-Security Intelligence-Updates

Zu den wichtigsten Vorteilen gehören:

- Ihr Sicherheitsteam kann die Häufigkeit von Signaturdownloads auf dem lokalen Server und die Häufigkeit, mit der Endpunkte Signaturen vom lokalen Server abrufen, steuern und verwalten.

- Sie verfügen über eine zusätzliche Schutz- und Steuerungsebene, da die heruntergeladenen Signaturen auf einem Testgerät getestet werden können, bevor sie an die gesamte Flotte weitergegeben werden.

- Sie benötigen weniger Netzwerkbandbreite, da nur ein lokaler Server im Auftrag Ihrer gesamten Flotte die neuesten Updates aus der Microsoft-Cloud erhält.

- Ihr Spiegel Server kann Windows, Mac oder Linux ausführen, und Sie müssen Defender für Endpunkt nicht auf diesem Server installieren.

- Sie erhalten den aktuellsten Antivirenschutz, da Signaturen immer zusammen mit der neuesten kompatiblen Antiviren-Engine heruntergeladen werden.

- Ältere Versionen von Signaturen (

n-1) werden in jeder Iteration in einen Sicherungsordner auf Ihrem Spiegel Server verschoben. Wenn ein Problem mit den neuesten Updates vorliegt, können Sie dien-1Signaturversion aus dem Sicherungsordner auf Ihre Geräte pullen. - Im seltenen Fall, dass ein Offlineupdate fehlschlägt, können Sie eine Fallbackoption konfigurieren, um Onlineupdates aus der Microsoft-Cloud abzurufen.

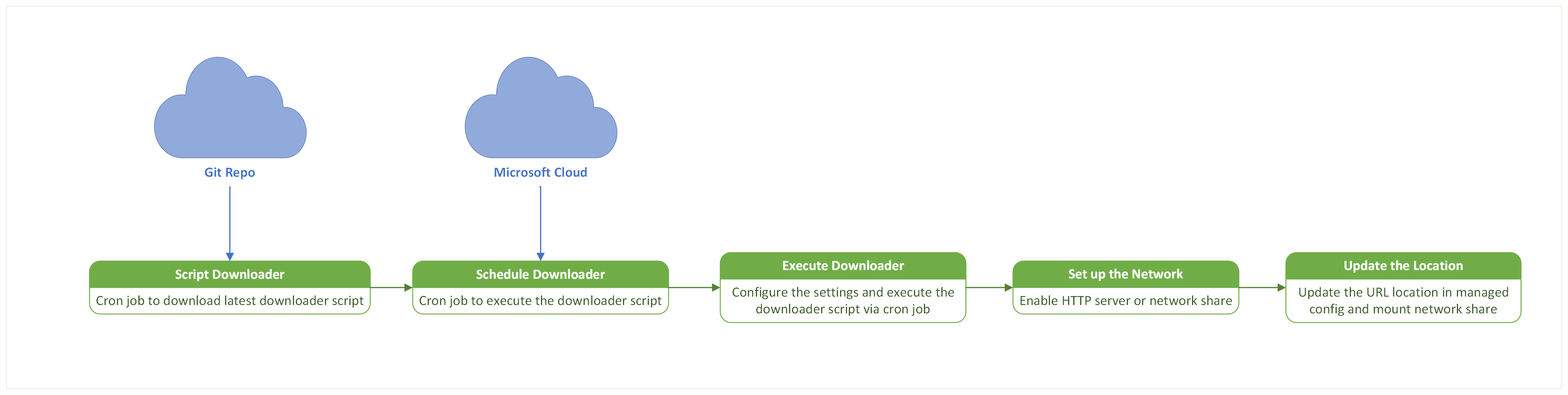

Funktionsweise des Offline-Security Intelligence-Updates

- Sie richten einen Spiegel Server ein, bei dem es sich um einen lokalen Web- oder NFS-Server handelt, der über die Microsoft-Cloud erreichbar ist.

- Signaturen werden aus der Microsoft-Cloud auf diesen Spiegel Server heruntergeladen, indem ein Skript mithilfe eines Cron-Auftrags oder Taskplaner auf dem lokalen Server ausgeführt wird.

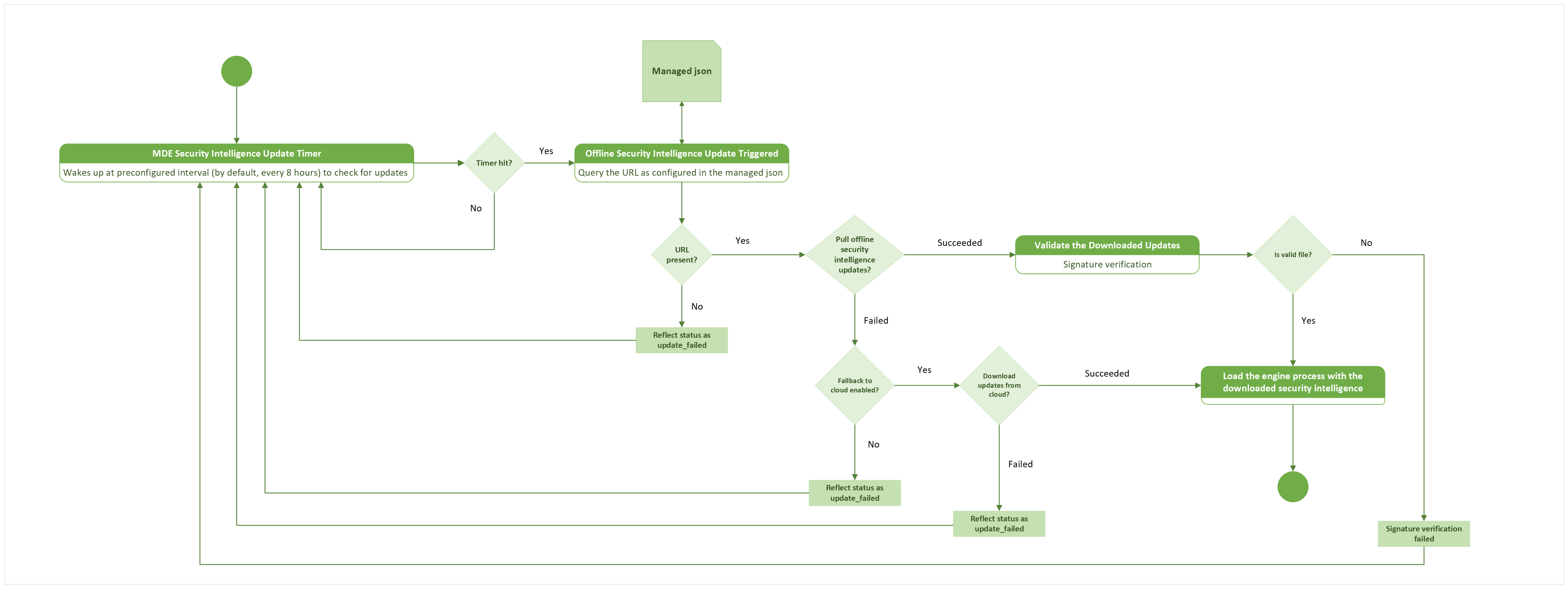

- Linux Endpunkte, die Defender für Endpunkt ausführen, rufen die heruntergeladenen Signaturen in einem vordefinierten Zeitintervall vom Spiegel Server ab.

- Signaturen, die vom lokalen Server auf Linux Geräten abgerufen werden, werden zuerst überprüft, bevor sie in die Antiviren-Engine geladen werden.

- Um den Updatevorgang zu starten und zu konfigurieren, können Sie die JSON-Datei der verwalteten Konfiguration auf Ihren Linux-Geräten aktualisieren.

- Sie können die status von Updates in der mdatp CLI anzeigen.

Abb. 1: Prozessflussdiagramm auf dem Spiegel Server zum Herunterladen der Security Intelligence-Updates

Abb. 2: Prozessflussdiagramm auf dem Linux-Endpunkt für Security Intelligence-Updates

Auf dem Spiegel-Server kann eines der folgenden Betriebssysteme ausgeführt werden:

- Linux (beliebige Variante)

- Windows (beliebige Version)

- Mac (beliebige Version)

Voraussetzungen

Defender für Endpunkt-Version

101.24022.0001oder höher muss auf den Linux-Endpunkten installiert sein.Die Linux Endpunkte müssen mit dem Spiegel Server verbunden sein.

Auf dem Linux-Endpunkt muss eine der von Defender für Endpunkt unterstützten Distributionen ausgeführt werden. (Siehe Unterstützte Linux Distributionen.)

Der Spiegel Server kann entweder ein HTTP/HTTPS-Server oder ein Netzwerkfreigabeserver sein, z. B. ein NFS-Server.

Der Spiegel-Server muss Zugriff auf die folgenden URLs haben:

https://github.com/microsoft/mdatp-xplat.githttps://go.microsoft.com/fwlink/?linkid=2144709

Der Spiegel Server sollte Bash oder PowerShell unterstützen.

Die folgenden Mindestsystemspezifikationen sind für den Spiegel Server erforderlich:

CPU-Kern RAM Freier Datenträger Swap 2 Kerne (bevorzugte 4 Kerne) 1 GB Min ( bevorzugt 4 GB) 2 GB Systemabhängig Hinweis

Diese Konfiguration kann abhängig von der Anzahl der bereitgestellten Anforderungen und der Last variieren, die jeder Server verarbeiten muss.

Konfigurieren des Spiegel Servers

Hinweis

- Die Verwaltung und der Besitz des Spiegelservers liegt allein beim Kunden, da er sich in der privaten Umgebung des Kunden befindet.

- Auf dem Spiegelserver muss Defender für Endpunkt nicht installiert sein.

Abrufen des Offline-Skripts zum Herunterladen von Sicherheitsintelligenz

Microsoft hostet ein Offline-Skript zum Herunterladen von Sicherheitsinformationen in diesem GitHub-Repository.

Führen Sie die folgenden Schritte aus, um das Downloaderskript abzurufen:

Option 1: Klonen des Repositorys (bevorzugt)

Installieren Sie Git auf dem Spiegel Server.

Navigieren Sie zu dem Verzeichnis, in dem Sie das Repository klonen möchten.

Führen Sie den folgenden Befehl aus:

git clone https://github.com/microsoft/mdatp-xplat.git

Option 2: Herunterladen der ZIP-Datei

Kopieren Sie die heruntergeladene Datei in den Ordner, in dem Sie das Skript speichern möchten.

Extrahieren Sie den gezippten Ordner.

Planen Sie eine Aufgabe oder einen Cron-Auftrag , um das Repository/die heruntergeladene ZIP-Datei in regelmäßigen Abständen auf die neueste Version zu aktualisieren.

Lokale Verzeichnisstruktur nach dem Klonen des Repositorys oder Herunterladen der ZIP-Datei

Nach dem Klonen des Repositorys oder herunterladen der ZIP-Datei sollte die lokale Verzeichnisstruktur wie folgt aussehen:

user@vm:~/mdatp-xplat$ tree linux/definition_downloader/

linux/definition_downloader/

├── README.md

├── settings.json

├── settings.ps1

├── xplat_offline_updates_download.ps1

└── xplat_offline_updates_download.sh

0 directories, 5 files

Hinweis

Gehen Sie die README.md Datei durch, um die Verwendung des Skripts im Detail zu verstehen.

Die settings.json Datei besteht aus einigen Variablen, die der Benutzer konfigurieren kann, um die Ausgabe der Skriptausführung zu bestimmen.

| Feldname | Wert | Beschreibung |

|---|---|---|

downloadFolder |

string | Wird dem Speicherort zugeordnet, an den das Skript die Dateien herunterlädt. |

downloadLinuxUpdates |

bool | Wenn auf truefestgelegt ist, lädt das Skript die Linux spezifischen Updates in herunterdownloadFolder. |

logFilePath |

string | Richtet die Diagnoseprotokolle in einem bestimmten Ordner ein. Diese Datei kann für Microsoft zum Debuggen des Skripts freigegeben werden, wenn Probleme auftreten. |

downloadMacUpdates |

bool | Das Skript lädt die Mac-spezifischen Updates in herunter downloadFolder. |

downloadPreviewUpdates |

bool | Lädt die Vorschauversion der für das jeweilige Betriebssystem verfügbaren Updates herunter. |

backupPreviousUpdates |

bool | Ermöglicht dem Skript, das vorherige Update in den _back Ordner zu kopieren, und neue Updates werden in downloadFolderheruntergeladen. |

Ausführen des Offline-Sicherheitsintelligenz-Downloadskripts

Um das Downloaderskript manuell auszuführen, konfigurieren Sie die Parameter in der settings.json Datei gemäß der Beschreibung im vorherigen Abschnitt, und verwenden Sie einen der folgenden Befehle basierend auf dem Betriebssystem des Spiegel Servers:

Bash:

./xplat_offline_updates_download.shPowershell:

./xplat_offline_updates_download.ps1

Hinweis

Planen Sie einen Cron-Auftrag zum Ausführen dieses Skripts, um in regelmäßigen Abständen die neuesten Security Intelligence-Updates auf dem Spiegel Server herunterzuladen.

Hosten der Offline-Security Intelligence-Updates auf dem Spiegel Server

Nachdem das Skript ausgeführt wurde, werden die neuesten Signaturen in den in der settings.json Datei konfigurierten Ordner (updates.zip) heruntergeladen.

Nachdem die ZIP-Datei der Signaturen heruntergeladen wurde, kann der Spiegel Server zum Hosten verwendet werden. Der Spiegel-Server kann mit einem der HTTP-/HTTPS-/Netzwerkfreigabeserver oder einem lokalen/Remoteeinbindungspunkt gehostet werden.

Kopieren Sie nach dem Hosten den absoluten Pfad des gehosteten Servers (bis zum Verzeichnis und ohne das arch_* Verzeichnis).

Hinweis

Wenn das Downloaderskript beispielsweise mit downloadFolder=/tmp/wdav-updateausgeführt wird und der HTTP-Server (www.example.server.com:8000) den /tmp/wdav-update Pfad hosten wird, lautet der entsprechende URI: www.example.server.com:8000/linux/production/ (überprüfen Sie, ob im Verzeichnis Verzeichnisse vorhanden sind arch_* ).

Sie können auch den absoluten Pfad des Verzeichnisses (lokaler/Remotebereitstellungspunkt) verwenden. Wenn die Dateien beispielsweise vom Skript in ein Verzeichnis /tmp/wdav-updateheruntergeladen werden, lautet der entsprechende URI:/tmp/wdav-update/linux/production .

Nachdem der Spiegel Server eingerichtet wurde, müssen Sie diesen URI an die Linux Endpunkte weitergeben, wie offlineDefinitionUpdateUrl in der verwalteten Konfiguration wie im nächsten Abschnitt beschrieben.

Konfigurieren der Endpunkte

Verwenden Sie das folgende Beispiel mdatp_managed.json , und aktualisieren Sie die Parameter gemäß der Konfiguration, und kopieren Sie die Datei an den Speicherort /etc/opt/microsoft/mdatp/managed/mdatp_managed.json.

{

"cloudService": {

"automaticDefinitionUpdateEnabled": true,

"definitionUpdatesInterval": 1202

},

"antivirusEngine": {

"offlineDefinitionUpdateUrl": "http://172.22.199.67:8000/linux/production/",

"offlineDefinitionUpdateFallbackToCloud":false,

"offlineDefinitionUpdate": "enabled"

},

"features": {

"offlineDefinitionUpdateVerifySig": "enabled"

}

}

| Feldname | Werte | Kommentare |

|---|---|---|

automaticDefinitionUpdateEnabled |

True/False |

Bestimmt das Verhalten von Defender für Endpunkt, das versucht, Updates automatisch auszuführen, ist aktiviert bzw. deaktiviert. |

definitionUpdatesInterval |

Numeric | Zeit des Intervalls zwischen den einzelnen automatischen Aktualisierungen von Signaturen (in Sekunden). |

offlineDefinitionUpdateUrl |

Zeichenfolge | URL-Wert, der im Rahmen des Spiegel-Serversetups generiert wird. Dies kann entweder in Bezug auf die Remoteserver-URL oder ein Verzeichnis (lokaler/Remotebereitstellungspunkt) sein. Informationen zum Angeben dieses Pfads finden Sie im vorherigen Abschnitt. |

offlineDefinitionUpdate |

enabled/disabled |

Bei Festlegung auf enabledist das Updatefeature für Security Intelligence offline aktiviert und umgekehrt. |

offlineDefinitionUpdateFallbackToCloud |

True/False |

Bestimmen Sie den Sicherheitsintelligenz-Updateansatz von Defender für Endpunkt, wenn offline Spiegel Server die Updateanforderung nicht verarbeiten kann. Wenn auf truefestgelegt ist, wird das Update über die Microsoft-Cloud wiederholt, wenn das Offline-Security Intelligence-Update fehlgeschlagen ist, andernfalls umgekehrt. |

offlineDefinitionUpdateVerifySig |

enabled/disabled |

Bei Festlegung auf enabledwerden heruntergeladene Definitionen auf den Endpunkten überprüft, andernfalls umgekehrt. |

Hinweis

Derzeit können Offline-Security Intelligence-Updates nur über verwaltete JSON-Dateien auf Linux Endpunkten konfiguriert werden. Die Integration in die Defender für Endpunkt-Sicherheitseinstellungenverwaltung im Microsoft Defender-Portal ist in der Roadmap enthalten, aber noch nicht verfügbar.

Überprüfen der Konfiguration

Führen Sie den folgenden Befehl aus, um zu testen, ob die Einstellungen auf den Linux-Endpunkten richtig angewendet werden:

mdatp health --details definitions

Eine Beispielausgabe würde wie der folgende Codeausschnitt aussehen:

user@vm:~$ mdatp health --details definitions

automatic_definition_update_enabled : true [managed]

definitions_updated : Mar 14, 2024 at 12:13:17 PM

definitions_updated_minutes_ago : 2

definitions_version : "1.407.417.0"

definitions_status : "up_to_date"

definitions_update_source_uri : "https://go.microsoft.com/fwlink/?linkid=2144709"

definitions_update_fail_reason : ""

offline_definition_url_configured : "http://172.XX.XXX.XX:8000/linux/production/" [managed]

offline_definition_update : "enabled" [managed]

offline_definition_update_verify_sig : "enabled"

offline_definition_update_fallback_to_cloud : false[managed]

Auslösen der Offline-Security Intelligence-Updates

Automatische Aktualisierung

- Wenn die Erzwingungsebene für die Antiviren-Engine auf

real_timefestgelegt ist und die FelderautomaticDefinitionUpdateEnabledundoffline_definition_updatein der verwalteten JSON-Datei auftruefestgelegt sind, werden die Offline-Security Intelligence-Updates in regelmäßigen Abständen automatisch ausgelöst. - Standardmäßig beträgt dieses periodische Intervall 8 Stunden. Sie kann jedoch konfiguriert werden, indem Sie den

definitionUpdatesIntervalParameter in der verwalteten JSON-Datei festlegen.

Manuelles Update

Führen Sie den folgenden Befehl aus, um das Offline-Security Intelligence-Update manuell auszulösen, um die Signaturen vom Spiegel Server auf die Linux Endpunkte herunterzuladen:

mdatp definitions update

Überprüfen von Update-status

Überprüfen Sie nach dem Auslösen von Offline-Security Intelligence-Updates mithilfe der automatischen oder manuellen Methode, ob das Update erfolgreich war, indem Sie den folgenden Befehl ausführen:

mdatp health --details --definitions.Überprüfen Sie die folgenden Felder:

user@vm:~$ mdatp health --details definitions ... definitions_status : "up_to_date" ... definitions_update_fail_reason : "" ...

Problembehandlung und Diagnose

Wenn Updates fehlschlagen, hängen bleiben oder nicht gestartet werden, führen Sie die folgenden Schritte zur Problembehandlung aus:

Überprüfen Sie die status von Security Intelligence-Offlineupdates mit dem folgenden Befehl:

mdatp health --details definitionsSuchen Sie im

definitions_update_fail_reasonAbschnitt nach Informationen.Stellen Sie sicher, dass

offline_definition_updateundoffline_definition_update_verify_sigaktiviert sind.Stellen Sie sicher, dass

definitions_update_source_urigleichoffline_definition_url_configuredist.-

definitions_update_source_uriist die Quelle, aus der die Signaturen heruntergeladen wurden. -

offline_definition_url_configuredist die Quelle, aus der Signaturen heruntergeladen werden sollen, die in der verwalteten Konfigurationsdatei erwähnt wird.

-

Führen Sie den Konnektivitätstest aus, um zu überprüfen, ob Spiegel Server vom Host aus erreichbar ist:

mdatp connectivity testVersuchen Sie, mit dem folgenden Befehl ein manuelles Update zu initiieren:

mdatp definitions update