Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Das Überwachungsprotokoll hilft Ihnen, bestimmte Aktivitäten in Microsoft 365-Diensten zu untersuchen. Im Microsoft Defender-Portal werden Microsoft Defender XDR- und Microsoft Defender for Endpoint-Aktivitäten überwacht. Einige der überwachten Aktivitäten sind:

- Änderungen an den Einstellungen für die Datenaufbewahrung

- Änderungen an erweiterten Features

- Erstellung von Kompromissindikatoren

- Isolation von Geräten

- Hinzufügen\Bearbeiten\Löschen von Sicherheitsrollen

- Erstellen\Bearbeiten von benutzerdefinierten Erkennungsregeln

- Zuweisen eines Benutzers zu einem Incident

Eine vollständige Liste der Microsoft Defender XDR Aktivitäten, die überwacht werden, finden Sie unter Microsoft Defender XDR Aktivitäten und Microsoft Defender for Endpoint Aktivitäten.

Die Überwachung wird automatisch für Microsoft Defender XDR aktiviert. Überwachte Features werden automatisch im Überwachungsprotokoll protokolliert. Die Überwachung kann auch Überwachungsprotokolle aus GCC-Umgebungen sammeln.

Voraussetzungen

Für den Zugriff auf das Überwachungsprotokoll benötigen Sie die Rolle Nur anzeigen oder Überwachungsprotokolle in Exchange Online. Standardmäßig werden diese Rollen den Rollengruppen Complianceverwaltung und Organisationsverwaltung zugewiesen.

Hinweis

Globale Administratoren in Office 365 und Microsoft 365 werden automatisch als Mitglieder der Rollengruppe „Organisationsverwaltung“ in Exchange Online hinzugefügt.

Microsoft Defender XDR verwendet die Microsoft Purview-Überwachungslösung. Bevor Sie die Überwachungsdaten im Microsoft Defender-Portal anzeigen können, müssen Sie die Überwachung im Microsoft Purview-Portal aktivieren. Weitere Informationen finden Sie unter Aktivieren oder Deaktivieren der Überwachung.

Wichtig

Globaler Administrator ist eine Rolle mit hohen Berechtigungen, die auf Szenarien beschränkt sein sollte, in denen Sie keine vorhandene Rolle verwenden können. Microsoft empfiehlt die Verwendung von Rollen mit den wenigsten Berechtigungen. Die Verwendung von Konten mit niedrigeren Berechtigungen trägt zur Verbesserung der Sicherheit für Ihre organization bei.

Durchsuchen des Überwachungsprotokolls

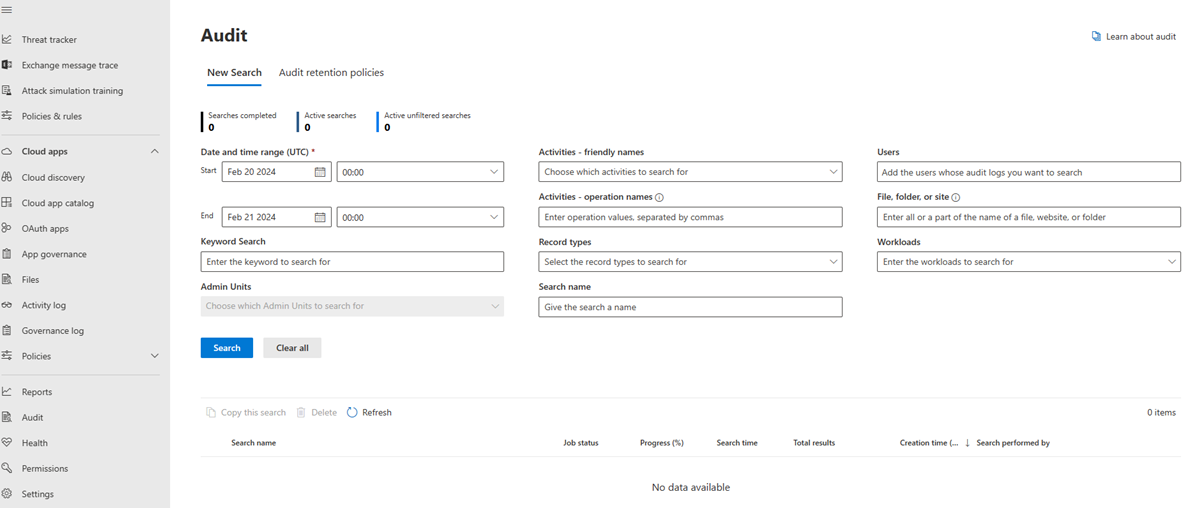

Führen Sie die folgenden Schritte aus, um das Überwachungsprotokoll zu durchsuchen:

Navigieren Sie zur Seite Überwachung Microsoft Defender Portals, oder wechseln Sie zum Purview-Complianceportal, und wählen Sie Überwachung aus.

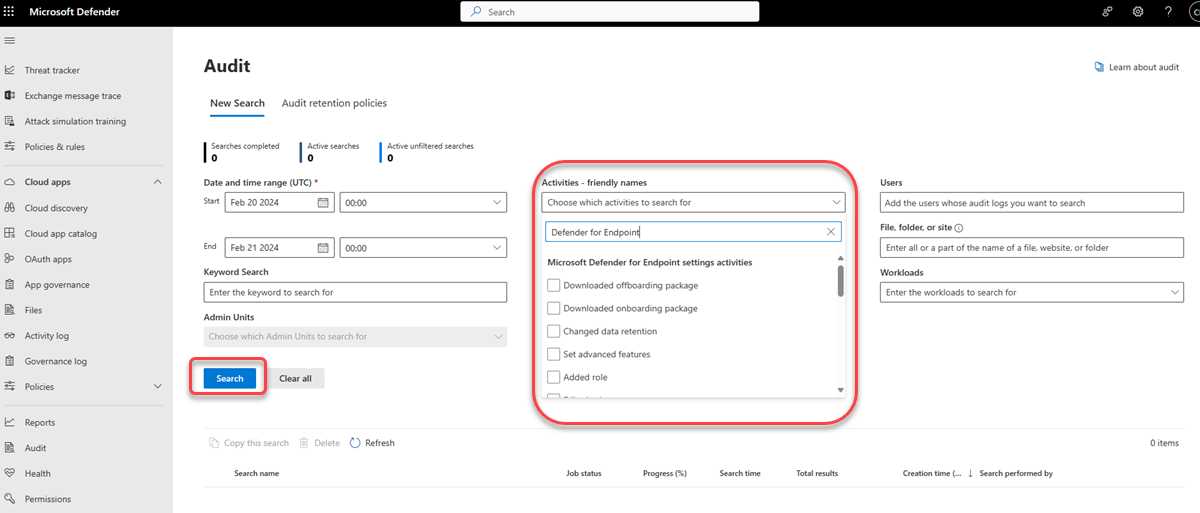

Filtern Sie auf der Seite Neue Suche die Aktivitäten, Datumsangaben und Benutzer, die Sie überwachen möchten.

Wählen Sie Suchen aus.

Exportieren Sie die Ergebnisse zur weiteren Analyse nach Excel.

Eine schrittweise Anleitung finden Sie unter Durchsuchen des Überwachungsprotokolls im Complianceportal.

Die Aufbewahrung von Überwachungsprotokolldatensätzen basiert auf Microsoft Purview-Aufbewahrungsrichtlinien. Weitere Informationen finden Sie unter Verwalten der Aufbewahrungsrichtlinien für Überwachungsprotokolle.

Microsoft Defender XDR Aktivitäten

Eine Liste aller Ereignisse, die für Benutzer- und Administratoraktivitäten in Microsoft Defender XDR im Microsoft 365-Überwachungsprotokoll protokolliert werden, finden Sie unter:

- Benutzerdefinierte Erkennungsaktivitäten in Microsoft Defender XDR im Überwachungsprotokoll

- Incidentaktivitäten in Microsoft Defender XDR im Überwachungsprotokoll

- Unterdrückungsregelaktivitäten in Microsoft Defender XDR im Überwachungsprotokoll

Microsoft Defender for Endpoint Aktivitäten

Eine Liste aller Ereignisse, die für Benutzer- und Administratoraktivitäten in Microsoft Defender for Endpoint im Microsoft 365-Überwachungsprotokoll protokolliert werden, finden Sie unter:

- Aktivitäten für allgemeine Einstellungen in Defender für Endpunkt im Überwachungsprotokoll

- Aktivitäten für Indikatoreinstellungen in Defender für Endpunkt im Überwachungsprotokoll

- Reaktionsaktionsaktivitäten in Defender für Endpunkt im Überwachungsprotokoll

- Aktivitäten für Rolleneinstellungen in Defender für Endpunkt im Überwachungsprotokoll

Suchen nach Ereignissen mithilfe eines PowerShell-Skripts

Sie können den folgenden PowerShell-Codeausschnitt verwenden, um die Office 365 Management-API abzufragen, um Informationen zu Microsoft Defender XDR Ereignissen abzurufen:

$cred = Get-Credential

$s = New-PSSession -ConfigurationName microsoft.exchange -ConnectionUri https://outlook.office365.com/powershell-liveid/ -Credential $cred -Authentication Basic -AllowRedirection

Import-PSSession $s

Search-UnifiedAuditLog -StartDate 2023/03/12 -EndDate 2023/03/20 -RecordType <ID>

Hinweis

Informationen zu den Datensatztypwerten finden Sie in der API-Spalte unter Überwachungsaktivitäten enthalten.

Weitere Informationen finden Sie unter Verwenden eines PowerShell-Skripts zum Durchsuchen des Überwachungsprotokolls.