Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Gilt für:  Mitarbeitermandanten

Mitarbeitermandanten  Externe Mandanten (weitere Informationen)

Externe Mandanten (weitere Informationen)

Die Multi-Faktor-Authentifizierung (MFA) macht Ihre Anwendungen sicherer, indem sie Benutzende auffordert, bei der Registrierung oder Anmeldung eine zweite Methode zur Identitätsüberprüfung anzugeben. Externe Mandanten unterstützen zwei Authentifizierungsmethoden als zweiten Faktor:

- Einmalige E-Mail-Kennung: Nachdem sich der Benutzer mit seiner E-Mail und dem Kennwort angemeldet hat, wird er zur Eingabe einer Kennung aufgefordert, die an seine E-Mail gesendet wird. Um die Verwendung von Einmalkennungen für E-Mail für MFA zuzulassen, legen Sie Ihre Authentifizierungsmethode für lokale Konten auf "E-Mail mit Kennwort" fest. Wenn Sie "E-Mail mit einmaliger Kennung" auswählen, können Kunden, die diese Methode für die primäre Anmeldung verwenden, sie nicht für die sekundäre MFA-Überprüfung verwenden.

- SMS-basierte Authentifizierung: Während SMS keine Option für die erststufige Authentifizierung ist, ist sie als zweiter Faktor für MFA verfügbar. Benutzer, die sich mit E-Mail und Kennwort, E-Mail und Einmalkennung oder identitäten wie Google, Facebook oder Apple anmelden, werden per SMS zur zweiten Überprüfung aufgefordert. Unsere SMS-MFA beinhaltet automatische Betrugsüberprüfungen. Bei einem Betrugsverdacht bitten wir die Benutzenden, ein CAPTCHA auszufüllen, um zu bestätigen, dass sie kein Roboter sind, bevor wir den SMS-Code zur Verifizierung senden. Sie bietet auch Schutz vor Telefoniebetrug. SMS ist ein Add-On-Feature. Ihr Mandant muss mit einem aktiven, gültigen Abonnement verknüpft sein. Weitere Informationen

In diesem Artikel wird beschrieben, wie Sie die MFA für Ihre Kunden erzwingen, indem Sie eine Microsoft Entra-Richtlinie für bedingten Zugriff erstellen und die MFA zu Ihrem Benutzerflow für die Registrierung und Anmeldung hinzufügen.

Tipp

Um dieses Feature auszuprobieren, wechseln Sie zur Woodgrove Groceries Demo, und starten Sie den Anwendungsfall "Mehrstufige Authentifizierung".

Voraussetzungen

- Ein externer Mandant von Microsoft Entra.

- Ein Registrierungs- und Anmeldebenutzerablauf.

- Eine App, die in Ihrem externen Mandanten registriert und dem Anmelde- und Anmeldeprozess hinzugefügt wurde.

- Ein Konto mit mindestens der Rolle „Sicherheitsadministrator“, um Richtlinien für bedingten Zugriff und MFA konfigurieren zu können.

- SMS ist ein Add-On-Feature und erfordert ein verknüpftes Abonnement. Wenn Ihr Abonnement abläuft oder gekündigt wird, können sich Endbenutzende nicht mehr per SMS authentifizieren. Dies kann sie je nach Ihrer MFA-Richtlinie daran hindern, sich anzumelden.

Erstellen einer Richtlinie für bedingten Zugriff

Erstellen Sie eine Richtlinie für bedingten Zugriff in Ihrem externen Mandanten, in der die Benutzer*innen zur MFA aufgefordert werden, wenn sie sich bei Ihrer App registrieren oder anmelden. (Weitere Informationen finden Sie unter Allgemeine Richtlinie für bedingten Zugriff: MFA für alle Benutzer erforderlich).

Melden Sie sich mindestens als Sicherheitsadministrator beim Microsoft Entra Admin Center an.

Wenn Sie Zugriff auf mehrere Mandanten haben, verwenden Sie das Symbol

"Einstellungen" im oberen Menü, um über das Menü "Verzeichnisse + Abonnements" zu Ihrem externen Mandanten zu wechseln.

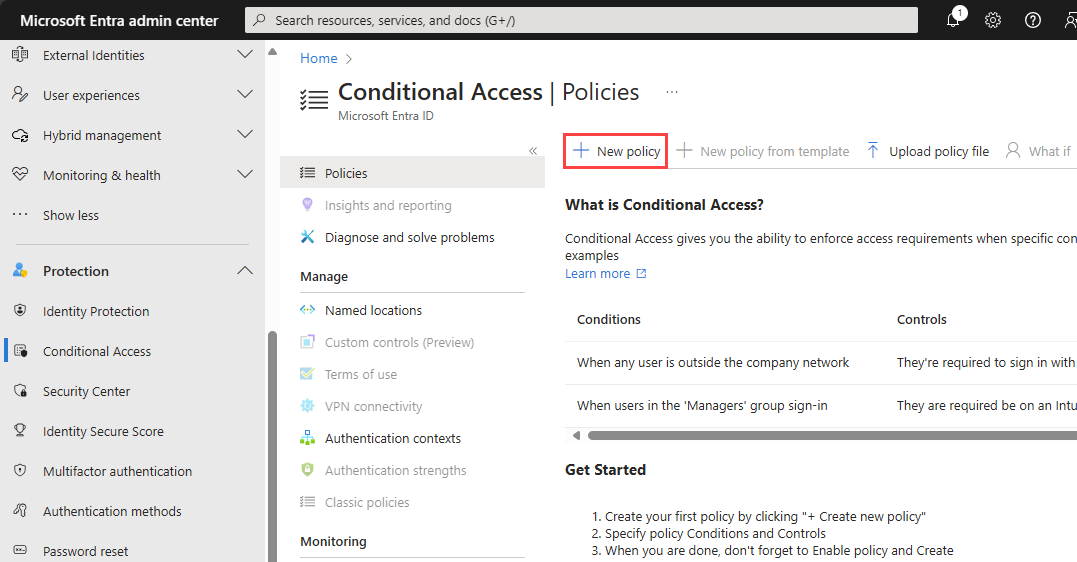

"Einstellungen" im oberen Menü, um über das Menü "Verzeichnisse + Abonnements" zu Ihrem externen Mandanten zu wechseln.Navigieren Sie zu Entra ID-Richtlinien> für bedingtenZugriff>, und wählen Sie dann "Neue Richtlinie" aus.

Benennen Sie Ihre Richtlinie. Es wird empfohlen, dass Unternehmen einen aussagekräftigen Standard für die Namen ihrer Richtlinien erstellen.

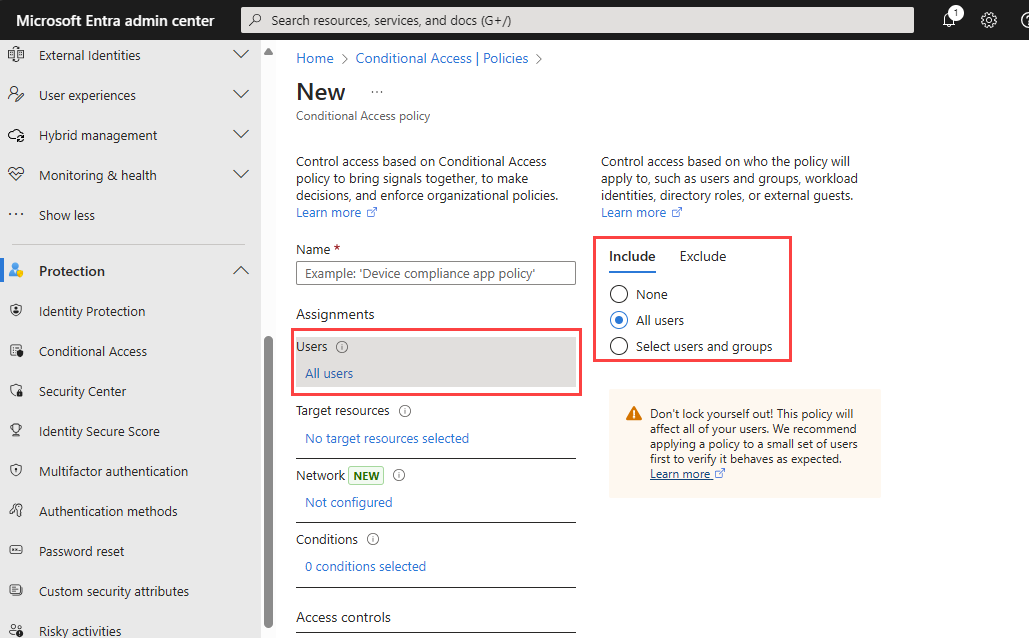

Wählen Sie unter "Aufgaben" den Link unter "Benutzer" aus.

a) Wählen Sie auf der Registerkarte "Einschließen " die Option "Alle Benutzer" aus.

b. Wählen Sie auf der Registerkarte Ausschließen die Option Benutzer und Gruppen und dann die Konten für den Notfallzugriff Ihres Unternehmens aus. Wählen Sie dann "Auswählen" aus.

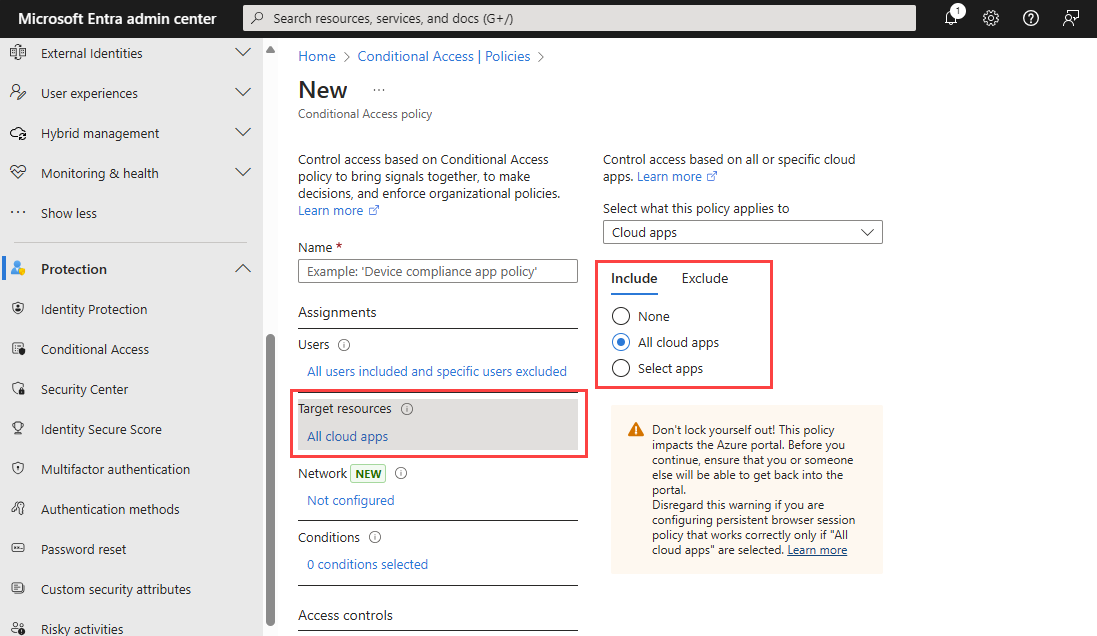

Wählen Sie den Link unter "Zielressourcen" aus.

a) Wählen Sie auf der Registerkarte "Einschließen " eine der folgenden Optionen aus:

Wählen Sie "Alle Ressourcen" (früher "Alle Cloud-Apps") aus.

Wählen Sie Ressourcen auswählen und dann den Link unter Auswählen aus. Suchen Sie Ihre App, wählen Sie sie aus, und wählen Sie dann "Auswählen" aus.

b. Wählen Sie auf der Registerkarte "Ausschließen " alle Anwendungen aus, für die keine mehrstufige Authentifizierung erforderlich ist.

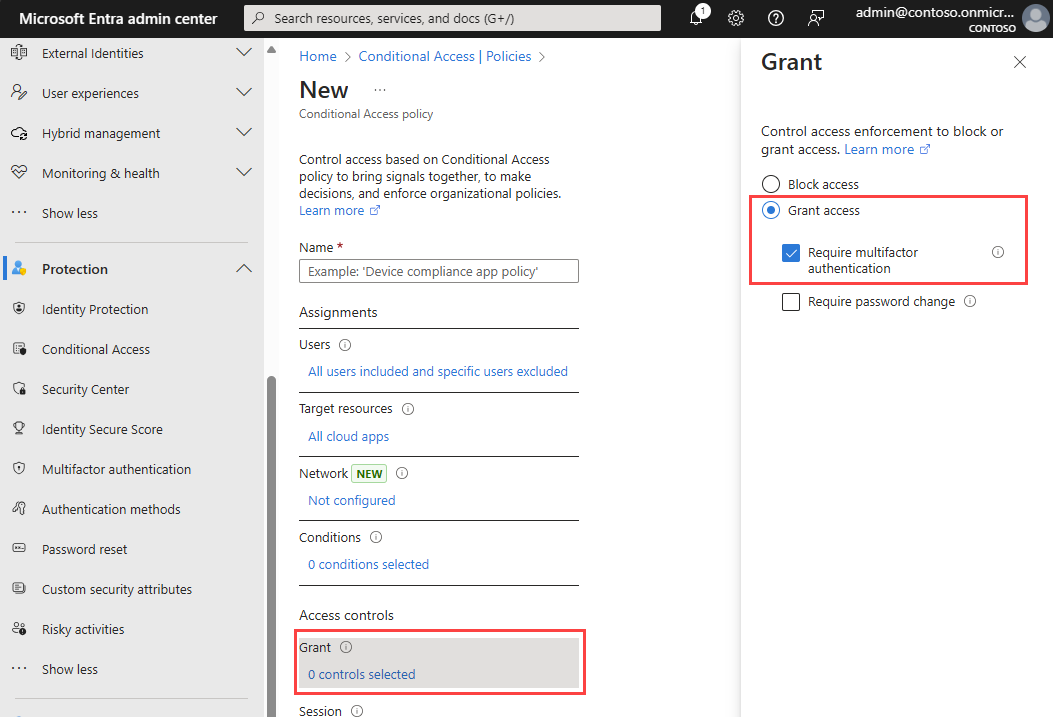

Wählen Sie unter Zugriffssteuerungen den Link unter Zuweisung aus. Wählen Sie "Zugriff gewähren", wählen Sie " Mehrstufige Authentifizierung anfordern" und dann " Auswählen" aus.

Bestätigen Sie die Einstellungen und legen Sie Richtlinie aktivieren auf Ein fest.

Wählen Sie "Erstellen" aus, um Ihre Richtlinie zu aktivieren.

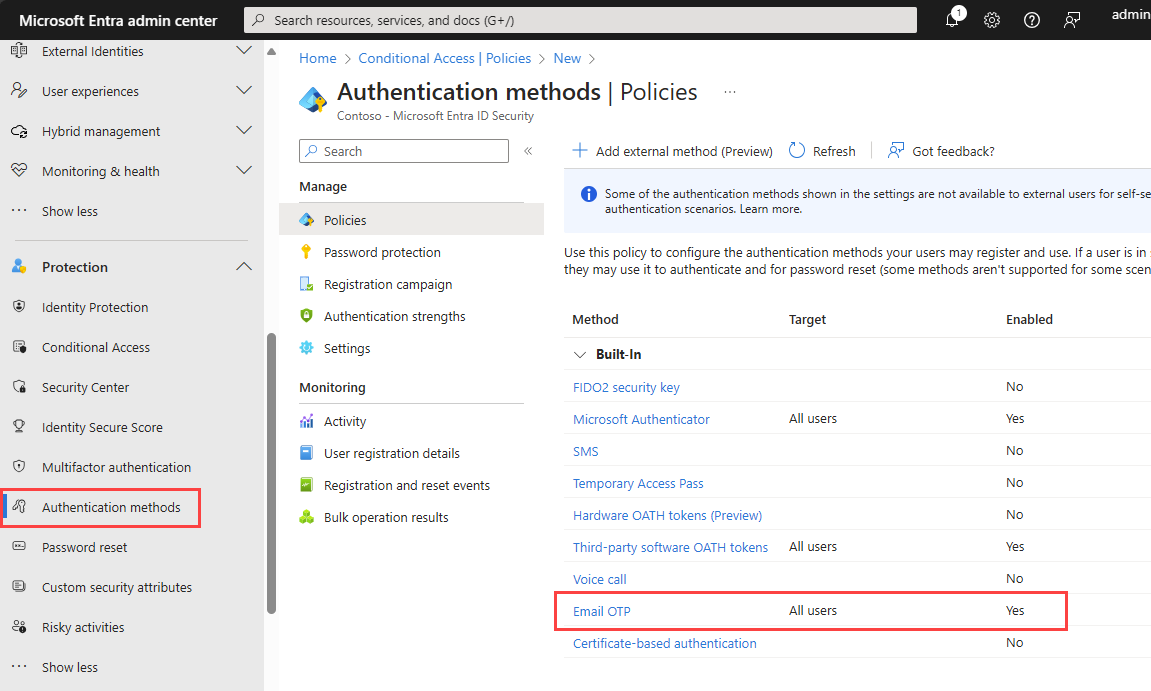

Aktivieren des Einmal-Passcode per E-Mail als MFA-Methode

Aktivieren Sie die Authentifizierungsmethode mit dem Einmal-Passcode per E-Mail in Ihrem externen Mandanten für alle Benutzer*innen.

Melden Sie sich mindestens als Sicherheitsadministrator beim Microsoft Entra Admin Center an.

Navigieren Sie zu Entra>.

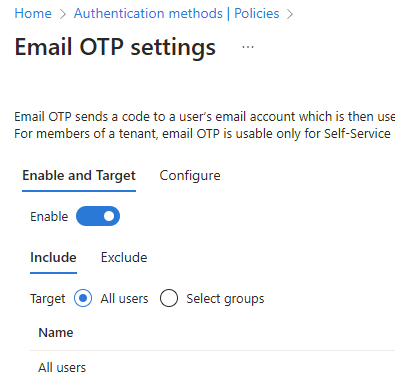

Wählen Sie in der Liste "Methode " die Option "E-Mail-OTP" aus.

Aktivieren Sie unter Aktivieren und Ziel den Umschalter Aktivieren.

Wählen Sie unter "Einschließen" neben "Ziel" die Option "Alle Benutzer" aus.

Wählen Sie "Speichern" aus.

Aktivieren von SMS als MFA-Methode

Aktivieren Sie die SMS-Authentifizierungsmethode in Ihrem externen Mandanten für alle Benutzenden.

Melden Sie sich mindestens als Sicherheitsadministrator beim Microsoft Entra Admin Center an.

Navigieren Sie zu Entra>.

Wählen Sie in der Liste "Methode " die Option SMS aus.

Aktivieren Sie unter Aktivieren und Ziel den Umschalter Aktivieren.

Wählen Sie unter "Einschließen" neben "Ziel" die Option "Alle Benutzer" aus.

Wählen Sie "Speichern" aus.

Aktivieren der Telekommunikation für abonnierte Regionen

Ab Januar 2025 werden einige Landesvorwahlen für die SMS-Verifizierung standardmäßig deaktiviert. Wenn Sie den Datenverkehr aus deaktivierten Regionen zulassen möchten, müssen Sie sie mithilfe der Microsoft Graph-Richtlinie onPhoneMethodLoadStartevent für Ihre Anwendung aktivieren. Siehe Regionen, in denen die Anmeldung für die SMS-Überprüfung erforderlich ist.

Testen der Anmeldung

Öffnen Sie Ihre Anwendung in einem privaten Browser, und wählen Sie "Anmelden" aus. Sie sollten aufgefordert werden, eine andere Authentifizierungsmethode auszuwählen.