Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

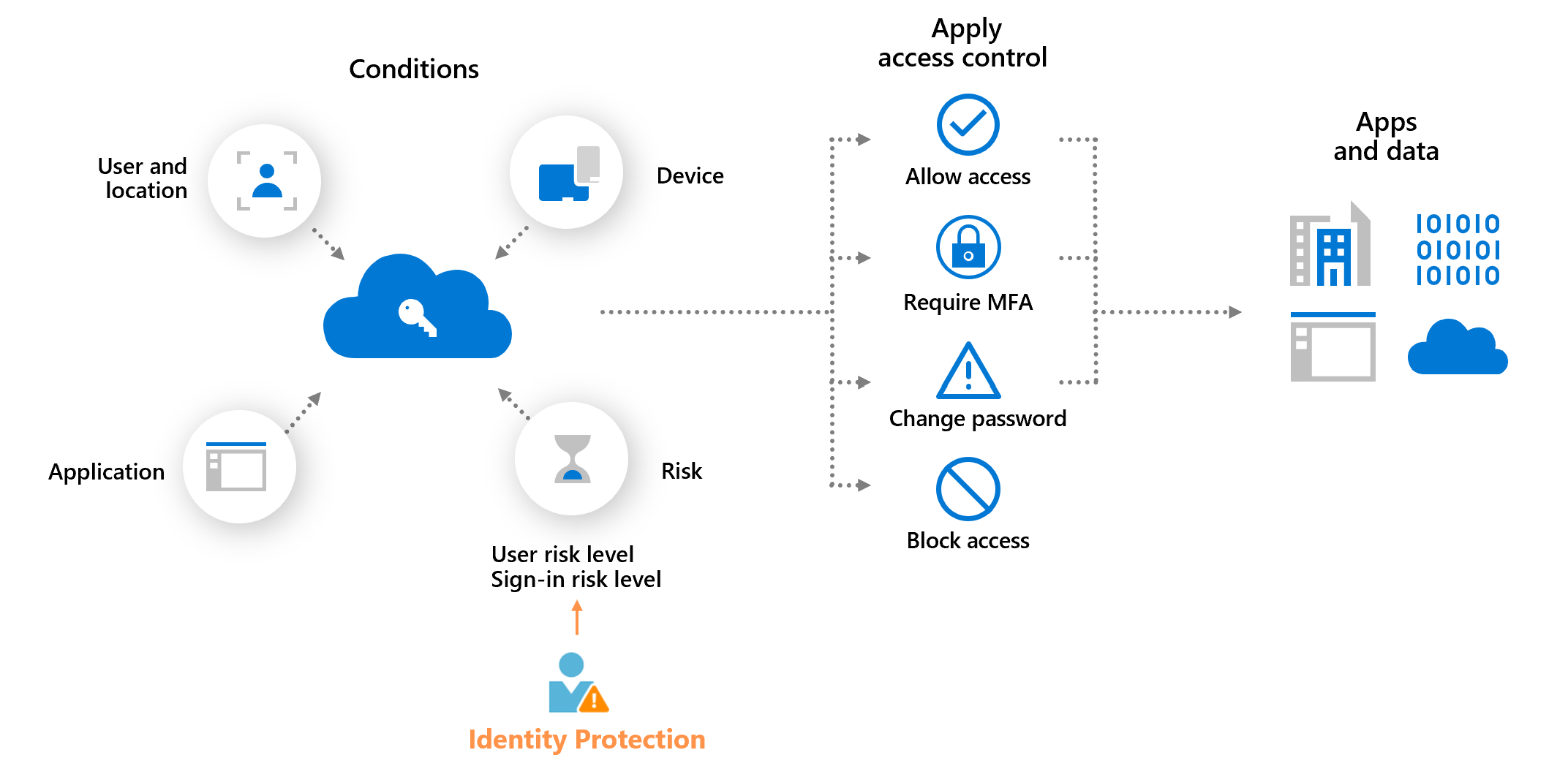

Risikobasierte Zugriffssteuerungsrichtlinien können angewendet werden, um Organisationen zu schützen, wenn ein Risiko bei einer Anmeldung oder einem Benutzer erkannt wird.

Microsoft Entra Conditional Access bietet zwei benutzerspezifische Risikobedingungen, die von Microsoft Entra ID Protection-Signalen unterstützt werden: Anmelderisiko und Benutzerrisiko. Organisationen können diese beiden Risikobedingungen konfigurieren und eine Zugriffssteuerungsmethode auswählen, um risikobasierte Richtlinien für bedingten Zugriff zu erstellen. Bei jeder Anmeldung sendet ID Protection die erkannten Risikostufen an den bedingten Zugriff. Wenn die Richtlinienbedingungen erfüllt sind, werden die risikobasierten Richtlinien angewendet.

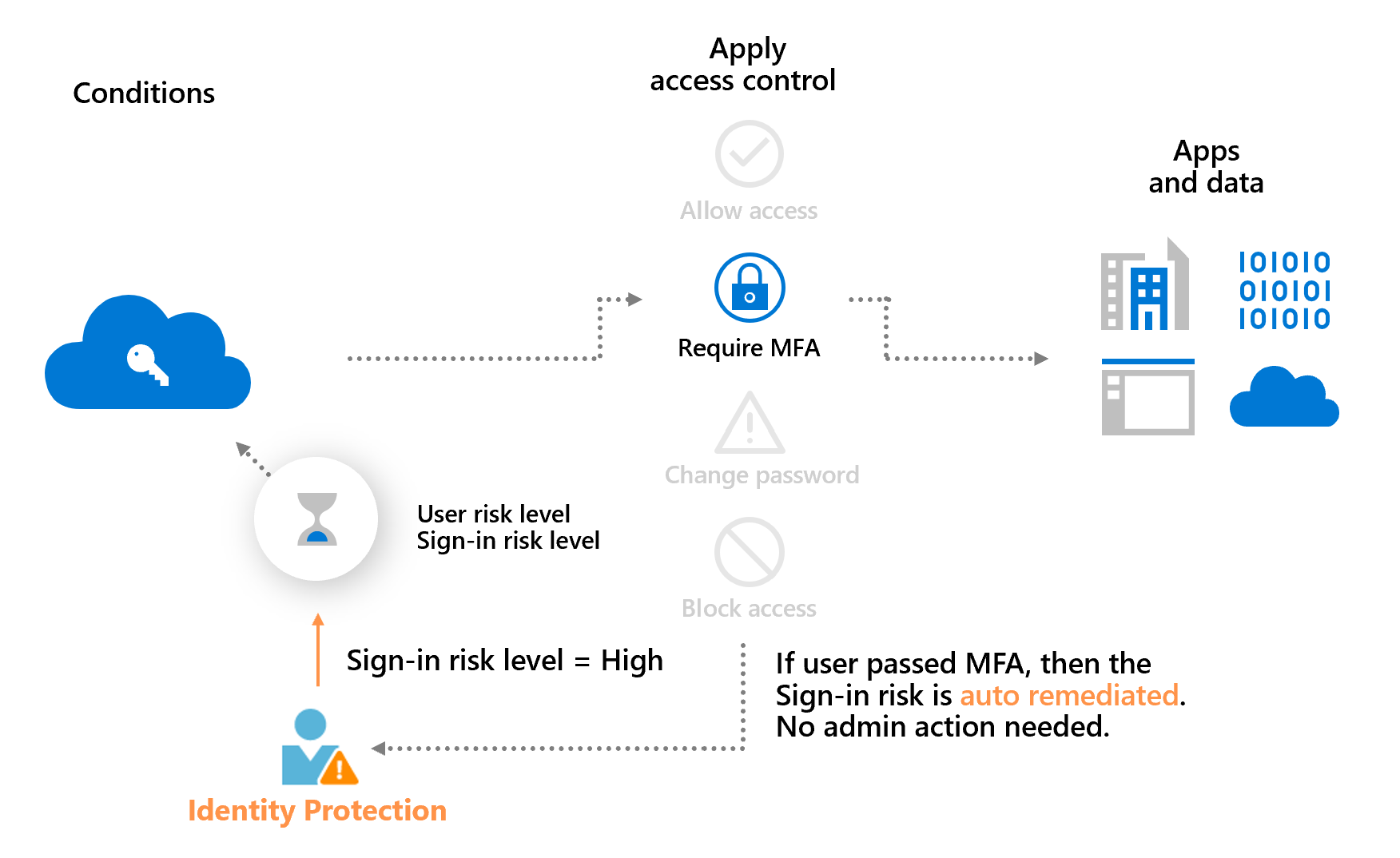

Möglicherweise ist eine mehrstufige Authentifizierung erforderlich, wenn das Anmelderisikoniveau mittel- oder hoch ist. Benutzer werden nur auf dieser Ebene aufgefordert.

Im vorherigen Beispiel wird auch ein Hauptvorteil einer risikobasierten Richtlinie veranschaulicht: die automatische Risikobehebung. Wenn ein Benutzer die erforderliche Zugriffssteuerung erfolgreich abgeschlossen hat (z. B. sichere Kennwortänderung), ist damit sein Risiko behoben. Diese Anmeldesitzung und das Benutzerkonto sind nicht gefährdet, und es ist keine Aktion des Administrators erforderlich.

Benutzer können mit diesem Prozess selbst Abhilfe schaffen, was die Risikountersuchung und Behebung von Problemen für Administratoren erheblich verringert, während Ihre Organisation vor Sicherheitskompromittierungen geschützt wird. Weitere Informationen zur Risikobehebung finden Sie im Artikel, Behandeln von Risiken und Aufheben der Blockierung von Benutzern.

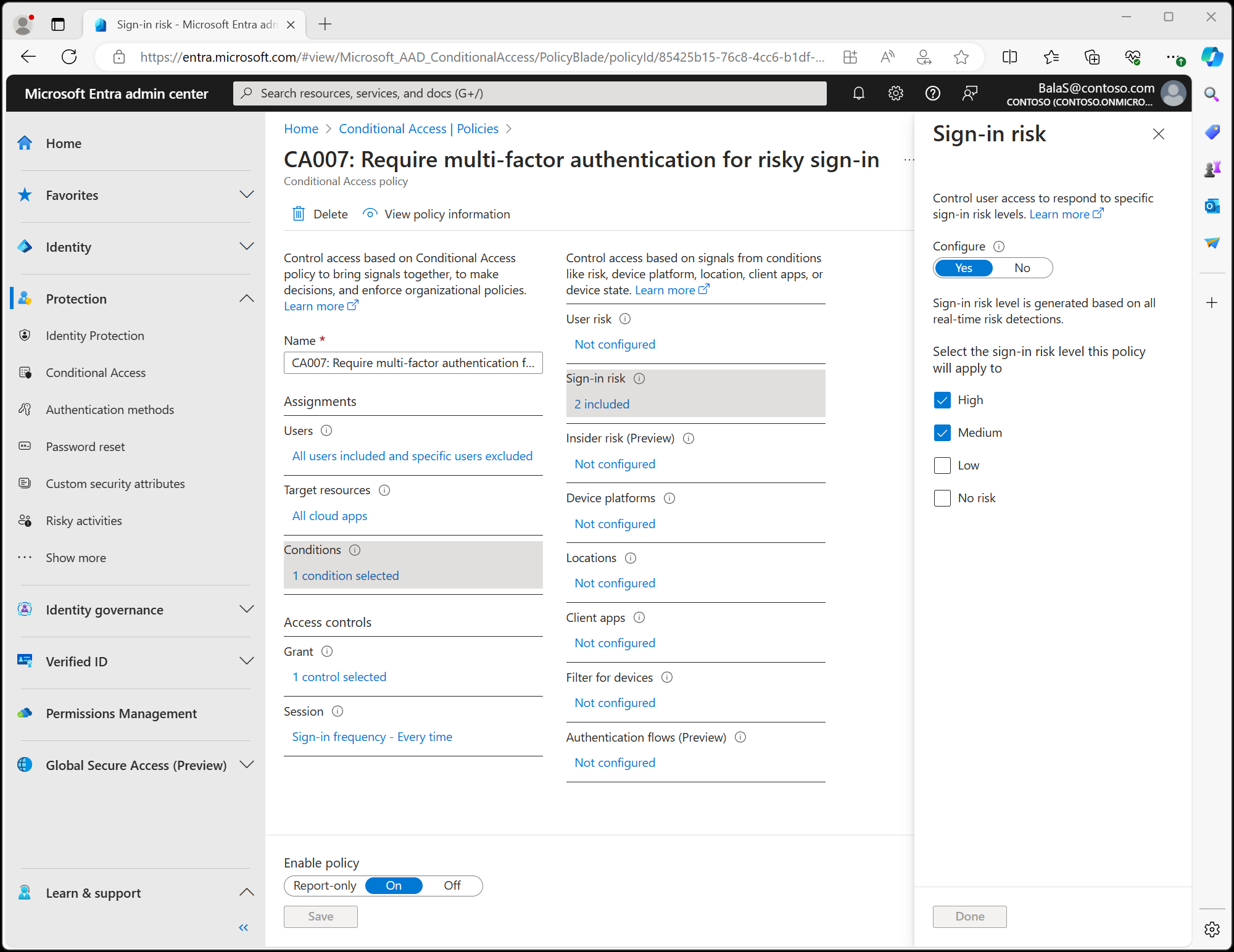

Risikobasierte Richtlinie für bedingten Zugriff – Anmelderisiko

Bei jeder Anmeldung analysiert ID Protection Hunderte von Signalen in Echtzeit und berechnet eine Anmelderisikostufe, die der Wahrscheinlichkeit entspricht, dass die jeweilige Authentifizierungsanforderung nicht autorisiert ist. Diese Risikostufe wird dann an den bedingten Zugriff gesendet, wo die konfigurierten Richtlinien der Organisation ausgewertet werden. Administratoren können anhand des Anmelderisikos risikobasierte Richtlinien für bedingten Zugriff konfigurieren und Zugriffssteuerungen erzwingen, zu denen auch folgende Anforderungen zählen:

- Zugriff blockieren

- Zugriff zulassen

- Erzwingen der mehrstufigen Authentifizierung

Wenn bei einer Anmeldung Risiken erkannt werden, können Benutzer per Selbstkorrektur die erforderliche Zugriffssteuerung (z. B. Multi-Faktor-Authentifizierung) ausführen und das riskante Anmeldeereignis schließen, ohne die Administratoren belästigen zu müssen.

Hinweis

Benutzer müssen sich für die mehrstufige Microsoft Entra-Authentifizierung registriert haben, bevor eine Anmelderisikorichtlinie ausgelöst wird.

Risikobasierte Richtlinie für bedingten Zugriff – Benutzerrisiko

ID Protection analysiert Signale zu Benutzerkonten und berechnet anhand der Wahrscheinlichkeit, dass der Benutzer kompromittiert ist, eine Risikobewertung. Wenn ein Benutzer ein riskantes Anmeldeverhalten aufweist oder seine Anmeldeinformationen kompromittiert sind, verwendet ID Protection diese Signale zum Berechnen der Benutzerrisikostufe. Administratoren können anhand des Benutzerrisikos risikobasierte Richtlinien für bedingten Zugriff konfigurieren und Zugriffssteuerungen erzwingen, zu denen auch folgende Anforderungen zählen:

- Blockieren des Zugriffs.

- Lassen Sie den Zugriff zu, aber fordern Sie eine Änderung in ein sicheres Kennwort an.

Durch eine sichere Kennwortänderung wird das Benutzerrisiko behoben und das riskante Benutzerereignis geschlossen, ohne die Administratoren belästigen zu müssen.

Migrieren von ID Protection-Risikorichtlinien zu „Bedingter Zugriff“

Wenn Sie über die Legacy-Benutzerrisikorichtlinie oder Anmelderisikorichtlinie verfügen, die in ID Protection (früher Identitätsschutz) aktiviert ist, migrieren Sie sie zu bedingtem Zugriff.

Warnung

Die in Microsoft Entra ID Protection konfigurierten Legacy-Risikorichtlinien werden am 1. Oktober 2026 eingestellt.

Das Konfigurieren von Risikorichtlinien in „Bedingter Zugriff“ bietet folgende Vorteile, wie die Möglichkeit:

- Verwalten von Zugriffsrichtlinien an einem zentralen Ort

- Den Modus „Nur melden“ und die Graph-API-Unterstützung zu verwenden.

- Die Anmeldehäufigkeit zu erzwingen, damit jedes Mal eine erneute Authentifizierung erforderlich ist.

- Eine präzise Zugriffssteuerung zu bieten, die Risiken mit anderen Bedingungen wie dem Standort kombiniert.

- Die Sicherheit mit mehreren risikobasierten Richtlinien für verschiedene Benutzergruppen oder Risikostufen zu erhöhen.

- Die Diagnoseerfahrung durch Details dazu zu verbessern, welche risikobasierte Richtlinie in Anmeldeprotokollen angewendet wurde.

- Das Sicherungsauthentifizierungssystem zu unterstützen.

Registrierungsrichtlinie für Multi-Faktor-Authentifizierung in Microsoft Entra

ID Protection hilft Organisationen beim Rollout der mehrstufigen Microsoft Entra-Authentifizierung mithilfe einer Richtlinie, die die Registrierung bei der Anmeldung erfordert. Durch aktivieren dieser Richtlinie wird sichergestellt, dass sich neue Benutzer in Ihrer Organisation am ersten Tag für MFA registrieren. Die mehrstufige Authentifizierung (MFA) ist eine der Methoden zur Eigenwartung für Risikoereignisse in ID Protection. Eigenwartung ermöglicht Ihren Benutzern, selbst Maßnahmen zu ergreifen, um so das Helpdesk-Telefonaufkommen zu verringern.

Erfahren Sie mehr über die mehrstufige Microsoft Entra-Authentifizierung im Artikel, Wie es funktioniert: Microsoft Entra mehrstufige Authentifizierung.