Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

In diesem Artikel erfahren Sie, wie Sie atlassian Cloud in Microsoft Entra ID integrieren. Wenn Sie Atlassian Cloud mit Microsoft Entra ID integrieren, können Sie:

- Kontrollieren Sie in Microsoft Entra ID, wer Zugriff auf Atlassian Cloud hat.

- Ermöglichen Sie Es Ihren Benutzern, mit ihren Microsoft Entra-Konten automatisch bei Atlassian Cloud angemeldet zu sein.

- Verwalten Sie Ihre Konten an einem zentralen Ort.

Voraussetzungen

In diesem Artikel wird davon ausgegangen, dass Sie bereits über die folgenden Voraussetzungen verfügen:

- Ein Microsoft Entra Benutzerkonto mit einem aktiven Abonnement. Wenn Sie noch kein Konto besitzen, können Sie kostenlos ein Konto erstellen.

- Eine der folgenden Rollen:

- Atlassian Cloud-Abonnement, für das einmaliges Anmelden aktiviert ist

- Um SAML-SSO (Security Assertion Markup Language) für Atlassian Cloud-Produkte zu ermöglichen, müssen Sie Atlassian Access einrichten. Hier finden Sie weitere Informationen zu Atlassian Access.

Hinweis

Diese Integration ist auch für die Verwendung aus Microsoft Entra US Government Cloud-Umgebung verfügbar. Sie finden diese Anwendung im Microsoft Entra US Government Cloud Application Gallery und konfigurieren sie auf die gleiche Weise wie in der öffentlichen Cloud.

Beschreibung des Szenarios

In diesem Artikel konfigurieren und testen Sie Microsoft Entra SSO in einer Testumgebung.

- Atlassian Cloud unterstützt SP- und IDP-initiiertes SSO.

- Atlassian Cloud unterstützt automatische Benutzerbereitstellung und -bereitstellungsaufhebung.

Hinzufügen von Atlassian Cloud aus dem Katalog

Um die Integration von Atlassian Cloud in Microsoft Entra ID zu konfigurieren, müssen Sie Atlassian Cloud aus dem Katalog zu Ihrer Liste der verwalteten SaaS-Apps hinzufügen.

- Melden Sie sich beim Microsoft Entra Admin Center mindestens als Cloud-Anwendungsadministrator an.

- Navigieren Sie zu Entra ID>Enterprise apps>Neue Anwendung.

- Geben Sie im Abschnitt Aus Katalog hinzufügen den Suchbegriff Atlassian Cloud in das Suchfeld ein.

- Wählen Sie im Ergebnisbereich Atlassian Cloud aus, und fügen Sie dann die App hinzu. Warten Sie einige Sekunden, während die App Ihrem Mandanten hinzugefügt wird.

Alternativ können Sie auch den Enterprise App Configuration Wizard verwenden. In diesem Assistenten können Sie Ihrem Mandanten eine Anwendung hinzufügen, der App Benutzer und Gruppen hinzufügen, Rollen zuweisen sowie die SSO-Konfiguration durchlaufen. Weitere Informationen zu Microsoft 365 Assistenten finden Sie hier.

Konfigurieren und Testen Microsoft Entra SSO

Konfigurieren und testen Sie Microsoft Entra SSO mit Atlassian Cloud mithilfe eines Testbenutzers namens B.Simon. Damit SSO funktioniert, müssen Sie eine Verknüpfungsbeziehung zwischen einem Microsoft Entra Benutzer und dem zugehörigen Benutzer in Atlassian Cloud herstellen.

Führen Sie die folgenden Schritte aus, um Microsoft Entra SSO mit Atlassian Cloud zu konfigurieren und zu testen:

-

Configure Microsoft Entra ID mit Atlassian Cloud SSO – damit Ihre Benutzer Microsoft Entra ID basierte SAML-SSO mit Atlassian Cloud verwenden können.

- Erstellen Sie einen Microsoft Entra-Testbenutzer – um das Microsoft Entra-Single-Sign-On mit B.Simon zu testen.

- Weisen Sie den Microsoft Entra-Testbenutzer zu, damit B.Simon die Microsoft Entra-Einmalanmeldung verwenden kann.

- Atlassian Cloud-Testbenutzer erstellen - um ein Gegenstück zu B.Simon in Atlassian Cloud zu haben, das mit der Microsoft Entra-Repräsentation des Benutzers verknüpft ist.

- Testen Sie SSO – um zu überprüfen, ob die Konfiguration funktioniert.

Konfigurieren von Microsoft Entra ID mit Atlassian Cloud SSO

Führen Sie die folgenden Schritte aus, um Microsoft Entra SSO zu aktivieren.

Melden Sie sich in einem anderen Webbrowserfenster bei der up Atlassian Cloud-Unternehmenswebsite als Administrator an.

Navigieren Sie im Portal ATLASSIAN Admin zu Security>Identity providers>Microsoft Entra ID.

Geben Sie den Verzeichnisnamen ein, und wählen Sie die Schaltfläche "Hinzufügen " aus.

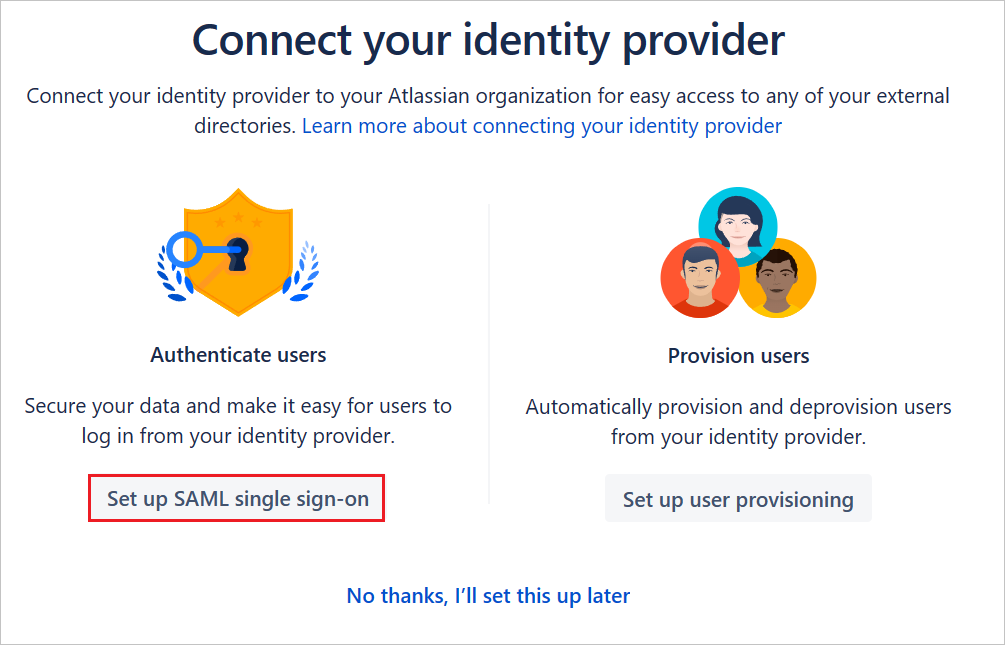

Wählen Sie die Schaltfläche SAML-einmaliges Anmelden einrichten aus, um Ihren Identitätsanbieter mit der Atlassian-Organisation zu verbinden.

Melden Sie sich beim Microsoft Entra Admin Center mindestens als Cloud-Anwendungsadministrator an.

Navigieren Sie zu Entra ID>Enterprise apps>Atlassian Cloud Anwendungsintegrationsseite. Suchen Sie den Abschnitt Verwalten. Wählen Sie unter Erste Schritte die Option Einmaliges Anmelden einrichten aus.

Wählen Sie auf der Seite SSO-Methode auswählen die Methode SAML aus.

Scrollen Sie auf der Seite Einmaliges Anmelden (SSO) mit SAML einrichten nach unten zu Atlassian Cloud einrichten

a) Wählen Sie Konfigurations-URLs aus.

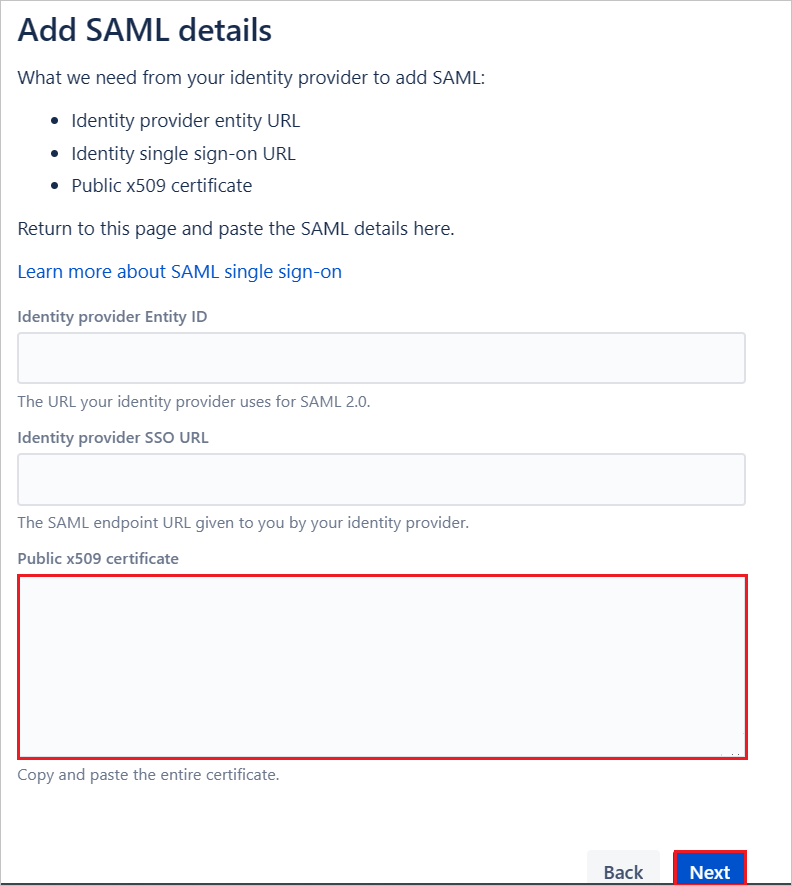

b. Kopieren Sie den Wert der Login-URL aus dem Azure-Portal, und fügen Sie ihn im Textfeld für die SSO-URL des Identity-Anbieters bei Atlassian ein.

c. Kopieren Sie Microsoft Entra Identifier Wert aus Azure Portal, fügen Sie ihn in das Textfeld Identity Provider Entity ID in Atlassian ein.

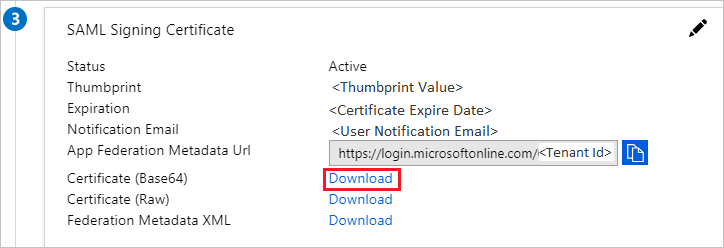

Suchen Sie auf der Seite Einmaliges Anmelden (SSO) mit SAML einrichten im Abschnitt SAML-Signaturzertifikat den Eintrag Zertifikat (Base64). Wählen Sie Herunterladen aus, um das Zertifikat herunterzuladen, und speichern Sie es auf Ihrem Computer.

Speichern Sie die SAML-Konfiguration, und wählen Sie "Weiter " in Atlassian aus.

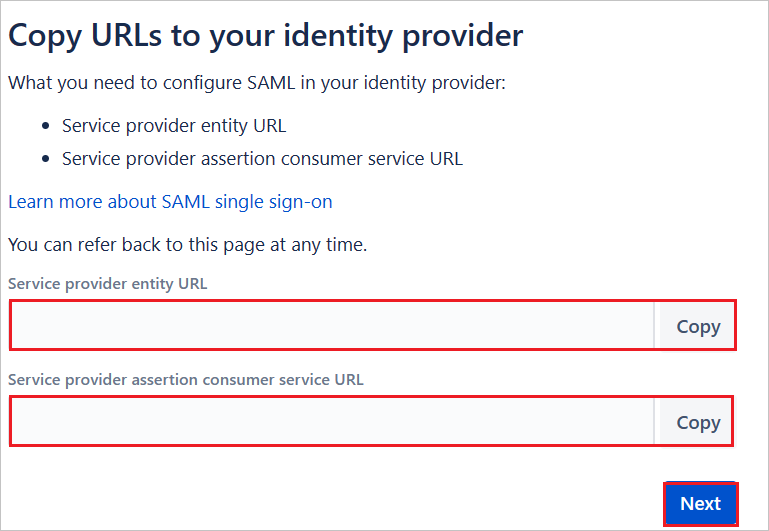

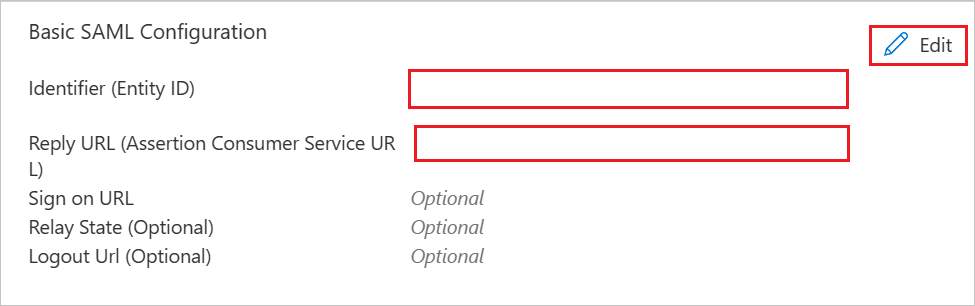

Führen Sie im Abschnitt Grundlegende SAML-Konfiguration die folgenden Schritte aus:

a) Kopieren Sie Dienstanbieter-Entitäts-URL Wert aus Atlassian, fügen Sie ihn in das Feld Identifier (Entitäts-ID) in Azure ein, und legen Sie ihn als Standard fest.

b. Kopieren Sie in Atlassian die Assertionsverbraucherdienst-URL des Dienstanbieters, fügen Sie sie in Azure in das Feld Antwort-URL (Assertionsverbraucherdienst-URL) ein, und legen Sie sie als Standardwert fest.

c. Wählen Sie Weiteraus.

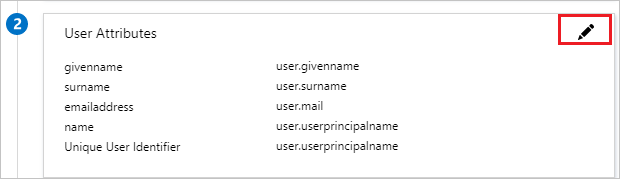

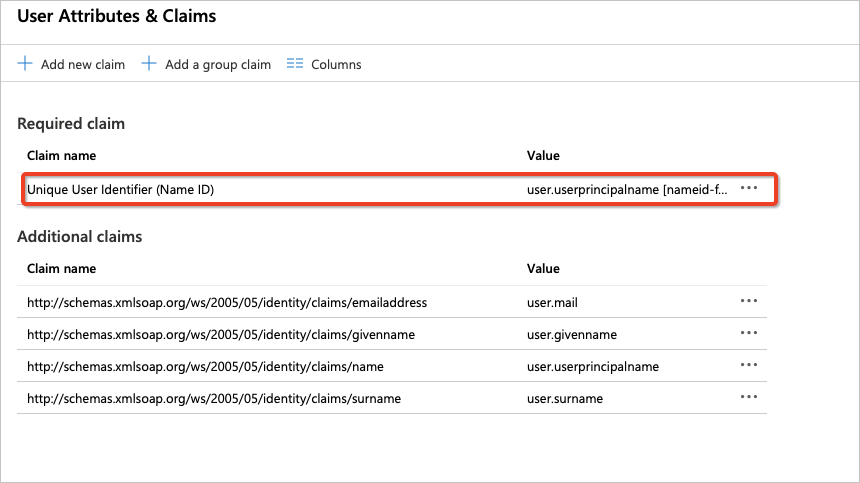

Ihre Atlassian Cloud-Anwendung erwartet die SAML-Assertionen in einem bestimmten Format. Daher müssen Sie Ihrer Konfiguration der SAML-Tokenattribute benutzerdefinierte Attributzuordnungen hinzufügen. Sie können die Attributzuordnung bearbeiten, indem Sie das Symbol "Bearbeiten" auswählen.

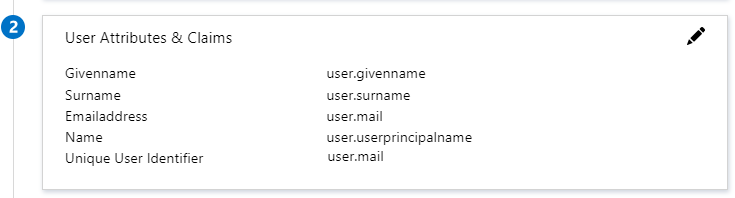

Attributzuordnung für einen Microsoft Entra Mandanten mit einer Microsoft 365-Lizenz.

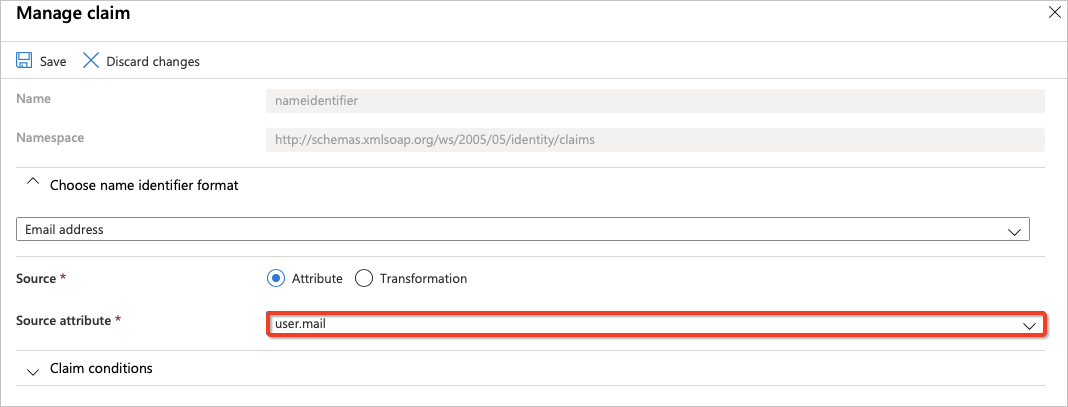

a) Klicken Sie auf den Anspruch Eindeutige Benutzer-ID (Namens-ID).

b. Atlassian Cloud erwartet, dass der Nameidentifier (Eindeutiger Benutzerbezeichner) der E-Mail (user.mail) des Benutzers zugeordnet wird. Bearbeiten Sie den Wert unter Source attribute (Quellattribut), und ändern Sie ihn in user.mail. Speichern Sie die am Anspruch vorgenommenen Änderungen.

c. Die endgültigen Attributzuordnungen sollten wie folgt aussehen:

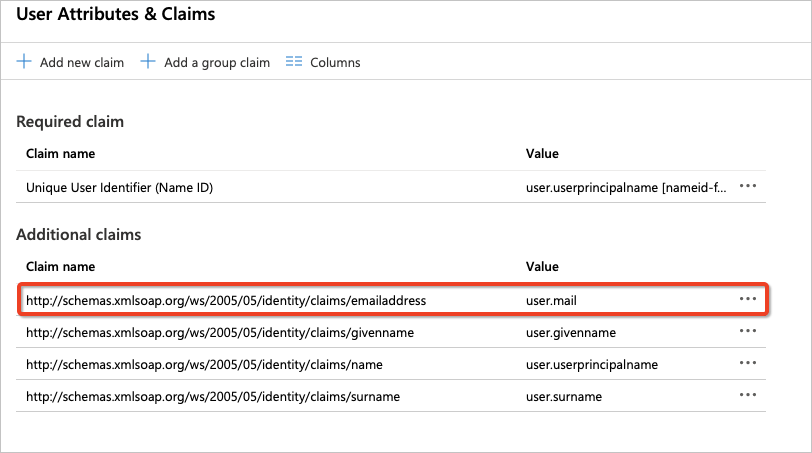

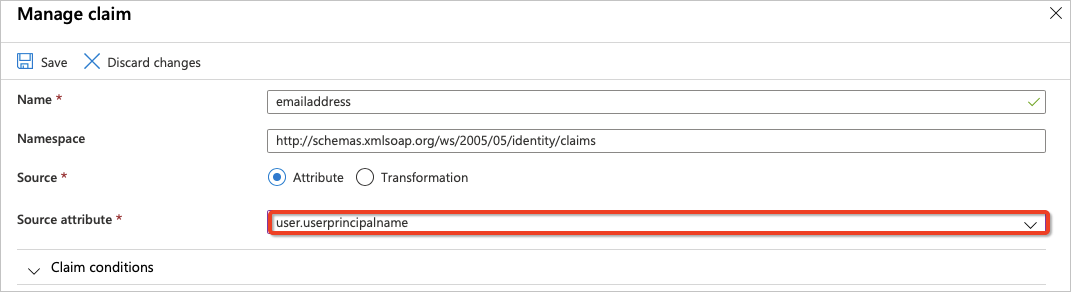

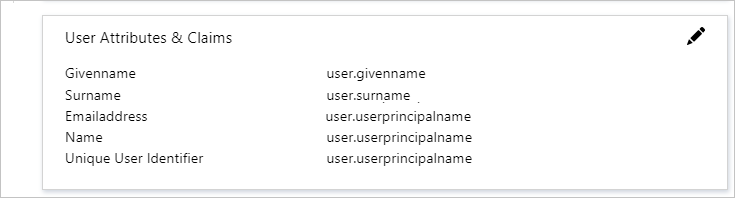

Attributzuordnung für einen Microsoft Entra Mandanten ohne Microsoft 365-Lizenz.

a) Wählen Sie den

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddressAnspruch aus.

b. Während Azure das Attribut user.mail für Benutzer, die in Microsoft Entra-Mandanten ohne Microsoft 365-Lizenzen erstellt wurden, nicht auffüllt, wird die E-Mail für solche Benutzer im Attribut userprincipalname gespeichert. Atlassian Cloud erwartet, dass nameidentifier (Eindeutiger Benutzerbezeichner) der E-Mail des Benutzers (user.userprincipalname) zugeordnet ist. Bearbeiten Sie den Wert unter Source attribute (Quellattribut), und ändern Sie ihn in user.userprincipalname. Speichern Sie die am Anspruch vorgenommenen Änderungen.

c. Die endgültigen Attributzuordnungen sollten wie folgt aussehen:

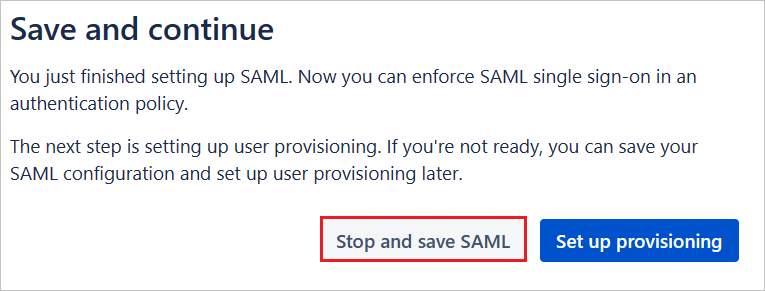

Wählen Sie die Schaltfläche SAML stoppen und speichern aus.

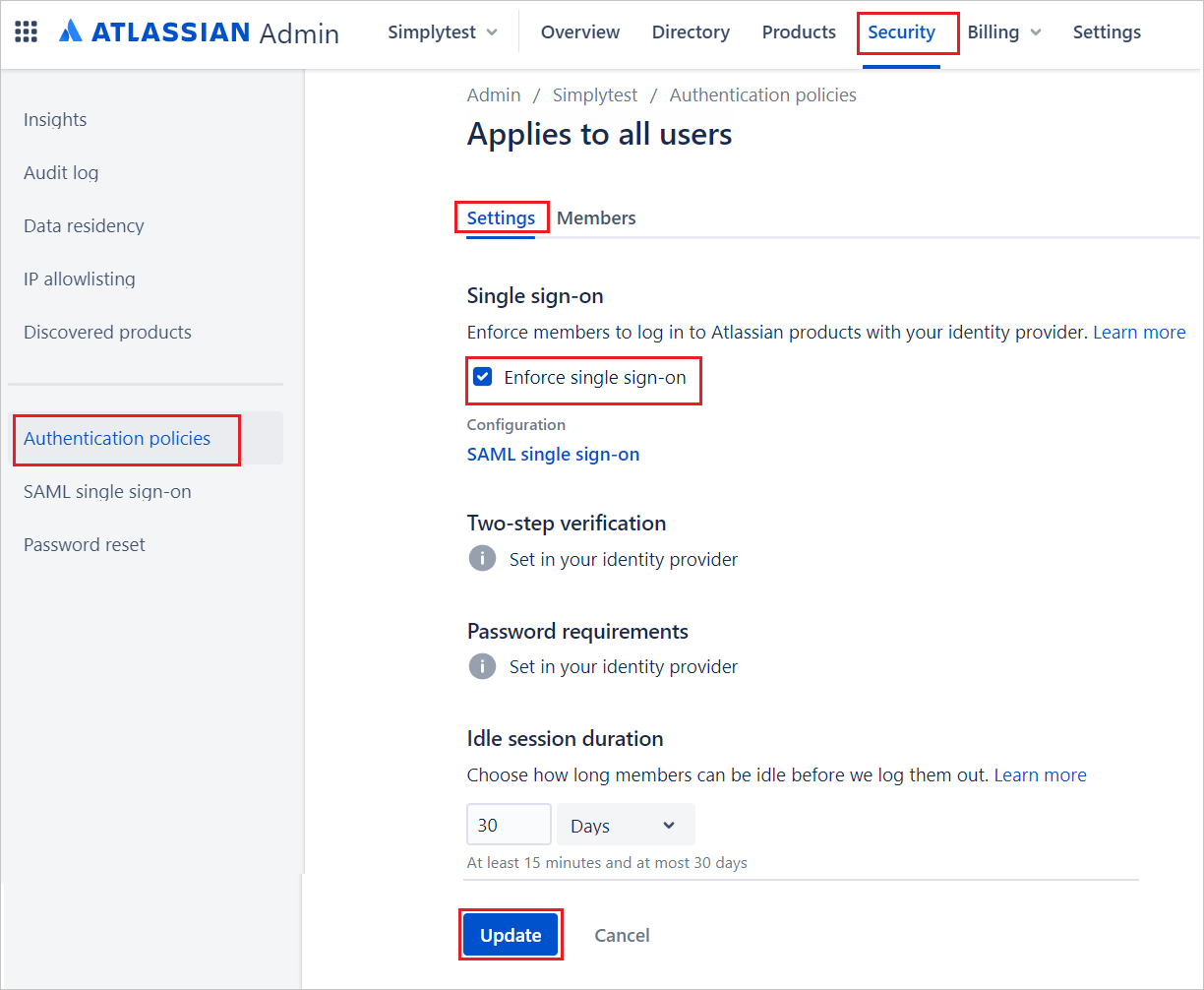

Führen Sie die folgenden Schritte aus, um einmaliges Anmelden für SAML in einer Authentifizierungsrichtlinie zu erzwingen:

a) Wählen Sie im Atlassian Admin Portal die Registerkarte "Sicherheit " und dann "Authentifizierungsrichtlinien" aus.

b. Wählen Sie für die Richtlinie, die Sie erzwingen möchten, die Option Edit (Bearbeiten) aus.

c. Aktivieren Sie unter Settings (Einstellungen) die Option Enforce single sign-on (Einmaliges Anmelden erzwingen) für die verwalteten Benutzer, um eine erfolgreiche SAML-Umleitung zu ermöglichen.

d. Klicken Sie auf Aktualisieren.

Hinweis

Die Administratoren können die SAML-Konfiguration testen, indem sie erzwungenes einmaliges Anmelden nur für eine Teilmenge von Benutzern aktivieren – zunächst in einer separaten Authentifizierungsrichtlinie und anschließend für alle Benutzer, wenn keine Probleme auftreten.

Erstellen und Zuweisen eines Microsoft Entra-Testbenutzers

Befolgen Sie die Anweisungen in der Schnellstartanleitung "Erstellen und Zuweisen eines Benutzerkontos", um ein Testbenutzerkonto namens B.Simon zu erstellen.

Erstellen eines Atlassian Cloud-Testbenutzers

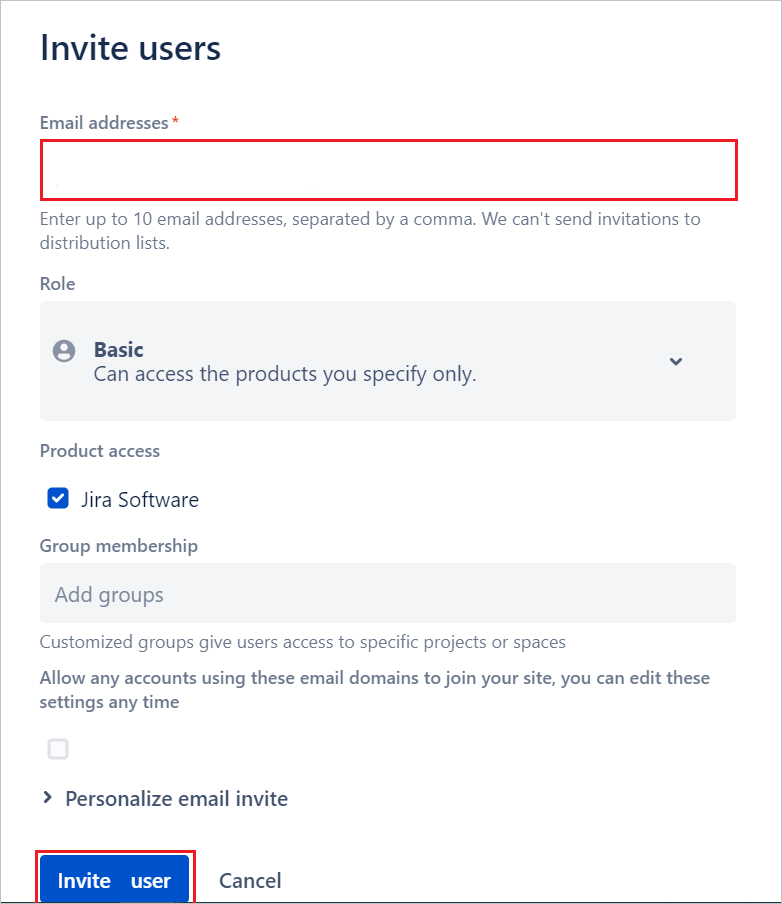

Um es Microsoft Entra Benutzern zu ermöglichen, sich bei Atlassian Cloud anzumelden, richten Sie die Benutzerkonten manuell in Atlassian Cloud ein, indem Sie die folgenden Schritte ausführen:

Wechseln Sie zur Registerkarte "Produkte ", wählen Sie " Benutzer" und dann " Benutzer einladen" aus.

Geben Sie im Textfeld " E-Mail-Adresse" die E-Mail-Adresse des Benutzers ein, und wählen Sie dann " Benutzer einladen" aus.

Testen des einmaligen Anmeldens (SSO)

In diesem Abschnitt testen Sie Ihre Microsoft Entra Konfiguration für einmaliges Anmelden mit den folgenden Optionen.

SP-initiiert:

Wählen Sie "Diese Anwendung testen" aus. Diese Option leitet zur Atlassian Cloud Sign-On-URL um, über die Sie den Anmeldefluss initiieren können.

Rufen Sie direkt die Atlassian Cloud-Anmelde-URL auf, und initiieren Sie den Anmeldeflow.

IDP-initiiert:

- Wählen Sie "Diese Anwendung testen" aus, und Sie sollten automatisch bei der Atlassian Cloud angemeldet sein, für die Sie das SSO einrichten.

Sie können auch Microsoft Meine Apps verwenden, um die Anwendung in jedem Modus zu testen. Wenn Sie die Atlassian Cloud-Kachel im Meine Apps auswählen, werden Sie, wenn sie im SP-Modus konfiguriert sind, zur Anmeldeseite umgeleitet, um den Anmeldefluss zu initiieren, und wenn sie im IDP-Modus konfiguriert ist, sollten Sie automatisch bei der Atlassian Cloud angemeldet sein, für die Sie das SSO einrichten. Weitere Informationen zum Meine Apps finden Sie unter Introduction to the Meine Apps.

Entdecken vorhandener Benutzer in atlassian Cloud

Vor der Integration mit Microsoft Entra verfügt Ihr Atlassian-Konto möglicherweise bereits über einen oder mehrere Benutzer. Mithilfe der Kontoermittlungsfunktion können Sie einen Bericht aller Benutzer in atlassian Cloud generieren, ermitteln, welche Benutzer übereinstimmende Konten in Entra haben und welche Benutzer mit nur einem Klick lokal bei Atlassian Cloud sind. Erfahren Sie hier mehr über die Kontoermittlungsfunktionalität. Auf diese Weise können Sie das Onboarding in Entra vereinfachen und gleichzeitig pereodisch auf unbefugten Zugriff überwachen.

Verwandte Inhalte

Nach dem Konfigurieren von Atlassian Cloud können Sie die Sitzungssteuerung erzwingen, die in Echtzeit vor der Exfiltration und Infiltration vertraulicher Unternehmensdaten schützt. Die Sitzungssteuerung basiert auf bedingtem Zugriff. Erfahren Sie, wie Sie die Sitzungssteuerung mit Microsoft Defender for Cloud Apps erzwingen.