Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

In diesem Artikel erfahren Sie, wie Sie die Kontinuitätssoftwareplattform mit Microsoft Entra ID integrieren. Wenn Sie die Continuity Software Platform mit Microsoft Entra ID integrieren, können Sie:

Verwenden Sie die Microsoft Entra-ID, um zu steuern, wer auf die Kontinuitätssoftwareplattform zugreifen kann. Ermöglichen Sie Es Ihren Benutzern, mit ihren Microsoft Entra-Konten automatisch bei der Continuity Software Platform angemeldet zu sein. Verwalten Sie Ihre Konten zentral im Azure-Portal.

Voraussetzungen

Für die ersten Schritte benötigen Sie Folgendes:

- Ein Microsoft Entra-Abonnement. Wenn Sie kein Abonnement haben, können Sie ein kostenloses Konto erhalten.

- Single Sign-On (SSO) für die Continuity Software Platform (Single Sign-On, SSO) aktiviertes Abonnement.

Hinzufügen der Kontinuitätssoftwareplattform aus dem Katalog

Um die Integration der Continuity Software Platform in Microsoft Entra ID zu konfigurieren, müssen Sie die Continuity Software Platform aus dem Katalog zu Ihrer Liste der verwalteten SaaS-Apps hinzufügen.

Melden Sie sich mindestens als Cloudanwendungsadministrator beim Microsoft Entra Admin Center an.

Navigieren Sie zu Entra ID>Enterprise-Apps>Neue Anwendung.

Geben Sie im Abschnitt Add from the galleryKontinuitäts-Softwareplattform in das Suchfeld ein.

Wählen Sie im Ergebnisbereich die Kontinuitätssoftwareplattform aus, und fügen Sie die App hinzu. Warten Sie einige Sekunden, während die App Ihrem Mandanten hinzugefügt wird.

Konfigurieren des einmaligen Anmeldens (SSO) von Microsoft Entra

Führen Sie die folgenden Schritte aus, um das einmalige Anmelden von Microsoft Entra im Microsoft Entra Admin Center zu aktivieren.

Melden Sie sich mindestens als Cloudanwendungsadministrator beim Microsoft Entra Admin Center an.

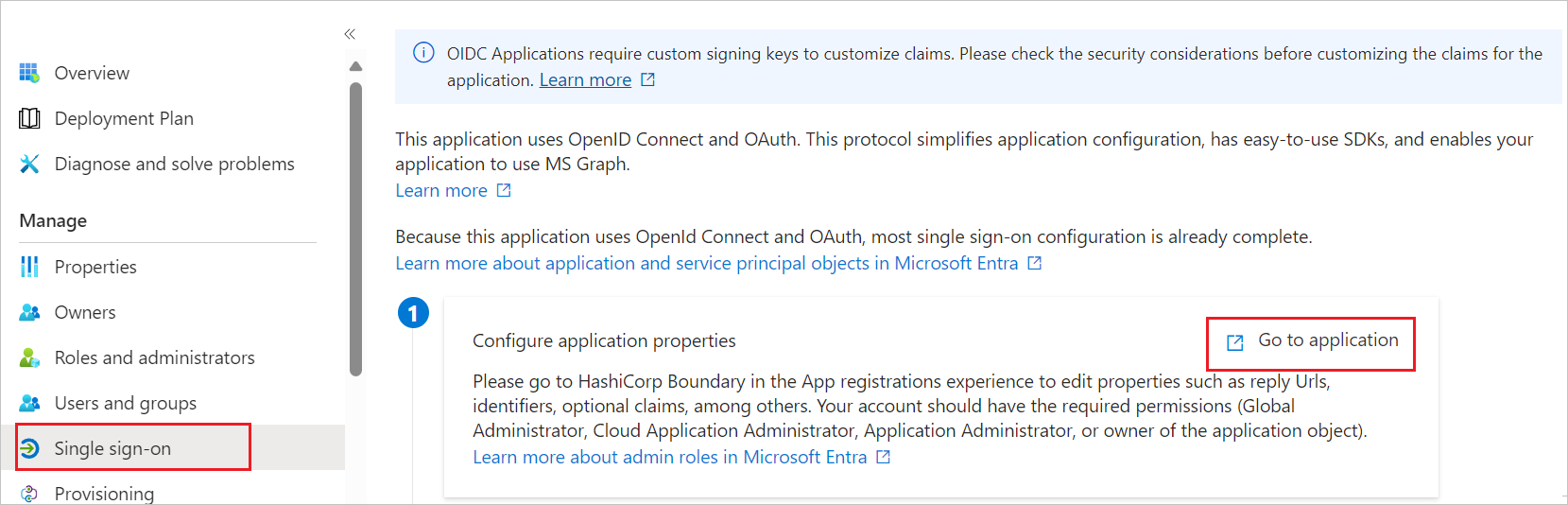

Navigieren Sie zu Entra ID>Enterprise Apps>Continuity Software Platform>Single Sign-On.

Führen Sie die folgenden Schritte im folgenden Abschnitt aus:

Wählen Sie "Zur Anwendung wechseln" aus.

Kopieren Sie unter EndpunkteAnwendungs-ID (Client-ID) und Verzeichnis-ID (Mandanten-ID). Verwenden Sie diese Werte später in der Konfiguration auf der Continuity Software Platform.

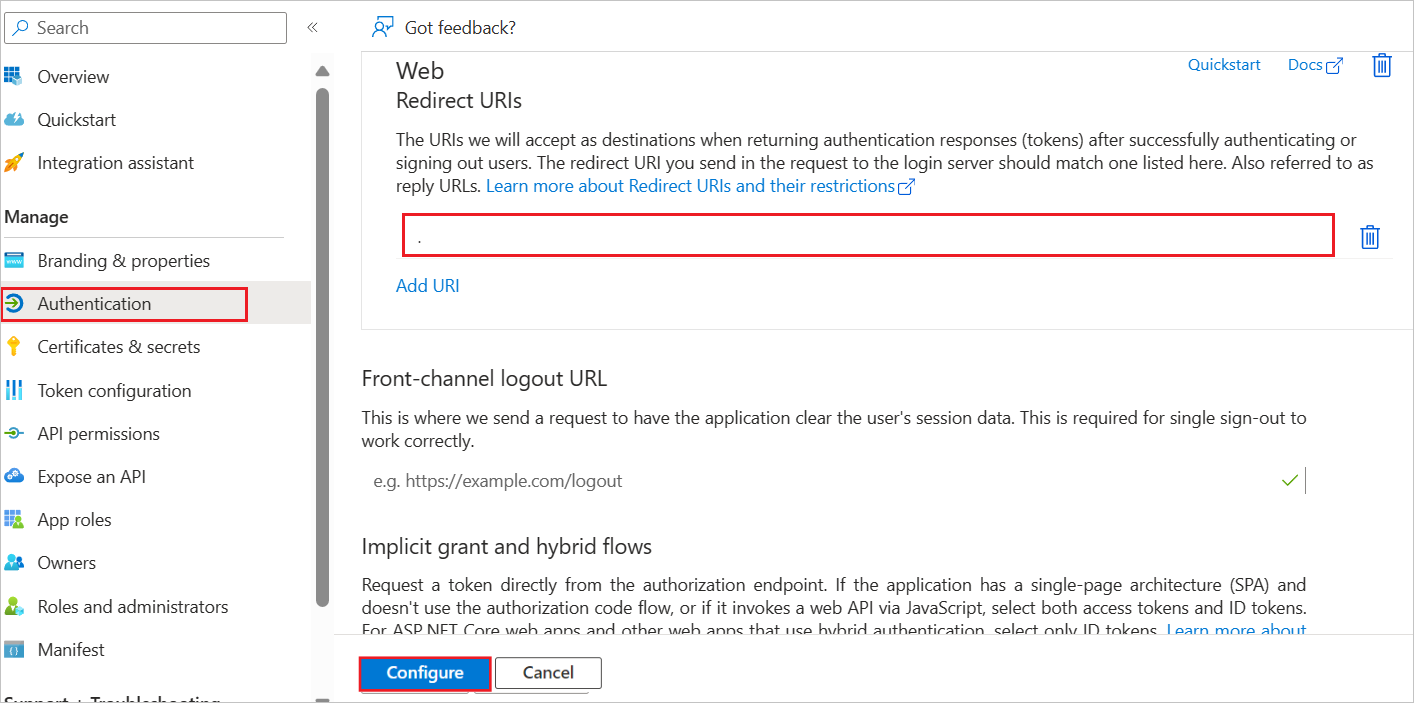

Navigieren Sie im linken Menü zur Registerkarte "Authentifizierung ", und führen Sie die folgenden Schritte aus:

Geben Sie im Textfeld "Umleitungs-URIs " eine URL mit dem folgenden Muster ein:

https://login.microsoftonline.com/<Tenant_ID>/oauth2

Wählen Sie "Konfigurieren" aus.

Hinweis

Der Umleitungs-URI-Wert ist nicht real. Ersetzen Sie <Tenant_ID> durch den tatsächlichen Mandanten-ID-Wert im Umleitungs-URI-Muster.

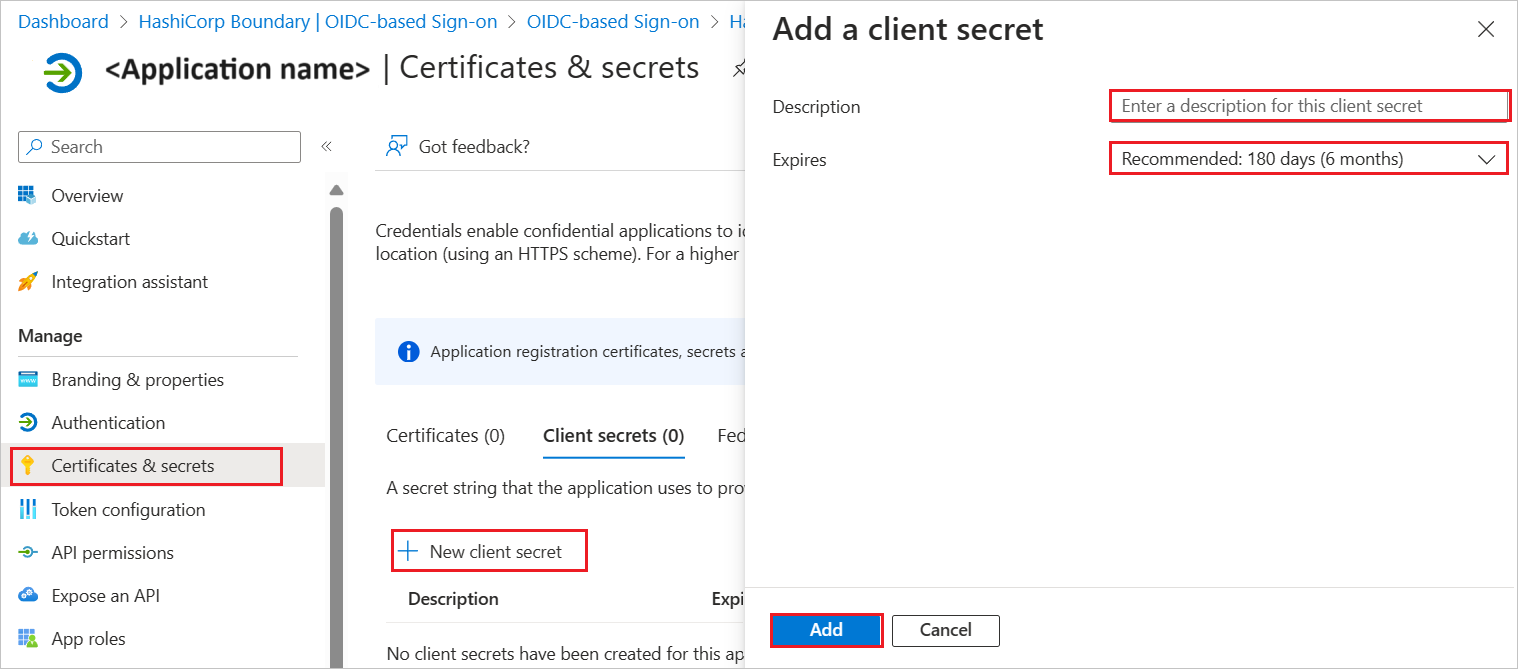

Navigieren Sie im linken Menü zu Zertifikaten und geheimen Schlüsseln , und führen Sie die folgenden Schritte aus:

Wechseln Sie zur Registerkarte " Geheime Clientschlüssel ", und wählen Sie "+Neuer geheimer Clientschlüssel" aus.

Geben Sie eine gültige Beschreibung in das Textfeld ein, und wählen Sie " Ablaufende Tage" aus der Dropdownliste gemäß Ihrer Anforderung aus, und wählen Sie "Hinzufügen" aus.

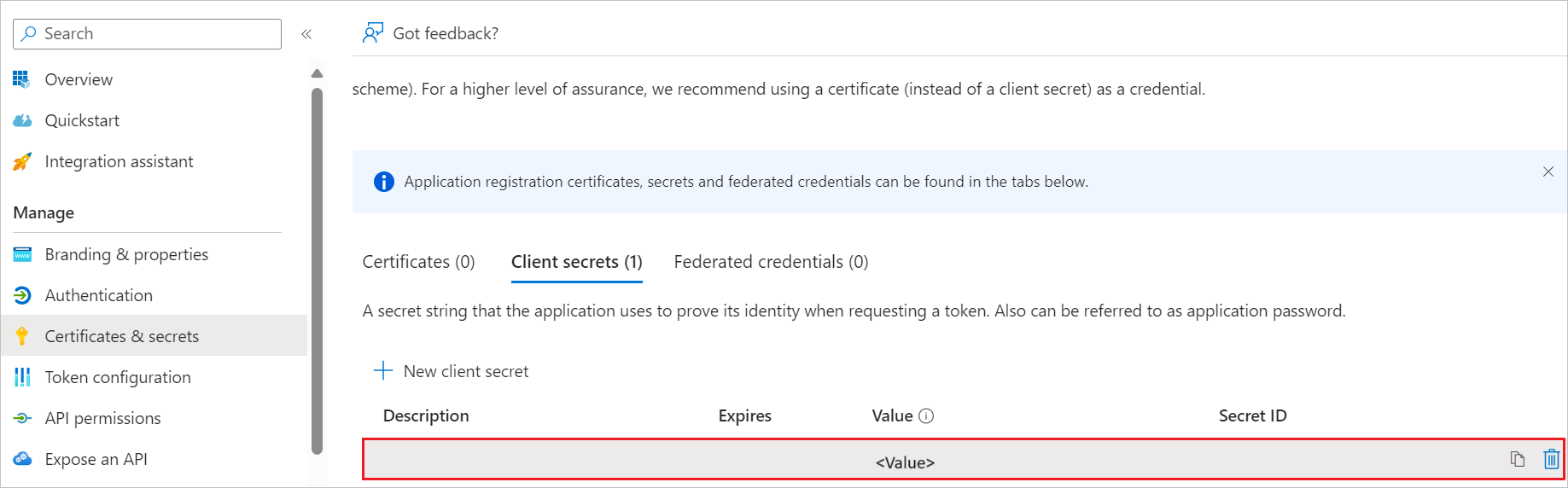

Nachdem Sie ein Client-Geheimnis hinzugefügt haben, wird der Wert generiert. Kopieren Sie den Wert, und verwenden Sie ihn später in der parallelen Konfiguration der Continuity Software Platform.

Erstellen einer Microsoft Entra-Testbenutzerin

In diesem Abschnitt erstellen Sie einen Testbenutzer namens "B.Simon".

- Melden Sie sich mindestens als Benutzeradministrator beim Microsoft Entra Admin Center an.

- Navigieren Sie zu Entra-ID-Benutzern>.

- Wählen Sie oben auf dem Bildschirm " Neuen Benutzer>erstellen" aus.

- Führen Sie in den Benutzereigenschaften die folgenden Schritte aus:

- Geben Sie im Feld Anzeigename den Wert

B.Simonein. - Geben Sie im Feld "Benutzerprinzipalname"username@companydomain.extension ein. Beispiel:

B.Simon@contoso.com. - Aktivieren Sie das Kontrollkästchen Kennwort anzeigen , und notieren Sie dann den Wert, der im Feld "Kennwort " angezeigt wird.

- Wählen Sie "Überprüfen" und "Erstellen" aus.

- Geben Sie im Feld Anzeigename den Wert

- Wählen Sie "Erstellen" aus.

Zuweisen der Microsoft Entra-Testbenutzerin

In diesem Abschnitt aktivieren Sie B.Simon, einmaliges Anmelden zu verwenden, indem Sie Zugriff auf die Continuity Software Platform gewähren.

- Melden Sie sich mindestens als Cloudanwendungsadministrator beim Microsoft Entra Admin Center an.

- Navigieren Sie zu Entra ID>Enterprise-Apps>Continuity Software Platform.

- Wählen Sie auf der App-Übersichtsseite "Benutzer und Gruppen" aus.

- Wählen Sie "Benutzer/Gruppe hinzufügen" und dann im Dialogfeld "Zuweisung hinzufügen" die Option "Benutzer und Gruppen" aus.

- Wählen Sie im Dialogfeld "Benutzer und Gruppen " in der Liste "Benutzer" die Option "B.Simon " und dann unten auf dem Bildschirm die Schaltfläche " Auswählen " aus.

- Wenn Sie davon ausgehen, dass den Benutzern eine Rolle zugewiesen wird, können Sie sie aus der Dropdownliste "Rolle auswählen " auswählen. Wurde für diese App keine Rolle eingerichtet, ist die Rolle „Standardzugriff“ ausgewählt.

- Wählen Sie im Dialogfeld " Zuweisung hinzufügen " die Schaltfläche " Zuweisen " aus.

Konfigurieren von Continuity Software Platform SSO

Im Folgenden finden Sie die Konfigurationsschritte zum Ausführen des OAuth/OIDC-Verbundsetups:

Melden Sie sich mit Administratorkonto bei der Continuity Software Platform an.

Wählen Sie auf der linken Leiste der Registerkarte "Einstellungen" die Option "Administrator" aus. Wählen Sie dann unter AccessIdentitätsanbieter aus.

Wählen Sie +aus.

Das Fenster " Identitätsanbieter hinzufügen " wird angezeigt.

a) Geben Sie im Feld "Name " den Namen für die Identifikation ein.

b. Geben Sie im Feld "Beschreibung " einen gültigen Beschreibungswert ein.

Abschnitt c. Wählen Sie Typ als Azure AD aus.

d. Fügen Sie im Feld "Client-ID " den Wert "Anwendungs-ID " ein, den Sie von der Entra-Seite kopiert haben.

e. Fügen Sie im Feld "Geheimer Clientschlüssel " den Wert ein, den Sie aus dem Abschnitt "Zertifikate und Geheime Schlüssel " auf der Entra-Seite kopiert haben.

f. Fügen Sie im Feld "Mandant " den Wert der Mandanten-ID ein, den Sie von der Entra-Seite kopiert haben.