Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

In diesem Artikel erfahren Sie, wie Sie Die Client-Managed von Qlik Sense Enterprise mit Microsoft Entra ID integrieren. Die Integration von Qlik Sense Enterprise Client-Managed mit Microsoft Entra ID ermöglicht Folgendes:

- Steuern Sie in Microsoft Entra ID, wer Zugriff auf Qlik Sense Enterprise hat.

- Ermöglichen Sie es Ihren Benutzern, sich mit ihren Microsoft Entra-Konten automatisch bei Qlik Sense Enterprise anzumelden.

- Verwalten Sie Ihre Konten an einem zentralen Ort.

Es gibt zwei Versionen von Qlik Sense Enterprise. Während in diesem Artikel die Integration mit den clientverwalteten Versionen behandelt wird, ist ein anderer Prozess für Qlik Sense Enterprise SaaS (Qlik Cloud-Version) erforderlich.

Voraussetzungen

Für die ersten Schritte benötigen Sie Folgendes:

- Ein Microsoft Entra-Abonnement. Falls Sie über kein Abonnement verfügen, können Sie ein kostenloses Azure-Konto verwenden.

- Qlik Sense Enterprise-Abonnement, für das einmaliges Anmelden (Single Sign-On, SSO) aktiviert ist

- Neben Cloudanwendungsadministrator*innen können auch Anwendungsadministrator*innen Anwendungen in Microsoft Entra ID hinzufügen und verwalten. Weitere Informationen finden Sie unter Integrierte Azure-Rollen.

Beschreibung des Szenarios

In diesem Artikel konfigurieren und testen Sie Microsoft Entra SSO in einer Testumgebung.

- Qlik Sense Enterprise unterstützt SP-initiiertes einmaliges Anmelden.

- Qlik Sense Enterprise unterstützt die Just-In-Time-Bereitstellung.

Hinzufügen von Qlik Sense Enterprise aus dem Katalog

Zum Konfigurieren der Integration von Qlik Sense Enterprise in Microsoft Entra ID müssen Sie Qlik Sense Enterprise aus dem Katalog der Liste mit den verwalteten SaaS-Apps hinzufügen.

- Melden Sie sich beim Microsoft Entra Admin Center mindestens als Cloudanwendungsadministrator an.

- Navigieren Sie zu Entra ID>Enterprise-Apps>Neue Anwendung.

- Geben Sie im Abschnitt Aus Katalog hinzufügen den Suchbegriff Qlik Sense Enterprise in das Suchfeld ein.

- Wählen Sie im Ergebnisbereich Qlik Sense Enterprise aus, und fügen Sie dann die App hinzu. Warten Sie einige Sekunden, während die App Ihrem Mandanten hinzugefügt wird.

Alternativ können Sie auch den Enterprise App Configuration Wizard verwenden. In diesem Assistenten können Sie Ihrem Mandanten eine Anwendung hinzufügen, der App Benutzer und Gruppen hinzufügen, Rollen zuweisen sowie die SSO-Konfiguration durchlaufen. Erfahren Sie mehr über Microsoft 365-Assistenten.

Konfigurieren und Testen des einmaligen Anmeldens (SSO) von Microsoft Entra für Qlik Sense Enterprise

Konfigurieren und testen Sie das einmalige Anmelden von Microsoft Entra mit Qlik Sense Enterprise mithilfe einer Testbenutzerin mit dem Namen Britta Simon. Damit SSO funktioniert, muss eine Linkbeziehung zwischen einem Microsoft Entra-Benutzer und dem entsprechenden Benutzer in Qlik Sense Enterprise eingerichtet werden.

Führen Sie zum Konfigurieren und Testen des einmaligen Anmeldens von Microsoft Entra mit Qlik Sense Enterprise die folgenden Schritte aus:

-

Konfigurieren des einmaligen Anmeldens (SSO) von Microsoft Entra, um Ihren Benutzer*innen die Verwendung dieses Features zu ermöglichen.

- Erstellen Sie einen Microsoft Entra-Testbenutzer – um microsoft Entra Single Sign-On mit Britta Simon zu testen.

- Weisen Sie den Microsoft Entra-Testbenutzer zu – damit Britta Simon microsoft Entra Single Sign-On verwenden kann.

-

Konfigurieren Sie das einmalige Anmelden für Qlik Sense Enterprise, um die Einstellungen für einmaliges Anmelden auf der Anwendungsseite zu konfigurieren.

- Erstellen Sie den Testbenutzer Von Qlik Sense Enterprise – um ein Gegenstück von Britta Simon in Qlik Sense Enterprise zu haben, das mit der Microsoft Entra-Darstellung des Benutzers verknüpft ist.

- Testen des einmaligen Anmeldens , um zu überprüfen, ob die Konfiguration funktioniert

Konfigurieren des einmaligen Anmeldens (SSO) von Microsoft Entra

Gehen Sie wie folgt vor, um das einmalige Anmelden von Microsoft Entra zu aktivieren.

Melden Sie sich beim Microsoft Entra Admin Center mindestens als Cloudanwendungsadministrator an.

Navigieren Sie zur Entra ID>Enterprise-Apps>Qlik Sense Enterprise Integrationsseite, suchen Sie den Abschnitt Verwalten und wählen Sie Einmaliges Anmelden aus.

Wählen Sie auf der Seite SSO-Methode auswählen die Methode SAML aus.

Wählen Sie auf der Seite Einmaliges Anmelden (SSO) mit SAML einrichten das Stiftsymbol für Grundlegende SAML-Konfiguration aus, um die Einstellungen zu bearbeiten.

Führen Sie im Abschnitt Grundlegende SAML-Konfiguration die folgenden Schritte aus:

a) Geben Sie im Textfeld Bezeichner eine URL in einem der folgenden Formate ein:

Bezeichner https://<Fully Qualified Domain Name>.qlikpoc.comhttps://<Fully Qualified Domain Name>.qliksense.comb. Geben Sie im Textfeld Antwort-URL eine URL nach folgendem Muster ein:

https://<Fully Qualified Domain Name>:443{/virtualproxyprefix}/samlauthn/Abschnitt c. Geben Sie im Textfeld Anmelde-URL eine URL im folgenden Format ein:

https://<Fully Qualified Domain Name>:443{/virtualproxyprefix}/hubHinweis

Diese Werte sind nicht real. Aktualisieren Sie diese Werte mit dem tatsächlichen Bezeichner, der Antwort-URL und der Anmelde-URL, die weiter unten in diesem Artikel erläutert werden, oder wenden Sie sich an das Supportteam von Qlik Sense Enterprise Client , um diese Werte abzurufen. Der Standardport für die URLs ist 443, Sie können ihn jedoch gemäß den Anforderungen Ihrer Organisation anpassen.

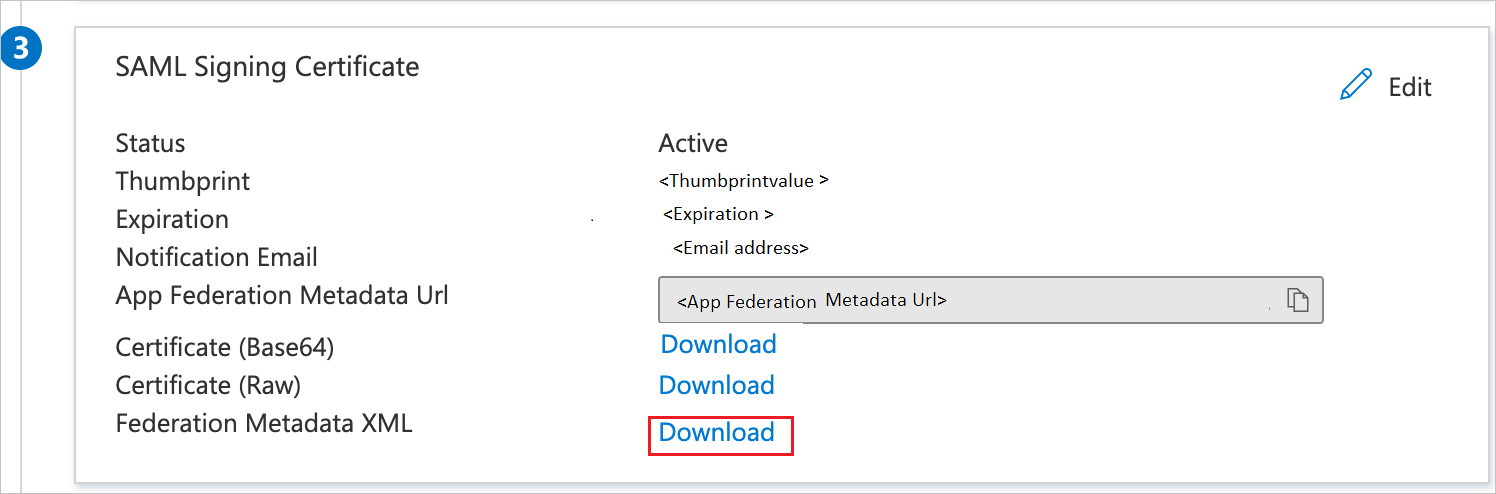

Suchen Sie auf der Seite Einmaliges Anmelden (SSO) mit SAML einrichten im Abschnitt SAML-Signaturzertifikat in den verfügbaren Optionen die Ihre Anforderungen entsprechende Verbundmetadaten-XML, und speichern Sie sie auf Ihrem Computer.

Erstellen und Zuweisen eines Microsoft Entra-Testbenutzers

Befolgen Sie die Anweisungen in der Schnellstartanleitung "Erstellen und Zuweisen eines Benutzerkontos", um ein Testbenutzerkonto namens B.Simon zu erstellen.

Konfigurieren des einmaligen Anmeldens für Qlik Sense Enterprise

Navigieren Sie als Benutzer mit Rechten zum Erstellen von Konfigurationen für virtuelle Proxys zur Qlik Sense Qlik Management Console (QMC).

Wählen Sie im QMC das Menüelement "Virtuelle Proxys" aus.

Wählen Sie unten auf dem Bildschirm die Schaltfläche Neu erstellen aus.

Der Bearbeitungsbildschirm für den virtuellen Proxy wird angezeigt. Auf der rechten Seite des Bildschirms befindet sich ein Menü zum Anzeigen von Konfigurationsoptionen.

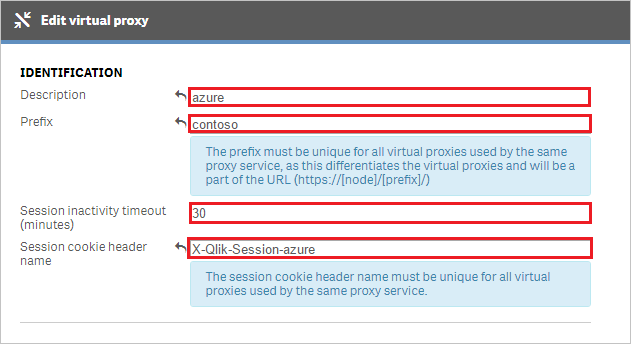

Geben Sie bei aktivierter Menüoption „Identification“ die identifizierenden Informationen für die Azure-Konfiguration des virtuellen Proxys ein.

a) Das Feld Description (Beschreibung) enthält einen Anzeigenamen für die Konfiguration des virtuellen Proxys. Geben Sie einen Wert als Beschreibung ein.

b. Mit dem Feld Präfix wird der Endpunkt des virtuellen Proxys für die Verbindung mit Qlik Sense per einmaligem Anmelden von Microsoft Entra angegeben. Geben Sie einen eindeutigen Präfixnamen für diesen virtuellen Proxy ein.

Abschnitt c. Session inactivity timeout (minutes) (Timeout bei Sitzungsinaktivität (Minuten)) ist das Timeout für Verbindungen über diesen virtuellen Proxy.

d. Unter Session cookie header name (Headername für Sitzungscookie) wird der Cookiename zum Speichern des Sitzungsbezeichners für die Qlik Sense-Sitzung angegeben, die einem Benutzer nach der erfolgreichen Authentifizierung zugeordnet wird. Dieser Name muss eindeutig sein.

Wählen Sie die Menüoption "Authentifizierung" aus, um sie sichtbar zu machen. Der Bildschirm „Authentication“ wird angezeigt.

a) Mit dem Dropdownmenü Anonymous access mode (anonymer Zugriffsmodus) wird festgelegt, ob anonyme Benutzer*innen über den virtuellen Proxy auf Qlik Sense zugreifen können. Die Standardoption ist No anonymous user.

b. Mit dem Dropdownmenü Authentifizierungsmethode wird festgelegt, welches Authentifizierungsschema vom virtuellen Proxy verwendet wird. Wählen Sie in der Dropdownliste SAML aus. Daraufhin werden weitere Optionen angezeigt.

Abschnitt c. Geben Sie im Feld SAML host URI den Hostnamen ein, den Benutzer*innen eingeben müssen, um über diesen virtuellen SAML-Proxy auf Qlik Sense zuzugreifen. Der Hostname ist der URI des Qlik Sense-Servers.

d. Geben Sie im Feld SAML entity IDden gleichen Wert wie im Feld „SAML host URI“ ein.

e. Unter SAML-IdP-Metadaten wird die Datei ausgewählt, die Sie zuvor im Abschnitt Bearbeiten von Verbundmetadaten der Microsoft Entra-Konfiguration bearbeitet haben. Vor dem Hochladen der IdP-Metadaten muss die Datei bearbeitet werden, um Informationen zu entfernen und so den richtigen Ablauf zwischen Microsoft Entra ID und dem Qlik Sense-Server sicherzustellen. Verwenden Sie die obige Anleitung, falls Sie die Datei noch bearbeiten müssen. Wenn die Datei bearbeitet wurde, wählen Sie die Schaltfläche "Durchsuchen" und dann die bearbeitete Metadatendatei aus, um sie in die virtuelle Proxykonfiguration hochzuladen.

f. Geben Sie den Attributnamen oder den Schemaverweis für das SAML-Attribut ein, das für die UserID steht, die von Microsoft Entra ID an den Qlik Sense-Server gesendet wird. Informationen zum Schemaverweis sind auf den Azure-App-Bildschirmen zur Post-Konfiguration verfügbar. Geben Sie zum Verwenden des Namensattributs

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/nameein.g. Geben Sie den Wert für das Benutzerverzeichnis ein, das den Benutzern zugeordnet ist, wenn sie sich über die Microsoft Entra-ID beim Qlik Sense-Server authentifizieren.Enter the value for the user directory that's attached to users when they authenticate to Qlik Sense server through Microsoft Entra ID. Hartcodierte Werte müssen in eckige Klammern [] gesetzt werden. Wenn Sie ein Attribut verwenden möchten, das in der Microsoft Entra-SAML-Anweisung gesendet wird, geben Sie den Namen des Attributs in diesem Textfeld ohne eckige Klammern ein.

h. Unter SAML signing algorithm wird die Service Provider-Zertifikatsignatur (hier: Qlik Sense-Server) für die Konfiguration des virtuellen Proxys festgelegt. Ändern Sie den SAML-Signaturalgorithmus in SHA-256, wenn für den Qlik Sense-Server ein vertrauenswürdiges Zertifikat verwendet wird, das per Microsoft Enhanced RSA und AES Cryptographic Provider generiert wurde.

Ich. Im Abschnitt für die SAML-Attributzuordnung können weitere Attribute, z. B. Gruppen, zur Verwendung in Sicherheitsregeln an Qlik Sense gesendet werden.

Wählen Sie die Menüoption LASTENAUSGLEICH aus, um sie sichtbar zu machen. Der Bildschirm „Load Balancing“ wird angezeigt.

Wählen Sie die Schaltfläche "Neuen Serverknoten hinzufügen", wählen Sie den oder die Engine-Knoten aus, an die Qlik Sense Sitzungen aus Lastenausgleichsgründen gesendet werden sollen, und wählen Sie anschließend die Schaltfläche "Hinzufügen".

Wählen Sie die Option "Erweitert" aus, um sie sichtbar zu machen. Der Bildschirm „Advanced“ wird angezeigt.

In der Positivliste der Hosts sind die Hostnamen aufgeführt, die akzeptiert werden, wenn eine Verbindung mit dem Qlik Sense-Server hergestellt wird. Geben Sie den Hostnamen ein, der von Benutzern bzw. Benutzerinnen angegeben werden muss, wenn eine Verbindung mit dem Qlik Sense-Server hergestellt werden soll. Der Hostname ist der gleiche Wert wie der SAML-Host-URI ohne

https://.Wählen Sie die Schaltfläche Anwenden aus.

Wählen Sie "OK", um die Warnmeldung zu akzeptieren, die besagt, dass der Proxy, der mit dem virtuellen Proxy verknüpft ist, neu gestartet wird.

Rechts auf dem Bildschirm wird das Menü „Associated items“ angezeigt. Wählen Sie die Menüoption "Proxys" aus.

Der Proxybildschirm wird angezeigt. Wählen Sie unten die Schaltfläche Link aus, um einen Proxy mit dem virtuellen Proxy zu verknüpfen.

Wählen Sie den Proxyknoten aus, der diese Verbindung mit dem virtuellen Proxy unterstützt, und wählen Sie die Schaltfläche Link aus. Nach dem Verknüpfen wird der Proxy unter zugeordneten Proxys aufgeführt.

Nach etwa fünf bis 10 Sekunden wird die Meldung "Aktualisierter QMC" angezeigt. Wählen Sie die Schaltfläche QMC aktualisieren aus.

Wenn der QMC aktualisiert wird, wählen Sie das Menüelement "Virtuelle Proxys" aus. Der Eintrag mit dem neuen virtuellen SAML-Proxy wird in der Tabelle auf dem Bildschirm angezeigt. Wählen Sie den virtuellen Proxy-Eintrag aus.

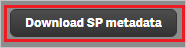

Unten auf dem Bildschirm ist die Schaltfläche zum Herunterladen der SP-Metadaten aktiviert. Wählen Sie die Schaltfläche SP-Metadaten herunterladen aus, um die Metadaten in einer Datei zu speichern.

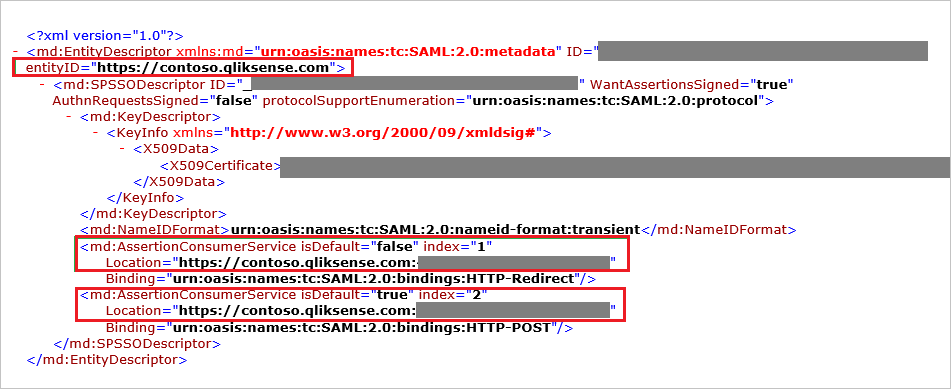

Öffnen Sie die SP-Metadatendatei. Sehen Sie sich die Einträge entityID und AssertionConsumerService an. Diese Werte entsprechen dem Bezeichner, der Anmelde-URL und der Antwort-URL in der Microsoft Entra-Anwendungskonfiguration. Fügen Sie diese Werte in der Microsoft Entra-Anwendungskonfiguration im Abschnitt Domäne und URLs für Qlik Sense Enterprise ein. Sofern sie nicht übereinstimmen, ersetzen Sie sie im Konfiguration-Assistenten der Microsoft Entra-App.

Erstellen eines Qlik Sense Enterprise-Testbenutzers

Qlik Sense Enterprise unterstützt die Just-In-Time-Bereitstellung. Benutzer werden dem Repository „USERS“ (BENUTZER) von Qlik Sense Enterprise automatisch hinzugefügt, wenn sie das SSO-Feature nutzen. Darüber hinaus können Clients QMC verwenden und einen Benutzerverzeichnisconnector (User Directory Connector, UDC) erstellen, um Benutzer in Qlik Sense Enterprise aus dem LDAP ihrer Wahl (etwa Active Directory) vorab aufzufüllen.

Testen des einmaligen Anmeldens

In diesem Abschnitt testen Sie die Microsoft Entra-Konfiguration für einmaliges Anmelden mit den folgenden Optionen.

Wählen Sie "Diese Anwendung testen" aus. Diese Option leitet an die Anmelde-URL von Qlik Sense Enterprise um, unter der Sie den Anmeldefluss initiieren können.

Rufen Sie direkt die Qlik Sense Enterprise-Anmelde-URL auf, und initiieren Sie den Anmeldeflow.

Sie können „Meine Apps“ von Microsoft verwenden. Wenn Sie die Kachel "Qlik Sense Enterprise" in "Meine Apps" auswählen, werden Sie zur Anmelde-URL von Qlik Sense Enterprise weitergeleitet. Weitere Informationen zu „Meine Apps“ finden Sie in dieser Einführung.

Verwandte Inhalte

Nach dem Konfigurieren von Qlik Sense Enterprise können Sie die Sitzungssteuerung erzwingen, die in Echtzeit vor der Exfiltration und Infiltration vertraulicher Unternehmensdaten schützt. Die Sitzungssteuerung basiert auf bedingtem Zugriff. Erfahren Sie, wie Sie die Sitzungssteuerung mit Microsoft Defender for Cloud Apps erzwingen.