Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

In diesem Artikel erfahren Sie, wie Sie Tulpen in Microsoft Entra ID integrieren. Die Integration von Tulip mit Microsoft Entra ID ermöglicht Folgendes:

- Sie können in Microsoft Entra ID steuern, wer Zugriff auf Tulip hat.

- Sie können Ihren Benutzer*innen ermöglichen, sich mit ihren Microsoft Entra-Konten automatisch bei Tulip anzumelden.

- Verwalten Sie Ihre Konten an einem zentralen Ort.

Voraussetzungen

In diesem Artikel wird davon ausgegangen, dass Sie bereits über die folgenden Voraussetzungen verfügen:

- Ein Microsoft Entra-Benutzerkonto mit einem aktiven Abonnement. Wenn Sie noch kein Konto besitzen, können Sie kostenlos ein Konto erstellen.

- Eine der folgenden Rollen:

- Tulip-Abonnement, für das einmalige Anmelden (Single Sign-On, SSO) aktiviert ist

Hinweis

Diese Integration kann auch über die Microsoft Entra US Government Cloud-Umgebung verwendet werden. Sie finden diese Anwendung im Microsoft Entra-Anwendungskatalog für die US Government-Cloud. Sie können sie auf die gleiche Weise wie in der öffentlichen Cloud konfigurieren.

Beschreibung des Szenarios

In diesem Artikel konfigurieren und testen Sie Microsoft Entra SSO in einer Testumgebung.

- Tulip unterstützt IDP-initiiertes einmaliges Anmelden.

Hinzufügen von Tulip aus dem Katalog

Um die Integration von Tulip mit Microsoft Entra ID zu konfigurieren, müssen Sie Tulip aus dem Katalog Ihrer Liste der verwalteten SaaS-Apps hinzufügen.

- Melden Sie sich beim Microsoft Entra Admin Center mindestens als Cloudanwendungsadministrator an.

- Navigieren Sie zu Entra ID>Enterprise-Apps>Neue Anwendung.

- Geben Sie im Abschnitt Aus Katalog hinzufügen den Suchbegriff Tulip in das Suchfeld ein.

- Wählen Sie im Ergebnisbereich Tulip aus und fügen Sie dann die App hinzu. Warten Sie einige Sekunden, während die App Ihrem Mandanten hinzugefügt wird.

Alternativ können Sie auch den Enterprise App Configuration Wizard verwenden. In diesem Assistenten können Sie Ihrem Mandanten eine Anwendung hinzufügen, der App Benutzer und Gruppen hinzufügen, Rollen zuweisen sowie die SSO-Konfiguration durchlaufen. Erfahren Sie mehr über Microsoft 365-Assistenten.

Konfigurieren und Testen des einmaligen Anmeldens (SSO) von Microsoft Entra für Tulip

Führen Sie zum Konfigurieren und Testen des einmaligen Anmeldens von Microsoft Entra mit Tulip die folgenden Schritte aus:

Konfigurieren des einmaligen Anmeldens von Microsoft Entra, um den Benutzenden die Verwendung dieses Features zu ermöglichen.

Konfigurieren des einmaligen Anmeldens für Tulip, um die Einstellungen für einmaliges Anmelden auf der Anwendungsseite zu konfigurieren.

- Um einmaliges Anmelden für eine Tulip-Instanz mit vorhandenen Benutzer*innen zu konfigurieren, wenden Sie sich an support@tulip.co.

Konfigurieren des einmaligen Anmeldens (SSO) von Microsoft Entra

Führen Sie die folgenden Schritte aus, um einmaliges Anmelden von Microsoft Entra zu aktivieren.

Melden Sie sich beim Microsoft Entra Admin Center mindestens als Cloudanwendungsadministrator an.

Navigieren Sie zu Entra ID>Enterprise-Apps>Tulip>Single Sign-On.

Wählen Sie auf der Seite SSO-Methode auswählen die Methode SAML aus.

Wählen Sie auf der Seite " Einmaliges Anmelden mit SAML einrichten " das Stiftsymbol für die grundlegende SAML-Konfiguration aus, um die Einstellungen zu bearbeiten.

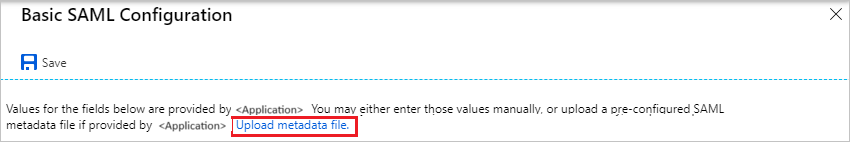

Führen Sie im Abschnitt Grundlegende SAML-Konfiguration die folgenden Schritte aus, wenn Sie über eine Dienstanbieter-Metadatendatei verfügen:

a. Laden Sie die Tulip-Metadatendatei herunter. Diese finden Sie auf der Seite mit den Einstellungen in Ihrer Tulip-Instanz.

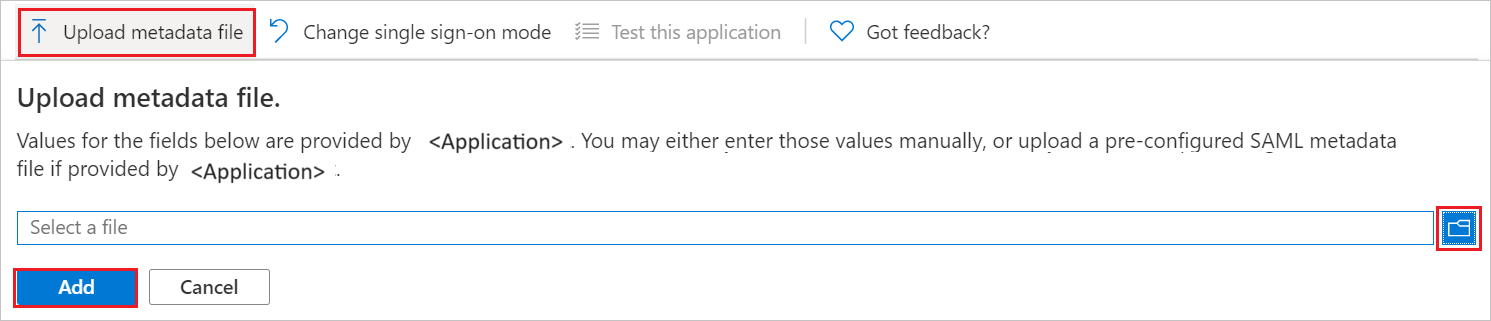

b. Wählen Sie " Metadatendatei hochladen" aus.

b. Wählen Sie das Ordnerlogo aus, um die Metadatendatei auszuwählen und "Hochladen" auszuwählen.

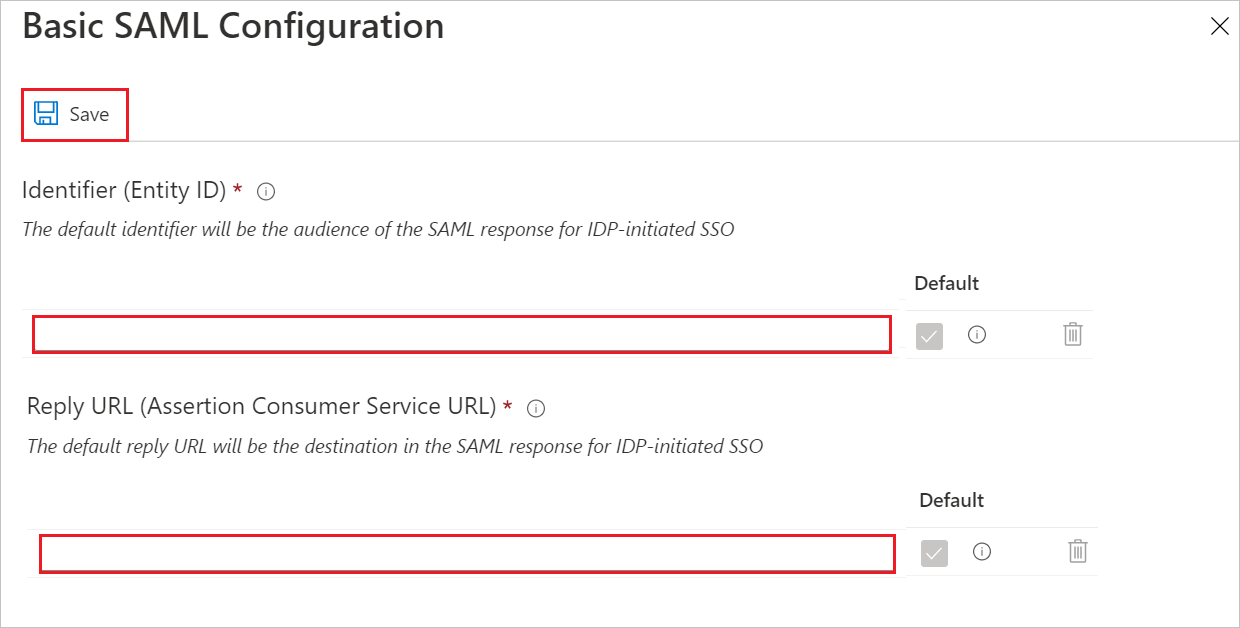

c. Nach dem erfolgreichen Upload der Metadatendatei werden die Werte unter Bezeichner und Antwort-URL im Abschnitt „Grundlegende SAML-Konfiguration“ automatisch eingefügt.

Hinweis

Wenn die Werte "Bezeichner" und "Antwort-URL " nicht automatisch ausgefüllt werden, füllen Sie die Werte entsprechend Ihrer Anforderung manuell aus.

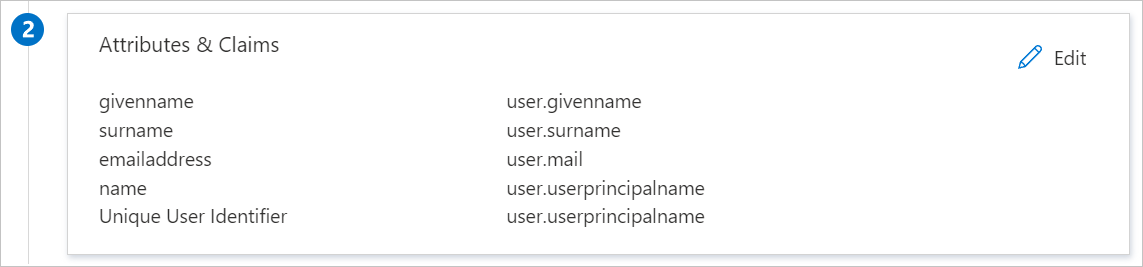

Die Tulip-Anwendung erwartet die SAML-Assertionen in einem bestimmten Format. Daher müssen Sie Ihrer Konfiguration der SAML-Tokenattribute benutzerdefinierte Attributzuordnungen hinzufügen. Der folgende Screenshot zeigt die Liste der Standardattribute. Wenn

nameIDeine E-Mail-Adresse sein muss, ändern Sie das Format inPersistent.

Darüber hinaus wird von der Tulip-Anwendung erwartet, dass in der SAML-Antwort noch einige weitere Attribute zurückgegeben werden (siehe unten). Diese Attribute werden ebenfalls vorab aufgefüllt, Sie können sie jedoch nach Bedarf überprüfen.

Name Quellattribut Anzeigename Anzeigename des Benutzers E-Mail-Adresse Benutzer-E-Mail badgeID user.employeeid groups Benutzergruppen Navigieren Sie auf der Seite Einmaliges Anmelden (SSO) mit SAML einrichten im Abschnitt SAML-Signaturzertifikat zu Verbundmetadaten-XML, und wählen Sie Herunterladen aus, um das Zertifikat herunterzuladen und auf Ihrem Computer zu speichern.

Konfigurieren des SSO für Tulip

Melden Sie sich bei Ihrer Tulip-Instanz als Kontobesitzer*in an.

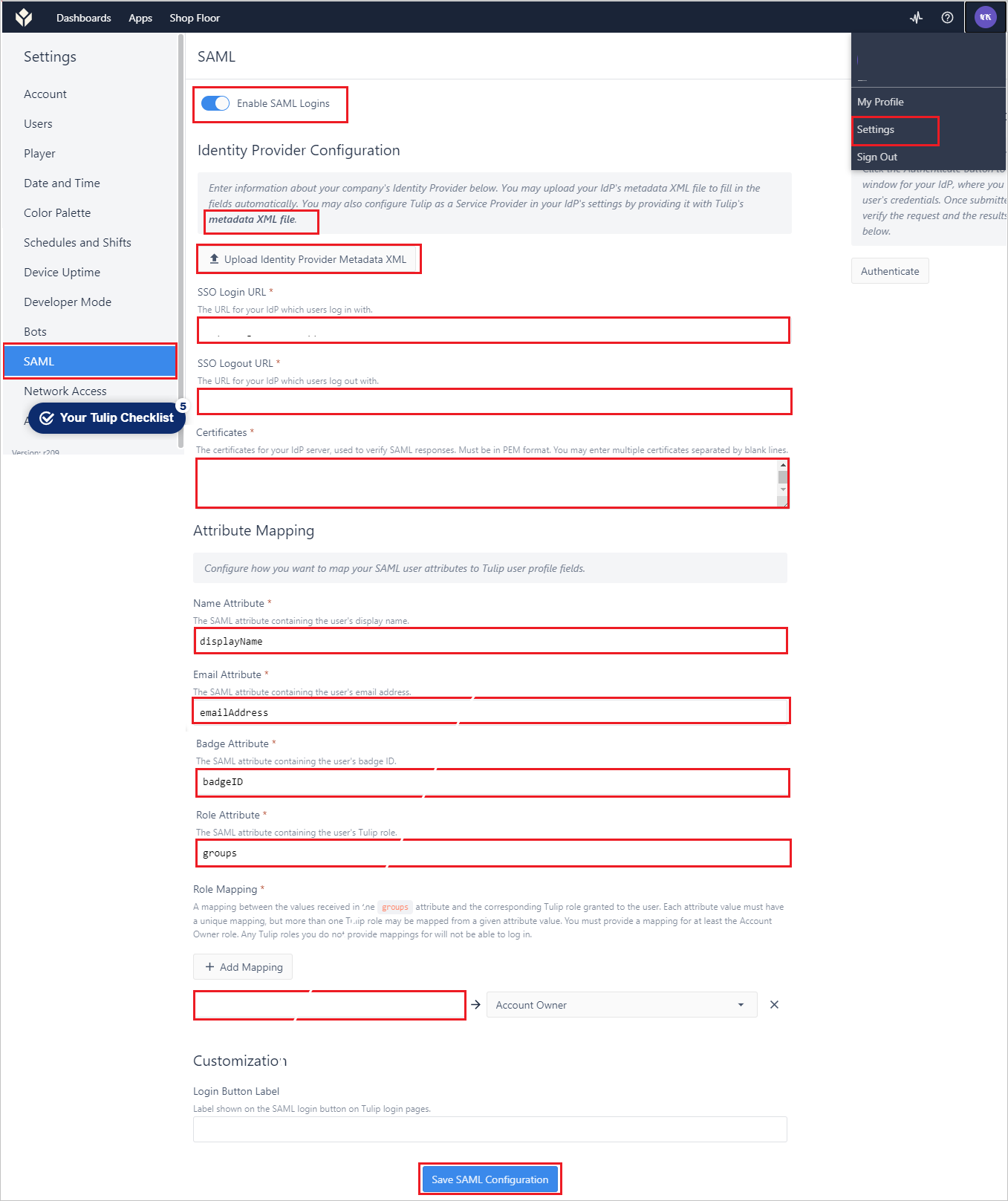

Wechseln Sie zur SAML-Einstellung>, und führen Sie die folgenden Schritte auf der folgenden Seite aus.

a) Aktivieren Sie die SAML-Anmeldungen.

b. Wählen Sie metadaten-XML-Datei aus, um die Metadatendatei des Dienstanbieters herunterzuladen, und verwenden Sie diese Datei, um sie im Abschnitt "Grundlegende SAML-Konfiguration " im Azure-Portal hochzuladen.

c. Laden Sie die Verbundmetadaten-XML-Datei von Azure in Tulpen hoch. Dadurch werden die Werte für SSO-Anmeldung, SSO-Abmelde-URL und die Zertifikate aufgefüllt.

d. Vergewissern Sie sich, dass die Attribute "Name", "E-Mail" und "Abzeichen" nicht null sind, d. h. beliebige eindeutige Zeichenfolgen in alle drei Eingabefelder eingeben und eine Testauthentifizierung mit der

AuthenticateSchaltfläche rechts ausführen.e. Kopieren Sie nach erfolgreicher Authentifizierung die gesamte Anspruchs-URL, und fügen Sie sie in die entsprechende Zuordnung für die Attribute „Name“, „Email“ und „badgeID“ ein.

Fügen Sie den Wert für Name Attribute als

http://schemas.microsoft.com/identity/claims/displaynameoder die entsprechende Anspruchs-URL ein.Fügen Sie den Wert für Email Attribute als

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/nameoder die entsprechende Anspruchs-URL ein.Fügen Sie den Wert für Badge Attribute als

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/badgeIDoder die entsprechende Anspruchs-URL ein.Fügen Sie den Wert für Role Attribute als

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/groupsoder die entsprechende Anspruchs-URL ein.

f. Wählen Sie "SAML-Konfiguration speichern" aus.

Verwandte Inhalte

Nach dem Konfigurieren von Tulip können Sie die Sitzungssteuerung erzwingen, die in Echtzeit vor der Exfiltration und Infiltration vertraulicher Unternehmensdaten schützt. Die Sitzungssteuerung basiert auf bedingtem Zugriff. Erfahren Sie, wie Sie die Sitzungssteuerung mit Microsoft Defender for Cloud Apps erzwingen.

Wenden Sie sich an support@tulip.co, falls Sie weitere Fragen haben oder vorhandene Benutzer*innen in Tulip migrieren möchten, damit diese SAML nutzen können.