Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Erfahren Sie mehr über den Identitätswechsel und wann er in Ihren Exchange-Dienstanwendungen eingesetzt werden kann.

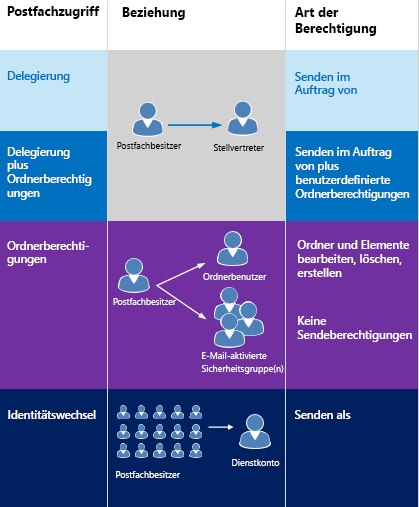

Benutzer können mithilfe der folgenden drei Möglichkeiten auf Postfächer anderer Benutzer zugreifen:

Fügen Sie Delegaten hinzu, und geben Sie Berechtigungen für jeden Delegaten an.

Ändern Sie Ordnerberechtigungen direkt.

Verwenden Sie den Identitätswechsel.

Wann sollten eher der Identitätswechsel als Stellvertreter oder Ordnerberechtigungen eingesetzt werden? Die folgenden Richtlinien helfen Ihnen bei der Entscheidung.

Verwenden Sie Ordnerberechtigungen, wenn Sie einen Benutzerzugriff auf einen Ordner bereitstellen möchten, dem Benutzer jedoch keine „Senden im Auftrag von"-Berechtigungen geben möchten.

Verwenden Sie den Stellvertreterzugriff , wenn Sie einem Benutzer die Berechtigung erteilen möchten, Arbeiten im Auftrag eines anderen Benutzers durchzuführen. In der Regel handelt es sich dabei um eine 1:1- oder 1:viele-Berechtigung - beispielsweise ein einzelner Verwaltungsassistent, der den Kalender für einen Administrator verwaltet, oder ein einzelner Raumbelegungsplaner, der die Kalender für eine Gruppe von Besprechungsräumen verwaltet.

Verwenden Sie den Identitätswechsel, wenn Sie eine Dienstanwendung haben, die auf mehrere Postfächer zugreifen muss und als Postfachbesitzer agieren soll.

Der Identitätswechsel ist die beste Wahl für den Umgang mit mehreren Postfächern, da Sie einfach einem Dienstkonto die Berechtigung erteilen können, auf alle Postfächer in einer Datenbank zuzugreifen. Die Stellvertretung und Ordnerberechtigungen sind die beste Wahl, wenn Sie nur einigen Benutzern den Zugriff gewähren, da Sie für jedes Postfach einzeln Berechtigungen hinzufügen müssen. Abbildung 1 veranschaulicht einige der Unterschiede zwischen den einzelnen Zugriffstypen.

Abbildung 1: Möglichkeiten für den Zugriff auf Postfächer anderer Benutzer

Der Identitätswechsel ist ideal für Anwendungen, die eine Verbindung zu Exchange Online, Exchange Online als Teil von Office 365 und lokalen Versionen von Exchange herstellen und Vorgänge ausführen, wie z. B. das Archivieren von E-Mails, das automatische Einstellen von Abwesenheitsnachrichten für abwesende Benutzer oder eine andere Aufgabe, für die die Anwendung als Besitzer eines Postfachs agieren muss. Wenn eine Anwendung den Identitätswechsel zum Senden einer Nachricht verwendet, wird die E-Mail so angezeigt, als hätte Sie der Postfachbesitzer gesendet. Es gibt für den Empfänger keine Möglichkeit, herauszufinden, dass die Nachricht vom Dienstkonto versendet wurde. Die Stellvertretung hingegen erteilt einem anderen Postfachkonto die Berechtigung, im Auftrag eines Postfachbesitzers zu agieren. Wenn eine E-Mail-Nachricht von einem Delegaten gesendet wird, identifiziert der Wert "from" den Postfachbesitzer, und der Wert "sender" identifiziert den Delegaten, der die E-Mail gesendet hat.

Sicherheitsaspekte für Identitätswechsel

Mit dem Identitätswechsel kann ein Aufrufer einen Identitätswechsel für ein angegebenes Benutzerkonto vornehmen. Dadurch kann der Aufrufer Vorgänge ausführen, indem er die Berechtigungen verwendet, die dem imitierten Konto zugeordnet sind, statt die Berechtigungen zu verwenden, die dem Konto des Aufrufers zugeordnet sind. Aus diesem Grund sollten Sie folgende Sicherheitsaspekte berücksichtigen:

Nur Konten, denen von einem Exchange-Serveradministrator die ApplicationImpersonation-Rolle gewährt wurde, können den Identitätswechsel verwenden.

Für exchange lokal sollten Sie einen Verwaltungsbereich erstellen, der den Identitätswechsel auf eine angegebene Gruppe von Konten beschränkt. Wenn Sie keinen Verwaltungsbereich erstellen, wird die ApplicationImpersonation-Rolle allen Konten in einem Unternehmen gewährt. Wenn Sie die moderne Hybridauthentifizierung konfiguriert haben, können Sie auch Microsoft Entra bedingten Zugriff verwenden, um die Zugriffssteuerung anzuwenden.

Für Exchange Online sollten Sie einen Verwaltungsbereich erstellen, der den Identitätswechsel auf eine angegebene Gruppe von Konten beschränkt. Wenn Sie keinen Verwaltungsbereich erstellen, wird die ApplicationImpersonation-Rolle allen Konten in einem Unternehmen gewährt. Sie können auch Microsoft Entra bedingten Zugriff verwenden, um die Zugriffssteuerung anzuwenden.

In der Regel wird die ApplicationImpersonation-Rolle einem Dienstkonto gewährt, das einer bestimmten Anwendung oder eine Gruppe von Anwendungen zugeordnet ist, statt einem Benutzerkonto. Sie können beliebig viele Dienstkonten erstellen.

Sie können weitere Informationen über die Konfiguration des Identitätswechsels lesen, Sie sollten jedoch mit Ihrem Exchange-Administrator zusammenarbeiten, um zu gewährleisten, dass die erforderlichen Dienstkonten mit den Berechtigungen und dem Zugriff erstellt werden, der die Sicherheitsanforderungen Ihres Unternehmens erfüllt.

Inhalt dieses Abschnitts

Überlegungen zur Leistung für EWS-Identitätswechsel

Wenn ein EWS-Identitätswechsel verwendet wird, sollte X-AnchorMailbox immer ordnungsgemäß festgelegt werden. Andernfalls erhalten Sie möglicherweise die Fehlermeldungen 500 oder 503. Dies ist wichtig für die Leistung sowie für Benachrichtigungen mit Exchange Online/Exchange 2013. Wenn Sie die Einstellung nicht festlegen, kann Sie die für die Ausführung des Aufrufs benötigte Zeit verdoppeln oder vervielfachen. In einigen Fällen können auch Timeouts auftreten.