Verwenden von Microsoft Intune zum Beheben von Sicherheitsrisiken, die von Microsoft Defender für Endpunkt identifiziert wurden

Wenn Sie Microsoft Defender für Endpunkt in Microsoft Intune integrieren, können Sie das Bedrohungs- und Sicherheitsrisikomanagement von Defender für Endpunkt mithilfe von Intune-Sicherheitsaufgaben nutzen. Sicherheitsaufgaben in Intune helfen Intune-Administratoren dabei, viele Geräteschwächen zu verstehen und dann zu beheben, die von der Sicherheitsrisikoverwaltungsfunktion von Microsoft Defender für Endpunkt identifiziert werden. Diese Integration bietet einen risikobasierten Ansatz für die Ermittlung und Priorisierung von Sicherheitsrisiken und kann dazu beitragen, die Antwortzeit für Die Behebung in Ihrer gesamten Umgebung zu verbessern.

Bedrohungs- und Sicherheitsrisikomanagement ist Teil von Microsoft Defender für Endpunkt.

Funktionsweise der Integration

Nachdem Sie Intune mit Microsoft Defender für Endpunkt verbunden haben, empfängt Defender für Endpunkt Bedrohungs- und Sicherheitsrisikodetails von den Geräten, die Sie mit Intune verwalten. Diese Details werden sicherheitsrelevanten Administratoren in der Microsoft Defender Security Center-Konsole angezeigt.

In der Microsoft Defender Security Center-Konsole können Sicherheitsadministratoren Endpunktsicherheitsrisiken überprüfen und darauf reagieren, indem sie einige einfache Aktionen ausführen, die Sicherheitsaufgaben für Microsoft Intune erstellen. Sicherheitsaufgaben werden sofort im Microsoft Intune Admin Center angezeigt, wo sie für Intune-Administratoren sichtbar sind, die dann die Details verwenden können, um die Probleme zu beheben.

- Sicherheitsrisiken basieren auf den Bedrohungen oder Problemen, die von Microsoft Defender für Endpunkt beim Scannen und Auswerten eines Geräts ausgewertet werden.

- Nicht alle Sicherheitsrisiken und Probleme, die Defender für Endpunkt identifiziert, unterstützen die Behebung über Intune. Solche Probleme führen nicht zur Erstellung einer Sicherheitsaufgabe für Intune.

Sicherheitsaufgaben identifizieren Folgendes:

- Die Art des Sicherheitsrisikos

- Priorität

- Status

- Schritte zum Beheben des Sicherheitsrisikos

Im Admin Center kann ein Intune-Administrator die Aufgabe überprüfen und dann annehmen oder ablehnen. Nachdem ein Administrator eine Aufgabe in Intune angenommen hat, kann er mithilfe von Intune die Sicherheitsanfälligkeit beheben, wobei er sich an den details der Aufgabe orientiert.

Nach erfolgreicher Wartung legt der Intune-Administrator die Sicherheitsaufgabe auf Aufgabe abschließen fest. Dieser Status wird in Intune angezeigt und an Defender für Endpunkt zurückgegeben, wo Sicherheitsadministratoren den überarbeiteten Status für die Sicherheitsanfälligkeit bestätigen können.

Informationen zu Sicherheitsaufgaben:

Jede Sicherheitsaufgabe verfügt über einen Wartungstyp:

Anwendung: Es wurde eine Anwendung mit einem Sicherheitsrisiko oder Problem identifiziert, das durch Intune gemindert werden kann. Angenommen, Microsoft Defender für Endpunkt identifiziert ein Sicherheitsrisiko bei einer App namens Contoso Media Player v4, und ein Administrator erstellt eine Sicherheitsaufgabe, um diese App zu aktualisieren. Bei Contoso Media Player handelt es sich um eine nicht verwaltete App, die mit Intune bereitgestellt wurde, und es könnte ein Sicherheitsupdate oder eine neue Version einer Anwendung geben, die das Problem behebt.

Konfiguration: Hierbei handelt es sich um Sicherheitsrisiken in Ihrer Umgebung, die mithilfe von Endpunktsicherheitsrichtlinien von Intune behoben werden können. Angenommen, Microsoft Defender für Endpunkt erkennt, dass Geräte über keinen Schutz vor potenziell unerwünschten Anwendungen verfügen. Ein Administrator erstellt eine Sicherheitsaufgabe für dieses Problem, die eine Entschärfung der Einstellung Aktion für potenziell unerwünschte Apps als Teil der Microsoft Defender Antivirus-Profil für Antivirus-Richtlinie identifiziert.

Wenn ein Konfigurationsproblem keine plausible Korrektur enthält, die Intune bereitstellen kann, erstellt Microsoft Defender für Endpunkt keine Sicherheitsaufgabe dafür.

Wartungsaktionen:

Zu den gängigen Wiederherstellungsaktionen gehören:

- Blockieren der Ausführung einer Anwendung

- Bereitstellen eines Betriebssystemupdates, um das Sicherheitsrisiko zu mindern.

- Bereitstellen einer Endpunktsicherheitsrichtlinie zum Mindern des Sicherheitsrisikos

- Ändern eines Registrierungswerts.

- Deaktivieren oder Aktivieren einer Konfiguration, um das Sicherheitsrisiko zu beeinflussen.

- Eingreifen erforderlich-Benachrichtigungen an den Administrator wegen der Bedrohung, wenn keine geeignete Empfehlung bereitgestellt werden kann.

Workflowbeispiel:

Im folgenden Beispiel wird der Workflow zum Ermitteln eines Sicherheitsrisikos einer Anwendung für die Behebung veranschaulicht. Derselbe allgemeine Workflow gilt für Konfigurationsprobleme:

Eine Überprüfung von Microsoft Defender für Endpunkt identifiziert ein Sicherheitsrisiko bei einer App namens Contoso Media Player v4, und ein Administrator erstellt eine Sicherheitsaufgabe, um diese App zu aktualisieren. Der Contoso Media Player ist eine nicht verwaltete App, die nicht mit Intune bereitgestellt wurde.

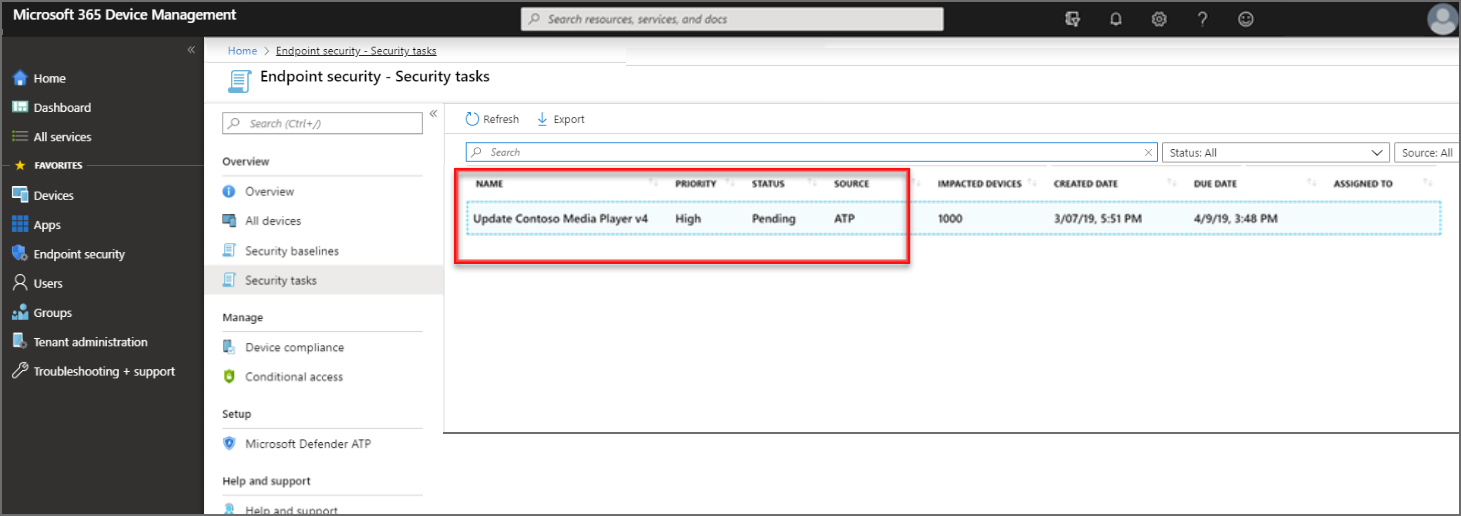

Diese Sicherheitsaufgabe wird im Microsoft Intune Admin Center mit dem Status Ausstehend angezeigt:

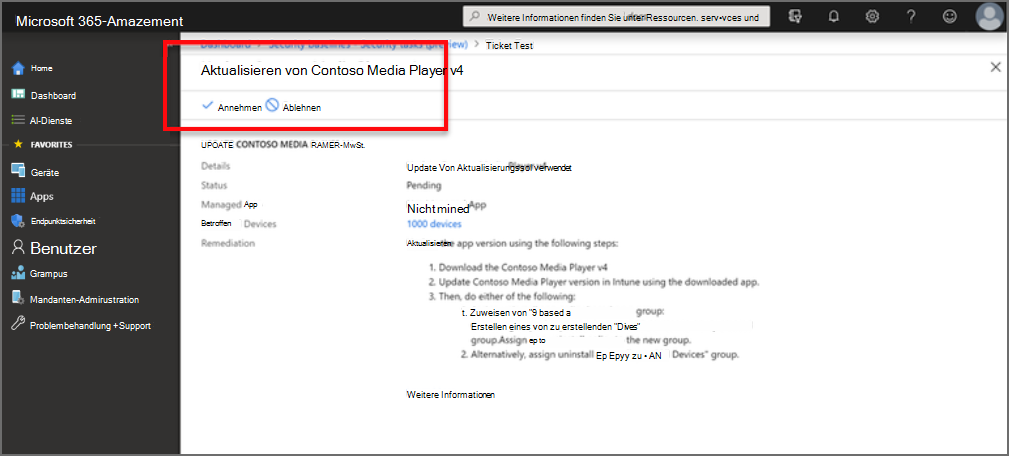

Der Intune-Administrator wählt die Sicherheitsaufgabe aus, um Details zur Aufgabe anzuzeigen. Dann wählt der Administrator Akzeptieren aus, wodurch der Status in Intune und in Defender für Endpunkt in Akzeptiert geändert wird.

Der Administrator korrigiert dann die Aufgabe gemäß der bereitgestellten Anleitung. Die Anleitung variiert je nach Art der erforderlichen Wiederherstellung. Sofern verfügbar, enthält eine Anleitung für Abhilfemaßnahmen Links, über die relevante Bereiche für Konfigurationen in Intune geöffnet werden.

Da der Media Player in diesem Beispiel keine verwaltete App ist, kann Intune nur Textanweisungen bereitstellen. Für eine verwaltete App könnte Intune Anweisungen zum Herunterladen einer aktualisierten Version bereitstellen und einen Link zum Öffnen der Bereitstellung für die App bereitstellen, damit die aktualisierten Dateien der Bereitstellung hinzugefügt werden können.

Nach Abschluss der Wartung öffnet der Intune-Administrator die Sicherheitsaufgabe und wählt Aufgabe abschließen aus. Der Korrekturstatus wird für Intune und in Defender für Endpunkt aktualisiert, wo Sicherheitsadministratoren den überarbeiteten Status für das Sicherheitsrisiko bestätigen.

Voraussetzungen

Abonnements:

- Microsoft Intune Plan 1

- Microsoft Defender für Endpunkt (Registrieren Sie sich für eine kostenlose Testversion.)

Intune-Konfigurationen für Defender für Endpunkt:

Konfigurieren Sie eine Dienst-zu-Dienst-Verbindung mit Microsoft Defender für Endpunkt.

Stellen Sie eine Gerätekonfigurationsrichtlinie mit dem Profiltyp Microsoft Defender für Endpunkt (Desktopgeräte mit Windows 10 oder höher) auf Geräten bereit, die Microsoft Defender für Endpunkt zum Bewerten des Risikos verwenden.

Informationen zum Einrichten von Intune für die Zusammenarbeit mit Defender für Endpunkt finden Sie unter Erzwingen der Konformität für Windows Defender für Endpunkt mit bedingtem Zugriff in Intune.

Arbeiten mit Sicherheitsaufgaben

Bevor Sie mit Sicherheitsaufgaben arbeiten können, müssen diese im Defender Security Center erstellt werden. Informationen zur Verwendung des Microsoft Defender Security Center zum Erstellen von Sicherheitsaufgaben finden Sie unter Beheben von Sicherheitsrisiken mittels Bedrohungs- und Sicherheitsrisikomanagement in der Dokumentation zu Defender für Endpunkt.

So verwalten Sie Sicherheitsaufgaben:

Melden Sie sich beim Microsoft Intune Admin Center an.

Wählen Sie Endpunktsicherheit>Sicherheitsaufgaben aus.

Wählen Sie eine Aufgabe aus der Liste aus, um ein Ressourcenfenster mit weiteren Details zu dieser Sicherheitsaufgabe zu öffnen.

Während Sie das Ressourcenfenster für die Sicherheitsaufgabe anzeigen, können Sie zusätzliche Links auswählen:

- VERWALTETE APPS: Anzeigen der anfälligen App. Wenn die Sicherheitsanfälligkeit für mehrere Apps gilt, zeigt Intune eine gefilterte Liste von Apps an.

- GERÄTE: Anzeigen einer Liste Anfälliger Geräte, über die Sie mittels Links zu einem Eintrag mit weiteren Details zu der Sicherheitslücke auf dem Gerät wechseln können.

- ANFORDERER: Verwenden Sie den Link zum Senden einer E-Mail an den Administrator, der diese Sicherheitsaufgabe übermittelt hat.

- HINWEISE: Lesen benutzerdefinierter Nachrichten, die vom Anforderer übermittelt werden, wenn Sie die Sicherheitsaufgabe öffnen.

Wählen Sie Akzeptieren oder Ablehnen aus, um eine Benachrichtigung an Defender für Endpunkt über Ihre geplante Aktion zu senden. Wenn Sie eine Aufgabe akzeptieren oder ablehnen, können Sie Hinweise übermitteln, die an Defender für Endpunkt gesendet werden.

Öffnen Sie nach dem Akzeptieren einer Aufgabe die Sicherheitsaufgabe erneut (wenn sie geschlossen wurde), und befolgen Sie die WARTUNG-Details, um das Sicherheitsrisiko zu beheben. Die von Defender für Endpunkt in den Details der Sicherheitsaufgabe bereitgestellten Anleitungen hängen von dem beteiligten Sicherheitsrisiko ab.

Wenn dies möglich ist, enthalten die Wartungsanweisungen Links, die die relevanten Konfigurationsobjekte im Microsoft Intune Admin Center öffnen.

Nach Abschluss der Korrekturschritte öffnen Sie die Sicherheitsaufgabe, und wählen Sie Aufgabe abschließen aus. Diese Aktion aktualisiert den Status der Sicherheitsaufgabe in Intune und Defender für Endpunkt.

Nach erfolgreicher Korrektur kann die Bewertung des Gefahrenpotenzials durch Risiken in Microsoft Defender für Endpunkt sinken, basierend auf neuen Informationen von den korrigierten Geräten.

Nächste Schritte

Weitere Informationen zu Intune und Microsoft Defender für Endpunkt.

Lesen Sie Intune Mobile Threat Defense.

Schauen Sie sich das Dashboard für das Bedrohungs- und Sicherheitsrisikomanagement in Microsoft Defender für Endpunkt an.