Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Die anfängliche Dokumentübermittlung ist Teil der Vorbewertungsphase der Zertifizierung. Die bereitgestellten Informationen geben Zertifizierungsanalysten den Hintergrund, der erforderlich ist, um zu ermitteln, welche Kontrollen und Systemkomponenten für Ihre Bewertung in den Geltungsbereich fallen. Dieses Dokument soll nur als Beispiel dafür dienen, was von der ursprünglichen Dokumentübermittlung erwartet wird. Die von Ihnen bereitgestellte Dokumentation hängt davon ab, wie Ihre Lösung entworfen, implementiert und verwaltet wird.

Das Klonfeature von Partner Center ermöglicht Entwicklern das Kopieren von Beweisen aus einer anderen App/einem anderen Agent während der ersten Dokumentübermittlungsphase.

Welche Hostingumgebung oder welches Dienstmodell wird zum Ausführen Ihrer App/Ihres Agents verwendet?

Software-as-a-Service (SaaS) ist ein cloudbasiertes Softwarebereitstellungsmodell, bei dem Benutzer über das Internet auf Anwendungen zugreifen, anstatt sie lokal zu installieren und zu verwalten. Der ISV hostet und verwaltet die App/den Agent, die Infrastruktur, die Sicherheit und updates, während Kunden in der Regel über ein Abonnementmodell bezahlen.

Platform-as-a-Service (PaaS) ist ein Clouddienstmodell, bei dem die Infrastrukturkomponenten vom Clouddienstanbieter verwaltet werden. ISVs sind nur für die Bereitstellung ihrer eigenen Anwendungen und Dienste verantwortlich. Beispiele hierfür sind Azure-App Services, Azure Functions und Azure CDN.

Infrastructure-as-a-Service (IaaS) ist ein Clouddienstmodell, bei dem Ihr Clouddienstanbieter Ihre Infrastrukturkomponenten hostet, aber ISVs weiterhin für die individuelle Bereitstellung und Verwaltung der Komponenten wie Virtual Machines/Betriebssysteme, Datenspeicher und Netzwerkkomponenten verantwortlich sind. Beispiele hierfür sind Azure Virtual Machine und Azure Disk Storage.

IsV Hosted bedeutet in diesem Kontext, dass kein Clouddienstanbieter verwendet wird. Der ISV verwaltet seine eigenen Server, Datenträger und Netzwerke unabhängig lokal.

Hybrid bedeutet in diesem Kontext, dass eines der oben genannten Modelle verwendet wird. Beispielsweise können einige ISVs eine Mischung aus IaaS-Diensten und PaaS-Diensten verwenden, um ihre App zu unterstützen, oder sie verfügen über einige lokal gehostete ISV-Komponenten und lagern andere an einen Clouddienstanbieter aus. Wenn Sie eines von mehreren Dienstmodellen verwenden, wählen Sie Hybrid aus.

Penetrationstestbericht

Fügen Sie den vollständigen Penetrationstestbericht mit Datumsangaben hinzu, die darauf schließen lassen, dass er innerhalb der letzten 12 Monate abgeschlossen wurde.

Dieser Bericht muss aus manuellen Penetrationstests erstellt werden. Er darf nicht die Ausgabe eines automatisierten Scan-/Testtools sein.

Dieser Bericht muss die Umgebung enthalten, die die Bereitstellung der App/des Agents unterstützt, sowie jede zusätzliche Umgebung, die den Betrieb der App/Add-Ins/des Agents unterstützt.

Weitere Informationen zum erforderlichen Umfang der Bewertung finden Sie hier.

Systemkomponentenbestand

Ein aktueller Bestand aller Systemkomponenten, die von der unterstützenden Infrastruktur verwendet werden. Dies wird verwendet, um die Stichprobenentnahme bei der Durchführung der Bewertungsphase zu unterstützen. Wenn Ihre Umgebung PaaS enthält, wäre es nützlich, wenn Sie Details zu allen genutzten PaaS-Diensten angeben können.

Hinweis: IaaS/PaaS verfügt nicht über Hardware, die unter der Kontrolle von ISVs liegt. Geben Sie in diesem Fall eine Liste oder einen Screenshot aller visuellen Ressourcen an.

Beispiel:

| Ressourcenname | Objekttyp | Beschreibung | Hersteller | Modell |

|---|---|---|---|---|

| D212 | Windows-Computer | Virtueller Computer | Nicht zutreffend | Nicht zutreffend |

| LT101 | Laptop | Arbeitsstation | Microsoft | Surface 3 |

| C2938 | Option | Option | Nicht zutreffend | Nicht zutreffend |

| LXM2 | Linux Computer | Testcomputer | Nicht zutreffend | Nicht zutreffend |

Softwareinventar

Ein aktueller Bestand aller Softwareressourcen, einschließlich aller Software, die in der Bereichsumgebung verwendet wird, zusammen mit den Versionen.

Beispiel:

| Software | Publisher | Version | Zweck |

|---|---|---|---|

| Windows Server | Microsoft 2016 | Build 14393 | Serverbetriebssystem für die Produktionsumgebung |

| Linux Ubuntu | Nicht zutreffend | 16.04 (Xenial) | Serverbetriebssystem, das innerhalb der DMZ verwendet wird. |

| Esxi | Vmware | 6.5.0 (Build 13004031) | Wird zur Unterstützung der virtuellen Server verwendet. |

| Mysql (Windows) | Nicht zutreffend | 8.0.2.1 | Datenbankserver zum Speichern des Chatverlaufs. |

| Tomcat | Apache | 7.0.92 | Kundenportal. |

| IIS | Microsoft | 10.0 | Unterstützt die APIs. |

Abhängigkeiten von Drittanbietern

Dokumentation mit allen Abhängigkeiten, die von der App/dem Add-In/Agent mit den aktuell ausgeführten Versionen verwendet werden.

Beispiel:

| Webabhängigkeiten | Aktuelle Version in Verwendung |

|---|---|

| Jquery | 3.5.1 |

| React | 16.13.1 |

| Bootstrap | 4.5.2 |

| Express | 4.17.1 |

| Angular | 10.0.14 |

| AngularJS | 1.8.0 |

Öffentliche IP-Adressen

Details aller öffentlichen IP-Adressen und URLs, die von der unterstützenden Infrastruktur verwendet werden. Dies muss den vollständigen routingfähigen IP-Bereich umfassen, der der Umgebung zugeordnet ist, es sei denn, eine angemessene Segmentierung wurde implementiert, um den verwendeten Bereich aufzuteilen (es ist ein angemessener Nachweis für die Segmentierung erforderlich).

Beispiel:

| URLs | IP-Adresse |

|---|---|

| https://portal.contoso.com | 40.113.200.201 |

| https://filesapi.contoso.com | 40.113.200.201 |

| https://customerapi.contoso.com | 40.113.200.202 |

| https://bot.contoso.com | 40.113.200.202 |

| Nicht verfügbar (Sprungserver) | 40.113.200.200 |

Ressourcenendpunkte

API-Name Endpunktadresse Contoso-Kunden-API https://customerapi.contoso.com Contoso Bot Service https://bot.contoso.com Contoso Files-APIhttps://filesapi.contoso.com

Eine vollständige Liste aller API-Endpunkte, die von Ihrer App/Ihrem Agent verwendet werden, einschließlich intern entwickelter und externer Ressourcenendpunkte. Um den Umgebungsbereich besser zu verstehen, geben Sie API-Endpunktstandorte in Ihrer Umgebung an.

Beispiel:

| API-Name | Endpunktadresse |

|---|---|

| Contoso-Kunden-API | https://customerapi.contoso.com |

| Contoso Bot Service | https://bot.contoso.com |

| Contoso Files-API | https://filesapi.contoso.com |

| Microsoft Graph | https://graph.microsoft.com/v1.0/| |

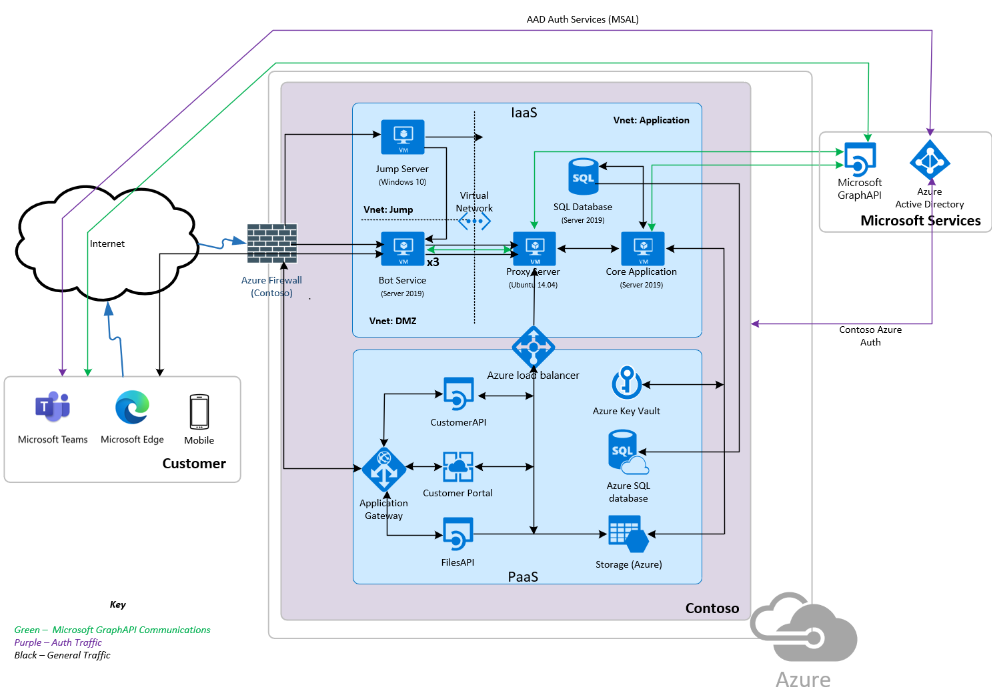

Architekturdiagramm

Ein logisches Architekturdiagramm, das eine allgemeine Übersicht über die unterstützende Infrastruktur Ihrer App/Add-Ins/Agents darstellt. Dies muss alle Hostingumgebungen und die unterstützende Infrastruktur umfassen, die die App/Add-Ins/den Agent unterstützen. Dieses Diagramm MUSS alle verschiedenen unterstützenden Systemkomponenten innerhalb der Umgebung darstellen, um Zertifizierungsanalysten dabei zu helfen, systeme im Umfang zu verstehen und die Stichprobenentnahme zu bestimmen. Geben Sie auch an, welcher Hostingumgebungstyp verwendet wird. SaaS, ISV Hosted, IaaS, PaaS oder Hybrid. Wenn PaaS verwendet wird, geben Sie die verschiedenen PaaS-Dienste an, die zur Bereitstellung der unterstützenden Dienste in der Umgebung verwendet werden. Stellen Sie sicher, dass alle KI-Integrationen enthalten sind.

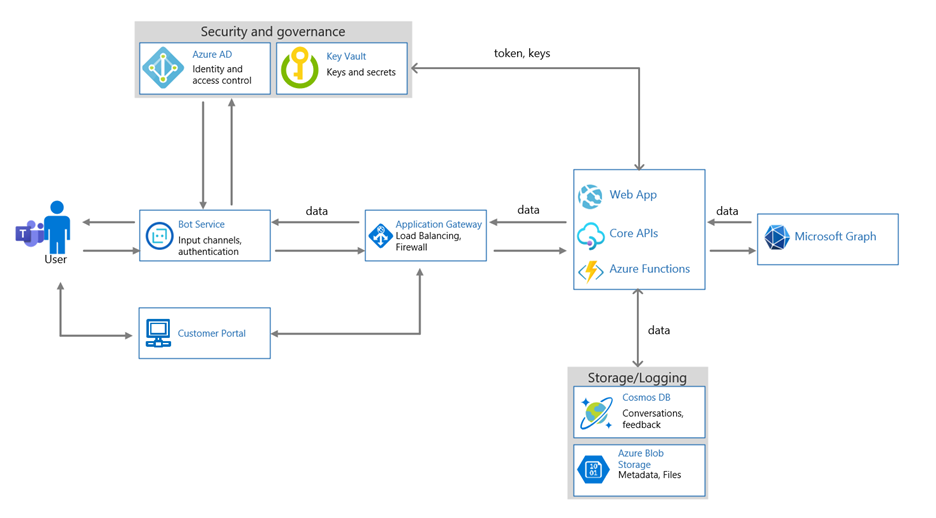

Datenfluss Diagramm

Flussdiagramme, die Folgendes beschreiben:

Daten fließen zu und von der App/dem Add-In/Agent (einschließlich Kundendaten).

Datenflüsse innerhalb der unterstützenden Infrastruktur (sofern zutreffend)

Diagramme, die zeigen, wo und welche Daten gespeichert werden, wie Daten an externe Dritte weitergegeben werden (einschließlich Details zu den Drittanbietern) und wie Daten während der Übertragung über offene/öffentliche Netzwerke und ruhende Netzwerke geschützt werden.

Externe Zertifizierungen (SOC2, PCI DSS, FedRamp, ISO27001) – OPTIONAL

Wenn Sie bereits eine SOC2-, PCI-DSS-, FedRamp- oder ISO27001-Zertifizierung erhalten haben und innerhalb der letzten 12 Monate einen Bericht ausgestellt haben, der den gesamten Umfang der Anwendung, die zertifiziert wird, sowie die unterstützende Umgebung enthält, können Sie dies während Ihrer ersten Dokumentübermittlung übermitteln. Wir versuchen, es zu verwenden, um eine Teilmenge von Steuerelementen zu erfüllen und Ihre Bewertung zu beschleunigen. Dies ist jedoch nicht erforderlich, um eine Microsoft 365-Zertifizierung zu erhalten.