Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Contoso wechselt von einer lokalen, zentralisierten IT-Infrastruktur zu einem cloud-inklusiven Setup, das cloudbasierte persönliche Produktivitätsworkloads und -anwendungen umfasst.

Vorhandene IT-Infrastruktur von Contoso

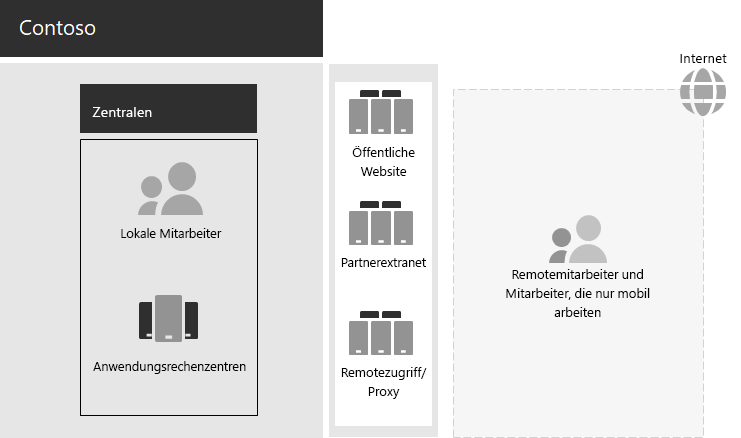

Contoso nutzt eine weitestgehend zentrale lokale IT-Infrastruktur mit Anwendungsrechenzentren in der Pariser Zentrale.

Hier sehen Sie die Zentrale mit Anwendungsrechenzentren, einer DMZ und dem Internet.

In den lokalen Anwendungsrechenzentren wird Folgendes gehostet:

- Benutzerdefinierte Branchenanwendungen, die SQL Server und andere Linux-Datenbanken verwenden.

- Eine Reihe von älteren SharePoint-Servern.

- Server auf Organisations- und Teamebene für das Speichern von Dateien.

Darüber hinaus unterstützt jedes regionales Hub-Büro eine Reihe von Servern mit einer ähnlichen Gruppe von Anwendungen. Diese Server werden von regionalen IT-Abteilungen gesteuert.

Die Durchsuchbarkeit über die Anwendungen und Daten dieser separaten Rechenzentren an mehreren geografischen Standorten hinweg bleibt eine Herausforderung.

In der DMZ der Contoso-Zentrale bieten verschiedene Servergruppen Folgendes:

- Hosting für die öffentliche Website von Contoso, auf der Kunden Produkte, Teile, Lieferungen und Dienstleistungen bestellen können.

- Hosting für das Contoso-Partnerextranet für die Kommunikation und Zusammenarbeit mit Partnern.

- VPN-basierter Remotezugriff (virtuelles privates Netzwerk) auf das Contoso-Intranet und Webproxyfunktion für Mitarbeiter in der Pariser Zentrale.

Geschäftsanforderungen von Contoso

Die Geschäftsanforderungen von Contoso fallen in fünf Standard Kategorien:

Produktivität

Vereinfachen der Zusammenarbeit

Ersetzen Sie die auf E-Mail- und Dateifreigaben basierende Zusammenarbeit durch ein Onlinemodell, das Echtzeitänderungen an Dokumenten, einfachere Onlinebesprechungen und aufgezeichnete Konversationsthreads ermöglicht.

Mehr Produktivität für Telearbeiter und Mobilmitarbeiter

Da viele Mitarbeiter von zu Hause aus oder vor Ort arbeiten, ersetzen Sie die eng engpässende VPN-Lösung durch einen leistungsfähigen Zugriff auf Contoso-Daten und -Ressourcen in der Cloud.

Mehr Kreativität und Innovation

Nutzen Sie die Vorteile der neuesten visuellen Lern- und Ideenfindungsmethoden, einschließlich Freihand und 3D-Visualisierung.

Sicherheit

Identitäts- und Zugriffsverwaltung: Erzwingen Sie mehrstufige und andere Formen der Authentifizierung und schützen Sie Anmeldeinformationen für Benutzer- und Administratorkonten.

Bedrohungsschutz: Schutz vor externen Sicherheitsbedrohungen, einschließlich E-Mail und betriebssystembasierter Schadsoftware.

Informationsschutz: Sperren Sie den Zugriff auf hochwertige digitale Ressourcen wie Kundendaten, Entwurfs- und Fertigungsspezifikationen und Mitarbeiterinformationen, und verschlüsseln Sie diese.

Sicherheitsverwaltung: Überwachen Sie den Sicherheitsstatus, erkennen und reagieren Sie auf Bedrohungen in Echtzeit.

Remote- und Mobilzugriff und Geschäftspartner

Verbessern der Sicherheit für Remotemitarbeiter und mobile Mitarbeiter: Implementieren Sie BYOD (Bring Your Own Device) und die unternehmenseigene Geräteverwaltung, um den sicheren Zugriff, das korrekte Anwendungsverhalten und den Schutz von Unternehmensdaten sicherzustellen.

Reduzieren der Remotezugriffsinfrastruktur für Mitarbeiter: Reduzieren Sie die Wartungs- und Supportkosten, und verbessern Sie die Leistung der Remotezugriffslösung, indem Sie häufig verwendete Ressourcen in die Cloud verschieben.

Bessere Konnektivität und geringerer Mehraufwand für B2B-Transaktionen : Ersetzen Sie ein veraltetes und teures Partner-Extranet durch eine cloudbasierte Lösung, die die Verbundauthentifizierung verwendet.

Compliance

- Einhaltung regionaler gesetzlicher Anforderungen: Stellen Sie die Einhaltung der branchenspezifischen und regionalen Vorschriften für Datenspeicherung, Verschlüsselung, Datenschutz und personenbezogene Daten sicher, z. B. die Datenschutz-Grundverordnung (DSGVO) für die Europäische Union.

Verwaltung

- Geringerer IT-Aufwand für die Verwaltung von Software, die auf Client-PCs und -Geräten ausgeführt wird: Automatisieren Sie die Installation von Updates für das Windows-Betriebssystem und Microsoft 365 Apps for Enterprise im gesamten organization.

Zuordnen der Geschäftsanforderungen von Contoso zu Microsoft 365 enterprise

Die IT-Abteilung von Contoso hat vor der Bereitstellung die folgende Zuordnung der Geschäftsanforderungen für Microsoft 365 E5 Features ermittelt:

| Kategorie | Geschäftsanforderung | Microsoft 365 Enterprise-Produkte oder -Features |

|---|---|---|

| Produktivität | ||

| Vereinfachen der Zusammenarbeit | Microsoft Teams, SharePoint, OneDrive | |

| Mehr Produktivität für Telearbeiter und Mobilmitarbeiter | Microsoft 365-Arbeitslasten und cloudbasierte Daten | |

| Mehr Kreativität und Innovation | Windows Ink, Cortana at Work, PowerPoint | |

| Sicherheit | ||

| Identitäts- und Zugriffsverwaltung | Dedizierte globale Administratorkonten mit Microsoft Entra mehrstufiger Authentifizierung (MFA) und Microsoft Entra Privileged Identity Management (PIM) Mehrstufige Authentifizierung (MFA) für alle Benutzerkonten Bedingter Zugriff Sicherheitsleseberechtigter Windows Hello Windows Credential Guard |

|

| Bedrohungsschutz | Advanced Threat Analytics Windows Defender Defender für Office 365 Microsoft Defender für Office 365 Untersuchung und Reaktion auf Microsoft 365-Bedrohungen |

|

| Schutz von Daten | Azure Information Protection Verhinderung von Datenverlust (Data Loss Prevention, DLP) Windows Information Protection (WIP) Microsoft Defender for Cloud Apps Microsoft Intune |

|

| Sicherheitsverwaltung | Microsoft Defender für Cloud Windows Defender Security Center |

|

| Remote- und Mobilzugriff und Geschäftspartner | ||

| Mehr Sicherheit für Telearbeiter und Mobilmitarbeiter | Microsoft Intune | |

| Verkleinern der Remotezugriffsinfrastruktur für Mitarbeiter | Microsoft 365-Arbeitslasten und cloudbasierte Daten | |

| Verbessern der Konnektivität und geringerer Mehraufwand für B2B-Transaktionen | Verbundauthentifizierung und cloudbasierte Ressourcen | |

| Compliance | ||

| Einhalten von regionalen gesetzlichen Vorschriften | DSGVO-Features in Microsoft 365 | |

| Verwaltung | ||

| Geringerer IT-Aufwand für die Installation von Clientupdates | Windows 11 Enterprise Updates Microsoft 365 Apps for Enterprise-Updates |

Wichtig

Microsoft empfiehlt die Verwendung von Rollen mit den wenigsten Berechtigungen. Dies trägt zur Verbesserung der Sicherheit für Ihre Organisation bei. Globaler Administrator ist eine hoch privilegierte Rolle, die auf Notfallszenarien beschränkt werden sollte, wenn Sie keine vorhandene Rolle verwenden können.

Nächster Schritt

Erfahren Sie mehr über das lokale Netzwerk der Contoso Corporation und wie es für den Zugriff und die Latenz auf cloudbasierte Microsoft 365-Ressourcen optimiert wurde.