Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

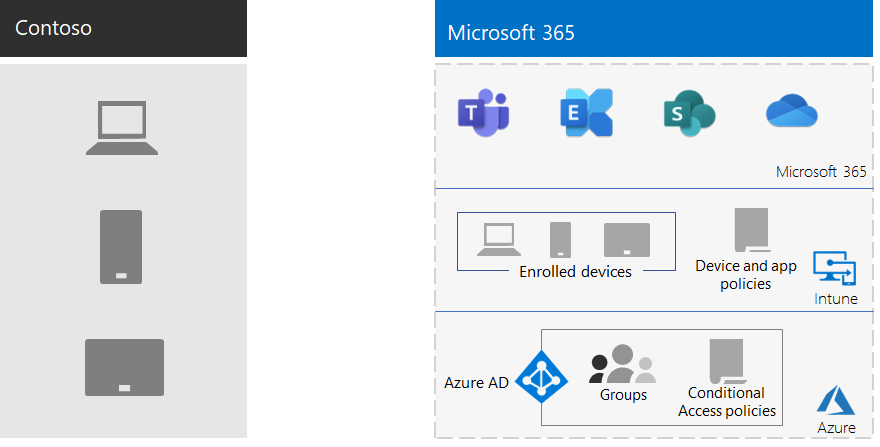

Microsoft 365 Enterprise umfasst Intune und eine Reihe von Azure-Diensten, die die Verwaltung und Sicherheit mobiler Geräte und Anwendungen unterstützen.

Contoso hat viele Mobile-fähige Mitarbeiter. Einige verfügen über Niederlassungen an Standorten von Contoso, andere haben keine Büros. Contoso benötigte eine Möglichkeit, die Produktivität der Mitarbeiter zu ermöglichen, aber die Geräte, die auf diesen Geräten gespeicherten Contoso-Daten und das Anwendungsverhalten sicher zu halten.

Plan

Contoso hat die folgenden Intune Anwendungsfälle der Verwaltung mobiler Geräte für Microsoft 365 Enterprise identifiziert:

- Schützen Sie Exchange Online E-Mails und Daten, damit mobile Geräte sicher darauf zugreifen können.

- Implementieren Sie ein BYOD-Programm (Bring Your Own Device) für Contoso-Mitarbeiter.

- Stellen Sie organization Telefone und freigegebene Tablets mit eingeschränkter Nutzung für Contoso-Mitarbeiter bereit.

Contoso verwendet Intune nicht für Folgendes:

- Ermöglichen Sie Mitarbeitern den sicheren Zugriff auf Microsoft 365 über einen nicht verwalteten öffentlichen Kiosk.

- Schützen Sie lokale E-Mails und Daten, damit mobile Geräte sicher darauf zugreifen können, da es keine lokalen Microsoft Exchange-Server gibt.

Bereitstellen

Contoso hat seine Infrastruktur für die Verwaltung mobiler Geräte folgendermaßen eingerichtet:

Legen Sie Intune als Mobile Geräteverwaltung(MDM)-Autorität fest, und verwenden Sie Intune in Azure, um Inhalte zu verwalten und die Geräte zu verwalten.

Erstellt Microsoft Entra Gruppen für Geräte für Die Registrierung und Intune Einstellungen und gerätebasierte Richtlinien für bedingten Zugriff

Weitere Informationen finden Sie unter Contoso-Richtlinien für bedingten Zugriff.

Die Apple-Geräteplattform wurde aktiviert, um Mitarbeiter mit iPads, iMacs und iPhones sowie unternehmenseigenen iPhones zu unterstützen.

Es wurden Contoso-spezifische Nutzungsbedingungen erstellt, die während der Installation des Unternehmensportals für Contoso auf mobilen Geräten angezeigt werden.

Für Geräte, die nicht registriert sind, wurden eine Reihe von MAM-Richtlinien (Mobile Application Management) implementiert, um eine Authentifizierung für den Zugriff auf Microsoft 365-Dienste zu erfordern.

Es wurden Intune-Richtlinien erstellt, die Folgendes erzwingen:

- Zulässige Apps.

- Geräteverschlüsselung, um nicht autorisierten Zugriff zu verhindern.

- Eine sechsstellige PIN oder ein Kennwort.

- Ein Inaktivitätstimeoutzeitraum.

- Antiviren- und Schadsoftwareschutz sowie Signaturupdates mit Windows Defender auf Windows 11 Geräten.

- Automatische Updates auf Windows 11 Geräten, die die neuesten Sicherheitsupdates enthalten.

- Übertragen von Zertifikaten auf verwaltete Geräte

- Eine klare Trennung von geschäfts- und personenbezogenen Daten. Benutzer oder Administratoren können Unternehmensdaten selektiv vom Gerät löschen, während personenbezogene Daten wie Bilder, persönliche E-Mail-Konten und persönliche Dateien unverändert bleiben.

Contoso hat bereitgestellte PCs und unternehmenseigene Smartphones und Tablets registriert, indem sie den entsprechenden Intune Gerätegruppen hinzugefügt wurden. Sie haben auch ein BYOD-Programm für Mitarbeiter eingerichtet, um ihre persönlichen Geräte zu registrieren. Registrierte Geräte erhalten Intune Richtlinien, die zu verwalteten und geschützten Geräten und deren Anwendungen führen. Geräte, die nicht registriert sind, verfügen über MAM-Richtlinien (Mobile Application Management), die zulässige Anwendungen angeben.

Dies ist die Architektur der Contoso-Bereitstellung für die Verwaltung mobiler Geräte.

Nächster Schritt

Erfahren Sie, wie Contoso die Informationsschutzfunktionen von Microsoft 365 Enterprise nutzt, um wichtige digitale Ressourcen in seinen organization zu klassifizieren, zu identifizieren und zu schützen.