Konfigurieren von Microsoft Defender für Endpunkt unter iOS-Features

Gilt für:

- Microsoft Defender für Endpunkt Plan 1

- Microsoft Defender für Endpunkt Plan 2

- Microsoft Defender XDR

Möchten Sie Defender für Endpunkt erfahren? Registrieren Sie sich für eine kostenlose Testversion

Hinweis

Defender für Endpunkt unter iOS würde ein VPN verwenden, um das Webschutzfeature bereitzustellen. Dies ist kein reguläres VPN und ein lokales/Selbstschleifen-VPN, das keinen Datenverkehr außerhalb des Geräts annimmt.

Bedingter Zugriff mit Defender für Endpunkt unter iOS

Microsoft Defender for Endpoint unter iOS zusammen mit Microsoft Intune und Microsoft Entra ID ermöglicht das Erzwingen von Richtlinien für Gerätekonformität und bedingten Zugriff basierend auf der Geräterisikobewertung. Defender für Endpunkt ist eine MTD-Lösung (Mobile Threat Defense), die Sie bereitstellen können, um diese Funktion über Intune zu verwenden.

Weitere Informationen zum Einrichten des bedingten Zugriffs mit Defender für Endpunkt unter iOS finden Sie unter Defender für Endpunkt und Intune.

Webschutz und VPN

Defender für Endpunkt unter iOS enthält und aktiviert standardmäßig das Webschutzfeature. Webschutz unterstützt das Schützen von Geräten vor Bedrohungen im Web und schützt Benutzer vor Phishingangriffen. Antiphishing und benutzerdefinierte Indikatoren (URL und Domäne) werden als Teil des Webschutzes unterstützt. IP-basierte benutzerdefinierte Indikatoren werden unter iOS derzeit nicht unterstützt. Die Webinhaltsfilterung wird derzeit auf mobilen Plattformen (Android und iOS) nicht unterstützt.

Defender für Endpunkt unter iOS verwendet ein VPN, um diese Funktion bereitzustellen. Beachten Sie, dass das VPN lokal ist und im Gegensatz zum herkömmlichen VPN der Netzwerkdatenverkehr nicht außerhalb des Geräts gesendet wird.

Obwohl standardmäßig aktiviert, kann es vorkommen, dass Sie VPN deaktivieren müssen. Beispielsweise möchten Sie einige Apps ausführen, die nicht funktionieren, wenn ein VPN konfiguriert ist. In solchen Fällen können Sie das VPN über die App auf dem Gerät deaktivieren, indem Sie die folgenden Schritte ausführen:

Öffnen Sie auf Ihrem iOS-Gerät die App Einstellungen , wählen Sie Allgemein und dann VPN aus.

Wählen Sie die Schaltfläche i für Microsoft Defender for Endpoint aus.

Deaktivieren Sie "Bei Bedarf verbinden ", um VPN zu deaktivieren.

Hinweis

Der Webschutz ist nicht verfügbar, wenn VPN deaktiviert ist. Um den Webschutz wieder zu aktivieren, öffnen Sie die Microsoft Defender for Endpoint-App auf dem Gerät, und klicken oder tippen Sie auf VPN starten.

Deaktivieren des Webschutzes

Webschutz ist eines der wichtigsten Features von Defender für Endpunkt und erfordert ein VPN, um diese Funktion bereitzustellen. Das verwendete VPN ist ein lokales/Loopback-VPN und kein herkömmliches VPN. Es gibt jedoch mehrere Gründe, warum Kunden das VPN möglicherweise nicht bevorzugen. Kunden, die kein VPN einrichten möchten, gibt es eine Option, web protection zu deaktivieren und Defender für Endpunkt ohne dieses Feature bereitzustellen. Andere Defender für Endpunkt-Features funktionieren weiterhin.

Diese Konfiguration ist sowohl für registrierte (MDM)-Geräte als auch für nicht registrierte (MAM)-Geräte verfügbar. Für Kunden mit MDM können Administratoren den Webschutz über verwaltete Geräte in der App-Konfiguration konfigurieren. Für Kunden ohne Registrierung können Administratoren mithilfe von MAM den Webschutz über verwaltete Apps in der App-Konfiguration konfigurieren.

Konfigurieren des Webschutzes

Deaktivieren des Webschutzes (MDM) Führen Sie die folgenden Schritte aus, um den Webschutz für registrierte Geräte zu deaktivieren.

- Wechseln Sie im Microsoft Intune Admin Center zu Apps>App-Konfigurationsrichtlinien>Verwaltete Gerätehinzufügen>.

- Geben Sie der Richtlinie einen Namen, Plattform > iOS/iPadOS.

- Wählen Sie Microsoft Defender for Endpoint als Ziel-App aus.

- Wählen Sie auf der Seite Einstellungen die Option Konfigurations-Designer verwenden aus, und fügen Sie WebProtection als Schlüssel- und Werttyp als Zeichenfolge hinzu.

- Standardmäßig ist WebProtection= true.

- Admin muss WebProtection = false festlegen, um den Webschutz zu deaktivieren.

- Defender sendet den Heartbeat immer dann an das Microsoft Defender-Portal, wenn der Benutzer die App öffnet.

- Wählen Sie Weiter aus, und weisen Sie dieses Profil Zielgeräten/Benutzern zu.

Deaktivieren des Webschutzes (MAM) Führen Sie die folgenden Schritte aus, um den Webschutz für nicht registrierte Geräte zu deaktivieren.

- Wechseln Sie im Microsoft Intune Admin Center zu Apps>App-Konfigurationsrichtlinien>Verwaltete Appshinzufügen>.

- Geben Sie der Richtlinie einen Namen.

- Wählen Sie unter Öffentliche Apps auswählen die Option Microsoft Defender for Endpoint als Ziel-App aus.

- Fügen Sie auf der Seite Einstellungen unter Allgemeine Konfigurationseinstellungen WebProtection als Schlüssel und Wert als false hinzu.

- Standardmäßig ist WebProtection= true.

- Admin muss WebProtection = false festlegen, um den Webschutz zu deaktivieren.

- Defender sendet den Heartbeat immer dann an das Microsoft Defender-Portal, wenn der Benutzer die App öffnet.

- Wählen Sie Weiter aus, und weisen Sie dieses Profil Zielgeräten/Benutzern zu.

Konfigurieren des Netzwerkschutzes

Der Netzwerkschutz in Microsoft Defender für Endpunkt ist standardmäßig deaktiviert. Administratoren können die folgenden Schritte ausführen, um den Netzwerkschutz zu konfigurieren. Diese Konfiguration ist sowohl für registrierte Geräte über die MDM-Konfiguration als auch für nicht registrierte Geräte über die MAM-Konfiguration verfügbar.

Hinweis

Für den Netzwerkschutz sollte nur eine Richtlinie erstellt werden, entweder MDM oder MAM.

Für registrierte Geräte (MDM)

Führen Sie die folgenden Schritte aus, um die MDM-Konfiguration für registrierte Geräte für den Netzwerkschutz einzurichten.

Navigieren Sie im Microsoft Intune Admin Center zu Apps>App-Konfigurationsrichtlinien>Verwaltete Gerätehinzufügen>.

Geben Sie den Namen und die Beschreibung für die Richtlinie an. Wählen Sie unter Plattformdie Option iOS/iPad aus.

Wählen Sie in der Ziel-App Microsoft Defender for Endpoint aus.

Wählen Sie auf der Seite Einstellungen die Option Konfigurationseinstellungsformat Konfigurations-Designer verwenden aus.

Fügen Sie "DefenderNetworkProtectionEnable" als Konfigurationsschlüssel, den Werttyp "String" und den Wert als "true" hinzu, um den Netzwerkschutz zu aktivieren. (Der Netzwerkschutz ist standardmäßig deaktiviert.)

Fügen Sie für andere Konfigurationen im Zusammenhang mit dem Netzwerkschutz die folgenden Schlüssel hinzu, und wählen Sie den entsprechenden Werttyp und -wert aus.

Schlüssel Typ Standard (true-enable, false-disable) Beschreibung DefenderOpenNetworkDetectionGanzzahl 0 1 – Überwachung, 0 – Disable (Standard), 2 – Aktivieren. Diese Einstellung wird von einer IT-Admin verwaltet, um die Erkennung geöffneter Netzwerke zu überwachen, zu deaktivieren oder zu aktivieren. Im Modus "Überwachung" werden Warnungen nur ohne Endbenutzererfahrung an das ATP-Portal gesendet. Legen Sie für endbenutzerfreundliche Zwecke die Konfiguration auf den Modus "Aktivieren" fest. DefenderEndUserTrustFlowEnableString false true – enable, false – disable; Diese Einstellung wird von IT-Administratoren verwendet, um die In-App-Benutzeroberfläche des Endbenutzers zu aktivieren oder zu deaktivieren, um unsicheren und verdächtigen Netzwerken zu vertrauen und diese nicht vertrauenswürdig zu machen. DefenderNetworkProtectionAutoRemediationString true true – enable, false – disable; Diese Einstellung wird vom IT-Administrator verwendet, um die Wartungswarnungen zu aktivieren oder zu deaktivieren, die gesendet werden, wenn ein Benutzer Wartungsaktivitäten ausführt, z. B. den Wechsel zu sichereren WLAN-Zugriffspunkten oder das Löschen verdächtiger Zertifikate, die von Defender erkannt wurden. DefenderNetworkProtectionPrivacyString true true – enable, false – disable; Diese Einstellung wird vom IT-Administrator verwaltet, um den Datenschutz im Netzwerkschutz zu aktivieren oder zu deaktivieren. Im Abschnitt Zuweisungen kann der Administrator Gruppen von Benutzern auswählen, die ein- und aus der Richtlinie ausgeschlossen werden sollen.

Überprüfen und erstellen Sie die Konfigurationsrichtlinie.

Für nicht registrierte Geräte (MAM)

Führen Sie die folgenden Schritte zum Einrichten der MAM-Konfiguration für nicht registrierte Geräte für den Netzwerkschutz (Authenticator-Geräteregistrierung ist für die MAM-Konfiguration erforderlich) auf iOS-Geräten aus. Für die Initialisierung des Netzwerkschutzes muss der Endbenutzer die App einmal öffnen.

Navigieren Sie im Microsoft Intune Admin Center zu Apps>App-Konfigurationsrichtlinien>Verwaltete Apps>hinzufügen>Create eine neue App-Konfigurationsrichtlinie.

Geben Sie einen Namen und eine Beschreibung an, um die Richtlinie eindeutig zu identifizieren. Wählen Sie dann Öffentliche Apps auswählen und Microsoft Defender für Plattform iOS/iPadOS aus.

Fügen Sie auf der Seite Einstellungen DefenderNetworkProtectionEnable als Schlüssel und als Wert hinzu

true, um den Netzwerkschutz zu aktivieren. (Der Netzwerkschutz ist standardmäßig deaktiviert.)Fügen Sie für andere Konfigurationen im Zusammenhang mit dem Netzwerkschutz die folgenden Schlüssel und den entsprechenden Wert hinzu.

Schlüssel Standard (true – enable, false – disable) Beschreibung DefenderOpenNetworkDetection0 1 – Überwachung, 0 – Deaktivieren (Standard), 2 – Aktivieren. Diese Einstellung wird von einem IT-Administrator verwaltet, um die Erkennung von offenen Netzwerken zu aktivieren, zu überwachen oder zu deaktivieren. Im Überwachungsmodus werden Warnungen nur ohne benutzerseitige Erfahrung an das ATP-Portal gesendet. Legen Sie für die Benutzererfahrung die Konfiguration auf den Modus "Aktivieren" fest. DefenderEndUserTrustFlowEnablefalse true – enable, false – disable; Diese Einstellung wird von IT-Administratoren verwendet, um die In-App-Benutzeroberfläche des Endbenutzers zu aktivieren oder zu deaktivieren, um unsicheren und verdächtigen Netzwerken zu vertrauen und diese nicht vertrauenswürdig zu machen. DefenderNetworkProtectionAutoRemediationtrue true – enable, false – disable; Diese Einstellung wird vom IT-Administrator verwendet, um die Wartungswarnungen zu aktivieren oder zu deaktivieren, die gesendet werden, wenn ein Benutzer Wartungsaktivitäten ausführt, z. B. den Wechsel zu sichereren WLAN-Zugriffspunkten oder das Löschen verdächtiger Zertifikate, die von Defender erkannt wurden. DefenderNetworkProtectionPrivacytrue true – enable, false – disable; Diese Einstellung wird vom IT-Administrator verwaltet, um den Datenschutz im Netzwerkschutz zu aktivieren oder zu deaktivieren. Im Abschnitt Zuweisungen kann ein Administrator Gruppen von Benutzern auswählen, die ein- und aus der Richtlinie ausgeschlossen werden sollen.

Überprüfen und erstellen Sie die Konfigurationsrichtlinie.

Koexistenz mehrerer VPN-Profile

Apple iOS unterstützt nicht mehrere geräteweite VPNs, um gleichzeitig aktiv zu sein. Während mehrere VPN-Profile auf dem Gerät vorhanden sein können, kann jeweils nur ein VPN aktiv sein.

Konfigurieren Microsoft Defender for Endpoint Risikosignals in der App-Schutzrichtlinie (MAM)

Microsoft Defender for Endpoint unter iOS aktiviert das App-Schutzrichtlinie-Szenario. Endbenutzer können die neueste Version der App direkt aus dem Apple App Store installieren. Stellen Sie sicher, dass das Gerät bei Authenticator mit demselben Konto registriert ist, das für das Onboarding in Defender für eine erfolgreiche MAM-Registrierung verwendet wird.

Microsoft Defender for Endpoint kann so konfiguriert werden, dass Bedrohungssignale gesendet werden, die in App-Schutzrichtlinien (APP, auch als MAM bezeichnet) unter iOS/iPadOS verwendet werden. Mit dieser Funktion können Sie Microsoft Defender for Endpoint verwenden, um den Zugriff auf Unternehmensdaten auch von nicht registrierten Geräten zu schützen.

Führen Sie die Schritte im folgenden Link aus, um App-Schutzrichtlinien mit Microsoft Defender for Endpoint Konfigurieren von Defender-Risikosignalen in App-Schutzrichtlinie (MAM) einzurichten.

Weitere Informationen zu MAM oder App-Schutzrichtlinie finden Sie unter Einstellungen für iOS-App-Schutzrichtlinien.

Datenschutzkontrollen

Microsoft Defender for Endpoint unter iOS aktiviert Datenschutzkontrollen sowohl für administratoren als auch für endbenutzer. Dies schließt die Steuerelemente für registrierte (MDM) und nicht registrierte (MAM)-Geräte ein.

Für Kunden mit MDM können Administratoren die Datenschutzsteuerelemente über verwaltete Geräte in der App-Konfiguration konfigurieren. Für Kunden ohne Registrierung können Administratoren mithilfe von MAM die Datenschutzsteuerelemente über verwaltete Apps in der App-Konfiguration konfigurieren. Endbenutzer haben auch die Möglichkeit, die Datenschutzeinstellungen über die Defender-App-Einstellungen zu konfigurieren.

Konfigurieren des Datenschutzes in phish-Warnungsberichten

Kunden können jetzt die Datenschutzkontrolle für den von Microsoft Defender for Endpoint unter iOS gesendeten Phish-Bericht aktivieren, sodass der Domänenname nicht als Teil einer Phish-Warnung enthalten ist, wenn eine Phish-Website erkannt und von Microsoft Defender for Endpoint blockiert wird.

Admin Datenschutzkontrollen (MDM) Führen Sie die folgenden Schritte aus, um den Datenschutz zu aktivieren und den Domänennamen nicht als Teil des Phish-Warnungsberichts für registrierte Geräte zu erfassen.

Wechseln Sie im Microsoft Intune Admin Center zu Apps>App-Konfigurationsrichtlinien>Verwaltete Gerätehinzufügen>.

Geben Sie der Richtlinie einen Namen( Plattform > iOS/iPadOS), und wählen Sie den Profiltyp aus.

Wählen Sie Microsoft Defender for Endpoint als Ziel-App aus.

Wählen Sie auf der Seite Einstellungen die Option Konfigurations-Designer verwenden aus, und fügen Sie DefenderExcludeURLInReport als Schlüssel- und Werttyp als Boolean hinzu.

- Um den Datenschutz zu aktivieren und den Domänennamen nicht zu erfassen, geben Sie den Wert als

trueein, und weisen Sie diese Richtlinie Benutzern zu. Standardmäßig ist dieser Wert auffalsefestgelegt. - Für Benutzer, deren Schlüssel als

truefestgelegt ist, enthält die Phish-Warnung keine Domänennameninformationen, wenn eine schädliche Website von Defender für Endpunkt erkannt und blockiert wird.

- Um den Datenschutz zu aktivieren und den Domänennamen nicht zu erfassen, geben Sie den Wert als

Wählen Sie Weiter aus, und weisen Sie dieses Profil Zielgeräten/Benutzern zu.

Admin Datenschutzkontrollen (MAM) Führen Sie die folgenden Schritte aus, um den Datenschutz zu aktivieren und den Domänennamen nicht als Teil des Phish-Warnungsberichts für nicht registrierte Geräte zu erfassen.

Wechseln Sie im Microsoft Intune Admin Center zu Apps>App-Konfigurationsrichtlinien>Verwaltete Appshinzufügen>.

Geben Sie der Richtlinie einen Namen.

Wählen Sie unter Öffentliche Apps auswählendie Option Microsoft Defender for Endpoint als Ziel-App aus.

Fügen Sie auf der Seite Einstellungen unter Allgemeine KonfigurationseinstellungenDefenderExcludeURLInReport als Schlüssel und Wert als

truehinzu.- Um den Datenschutz zu aktivieren und den Domänennamen nicht zu erfassen, geben Sie den Wert als

trueein, und weisen Sie diese Richtlinie Benutzern zu. Standardmäßig ist dieser Wert auffalsefestgelegt. - Für Benutzer, deren Schlüssel als

truefestgelegt ist, enthält die Phish-Warnung keine Domänennameninformationen, wenn eine schädliche Website von Defender für Endpunkt erkannt und blockiert wird.

- Um den Datenschutz zu aktivieren und den Domänennamen nicht zu erfassen, geben Sie den Wert als

Wählen Sie Weiter aus, und weisen Sie dieses Profil Zielgeräten/Benutzern zu.

Datenschutzsteuerelemente für Endbenutzer Diese Steuerelemente helfen dem Endbenutzer, die für seine organization freigegebenen Informationen zu konfigurieren.

Für überwachte Geräte sind Endbenutzersteuerelemente nicht sichtbar. Ihr Administrator entscheidet und steuert die Einstellungen. Für nicht überwachte Geräte wird das Steuerelement jedoch unter Einstellungen > Datenschutz angezeigt.

- Benutzern wird eine Umschaltfläche für Unsichere Websiteinformationen angezeigt.

- Dieser Umschalter ist nur sichtbar, wenn Admin DefenderExcludeURLInReport = true festgelegt hat.

- Wenn dies durch eine Admin aktiviert ist, können Benutzer entscheiden, ob sie die unsicheren Websiteinformationen an ihre Organisation senden möchten oder nicht.

- Standardmäßig ist sie auf

falsefestgelegt. Die unsicheren Websiteinformationen werden nicht gesendet. - Wenn der Benutzer ihn auf

trueumschaltt, werden die unsicheren Websitedetails gesendet.

Das Aktivieren oder Deaktivieren der oben genannten Datenschutzkontrollen wirkt sich nicht auf die Gerätekonformitätsprüfung oder den bedingten Zugriff aus.

Hinweis

Auf überwachten Geräten mit dem Konfigurationsprofil können Microsoft Defender for Endpoint auf die gesamte URL zugreifen, und wenn festgestellt wird, dass es sich um Phishing handelt, wird sie blockiert. Auf einem nicht überwachten Gerät hat Microsoft Defender for Endpoint nur Zugriff auf den Domänennamen, und wenn die Domäne keine Phishing-URL ist, wird sie nicht blockiert.

Optionale Berechtigungen

Microsoft Defender for Endpoint unter iOS aktiviert optionale Berechtigungen im Onboardingflow. Derzeit sind die für Defender für Endpunkt erforderlichen Berechtigungen im Onboardingflow obligatorisch. Mit diesem Feature können Administratoren Defender für Endpunkt auf BYOD-Geräten bereitstellen, ohne die obligatorische VPN-Berechtigung während des Onboardings zu erzwingen. Endbenutzer können das Onboarding der App ohne die obligatorischen Berechtigungen durchführen und diese Berechtigungen später überprüfen. Dieses Feature ist derzeit nur für registrierte Geräte (MDM) verfügbar.

Konfigurieren der optionalen Berechtigung

Admin Flow (MDM) Führen Sie die folgenden Schritte aus, um die optionale VPN-Berechtigung für registrierte Geräte zu aktivieren.

Wechseln Sie im Microsoft Intune Admin Center zu Apps>App-Konfigurationsrichtlinien>Verwaltete Gerätehinzufügen>.

Geben Sie der Richtlinie einen Namen, und wählen Sie Plattform > iOS/iPadOS aus.

Wählen Sie Microsoft Defender for Endpoint als Ziel-App aus.

Wählen Sie auf der Seite Einstellungen die Option Konfigurations-Designer verwenden aus, und fügen Sie DefenderOptionalVPN als Schlüssel und Werttyp als Boolean hinzu.

- Um die optionale VPN-Berechtigung zu aktivieren, geben Sie wert als

trueein, und weisen Sie diese Richtlinie benutzern zu. Standardmäßig ist dieser Wert auffalsefestgelegt. - Für Benutzer, deren Schlüssel als

truefestgelegt ist, können die Benutzer die App integrieren, ohne die VPN-Berechtigung zu erteilen.

- Um die optionale VPN-Berechtigung zu aktivieren, geben Sie wert als

Wählen Sie Weiter aus, und weisen Sie dieses Profil Zielgeräten/Benutzern zu.

Endbenutzerflow : Der Benutzer installiert und öffnet die App, um das Onboarding zu starten.

- Wenn ein Administrator optionale Berechtigungen eingerichtet hat, kann der Benutzer vpn-Berechtigung überspringen und das Onboarding abschließen.

- Selbst wenn der Benutzer VPN übersprungen hat, kann das Gerät das Onboarding durchführen, und es wird ein Heartbeat gesendet.

- Wenn VPN deaktiviert ist, ist der Webschutz nicht aktiv.

- Später kann der Benutzer den Webschutz innerhalb der App aktivieren, wodurch die VPN-Konfiguration auf dem Gerät installiert wird.

Hinweis

Die optionale Berechtigung unterscheidet sich von Webschutz deaktivieren. Die optionale VPN-Berechtigung hilft nur, die Berechtigung während des Onboardings zu überspringen, ist aber für den Endbenutzer verfügbar, um sie später zu überprüfen und zu aktivieren. Mit "Webschutz deaktivieren" können Benutzer die Defender für Endpunkt-App ohne Webschutz integrieren. Sie kann später nicht mehr aktiviert werden.

Jailbreak-Erkennung

Microsoft Defender for Endpoint kann nicht verwaltete und verwaltete Geräte erkennen, die per Jailbreak gesperrt sind. Diese Jailbreak-Überprüfungen werden in regelmäßigen Abständen durchgeführt. Wenn ein Gerät als jailbreak erkannt wird, treten die folgenden Ereignisse auf:

- Warnungen mit hohem Risiko werden an das Microsoft Defender-Portal gemeldet. Wenn gerätekonformität und bedingter Zugriff basierend auf der Geräterisikobewertung eingerichtet sind, wird der Zugriff auf Unternehmensdaten für das Gerät blockiert.

- Benutzerdaten in der App werden gelöscht. Wenn der Benutzer die App nach dem Jailbreak öffnet, wird auch das VPN-Profil gelöscht, und es wird kein Webschutz angeboten.

Konfigurieren der Konformitätsrichtlinie für Geräte mit Jailbreak

Um zu verhindern, dass auf iOS-Geräten mit Jailbreak auf Unternehmensdaten zugegriffen wird, wird empfohlen, die folgende Konformitätsrichtlinie auf Intune einzurichten.

Hinweis

Die Erkennung von Jailbreaks ist eine Funktion, die von Microsoft Defender for Endpoint unter iOS bereitgestellt wird. Es wird jedoch empfohlen, diese Richtlinie als zusätzliche Schutzebene gegen Jailbreak-Szenarien einzurichten.

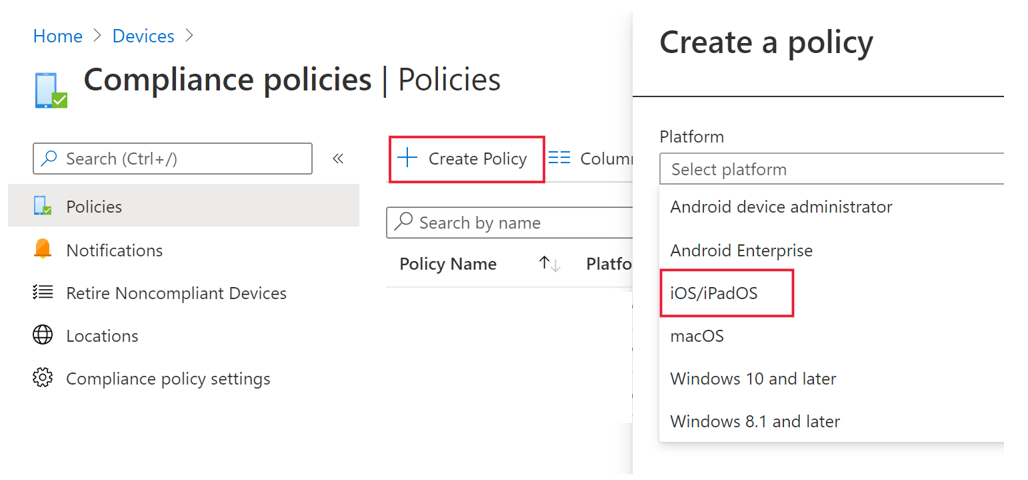

Führen Sie die folgenden Schritte aus, um eine Konformitätsrichtlinie für Geräte mit Jailbreak zu erstellen.

Wechseln Sie im Microsoft Intune Admin Center zuGerätekonformitätsrichtlinien>>Create Richtlinie. Wählen Sie "iOS/iPadOS" als Plattform und dann Create aus.

Geben Sie einen Namen der Richtlinie an, z. B. Konformitätsrichtlinie für Jailbreak.

Erweitern Sie auf der Seite mit den Konformitätseinstellungen den Abschnitt Geräteintegrität, und wählen Sie das Feld Für Geräte mit Jailbreakblockieren aus.

Wählen Sie im Abschnitt Aktionen für Nichtkonformität die Aktionen gemäß Ihren Anforderungen aus, und wählen Sie Weiter aus.

Wählen Sie im Abschnitt Zuweisungen die Benutzergruppen aus, die Sie für diese Richtlinie einschließen möchten, und wählen Sie dann Weiter aus.

Vergewissern Sie sich im Abschnitt Überprüfen+Create, dass alle eingegebenen Informationen korrekt sind, und wählen Sie dann Create aus.

Konfigurieren von benutzerdefinierten Indikatoren

Mit Defender für Endpunkt unter iOS können Administratoren auch benutzerdefinierte Indikatoren auf iOS-Geräten konfigurieren. Weitere Informationen zum Konfigurieren benutzerdefinierter Indikatoren finden Sie unter Verwalten von Indikatoren.

Hinweis

Defender für Endpunkt unter iOS unterstützt das Erstellen benutzerdefinierter Indikatoren nur für URLs und Domänen. IP-basierte benutzerdefinierte Indikatoren werden unter iOS nicht unterstützt.

Für iOS werden keine Warnungen auf Microsoft Defender XDR generiert, wenn auf die im Indikator festgelegte URL oder Domäne zugegriffen wird.

Konfigurieren der Sicherheitsrisikobewertung von Apps

Die Verringerung des Cyberrisikos erfordert ein umfassendes risikobasiertes Sicherheitsrisikomanagement, um alle Ihre größten Sicherheitsrisiken in Ihren kritischsten Ressourcen in einer einzigen Lösung zu identifizieren, zu bewerten, zu beheben und nachzuverfolgen. Besuchen Sie diese Seite, um mehr über Microsoft Defender Vulnerability Management in Microsoft Defender for Endpoint zu erfahren.

Defender für Endpunkt unter iOS unterstützt Sicherheitsrisikobewertungen von Betriebssystemen und Apps. Die Sicherheitsrisikobewertung von iOS-Versionen ist sowohl für registrierte (MDM) als auch für nicht registrierte Geräte (MAM) verfügbar. Die Sicherheitsrisikobewertung von Apps gilt nur für registrierte Geräte (MDM). Administratoren können die folgenden Schritte ausführen, um die Sicherheitsrisikobewertung von Apps zu konfigurieren.

Auf einem überwachten Gerät

Stellen Sie sicher, dass das Gerät im überwachten Modus konfiguriert ist.

Um das Feature im Microsoft Intune Admin Center zu aktivieren, wechseln Sie zu Endpunktsicherheit>Microsoft Defender for Endpoint>App-Synchronisierung für iOS-/iPadOS-Geräte aktivieren.

Hinweis

Um die Liste aller Apps einschließlich nicht verwalteter Apps abzurufen, muss der Administrator vollständige Anwendungsinventurdaten auf persönlichen iOS-/iPadOS-Geräten senden im Intune Admin Portal für die überwachten Geräte aktivieren, die als "Persönlich" gekennzeichnet sind. Für die überwachten Geräte, die im Intune Admin Portal als "Unternehmens" gekennzeichnet sind, muss der Administrator nicht die Option Vollständige Anwendungsinventurdaten auf persönlichen iOS-/iPadOS-Geräten senden aktivieren.

Auf einem nicht überwachten Gerät

Um das Feature im Microsoft Intune Admin Center zu aktivieren, wechseln Sie zu Endpunktsicherheit>Microsoft Defender for Endpoint>App-Synchronisierung für iOS-/iPadOS-Geräte aktivieren.

Um die Liste aller Apps einschließlich nicht verwalteter Apps abzurufen, aktivieren Sie die Umschaltfläche Vollständige Anwendungsinventurdaten auf persönlichen iOS-/iPadOS-Geräten senden.

Führen Sie die folgenden Schritte aus, um die Datenschutzeinstellung zu konfigurieren.

- Wechseln Sie zu Apps>App-Konfigurationsrichtlinien>Verwaltete Gerätehinzufügen>.

- Geben Sie der Richtlinie einen Namen, Plattform>iOS/iPadOS.

- Wählen Sie Microsoft Defender for Endpoint als Ziel-App aus.

- Wählen Sie auf der Seite Einstellungen die Option Konfigurations-Designer verwenden aus, und fügen Sie DefenderTVMPrivacyMode als Schlüssel- und Werttyp als Zeichenfolge hinzu.

- Um den Datenschutz zu deaktivieren und die Liste der installierten Apps zu erfassen, geben Sie wert als

Falseein, und weisen Sie diese Richtlinie Benutzern zu. - Standardmäßig ist dieser Wert für nicht überwachte Geräte auf

Truefestgelegt. - Für Benutzer, deren Schlüssel als

Falsefestgelegt ist, sendet Defender für Endpunkt die Liste der auf dem Gerät installierten Apps zur Sicherheitsrisikobewertung.

- Um den Datenschutz zu deaktivieren und die Liste der installierten Apps zu erfassen, geben Sie wert als

- Klicken Sie auf Weiter , und weisen Sie dieses Profil Zielgeräten/Benutzern zu.

- Das Aktivieren oder Deaktivieren der oben genannten Datenschutzsteuerelemente wirkt sich nicht auf die Gerätekonformitätsprüfung oder den bedingten Zugriff aus.

Nachdem die Konfiguration angewendet wurde, muss der Endbenutzer die App öffnen, um die Datenschutzeinstellung zu genehmigen .

Sobald die Clientversionen auf iOS-Zielgeräten bereitgestellt wurden, wird die Verarbeitung gestartet. Auf diesen Geräten gefundene Sicherheitsrisiken werden im Defender-Dashboard für die Verwaltung von Sicherheitsrisiken angezeigt. Die Verarbeitung kann einige Stunden (maximal 24 Stunden) dauern. Insbesondere für die gesamte Liste der Apps, die im Softwarebestand angezeigt werden.

Hinweis

Wenn Sie die SSL-Überprüfungslösung auf Ihrem iOS-Gerät verwenden, lassen Sie diese Domänennamen securitycenter.windows.com (in der kommerziellen Umgebung) und securitycenter.windows.us (in der GCC-Umgebung) auf, damit das TVM-Feature funktioniert.

Deaktivieren der Abmeldung

Defender für Endpunkt unter iOS unterstützt die Bereitstellung ohne Abmeldeschaltfläche in der App, um zu verhindern, dass sich Benutzer von der Defender-App abmelden. Dies ist wichtig, um zu verhindern, dass Benutzer das Gerät manipulieren.

Diese Konfiguration ist sowohl für registrierte (MDM)-Geräte als auch für nicht registrierte Geräte (MAM) verfügbar. Administratoren können die folgenden Schritte ausführen, um die Abmeldung deaktivieren zu konfigurieren.

Konfigurieren der Deaktivierung der Abmeldung

Für registrierte Geräte (MDM)

- Navigieren Sie im Microsoft Intune Admin Center zu Apps > App-Konfigurationsrichtlinien > Verwaltete Geräte hinzufügen>.

- Benennen Sie die Richtlinie, und wählen Sie Plattform > iOS/iPadOS aus.

- Wählen Sie Microsoft Defender for Endpoint als Ziel-App aus.

- Wählen Sie auf der Seite Einstellungen die Option Konfigurations-Designer verwenden aus, und fügen Sie DisableSignOut als Schlüssel- und Werttyp als Zeichenfolge hinzu.

- Standardmäßig ist DisableSignOut = false.

- Admin muss DisableSignOut = true festlegen, um die Abmeldeschaltfläche in der App zu deaktivieren. Benutzern wird die Abmeldeschaltfläche nicht angezeigt, nachdem die Richtlinie per Push übertragen wurde.

- Klicken Sie auf Weiter, und weisen Sie diese Richtlinie Zielgeräten/Benutzern zu.

Für nicht registrierte Geräte (MAM)

- Navigieren Sie im Microsoft Intune Admin Center zu Apps > App-Konfigurationsrichtlinien > Verwaltete Apps hinzufügen>.

- Geben Sie der Richtlinie einen Namen.

- Wählen Sie unter Öffentliche Apps auswählen die Option Microsoft Defender for Endpoint als Ziel-App aus.

- Fügen Sie auf der Seite Einstellungen unter Allgemeine Konfigurationseinstellungen DisableSignOut als Schlüssel und Wert true hinzu.

- Standardmäßig ist DisableSignOut = false.

- Admin muss DisableSignOut = true festlegen, um die Abmeldeschaltfläche in der App zu deaktivieren. Benutzern wird die Abmeldeschaltfläche nicht angezeigt, nachdem die Richtlinie per Push übertragen wurde.

- Klicken Sie auf Weiter, und weisen Sie diese Richtlinie Zielgeräten/Benutzern zu.

Wichtig

Dieses Feature befindet sich in der öffentlichen Vorschau. Die folgenden Informationen beziehen sich auf vorab freigegebene Produkte, die vor der kommerziellen Veröffentlichung wesentlich geändert werden können. Microsoft übernimmt mit diesen Informationen keinerlei Gewährleistung, sei sie ausdrücklich oder konkludent.

Gerätetagging

Defender für Endpunkt unter iOS ermöglicht das Massenmarkieren der mobilen Geräte während des Onboardings, indem administratoren Tags über Intune einrichten können. Admin können die Gerätetags über Intune über Konfigurationsrichtlinien konfigurieren und auf die Geräte des Benutzers pushen. Nachdem der Benutzer Defender installiert und aktiviert hat, übergibt die Client-App die Gerätetags an das Sicherheitsportal. Die Gerätetags werden für die Geräte im Gerätebestand angezeigt.

Diese Konfiguration ist sowohl für registrierte (MDM)-Geräte als auch für nicht registrierte Geräte (MAM) verfügbar. Administratoren können die folgenden Schritte ausführen, um die Gerätetags zu konfigurieren.

Konfigurieren von Gerätetags

Für registrierte Geräte (MDM)

Navigieren Sie im Microsoft Intune Admin Center zu Apps > App-Konfigurationsrichtlinien > Verwaltete Geräte hinzufügen>.

Benennen Sie die Richtlinie, und wählen Sie Plattform > iOS/iPadOS aus.

Wählen Sie Microsoft Defender for Endpoint als Ziel-App aus.

Wählen Sie auf der Seite Einstellungen die Option Konfigurations-Designer verwenden aus, und fügen Sie DefenderDeviceTag als Schlüssel und Werttyp als Zeichenfolge hinzu.

- Admin können ein neues Tag zuweisen, indem Sie den Schlüssel DefenderDeviceTag hinzufügen und einen Wert für das Gerätetag festlegen.

- Admin können ein vorhandenes Tag bearbeiten, indem sie den Wert des Schlüssels DefenderDeviceTag ändern.

- Admin können ein vorhandenes Tag löschen, indem sie den Schlüssel DefenderDeviceTag entfernen.

Klicken Sie auf Weiter, und weisen Sie diese Richtlinie Zielgeräten/Benutzern zu.

Für nicht registrierte Geräte (MAM)

- Navigieren Sie im Microsoft Intune Admin Center zu Apps > App-Konfigurationsrichtlinien > Verwaltete Apps hinzufügen>.

- Geben Sie der Richtlinie einen Namen.

- Wählen Sie unter Öffentliche Apps auswählen die Option Microsoft Defender for Endpoint als Ziel-App aus.

- Fügen Sie auf der Seite Einstellungen defenderDeviceTag als Schlüssel unter Den allgemeinen Konfigurationseinstellungen hinzu.

- Admin können ein neues Tag zuweisen, indem Sie den Schlüssel DefenderDeviceTag hinzufügen und einen Wert für das Gerätetag festlegen.

- Admin können ein vorhandenes Tag bearbeiten, indem sie den Wert des Schlüssels DefenderDeviceTag ändern.

- Admin können ein vorhandenes Tag löschen, indem sie den Schlüssel DefenderDeviceTag entfernen.

- Klicken Sie auf Weiter, und weisen Sie diese Richtlinie Zielgeräten/Benutzern zu.

Hinweis

Die Defender-App muss geöffnet werden, damit Tags mit Intune synchronisiert und an das Sicherheitsportal übergeben werden. Es kann bis zu 18 Stunden dauern, bis Tags im Portal angezeigt werden.

Konfigurieren der Option zum Senden von In-App-Feedback

Kunden haben jetzt die Möglichkeit, die Möglichkeit zu konfigurieren, Feedbackdaten innerhalb der Defender für Endpunkt-App an Microsoft zu senden. Feedbackdaten helfen Microsoft dabei, Produkte zu verbessern und Probleme zu beheben.

Hinweis

Für Us Government Cloud-Kunden ist die Sammlung von Feedbackdaten standardmäßig deaktiviert .

Gehen Sie wie folgt vor, um die Option zum Senden von Feedbackdaten an Microsoft zu konfigurieren:

Wechseln Sie im Microsoft Intune Admin Center zu Apps>App-Konfigurationsrichtlinien>Verwaltete Gerätehinzufügen>.

Geben Sie der Richtlinie einen Namen, und wählen Sie Plattform > iOS/iPadOS als Profiltyp aus.

Wählen Sie Microsoft Defender for Endpoint als Ziel-App aus.

Wählen Sie auf der Seite Einstellungen die Option Konfigurations-Designer verwenden aus, und fügen Sie DefenderFeedbackData als Schlüssel und Werttyp als Boolean hinzu.

Um die Möglichkeit von Endbenutzern zu entfernen, Feedback zu geben, legen Sie den Wert auf

falsefest, und weisen Sie diese Richtlinie benutzern zu. Standardmäßig ist dieser Wert auftruefestgelegt. Für US Government-Kunden ist der Standardwert auf "false" festgelegt.Für Benutzer, deren Schlüssel als

truefestgelegt ist, gibt es eine Option zum Senden von Feedbackdaten an Microsoft innerhalb der App (Menühilfe>& Feedback>an Microsoft senden).

Wählen Sie Weiter aus, und weisen Sie dieses Profil Zielgeräten/Benutzern zu.

Unsichere Website melden

Phishing-Websites geben sich als vertrauenswürdige Websites an, um Ihre persönlichen oder finanziellen Informationen zu erhalten. Besuchen Sie die Seite Feedback zum Netzwerkschutz geben, um eine Website zu melden, bei der es sich um eine Phishing-Website handeln könnte.

Tipp

Möchten Sie mehr erfahren? Engage mit der Microsoft-Sicherheitscommunity in unserer Tech Community: Microsoft Defender for Endpoint Tech Community.

Feedback

Bald verfügbar: Im Laufe des Jahres 2024 werden wir GitHub-Issues stufenweise als Feedbackmechanismus für Inhalte abbauen und durch ein neues Feedbacksystem ersetzen. Weitere Informationen finden Sie unter https://aka.ms/ContentUserFeedback.

Feedback senden und anzeigen für