Richtlinien für einen bedingten Zugriff für einzelne Apps

Wichtig

Dieser Inhalt ist archiviert und wird nicht aktualisiert. Die neueste Dokumentation finden Sie unter Neuerungen in Power Apps. Die neuesten Veröffentlichungspläne finden Sie unter Dynamics 365- und Microsoft Power Platform-Veröffentlichungspläne.

| Aktiviert für | Öffentliche Vorschauversion | Vorabzugriff | Allgemeine Verfügbarkeit |

|---|---|---|---|

| Benutzer*innen durch Administrator*innen, Maker*innen oder Analyst*innen |  1. April 2022

1. April 2022 |

- | - |

Geschäftswert

Unternehmen können ihre Nutzung des bedingten Azure Active Directory-Zugriffs auf einzelne Apps erweitern, indem sie zusätzliche Sicherheitsebenen zu Apps hinzufügen, die sensible Daten enthalten.

Details zur Funktion

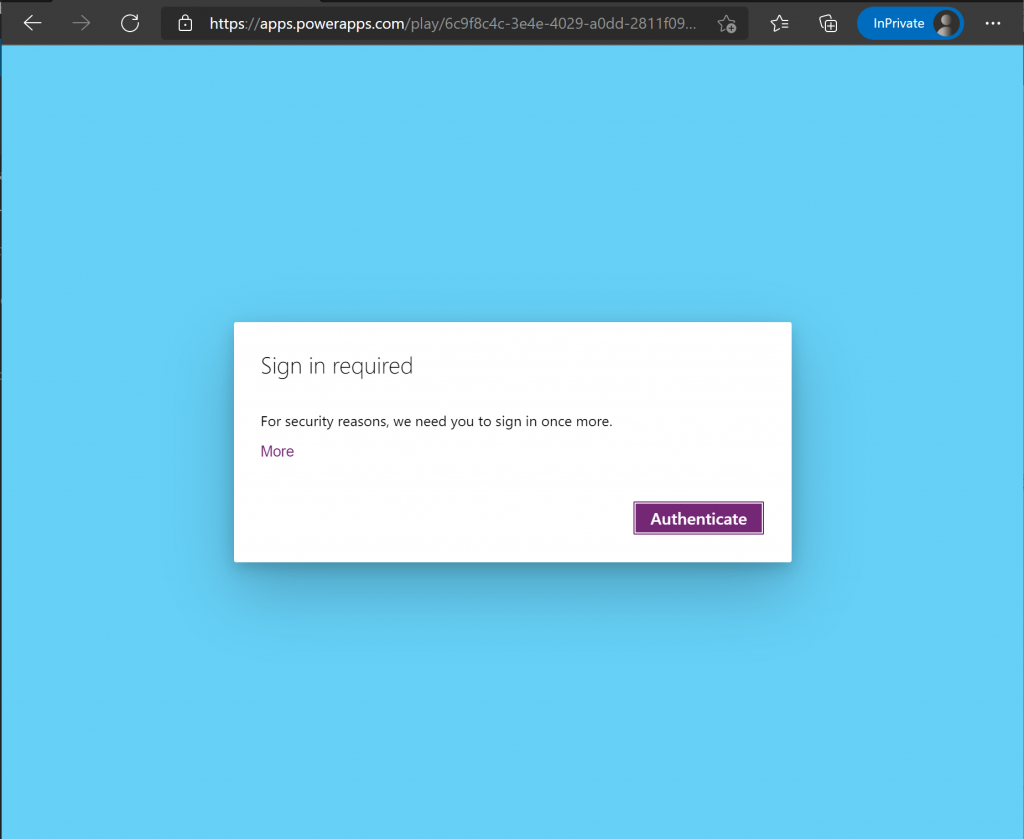

Diese differenziertere Anwendung des bedingten Zugriffs auf einzelne Apps ist in der öffentlichen Vorschauversion verfügbar und nutzt den Authentifizierungskontext für bedingten Zugriff von Azure AD.

Die differenzierte Anwendung des bedingten Zugriffs ermöglicht viele Szenarien, darunter:

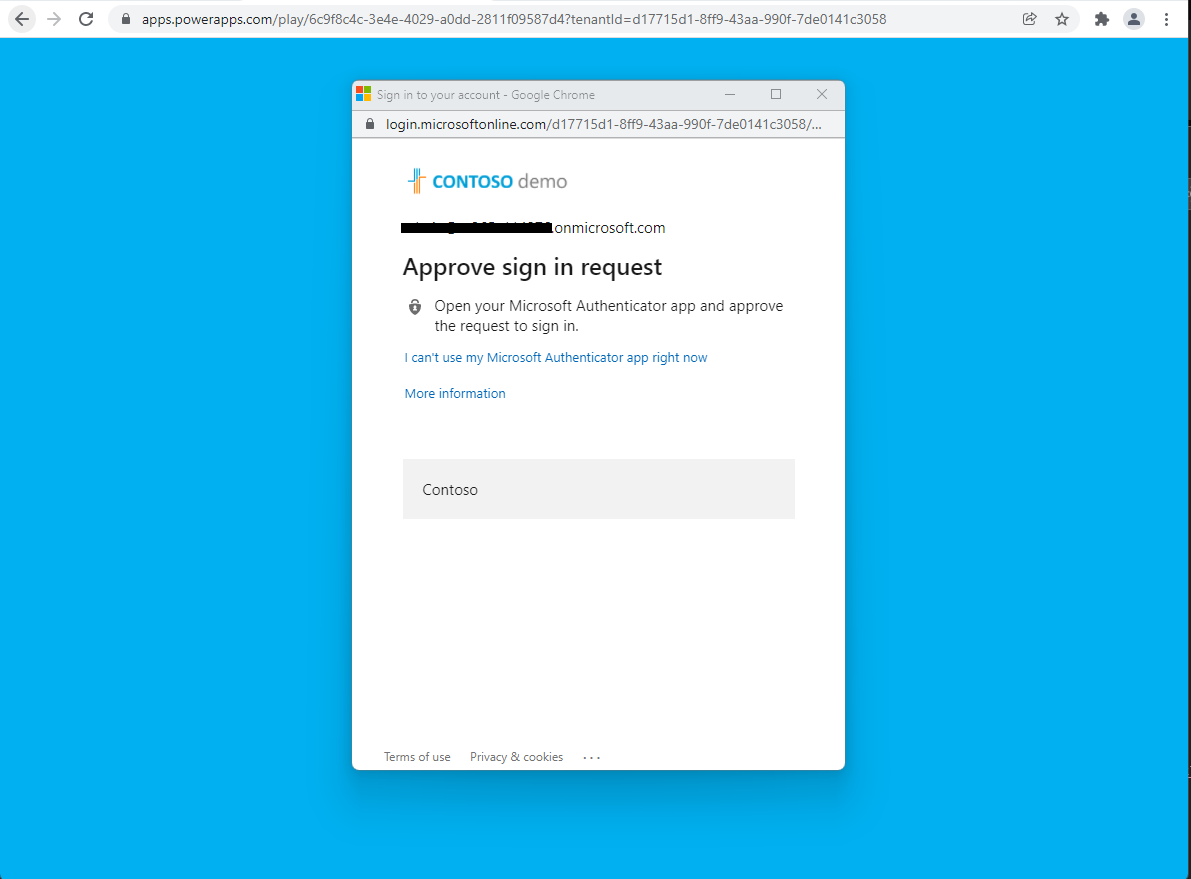

- Bestimmten Apps vorgeben, dass Benutzer*innen eine mehrstufige Authentifizierung durchführen müssen

- Bestimmten Apps vorgeben, dass Benutzer*innen mit ihrem Intranet verbunden sein müssen, um auf die App zuzugreifen

- Bestimmten Apps vorgeben, dass Benutzer*innen eine Verbindung von einem Gerät herstellen müssen, das mit den Geräteverwaltungsrichtlinien der Organisation konform ist

- Verschiedene Anforderungen für den bedingten Zugriff für Apps anwenden, die in Power Apps Mobile verfügbar sind, z. B. muss die App Team Morale im Gegensatz zur App Unternehmensfinanzierung nicht mehr im Intranet ausgeführt werden

- Für eine bestimmte App unterschiedliche Richtlinien für den bedingten Zugriff pro Umgebung (z. B. Dev, UAT, Produktion) anwenden

Siehe auch

Power Apps verwalten (Dokumente)