Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Gilt für

- Klassische Benutzeroberfläche für die Erstellung von vertraulichen Informationen vom Typ "EDM" (EDM).

Verwenden des Genauen Datenvergleichsschemas und des Typmustertools für vertrauliche Informationen

Wenn Sie nicht mit EDM-basierten SITS oder deren Implementierung vertraut sind, sollten Sie sich mit Folgendem vertraut machen:

- Informationen zu Typen vertraulicher Informationen

- Informationen zu Typen vertraulicher Informationen basierend auf genauer Datenübereinstimmung

- Erste Schritte mit Typen vertraulicher Informationen, die auf genauer Datenübereinstimmung basieren

Ein einzelnes EDM-Schema kann in mehreren Vertraulichen Informationstypen verwendet werden, die dieselbe Tabelle vertraulicher Daten verwenden. Sie können bis zu 10 verschiedene EDM-Schemas in einem Microsoft 365-Mandanten erstellen.

Verwenden des Genauen Datenvergleichsschemas und des Typs vertraulicher Informationen

Sie können dieses Tool verwenden, um den Erstellungsprozess der Schemadatei zu vereinfachen.

Voraussetzungen

- Führen Sie die Schritte unter Export source data for exact data match based sensitive information type aus.

Verwenden des Genauen Datenvergleichsschemas und des Typmustertools für vertrauliche Informationen

Melden Sie sich beim Microsoft Purview-Portal>an Information Protection>Klassifizierer>EDM-Klassifizierer>EDM-Schemas (verfügbar, wenn die Neue EMD-Benutzeroberfläche auf Aus umgeschaltet ist).

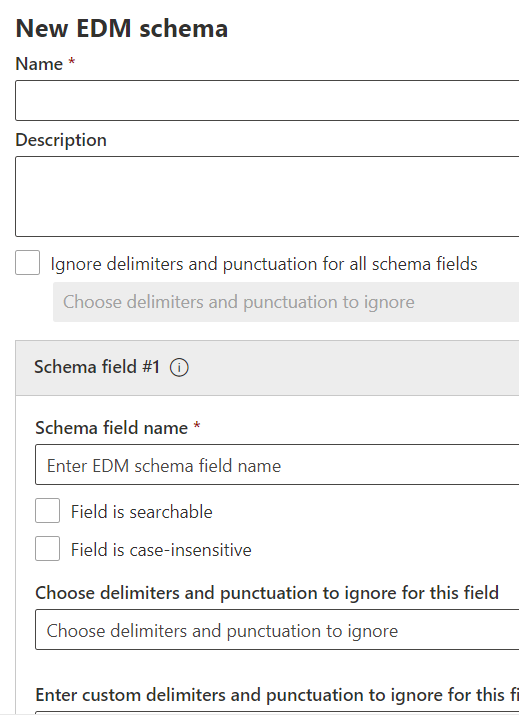

Wählen Sie EDM-Schema erstellen aus, um das Flyout für die Konfiguration des Schematools zu öffnen.

Geben Sie einen geeigneten Namen und eine Beschreibung ein.

Wählen Sie Trennzeichen und Interpunktion ignorieren für alle Schemafelder aus, wenn Sie das Verhalten Ignorieren... auf das gesamte Schema anwenden möchten. Weitere Informationen zum Konfigurieren von EDM zum Ignorieren von Groß-/Kleinschreibung oder Trennzeichen finden Sie unter Verwenden der Felder "caseInsensitive" und "ignoredDelimiters ".

Geben Sie die gewünschten Werte ein für Ihr Schemafeld #1 und fügen Sie wenn notwendig weitere Felder ein. Jedes Schemafeld muss mit den Spaltenüberschriften in der Quelldatei für vertrauliche Informationen identisch sein.

Legen Sie bei Bedarf die Werte pro Feld für Folgendes fest:

- Feld ist durchsuchbar

- Beim Feld wird die Groß-/Kleinschreibung nicht beachtet.

- Auswählen von Trennzeichen und Interpunktion, die für dieses Feld ignoriert werden sollen

- Geben Sie benutzerdefinierte Trennzeichen und Interpunktion für dieses Feld ein.

Wichtig

Mindestens eines, aber nicht mehr als zehn Ihrer Schemafelder muss als durchsuchbar gekennzeichnet werden.

Wählen Sie Speichern aus. Ihr Schema ist jetzt aufgeführt und zur Verwendung verfügbar.

Wichtig

Wenn Sie ein Schema entfernen möchten, das bereits einer EDM SIT zugeordnet ist, müssen Sie zuerst die EDM SIT löschen. Durch das Löschen eines Schemas, dem ein Datenspeicher zugeordnet ist, wird der Datenspeicher ebenfalls innerhalb von 24 Stunden gelöscht.

Exportieren der EDM-Schemadatei im XML-Format

Wenn Sie das EDM-Schema im EDM-Schematool erstellt haben, müssen Sie die Schemadatei im XML-Format exportieren. Sie benötigen die XML-Datei, um die Phase Hash abzuschließen und die Quelltabelle vertraulicher Informationen hochzuladen, um eine genaue Übereinstimmung mit vertraulichen Datentypen zu erhalten .

Herstellen einer Verbindung zur Security & Compliance Center-PowerShell.

Verwenden Sie die folgende Syntax, um die EDM-Schemadatei zu exportieren:

$Schema = Get-DlpEdmSchema -Identity "[your EDM Schema name]" Set-Content -Path ".\Schemafile.xml" -Value $Schema.EdmSchemaXMLSpeichern Sie diese Datei zur späteren Verwendung.

Manuelles Erstellen und Hochladen der genauen Datenvergleichsschemadatei

Beim Erstellen der Schemadatei müssen Die Spaltenüberschriften (Datenfelder) die folgenden Benennungsanforderungen erfüllen:

- Muss mit einem Buchstaben beginnen und muss aus mindestens drei alphanumerischen Zeichen bestehen.

- Darf nur alphanumerische Zeichen enthalten.

Verwenden Sie die folgende Syntax für jede Spalte/jedes Datenfeld:

<Field name="FieldName" searchable="true/false" caseInsensitive="true/false" ignoredDelimiters="delimiter characters" />

Verwenden der Felder caseInsensitive und ignoredDelimiters

Im folgenden Xml-Schemabeispiel werden die caseInsensitive Felder und ignoredDelimiters verwendet.

Wenn Sie das Feld, das caseInsensitive auf den Wert von true festgelegt ist, in Ihre Schemadefinition einschließen, schließt EDM ein Element basierend auf Groß-/Kleinschreibungsunterschieden nicht aus. Beispielsweise sieht EDM die Werte FOO-1234 und fOo-1234 für das PatientID Feld als identisch an.

Wenn Sie das ignoredDelimiters Feld mit unterstützten Zeichen einschließen, ignoriert EDM diese Zeichen. Daher sieht EDM die Werte FOO-1234 und FOO#1234 für das PatientID Feld als identisch an.

In diesem Beispiel, in dem sowohl als ignoredDelimiters auch caseInsensitive verwendet werden, sieht EDM FOO-1234 und fOo#1234 als identisch an und klassifiziert das Element als vertraulichen Patientendatensatztyp.

Beide Parameter werden pro Feld verwendet.

Wichtig

Wenn Sie Leerzeichen so konfigurieren, dass sie ignoriert werden, gilt dies nur für primäre Feldspalten, für die ein vertraulicher Informationstyp definiert ist, der Zeichenfolgen mit mehreren Wörtern erkennen kann. Andernfalls wird der Vergleich mit jedem einzelnen Wort im analysierten Inhalt durchgeführt.

Das ignoredDelimiters Flag unterstützt alle nichtalphanumerischen Zeichen. Hier sind einige Beispiele:

- -

- /

- _

- *

- ^

- #

- [

- ]

- {

- }

- \

- ~

Das Banner ignoredDelimiters ist nicht vorhanden:

- Zeichen 0-9

- A-Z

- a-z

- "

- ,

- Als Tokentrennzeichen verwendete Trennzeichen

Wichtig

Beim Definieren Des EDM-Typs vertraulicher Informationen wirkt sich nicht darauf aus, ignoredDelimiters wie der vertrauliche Informationstyp Klassifizierung, der dem primären Element in einem EDM-Muster zugeordnet ist, Inhalte in einem Element identifiziert. Wenn Sie also für ein durchsuchbares Feld konfigurieren ignoredDelimiters , müssen Sie sicherstellen, dass der vertrauliche Informationstyp, der für ein primäres Element verwendet wird, das auf diesem Feld basiert, Zeichenfolgen mit und ohne diese Zeichen auswählt.

Die Anzahl der Spalten in der Quelltabelle vertraulicher Informationen und die Anzahl der Felder in Ihrem Schema müssen übereinstimmen. Die Reihenfolge spielt keine Rolle.

Die Zeichen, die als Tokentrennzeichen verwendet werden, verhalten sich anders als die anderen Trennzeichen. Hier sind einige Beispiele:

- \ (Leerzeichen)

- \t

- ,

- .

- ;

- ?

- !

- \r

- \n

Wenn Sie ein Tokentrennzeichen einschließen, unterbricht EDM das Token, in dem sich das Trennzeichen befindet. Beispielsweise sieht EDM den Wert Middle-Last Name in Middle-Last und Name für das LastName Feld. Wenn für ignoredDelimiters das LastName Feld mit dem Zeichen "-" enthalten ist, erfolgt diese Aktion erst, nachdem der Wert unterbrochen wurde. Am Ende würde EDM die folgenden Werte MiddleLast und Name sehen.

Um die folgenden Zeichen als Und nicht als ignoredDelimitersTokentrennzeichen zu verwenden, muss dem Feld ein SIT zugeordnet werden, das dem entsprechenden Format entspricht. Beispielsweise muss eine SIT, die eine Mehrwortzeichenfolge mit Bindestrichen erkennt, dem LastName Feld zugeordnet werden.

- .

- ;

- !

- ?

- \

Es ist möglich, MITHILFE von PowerShell SITs sekundären Elementen zuzuordnen.

Definieren Sie das Schema im XML-Format (ähnlich wie im folgenden Beispiel). Benennen Sie diese Schemadatei edm.xml , und konfigurieren Sie sie dann so, dass es für jede Spalte in der Quelltabelle vertraulicher Informationen eine Zeile gibt, die die Syntax verwendet:

\<Field name="" searchable=""/\>.- Verwenden Sie Spaltennamen für Field name-Werte.

- Verwenden Sie

searchable="true"für die Felder, die durchsuchbar sein sollen, und für primäre Felder bis zu maximal fünf Felder. Mindestens ein Feld muss durchsuchbar sein.

Die folgende XML-Datei definiert beispielsweise das Schema für eine Patientendatensatzdatenbank, wobei fünf Felder als durchsuchbar angegeben sind:

PatientID,MRN,SSN,PhoneundDOB.(Sie können das Beispiel kopieren, ändern und verwenden.)

<EdmSchema xmlns="http://schemas.microsoft.com/office/2018/edm"> <DataStore name="PatientRecords" description="Schema for patient records" version="1"> <Field name="PatientID" searchable="true" caseInsensitive="true" ignoredDelimiters="-,/,*,#,^" /> <Field name="MRN" searchable="true" /> <Field name="FirstName" /> <Field name="LastName" /> <Field name="SSN" searchable="true" /> <Field name="Phone" searchable="true" /> <Field name="DOB" searchable="true" /> <Field name="Gender" /> <Field name="Address" /> </DataStore> </EdmSchema>Nachdem Sie die EDM-Schemadatei im XML-Format erstellt haben, müssen Sie sie in den Clouddienst hochladen.

Herstellen einer Verbindung zur Security & Compliance Center-PowerShell.

Führen Sie den folgenden Befehl aus, um das Datenbankschema hochzuladen:

New-DlpEdmSchema -FileData ([System.IO.File]::ReadAllBytes('.\\edm.xml')) -Confirm:$trueSie werden wie folgt zur Bestätigung aufgefordert:

Bestätigen

Möchten Sie diese Aktion wirklich ausführen?

Das neue EDM-Schema für den Datenspeicher "Patientendatensätze" wird importiert.

[Y] Ja [A] Ja zu allen [N] Nein [L] Nein zu allen [?] Hilfe (Standardwert ist "Y"):

Tipp

Wenn Ihre Änderungen ohne Bestätigung erfolgen sollen, verwenden Sie

-Confirm:$truenicht in Schritt 3.

Hinweis

Es kann zwischen 10–60 Minuten dauern, bis das EDMSchema durch Ergänzungen aktualisiert wird. Das Update muss abgeschlossen sein, bevor Sie Schritte ausführen, die die Zusätze verwenden.