Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

![]()

Anwendungen sind zentrale Produktivitätstools für Mitarbeiter. In einem modernen Arbeitsplatz schafft die Einführung cloudbasierter Software as a Service -Anwendungen (SaaS) neue Herausforderungen für die IT. Mangel an Sichtbarkeit und Kontrolle über Anwendungen, die Art und Weise, wie Benutzer mit ihnen interagieren, und die Daten, die über sie verfügbar gemacht werden, schaffen Sicherheits- und Compliancerisiken.

Zero Trust-Lösungen für die Säule der Anwendungen sind die Bereitstellung von Sichtbarkeit und Kontrolle über App-Nutzungsdaten und Analysen, die Cyberbedrohungen über Cloud-Apps und -Dienste hinweg identifizieren und bekämpfen.

Dieser Leitfaden richtet sich an Softwareanbieter und Technologiepartner, die ihre Anwendungssicherheitslösungen durch die Integration in Microsoft-Produkte verbessern möchten.

Leitfaden zur Zero Trust-Integration in Anwendungen

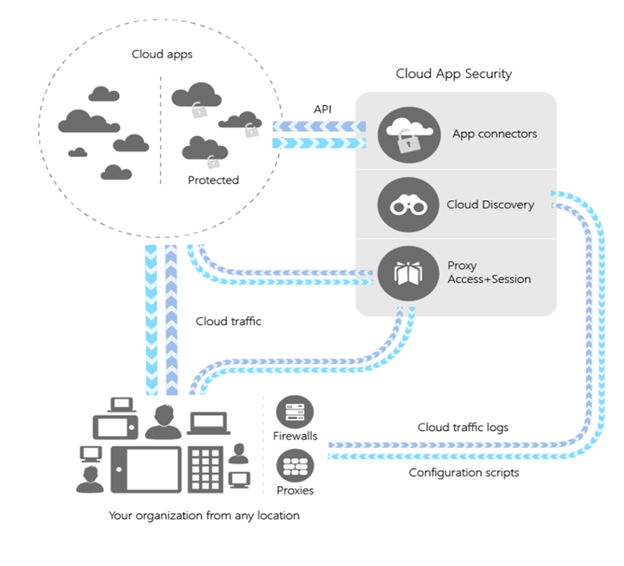

Dieses Integrationshandbuch enthält Anweisungen für die Integration in Microsoft Defender für Cloud-Apps). Defender for Cloud Apps ist ein Cloudzugriffssicherheitsbroker (CASB), der auf mehreren Clouds arbeitet. Er bietet umfassende Transparenz, Kontrolle über den Datenverkehr sowie anspruchsvolle Analysefunktionen zum Erkennen und Bekämpfen von Cyberbedrohungen für sämtliche Clouddienste.

Microsoft Defender für Cloud-Apps

Unabhängige Softwareanbieter (ISVs) können in Defender for Cloud Apps integriert werden, um Organisationen dabei zu helfen, riskante Nutzung oder potenzielle Exfiltration zu erkennen und vor Risiken zu schützen, die durch die Verwendung von Schattenanwendungen entstehen.

Die Defender for Cloud Apps-API bietet programmgesteuerten Zugriff auf Defender für Cloud-Apps über REST-API-Endpunkte. ISVs können die API verwenden, um Lese- und Aktualisierungsvorgänge für Defender für Cloud Apps-Daten und -Objekte im großen Maßstab auszuführen. Beispiel:

- Hochladen von Protokolldateien für Cloud Discovery

- Generieren von Blockskripts

- Auflisten von Aktivitäten und Warnungen

- Schließen oder Auflösen von Warnungen

Mit diesem Ansatz können ISVs:

- Verwenden Sie Cloud Discovery, um Ihre Cloudumgebung und die von Ihrer Organisation verwendeten Cloud-Apps zuzuordnen und zu identifizieren.

- Sanktionierte und unsanktionierte Apps in Ihrer Cloud.

- Stellen Sie einfach App-Connectors bereit, die die Vorteile von Anbieter-APIs nutzen, um eine tiefere Sichtbarkeit und granulare Governance von Apps zu ermöglichen, mit denen Sie eine Verbindung herstellen.

- Verwenden Sie Conditional Access App-Steuerungsschutz, um Echtzeit-Sichtbarkeit und Kontrolle über den Zugriff und Aktivitäten in Ihren Cloud-Apps zu erhalten.

Sehen Sie sich zunächst die Einführung in die REST-API von Defender for Cloud Apps an.

Schatten-IT-Partnerintegration

Secure Web Gateways (SWG) und Endian Firewall (EFW)-Lösungen können in Defender for Cloud Apps integriert werden, um Kunden eine umfassende Schatten-IT-Ermittlung, Compliance- und Sicherheitsrisikobewertung der ermittelten Apps und integrierte Zugriffssteuerung für nicht genehmigte Apps bereitzustellen.

Die Grundsätze der Integration sind:

- Bereitstellungsfrei: Der Anbieter streamt Datenverkehrsprotokolle direkt an Defender for Cloud Apps, um die Bereitstellung und Wartung von Agents zu vermeiden.

- Protokollanreicherung und App-Korrelation: Datenverkehrsprotokolle werden mit dem Defender for Cloud Apps-Katalog erweitert, um jeden Protokolldatensatz einer bekannten App (zugeordnet mit einem Risikoprofil) zuzuordnen.

- Defender for Cloud Apps Analytics and Reporting: Defender for Cloud Apps analysiert und verarbeitet die Daten, um einen Überblick über Schatten-IT-Berichte bereitzustellen.

- Risikobasierte Zugriffssteuerung: Defender für Cloud-Apps synchronisiert die Signaturen der zu blockierenden App zurück an den Anbieter, um dem Kunden ein risikobasiertes App-Management in Defender für Cloud-Apps zu ermöglichen, bei dem konsistente Zugriffssteuerungsmechanismen des Anbieters durchgesetzt werden.

Es wird empfohlen, die folgenden Schritte auszuführen, bevor Sie mit der Entwicklung der Integration beginnen:

- Erstellen Sie einen Test-Defender für Cloud Apps-Mandanten mit diesem Link.

- Laden Sie ein Beispieldatenverkehrsprotokoll mithilfe der manuellen Uploadfunktion hoch.

- Alternativ können Sie den API-basierten Upload verwenden. Weitere Anweisungen finden Sie, indem Sie Ihre Testzugangsdaten und die Cloud Discovery-API-Dokumentation verwenden.

- API-Token generieren

- Protokollupload – besteht aus drei Phasen:

- Blockskript generieren (d. h. Extrahieren von Informationen zu nicht genehmigten Apps)

Wählen Sie beim Hochladen des Protokolls eine der folgenden Parseroptionen aus:

- Wenn Es sich bei Ihrem Protokollformat um einen Standard CEF, W3C, LEEF handelt, wählen Sie es in der Dropdownliste vorhandener Protokollformate aus.

- Wenn dies nicht der Fall ist, konfigurieren Sie einen benutzerdefinierten Protokollparser