Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

![]()

Herkömmliche Unternehmensnetzwerke sind so konzipiert, dass Benutzer Zugriff auf Anwendungen und Daten erhalten, die in unternehmenseigenen Rechenzentren mit starker Umkreissicherheit gehostet werden. Der moderne Arbeitsplatz verwendet jedoch zunehmend Dienste und Daten außerhalb der Unternehmensfirewall. Apps und Dienste wurden in die Cloud verschoben. Benutzer müssen von verschiedenen Arbeits- und persönlichen Geräten aus darauf zugreifen.

Netzwerklösungen sind ein wichtiger Bestandteil von Zero Trust. Sie überprüfen, ob der Eingangs- und Ausgang am Rand des Netzwerks zulässig ist und Datenverkehr auf bösartige Inhalte überprüft werden kann. Sie unterstützen den Zugriff auf geringste Rechte und das Prinzip der "Annahme von Sicherheitsverletzungen", indem Organisationen Netzwerke segmentieren und nur Benutzer mit dem Segment des Netzwerks verbinden können, auf das sie Zugriff benötigen.

Zero-Trust-Integration mit Empfehlungen für Netzwerke

Unabhängige Softwareanbieter (ISV)-Partner integrieren sich in die Netzwerklösungen von Microsoft und bringen ihre eigene Sicherheitskompetenz mit, um die Produkte zu verbessern.

In diesem Artikel besprechen wir unsere Netzwerkintegrationspartner, damit Kunden vertraute, bewährte, nicht von Microsoft stammende Sicherheitsangebote (SECaaS) verwenden können, um den Internetzugriff für ihre Benutzer zu schützen. Weitere Informationen zum Werden eines ISV-Partners finden Sie im Microsoft 365 Networking Partner Program.

Gateway-Lastverteiler

Gateway Load Balancer ist ein Produkt im Azure Load Balancer-Portfolio, das auf Hochleistungs- und Hochverfügbarkeitsszenarien mit Nicht-Microsoft Network Virtual Appliances (NVAs) ausgerichtet ist. Es ermöglicht Ihnen, NVAs auf einfache Weise bereitzustellen, zu skalieren und zu verwalten.

Virtual WAN

Virtual WAN ist ein Netzwerkdienst, der viele Netzwerk-, Sicherheits- und Routingfunktionen auf einer einzigen Benutzeroberfläche vereint. Es bietet eine Hub- und Speichenarchitektur mit Skalierung und Leistung, die für Zweigstellen (VPN/SD-WAN-Geräte), Benutzer (Azure VPN/OpenVPN/IKEv2-Clients), ExpressRoute-Schaltkreise und virtuelle Netzwerke integriert ist. Es ermöglicht eine globale Netzwerkarchitektur für den Transit, bei der der in der Cloud gehostete Netzwerkhub transitive Konnektivität zwischen Endpunkten ermöglicht, die möglicherweise über verschiedene Arten von Speichen verteilt werden.

Azure-Webanwendungsfirewall

Die Web Application Firewall (WAF) von Azure bietet zentralisierten Schutz Ihrer Webanwendungen vor häufigen Exploits und Sicherheitsrisiken. WAF kann mit dem Azure-Anwendungsgateway, Azure Front Door und dem CDN-Dienst (Content Delivery Network) von Microsoft bereitgestellt werden. WAF für Azure CDN befindet sich derzeit in der öffentlichen Vorschauphase.

DDOS-Schutz

Azure DDoS Protection, kombiniert mit bewährten Anwendungsentwurfsmethoden, bietet erweiterte Features zur DDoS-Entschärfung, um vor DDoS-Angriffen zu schützen. Die automatische Optimierung schützt Ihre spezifischen Azure-Ressourcen in einem virtuellen Netzwerk. Der Schutz kann einfach in jedem neuen oder vorhandenen virtuellen Netzwerk aktiviert werden und erfordert keine Änderung von Anwendung oder Ressource.

Azure Firewall Manager

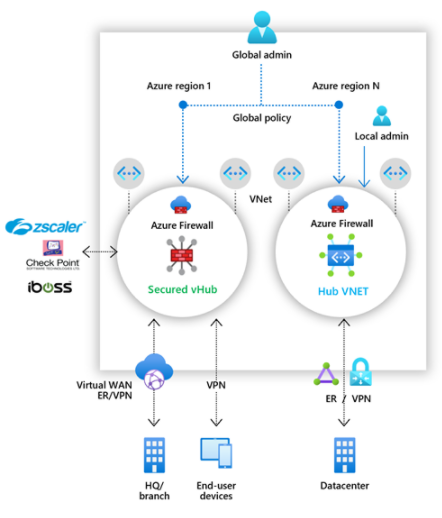

Azure Firewall Manager ist ein Sicherheitsverwaltungsdienst, der zentrale Sicherheitsrichtlinien und Routenverwaltung für cloudbasierte Sicherheitsperimeter bereitstellt.

Sicherheitspartneranbieter , die in Azure Firewall Manager integriert sind , damit Kunden vertraute, bewährte, nicht von Microsoft stammende Sicherheitsangebote (SECaaS) verwenden können, um den Internetzugriff für ihre Benutzer zu schützen. Kunden können einen Hub mit einem unterstützten Sicherheitspartner sichern und Internetdatenverkehr von virtuellen Netzwerken (VNets) oder Zweigstellenstandorten innerhalb einer Region weiterleiten und filtern. Hubs können in mehreren Azure-Regionen bereitgestellt werden, um Konnektivität und Sicherheit überall auf der ganzen Welt zu erhalten, indem das Angebot des Sicherheitspartners für Internet/SaaS-Anwendungsdatenverkehr und Azure Firewall für privaten Datenverkehr in den gesicherten Hubs verwendet wird.

Die unterstützten Sicherheitspartner sind Zscaler, Check Point und iboss.

Wenn Ihre Lösung eine Verbindung mit Microsoft 365 herstellt, können Sie die Anleitungen aus dem Microsoft 365-Netzwerkpartnerprogramm verwenden, um sicherzustellen, dass Ihre Lösung den Prinzipien der Microsoft 365-Netzwerkkonnektivität folgt. Der Zweck dieses Programms besteht darin, eine großartige Kundenerfahrung mit Microsoft 365 durch einfache Ermittlung validierter Partnerlösungen zu ermöglichen, die eine konsistente Ausrichtung auf wichtige Prinzipien für optimale Microsoft 365-Konnektivität in Kundenbereitstellungen demonstrieren.