Verwalten von VMs mit Microsoft Entra-ID-basierter Authentifizierung und Autorisierung sowie regionsspezifischen Azure-Abonnements

Dieser Artikel enthält Informationen zum Verwalten der Azure Resource Manager-basierten und regionsspezifischen Azure-Abonnements mit System Center – Virtual Machine Manager (VMM).

Sie können Microsoft Azure-Abonnements zu System Center 2016 – Virtual Machine Manager (VMM) und höher hinzufügen und die erforderlichen Aktionen ausführen. Weitere Informationen Das VMM Azure-Plug-In ermöglicht die Verwaltung von Azure-Abonnements über zertifikatbasierte Authentifizierung und Autorisierung und VMs in der globalen Azure-Region.

VMM 2019 und höher unterstützt die Verwaltung von Azure-Abonnements über Microsoft Entra-ID und regionsspezifische Azure-Abonnements. (nämlich Deutschland, China, Azure Regionen der US-Regierung).

Für die Verwaltung von Azure-Abonnements über zertifikatbasierte Authentifizierung und Autorisierung ist ein Verwaltungszertifikat erforderlich. Weitere Informationen.

Für die Verwaltung von VMs mit Microsoft Entra ID-basierter Authentifizierung und Autorisierung ist die Microsoft Entra ID-Anwendung erforderlich.

Hinweis

Azure AD, das in diesem Artikel erwähnt wird, bezieht sich auf die Microsoft Entra-ID. Weitere Informationen

Vorbereitung

Prüfen Sie die folgenden Voraussetzungen:

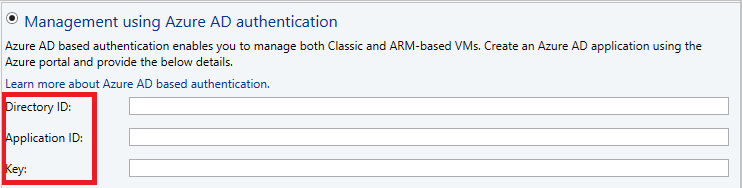

Microsoft Entra ID-Anwendung – um VMs mithilfe von VMM über AD-Authentifizierung und Autorisierung zu verwalten, müssen Sie eine Microsoft Entra ID-Anwendung erstellen und dann die folgenden Details über das VMM Azure-Plug-In bereitstellen:

- Azure-Abonnement-ID

- Microsoft Entra ID

- Microsoft Entra-ID – Anwendungs-ID und Anwendungsschlüssel

Erfahren Sie, wie Sie eine Microsoft Entra ID-App erstellen.

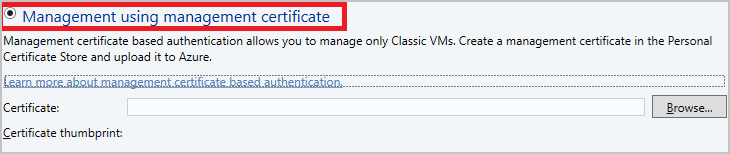

Ein Verwaltungszertifikat mit der Konfiguration, wie in diesem Artikel beschrieben.

Das Abonnement muss über ein Verwaltungszertifikat verfügen, damit VMM das klassische Bereitstellungsmodell in Azure verwenden kann.

Notieren Sie sich den Abonnement-ID und den Zertifikatfingerabdruck.

Zertifikate müssen x509 v3-kompatibel sein.

Das Verwaltungszertifikat muss sich im lokalen Zertifikatspeicher auf dem Computer befinden, auf dem Sie das Azure-Abonnementfeature hinzufügen.

Das Zertifikat sollte sich auch im aktuellen Benutzenden\persönlichen Speicher des Computers befinden, auf dem die VMM-Konsole ausgeführt wird.

Hinweis

Das Zertifikat ist nur erforderlich, wenn Sie die zertifikatbasierte Authentifizierung zum Verwalten Ihres Azure-Abonnements verwenden.

Vorgehensweise: Verwalten der Microsoft Entra-ID-basierten Authentifizierung und Autorisierung sowie regionsspezifischer Azure-Abonnements

Führen Sie die folgenden Schritte durch:

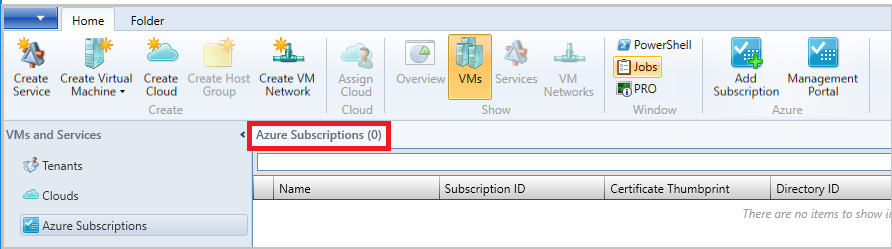

Navigieren Sie zu Azure-Abonnement, und wählen Sie Abonnement hinzufügen aus.

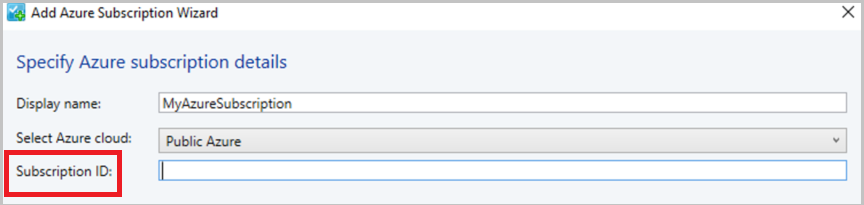

Geben Sie den Anzeigenamen, die Azure-Cloud und die Abonnement-ID an.

Sie können einen beliebigen Anzeigenamen als Anzeigenamen angeben. Wählen Sie entweder ein globales Azure-Abonnement oder ein regionsspezifisches Abonnement aus.

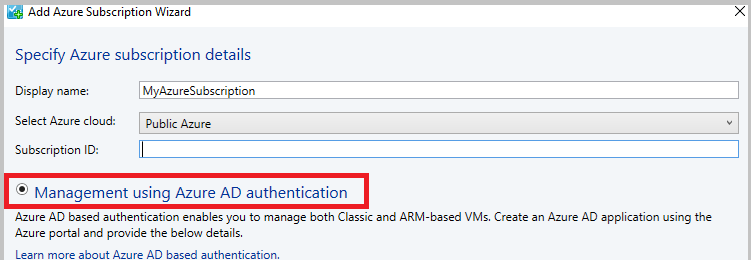

Wählen Sie Verwaltung mithilfe der Azure AD-Authentifizierung aus (um die zertifikatbasierte Verwaltung zu verwenden, wechseln Sie zu Schritt 5).

Geben Sie Verzeichnis-ID, Anwendungs-ID und Schlüssel an und wählen Sie Fertigstellen aus (wechseln Sie nach diesem Schritt direkt zu Schritt 6).

Um das Verwaltungszertifikat zu verwenden, wählen Sie Verwaltung mithilfe des Verwaltungszertifikats aus (nicht erforderlich, wenn Schritt 3 und 4 bereits ausgeführt wurden).

Wenn Sie weiterhin die zertifikatbasierte Authentifizierung verwenden möchten, wählen Sie nicht die Microsoft Entra-ID-Authentifizierung aus, sondern die auf einem Verwaltungszertifikat basierende Authentifizierung, geben das Verwaltungszertifikat aus dem Zertifikatspeicher Aktueller Benutzer\Persönlich an und klicken dann auf Fertig stellen.

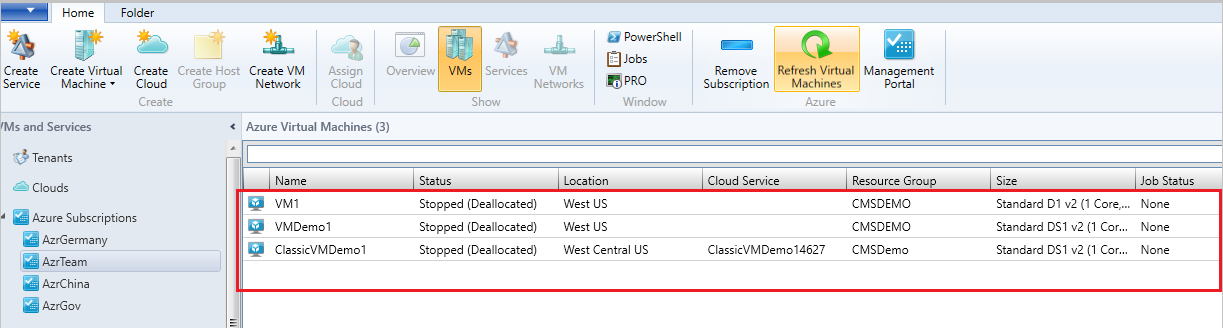

Überprüfen Sie das Azure-Abonnement und die virtuellen Computer, die in Azure gehostet werden.