Benutzerauthentifizierung

Wenn es um Benutzerauthentifizierung geht, sollte Sicherheit die wichtigste Überlegung sein, die in den Sinn kommt. Starke Sicherheit ist von entscheidender Bedeutung. Es scheint, als ob fast jeden Monat ein Unternehmen eine Datenschutzverletzung meldet. Anmeldeinformationen werden aufgrund ineffizienter Sicherheitsprozesse oder einfach aufgrund fehlender zeitgemäßer Sicherheitsfunktionen im Unternehmen gestohlen. Die Einrichtung von sicherer Benutzerauthentifizierung kann eine schwierige Aufgabe sein, wenn die Benutzerakzeptanz lange und frustrierende Schritte bis zur Authentifizierung erfordert.

GitHub Enterprise unterstützt zwei empfohlene Methoden für die sichere Benutzerauthentifizierung:

- SAML Single Sign-On(SSO)

- Two-Factor Authentication(2FA)

SAML-SSO-Authentifizierung

SAML(Security Assertion Markup Language) SSO integriert GitHub in den Identitätsanbieter Ihrer Organisation (IdP), sodass zentrale Zugriffssteuerung und verbesserte Compliance ermöglicht werden. Wenn diese Option aktiviert ist, leitet GitHub Benutzer zur Authentifizierung um, bevor Sie Zugriff auf Organisationsressourcen gewähren.

Aktivieren und Erzwingen von SAML-SSO

Sie können SAML-SSO entweder auf Organisationsebene oder auf Unternehmensebene konfigurieren, je nach umfang der erzwingung, die Sie benötigen.

Organization-Level SAML SSO

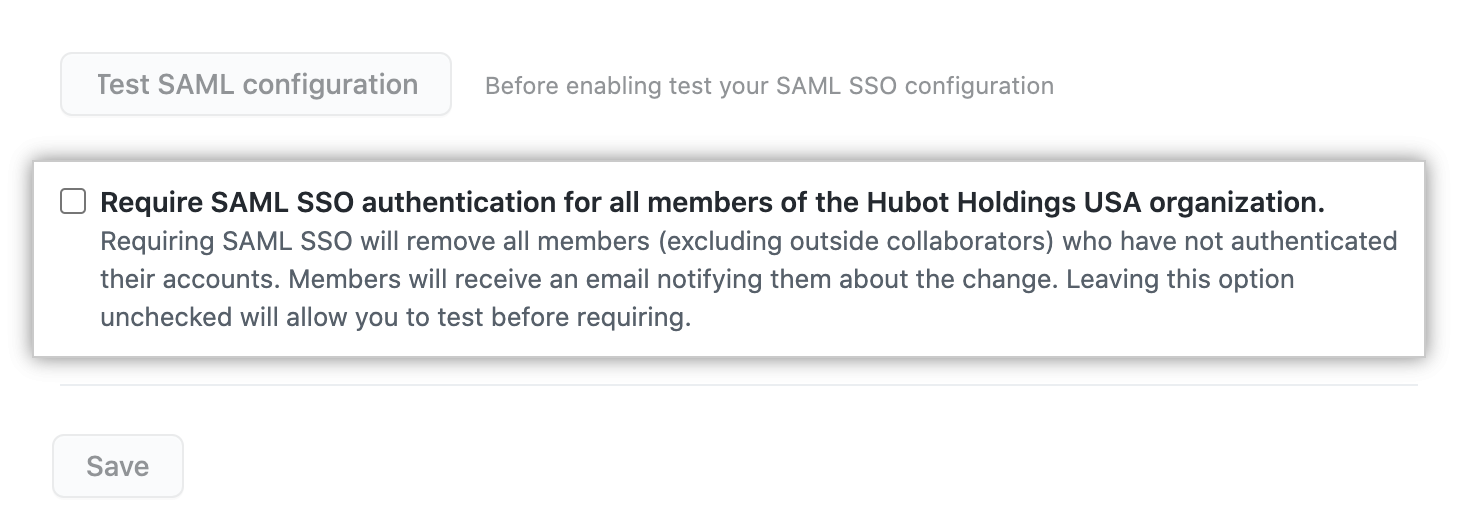

- Setup: Geben Sie in Ihren Organisationseinstellungen unter "Sicherheit" die SAML-SSO-URL und das öffentliche Zertifikat Ihres IdP ein. Testen und speichern Sie die Konfiguration.

- Erzwingung: Wählen Sie SAML-SSO-Authentifizierung aus , um nicht kompatible Mitglieder automatisch zu entfernen.

- Anwendungsfall: Ideal für phasenweise Rollouts oder Tests mit eingeschränkter Wirkung.

Hinweis

GitHub entfernt nur Organisationsmitglieder, die sich nicht authentifizieren können. Enterprise-Mitglieder bleiben bis zum nächsten Zugriff auf die Ressource erhalten.

Enterprise-Level SAML SSO

- Setup: Aktivieren Sie in ihren Unternehmenskontoeinstellungen SAML-SSO ähnlich wie auf Organisationsebene.

- Erzwingung: Wenden Sie SSO für alle Organisationen in Ihrem Unternehmen an.

- Vorteile: Stellt einheitliche Richtlinien sicher und reduziert das Risiko von fragmentierten Konfigurationen.

- Hinweis: GitHub entfernt nicht sofort nicht kompatible Unternehmensmitglieder. Sie werden aufgefordert, sich beim Zugriff zu authentifizieren.

Auswählen des richtigen SSO-Bereichs

| Kriterien | Org-Level | Enterprise-Level |

|---|---|---|

| Bereich | Einzelne Organisation | Gesamtes Unternehmen |

| Benutzerentfernung | Unmittelbar nach der Durchsetzung | Zurückgestellt bis zum nächsten Zugriff |

| Richtlinienkonsistenz | Variiert je nach Organisation | Unternehmensübergreifend vereinheitlicht |

| Setupkomplexität | Senken | Höher |

| Anwendungsfall | Pilot/Test | Umfassende Compliance |

Schritt für Schritt: Aktivieren und Erzwingen von SAML-SSO

| Geltungsbereich | Schritte |

|---|---|

| Organisation | 1. Navigieren Sie zu Ihren Organisationen → Einstellungen → Sicherheit. 2. Aktivieren Sie SAML mit den Details Ihres IdP. 3. Testkonfiguration und Speichern. 4. Wählen Sie SAML-SSO erforderlich aus, und entfernen Sie dann nicht kompatible Benutzer. |

| Enterprise | 1. Navigieren Sie zu Ihren Unternehmen → Einstellungen → Sicherheit. 2. Aktivieren Sie SAML mit den Details Ihres IdP. 3. Testkonfiguration und Speichern. 4. Erzwingen Sie SSO in allen Organisationen, und überprüfen Sie nicht kompatible Benutzer. |

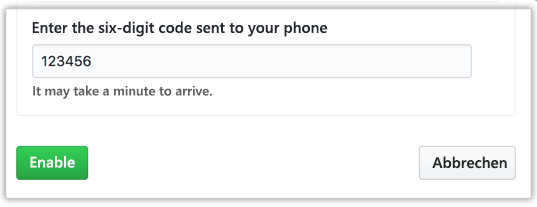

Zweistufige Authentifizierung

2FA fügt einen zweiten Überprüfungsschritt über Benutzername und Kennwort hinaus hinzu. Sie können 2FA für Organisationsmitglieder, externe Mitarbeiter und Abrechnungsmanager anfordern.

Warnung

Wenn Sie die Verwendung der zweistufigen Authentifizierung für Ihre Organisation benötigen, werden alle Konten, die 2FA nicht verwenden, aus der Organisation entfernt und verlieren den Zugriff auf seine Repositorys. Betroffene Konten umfassen Botkonten.

Ausführlichere Informationen zu 2FA finden Sie unter Schützen Ihres Kontos mit zweistufiger Authentifizierung (2FA).

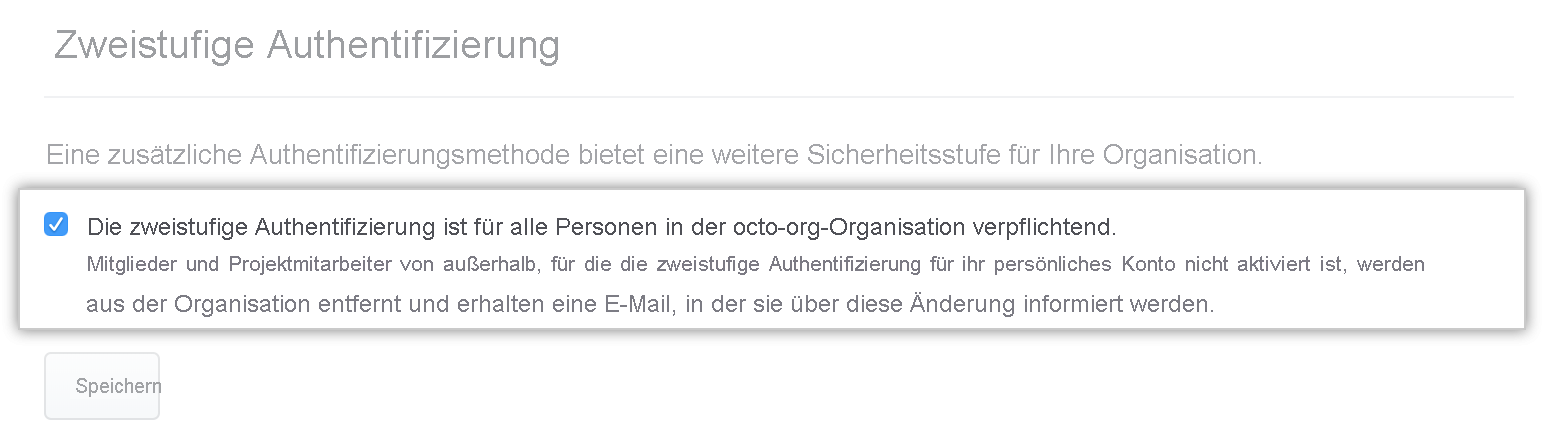

Erzwingen von 2FA

- Navigieren Sie zu den Sicherheitseinstellungen Ihrer Organisation.

- Aktivieren Sie das Kontrollkästchen mit der Bezeichnung "Zweistufige Authentifizierung erforderlich".

- Kommunizieren Sie die Anforderung im Voraus, um den Verlust des Zugriffs zu verhindern.

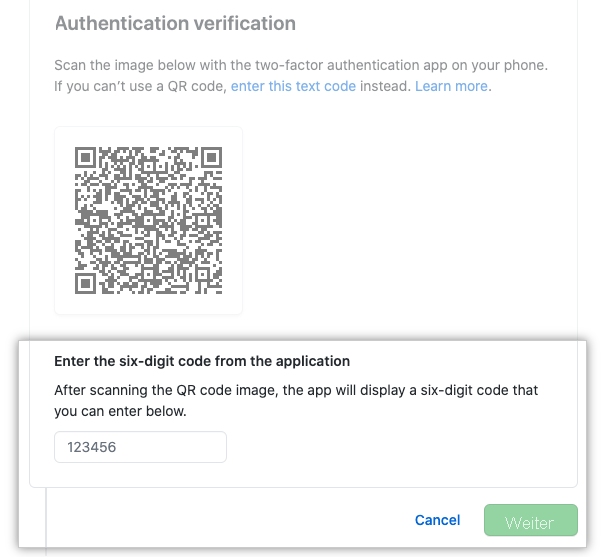

2FA-Methoden in GitHub

| Methode | BESCHREIBUNG |

|---|---|

| Sicherheitsschlüssel | Die sicherste Methode. Physische USB- oder NFC-Geräte, die Phishing verhindern. Erfordert eine vorherige Einrichtung mit TOTP(zeitbasierte einmalige Kennwörter) oder SMS(Short Message Service). |

| TOTP-Apps | Empfohlen. Generiert zeitbasierte einmalige Kennwörter, unterstützt sicherung und funktioniert offline. |

| SMS | Am wenigsten sicher. Sollte nur verwendet werden, wenn TOTP nicht lebensfähig ist. Die GitHub-SMS-Unterstützung variiert je nach Region. |

Zeitbasierte einmalige Kennwörter

GitHub SMS-Unterstützung

Hinweis

Sicherheitsschlüssel speichern Anmeldeinformationen lokal und machen niemals geheime Schlüssel verfügbar. GitHub empfiehlt FIDO2/U2F-Schlüssel.

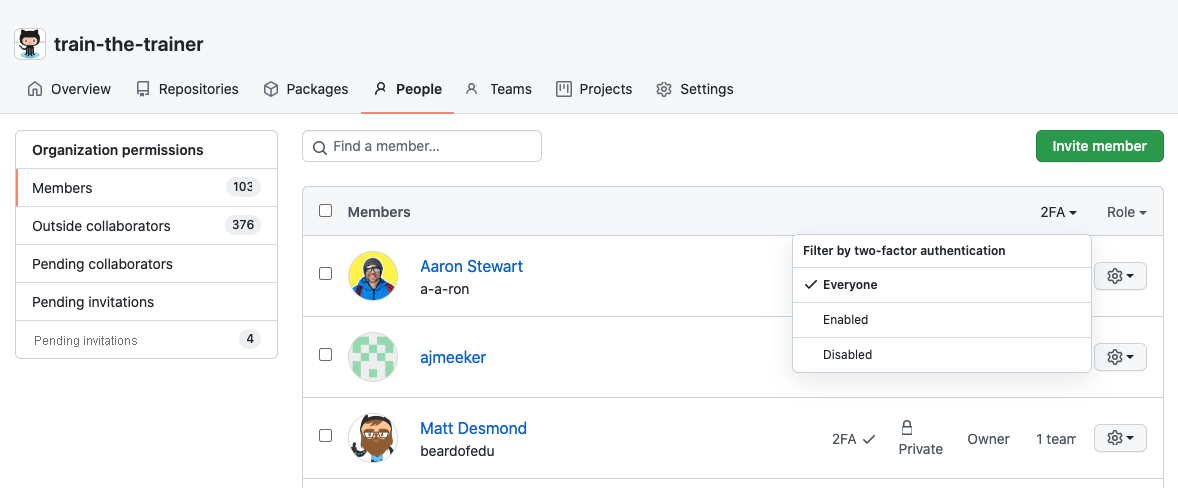

Überwachung der 2FA-Compliance

So überprüfen Sie, wer 2FA aktiviert hat:

- Wechseln Sie zu "Ihre Organisationen ", → "Organisation" → Registerkarte " Personen " auswählen.

- Wählen Sie den 2FA-Filter aus.

Von hier aus können Sie nicht konforme Benutzer identifizieren und außerhalb von GitHub nachverfolgen, in der Regel per E-Mail.