Wie funktioniert Azure Bastion?

Eine Bereitstellung von Azure Bastion erfolgt jeweils pro virtuellem Netzwerk oder virtuellem Netzwerk mit Peering, nicht pro Abonnement, Konto oder virtuellem Computer. Nachdem Sie einen Azure Bastion-Dienst in Ihrem virtuellen Netzwerk bereitgestellt haben, steht die RDP- bzw. SSH-Funktion allen Ihren VMs im selben virtuellen Netzwerk zur Verfügung.

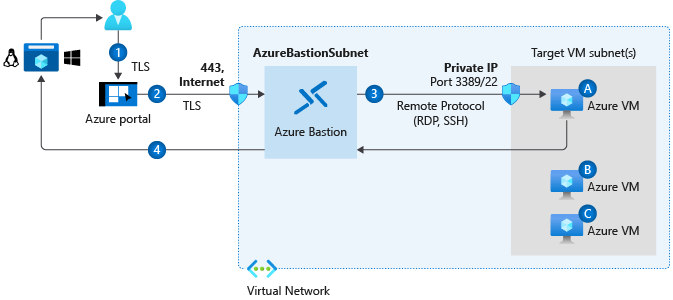

Das folgende Diagramm zeigt eine Übersicht über die Funktionsweise von Azure Bastion beim Herstellen einer Verbindung über das Portal:

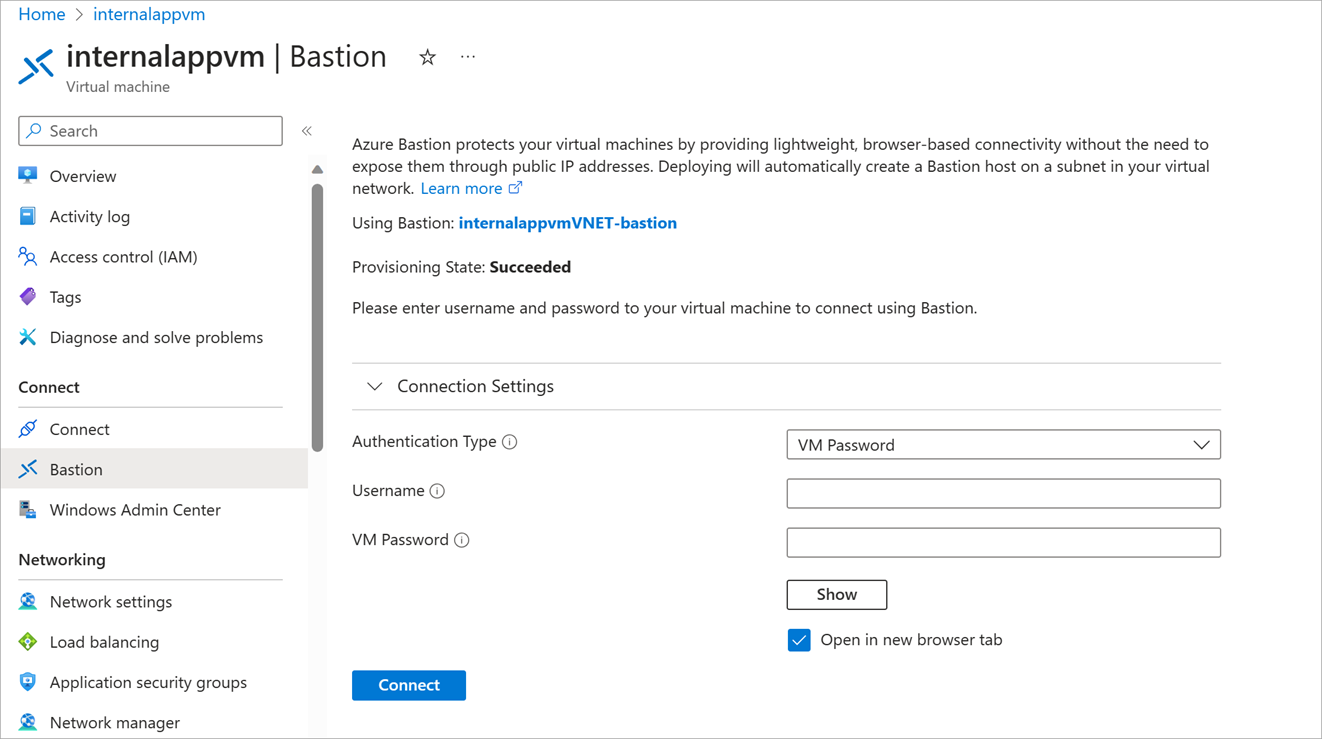

- Sie stellen eine Verbindung mit einer VM im Azure-Portal her: Wählen Sie im Azure-Portal auf der Seite mit der VM-Übersicht Verbinden>Bastion>Bastion verwenden aus. Geben Sie dann die Anmeldeinformationen für die VM ein.

- Der Browser stellt eine Verbindung mit dem Azure Bastion-Host her: Der Browser stellt eine Verbindung mit Azure Bastion über das Internet mithilfe von Transport Layer Security (TLS) und der öffentlichen IP-Adresse des Azure Bastion-Hosts her. Der Azure-Gateway-Manager verwaltet Portalverbindungen mit dem Azure Bastion-Dienst über Port 443 oder 4443.

- Azure Bastion stellt mithilfe von RDP oder SSH eine Verbindung mit der VM her: Azure Bastion wird in einem separaten Subnetz namens AzureBastionSubnet innerhalb des virtuellen Netzwerks bereitgestellt. Das Subnetz wird beim Bereitstellen von Azure Bastion erstellt. Das Subnetz kann Adressräume mit der Subnetzmaske /26 oder größer haben. Stellen Sie keine anderen Azure-Ressourcen für dieses Subnetz bereit, bzw. ändern Sie nicht seinen Namen.

- Azure Bastion streamt die VM zum Browser: Azure Bastion verwendet einen auf HTML5 basierenden Webclient, der automatisch zu Ihrem lokalen Gerät gestreamt wird. Der Azure Bastion-Dienst packt die Sitzungsinformationen unter Verwendung eines benutzerdefinierten Protokolls. Die Pakete werden mittels TLS übertragen.

Überprüfen, ob Azure Bastion mit Ihrer Netzwerksicherheitsgruppe zusammenarbeitet

Wenn Sie keine spezifische Netzwerksicherheitsgruppe für Ihre Organisation bereitgestellt und konfiguriert haben, brauchen Sie nichts zu tun. Azure Bastion arbeitet mit der standardmäßigen Netzwerksicherheitsgruppe, die mit VMs erstellt wird.

Wenn Sie eine Netzwerksicherheitsgruppe für Ihre Organisation konfiguriert haben, stellen Sie sicher, dass Azure Bastion über RDP oder SSH eine Verbindung mit Ihren VMs herstellen kann. Es wird empfohlen, eine Regel für eingehende Verbindungen hinzuzufügen, die RDP- und SSH-Verbindungen aus dem IP-Adressbereich des Azure Bastion-Subnetzes mit Ihren VMs zulässt.

Damit Azure Bastion funktioniert, muss Ihre Netzwerksicherheitsgruppe den folgenden Datenverkehr zulassen:

| Direction | Zulassen |

|---|---|

| Eingehend | RDP- und SSH-Verbindungen aus dem IP-Adressbereich des Azure-Bastion-Subnetzes mit Ihrem VM-Subnetz. |

| Eingehend | TCP-Zugriff aus dem Internet über Port 443 auf die öffentliche IP-Adresse von Azure Bastion. |

| Eingehend | TCP-Zugriff vom Azure-Gateway-Manager über die Ports 443 oder 4443. Der Azure-Gateway-Manager verwaltet Portalverbindungen mit dem Azure Bastion-Dienst. |

| Ausgehend | TCP-Zugriff aus der Azure-Plattform über Port 443. Dieser Datenverkehr dient zur Diagnoseprotokollierung. |

Bereitstellen eines Azure Bastion-Hosts im Azure-Portal

Bevor Sie Azure Bastion bereitstellen können, benötigen Sie ein virtuelles Netzwerk. Sie können ein vorhandenes virtuelles Netzwerk verwenden oder Azure Bastion beim Erstellen eines virtuellen Netzwerks bereitstellen. Erstellen Sie im virtuellen Netzwerk ein Subnetz mit dem Namen AzureBastionSubnet. Wenn Sie eine VM haben, die sich im selben oder in einem virtuellen Netzwerk mit Peering befindet, schließen Sie die Bereitstellung im Azure-Portal ab, indem Sie Azure Bastion auswählen, wenn Sie sich mit der VM verbinden.

In den folgenden beiden Abschnitten erfahren Sie, welche Schritte für jede der Optionen zur Bereitstellung von Azure Bastion im Azure-Portal erforderlich sind. Sie müssen noch keine dieser Schritte ausführen. Dies geschieht in der nächsten Übung.

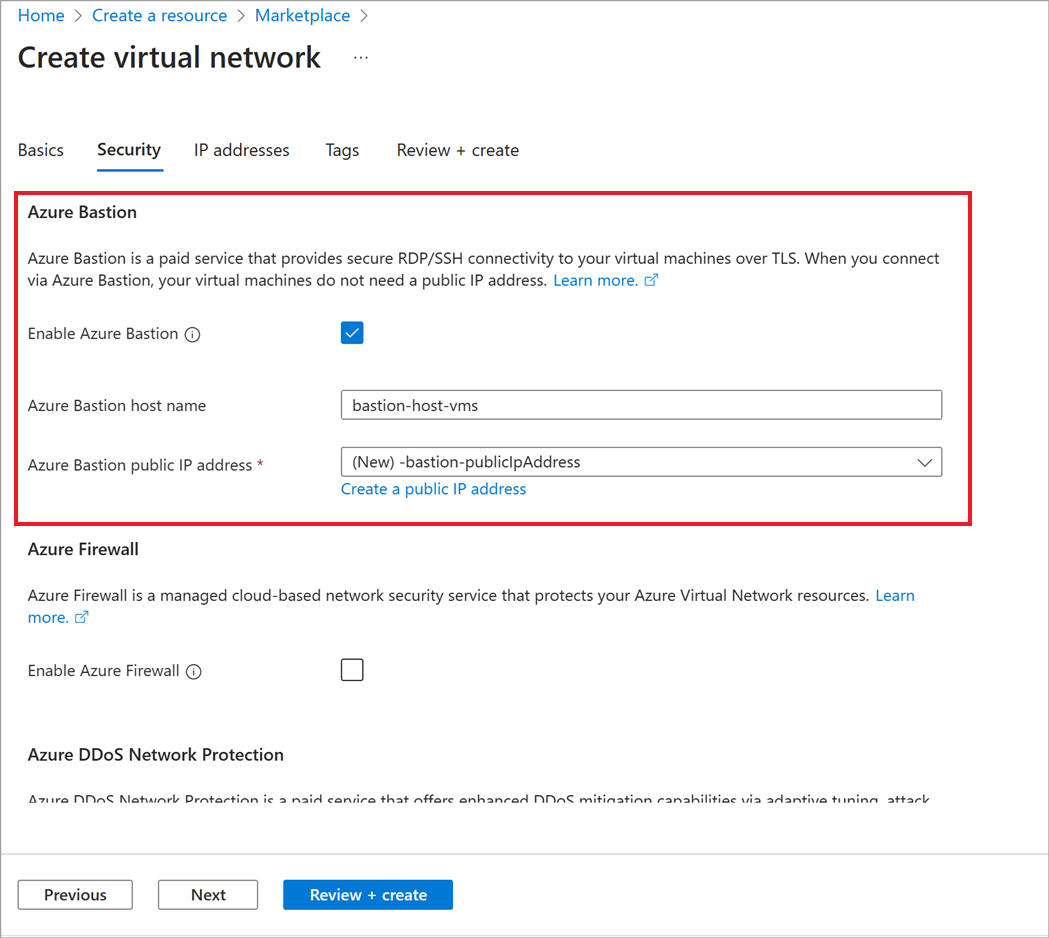

Aktivieren von Azure Bastion beim Erstellen eines virtuellen Netzwerks

Wenn Sie nicht bereits über ein virtuelles Netzwerk verfügen, das Sie für Azure Bastion verwenden möchten, erstellen Sie eines, und aktivieren Sie Azure Bastion auf der Registerkarte Sicherheit.

- Wählen Sie Aktivieren aus, und geben Sie einen Namen für den Azure Bastion-Host ein.

- Fügen Sie eine Subnetzadresse mit einer Subnetzmaske von mindestens /26 hinzu.

- Wenn Sie nicht bereits über eine öffentliche IP-Adresse verfügen, die Sie verwenden möchten, wählen Sie Neu erstellen aus.

- Nachdem Sie das virtuelle Netzwerk erstellt haben, fügen Sie diesem virtuellen Netzwerk VMs hinzu, oder richten Sie ein Peering dieses virtuellen Netzwerks mit dem virtuellen Netzwerk mit Ihren VMs ein.

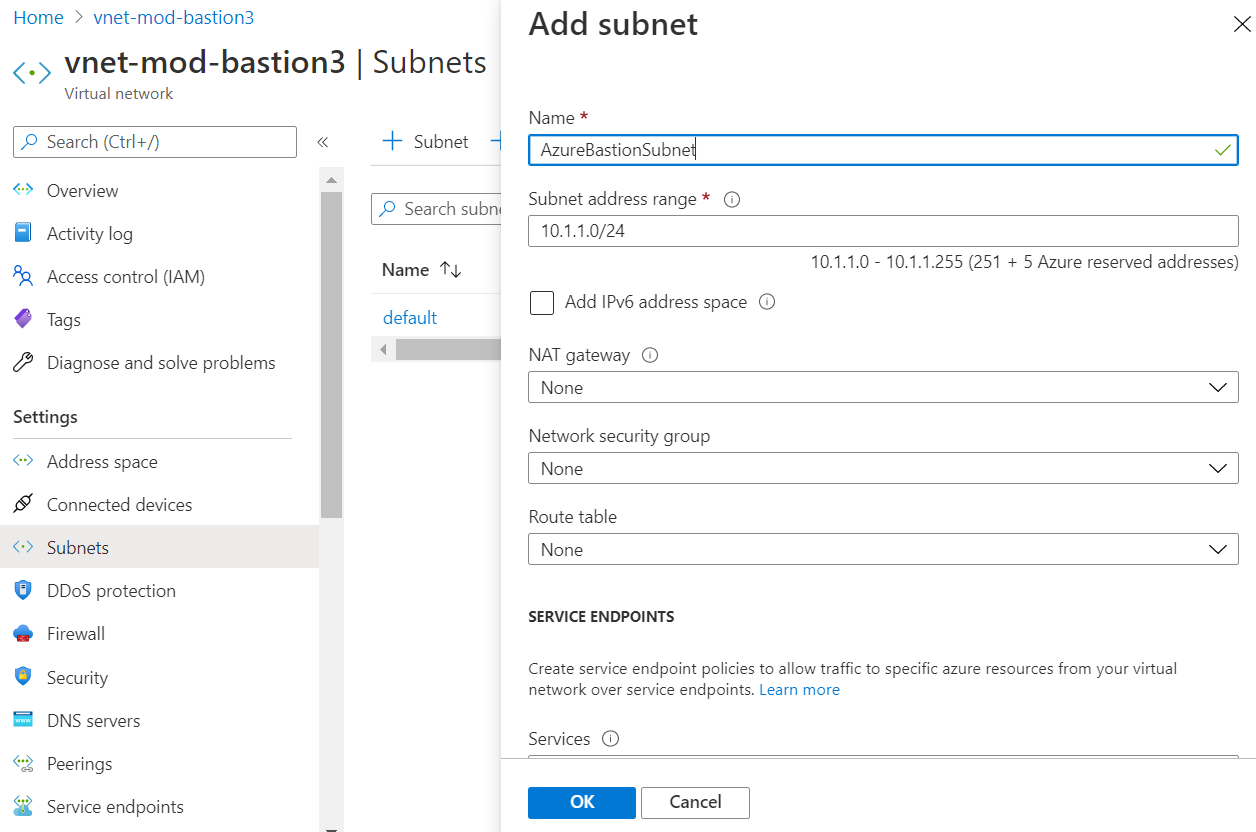

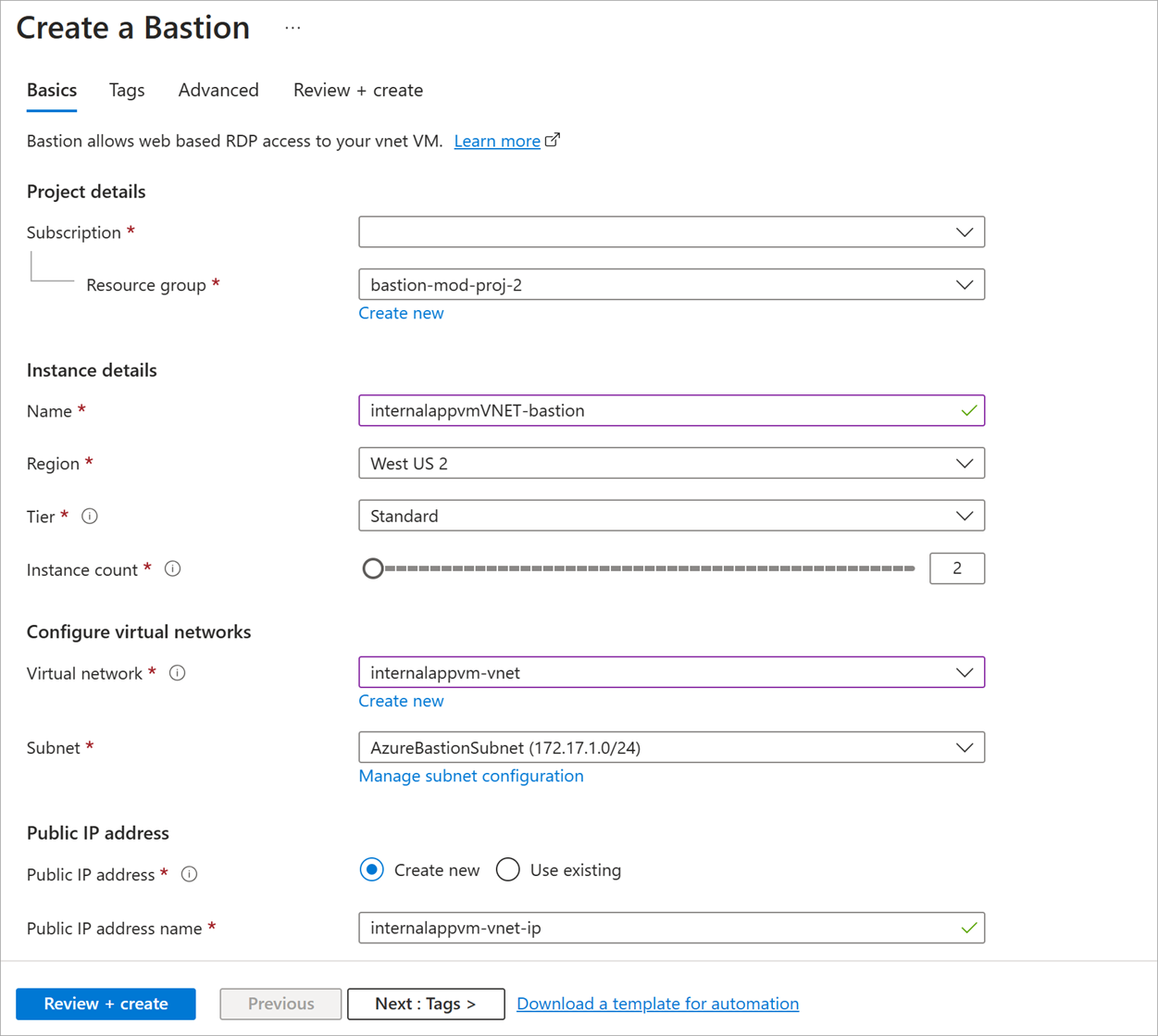

Hinzufügen des Subnetzes zu einem bestehenden virtuellen Netzwerk und Bereitstellen von Azure Bastion-Ressourcen

Fügen Sie in Ihrem vorhandenen virtuellen Netzwerk ein Subnetz mit dem Namen AzureBastionSubnet hinzu.

Wählen Sie zum Bereitstellen von Azure Bastion im Portal der VM Verbinden>Bastion>Manuell konfigurieren aus. Geben Sie einen Namen für die Azure Bastion-Ressource ein, wählen Sie das Subnetz aus, erstellen Sie eine öffentliche IP-Adressen und so weiter. Nach der Bereitstellung von Azure Bastion können Sie eine Verbindung mit der VM herstellen.

Bereitstellen von Azure Bastion über Azure PowerShell oder die Azure CLI

Wenn Sie Azure PowerShell oder die Azure CLI zur Bereitstellung von Azure Bastion verwenden möchten, führen Sie Befehle aus, um die folgenden Ressourcen zu erstellen:

- Subnetz

- Öffentliche IP-Adresse

- Azure Bastion-Ressource

Die folgenden Abschnitte zeigen Beispiele, die Sie zur Bereitstellung von Azure Bastion verwenden können.

Bereitstellen von Azure Bastion mit Azure PowerShell

Erstellen Sie das Azure Bastion-Subnetz mithilfe des Cmdlets

New-AzVirtualNetworkSubnetConfig, und fügen Sie dann das Subnetz mithilfe vonAdd-AzVirtualNetworkSubnetConfigzu Ihrem vorhandenen virtuellen Netzwerk hinzu. Der folgende Befehl setzt z. B. voraus, dass Sie bereits über ein virtuelles Netzwerk verfügen:$subnetName = "AzureBastionSubnet" $virtualNetwork = MyVirtualNetwork $addressPrefix = "10.0.2.0/24" $subnet = New-AzVirtualNetworkSubnetConfig ` -Name $subnetName ` -AddressPrefix $addressPrefix ` Add-AzVirtualNetworkSubnetConfig ` -Name $subnetName ` -VirtualNetwork $virtualNetwork ` -AddressPrefix $addressprefixErstellen Sie eine öffentliche IP-Adresse für Azure Bastion. Die öffentliche IP-Adresse wird von Azure Bastion verwendet, um RDP-/SSH-Konnektivität über Port 443 zu ermöglichen. Die öffentliche IP-Adresse muss sich in derselben Region wie die Azure Bastion-Ressource befinden.

$publicip = New-AzPublicIpAddress ` -ResourceGroupName "myBastionRG" ` -name "myPublicIP" ` -location "westus2" ` -AllocationMethod Static ` -Sku StandardErstellen Sie eine Azure Bastion-Ressource im Subnetz namens AzureBastionSubnet Ihres virtuellen Netzwerks.

$bastion = New-AzBastion ` -ResourceGroupName "myBastionRG" ` -Name "myBastion" ` -PublicIpAddress $publicip ` -VirtualNetwork $virtualNetwork

Bereitstellen von Azure Bastion mit der Azure CLI

Erstellen Sie das Azure Bastion-Subnetz:

az network vnet subnet create \ --resource-group myBastionRG \ --vnet-name MyVirtualNetwork \ --name AzureBastionSubnet \ --address-prefixes 10.0.2.0/24Erstellen Sie eine öffentliche IP-Adresse für Azure Bastion:

az network public-ip create \ --resource-group MyResourceGroup \ --name MyPublicIp \ --sku Standard \ --location westus2Erstellen Sie eine Azure Bastion-Ressource:

az network bastion create \ --name MyBastion \ --public-ip-address MyPublicIp \ --resource-group MyResourceGroup \ --vnet-name MyVnet \ --location westus2

Einfaches Herstellen einer Verbindung mit VMs mithilfe von Azure Bastion

Wenn Sie über die erforderlichen Ressourcen verfügen, sollten Sie in der Lage sein, eine Verbindung mit den VMs im selben virtuellen Netzwerk oder im virtuellen Netzwerk mit Peering herzustellen. Wählen Sie im Azure-Portal auf der VM Bastion aus, und geben Sie Ihre Anmeldeinformationen ein.

In der nächsten Einheit gehen Sie die Schritte zur Bereitstellung von Azure Bastion in einem bestehenden virtuellen Netzwerk durch.