Untersuchen der Authentifizierungsoptionen für das Hybrididentitätsmodell

- 9 Minuten

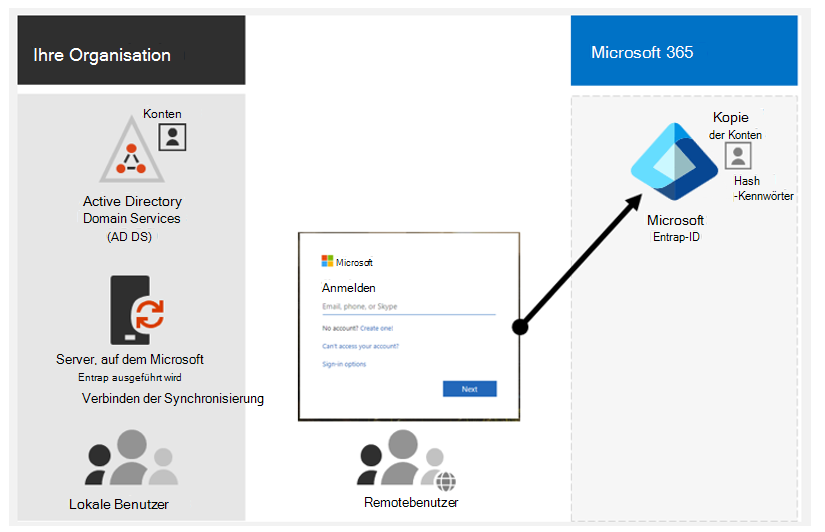

Mit dem Hybrididentitätsmodell können Organisationen ihre lokales Active Directory Objekte und Attribute mit den cloudbasierten Microsoft Entra ID synchronisieren. Organisationen, die ein Hybridmodell verwenden, verwenden die Verzeichnissynchronisierung, um die Identitäten in ihren Active Directory Domain Services (AD DS) zu verwalten. Die Verzeichnissynchronisierung synchronisiert auch alle Updates für Benutzerkonten, Gruppen und Kontakte mit dem Microsoft Entra Mandanten ihrer Microsoft 365-Abonnements.

Hinweis

Wenn die Verzeichnissynchronisierung AD DS-Benutzerkonten zum ersten Mal synchronisiert, wird ihnen nicht automatisch eine Microsoft 365-Lizenz zugewiesen, und sie können nicht auf Microsoft 365-Dienste wie E-Mail zugreifen. Organisationen müssen ihnen zunächst einen Nutzungsspeicherort zuweisen. Sie müssen diesen Benutzerkonten dann eine Lizenz zuweisen, entweder einzeln oder dynamisch über die Gruppenmitgliedschaft.

Organisationen können unter den folgenden Authentifizierungstypen wählen, wenn sie das Hybrididentitätsmodell verwenden:

- Verwaltete Authentifizierung. Microsoft Entra ID übernimmt den Authentifizierungsprozess. Es verwendet entweder eine lokal gespeicherte Hashversion des Kennworts oder sendet die Anmeldeinformationen an einen lokalen Software-Agent, der sie mithilfe des lokalen AD DS authentifiziert.

- Föderierte Authentifizierung. Microsoft Entra ID leitet den Clientcomputer, der die Authentifizierung anfordert, an einen anderen Identitätsanbieter um.

In den folgenden Abschnitten werden diese beiden Authentifizierungstypen ausführlicher behandelt.

Verwaltete Authentifizierung

Es gibt zwei Arten der verwalteten Authentifizierung:

- Passwort-Hash-Synchronisation (PHS). Mit PHS führt Microsoft Entra ID die Authentifizierung selbst durch. PHS ermöglicht Benutzern die Verwendung desselben Benutzernamens und Kennworts, die sie lokal verwenden.

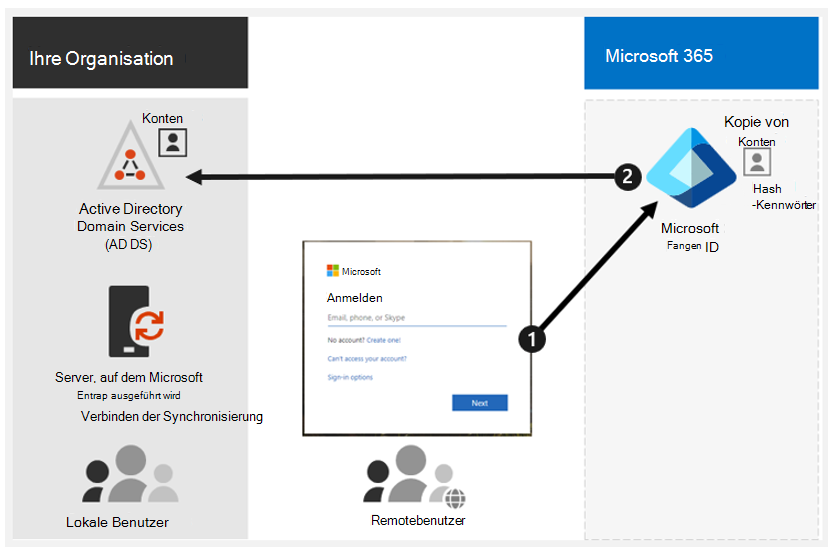

- Pass-Through-Authentifizierung (PTA). Mit PTA führt Microsoft Entra ID ad ds die Authentifizierung durch. Diese Option ähnelt der Kennworthashsynchronisierung, bietet jedoch eine einfache Kennwortvalidierung mit lokalen Software-Agents für Organisationen mit starken Sicherheits- und Konformitätsrichtlinien.

Zusätzliche Informationen. Weitere Informationen finden Sie unter Auswählen der richtigen Authentifizierungsmethode.

Kennworthashsynchronisierung (Password hash synchronization, PHS)

Mit PHS synchronisieren Organisationen ihre AD DS-Benutzerkonten mit Microsoft 365 und verwalten ihre Benutzer lokal. Organisationen müssen keine zusätzliche Infrastruktur außer Microsoft Entra Connect Sync oder Microsoft Entra Cloud Sync bereitstellen.

PHS verwendet einen sicheren, unidirektionalen Hashsynchronisierungsprozess, um das Kennwort des Benutzers zu schützen. Der Kennworthash wird während der Übertragung verschlüsselt und sicher in Microsoft Entra ID gespeichert, die den Hash zu Authentifizierungszwecken verwendet.

Wichtig

PHS sendet oder speichert niemals das eigentliche Kennwort in Microsoft Entra ID, was zum Schutz vor kennwortbezogenen Angriffen beiträgt.

PHS bietet mehrere Vorteile, darunter:

- Die Möglichkeit, lokale Kennwörter für cloudbasierte Dienste zu verwenden.

- Eine Verringerung der Anzahl von Kennwörtern, die sich Benutzer merken müssen.

- Die Möglichkeit, lokale Kennwortrichtlinien in der Cloud zu erzwingen.

Wenn Benutzer Kennwörter lokal ändern oder zurücksetzen, synchronisiert PHS die neuen Kennworthashes mit Microsoft Entra ID. Auf diese Weise können Benutzer immer dasselbe Kennwort für Cloudressourcen und lokale Ressourcen verwenden. PHS sendet niemals Benutzerkennwörter an Microsoft Entra ID und speichert sie auch nicht in Microsoft Entra ID in Klartext. Einige Premium-Features von Microsoft Entra ID, z. B. Identity Protection, erfordern PHS unabhängig davon, welche Authentifizierungsmethode ein organization verwendet.

Passthrough-Authentifizierung (PTA)

PTA bietet eine einfache Kennwortüberprüfung für Microsoft Entra-Authentifizierungsdienste. Benutzer werden authentifiziert, indem ihre lokales Active Directory Anmeldeinformationen anhand eines einfachen Software-Agents überprüft werden, der auf einem oder mehreren lokalen Servern ausgeführt wird. Bei diesem Prozess werden die Benutzer direkt mit Ihrem AD DS überprüft. Mit PTA synchronisieren Sie AD DS-Benutzerkonten mit Microsoft 365 und verwalten Ihre Benutzer lokal.

Wenn ein organization PTA aktiviert, werden Benutzer zum PTA-Agent umgeleitet, um ihre Anmeldeinformationen zu authentifizieren. Der Agent überprüft die Anmeldeinformationen des Benutzers anhand des lokales Active Directory und gibt die Authentifizierungsergebnisse an Microsoft 365 zurück.

Wichtig

PTA sendet oder speichert niemals Kennwörter in Microsoft 365, was zum Schutz vor kennwortbezogenen Angriffen beiträgt.

PTA unterstützt eine Reihe von Authentifizierungsszenarien, darunter:

- Kennwortbasierte Authentifizierung

- Smart Karte-Authentifizierung

- Andere Formen der mehrstufigen Authentifizierung

PTA bietet auch viele erweiterte Features, einschließlich der Möglichkeit:

- Schließen Sie bestimmte Benutzer oder Gruppen von der Authentifizierung aus.

- Geben Sie einen benutzerdefinierten Port für den PTA-Agent an.

- Konfigurieren Sie ein Failover auf andere Authentifizierungsmethoden, wenn ein Fehler auftritt.

PTA bietet mehrere Vorteile, darunter:

- Die Möglichkeit, lokale Kennwörter für cloudbasierte Dienste zu verwenden.

- Eine Verringerung der Anzahl von Kennwörtern, die sich Benutzer merken müssen.

- Die Möglichkeit, lokale Kennwortrichtlinien in der Cloud zu erzwingen.

Achtung

Der lightweight-Agent, den PTA erfordert, dass Organisationen lokal installieren und verwalten müssen, ist möglicherweise nicht für alle Organisationen oder Authentifizierungsszenarien geeignet.

PTA ermöglicht benutzern eines organization, sich sowohl bei lokalen als auch bei Microsoft 365-Ressourcen und -Anwendungen mit ihrem lokalen Konto und Kennwort anzumelden. Mit dieser Konfiguration werden die Benutzerkennwörter direkt anhand der lokalen AD DS des organization überprüft, ohne Kennworthashes in Microsoft Entra ID zu speichern.

Microsoft hat PTA für Organisationen mit einer Sicherheitsanforderung entwickelt, um sofort lokale Benutzerkontozustände, Kennwortrichtlinien und Anmeldezeiten zu erzwingen.

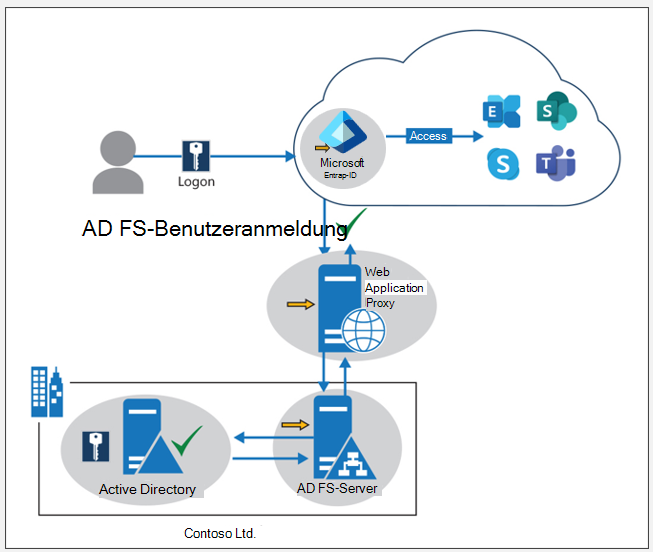

Verbundauthentifizierung

Wenn Sie diese Authentifizierungsmethode auswählen, übergibt Microsoft Entra ID den Authentifizierungsprozess an ein separates vertrauenswürdiges Authentifizierungssystem, um die Anmeldung des Benutzers zu überprüfen. Die Verbundauthentifizierung ist in erster Linie für große Unternehmen mit komplexeren Authentifizierungsanforderungen vorgesehen. Es synchronisiert AD DS-Identitäten mit Microsoft 365. Außerdem ist es erforderlich, dass Organisationen ihre Benutzerkonten lokal verwalten. Bei der Verbundauthentifizierung verfügt ein Benutzer lokal und in der Cloud über dasselbe Kennwort. Daher müssen sie sich nicht erneut anmelden, um Microsoft 365 zu verwenden.

Die Verbundauthentifizierung in Microsoft 365 kann Active Directory-Verbunddienste (AD FS) (AD FS) oder ein Verbundsystem eines Drittanbieters verwenden, um die Benutzeranmeldung zu überprüfen. AD FS ist ein Microsoft-Dienst, der Funktionen für einmaliges Anmelden (Single Sign-On, SSO) und Identitätsverbund bereitstellt. AD FS ermöglicht Es Benutzern, sich mit ihren lokales Active Directory Anmeldeinformationen zu authentifizieren und auf Ressourcen in Cloud- oder Partnerumgebungen zuzugreifen, ohne dass separate Identitäten oder Anmeldeinformationen erforderlich sind.

AD FS verwendet die Security Assertion Markup Language (SAML) und andere Protokolle, um Authentifizierungs- und Autorisierungsdaten zwischen verschiedenen Organisationen sicher auszutauschen. Es kann einmaliges Anmelden mit einer Vielzahl von Anwendungen und Diensten aktivieren, die SAML oder andere Verbundstandards unterstützen.

Die Verwendung von AD FS für die Verbundauthentifizierung mit Microsoft 365 bietet mehrere Vorteile, darunter:

- Die Möglichkeit, lokales Active Directory zum Authentifizieren von Benutzern zu verwenden.

- Einmaliges Anmelden (Single Sign-On, SSO) für mehrere Cloudanwendungen.

- Unterstützung für Multi-Faktor-Authentifizierung (MFA) und Richtlinien für bedingten Zugriff.

Der ursprüngliche Verbundauthentifizierungsprozess

Microsoft hat die Verbundauthentifizierung ursprünglich so konzipiert, dass die Anforderung beim Versuch eines Benutzers, auf eine Microsoft 365-Ressource zuzugreifen, zuerst an einen Verbundproxyserver gesendet wurde. Der Verbundproxyserver leitet den Benutzer dann zur Authentifizierung an den entsprechenden Identitätsanbieter um. Der Identitätsanbieter war entweder ein lokaler AD FS-Server oder ein Identitätsanbieter eines Drittanbieters, der Security Assertion Markup Language (SAML) oder OpenID Connect (OIDC) unterstützte.

Nachdem der Identitätsanbieter den Benutzer authentifiziert hat, hat er ein Sicherheitstoken zurück an den Verbundproxyserver gesendet, der es wiederum an Microsoft 365 gesendet hat. Microsoft 365 hat dann das Sicherheitstoken verwendet, um den Benutzer zu autorisieren und Zugriff auf die angeforderte Ressource zu gewähren.

Der Verbundproxyserver fungierte als Vermittler zwischen dem Benutzer, dem Identitätsanbieter und Microsoft 365. Dadurch wurde sichergestellt, dass der Authentifizierungsprozess sicher war und die Benutzeranmeldeinformationen durch die Übertragung nicht beeinträchtigt wurden. Darüber hinaus könnte der Verbundproxyserver Lastenausgleichs- und Failoverfunktionen für Hochverfügbarkeit und Skalierbarkeit des Authentifizierungsprozesses bereitstellen.

Ersetzen des Verbundproxyservers durch einen Webanwendungsproxy

Ein neuer Remotezugriff-Rollendienst namens Web Anwendungsproxy (WAP) übernahm die Rolle des Verbundserverproxys ab Windows Server 2012 R2. In Legacyversionen von AD FS (z. B. AD FS 2.0 und AD FS in Windows Server 2012) hat der Verbundserverproxy AD FS für die Barrierefreiheit von außerhalb des Unternehmensnetzwerks aktiviert. Um das gleiche Feature in Windows Server 2012 R2 und höher bereitzustellen, können Organisationen einen oder mehrere Webanwendungsproxys bereitstellen.

Im Kontext von AD FS fungiert Web Anwendungsproxy als AD FS-Verbundserverproxy. WAP bietet auch Reverseproxyfunktionen für Webanwendungen innerhalb des Unternehmensnetzwerks eines organization. Mit diesem Design können Benutzer auf jedem Gerät von außerhalb des Unternehmensnetzwerks darauf zugreifen.

Insgesamt bietet der Web Anwendungsproxy-Server im Vergleich zum älteren Verbundproxyserver eine flexiblere und skalierbarere Lösung für den sicheren Remotezugriff auf Webanwendungen. Außerdem werden die folgenden neuen Features und Verbesserungen bereitgestellt:

- Bessere Unterstützung für moderne Authentifizierungsprotokolle. WAP unterstützt zusätzlich zu den herkömmlichen SAML-basierten Protokollen neuere Authentifizierungsprotokolle wie OAuth und OpenID Connect. Dieses Feature ermöglicht Organisationen den Zugriff auf moderne Webanwendungen, die diese Protokolle für die Authentifizierung benötigen.

- Verbesserte Anwendungsveröffentlichungsfunktionen. WAP bietet flexiblere Optionen zum Veröffentlichen von Anwendungen im Internet, einschließlich Vorauthentifizierung und Passthrough-Authentifizierung. Dieses Feature ermöglicht Es Organisationen, den Zugriff auf ihre Anwendungen zu schützen und den Zugriff basierend auf der Benutzeridentität besser zu steuern.

- Unterstützung für zusätzliche Protokolle. WAP unterstützt neben den herkömmlichen SAML- und WS-Federation-Protokollen auch andere Protokolle wie HTTP und HTTPS. Dieses Feature erleichtert die Bereitstellung eines sicheren Remotezugriffs auf eine breitere Palette von Anwendungen.

- Integration in Microsoft Entra ID. Organisationen können WAP in Microsoft Entra ID integrieren, um eine cloudbasierte Authentifizierungs- und Autorisierungslösung bereitzustellen. Dieses Feature erleichtert den sicheren Zugriff auf cloudbasierte Anwendungen und Ressourcen.

- Verbesserte Skalierbarkeit und Leistung. WAP bietet im Vergleich zum älteren Verbundproxyserver eine verbesserte Skalierbarkeit und Leistung. Es kann eine größere Anzahl von Anforderungen verarbeiten und bessere Antwortzeiten bieten, sodass es besser für größere Organisationen mit höheren Datenverkehrsanforderungen geeignet ist.

Authentifizierungs- und Identitätsanbieter von Drittanbietern

Neben AD FS unterstützt Microsoft 365 den Verbund mit anderen Identitätsanbietern wie Microsoft Entra ID, PingFederate, Okta und anderen Identitätsanbietern von Drittanbietern, die die PROTOKOLLE SAML oder WS-Federation unterstützen. Daher können Organisationen ihre lokale AD FS-Infrastruktur oder einen Identitätsanbieter eines Drittanbieters verwenden, um ihre Benutzer für Microsoft 365-Dienste zu authentifizieren.

Authentifizierungs- und Identitätsanbieter von Drittanbietern können lokale Verzeichnisobjekte mit Microsoft 365 und dem Cloudressourcenzugriff synchronisieren, der hauptsächlich von einem Identitätsanbieter eines Drittanbieters verwaltet wird. Wenn ein organization eine Verbundlösung eines Drittanbieters verwendet, kann er die Anmeldung mit dieser Lösung für Microsoft 365 konfigurieren, sofern die Verbundlösung des Drittanbieters mit Microsoft Entra ID kompatibel ist.

Zusätzliche Informationen. Weitere Informationen finden Sie in der Microsoft Entra ID-Verbundkompatibilitätsliste.

Verwaltung

Da ein organization originale und autoritative Benutzerkonten in der lokalen AD DS-Instanz speichert, muss er seine Identitäten mit denselben Tools verwalten, die er zum Verwalten seiner AD DS verwendet.

Organisationen können synchronisierte Benutzerkonten in Microsoft Entra ID nicht mit dem Microsoft 365 Admin Center oder PowerShell verwalten.

Wissenscheck

Wählen Sie für jede der folgenden Fragen die beste Antwort aus.