Erkunden der Verzeichnissynchronisierung

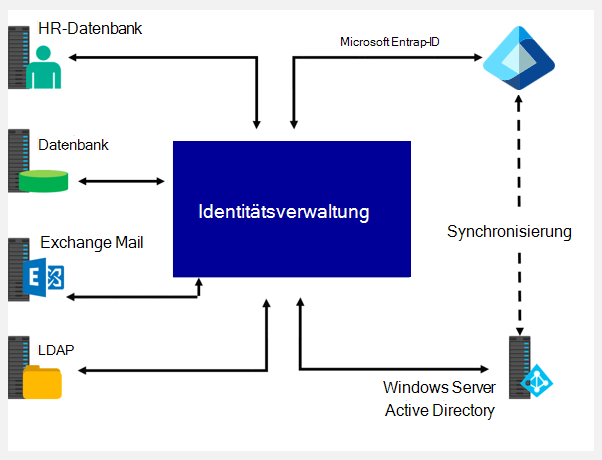

Verzeichnissynchronisierung ist die Synchronisierung von Identitäten oder Objekten (Benutzer, Gruppen, Kontakte und Computer) zwischen zwei verschiedenen Verzeichnissen. Bei Microsoft 365-Bereitstellungen erfolgt die Synchronisierung in der Regel zwischen der lokales Active Directory-Umgebung eines organization und Microsoft Entra ID. Dieser Entwurf beschränkt die Verzeichnissynchronisierung nicht auf ein bestimmtes Verzeichnis. In der Tat kann es andere Verzeichnisse wie HR-Datenbanken und ein LDAP-Verzeichnis enthalten, wie im folgenden Diagramm dargestellt.

Microsoft 365 verwendet in der Regel die Verzeichnissynchronisierung, um in eine Richtung zu synchronisieren, von der lokalen Umgebung mit Microsoft Entra ID. Die von Microsoft empfohlenen Synchronisierungstools Microsoft Entra Connect Sync und Microsoft Entra Cloud Sync können jedoch bestimmte Objekte und Attribute in das lokale Verzeichnis zurückschreiben. Dieses Feature erstellt eine Form der bidirektionalen Synchronisierung.

Neben dem Zurückschreiben von Verzeichnisobjekten kann die Verzeichnissynchronisierung auch eine bidirektionale Synchronisierung von Benutzerkennwörtern ermöglichen. Microsoft Entra Connect Sync ist ein Verzeichnissynchronisierungstool, das eine bidirektionale Synchronisierung ermöglicht. Organisationen sollten Microsoft Entra Connect Sync auf einem dedizierten Computer in der lokalen Umgebung eines organization installieren.

Die Integration von lokalen Verzeichnissen in Microsoft Entra ID trägt zur Verbesserung der Benutzerproduktivität bei. Benutzer müssen keine Kennwörter mehr eingeben, um sowohl auf Cloudressourcen als auch auf lokale Ressourcen zuzugreifen.

Mit dieser Integration können Benutzer und Organisationen die folgenden Features nutzen:

- Hybrididentität. Organisationen, die ein lokales Active Directory verwenden und dann eine Verbindung mit Microsoft Entra ID herstellen, können Benutzern eine gemeinsame Hybrididentität für lokale oder cloudbasierte Dienste bereitstellen, einschließlich einer konsistenten Gruppenmitgliedschaft.

- Einmaliges Anmelden (Single Sign-On, SSO). SSO steuert alle Server und Dienste lokal. Daher können Organisationen sicher sein, dass Microsoft 365 ihre Benutzeridentitäten und -informationen schützt.

- Mehrstufige Authentifizierung (Multi-Factor Authentication, MFA) MFA bietet erweiterte Authentifizierungssicherheit mit dem Clouddienst. MFA basiert auf der Voraussetzung, dass nicht autorisierte Akteure nicht über alle Informationen verfügen, die für den Zugriff erforderlich sind. MFA erfordert, dass Benutzer zwei oder mehr verschiedene Authentifizierungsfaktoren für den Zugriff auf ein System, eine Anwendung oder einen Dienst bereitstellen. Diese Faktoren fallen in der Regel in drei Kategorien: etwas, das Sie kennen (z. B. ein Kennwort), etwas, das Sie haben (z. B. ein physisches Token oder intelligente Karte) und etwas, das Sie sind (z. B. ein biometrisches Merkmal wie ein Fingerabdruck oder eine Gesichtserkennung).

- Microsoft Entra-Richtlinien (bedingter Zugriff). Administratoren können über Microsoft Entra ID festgelegte Richtlinien verwenden, um bedingten Zugriff bereitzustellen. Sie können Microsoft Entra Richtlinien auf Anwendungsressourcen, Geräte- und Benutzeridentität, Netzwerkstandort und mehrstufige Authentifizierung basieren. Dieser Entwurf kann bedingten Zugriff ermöglichen, ohne zusätzliche Aufgaben in der Cloud ausführen zu müssen. In einem späteren Schulungsmodul (Verwalten des sicheren Benutzerzugriffs in Microsoft 365) in diesem Lernpfad werden Richtlinien für bedingten Zugriff ausführlicher untersucht.

- Verwenden Sie die gemeinsame Identität. Benutzer können ihre gemeinsame Identität über Konten in Microsoft Entra ID auf Microsoft 365, Intune, SaaS-Apps und Nicht-Microsoft-Anwendungen anwenden.

- Allgemeines Identitätsmodell. Entwickler können Anwendungen erstellen, die das allgemeine Identitätsmodell verwenden. Bei diesem Entwurf werden Anwendungen in lokales Active Directory integriert, wenn Dienste wie Microsoft Entra App Proxy oder Azure für cloudbasierte Anwendungen) verwendet werden.

Empfehlungen

Ihr Identitätssystem stellt sicher, dass Ihre Benutzer auf Apps zugreifen, die Sie migrieren und in der Cloud verfügbar machen. Microsoft empfiehlt Aus den folgenden Gründen, dass Organisationen die Kennworthashsynchronisierung mit der von Ihnen gewählten Authentifizierungsmethode verwenden oder aktivieren:

Hochverfügbarkeit und Notfallwiederherstellung. Passthrough-Authentifizierung (PTA) und Verbundauthentifizierung basieren auf einer lokalen Infrastruktur. Für PTA umfasst der lokale Speicherbedarf die Serverhardware und das Netzwerk, das die PTA-Software-Agents benötigen. Beim Verbund ist der lokale Speicherbedarf noch größer. Server in Ihrem Umkreisnetzwerk müssen Authentifizierungsanforderungen und die internen Verbundserver proxyn.

Um Single Points of Failure zu vermeiden, sollten Organisationen redundante Server bereitstellen. Auf diese Weise verarbeiten verfügbare Server immer Authentifizierungsanforderungen, wenn eine Komponente ausfällt. Sowohl PTA als auch Verbund sind auch auf Domänencontroller angewiesen, um auf Authentifizierungsanforderungen zu reagieren, die ebenfalls fehlschlagen können. Viele dieser Komponenten müssen gewartet werden, um fehlerfrei zu bleiben. Organisationen treten häufiger zu Ausfällen auf, wenn sie wartungen nicht planen und ordnungsgemäß implementieren.

Lokales Ausfallüberleben. Die Folgen eines lokalen Ausfalls aufgrund eines Cyberangriffs oder einer Katastrophe können erheblich sein. Sie können von Reputationsschäden bis hin zu gelähmten organization nicht in der Lage sein, den Angriff zu bewältigen. Organisationen, die Opfer von Schadsoftwareangriffen sind, einschließlich gezielter Ransomware, sehen in der Regel, dass ihre lokalen Server ausfallen. Wenn Microsoft Kunden bei der Bewältigung dieser Arten von Angriffen unterstützt, werden zwei Kategorien von Organisationen angezeigt:

- Organisationen, die die Kennworthashsynchronisierung zusammen mit der Verbund- oder Passthrough-Authentifizierung aktiviert haben, aber später ihre primäre Authentifizierungsmethode geändert haben. Jetzt verwenden sie die Kennworthashsynchronisierung als primäre Authentifizierungsmethode. Danach waren sie nach einem lokalen Ausfall innerhalb von Stunden immer wieder online. Durch die Verwendung des Zugriffs auf E-Mails über Microsoft 365 arbeiteten sie daran, Probleme zu beheben und auf andere cloudbasierte Workloads zuzugreifen.

- Organisationen, die zuvor keine Kennworthashsynchronisierung aktiviert haben, mussten auf nicht vertrauenswürdige E-Mail-Systeme externer Consumer zurückgreifen, um Probleme zu beheben. In diesen Fällen dauerte es Wochen, bis sie ihre lokale Identitätsinfrastruktur wiederherstellen konnten, bevor sich Benutzer wieder bei cloudbasierten Apps anmelden konnten.

Identitätsschutz. Eine der besten Möglichkeiten zum Schutz von Benutzern in der Cloud ist Microsoft Entra Identity Protection mit Microsoft Entra Premium P2. Microsoft scannt das Internet kontinuierlich nach Benutzer- und Kennwortlisten, die bösgläubige Akteure verkaufen und im Dark Web zur Verfügung stellen.

Wichtig

Microsoft Entra ID können anhand dieser Informationen überprüfen, ob ein organization kompromittierte Benutzernamen und Kennwörter aufweist. Daher ist es wichtig, die Kennworthashsynchronisierung unabhängig davon zu aktivieren, welche Authentifizierungsmethode Sie verwenden, unabhängig davon, ob es sich um die Verbund- oder Passthrough-Authentifizierung handelt.

Microsoft Entra Identity Protection stellt kompromittierte Anmeldeinformationen in einem Bericht dar. Organisationen können diese Informationen verwenden, um Benutzer zu blockieren oder zu zwingen, ihre Kennwörter zu ändern, wenn sie versuchen, sich mit kompromittierten Kennwörtern anzumelden.

Zusätzliche Informationen. Weitere Informationen finden Sie unter Erste Schritte mit bedingtem Zugriff in Microsoft Entra ID.