Erkunden von Authentifizierungsmethoden

Der Zugriff auf Azure SQL-Datenbank wird durch Anmeldungen und Firewalls geschützt. Azure SQL-Datenbank unterstützt Benutzer und Anmeldungen sowohl für die SQL-Authentifizierung als auch für die Authentifizierung mit Microsoft Entra ID (ehemals Azure Active Directory).

Die SQL-Authentifizierung ist eine herkömmliche Methode, bei der Anmeldeinformationen direkt in der SQL-Datenbank gespeichert werden. Im Gegensatz dazu ermöglicht Microsoft Entra ID Benutzern die Anmeldung mit denselben Anmeldeinformationen, die sie für andere Microsoft-Dienste verwenden, z. B. das Azure-Portal oder Microsoft 365, und bietet damit eine nahtlose und einheitliche Anmeldeumgebung.

Hinweis

Bei der Verwendung von SQL Server-Anmeldungen werden sowohl die Anmeldenamen als auch verschlüsselte Kennwörter über das Netzwerk übertragen, wodurch die Sicherheit beeinträchtigt wird.

Microsoft Entra-Authentifizierung

Ein wesentliches Merkmal einer Identitätsplattform ist die Authentifizierung von Benutzeranmeldeinformationen beim Anmelden auf einem Gerät, in einer Anwendung oder bei einem Dienst. Microsoft Entra ID geht über die Überprüfung von Benutzernamen und Kennwörtern hinaus, indem mehrere Komponenten integriert werden, um die Sicherheit zu verbessern und den Helpdesk-Support zu minimieren. Zu diesen Komponenten gehören Self-Service-Kennwortzurücksetzung, Multi-Faktor-Authentifizierung, Hybridintegration zum Synchronisieren von Kennwortänderungen und Erzwingen von Richtlinien zum Kennwortschutz in lokalen Umgebungen sowie die Passthrough-Authentifizierung.

Konfiguration der Microsoft Entra-Authentifizierung

Auf jedem logischen Azure-Server, auf dem Instanzen von SQL-Datenbank gehostet werden, ist zu Beginn ein einzelnes Serveradministratorkonto vorhanden. Dieses Konto ist ein eigenständiger Datenbankbenutzer in der Masterdatenbank und Teil der Rolle db_owner in jeder Benutzerdatenbank. Es wird jedoch empfohlen, einen Microsoft Entra-Benutzer als zusätzlichen Administrator zu erstellen, um die Sicherheit zu erhöhen und die Benutzerverwaltung zu vereinfachen.

Wenn Sie Microsoft Entra ID mit Georeplikation verwenden, müssen Sie den Microsoft Entra-Administrator sowohl für primäre als auch für sekundäre SQL-Server konfigurieren. Ohne diese Konfiguration treten bei Microsoft Entra-Anmeldungen und -Benutzern Verbindungsfehler auf.

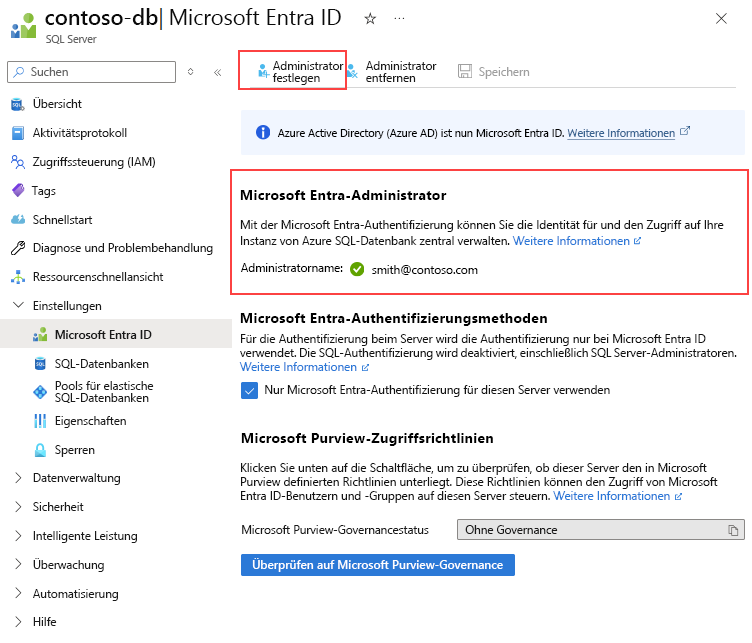

Sie können zur SQL Server-Seite im Azure-Portal navigieren, um einen Microsoft Entra-Administrator für Ihre Instanz von Azure SQL-Datenbank zu konfigurieren. Diese Seite bietet einen zentralen Ort zum Verwalten verschiedener Aspekte Ihres SQL-Servers, einschließlich Sicherheitseinstellungen.

Nachdem Sie einen Microsoft Entra-Administrator für Ihre Instanz von Azure SQL-Datenbank bereitgestellt haben, können Sie beginnen, mit der CREATE LOGIN-Syntax Microsoft Entra-Serverprinzipale (Anmeldungen) zu erstellen.

Mehrstufige Authentifizierung (MFA)

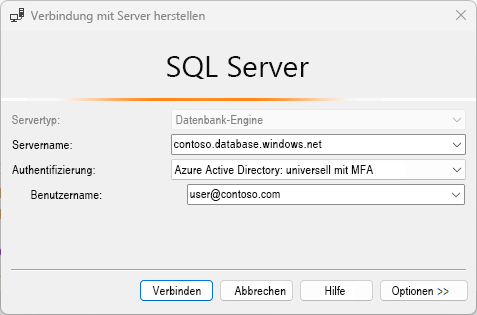

Die Multi-Faktor-Authentifizierung von Microsoft Entra erhöht die Sicherheit, indem Benutzer zwei oder mehr Authentifizierungsfaktoren bereitstellen müssen, z. B. ein Kennwort, ein Smartphone oder biometrische Daten. Diese zusätzliche Schutzschicht trägt dazu bei, den Zugriff auf Daten und Anwendungen zu schützen und gleichzeitig einen einfachen Anmeldevorgang sicherzustellen, wodurch das Risiko eines nicht autorisierten Zugriffs erheblich reduziert wird.

Nachdem Sie den richtigen Benutzernamen und das richtige Kennwort angegeben haben, müssen Benutzer einen zusätzlichen Überprüfungsschritt ausführen, z. B. auf eine Pushbenachrichtigung reagieren oder einen Zugriffscode aus der Microsoft Authenticator-App eingeben. Mit diesem Prozess wird sichergestellt, dass selbst bei einer Kompromittierung der primären Anmeldeinformationen eines Benutzers ein nicht autorisierter Zugriff verhindert wird, wodurch die Sicherheit der Datenbank zunimmt.

Weitere Informationen zu den in Microsoft Entra ID verfügbaren Authentifizierungs- und Überprüfungsmethoden finden Sie unter Welche Authentifizierungs- und Überprüfungsmethoden sind in Microsoft Entra ID verfügbar?.

Herstellen einer Verbindung mit Azure SQL-Datenbank mithilfe der Microsoft Entra-Authentifizierung

Die Microsoft Entra-Authentifizierung nutzt Identitäten in Microsoft Entra ID für den Zugriff auf Datenquellen wie Azure SQL-Datenbank, Azure SQL Managed Instance und Azure Synapse Analytics. Der Microsoft.Data.SqlClient-Namespace ermöglicht Clientanwendungen beim Herstellen einer Verbindung mit diesen Datenbanken die Angabe von Microsoft Entra-Anmeldeinformationen in verschiedenen Authentifizierungsmodi. Um die Microsoft Entra-Authentifizierung zu verwenden, müssen Sie sie in Azure SQL konfigurieren und verwalten.

Wenn Sie die Verbindungseigenschaft Authentication in der Verbindungszeichenfolge festlegen, können Clients den bevorzugten Microsoft Entra-Authentifizierungsmodus auswählen.

-

Kennwortauthentifizierung: Der Authentifizierungsmodus

Active Directory Passwordermöglicht nativen oder verbundbasierten Microsoft Entra-Benutzern die Authentifizierung bei Azure-Datenquellen mithilfe von Microsoft Entra ID. In diesem Modus müssen Benutzeranmeldeinformationen in die Verbindungszeichenfolge eingeschlossen werden.Server=myserver.database.windows.net;Authentication=Active Directory Password; Encrypt=True; Database=mydb;User Id=user@domain.com; Password=***"; -

Integrierte Authentifizierung: Um den Authentifizierungsmodus

Active Directory Integratedzu verwenden, benötigen Sie eine lokale Active Directory-Instanz, die mit Microsoft Entra ID in der Cloud verbunden ist. Wenn Sie auf einem in die Domäne eingebundenen Computer angemeldet sind, können Sie auf Azure SQL-Datenquellen zugreifen, ohne zur Eingabe von Anmeldeinformationen aufgefordert zu werden. In der Verbindungszeichenfolge für .NET Framework-Anwendungen können Sie nicht den Benutzernamen und das Kennwort angeben. Für .NET Core- und .NET Standard-Anwendungen ist der Benutzername optional.Server=myserver.database.windows.net;Authentication=Active Directory Integrated; Encrypt=True; Database=mydb;"; -

Dienstprinzipalauthentifizierung: Im Authentifizierungsmodus

Active Directory Service Principalstellt die Clientanwendung eine Verbindung mit Azure SQL-Datenquellen mithilfe der Client-ID und des Geheimnisses eines Dienstprinzipals her.Server=myserver.database.windows.net;Authentication=Active Directory Service Principal; Encrypt=True;Database=mydb; User Id=AppId; Password=secret"

Weitere Informationen zu anderen Authentifizierungsoptionen finden Sie unter Herstellen einer Verbindung mit Azure SQL mit Microsoft Entra-Authentifizierung und SqlClient.