Grundlegendes zu Firewallregeln

Firewalls sind unerlässlich, um nicht-autorisierten Zugriff auf geschützte Ressourcen zu verhindern. Jeder Instanz von Azure SQL-Datenbank wird eine öffentliche IP-Adresse zugewiesen, die von Microsoft verwaltet wird. In jeder Azure-Region gibt es mindestens eine öffentliche IP-Adresse, die als Einstiegspunkt zu Ihrem Datenbankgateway dient, das Sie dann an Ihre Datenbank weiterleitet.

Funktionsweise der Firewall

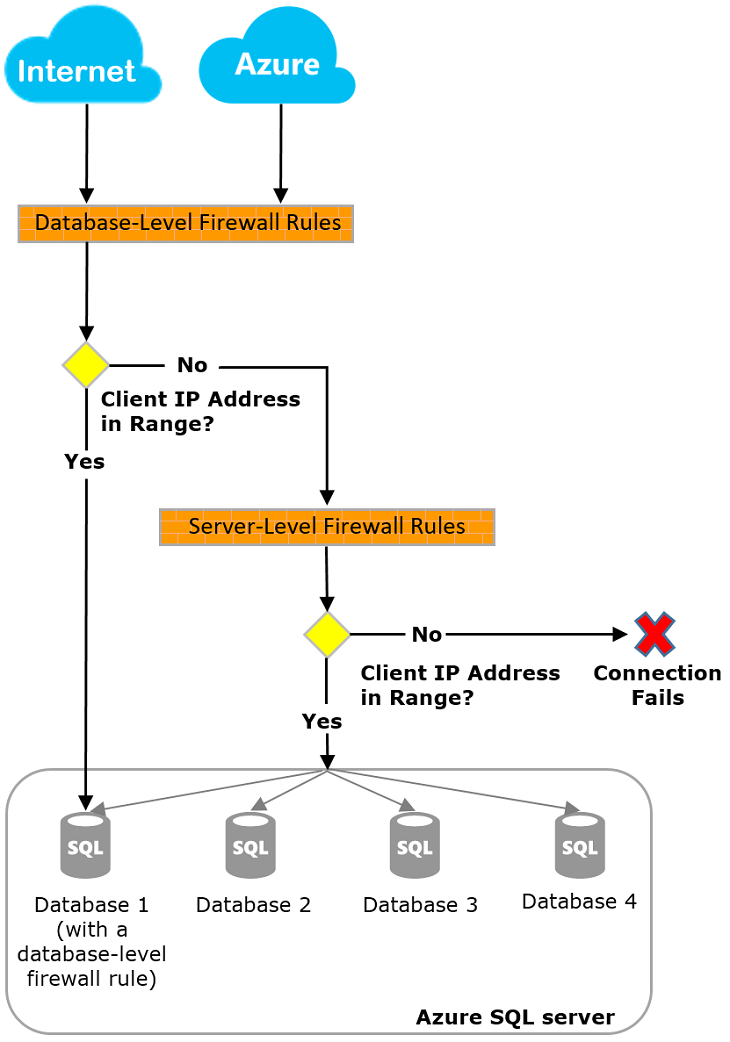

Alle Verbindungsversuche aus dem Internet oder von Azure müssen die Firewall durchlaufen, bevor sie Ihren Server oder Ihre Datenbank erreichen.

Azure bietet integrierte Firewalls, um den Zugriff zu beschränken und Ihre Datenbank und Ihre Daten zu schützen. In Azure SQL-Datenbank gibt es zwei Arten von Firewallregeln: IP-Firewallregeln auf Serverebene und IP-Firewallregeln auf Datenbankenebene.

IP-Firewallregeln auf Serverebene

In Azure SQL-Datenbank werden für Firewallregeln auf Server- und Datenbankebene IP-Adressregeln anstelle von SQL Server-Anmeldungen verwendet. Mit diesem Ansatz können alle Benutzer von derselben öffentlichen IP-Adresse – in der Regel der ausgehenden IP-Adresse des Unternehmens – auf SQL Server zugreifen.

Firewallregeln auf Serverebene ermöglichen Benutzern das Herstellen einer Verbindung mit allen Datenbanken auf dem Server, während Firewallregeln auf Datenbankebene verwendet werden, um für bestimmte IP-Adressen den Zugriff auf einzelne Datenbanken zu gewähren oder zu blockieren.

Firewallregeln auf Serverebene können über das Azure-Portal oder durch Ausführung der gespeicherten sp_set_firewall_rule-Prozedur in der Masterdatenbank konfiguriert werden. Durch diese Flexibilität können Sie den Zugriff effizient und sicher verwalten.

Hinweis

Die Einstellung Azure-Diensten und -Ressourcen den Zugriff auf diese Servergruppe gestatten zählt als einzelne Firewallregel, wenn sie aktiviert ist.

Firewallregeln auf Datenbankebene

IP-Firewallregeln auf Datenbankebene ermöglichen Clients den Zugriff auf bestimmte Datenbanken, indem Regeln für jede Datenbank erstellt werden, einschließlich der Masterdatenbank. Diese Regeln werden mithilfe von Transact-SQL-Anweisungen nach der Konfiguration der ersten Firewall auf Serverebene verwaltet. Sie müssen die gespeicherte Prozedur sp_set_database_firewall_rule aus der Datenbank heraus verwenden.

Beim Herstellen einer Verbindung mit einer Datenbank mit aktivierten Firewallregeln auf Datenbankebene sucht Azure SQL-Datenbank zuerst nach einer Firewallregel auf Datenbankebene, die dem Namen der Datenbank in der Verbindungszeichenfolge entspricht. Wenn keine solche Regel vorhanden ist, werden die IP-Firewallregeln auf Serverebene geprüft, die für alle Datenbanken auf dem Server gelten. Wenn eine der beiden Regeln gefunden wird, wird die Herstellung der Verbindung abgeschlossen.

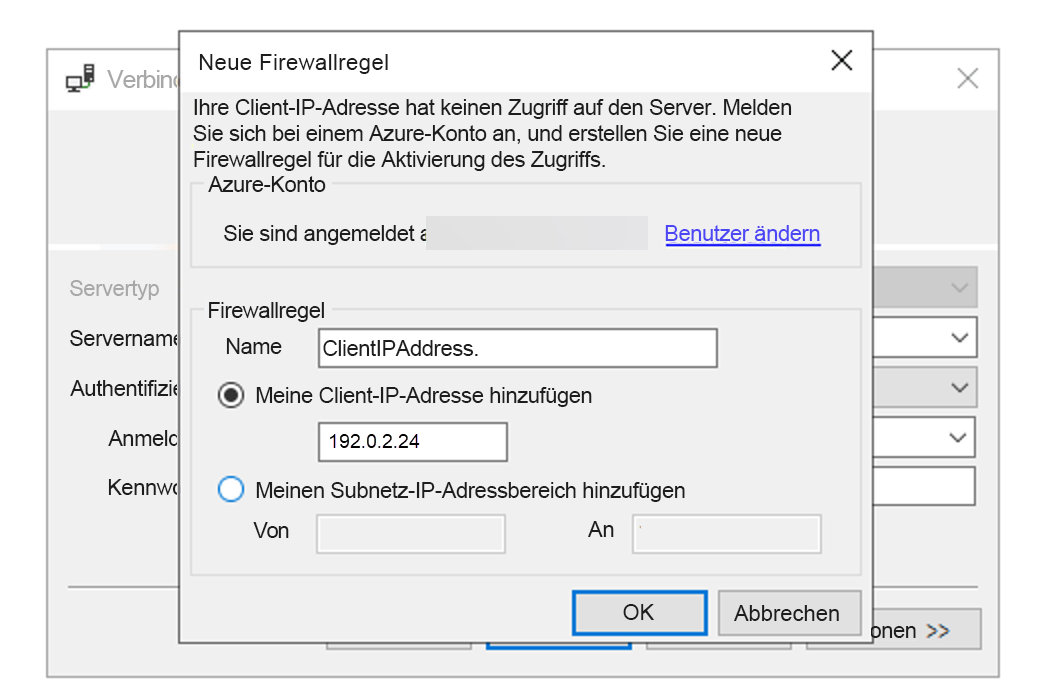

Wenn keines vorhanden ist und der Benutzer eine Verbindung über SQL Server Management Studio herstellt, wird er aufgefordert, eine Firewallregel wie unten dargestellt zu erstellen.

Endpunkte im virtuellen Netzwerk

Virtuelle Netzwerkendpunkte ermöglichen den Datenverkehr aus einer bestimmten Azure Virtual Network-Instanz. Diese Regeln gelten auf Serverebene, nicht nur auf Datenbankebene.

Darüber hinaus gilt der Dienstendpunkt nur für eine Region: für die des zugrunde liegenden Endpunkts.

Das virtuelle Netzwerk, das eine Verbindung mit Azure SQL-Datenbank herstellt, muss zudem über ausgehenden Zugriff auf die zugehörige öffentliche IP-Adresse verfügen. Dieser kann mithilfe von Diensttags für Azure SQL-Datenbank konfiguriert werden.

Um dieses Problem zu beheben, stellen Sie sicher, dass das virtuelle Netzwerk, das eine Verbindung mit Azure SQL-Datenbank herstellt, über ausgehenden Zugriff auf die öffentliche IP-Adresse für Azure SQL-Datenbank verfügt. Darüber hinaus können Sie Netzwerksicherheitsgruppen (NSGs) verwenden, um die Regeln für ausgehenden Datenverkehr zu definieren und zu steuern und damit sicherzustellen, dass nur der erforderliche Datenverkehr die Azure SQL-Datenbank-Instanz erreicht.

Privater Link

Das Private Link-Feature ermöglicht die Verbindungsherstellung mit Azure SQL-Datenbank und anderen PaaS-Angeboten über einen privaten Endpunkt.

Dank des privaten Endpunkts kann die Verbindung zu Azure SQL-Datenbank vollständig über das Backbonenetzwerk von Azure anstatt über das öffentliche Internet hergestellt werden.

Dieses Feature stellt eine private IP-Adresse in Ihrer Virtual Network-Instanz bereit. Auf diesem Weg ermöglicht Private Link auch Azure ExpressRoute-Verbindungen.

Private Link bietet darüber hinaus zahlreiche Vorteile wie regionsübergreifende private Konnektivität und Schutz vor Datenverlust, indem nur Verbindungen zu bestimmten Ressourcen zugelassen werden.