BitLocker erkunden

BitLocker bietet Schutz für ein Betriebssystem und die Daten, die ein Betriebssystemvolume zusätzlich zu anderen Volumes auf dem Computer speichert. Dadurch wird sichergestellt, dass auf einem Computer gespeicherte Daten auch dann verschlüsselt bleiben, wenn jemand den Computer manipuliert, während das Betriebssystem nicht ausgeführt wird. BitLocker bietet eine eng in Windows integrierte Lösung, um die Bedrohung durch Datendiebstahl oder die Offenlegung von Daten auf verlorenen, gestohlenen oder vorschriftswidrig außer Betrieb gesetzten Computern zu bekämpfen.

Daten auf einem verloren gegangenen oder gestohlenen Computer können anfällig für unbefugten Zugriff werden, wenn ein böswilliger Benutzer ein Softwareangriffstool auf ihm ausführt oder die Festplatte des Computers auf einen anderen Computer überträgt. BitLocker trägt dazu bei, den unbefugten Datenzugriff zu verringern, indem der Schutz von Dateien und Systemen verbessert wird. Außerdem hilft BitLocker dabei, Daten unzugänglich zu machen, wenn Sie BitLocker-geschützte Computer außer Betrieb nehmen oder recyceln.

BitLocker führt zwei Funktionen aus, die Offlinedatenschutz und eine Überprüfung der Systemintegrität bieten:

- BitLocker verschlüsselt alle Daten, die auf einem Windows Betriebssystemvolume und auf konfigurierten Datenvolumes gespeichert sind. Dazu gehören das Windows-Betriebssystem, Ruhezustands- und Auslagerungsdateien, Anwendungen und Anwendungsdaten. BitLocker bietet auch einen umfassenden Schutz für Nicht-Microsoft-Anwendungen, von dem Anwendungen automatisch profitieren, wenn Sie sie auf einem verschlüsselten Volume installieren.

- BitLocker ist standardmäßig so konfiguriert, dass ein Trusted Platform Module(TPM)-Chip auf einem Computer-Mainboard verwendet wird, um die Integrität der Startkomponenten sicherzustellen, die ein Betriebssystem in den frühen Phasen des Startprozesses verwendet. BitLocker sperrt BitLocker-geschützte Volumes, sodass sie auch dann geschützt bleiben, wenn jemand den Computer manipuliert, während das Betriebssystem nicht ausgeführt wird.

Überprüfung der Systemintegrität

BitLocker verwendet ein TPM, um die Integrität des Startprozesses durch Folgendes zu überprüfen:

- Bereitstellen einer Methode, um zu überprüfen, ob die Integrität der frühen Startdatei gewahrt wurde, und um sicherzustellen, dass diese Dateien nicht nachteilig verändert wurden, z. B. durch Bootsektorviren oder Rootkits.

- Verbessern des Schutzes zur Minimierung von softwarebasierten Offlineangriffen. Jede alternative Software, die das System starten kann, hat keinen Zugriff auf die Entschlüsselungsschlüssel für ein Windows-Betriebssystemvolume.

- Sperren des Systems, wenn Manipulationen erkannt wird. Wenn BitLocker feststellt, dass Manipulationen an überwachten Dateien vorgenommen wurden, wird das System nicht gestartet. Dadurch wird ein Benutzer auf Manipulationen aufmerksam gemacht, da das System nicht wie gewohnt gestartet wird. Wenn das System gesperrt wird, bietet BitLocker einen einfachen Wiederherstellungsprozess.

In Verbindung mit einem TPM überprüft BitLocker die Integrität früher Startkomponenten, wodurch zusätzliche Offlineangriffe verhindert werden, z. B. Versuche, bösartigen Code in diese Komponenten einzufügen. Diese Funktionalität ist wichtig, da die Komponenten im frühesten Teil des Startprozesses unverschlüsselt bleiben müssen, damit der Computer gestartet werden kann.

Infolgedessen kann ein Angreifer den Code dieser frühen Startkomponenten ändern und dann Zugriff auf einen Computer erhalten, obwohl die Datenträgerdaten verschlüsselt sind. Wenn der Angreifer dann Zugriff auf vertrauliche Informationen wie die BitLocker-Schlüssel oder Benutzerkennwörter erhält, kann der Angreifer BitLocker- und andere Windows-Sicherheitsschutzmechanismen umgehen.

Vergleich von BitLocker und EFS

Wie bereits erwähnt, bieten BitLocker und EFS Verschlüsselungsfunktionen. Diese Technologien sind jedoch nicht identisch und haben nicht den gleichen Zweck. Während sich EFS darauf konzentriert, Schutz auf Datei- und Ordnerebene zu bieten, tut BitLocker dies auf Volume- oder Datenträgerebene. Sobald Sie die Datei mit EFS schützen, bleibt sie geschützt, bis Sie (oder eine andere Person mit entsprechender Berechtigung) sie entsperren, und dieser Schutz hängt nicht vom Speicherort der Datei ab. Auf der anderen Seite sind Dateien auf dem mit BitLocker geschützten Laufwerk so lange geschützt, wie sie sich auf diesem speziellen Laufwerk befinden. In der folgenden Tabelle werden die BitLocker- und EFS-Verschlüsselungsfunktionen verglichen.

BitLocker-Funktion

EFS-Funktion

Verschlüsselt Volumes (das gesamte Betriebssystemvolume, einschließlich Windows-Systemdateien und die Ruhezustandsdatei).

Verschlüsselt Dateien.

Erfordert keine Benutzerzertifikate.

Erfordert Benutzerzertifikate.

Schützt das Betriebssystem vor Änderungen.

Schützt das Betriebssystem nicht vor Änderungen.

Geräteverschlüsselung

Die Geräteverschlüsselung ist ein integriertes Windows-Feature. Standardmäßig schützt die Geräteverschlüsselung das Betriebssystemlaufwerk und alle Festplattenlaufwerke auf dem System mithilfe der 128-Bit-Verschlüsselung nach dem Advanced Encryption Standard (AES), die die gleiche Technologie wie BitLocker verwendet. Sie können die Geräteverschlüsselung mit einem Microsoft-Konto oder einem Domänenkonto verwenden.

Die Geräteverschlüsselung wird automatisch in allen Windows 10-und neueren Versionen auf neuen Geräten aktiviert, sodass das Gerät immer geschützt ist. Bei unterstützten Geräten, für die Sie ein Upgrade auf Windows 10 durchführen, oder unterstützen Geräten mit einer Neuinstallation ist die Geräteverschlüsselung ebenfalls automatisch aktiviert.

BitLocker To Go

Wenn ein Laptop verloren geht oder gestohlen wird, hat der Verlust von Daten in der Regel größere Auswirkungen als der Verlust des Computers selbst. Da immer mehr Menschen Wechseldatenträger verwenden, können sie Daten verlieren, ohne ihren Computer zu verlieren. BitLocker To Go bietet Schutz vor Datendiebstahl und -offenlegung, indem der BitLocker-Support auf Wechseldatenträger wie USB-Speichersticks erweitert wird. Sie können BitLocker To Go mithilfe einer Gruppenrichtlinie, von Windows PowerShell und der BitLocker Drive Encryption Control Panel-App verwalten.

In Windows können Benutzer ihre Wechseldatenträger verschlüsseln, indem sie den Dateiexplorer öffnen, mit der rechten Maustaste auf das Laufwerk klicken und BitLocker aktivieren auswählen. Benutzer können dann eine Methode zum Entsperren des Laufwerks auswählen, einschließlich der Verwendung eines Kennworts oder einer intelligenten Karte.

Nachdem Sie eine Entsperrmethode ausgewählt haben, müssen Benutzer ihren Wiederherstellungsschlüssel ausdrucken oder speichern. Sie können Windows so konfigurieren, dass dieser 48-stellige Schlüssel automatisch in Active Directory Domain Services (AD DS) gespeichert wird, sodass Sie ihn verwenden können, wenn andere Entsperrmethoden fehlschlagen, z. B. wenn Benutzer ihre Kennwörter vergessen. Schließlich müssen Benutzer ihre Entsperrungsauswahl bestätigen, um mit der Verschlüsselung zu beginnen. Wenn Sie ein BitLocker-geschütztes Laufwerk in Ihren Computer einsetzen, erkennt das Windows Betriebssystem das verschlüsselte Laufwerk, und es fordert Sie auf, dieses zu entsperren.

Microsoft BitLocker Administration and Monitoring (MBAM)

Wie bei jeder Sicherheitstechnologie, die Sie implementierten, wird auch hier eine zentrale Verwaltung empfohlen. Sie können BitLocker mithilfe einer Gruppenrichtlinie zentral verwalten, allerdings mit eingeschränkter Funktionalität. MBAM ist Teil des Microsoft Desktop Optimization Packs und erleichtert die Verwaltung und den Support von BitLocker und BitLocker To Go mit voller Funktionalität. MBAM 2.5 mit Service Pack 1, der neuesten Version, verfügt über die folgenden wichtigen Funktionen:

- Administratoren können den Prozess der Verschlüsselung von Volumes auf Clientcomputern im gesamten Unternehmen automatisieren.

- Sicherheitsbeauftragte können den Compliancestatus einzelner Computer oder sogar des Unternehmens selbst bestimmen.

- Bietet eine zentrale Berichterstellung und Hardwareverwaltung mit Microsoft Endpoint Configuration Manager.

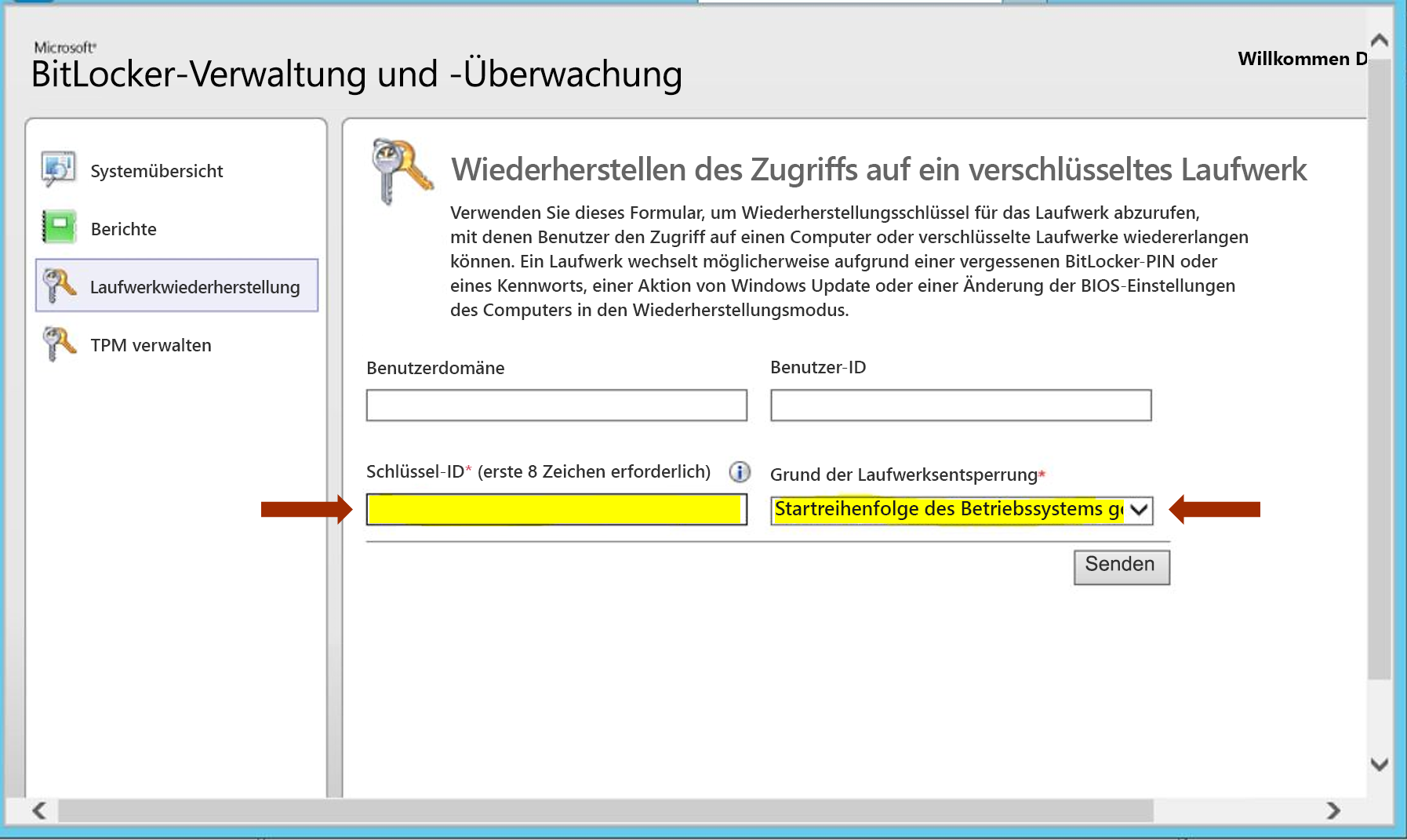

- Reduziert die Workload des Helpdesks und unterstützt Endbenutzer bei BitLocker-Wiederherstellungsanforderungen.

- Endbenutzer können verschlüsselte Geräte mithilfe des Self-Service-Portals eigenständig wiederherstellen.

- Sicherheitsbeauftragte können den Zugriff auf Wiederherstellungsschlüsselinformationen überwachen.

- Windows Enterprise Benutzer können weiterhin überall mit geschützten Unternehmensdaten arbeiten.

- Erzwingt die BitLocker-Verschlüsselungsrichtlinienoptionen, die Sie für Ihr Unternehmen festgelegt haben.

- Lässt sich in vorhandene Verwaltungstools wie z. B. Endpoint Configuration Manager integrieren.

- Bietet eine IT-anpassbare Wiederherstellungsbenutzeroberfläche.