Verwenden Sie WAP als Reverse-Webproxy

Der Webanwendungsproxy (WAP) ist ein Rollendienst vom Typ „Remotezugriff“. Dieser Rollendienst fungiert als Reverse-Web-Proxy und bietet Benutzern, die sich im Internet befinden, Zugriff auf interne Unternehmenswebanwendungen oder den Remotedesktopgatewayserver. Der Webanwendungsproxy kann mithilfe von AD FS eine Vorauthentifizierung von Internetbenutzern durchführen, und er fungiert als AD FS-Proxy zum Veröffentlichen von anspruchsbasierten Anwendungen.

Hinweis

Eine anspruchsfähige Anwendung kann alle Informationen zu einem Benutzer wie Gruppenmitgliedschaft, E-Mail-Adresse, Abteilung oder Unternehmen als Teil der Benutzerautorisierung verwenden.

Bevor Sie den Webanwendungsproxy installieren, müssen Sie AD FS als Voraussetzung einrichten. Webanwendungs-Proxy verwendet AD FS für Authentifizierungsdienste. Eine von AD FS bereitgestellte Funktion ist SSO-Funktionalität. Wenn Benutzer ihre Anmeldeinformationen für den Zugriff auf eine Unternehmenswebanwendung einmal eingeben, werden sie nicht erneut aufgefordert, ihre Anmeldeinformationen für den nachfolgenden Zugriff auf die Unternehmenswebanwendung einzugeben. Sie können AD FS auch verwenden, um Benutzer am Webanwendungsproxy zu authentifizieren, bevor Benutzer mit der Anwendung kommunizieren.

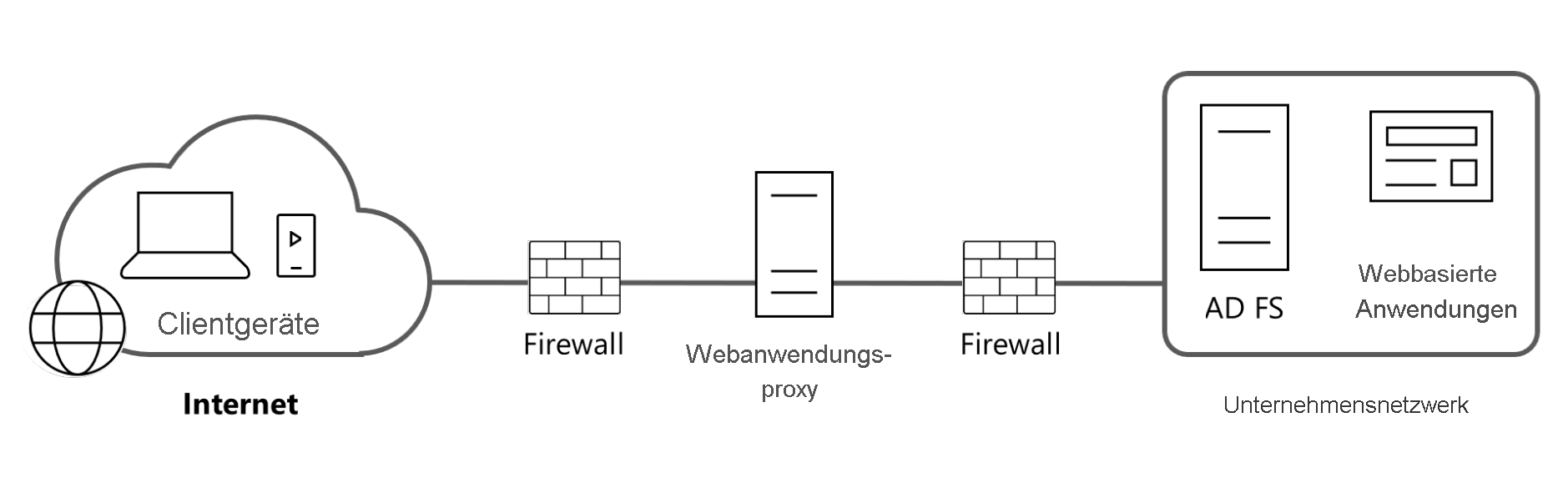

Das Platzieren des Webanwendungsproxyservers im Umkreisnetzwerk zwischen zwei Firewallgeräten ist eine typische Konfiguration. Der veröffentlichte AD FS-Server und die veröffentlichten Anwendungen befinden sich im Unternehmensnetzwerk und werden zusammen mit Domänencontrollern und anderen internen Servern durch die zweite Firewall geschützt. Dieses Szenario bietet sicheren Zugriff auf Unternehmensanwendungen für Benutzer, die sich im Internet befinden, und schützt gleichzeitig die IT-Infrastruktur des Unternehmens vor Sicherheitsbedrohungen im Internet.

Authentifizierungsoptionen für Webanwendungs-Proxy

Wenn Sie eine Anwendung im Webanwendungsproxy konfigurieren, müssen Sie den Typ der Vorauthentifizierung auswählen. Sie können entweder AD FS-Vorauthentifizierung oder Pass-Through-Vorauthentifizierung auswählen. Die AD FS-Vorauthentifizierung bietet mehr Features und Vorteile, die Pass-Through-Vorauthentifizierung ist jedoch mit allen Web-Apps kompatibel.

AD FS-Vorauthentifizierung

Die AD FS-Vorauthentifizierung verwendet AD FS für Webanwendungen, die die anspruchsbasierte Authentifizierung verwenden. Wenn ein Benutzer eine Verbindung mit der Unternehmenswebanwendung initiiert, ist der erste Einstiegspunkt, mit dem der Benutzer eine Verbindung herstellt, der Webanwendungsproxy. Der Webanwendungsproxy vorab authentifiziert den Benutzer auf dem AD FS-Server. Wenn die Authentifizierung erfolgreich ist, stellt der Webanwendungsproxy eine Verbindung mit dem Webserver im Unternehmensnetzwerk her, in dem die Anwendung gehostet wird.

Mithilfe der AD FS-Vorauthentifizierung stellen Sie sicher, dass nur autorisierte Benutzer Datenpakete an die Webanwendung senden können. Dadurch wird verhindert, dass Hacker Web-App-Fehler vor der Authentifizierung nutzen. Die AD FS-Vorauthentifizierung reduziert die Angriffsfläche für eine Web-App erheblich.

Passthrough-Vorauthentifizierung

Bei der Passthrough-Vorauthentifizierung wird weder AD FS zur Authentifizierung verwendet, noch führt der Webanwendungsproxy die Vorauthentifizierung für den Benutzer durch. Stattdessen ist der Benutzer über den Webanwendungsproxy mit der Webanwendung verbunden. Der Webanwendungsproxy erstellt die Datenpakete neu, während sie an die Web-App übermittelt werden, was Schutz vor Fehlern wie fehlerhaften Paketen bietet. Der Datenteil des Pakets wird jedoch an die Web-App übergeben. Die Web-App ist für die Authentifizierung von Benutzern verantwortlich.

Vorteile der AD FS-Vorauthentifizierung

AD FS-Vorauthentifizierung bietet die folgenden Vorteile gegenüber der Pass-Through-Vorauthentifizierung:

- SSO. Ermöglicht Benutzern, die von AD FS vorab authentifiziert wurden, ihre Anmeldeinformationen nur einmal einzugeben. Wenn Benutzer anschließend auf andere Anwendungen zugreifen, die AD FS für die Authentifizierung verwenden, werden sie nicht erneut zur Eingabe ihrer Anmeldeinformationen aufgefordert.

- Multi-Faktor-Authentifizierung (MFA). Mit MFA können Sie mehrere Arten von Anmeldeinformationen konfigurieren, um die Sicherheit zu stärken. Beispielsweise können Sie das System so konfigurieren, dass Benutzer ihren Benutzernamen und ihr Kennwort zusammen mit einer Smartcard eingeben.

- Mehrstufige Zugriffssteuerung. Mehrstufige Zugriffssteuerungen, die in Organisationen verwendet werden, die ihre Sicherheit beim Veröffentlichen von Webanwendungen durch Implementieren von Autorisierungsanspruchsregeln stärken möchten. Die Regeln werden so konfiguriert, dass sie entweder eine Genehmigung oder einen Ablehnungsanspruch ausstellen, der festlegt, ob einem Benutzer oder einer Gruppe der Zugriff auf eine Webanwendung gewährt oder verweigert wird, die die AD FS-Vorauthentifizierung verwendet.

Veröffentlichen von Anwendungen mit dem Webanwendungsproxy

Nachdem der Webanwendungsproxy-Rollendienst installiert wurde, konfigurieren Sie ihn mithilfe des Assistenten für die Webanwendungsproxykonfiguration über die Remotezugriffsverwaltungskonsole. Wenn dieser Assistent beendet ist, erstellt er die Webanwendungsproxy-Konsole, die Sie zur weiteren Verwaltung und Konfiguration des Webanwendungsproxys verwenden können.

Der Assistent zum Konfigurieren des Webanwendungsproxys erfordert es, dass Sie während der Erstkonfiguration die folgenden Informationen eingeben:

- AD FS-Name. Um diesen Namen zu finden, öffnen Sie die AD FS-Verwaltungskonsole, und suchen Sie unter "Verbunddiensteigenschaften bearbeiten" den Wert im Feld "Verbunddienstname".

- Anmeldeinformationen des lokalen Administratorkontos für AD FS.

- AD FS-Proxyzertifikat. Dies ist ein Zertifikat, das der Webanwendungsproxy für AD FS-Proxyfunktionalität verwendet.

Tipp

Das AD FS-Proxyzertifikat muss den AD FS-Namen im Betrefffeld des Zertifikats enthalten, da der Assistent zum Konfigurieren von Webanwendungsproxys dies erfordert. Außerdem sollte das Feld „Alternativer Antragstellername“ des Zertifikats den AD FS-Namen enthalten.

Nachdem Sie den Assistenten zum Konfigurieren des Webanwendungsproxys abgeschlossen haben, können Sie Ihre Web-App über die Webanwendungsproxy-Konsole oder mithilfe von Windows PowerShell veröffentlichen. Die Windows PowerShell-Cmdlets zum Verwalten veröffentlichter Apps sind:

Add-WebApplicationProxyApplicationGet-WebApplicationProxyApplicationSet-WebApplicationProxyApplication

Wenn Sie Ihre Web-App veröffentlichen, müssen Sie die folgenden Informationen angeben:

- Der Typ der Vorauthentifizierung, z. B. Pass-through.

- Die anwendung, die veröffentlicht werden soll.

- Die externe URL der Anwendung, z. B.

https://lon-svr1.adatum.com. - Ein Zertifikat, dessen Betreffname die externe URL abdeckt, z. B.

lon-svr1.adatum.com. - Die URL des Back-End-Servers, die automatisch eingegeben wird, wenn Sie die externe URL eingeben.