Funktionsweise von Azure Front Door

In dieser Lektion erfahren Sie, wie Azure Front Door funktioniert und wie es geht:

- Bietet schnellen, sicheren und skalierbaren Zugriff auf Ihre Webanwendungen.

- Schützt Ihre cloudbasierten Apps.

- Stellt Inhalte mit hoher Bandbreite bereit.

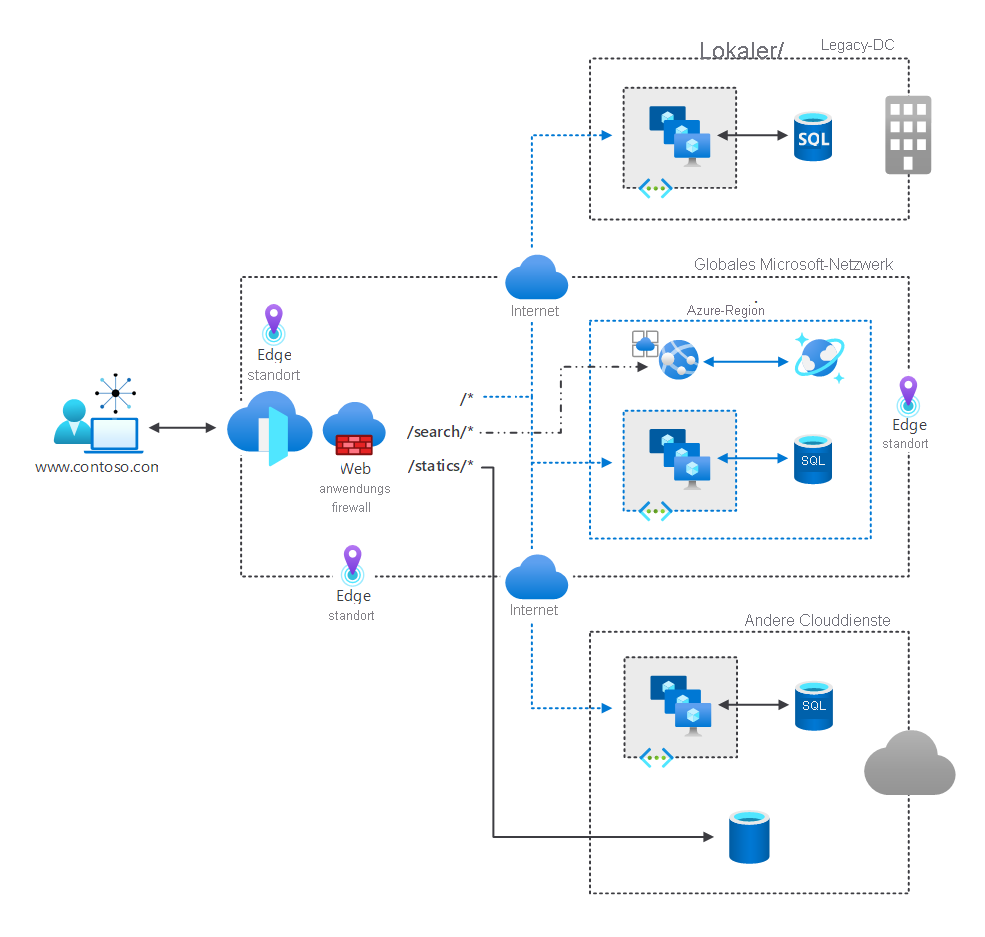

Azure Front Door optimiert Die Zugriffszeiten auf Inhalte. Im folgenden Diagramm stellen Benutzer eine Verbindung zu Inhalten her, die auf der benutzerdefinierten Domäne contoso.com gehostet werden. Azure Front Door wird an mehreren Edgestandorten implementiert. Azure Front Door bietet CDN-Features, die den Zugriff auf Back-End-Inhalte optimieren, während die Firewall dabei hilft, diesen Zugriff zu sichern.

Wie Azure Front Door die Inhaltsbereitstellung optimiert

Azure Front Door verwendet das Anycast-Protokoll mit geteiltem TCP auf Ebene 7, um HTTP/S-Clientanforderungen an das am häufigsten verfügbare und schnellste Anwendungs-Back-End weiterzuleiten. Die Art und Weise, wie Azure Front Door Anforderungen weiterleitet, hängt von der Routingmethode ab, die Sie auswählen, und von der Back-End-Integrität. Azure Front Door unterstützt vier Routingmethoden, wie in der folgenden Tabelle beschrieben:

| Routingmethode | BESCHREIBUNG |

|---|---|

| Latenz | Stellt sicher, dass Anforderungen innerhalb eines akzeptablen Vertraulichkeitsbereichs an die niedrigsten Latenz-Back-Ends gesendet werden. |

| Priorität | Verwendet vom Administrator zugewiesene Prioritäten für Ihre Back-Ends, wenn Sie ein primäres Back-End für den gesamten Datenverkehr konfigurieren möchten. |

| Gewichtet | Verwendet vom Administrator zugewiesene Gewichtungen für Ihre Back-Ends, wenn Sie datenverkehrsübergreifend über eine Reihe von Back-End-Geräten verteilen möchten. |

| Sitzungsaffinität | Ermöglicht Ihnen die Konfiguration der Sitzungsaffinität für Ihre Frontend-Hosts oder Domänen. Dadurch wird sichergestellt, dass Anforderungen desselben Endbenutzers an dasselbe Back-End gesendet werden. |

Azure Front Door bietet auch Optionen für die Back-End-Integritätsüberwachung. Azure Front Door bewertet regelmäßig die Integrität der einzelnen konfigurierten Back-Ends. Antworten von diesen Back-Ends ermöglichen Azure Front Door zu bestimmen, an welche Back-End-Ressourcen Ihre Clientanforderungen weitergeleitet werden können.

Hinweis

Azure Front Door ist widerstandsfähig gegen Fehler, einschließlich Fehlern einer gesamten Azure-Region aufgrund der vielen Edgestandorte, die strategisch auf der ganzen Welt platziert werden.

Ein CDN ist eine verteilte Sammlung von Webservern. Diese Server liefern webbasierte Inhalte für Benutzer. Um die Latenz zu minimieren, verwenden CDNs Point-of-Presence-Speicherorte, die sich neben Benutzern befinden, um Inhalte zwischenzuspeichern.

Azure Front Door bietet die folgenden wichtigsten CDN-Features:

- Beschleunigung dynamischer Websites

- CDN-Cacheregeln

- Unterstützung benutzerdefinierter HTTPS-Domänen

- Azure-Diagnoseprotokolle

- Dateikomprimierung

- Geofilterung

So hilft Azure Front Door beim Sichern von Inhalten

Azure Front Door bietet Firewallfunktionen für Webanwendungen, um Ihre Webanwendungen vor Exploits und Sicherheitsrisiken zu schützen. Das Verwalten von Sicherheit für Ihre Anwendungen kann eine Herausforderung darstellen, da Webanwendungen zunehmend gezielt sind.

Azure Front Door arbeitet am Edge des Netzwerks, in der Nähe potenzieller Angriffe. Dadurch können Angriffe verhindert werden, bevor sie in Ihr Netzwerk gelangen können. Die Webanwendungsfirewall von Azure Front Door basiert auf Richtlinien, die Sie einer oder mehreren Instanzen von Azure Front Door zuordnen können. Diese Firewallrichtlinien bestehen aus:

- Verwaltete Regelsätze, bei denen es sich um eine Auflistung vorkonfigurierten Regeln handelt.

- Benutzerdefinierte Regeln, die Sie konfigurieren können.

Hinweis

Wenn vorhanden, werden benutzerdefinierte Regeln zuerst verarbeitet.

Eine Regel besteht aus:

- Eine Bedingung, die bestimmt, ob eine Regel für den Verkehr gilt.

- Eine Priorität, die die Reihenfolge bestimmt, in der eine Regel verarbeitet wird, basierend auf der Wichtigkeit.

- Eine Aktion, die "Zulassen", "Blockieren", "Aufzeichnen" oder "Weiterleiten" sein kann.

- Ein Modus, von denen es zwei gibt:

- Erkennung: Die Azure-Webanwendungsfirewall überwacht und protokolliert nur, wenn sie sich in diesem Modus befinden. Es wird jedoch keine andere Aktion ausgeführt.

- Verhinderung: Die Azure-Webanwendungsfirewall führt die definierte Aktion in diesem Modus aus.

Betrachten wir in der nächsten Einheit die Faktoren, die Ihnen helfen, zu bestimmen, welche Azure Front Door-Stufe für Ihre Organisationsanforderungen am besten geeignet ist.