Verwenden von Sprungservern

Der für Contoso erstellte Sicherheitsbericht empfiehlt, neben der Verwendung von PAWs auch Sprungserver zu implementieren. Nachdem Sie herausgefunden haben, wie PAWs eingesetzt werden können, beschließen Sie, Sprungserver genauer zu untersuchen, um herauszufinden, wie sie Contoso IT nutzen können.

Was sind Sprungserver?

Ein Sprungserver ist ein gehärteter Server, der für den Zugriff und die Verwaltung von Geräten in einer anderen Sicherheitszone verwendet wird, z. B. zwischen einem internen Netzwerk und einem Umkreisnetzwerk. Der Sprungserver kann als einzelner Kontakt- und Verwaltungspunkt fungieren.

Für mittelgroße Organisationen können Sprungserver eine Möglichkeit sein, die Sicherheit an Standorten zu erhöhen, an denen die physische Sicherheit eine größere Herausforderung darstellt. Zum Beispiel in Zweigstellen, in denen es kein Rechenzentrum gibt. Für große Organisationen können Administratoren im Rechenzentrum untergebrachte Sprungserver bereitstellen, die einen stark kontrollierten Zugriff auf Server und Domänencontroller bieten können.

Auf Sprungservern befinden sich in der Regel keine vertraulichen Daten, aber Benutzeranmeldeinformationen werden im Arbeitsspeicher gespeichert, und böswillige Hacker können es auf diese Anmeldeinformationen abgesehen haben. Aus diesem Grund müssen Sprungserver gehärtet werden.

Tipp

Normalerweise verwenden Sie eine PAW für den Zugriff auf einen Sprungserver, um einen sicheren Zugriff zu gewährleisten.

Dieser Server wird auf dedizierter Hardware ausgeführt, die sowohl hardware- als auch softwarebasierte Sicherheitsfunktionen unterstützt, wie z. B.:

- Windows Defender Credential Guard, um die Domänenanmeldeinformationen im Arbeitsspeicher zu verschlüsseln.

- Windows Defender Remote Credential Guard, um zu verhindern, dass Remoteanmeldeinformationen an den Sprungserver gesendet werden, und stattdessen Kerberos 5-Tickets für einmaliges Anmelden (Single Sign-On, SSO) zu verwenden.

- Windows Defender Device Guard:

- Verwendung von Hypervisor Enforced Code Integrity (HVCI), um mit virtualisierungsbasierter Sicherheit zu erzwingen, dass Kernelmoduskomponenten die Codeintegritätsrichtlinie einhalten.

- Mit Config Code Integrity können Administratoren eine benutzerdefinierte Codeintegritätsrichtlinie erstellen und vertrauenswürdige Software angeben.

Durch die Verwendung von Sprungservern (entweder mit oder ohne PAWs) können Sie logische Sicherheitszonen erstellen. Die Computer innerhalb einer Zone verfügen über ähnliche Sicherheits- und Verbindungskonfigurationen. Sie können GPOs verwenden, um diese Einstellungen innerhalb einer Domänenumgebung zu konfigurieren.

Tipp

Administrative Benutzer können über das Remotedesktopprotokoll (RDP) und Smartcards eine Verbindung zu mit Ihren Sprungservern herstellen, um administrative Aufgaben auszuführen.

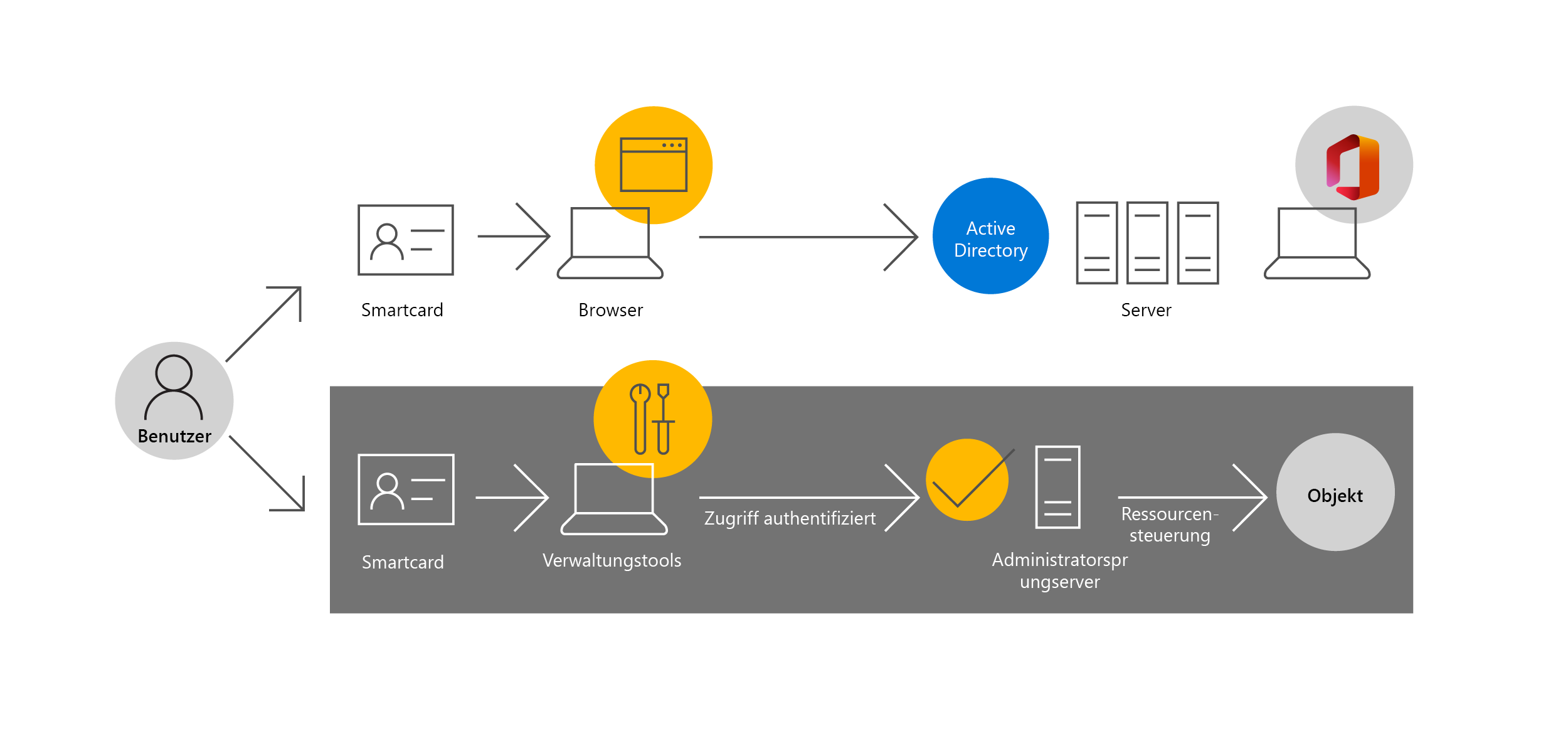

Implementieren von Sprungservern

In der folgenden Grafik werden eine typische Bereitstellung von Sprungserver und PAW dargestellt. Ein administrativer Benutzer verwendet eine Smartcard, um sich mit einem Standardkonto bei einer Standardarbeitsstation zu authentifizieren. Der Benutzer kann auf Standard-Apps zugreifen, um alltägliche Büroaufgaben auszuführen. Der Administrator verfügt ebenfalls über ein Administratorkonto und verwendet eine Smartcard, um sich bei seiner administrativen PASW zu authentifizieren. Diese wiederum verbindet sich mit dem konfigurierten administrativen Sprungserver, der administrativen Zugriff auf das entsprechende Objekt hat.

Bei der Implementierung von Sprungservern gibt es mehrere wichtige Überlegungen:

- Remotedesktopgateway. Wenn ein Administrator eine direkte Verbindung zu einem Zielserver (über RDP) herstellen muss, implementieren Sie ein Remotedesktopgateway. Damit können Sie Beschränkungen für Verbindungen zum Sprungserver und zu den für die Verwaltung verwendeten Zielservern implementieren.

- Hyper-V. Erwägen Sie die Implementierung von virtuellen Computern für jeden Administrator auf Ihren Sprungservern. Jede VM kann so konfiguriert werden, dass sie eine bestimmte administrative Aufgabe oder eine Teilmenge administrativer Aufgaben zulässt. Daher sollten Sie Hyper-V auf ihren Sprungservern installieren.

Tipp

Sie können das Herunterfahren dieser VMs nach Abschluss der administrativen Aufgaben erzwingen. Indem Sie VMs herunterfahren, wenn sie nicht in Gebrauch sind, reduzieren Sie Ihre Angriffsfläche.

Server-Features. Um Sprungserver zu implementieren, müssen Ihre Servercomputer die folgenden Features unterstützen:

- UEFI Secure Boot.

- Virtualisierungsunterstützung.

- Signierte Kernelmodustreiber.

Remoteverwaltungstools. Zum Verwalten von Servern sollten Sie immer Remoteverwaltungstools verwenden. Installieren Sie Windows Admin Center und die Remoteserver-Verwaltungstools (RSAT) auf den virtuellen Computern Ihres Administrators (oder auf dem physischen Sprungserver, wenn Sie Hyper-V nicht implementieren).

Achtung

Außerdem sollten Sie die Verwendung von Remoteverwaltungstools auf allgemeinen Computern verhindern.

RDP-Konnektivität. Stellen Sie sicher, dass Administratoren bei der Durchführung administrativer Aufgaben eine Verbindung mit ihren VMs über RDP herstellen.