Sicherheitsbeschreibungen in Dateisystemen

Windows-Dateisysteme unterstützen möglicherweise die Speicherung und Verwaltung von Sicherheitsbeschreibungen , die einzelnen Speichereinheiten innerhalb des Dateisystems zugeordnet sind. Die Granularität der Sicherheitssteuerung hängt ganz vom Dateisystem ab. Beispielsweise kann ein Dateisystem einen einzelnen Sicherheitsdeskriptor beibehalten, der alles auf einem bestimmten Speichervolume abdeckt, während ein anderes Möglicherweise Sicherheitsbeschreibungen bereitstellt, die verschiedene Teile einer einzelnen Datei abdecken. Die Modelle, mit denen die meisten Entwickler vertraut sind, sind die modelle, die von den vorhandenen Windows-Dateisystemen bereitgestellt werden:

NTFS unterstützt ein Sicherheitsdeskriptormodell pro Datei (oder Verzeichnis). NTFS ist effizient bei der Speicherung von Sicherheitsdeskriptoren und speichert nur eine einzelne Kopie jedes Sicherheitsdeskriptors, auch wenn sie von vielen verschiedenen Dateien verwendet wird.

FAT, CDFS, UDFS unterstützen keine Sicherheitsbeschreibungen.

RDBSS und der SMB-Netzwerkumleitung bieten Unterstützung, die mit dem vom Remotevolume bereitgestellten vergleichbar ist.

Diese Dateisysteme stellen jedoch nicht alle möglichen Implementierungen der Windows-Sicherheit für Dateisysteme dar.

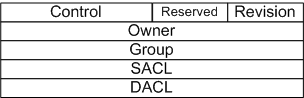

Eine Windows-Sicherheitsbeschreibung besteht aus vier verschiedenen Elementen:

Der Sicherheitsbezeichner (SID) des Besitzers des Objekts. Der Besitzer eines Objekts hat immer die Möglichkeit, die Sicherheit für das Objekt zurückzusetzen. Dies ist eine gute Möglichkeit, um sicherzustellen, dass beispielsweise der gesamte Zugriff auf ein Objekt entfernt werden kann. Denn selbst wenn Besitzer ihre Fähigkeit zum Ausführen aller Vorgänge entfernen, können sie mit diesem inhärenten Recht ihre Sicherheitsrechte für das Objekt wiederherstellen.

Ein optionaler Sicherheitsbezeichner (Security Identifier, SID) der Standardgruppe des Objekts. Das Konzept des Gruppenbesitzes ist in Windows nicht erforderlich, ist aber für einige Anwendungen nützlich.

Die Systemzugriffssteuerungsliste (System Access Control List, SACL), die die Überwachungsrichtlinie des Sicherheitsdeskriptors beschreibt.

Die diskretionäre Zugriffssteuerungsliste (DACL), die die Zugriffsrichtlinie des Sicherheitsdeskriptors beschreibt.

Die folgende Abbildung veranschaulicht eine Windows-Sicherheitsbeschreibung.

Sicherheitsdeskriptoren sind Objekte mit variabler Größe, wobei jede der einzelnen Unterkomponenten auch in der Größe variabel ist. Um die Offlinespeicherung von Sicherheitsdeskriptoren zu erleichtern, kann ein Sicherheitsdeskriptor im selbstrelativen Format vorliegen. In diesem Fall ist der Header der Offset innerhalb des Puffers auf die spezifische Komponente des Sicherheitsdeskriptors. Ein Speicherformat besteht aus Zeigerwerten auf die verschiedenen Teile der Sicherheitsbeschreibung. Für ein Dateisystem ist das selbstrelative Format normalerweise das nützlichste, da es das einfache Speichern und Abrufen der Sicherheitsbeschreibung aus persistentem Speicher ermöglicht. Anwendungen, die Sicherheitsdeskriptoren erstellen, verwenden eher das Speicherformat. Der Sicherheitsreferenzmonitor bietet Konvertierungsroutinen zum Konvertieren von einem Format in das andere.

Dieser Abschnitt schließt folgende Themen ein:

Feedback

Bald verfügbar: Im Laufe des Jahres 2024 werden wir GitHub-Issues stufenweise als Feedbackmechanismus für Inhalte abbauen und durch ein neues Feedbacksystem ersetzen. Weitere Informationen finden Sie unter https://aka.ms/ContentUserFeedback.

Feedback senden und anzeigen für