Anhang G: Schützen von Administratorgruppen in Active Directory

Gilt für: Windows Server 2022, Windows Server 2019, Windows Server 2016, Windows Server 2012 R2, Windows Server 2012

Anhang G: Schützen von Administratorgruppen in Active Directory

Wie bei den Gruppen „Unternehmensadministratoren“ (EA) und „Domänenadministratoren“ (DA) sollte die Mitgliedschaft in der Gruppe „Integrierte Administratoren“ (BA) nur in Build- oder Notfallwiederherstellungsszenarien erforderlich sein. In der Gruppe „Administratoren“ sollten keine allgemeinen Benutzerkonten vorhanden sein, mit Ausnahme des integrierten Administratorkontos für die Domäne, wenn es wie in Anhang D: Sichern integrierter Administratorkonten in Active Directory beschrieben geschützt wurde.

Administratoren sind standardmäßig die Besitzer der meisten AD DS-Objekte in ihren jeweiligen Domänen. Die Mitgliedschaft in dieser Gruppe kann in Build- oder Notfallwiederherstellungsszenarien erforderlich sein, in denen der Besitz oder die Fähigkeit zur Übernahme des Besitzes von Objekten erforderlich ist. Darüber hinaus erben DAs und EAs eine Reihe ihrer Rechte und Berechtigungen aufgrund ihrer Standardmitgliedschaft in der Gruppe „Administratoren“. Die Standardgruppenschachtelung für privilegierte Gruppen in Active Directory sollte nicht geändert werden, und die Gruppe „Administratoren“ jeder Domäne sollte wie in den folgenden schrittweisen Anweisungen beschrieben geschützt werden.

! ACHTUNG Die in diesem Dokument beschriebenen Schritte sollten vor der Ausführung in der Produktion in einer anderen Umgebung als der Produktionsumgebung getestet werden.

Für die Gruppe „Administratoren“ in jeder Domäne in der Gesamtstruktur:

Entfernen Sie alle Mitglieder aus der Gruppe „Administratoren“, ggf. mit Ausnahme des integrierten Administratorkontos für die Domäne, vorausgesetzt, es wurde wie in Anhang D: Sichern integrierter Administratorkonten in Active Directory beschrieben geschützt.

In Gruppenrichtlinienobjekten, die mit Organisationseinheiten verknüpft sind, die Mitgliedsserver und Arbeitsstationen in jeder Domäne enthalten, sollte die BA-Gruppe den folgenden Benutzerrechten unter Computerkonfiguration\Richtlinien\Windows-Einstellungen\Sicherheitseinstellungen\Lokale Richtlinien\Zuweisen von Benutzerrechten hinzugefügt werden:

Zugriff vom Netzwerk auf diesen Computer verweigern

Anmelden als Batchauftrag verweigern

Anmelden als Dienst verweigern

Auf der Organisationseinheit für Domänencontroller in jeder Domäne in der Gesamtstruktur sollten der Gruppe „Administratoren“ die folgenden Benutzerrechte gewährt werden:

Auf diesen Computer vom Netzwerk aus zugreifen.

Lokale Anmeldung zulassen

Anmelden über Remotedesktopdienste zulassen

Die Überwachung sollte so konfiguriert werden, dass Warnungen gesendet werden, wenn Änderungen an Eigenschaften oder Mitgliedschaften der Gruppe „Administratoren“ vorgenommen werden.

Schrittweise Anweisungen zum Entfernen aller Mitglieder aus der Gruppe „Administratoren“

Klicken Sie unter Server-Manager auf Tools und dann auf Active Directory-Benutzer und -Computer.

Führen Sie die folgenden Schritte aus, um alle Mitglieder aus der Gruppe „Administratoren“ zu entfernen:

Doppelklicken Sie auf die Gruppe Administratoren, und klicken Sie auf die Registerkarte Mitglieder.

Wählen Sie ein Mitglied der Gruppe aus, klicken Sie auf Entfernen, anschließend auf Ja und dann auf OK.

Wiederholen Sie Schritt 2, bis alle Mitglieder der Gruppe „Administratoren“ entfernt wurden.

Schrittweise Anweisungen zum Sichern von Administratorengruppen in Active Directory

Klicken Sie unter Server-Manager auf Tools und dann auf Gruppenrichtlinienverwaltung.

Erweitern Sie in der Konsolenstruktur <Gesamtstruktur>\Domänen\<Domäne>, und dann Gruppenrichtlinienobjekte (wobei <Gesamtstruktur> der Name der Gesamtstruktur und <Domäne> der Name der Domäne ist, in der Sie die Gruppenrichtlinie festlegen möchten).

Klicken Sie in der Konsolenstruktur mit der rechten Maustaste auf Gruppenrichtlinienobjekte und dann auf Neu.

Geben Sie im Dialogfeld Neues Gruppenrichtlinienobjekt den <Namen des Gruppenrichtlinienobjekts> ein, und klicken Sie auf OK. (Hierbei ist Name des Gruppenrichtlinienobjekts der Name dieses Gruppenrichtlinienobjekts.)

Klicken Sie im Detailbereich mit der rechten Maustaste auf <Name des Gruppenrichtlinienobjekts> und dann auf Bearbeiten.

Navigieren Sie zu Computerkonfiguration\Richtlinien\Windows-Einstellungen\Sicherheitseinstellungen\Lokale Richtlinien, und klicken Sie auf Zuweisen von Benutzerrechten.

Konfigurieren Sie die Benutzerrechte, um zu verhindern, dass Mitglieder der Gruppe „Administratoren“ mit den folgenden Schritten über das Netzwerk auf Mitgliedsserver und Arbeitsstationen zugreifen können:

Doppelklicken Sie auf Zugriff vom Netzwerk auf diesen Computer verweigern, und wählen Sie Diese Richtlinieneinstellungen definieren aus.

Klicken Sie auf Benutzer oder Gruppe hinzufügen und dann auf Durchsuchen.

Geben Sie Administratoren ein, klicken Sie auf Namen überprüfen und dann auf OK.

Klicken Sie auf OK und dann erneut auf OK.

Konfigurieren Sie die Benutzerrechte, um zu verhindern, dass sich Mitglieder der Gruppe „Administratoren“ wie folgt als Batchauftrag anmelden:

Doppelklicken Sie auf Anmelden als Batchauftrag verweigern, und wählen Sie Diese Richtlinieneinstellungen definieren aus.

Klicken Sie auf Benutzer oder Gruppe hinzufügen und dann auf Durchsuchen.

Geben Sie Administratoren ein, klicken Sie auf Namen überprüfen und dann auf OK.

Klicken Sie auf OK und dann erneut auf OK.

Konfigurieren Sie die Benutzerrechte, um zu verhindern, dass sich Mitglieder der Gruppe „Administratoren“ wie folgt als Dienst anmelden:

Doppelklicken Sie auf Anmelden als Dienst verweigern, und wählen Sie Diese Richtlinieneinstellungen definieren aus.

Klicken Sie auf Benutzer oder Gruppe hinzufügen und dann auf Durchsuchen.

Geben Sie Administratoren ein, klicken Sie auf Namen überprüfen und dann auf OK.

Klicken Sie auf OK und dann erneut auf OK.

Um den Gruppenrichtlinienverwaltungs-Editor zu beenden, klicken Sie auf Datei und dann auf Beenden.

Führen Sie die folgenden Schritte aus, um unter Gruppenrichtlinienverwaltung das Gruppenrichtlinienobjekt mit den Organisationseinheiten für Mitgliedsserver und Arbeitsstationen zu verknüpfen:

Navigieren Sie zu <Gesamtstruktur>>\Domänen\<Domäne> (wobei <Gesamtstruktur> der Name der Gesamtstruktur und <Domäne> der Name der Domäne ist, in der Sie die Gruppenrichtlinie festlegen möchten).

Klicken Sie mit der rechten Maustaste auf die Organisationseinheit, auf die das Gruppenrichtlinienobjekt angewendet wird, und klicken Sie dann auf Vorhandenes Gruppenrichtlinienobjekt verknüpfen.

Wählen Sie das soeben erstellte Gruppenrichtlinienobjekt aus, und klicken Sie auf OK.

Erstellen Sie Verknüpfungen mit allen weiteren Organisationseinheiten, die Arbeitsstationen enthalten.

Erstellen Sie Verknüpfungen mit allen weiteren Organisationseinheiten, die Mitgliedsserver enthalten.

Wichtig

Wenn Jumpserver zum Verwalten von Domänencontrollern und Active Directory verwendet werden, stellen Sie sicher, dass sich die Jumpserver in einer Organisationseinheit befinden, mit der diese Gruppenrichtlinienobjekte nicht verknüpft sind.

Hinweis

Wenn Sie Einschränkungen für die Gruppe „Administratoren“ in Gruppenrichtlinienobjekten implementieren, wendet Windows die Einstellungen nicht nur auf die Mitglieder der Gruppe „Administratoren“ der Domäne auch auf Mitglieder der lokalen Administratorgruppe eines Computers an. Daher sollten Sie beim Implementieren von Einschränkungen in der Gruppe „Administratoren“ Vorsicht walten lassen. Obwohl es ratsam ist, Netzwerk-, Batch- und Dienstanmeldungen für Mitglieder der Gruppe „Administratoren“ zu verbieten, wo immer dies möglich ist, sollten lokale Anmeldungen oder Anmeldungen über Remotedesktopdienste nicht eingeschränkt werden. Das Blockieren dieser Anmeldetypen kann die legitime Verwaltung eines Computers durch Mitglieder der lokalen Administratorgruppe blockieren.

Der folgende Screenshot zeigt Konfigurationseinstellungen, die zusätzlich zum Missbrauch von integrierten lokalen oder Domänenadministratorgruppen den Missbrauch von integrierten lokalen und Domänenadministratorkonten blockieren. Beachten Sie, dass das Benutzerrecht Anmelden über Remotedesktopdienste verweigern die Gruppe „Administratoren“ nicht einschließt, da die Einbeziehung dieser Gruppe in diese Einstellung diese Anmeldungen auch für Konten blockieren würde, die Mitglieder der Gruppe „Administratoren“ des lokalen Computers sind. Wenn Dienste auf Computern so konfiguriert sind, dass sie im Kontext einer der in diesem Abschnitt beschriebenen privilegierten Gruppen ausgeführt werden, kann die Implementierung dieser Einstellungen zu Fehlern bei Diensten und Anwendungen führen. Daher sollten Sie, wie bei allen Empfehlungen in diesem Abschnitt, die Einstellungen gründlich auf Anwendbarkeit in Ihrer Umgebung testen.

Schrittweise Anweisungen zum Gewähren von Benutzerrechten für die Gruppe „Administratoren“

Klicken Sie unter Server-Manager auf Tools und dann auf Gruppenrichtlinienverwaltung.

Erweitern Sie in der Konsolenstruktur <Gesamtstruktur>\Domänen\<Domäne>, und dann Gruppenrichtlinienobjekte (wobei <Gesamtstruktur> der Name der Gesamtstruktur und <Domäne> der Name der Domäne ist, in der Sie die Gruppenrichtlinie festlegen möchten).

Klicken Sie in der Konsolenstruktur mit der rechten Maustaste auf Gruppenrichtlinienobjekte und dann auf Neu.

Geben Sie im Dialogfeld Neues Gruppenrichtlinienobjekt den <Namen des Gruppenrichtlinienobjekts> ein, und klicken Sie auf OK. (Hierbei ist <Name des Gruppenrichtlinienobjekts> der Name dieses Gruppenrichtlinienobjekts.)

Klicken Sie im Detailbereich mit der rechten Maustaste auf <Name des Gruppenrichtlinienobjekts> und dann auf Bearbeiten.

Navigieren Sie zu Computerkonfiguration\Richtlinien\Windows-Einstellungen\Sicherheitseinstellungen\Lokale Richtlinien, und klicken Sie auf Zuweisen von Benutzerrechten.

Konfigurieren Sie die Benutzerrechte, damit Mitglieder der Gruppe „Administratoren“ über das Netzwerk auf Domänencontroller zugreifen können, indem Sie die folgenden Schritte ausführen:

Doppelklicken Sie auf Zugriff vom Netzwerk auf diesen Computer, und wählen Sie Diese Richtlinieneinstellungen definieren aus.

Klicken Sie auf Benutzer oder Gruppe hinzufügen und dann auf Durchsuchen.

Klicken Sie auf Benutzer oder Gruppe hinzufügen und dann auf Durchsuchen.

Klicken Sie auf OK und dann erneut auf OK.

Konfigurieren Sie die Benutzerrechte so, dass es Mitgliedern der Gruppe „Administratoren“ möglich ist, sich mithilfe der folgenden Schritte lokal anzumelden:

Doppelklicken Sie auf Lokal anmelden zulassen, und wählen Sie Diese Richtlinieneinstellungen definieren aus.

Klicken Sie auf Benutzer oder Gruppe hinzufügen und dann auf Durchsuchen.

Geben Sie Administratoren ein, klicken Sie auf Namen überprüfen und dann auf OK.

Klicken Sie auf OK und dann erneut auf OK.

Konfigurieren Sie die Benutzerrechte so, dass es Mitgliedern der Gruppe „Administratoren“ möglich ist, sich mithilfe der folgenden Schritte über Remotedesktopdienste anzumelden:

Doppelklicken Sie auf Anmelden über Remotedesktopdienste zulassen, und wählen Sie Diese Richtlinieneinstellungen definieren aus.

Klicken Sie auf Benutzer oder Gruppe hinzufügen und dann auf Durchsuchen.

Geben Sie Administratoren ein, klicken Sie auf Namen überprüfen und dann auf OK.

Klicken Sie auf OK und dann erneut auf OK.

Um den Gruppenrichtlinienverwaltungs-Editor zu beenden, klicken Sie auf Datei und dann auf Beenden.

Verknüpfen Sie in Gruppenrichtlinienverwaltung das Gruppenrichtlinienobjekt mit der Organisationseinheit für Domänencontroller, indem Sie die folgenden Schritte ausführen:

Navigieren Sie zu <Gesamtstruktur>\Domänen\<Domäne> (wobei <Gesamtstruktur> der Name der Gesamtstruktur und <Domäne> der Name der Domäne ist, in der Sie die Gruppenrichtlinie festlegen möchten).

Klicken Sie mit der rechten Maustaste auf die Organisationseinheit für Domänencontroller, und klicken Sie auf Vorhandenes Gruppenrichtlinienobjekt verknüpfen.

Wählen Sie das soeben erstellte Gruppenrichtlinienobjekt aus, und klicken Sie auf OK.

Überprüfungsschritte

Überprüfen der GPO-Einstellung „Zugriff vom Netzwerk auf diesen Computer verweigern“

Versuchen Sie, von einem beliebigen Mitgliedsserver oder einer Arbeitsstation aus, der bzw. die nicht von den GPO-Änderungen betroffen ist (z. B. von einem „Sprungbrettserver“ aus), über das Netzwerk auf einen Mitgliedsserver oder eine Arbeitsstation zuzugreifen, für den bzw. die die GPO-Änderungen gelten. Um die Einstellungen des Gruppenrichtlinienobjekts zu überprüfen, versuchen Sie, das Systemlaufwerk mit dem Befehl NET USE zuzuordnen.

Melden Sie sich mit einem Konto an, das Mitglied der Gruppe „Administratoren“ ist.

Bewegen Sie den Mauszeiger in die obere rechte oder untere rechte Ecke des Bildschirms. Wenn die Charms-Leiste angezeigt wird, klicken Sie auf Suchen.

Geben Sie im Feld Suchen den Text Eingabeaufforderung ein, klicken Sie mit der rechten Maustaste auf Eingabeaufforderung und dann auf Als Administrator ausführen, um eine Eingabeaufforderung mit erhöhten Rechten zu öffnen.

Klicken Sie bei Aufforderung zur Genehmigung der Rechteerweiterung auf Ja.

Geben Sie im Fenster Eingabeaufforderung den Befehl net use \\<Servername>\c$ ein, wobei <Servername> der Name des Mitgliedsservers oder der Arbeitsstation ist, auf den bzw. die Sie über das Netzwerk zugreifen möchten.

Der folgende Screenshot enthält die Fehlermeldung, die angezeigt werden sollte.

Überprüfen der GPO-Einstellung „Anmelden als Batchauftrag verweigern“

Melden Sie sich lokal bei einem beliebigen Mitgliedsserver oder einer Arbeitsstation an, die von den GPO-Änderungen betroffen ist.

Erstellen einer Batchdatei

Bewegen Sie den Mauszeiger in die obere rechte oder die untere rechte Ecke des Bildschirms. Wenn die Charms-Leiste angezeigt wird, klicken Sie auf Suchen.

Geben Sie im Feld Suchen den Begriff Editor ein, und klicken Sie auf Editor.

Geben Sie im Editordir c: ein.

Klicken Sie auf Datei und dann auf Speichern unter.

Geben Sie im Feld Dateiname den Namen <Dateiname>.bat ein (wobei <Dateiname> für den Namen der neuen Batchdatei steht).

Planen einer Aufgabe

Bewegen Sie den Mauszeiger in die obere rechte oder die untere rechte Ecke des Bildschirms. Wenn die Charms-Leiste angezeigt wird, klicken Sie auf Suchen.

Geben Sie im Feld Suchen den Begriff Aufgabenplanung ein, und klicken Sie auf Aufgabenplanung.

Hinweis

Geben Sie auf Computern, auf denen Windows 8 ausgeführt wird, im Feld „Suchen“ den Text „Aufgaben planen“ ein, und klicken Sie auf „Aufgaben planen“.

Klicken Sie auf Aktion und dann auf Aufgabe erstellen.

Geben Sie im Dialogfeld Aufgabe erstellen den <Aufgabennamen> ein (wobei der <Aufgabenname> der Name der neuen Aufgabe ist).

Klicken Sie auf die Registerkarte Aktionen und dann auf Neu.

Wählen Sie im Feld Aktion die Option Programm starten aus.

Klicken Sie im Feld Programm/Skript auf Durchsuchen, suchen Sie die im Abschnitt Batchdatei erstellen erstellte Batchdatei, wählen Sie sie aus, und klicken Sie anschließend auf Öffnen.

Klicken Sie auf OK.

Klicken Sie auf die Registerkarte Allgemein.

Klicken Sie im Feld Sicherheitsoptionen auf Benutzer oder Gruppe ändern.

Geben Sie den Namen eines Kontos ein, das Mitglied der Gruppe „Administratoren“ ist, klicken Sie auf Namen überprüfen und dann auf OK.

Wählen Sie Unabhängig von der Benutzeranmeldung ausführen und anschließend Kennwort nicht speichern aus. Die Aufgabe hat nur Zugriff auf lokale Computerressourcen.

Klicken Sie auf OK.

Es sollte ein Dialogfeld angezeigt werden, in dem die Benutzeranmeldeinformationen zum Ausführen der Aufgabe angefordert werden.

Klicken Sie nach Eingabe des Kennworts auf OK.

Ein Dialogfeld wie das folgende sollte angezeigt werden.

Überprüfen der GPO-Einstellung „Anmelden als Dienst verweigern“

Melden Sie sich lokal bei einem beliebigen Mitgliedsserver oder einer Arbeitsstation an, die von den GPO-Änderungen betroffen ist.

Bewegen Sie den Mauszeiger in die obere rechte oder die untere rechte Ecke des Bildschirms. Wenn die Charms-Leiste angezeigt wird, klicken Sie auf Suchen.

Geben Sie im Feld Suche den Begriff Dienste ein, und klicken Sie auf Dienste.

Suchen Sie nach Druckwarteschlange, und doppelklicken Sie darauf.

Klicken Sie auf die Registerkarte Anmelden.

Wählen Sie im Feld Anmelden als die Option Dieses Konto aus.

Klicken Sie auf Durchsuchen, geben Sie den Namen eines Kontos ein, das Mitglied der Gruppe „Administratoren“ ist, klicken Sie auf Namen überprüfen und dann auf OK.

Geben Sie in den Feldern Kennwort und Kennwort bestätigen das Kennwort des ausgewählten Kontos ein, und klicken Sie auf OK.

Klicken Sie drei weitere Male auf OK.

Klicken Sie mit der rechten Maustaste auf Druckwarteschlange und dann auf Neu starten.

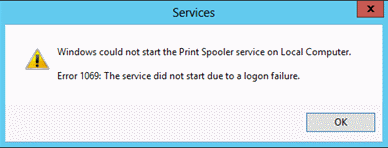

Wenn der Dienst neu gestartet wird, sollte ein Dialogfeld ähnlich dem folgenden angezeigt werden.

Zurücksetzen von Änderungen am Dienst „Druckwarteschlange“

Melden Sie sich lokal bei einem beliebigen Mitgliedsserver oder einer Arbeitsstation an, die von den GPO-Änderungen betroffen ist.

Bewegen Sie den Mauszeiger in die obere rechte oder die untere rechte Ecke des Bildschirms. Wenn die Charms-Leiste angezeigt wird, klicken Sie auf Suchen.

Geben Sie im Feld Suche den Begriff Dienste ein, und klicken Sie auf Dienste.

Suchen Sie nach Druckwarteschlange, und doppelklicken Sie darauf.

Klicken Sie auf die Registerkarte Anmelden.

Klicken Sie im Feld Anmelden als auf Lokales Systemkonto und dann auf OK.