Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Führen Sie die folgenden Schritte aus, um den drahtlosen Zugriff bereitzustellen:

Bereitstellen und Konfigurieren von Funkzugriffspunkten

Führen Sie die folgenden Schritte aus, um Ihre Funkzugriffspunkte bereitzustellen und zu konfigurieren:

Hinweis

Die Verfahren in diesem Handbuch beinhalten keine Anweisungen für Fälle, in denen das Dialogfeld Benutzerkontensteuerung geöffnet wird, um die Zustimmung zum Fortfahren abzufragen. Klicken Sie auf Weiter, wenn das Dialogfeld während der Ausführung der Verfahren in dieser Anleitung geöffnet wird und als Folge der ausgeführten Aktionen geöffnet wurde.

Angeben von Kanalfrequenzen für Funkzugriffspunkte

Wenn Sie mehrere Funkzugriffspunkte an einem einzigen geografischen Standort bereitstellen, müssen Sie Funkzugriffspunkte mit überlappenden Signalen so konfigurieren, dass sie eindeutige Kanalfrequenzen verwenden, um Störungen zwischen Funkzugriffspunkten zu reduzieren.

Sie können die folgenden Richtlinien verwenden, die Sie bei der Auswahl von Kanalfrequenzen unterstützen, die nicht mit anderen drahtlosen Netzwerken am geografischen Standort Ihres Drahtlosnetzwerks in Konflikt stehen.

Wenn es andere Organisationen gibt, die Büros in unmittelbarer Nähe oder im selben Gebäude wie Ihre Organisation haben, finden Sie heraus, ob diese Organisationen drahtlose Netzwerke besitzen. Ermitteln Sie sowohl die Platzierung als auch die zugewiesenen Kanalfrequenzen ihrer Funkzugriffspunkte, da Sie ihren Zugriffspunkten unterschiedliche Kanalfrequenzen zuweisen müssen und den besten Standort für die Installation Ihrer Zugriffspunkte ermitteln müssen.

Identifizieren Sie sich überlappende Funksignale in angrenzenden Etagen in Ihrer eigenen Organisation. Nachdem Sie überlappende Abdeckungsbereiche außerhalb und innerhalb Ihrer Organisation identifiziert haben, weisen Sie Ihren Funkzugriffspunkten Kanalfrequenzen zu, um sicherzustellen, dass zwei Funkzugriffspunkten mit überlappender Abdeckung unterschiedliche Kanalfrequenzen zugewiesen werden.

Konfigurieren von Funkzugriffspunkten

Verwenden Sie die folgenden Informationen zusammen mit der Produktdokumentation, die vom Hersteller des Funkzugriffspunkts bereitgestellt wird, um Ihre Funkzugriffspunkte zu konfigurieren.

Dieses Verfahren listet Elemente auf, die häufig auf einem Funkzugriffspunkt konfiguriert sind. Die Komponentennamen können je nach Marke und Modell variieren und sich von denen in der folgenden Liste unterscheiden. Ausführliche Informationen finden Sie in der Dokumentation zu Ihrem Funkzugriffspunkt.

So konfigurieren Sie Ihre Funkzugriffspunkte

SSID. Geben Sie den Namen der Drahtlosnetzwerke an (z. B. BeispielWLAN). Dies ist der Name, der drahtlosen Clients angekündigt wird.

Verschlüsselung. Geben Sie WPA2-Enterprise (bevorzugt) oder WPA-Enterprise und entweder AES (bevorzugt) oder TKIP-Verschlüsselungschiffre an, je nachdem, welche Versionen von den Netzwerkadaptern Ihres Drahtlos-Clientcomputers unterstützt werden.

Statische IP-Adresse des Funkzugriffspunkts: Konfigurieren Sie auf jedem Zugriffspunkt eine eindeutige statische IP-Adresse, die innerhalb des Ausschlussbereichs des DHCP-Bereichs für das Subnetz liegt. Die Verwendung einer von der Zuweisung durch DHCP ausgeschlossenen Adresse verhindert, dass der DHCP-Server einem Computer oder einem anderen Gerät dieselbe IP-Adresse zuweist.

Subnetzmaske. Konfigurieren Sie diese so, dass sie den Subnetzmaskeneinstellungen des LAN entspricht, mit dem Sie den Funkzugriffspunkt verbunden haben.

DNS-Name: Einige Funkzugriffspunkte können mit einem DNS-Namen konfiguriert werden. Der DNS-Dienst im Netzwerk kann DNS-Namen in eine IP-Adresse auflösen. Geben Sie auf jedem Funkzugriffspunkt, der dieses Feature unterstützt, einen eindeutigen Namen für die DNS-Auflösung ein.

DHCP-Dienst. Wenn Ihr Funkzugriffspunkt über einen integrierten DHCP-Dienst verfügt, deaktivieren Sie ihn.

Gemeinsames RADIUS-Geheimnis: Verwenden Sie einen eindeutigen gemeinsamen RADIUS-Schlüssel für jeden Funkzugriffspunkt, es sei denn, Sie planen, Zugriffspunkte als RADIUS-Clients in NPS nach Gruppen zu konfigurieren. Falls Sie planen, Zugriffspunkte nach Gruppe in NPS zu konfigurieren, muss der gemeinsame geheime Schlüssel für jedes Mitglied der Gruppe dasselbe sein. Darüber hinaus müssen gemeinsame geheime Schlüssel eine zufällige Sequenz mit mindestens 22 Zeichen und Groß- und Kleinbuchstaben, Zahlen und Interpunktionszeichen verwenden. Um die Zufälligkeit sicherzustellen, können Sie einen Zufallszeichengenerator verwenden, z. B. den Zufallszeichengenerator im NPS-Assistenten 802.1X konfigurieren, um die gemeinsamen geheimen Schlüssel zu erstellen.

Tipp

Notieren Sie den gemeinsamen geheimen Schlüssel für jeden Funkzugriffspunkt und bewahren Sie ihn an einem sicheren Ort wie einem Bürosafe auf. Sie müssen den gemeinsamen geheimen Schlüssel für jeden Funkzugriffspunkt kennen, wenn Sie RADIUS-Clients im NPS konfigurieren.

IP-Adresse des RADIUS-Servers: Geben Sie die IP-Adresse des Servers ein, auf dem NPS ausgeführt wird.

UDP-Port(s): NPS verwendet standardmäßig die UDP-Ports 1812 und 1645 für Authentifizierungsmeldungen und die UDP-Ports 1813 und 1646 für Ressourcenerfassungsmeldungen. Es wird empfohlen, dieselben UDP-Ports für Ihre Zugriffspunkte zu verwenden. Wenn Sie jedoch einen gültigen Grund haben, andere Ports zu verwenden, stellen Sie sicher, dass Sie nicht nur die Zugriffspunkte mit den neuen Portnummern konfigurieren, sondern auch alle Ihre NPS neu konfigurieren, damit sie die gleichen Portnummern wie die Zugriffspunkte zu verwenden. Wenn die Zugriffspunkte und die NPS nicht mit denselben UDP-Ports konfiguriert sind, kann NPS keine Verbindungsanforderungen von den Zugriffspunkten empfangen oder verarbeiten, und alle Drahtlosverbindungsversuche im Netzwerk schlagen fehl.

VSAs: Einige Funkzugriffspunkte erfordern anbieterspezifische Attribute (VSAs), um den vollen Funktionsumfang nutzen zu können. VSAs werden in der NPS-Netzwerkrichtlinie hinzugefügt.

DHCP-Filterung: Konfigurieren Sie Funkzugriffspunkte so, dass das Senden von IP-Paketen von UDP-Port 68 an das Netzwerk durch Drahtlos-Clients verhindert wird, wie vom Hersteller des Funkzugriffspunkts dokumentiert.

DNS-Filterung: Konfigurieren Sie Funkzugriffspunkte so, dass das Senden von IP-Paketen von TCP- oder UDP-Port 53 an das Netzwerk durch Drahtlos-Clients verhindert wird, wie vom Hersteller des Funkzugriffspunkts dokumentiert.

Erstellen von Sicherheitsgruppen für Drahtlosbenutzer

Führen Sie die folgenden Schritte aus, um mindestens eine Sicherheitsgruppe für Drahtlosbenutzer zu erstellen und dann Benutzer der entsprechenden Sicherheitsgruppe für Drahtlosbenutzer hinzuzufügen:

Erstellen einer Sicherheitsgruppe für Drahtlos-Benutzer

Mithilfe dieses Verfahrens können Sie im Snap-In der Microsoft Management Console (MMC) unter „Active Directory-Benutzer und -Computer“ eine Drahtlossicherheitsgruppe erstellen.

Sie müssen mindestens Mitglied der Gruppe Domänen-Admins oder einer entsprechenden Gruppe sein, um dieses Verfahren ausführen zu können.

So erstellen Sie eine Sicherheitsgruppe für Drahtlosbenutzer

Klicken Sie auf Start, zeigen Sie auf Verwaltung, und klicken Sie dann auf Active Directory-Benutzer und -Computer. Das Snap-In „Active Directory-Benutzer und -Computer“ wird geöffnet. Klicken Sie auf den Knoten für Ihre Domäne, wenn diese noch nicht ausgewählt ist. Wenn Ihre Domäne beispielsweise den Namen „beispiel.com“ besitzt, klicken Sie auf beispiel.com.

Klicken Sie im Detailbereich mit der rechten Maustaste auf den Ordner, in dem Sie eine neue Gruppe hinzufügen möchten (z. B. mit der rechten Maustaste auf Benutzer), zeigen Sie auf Neu, und klicken Sie dann auf Gruppieren.

Geben Sie im Dialogfeld Neues Objekt – Gruppe in das Feld Gruppenname einen Namen für die neue Gruppe ein. Geben Sie beispielsweise Drahtlosgruppe ein.

Wählen Sie unter Gruppenbereich eine der folgenden Optionen aus:

Lokal (in Domäne)

Global

Universell

Wählen Sie unter Gruppentyp die Option Sicherheit aus.

Klicke auf OK.

Wenn Sie mehr als eine Sicherheitsgruppe für Drahtlosbenutzer benötigen, wiederholen Sie diese Schritte, um zusätzliche Drahtlosbenutzergruppen zu erstellen. Später können Sie einzelne Netzwerkrichtlinien in NPS erstellen, um unterschiedliche Bedingungen und Einschränkungen auf jede Gruppe anzuwenden und ihnen unterschiedliche Zugriffsberechtigungen und Konnektivitätsregeln bereitzustellen.

Hinzufügen von Benutzern zur Drahtlossicherheitsgruppe

Mithilfe dieses Verfahrens können Sie einen Benutzer, einen Computer oder eine Gruppe zu Ihrer Drahtlossicherheitsgruppe im Snap-In der Microsoft Management Console (MMC) unter „Active Directory-Benutzer und -Computer“ hinzufügen.

Für dieses Verfahren müssen Sie mindestens Mitglied der Gruppe Domänen-Admins oder einer gleichwertigen Gruppe sein.

So fügen Sie Benutzer zur Drahtlossicherheitsgruppe hinzu

Klicken Sie auf Start, zeigen Sie auf Verwaltung, und klicken Sie dann auf Active Directory-Benutzer und -Computer. Das MMC-Snap-In %%amp;quot;Active Directory-Benutzer und -Computer%%amp;quot; wird geöffnet. Klicken Sie auf den Knoten für Ihre Domäne, wenn diese noch nicht ausgewählt ist. Wenn Ihre Domäne beispielsweise den Namen „beispiel.com“ besitzt, klicken Sie auf beispiel.com.

Doppelklicken Sie im Detailbereich auf den Ordner, der Ihre Drahtlossicherheitsgruppe enthält.

Klicken Sie im Detailbereich mit der rechten Maustaste auf die Drahtlossicherheitsgruppe, und klicken Sie dann auf Eigenschaften. Das Dialogfeld Eigenschaften für die Sicherheitsgruppe wird geöffnet.

Klicken Sie auf der Registerkarte Mitglieder auf Hinzufügen, und führen Sie dann eines der folgenden Verfahren aus, um entweder einen Computer hinzuzufügen bzw. einen Benutzer oder eine Gruppe hinzuzufügen.

So fügen Sie einen Benutzer oder einer Gruppe hinzu

Geben Sie unter Geben Sie die auszuwählenden Objektnamen ein den Namen des Benutzers oder der Gruppe ein, den/die Sie hinzufügen möchten, und klicken Sie dann auf OK.

Wenn Sie anderen Benutzern oder Gruppen die Mitgliedschaft in der Gruppe zuzuweisen möchten, wiederholen Sie Schritt 1 dieses Verfahrens.

So fügen Sie einen Computer hinzu

Klicken Sie auf Objekttypen. Das Dialogfeld Objekttypen wird geöffnet.

Wählen Sie unter Objekttypen die Option Computer aus, und klicken Sie dann auf OK.

Geben Sie unter Geben Sie die auszuwählenden Objektnamen ein den Namen des Computers ein, den Sie hinzufügen möchten, und klicken Sie dann auf OK.

Wenn Sie anderen Computern die Mitgliedschaft in der Gruppe zuweisen möchten, wiederholen Sie die Schritte 1 bis 3 dieses Verfahrens.

Konfigurieren von Richtlinien für Funknetzwerke (IEEE 802.11)

Führen Sie die folgenden Schritte aus, um die Gruppenrichtlinienerweiterung für die Richtlinien für Funknetzwerke (IEEE 802.11) zu konfigurieren:

Öffnen oder Hinzufügen eines Gruppenrichtlinienobjekts

Standardmäßig wird das Feature „Gruppenrichtlinienverwaltung“ auf Computern installiert, auf denen Windows Server 2016 ausgeführt wird, wenn die Serverrolle „Active Directory Domain Services (AD DS)“ installiert ist und der Server als Domänencontroller konfiguriert ist. Das folgende Verfahren beschreibt, wie Sie die Gruppenrichtlinien-Verwaltungskonsole (GPMC) auf Ihrem Domänencontroller öffnen. Anschließend wird beschrieben, wie Sie entweder ein bestehendes Gruppenrichtlinienobjekt auf Domänenebene zur Bearbeitung öffnen oder ein neues Gruppenrichtlinienobjekt für die Domäne erstellen und zur Bearbeitung öffnen.

Sie müssen mindestens Mitglied der Gruppe Domänen-Admins oder einer entsprechenden Gruppe sein, um dieses Verfahren ausführen zu können.

So können Sie ein Gruppenrichtlinienobjekt öffnen oder hinzufügen

Klicken Sie auf dem Domänencontroller auf Start, Windows-Verwaltungstools, und klicken Sie dann auf Gruppenrichtlinienverwaltung. Die Gruppenrichtlinien-Verwaltungskonsole wird geöffnet.

Doppelklicken Sie im linken Bereich auf Ihre Struktur. Doppelklicken Sie beispielsweise auf Gesamtstruktur: example.com.

Doppelklicken Sie im linken Bereich auf Domänen und dann auf die Domäne, für die Sie ein Gruppenrichtlinienobjekt verwalten möchten. Doppelklicken Sie beispielsweise auf example.com.

Führen Sie eines der folgenden Verfahren aus:

Um ein bestehendes Gruppenrichtlinienobjekt auf Domänenebene zur Bearbeitung zu öffnen, doppelklicken Sie auf die Domäne, die das zu verwaltende Gruppenrichtlinienobjekt enthält. Klicken Sie mit der rechten Maustaste auf die zu verwaltende Domänenrichtlinie, wie etwa die Standarddomänenrichtlinie, und klicken Sie dann auf Bearbeiten. Der Gruppenrichtlinienverwaltungs-Editor wird geöffnet.

Um ein neues Gruppenrichtlinienobjekt zu erstellen und für die Bearbeitung zu öffnen, klicken Sie mit der rechten Maustaste auf die Domäne, für die Sie ein neues Gruppenrichtlinienobjekt erstellen möchten, und klicken Sie dann auf Gruppenrichtlinienobjekt hier erstellen und verknüpfen.

Geben Sie in Neues Gruppenrichtlinienobjekt in das Feld Name den Namen des neuen Gruppenrichtlinienobjekts ein, und klicken Sie dann auf OK.

Klicken Sie mit der rechten Maustaste auf Ihr neues Gruppenrichtlinienobjekt, und klicken Sie dann auf Bearbeiten. Der Gruppenrichtlinienverwaltungs-Editor wird geöffnet.

Im nächsten Abschnitt verwenden Sie den Gruppenrichtlinienverwaltungs-Editor, um eine Drahtlosrichtlinie zu erstellen.

Aktivieren der Standardrichtlinien für Funknetzwerke (IEEE 802.11)

In diesem Verfahren wird beschrieben, wie Sie die Standardrichtlinien für Funknetzwerke (IEEE 802.11) mithilfe des Gruppenrichtlinienverwaltungs-Editors (GPME) aktivieren.

Hinweis

Nachdem Sie die Versionen für Windows Vista und neueren Versionen der Richtlinien für Funknetzwerke (IEEE 802.11) oder die Windows XP-Version aktiviert haben, wird die Versionsoption automatisch aus der Liste der Optionen entfernt, wenn Sie mit der rechten Maustaste auf Richtlinien für Funknetzwerke (IEEE 802.11) klicken. Dies ist der Fall, weil die Richtlinie nach der Auswahl einer Richtlinienversion im Detailbereich des GPME hinzugefügt wird, wenn Sie den Knoten Richtlinien für Funknetzwerke (IEEE 802.11) auswählen. Dieser Zustand bleibt bestehen, bis Sie die Funkrichtlinie löschen. Dann ist die Richtlinienversion für Funknetzwerke wieder im Kontextmenü Richtlinien für Funknetzwerke (IEEE 802.11) im GPME verfügbar. Darüber hinaus werden die Funkrichtlinien nur im GPME-Detailbereich aufgeführt, wenn der Knoten Richtlinien für Funknetzwerke (IEEE 802.11) ausgewählt ist.

Sie müssen mindestens Mitglied der Gruppe Domänen-Admins oder einer entsprechenden Gruppe sein, um dieses Verfahren ausführen zu können.

So aktivieren Sie die Standardrichtlinien für Funknetzwerke (IEEE 802.11)

Führen Sie das vorherige Verfahren aus, um GPME zu öffnen: So können Sie ein Gruppenrichtlinienobjekt öffnen oder hinzufügen.

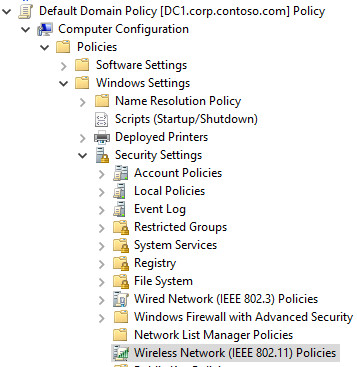

Doppelklicken Sie in GPME im linken Bereich auf Computerkonfiguration, doppelklicken Sie auf Richtlinien, doppelklicken Sie auf Windows-Einstellungen, und doppelklicken Sie dann auf Sicherheitseinstellungen.

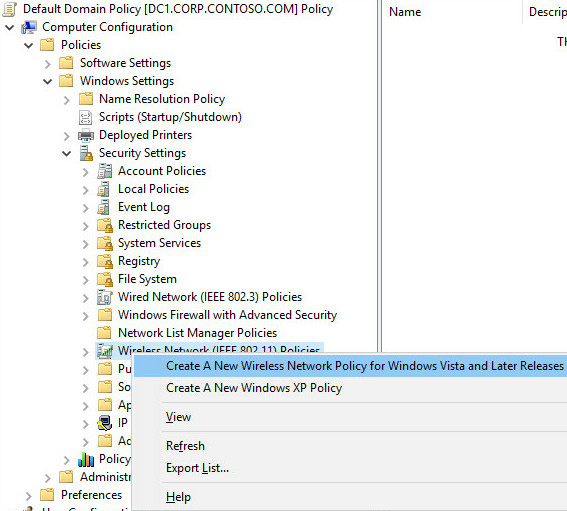

- Klicken Sie unter Sicherheitseinstellungen mit der rechten Maustaste auf Richtlinien für Funknetzwerke (IEEE 802.11), und klicken Sie dann auf Neue Funkrichtlinie für Windows Vista und höhere Versionen erstellen.

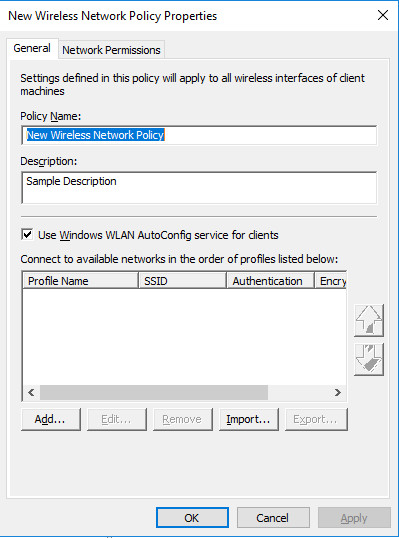

- Das Dialogfeld Eigenschaften der neuen Richtlinien für Funknetzwerke wird geöffnet. Geben Sie unter Richtlinienname einen neuen Namen für die Richtlinie ein, oder behalten Sie den Standardnamen bei. Klicken Sie zum Speichern der Richtlinie auf OK . Die Standardrichtlinie ist aktiviert und im Detailbereich des GPME mit dem von Ihnen angegebenen neuen Namen oder mit dem Standardnamen Neue Richtlinien für Funknetzwerke aufgeführt.

- Doppelklicken Sie im Detailbereich auf Neue Richtlinien für Funknetzwerke, um sie zu öffnen.

Im nächsten Abschnitt können Sie Richtlinienkonfiguration, die bevorzugte Reihenfolge der Richtlinienverarbeitung und Netzwerkberechtigungen ausführen.

Konfigurieren der neuen Richtlinien für Funknetzwerke

Sie können die Verfahren in diesem Abschnitt verwenden, um die Richtlinie für Funknetzwerke (IEEE 802.11) zu konfigurieren. Mit dieser Richtlinie können Sie Sicherheits- und Authentifizierungseinstellungen konfigurieren, Funknetzwerkprofile verwalten und Berechtigungen für Funknetzwerke angeben, die nicht als bevorzugte Netzwerke konfiguriert sind.

Konfigurieren eines Drahtlosverbindungsprofils für PEAP-MS-CHAP v2

Festlegen der Einstellungsreihenfolge für Drahtlosverbindungsprofile

Konfigurieren eines Drahtlosverbindungsprofils für PEAP-MS-CHAP v2

Dieses Verfahren enthält die erforderlichen Schritte zum Konfigurieren eines PEAP-MS-CHAP v2-Funknetzwerkprofils.

Zum Durchführen dieses Verfahrens ist mindestens die Mitgliedschaft in Domänen-Admins oder eine entsprechende Berechtigung erforderlich.

So konfigurieren Sie ein Drahtlosverbindungsprofil für PEAP-MS-CHAP v2

Geben Sie in GPME im Dialogfeld „Eigenschaften von Funknetzwerken“ für die gerade erstellte Richtlinie auf der Registerkarte Allgemein und unter Beschreibung eine kurze Beschreibung für die Richtlinie ein.

Um anzugeben, dass WLAN AutoConfig zum Konfigurieren der Einstellungen für den Funknetzwerkadapter verwendet wird, stellen Sie sicher, dass Windows WLAN AutoConfig für Clients verwenden ausgewählt ist.

Klicken Sie unter In der Reihenfolge der unten aufgelisteten Profile eine Verbindung zu verfügbaren Netzwerken herstellen auf Hinzufügen, und wählen Sie dann Infrastruktur aus. Das Dialogfeld Neue Profileigenschaften wird geöffnet.

Geben Sie im Dialogfeld Eigenschaften des neuen Profils auf der Registerkarte Verbindung im Feld Profilname einen neuen Namen für das Profil ein. Geben Sie beispielsweise Example.com WLAN-Profil für Windows 10 ein.

Geben Sie bei Netzwerkname(n) (SSID) die SSID ein, die der für Ihre Funkzugriffspunkte konfigurierten SSID entspricht, und klicken Sie dann auf Hinzufügen.

Wenn Ihre Bereitstellung mehrere SSIDs verwendet und jeder drahtlose Zugriffspunkt dieselben Drahtlos-Sicherheitseinstellungen nutzt, wiederholen Sie diesen Schritt, um den SSID für jeden drahtlosen Zugriffspunkt hinzuzufügen, für den dieses Profil angewendet werden soll.

Wenn Ihre Bereitstellung mehrere SSIDs verwendet und die Sicherheitseinstellungen für die einzelnen SSIDs nicht übereinstimmen, konfigurieren Sie ein separates Profil für jede Gruppe von SSIDs, die dieselben Sicherheitseinstellungen nutzen. Beispiel: Wenn eine Gruppe von drahtlosen Zugriffspunkten für die Verwendung von WPA2-Enterprise und AES und eine andere Gruppe von drahtlosen Zugriffspunkten für die Verwendung von WPA-Enterprise und TKIP konfiguriert ist, konfigurieren Sie ein Profil für jede Gruppe drahtloser Zugriffspunkte.

Wenn der Standardtext NEWSSID vorhanden ist, wählen Sie ihn aus, und klicken Sie dann auf Entfernen.

Wenn Sie drahtlose Zugriffspunkte bereitgestellt haben, die das Übertragungssignal unterdrücken, wählen Sie Verbinden, selbst wenn das Netzwerk keine Kennung aussendet.

Hinweis

Die Aktivierung dieser Option kann ein Sicherheitsrisiko darstellen, da drahtlose Clients versuchen werden, Verbindungen zu einem beliebigen Drahtlosnetzwerk herzustellen. Standardmäßig ist diese Einstellung nicht aktiviert.

Klicken Sie auf die Registerkarte Sicherheit und auf Erweitert, und konfigurieren Sie dann Folgendes:

Um die erweiterten 802.1X-Einstellungen zu konfigurieren, wählen Sie bei IEEE 802.1X die Option Erweiterte 802.1X-Einstellungen erzwingen.

Wenn die erweiterten 802.1X-Einstellungen erzwungen werden, reichen die Standardwerte für Max. EAPOL-Start-Meld., Wartezeitraum, Startzeitraum und Authentifizierungszeitraum für die gängigsten Drahtlosbereitstellungen aus. Aus diesem Grund müssen Sie die Standardwerte nicht ändern, es sei denn, Sie haben einen bestimmten Grund dafür.

Um die einmalige Anmeldung zu aktivieren, wählen Sie Einmaliges Anmelden für dieses Netzwerk aktivieren.

Die restlichen Standardwerte bei Einmaliges Anmelden sind für typische Drahtlosbereitstellungen ausreichend.

Wählen Sie bei Schnelle Serverspeicherung die Option Netzwerk verwendet Vorauthentifizierung, wenn Ihr drahtloser Zugriffspunkt für die Vorauthentifizierung konfiguriert ist.

Um anzugeben, dass die Funkkommunikation den FIPS 140-2-Standards entspricht, wählen Sie Kryptografie im zertifizierten FIPS 140-2-Modus ausführen aus.

Klicken Sie auf OK, um zur Registerkarte Sicherheit zurückzukehren. Wählen Sie unter Sicherheitsmethoden für dieses Netzwerk auswählen bei Authentifizierung die Option WPA2-Enterprise, wenn sie von Ihrem Funkzugriffspunkt und Ihren drahtlosen Client-Netzwerkadaptern unterstützt wird. Wählen Sie andernfalls WPA-Enterprise.

Wählen Sie unter Verschlüsselung die Option AES-CCMP, wenn sie von Ihrem Funkzugriffspunkt und Ihren drahtlosen Client-Netzwerkadaptern unterstützt wird. Wenn Sie Zugriffspunkte und Funknetzwerkadapter verwenden, die 802.11ac unterstützen, wählen Sie AES-GCMP aus. Wählen Sie andernfalls TKIP.

Hinweis

Die Einstellungen für Authentifizierung und Verschlüsselung müssen den Einstellungen entsprechen, die für Ihre drahtlosen Zugriffspunkte konfiguriert wurden. Die Standardeinstellungen für Authentifizierungsmodus, Max. Authentifizierungsfehler und Benutzerinformationen für zukünftige Verbindungen mit diesem Netzwerk zwischenspeichern sind für typische Funkbereitstellungen ausreichend.

Wählen Sie bei Netzwerkauthentifizierungsmethode auswählen die Option Geschütztes EAP (PEAP), und klicken Sie dann auf Eigenschaften. Das Dialogfeld Eigenschaften für geschütztes EAP wird geöffnet.

Vergewissern Sie sich unter Geschützte EAP-Eigenschaften, dass Identität des Servers mittels Zertifikatprüfung überprüfen ausgewählt ist.

Wählen Sie bei Vertrauenswürdige Stammzertifizierungsstellen die vertrauenswürdige Stammzertifizierungsstelle (Certification Authority, CA), die das Serverzertifikat für Ihren NPS ausgeführt wird.

Hinweis

Diese Einstellung beschränkt die Stamm-CAs, denen Clients vertrauen, auf die ausgewählten CAs. Wenn keine vertrauenswürdigen Stamm-CAs ausgewählt werden, vertrauen die Clients allen Stamm-CAs, die in ihrem vertrauenswürdigen Stammzertifizierungsstellen-Zertifikatsspeicher aufgelistet sind.

Wählen Sie in der Liste Authentifizierungsmethode auswählen die Option Gesichertes Kennwort (EAP-MS-CHAP v2).

Klicken Sie auf Konfigurieren. Prüfen Sie im Dialogfeld EAP-MSCHAPv2-Eigenschaften, ob Automatisch eigenen Windows-Anmeldenamen und Kennwort (und Domäne, falls vorhanden) verwenden ausgewählt ist, und klicken Sie auf OK.

Um die schnelle PEAP-Verbindungswiederherstellung zu aktivieren, stellen Sie sicher, dass Schnelle Wiederherstellung der Verbindung aktivieren ausgewählt ist.

Um Server-Kryptografiebindungs-TLV bei Verbindungsversuchen zu erzwingen, wählen Sie Verbindung trennen, wenn Server kein Kryptografiebindungs-TLV vorweist aus.

Um anzugeben, dass die Benutzeridentität in Phase 1 der Authentifizierung maskiert wird, wählen Sie Identitätsschutz aktivieren aus, und geben Sie im Textfeld einen anonymen Identitätsnamen ein, oder lassen Sie das Textfeld leer.

[!HINWEISE]

- Die NPS-Richtlinie für 802.1X Wireless muss mithilfe der NPS-Verbindungsanforderungsrichtlinie erstellt werden. Wenn die NPS-Richtlinie mithilfe der NPS-Netzwerkrichtlinie erstellt wird, funktioniert der Identitätsschutz nicht.

- Der EAP-Identitätsschutz wird durch bestimmte EAP-Methoden bereitgestellt, bei denen eine leere oder anonyme Identität (anders als die tatsächliche Identität) als Antwort auf die EAP-Identitätsanforderung gesendet wird. PEAP sendet die Identität während der Authentifizierung zweimal. In der ersten Phase wird die Identität als Nur-Text gesendet, und diese Identität wird für Routingzwecke und nicht für die Clientauthentifizierung verwendet. Die für die Authentifizierung verwendete echte Identität wird während der zweiten Phase der Authentifizierung innerhalb des sicheren Tunnels gesendet, der in der ersten Phase eingerichtet wird. Wenn das Kontrollkästchen Identitätsschutz aktivieren aktiviert ist, wird der Benutzername durch den im Textfeld angegebenen Eintrag ersetzt. Angenommen, Identitätsschutz aktivieren ist ausgewählt, und der Identitäts-Datenschutzalias anonym ist im Textfeld angegeben. Für einen Benutzer mit einem echten Identitätsalias jdoe@example.com wird die in der ersten Authentifizierungsphase gesendete Identität in anonymous@example.com geändert. Der Bereichsteil der Identität der 1. Phase wird nicht geändert, da er für Routingzwecke verwendet wird.

Klicken Sie auf OK, um das Dialogfeld Eigenschaften des geschützten EAP zu schließen.

Klicken Sie auf OK, um die Registerkarte Sicherheit zu schließen.

Wenn Sie zusätzliche Profile erstellen möchten, klicken Sie auf Hinzufügen, und wiederholen Sie dann die vorherigen Schritte, indem Sie unterschiedliche Optionen wählen, um jedes Profil für die drahtlosen Clients und das Netzwerk anzupassen, auf die das Profil angewendet werden soll. Wenn Sie mit dem Hinzufügen von Profilen fertig sind, klicken Sie auf OK, um das Dialogfeld „Eigenschaften der Richtlinien für Funknetzwerke“ zu schließen.

Im nächsten Abschnitt können Sie die Richtlinienprofile für optimale Sicherheit anordnen.

Festlegen der Einstellungsreihenfolge für Drahtlosverbindungsprofile

Sie können dieses Verfahren verwenden, wenn Sie mehrere Funknetzwerkprofile in Ihrer Funknetzwerkrichtlinie erstellt haben und die Profile für optimale Effektivität und Sicherheit sortieren möchten.

Um sicherzustellen, dass drahtlose Clients eine Verbindung mit der höchsten Sicherheitsstufe herstellen, die sie unterstützen können, platzieren Sie Ihre restriktivsten Richtlinien am Anfang der Liste.

Wenn Sie beispielsweise über zwei Profile verfügen, eines für Clients, die WPA2 unterstützen, und eines für Clients, die WPA unterstützen, platzieren Sie das WPA2-Profil weiter oben in der Liste. Dadurch wird sichergestellt, dass die Clients, die WPA2 unterstützen, diese Verbindungsmethode anstelle der weniger sicheren WPA verwenden.

Dieses Verfahren enthält die Schritte zum Angeben der Reihenfolge, in der Funkverbindungsprofile verwendet werden, um drahtlose Clients von Domänenmitgliedern mit Funknetzwerken zu verbinden.

Zum Durchführen dieses Verfahrens ist mindestens die Mitgliedschaft in Domänen-Admins oder eine entsprechende Berechtigung erforderlich.

So legen Sie die Einstellungsreihenfolge für Drahtlosverbindungsprofile fest

Klicken Sie in GPME im Dialogfeld „Eigenschaften des Funknetzwerks“ für die Richtlinie, die Sie soeben konfiguriert haben, auf die Registerkarte Allgemein.

Wählen Sie auf der Registerkarte Allgemein unter In der Reihenfolge der unten aufgelisteten Profile eine Verbindung zu verfügbaren Netzwerken herstellen das Profil aus, das Sie in der Liste verschieben möchten, und klicken Sie dann entweder auf die Schaltfläche „Nach oben“ oder „Nach unten“, um das Profil an die gewünschte Position in der Liste zu verschieben.

Wiederholen Sie Schritt 2 für jedes Profil, das Sie in der Liste verschieben möchten.

Klicken Sie zum Speichern aller Änderungen auf OK.

Im folgenden Abschnitt können Sie Netzwerkberechtigungen für die Funkrichtlinie definieren.

Definieren von Netzwerkberechtigungen

Sie können Einstellungen auf der Registerkarte Netzwerkberechtigungen für die Domänenmitglieder konfigurieren, für die Richtlinien für Funknetzwerke (IEEE 802.11) gelten.

Sie können nur die folgenden Einstellungen für Funknetzwerke anwenden, die nicht auf der Registerkarte Allgemein auf der Seite Eigenschaften der Richtlinien für Funknetzwerke konfiguriert sind:

Verbindungen mit bestimmten Funknetzwerken erlauben oder verweigern, die Sie nach Netzwerktyp und SSID (Service Set Identifier) angeben

Verbindungen mit Ad-hoc-Netzwerken erlauben oder verweigern

Verbindungen mit Infrastrukturnetzwerken erlauben oder verweigern

Benutzern das Anzeigen von Netzwerktypen (Ad-hoc oder Infrastruktur) erlauben oder verweigern, auf die ihnen der Zugriff verweigert wird

Benutzern das Erstellen eines Profils erlauben oder verweigern, das für alle Benutzer gilt

Benutzer können mithilfe von Gruppenrichtlinienprofilen nur Verbindungen mit zulässigen Netzwerken herstellen.

Zur Durchführung dieser Verfahren ist mindestens die Mitgliedschaft in Domänen-Admins oder eine entsprechende Berechtigung erforderlich.

So erlauben oder verweigern Sie Verbindungen mit bestimmten Funknetzwerken

Klicken Sie in GPME im Dialogfeld „Eigenschaften von Funknetzwerken“ auf die Registerkarte Netzwerkberechtigungen.

Klicken Sie auf der Registerkarte Netzwerkberechtigungen auf Hinzufügen. Das Dialogfeld Neuer Berechtigungseintrag wird geöffnet.

Geben Sie im Dialogfeld Neuer Berechtigungseintrag im Feld Netzwerkname (SSID) die Netzwerk-SSID des Netzwerks ein, für das Sie Berechtigungen definieren möchten.

Wählen Sie unter Netzwerktyp die Option Infrastruktur oder Ad-hoc aus.

Hinweis

Wenn Sie unsicher sind, ob es sich bei dem Rundfunknetzwerk um eine Infrastruktur oder ein Ad-hoc-Netzwerk handelt, können Sie zwei Netzwerkberechtigungseinträge konfigurieren, einen für jeden Netzwerktyp.

Wählen Sie unter Berechtigung die Option Zulassen oder Verweigern aus.

Klicken Sie auf OK, um zur Registerkarte Netzwerkberechtigungen zurückzukehren.

So geben Sie zusätzliche Netzwerkberechtigungen an (optional)

Konfigurieren Sie auf der Registerkarte Netzwerkberechtigungen eine oder alle der folgenden Optionen:

Um Ihren Domänenmitgliedern den Zugriff auf Ad-hoc-Netzwerke zu verweigern, wählen Sie Verbindungen mit Ad-hoc-Netzwerken verhindern aus.

Um Ihren Domänenmitgliedern den Zugriff auf Infrastrukturnetzwerke zu verweigern, wählen Sie Verbindungen mit Infrastrukturnetzwerken verhindern aus.

Damit Ihre Domänenmitglieder Netzwerktypen (Ad-hoc oder Infrastruktur) anzeigen können, auf die ihnen der Zugriff verweigert wird, wählen Sie Anzeigen von abgelehnten Netzwerken für Benutzer zulassen.

Um Benutzern das Erstellen von Profilen zu ermöglichen, die für alle Benutzer gelten, wählen Sie Erstellen von Profilen für alle Benutzer für jeden zulassen aus.

Um festzulegen, dass Ihre Benutzer nur mithilfe von Gruppenrichtlinienprofilen eine Verbindung mit zulässigen Netzwerken herstellen können, wählen Sie Nur Gruppenrichtlinienprofile für zulässige Netzwerke verwenden aus.

Konfigurieren Ihrer NPS

Führen Sie die folgenden Schritte aus, um NPS für die Durchführung der 802.1X-Authentifizierung für den drahtlosen Zugriff zu konfigurieren:

Konfigurieren eines Funkzugriffspunkts als NPS-RADIUS-Client

Erstellen von NPS-Richtlinien für 802.1X Wireless mithilfe eines Assistenten

Registrieren von NPS in Active Directory Domain Services

Sie können dieses Verfahren verwenden, um einen Server zu registrieren, auf dem der Netzwerkrichtlinienserver (Network Policy Server, NPS) in Active Directory Domain Services (AD DS) in der Domäne ausgeführt wird, in der der NPS Mitglied ist. Damit NPS die Berechtigung erhalten, während des Autorisierungsprozesses die Einwahleigenschaften von Benutzerkonten zu lesen, muss jeder NPS in AD DS registriert sein. Durch Registrieren eines NPS wird der Server der Sicherheitsgruppe RAS- und IAS-Server in AD DS hinzugefügt.

Hinweis

Sie können NPS auf einem Domänencontroller oder auf einem dedizierten Server installieren. Führen Sie den folgenden Windows PowerShell-Befehl aus, um NPS zu installieren, falls dies noch nicht geschehen ist:

Install-WindowsFeature NPAS -IncludeManagementTools

Zum Durchführen dieses Verfahrens ist mindestens die Mitgliedschaft in Domänen-Admins oder eine entsprechende Berechtigung erforderlich.

So registrieren Sie einen NPS in seiner Standarddomäne

Klicken Sie im NPS unter Server-Manager auf Extras und dann auf Netzwerkrichtlinienserver. Das NPS-Snap-In wird geöffnet.

Klicken Sie mit der rechten Maustaste auf NPS (Lokal) und dann auf Server in Active Directory registrieren. Das Dialogfeld Netzwerkrichtlinienserver wird geöffnet.

Klicken Sie im Dialogfeld Netzwerkrichtlinienserver auf OK, und klicken Sie erneut auf OK.

Konfigurieren eines Funkzugriffspunkts als NPS-RADIUS-Client

Sie können dieses Verfahren verwenden, um mithilfe des NPS-Snap-Ins einen Zugriffspunkt (auch als Netzwerkzugriffsserver (NAS) bezeichnet, als RADIUS-Client (Remote Authentication Dial-In User Service) zu konfigurieren.

Wichtig

Clientcomputer, z. B. tragbare Computer und andere Computer, auf denen Clientbetriebssysteme ausgeführt werden, sind keine RADIUS-Clients. RADIUS-Clients sind Netzwerkzugriffsserver – z. B. Funkzugriffspunkte, 802.1X-fähige Switches, VPN-Server (virtuelles privates Netzwerk) und DFÜ-Server –, da sie für die Kommunikation mit RADIUS-Servern, z. B. NPS-Servern, das RADIUS-Protokoll verwenden.

Zum Durchführen dieses Verfahrens ist mindestens die Mitgliedschaft in Domänen-Admins oder eine entsprechende Berechtigung erforderlich.

So fügen Sie einen Netzwerkzugriffsserver als RADIUS-Client im NPS hinzu

Klicken Sie im NPS unter Server-Manager auf Extras und dann auf Netzwerkrichtlinienserver. Das NPS-Snap-In wird geöffnet.

Doppelklicken Sie im NPS-Snap-In auf RADIUS-Clients und -Server. Klicken Sie mit der rechten Maustaste auf RADIUS-Clients, und klicken Sie dann auf Neu.

Vergewissern Sie sich unter Neuer RADIUS-Client, dass das Kontrollkästchen Diesen RADIUS-Client aktivieren aktiviert ist.

Geben Sie unter Neuer RADIUS-Client unter Anzeigename einen Anzeigenamen für die Funkzugriffspunkt ein.

Wenn Sie beispielsweise einen Funkzugriffspunkt (AP) mit dem Namen AP-01 hinzufügen möchten, geben Sie AP-01 ein.

Geben Sie unter Adresse (IP oder DNS) die IP-Adresse oder den vollqualifizierten Domänennamen (FQDN) für das NAS ein.

Wenn Sie den FQDN eingeben, klicken Sie zum Überprüfen, ob der Name richtig ist und einer gültigen IP-Adresse zugeordnet ist, auf Überprüfen, und klicken Sie dann unter Adresse überprüfen im Feld Adresse auf Auflösen. Wenn der FQDN-Name einer gültigen IP-Adresse zugeordnet ist, wird die IP-Adresse dieses NAS automatisch in der IP-Adresse angezeigt. Wenn der FQDN nicht in eine IP-Adresse aufgelöst wird, erhalten Sie eine Meldung, dass kein solcher Host bekannt ist. Vergewissern Sie sich in diesem Fall, dass Sie über den richtigen Namen des Zugriffspunkts verfügen und dass der Zugriffspunkt eingeschaltet und mit dem Netzwerk verbunden ist.

Klicken Sie auf OK, um Adresse überprüfen zu schließen.

Führen Sie unter Neuer RADIUS-Client unter Gemeinsamer geheimer Schlüssel einen der folgenden Schritte aus:

Um einen gemeinsamen geheimen Schlüssel von RADIUS manuell zu konfigurieren, wählen Sie Manuell aus, und geben Sie dann unter Gemeinsamer geheimer Schlüssel das sichere Kennwort ein, das auch auf dem NAS eingegeben wird. Geben Sie Gemeinsames Geheimnis bestätigen das gemeinsame Geheimnis erneut ein.

Aktivieren Sie zum automatischen Generieren eines gemeinsamen geheimen Schlüssels das Kontrollkästchen Generieren, und klicken Sie dann auf die Schaltfläche Generieren. Speichern Sie den generierten gemeinsamen geheimen Schlüssel, und verwenden Sie diesen Wert, um das NAS so zu konfigurieren, dass es mit dem NPS kommunizieren kann.

Wichtig

Der gemeinsame geheime RADIUS-Schlüssel, den Sie für Ihre virtuellen Zugriffspunkte in NPS eingeben, muss genau mit dem gemeinsamen geheimen RADIUS-Schlüssel übereinstimmen, der für Ihre tatsächlichen Funkzugriffspunkte konfiguriert ist. Wenn Sie die NPS-Option verwenden, um einen gemeinsamen geheimen RADIUS-Schlüssel zu generieren, müssen Sie den entsprechenden tatsächlichen Funkzugriffspunkt mit dem gemeinsamen geheimen RADIUS-Schlüssel konfigurieren, der von NPS generiert wurde.

Geben Sie unter Neuer RADIUS-Client auf der Registerkarte Erweitert unter Anbietername den Namen des NAS-Herstellers an. Wenn Sie sich beim Namen des Herstellers des NAS nicht sicher sind, wählen Sie RADIUS-Standard aus.

Wenn Sie unter Zusätzliche Optionen andere Authentifizierungsmethoden als EAP und PEAP verwenden und Ihr NAS die Verwendung des Attributs „Message-Authenticator“ unterstützt, wählen Sie Zugriffsanforderungsmeldungen müssen das Message-Authenticator-Attribut enthalten aus.

Klicken Sie auf OK. Ihr NAS wird in der Liste der RADIUS-Clients angezeigt, die für den NPS konfiguriert sind.

Erstellen von NPS-Richtlinien für 802.1X Wireless mithilfe eines Assistenten

Mit diesem Verfahren können Sie die Verbindungsanforderungsrichtlinien und die Netzwerkrichtlinien erstellen, die erforderlich sind, um 802.1X-fähige Funkzugriffspunkte als Remote Authentication Dial-In User Service (RADIUS)-Clients auf dem NPS-Server (Network Policy Server) bereitzustellen. Nachdem Sie den Assistenten ausgeführt haben, werden die folgenden Richtlinien erstellt:

Eine Verbindungsanforderungsrichtlinie

Eine Netzwerkrichtlinie

Hinweis

Sie können den Assistenten für „Neue sichere verkabelte und drahtlose IEEE 802.1X-Verbindungen“ jedes Mal ausführen, wenn Sie neue Richtlinien für den authentifizierten 802.1X-Zugriff erstellen müssen.

Zum Durchführen dieses Verfahrens ist mindestens die Mitgliedschaft in Domänen-Admins oder eine entsprechende Berechtigung erforderlich.

Erstellen von Richtlinien für authentifizierte 802.1X-Funknetzwerke mithilfe eines Assistenten

Öffnen Sie das NPS-Snap-In. Wenn diese Option nicht bereits ausgewählt wurde, klicken Sie auf NPS (Lokal). Wenn Sie das NPS-MMC-Snap-In ausführen und Richtlinien für einen Remote-NPS erstellen möchten, wählen Sie den Server aus.

Wählen Sie unter Erste Schritte und Standardkonfiguration die Option RADIUS-Server für drahtlose oder verkabelte 802.1X-Verbindungen aus. Der Text und die Links unter dem Text ändern sich, um Ihre Auswahl widerzuspiegeln.

Klicken Sie auf 802.1X konfigurieren. Der Assistent zum Konfigurieren von 802.1X wird geöffnet.

Wählen Sie auf der Seite des Assistenten 802.1X-Verbindungstyp auswählen unter Typ der 802.1X-Verbindungen die Option Sichere Funkverbindungen aus, und geben Sie unter Name einen Namen für Ihre Richtlinie ein, oder behalten Sie den Standardnamen Secure Wireless Connections bei. Klicke auf Weiter.

Auf der Seite des Assistenten 802.1X-Switches angeben werden unter RADIUS-Clients alle 802.1X-Switches und Funkzugriffspunkte angezeigt, die Sie als RADIUS-Clients im NPS-Snap-In hinzugefügt haben. Führen Sie einen der folgenden Schritte aus:

Um zusätzliche Netzwerkzugriffsserver (NASs) hinzuzufügen, z. B. Funkzugriffspunkte, klicken Sie in RADIUS-Clients auf Hinzufügen, und geben Sie dann unter Neuer RADIUS-Client die Informationen für Anzeigename, Adresse (IP oder DNS) und Gemeinsamer geheimer Schlüssel ein.

Um die Einstellungen für ein NAS zu ändern, wählen Sie in RADIUS-Clients den Zugriffspunkt aus, für den Sie die Einstellungen ändern möchten, und klicken Sie dann auf Bearbeiten. Ändern Sie die Einstellungen je nach Bedarf.

Um ein NAS aus der Liste zu entfernen, wählen Sie in RADIUS-Clients das NAS aus, und klicken Sie dann auf Entfernen.

Warnung

Durch Entfernen eines RADIUS-Clients aus dem Assistenten 802.1X konfigurieren wird der Client aus der NPS-Konfiguration gelöscht. Alle Ergänzungen, Änderungen und Löschungen, die Sie im Assistenten 802.1X konfigurieren für RADIUS-Clients vornehmen, werden im NPS-Snap-In im Knoten RADIUS-Clients unter NPS- / RADIUS-Clients und -Server widergespiegelt. Wenn Sie beispielsweise den Assistenten verwenden, um einen 802.1X-Schalter zu entfernen, wird der Schalter auch aus dem NPS-Snap-In entfernt.

Klicke auf Weiter. Wählen Sie auf der Seite Authentifizierungsmethode konfigurieren unter Typ (basierend auf Zugriffsmethode und Netzwerkkonfiguration) die Option Microsoft: Geschütztes EAP (PEAP) aus, und klicken Sie dann auf Konfigurieren.

Tipp

Wenn Sie eine Fehlermeldung erhalten, die darauf hinweist, dass ein Zertifikat für die Verwendung mit der Authentifizierungsmethode nicht gefunden werden kann und Sie Active Directory-Zertifikatdienste für die automatische Ausgabe von Zertifikaten für RAS- und IAS-Server in Ihrem Netzwerk konfiguriert haben, stellen Sie zunächst sicher, dass Sie die Schritte zum Registrieren von NPS in Active Directory Domain Services ausgeführt haben. Führen Sie dann die folgenden Schritte zum Aktualisieren der Gruppenrichtlinie aus: Klicken Sie auf Start, klicken Sie auf Windows-System, klicken Sie auf Ausführen, geben Sie unter Öffnengpupdate ein, und drücken Sie dann die EINGABETASTE. Wenn der Befehl Ergebnisse zurückgibt, die angeben, dass die Gruppenrichtlinien für Benutzer und Computer erfolgreich aktualisiert wurden, wählen Sie erneut Microsoft: Geschütztes EAP (PEAP) aus, und klicken Sie dann auf Konfigurieren.

Wenn Sie nach dem Aktualisieren der Gruppenrichtlinie weiterhin die Fehlermeldung erhalten, dass ein Zertifikat für die Verwendung mit der Authentifizierungsmethode nicht gefunden werden kann, wird das Zertifikat nicht angezeigt, da es die Mindestanforderungen für Serverzertifikate nicht erfüllt, wie im Kernnetzwerk-Begleithandbuch dokumentiert: Bereitstellen von Serverzertifikaten für drahtgebundene und drahtlose 802.1X-Bereitstellungen. In diesem Fall müssen Sie die NPS-Konfiguration beenden, das für Ihre NPS ausgestellte Zertifikat widerrufen und dann die Anweisungen zum Konfigurieren eines neuen Zertifikats mithilfe des Bereitstellungshandbuchs für Serverzertifikate befolgen.

Stellen Sie auf der Seite des Assistenten Eigenschaften des geschützten EAP bearbeiten unter Zertifikat ausgestellt sicher, dass das richtige NPS-Zertifikat ausgewählt ist, und gehen Sie dann wie folgt vor:

Hinweis

Vergewissern Sie sich, dass der Wert unter Issuer für das unter Ausgestelltes Zertifikat ausgewählte Zertifikat richtig ist. Der erwartete Aussteller für ein Zertifikat, das von einer Zertifizierungsstelle, die Active Directory-Zertifikatdienste (AD CS) ausführt, mit dem Namen corp\DC1 in der Domäne contoso.com ausgestellt wird, ist beispielsweise corp-DC1-CA.

Um Benutzern zu ermöglichen, mit ihren drahtlosen Computern zwischen Zugriffspunkten zu wechseln, ohne dass sie sich jedes Mal erneut authentifizieren müssen, wenn sie einem neuen Zugriffspunkt zugeordnet werden, wählen Sie Schnelle Wiederherstellung der Verbindung aktivieren aus.

Um festzulegen, dass beim Verbinden von drahtlosen Clients der Netzwerkauthentifizierungsprozess beendet wird, wenn der RADIUS-Server keinen Cryptobinding TLV (Type-Length-Value) aufweist, wählen Sie Clients ohne Cryptobinding trennen aus.

Um die Richtlinieneinstellungen für den EAP-Typ zu ändern, klicken Sie in EAP-Typen auf Bearbeiten, ändern Sie in EAP MSCHAPv2-Eigenschaften die Einstellungen nach Bedarf, und klicken Sie dann auf OK.

Klicke auf OK. Das Dialogfeld „Geschützte EAP-Eigenschaften bearbeiten“ wird geschlossen und der Assistent 802.1X konfigurieren wird wieder angezeigt. Klicke auf Weiter.

Klicken Sie unter Benutzergruppen angeben auf Hinzufügen, und geben Sie dann den Namen der Sicherheitsgruppe ein, die Sie für Ihre Drahtlosclients im Active Directory-Benutzer und -Computer-Snap-In konfiguriert haben. Wenn Sie z. B. Ihre Sicherheitsgruppe für Drahtlosverbindungen „Wireless Group“ genannt haben, geben Sie Wireless Group ein. Klicke auf Weiter.

Klicken Sie auf Konfigurieren, um RADIUS-Standardattribute und anbieterspezifische Attribute für virtuelles LAN (VLAN) nach Bedarf zu konfigurieren, wie in der Dokumentation Ihres Anbieters für Funkzugriffspunkt-Hardware angegeben. Klicke auf Weiter.

Überprüfen Sie die Konfigurationszusammenfassungsdetails, und klicken Sie dann auf Fertig stellen.

Ihre NPS-Richtlinien werden jetzt erstellt, und Sie können mit dem Hinzufügen von drahtlosen Computern zur Domäne fortfahren.

Hinzufügen neuer drahtloser Computer zur Domäne

Die einfachste Methode zum Hinzufügen neuer drahtloser Computer zur Domäne besteht darin, den Computer physisch an ein Segment des kabelgebundenen LAN anzufügen (ein Segment, das nicht durch einen 802.1X-Schalter gesteuert wird), bevor der Computer mit der Domäne verbunden wird. Dies ist am einfachsten, da die Richtlinieneinstellungen für drahtlose Gruppen automatisch und sofort angewendet werden. Wenn Sie eine eigene PKI bereitgestellt haben, empfängt der Computer das Zertifizierungsstellenzertifikat und platziert es im Zertifikatspeicher für vertrauenswürdige Stammzertifizierungsstellen, sodass der drahtlose Client NPS mit Serverzertifikaten vertraut, die von Ihrer Zertifizierungsstelle ausgestellt wurden.

Nach dem Hinzufügen eines neuen drahtlosen Computers zur Domäne besteht die bevorzugte Methode für die Anmeldung von Benutzern bei der Domäne darin, sich über eine kabelgebundene Verbindung mit dem Netzwerk anzumelden.

Andere Methoden für den Beitritt zu Domänen

Falls es nicht sinnvoll ist, Computer mithilfe einer kabelgebundenen Ethernet-Verbindung mit der Domäne zu verknüpfen, falls der Benutzer bei der ersten Anmeldung keine kabelgebundene Verbindung nutzen kann, müssen Sie eine alternative Methode verwenden.

- Konfiguration des IT-Personalcomputers. Ein Mitglied des IT-Teams fügt einen Funkcomputer zur Domäne hinzu und konfiguriert ein Bootstrap-Funknetzwerkprofil für einmaliges Anmelden. Bei dieser Methode verbindet der IT-Administrator zuerst den Funkcomputer mit dem Ethernet-Kabelnetzwerk und fügt den Computer zur Domäne hinzu. Anschließend teilt ein*e Administrator*e den Computer einem oder einer Benutzer*in zu. Wenn der oder die Benutzer*in den Computer ohne kabelgebundene Verbindung startet, werden die Domänenanmeldeinformationen verwendet, die er oder sie manuell für die Benutzeranmeldung angibt, um eine Verbindung mit dem Funknetzwerk herzustellen und sich bei der Domäne anzumelden.

Weitere Informationen finden Sie im Abschnitt Beitreten der Domäne und Anmelden mithilfe der Konfigurationsmethode des IT-Personalcomputers.

- Konfiguration des Bootstrap-Funknetzwerkprofils nach Benutzern. Benutzer*innen konfigurieren den drahtlosen Computer manuell mit einem Bootstrap-Funknetzwerkprofil und treten der Domäne basierend auf Anweisungen von einem IT-Administrator bei. Mit dem Bootstrap-Funknetzwerkprofil können Benutzer*innen eine Funkverbindung herstellen und der Domäne beitreten. Nach dem Hinzufügen des Computers zur Domäne und dem Neustart des Computers kann sich der oder die Benutzer*in mithilfe einer Funkverbindung und der Anmeldeinformationen für das Domänenkonto bei der Domäne anmelden.

Weitere Informationen finden Sie im Abschnitt Beitreten der Domäne und Anmelden mithilfe der Konfiguration des Bootstrap-Funknetzwerkprofils durch Benutzer.

Beitreten der Domäne und Anmelden mithilfe der Konfiguration des Bootstrap-Funknetzwerkprofils durch Benutzer

Domänenmitgliedsbenutzer*innen mit in die Domäne eingebundenen Funknetzwerk-Clientcomputern können ein temporäres Funknetzwerkprofil verwenden, um eine Verbindung mit einem 802.1X-authentifizierten Drahtlosnetzwerk herzustellen, ohne zuerst eine Verbindung mit dem kabelgebundenen LAN herzustellen. Dieses temporäre Funknetzwerkprofil wird als Bootstrap-Funknetzwerkprofil bezeichnet.

Ein Bootstrap-Funknetzwerkprofil erfordert, dass Benutzer*innen ihre Anmeldeinformationen für das Domänenbenutzerkonto manuell angeben müssen, und überprüft das Zertifikat des RADIUS-Servers (Remote Authentication Dial-In User Service) nicht, auf dem der Netzwerkrichtlinienserver (NPS) ausgeführt wird.

Nachdem die drahtlose Verbindung hergestellt wurde, wird die Gruppenrichtlinie auf den drahtlosen Clientcomputer angewendet, und ein neues Funknetzwerkprofil wird automatisch ausgestellt. Die neue Richtlinie verwendet die Anmeldeinformationen des Computers und des Benutzerkontos für die Clientauthentifizierung.

Darüber hinaus überprüft der Client im Rahmen der gegenseitigen PEAP-MS-CHAP v2-Authentifizierung unter Verwendung des neuen Profils anstelle des Bootstrap-Profils die Anmeldeinformationen des RADIUS-Servers.

Nachdem Sie den Computer zur Domäne hinzugefügt haben, verwenden Sie dieses Verfahren, um ein Wireless-Bootstrap-Profil für einmaliges Anmelden zu konfigurieren, bevor Sie den drahtlosen Computer an Domänenmitgliedsbenutzer*innen verteilen.

So konfigurieren Sie ein Bootstrap-Drahtlosprofil für einmaliges Anmelden

Erstellen Sie ein Bootstrap-Profil mithilfe des Verfahrens im Leitfaden Konfigurieren eines Drahtlosverbindungsprofils für PEAP-MS-CHAP v2, und verwenden Sie die folgenden Einstellungen:

PEAP-MS-CHAP v2-Authentifizierung

Überprüfen des deaktivierten RADIUS-Serverzertifikats

Einmaliges Anmelden aktiviert

Wählen Sie in den Eigenschaften der Funknetzwerkrichtlinie, in der Sie das neue Bootstrap-Profil erstellt haben, auf der Registerkarte Allgemein das Bootstrap-Profil aus, und klicken Sie dann auf Exportieren, um das Profil in eine Netzwerkfreigabe, ein USB-Flashlaufwerk oder einen anderen leicht zugänglichen Speicherort zu exportieren. Das Profil wird als *.xml-Datei an dem von Ihnen angegebenen Speicherort gespeichert.

Fügen Sie den neuen drahtlosen Computer der Domäne hinzu (z. B. über eine Ethernet-Verbindung, die keine IEEE 802.1X-Authentifizierung erfordert), und fügen Sie dem Computer das Bootstrap-Funknetzwerkprofil mithilfe des Befehls netsh wlan add profile hinzu.

Hinweis

Weitere Informationen finden Sie unter Netsh Commands for Wireless Local Area Network (WLAN) unter http://technet.microsoft.com/library/dd744890.aspx.

Verteilen Sie den neuen drahtlosen Computer an Benutzer*innen mit dem Verfahren "Anmelden bei der Domäne mit einem Windows 10-Computer".

Wenn Benutzer*innen den Computer starten, fordert Windows diese auf, den Namen des Domänenbenutzerkontos und das Kennwort einzugeben. Da einmaliges Anmelden aktiviert ist, verwendet der Computer die Anmeldeinformationen des Domänenbenutzerkontos, um zunächst eine Verbindung mit dem Drahtlosnetzwerk herzustellen und sich dann bei der Domäne anzumelden.

Anmelden bei der Domäne mit einem Windows 10-Computer

Melden Sie den Computer ab, oder starten Sie ihn neu.

Drücken Sie eine beliebige Taste auf der Tastatur, oder klicken Sie auf den Desktop. Der Anmeldebildschirm wird mit einem lokalen Benutzerkontonamen und einem Kennworteingabefeld unter dem Namen angezeigt. Melden Sie sich nicht mit dem lokalen Benutzerkonto an.

Klicken Sie links unten auf dem Bildschirm auf Anderer Benutzer. Der Anmeldebildschirm für andere Benutzer*innen wird mit zwei Feldern angezeigt, eines für den Benutzernamen und eines für das Kennwort. Unter dem Kennwortfeld befindet sich der Text Anmelden bei: und dann der Name der Domäne, in die der Computer eingebunden ist. Wenn Ihre Domäne beispielsweise den Namen example.com hat, lautet der Text Anmelden bei: BEISPIEL.

Geben Sie unter Benutzername Ihren Domänenbenutzernamen ein.

Geben Sie im Feld Kennwort das Domänenkennwort ein, und klicken Sie auf den Pfeil, oder drücken Sie die EINGABETASTE.

Hinweis

Wenn der Bildschirm Andere Benutzer den Text Anmelden bei: und Ihren Domänennamen nicht enthält, geben Sie Ihren Benutzernamen im Format Domäne\Benutzer ein. Um sich beispielsweise bei der Domäne „beispiel.com“ mit dem Benutzerkonto Benutzer-01 anzumelden, geben Sie beispiel\Benutzer-01 ein.

Beitreten der Domäne und Anmelden mithilfe der Konfiguration des Bootstrap-Funknetzwerkprofils durch Benutzer

Mit dieser Methode führen Sie die Schritte im Abschnitt „Allgemeine Schritte“ aus. Anschließend stellen Sie Ihren Domänenmitgliedsbenutzern die Anweisungen zum manuellen Konfigurieren eines drahtlosen Computers mit einem Bootstrap-Drahtlosprofil zur Verfügung. Mit dem Bootstrap-Funknetzwerkprofil können Benutzer*innen eine Funkverbindung herstellen und der Domäne beitreten. Nachdem der Computer mit der Domäne verbunden und neu gestartet wurde, können sich Benutzer*innen über eine drahtlose Verbindung bei der Domäne anmelden.

Allgemeine Schritte

Konfigurieren Sie für Benutzer*innen in der Systemsteuerung ein Administratorkonto für den lokalen Computer.

Wichtig

Um einen Computer einer Domäne hinzuzufügen, müssen Benutzer*innen mit dem lokalen Administratorkonto am Computer angemeldet sein. Alternativ müssen Benutzer*innen die Anmeldeinformationen für das lokale Administratorkonto angeben, während der Computer der Domäne hinzugefügt wird. Außerdem müssen Benutzer*innen über ein Benutzerkonto in der Domäne verfügen, der sie den Computer hinzufügen möchten. Während der Hinzufügung des Computers zu der Domäne werden die Benutzer*innen zur Angabe der Anmeldeinformationen für das Domänenkonto aufgefordert (Benutzername und Kennwort).

Stellen Sie Ihren Domänenbenutzer*innen die Anweisungen zum Konfigurieren eines Bootstrap-Funknetzwerkprofils zur Verfügung, wie im folgenden Verfahren So konfigurieren Sie ein Bootstrap-Funknetzwerkprofil beschrieben.

Stellen Sie Benutzer*innen außerdem die Anmeldeinformationen des lokalen Computers (Benutzername und Kennwort) und Domänenanmeldeinformationen (Name des Domänenbenutzerkontos und Kennwort) im Format Domänenname\Benutzername sowie die Verfahren zum Hinzufügen des Computers zur Domäne und zum Anmelden bei der Domäne bereit, wie im Core Network Guide von Windows Server 2016 dokumentiert.

So konfigurieren Sie ein Bootstrap-Funknetzwerkprofil

Verwenden Sie die von Ihrem Netzwerkadministrator oder IT-Supportmitarbeiter bereitgestellten Anmeldeinformationen, um sich mit dem Administratorkonto des lokalen Computers am Computer anzumelden.

Klicken Sie auf dem Desktop mit der rechten Maustaste auf das Netzwerksymbol, und klicken Sie dann auf Netzwerk- und Freigabecenter öffnen. Netzwerk- und Freigabecenter wird geöffnet. Klicken Sie unter Netzwerkeinstellungen ändern auf Eine neue Verbindung oder ein neues Netzwerk einrichten. Das Dialogfeld Eine Verbindung oder ein Netzwerk einrichten wird geöffnet.

Klicken Sie auf Manuelle Verbindung mit einem drahtlosen Netzwerk herstellen, und klicken Sie dann auf Weiter.

Geben Sie unter Manuelle Verbindung mit einem drahtlosen Netzwerk unter Netzwerkname den SSID-Namen des Zugriffspunkts ein.

Wählen Sie unter Sicherheitstyp die vom Administrator angegebene Einstellung aus.

Wählen Sie unter Verschlüsselungstyp und Sicherheitsschlüssel die vom Administrator angegebenen Einstellungen aus, oder geben Sie sie ein.

Wählen Sie Diese Verbindung automatisch starten aus, und klicken Sie dann auf Weiter.

Klicken Sie unter Netzwerk-SSIDerfolgreich hinzugefügt auf Verbindungseinstellungen ändern.

Klicken Sie auf Verbindungseinstellungen ändern. Das Dialogfeld „Funknetzwerkeigenschaften“ für Ihre Netzwerk-SSID wird geöffnet.

Klicken Sie auf die Registerkarte Sicherheit, und wählen Sie dann unter Netzwerkauthentifizierungsmethode auswählen die Option Geschütztes EAP (PEAP) aus.

Klicken Sie auf Einstellungen. Die Seite Eigenschaften für geschütztes EAP (PEAP) wird geöffnet.

Stellen Sie auf der Seite Eigenschaften für geschütztes EAP (PEAP) sicher, dass Serverzertifikat überprüfen nicht ausgewählt ist, klicken Sie zweimal auf OK, und klicken Sie dann auf Schließen.

Windows versucht dann, eine Verbindung mit dem drahtlosen Netzwerk herzustellen. Die Einstellungen des Bootstrap-Funknetzwerkprofils legen fest, dass Sie Ihre Domänenanmeldeinformationen angeben müssen. Wenn Windows Sie zur Eingabe eines Kontonamens und Kennworts auffordert, geben Sie die Anmeldeinformationen Ihres Domänenkontos wie folgt ein: Domänenname\Benutzername, Domänenkennwort.

So fügen Sie einen Computer zur Domäne hinzu

Melden Sie sich bei dem Computer mit dem lokalen Administratorkonto an.

Geben Sie im Suchfeld PowerShell ein. Klicken Sie in den Suchergebnissen mit der rechten Maustaste auf Windows PowerShell, und klicken Sie dann auf Als Administrator ausführen. Windows PowerShell wird mit einer Eingabeaufforderung mit erhöhten Rechten geöffnet.

Geben Sie in Windows PowerShell den folgenden Befehl ein, und drücken Sie die EINGABETASTE: Stellen Sie sicher, dass Sie die Variable „DomainName“ durch den Namen der Domäne ersetzen, der Sie beitreten möchten.

Add-Computer DomainName

Wenn Sie dazu aufgefordert werden, geben Sie Ihren Domänenbenutzernamen und Ihr Kennwort ein, und klicken Sie auf OK.

Starten Sie den Computer neu.

Befolgen Sie die Anweisungen im vorherigen Abschnitt Anmelden bei der Domäne mit einem Windows 10-Computer.