Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Herkömmliches DNS verwendet unverschlüsselte UDP- oder TCP-Nachrichten am Port 53, wodurch DNS-Datenverkehr für passive Überwachung, Datenverkehrsanalyse und aktive Manipulation durch Angreifer verfügbar gemacht wird. Die DNS-Verschlüsselung schützt den DNS-Abfrage- und Antwortdatenverkehr davor, während der Übertragung über ein Netzwerk beobachtet, geändert oder manipuliert zu werden.

DNS over HTTPS (DoH) ist ein standardsbasierter Mechanismus, der DNS-Datenverkehr verschlüsselt, indem DNS-Nachrichten in HTTPS gekapselt werden, wobei Vertraulichkeit und Integrität mithilfe von TLS (Transport Layer Security) bereitgestellt werden. Durch die Verschlüsselung von DNS-Datenverkehr verhindert DoH Lauschangriffe, Man-in-the-Middle-Angriffe und nicht autorisierte Überprüfungen von DNS-Abfragen und -Antworten.

Funktionsweise von DNS über HTTPS

DNS über HTTPS ändert nicht das grundlegende DNS-Abfrage- und Antwortmodell. Stattdessen wird geändert, wie DNS-Nachrichten über das Netzwerk transportiert werden. Wenn Sie DoH auf einem DNS-Server aktivieren, wird DoH zu einer zusätzlichen verschlüsselten Kommunikationsoption, und der DNS-Server beantwortet weiterhin herkömmliche DNS-Abfragen, es sei denn, Sie deaktivieren diese Funktion explizit.

Wenn Sie DoH aktivieren:

Der DNS-Server lauscht auf HTTPS-Datenverkehr.

Sie konfigurieren einen DoH-fähigen Client (z. B. einen Windows 11-Client), um verschlüsselte Abfragen auf einem DNS-Server zu verwenden.

Der DoH-Client stellt eine TLS-Verbindung mit dem DNS-Server her.

Der Client sendet DNS-Abfragen innerhalb einer HTTPS-Anforderung.

Der DNS-Server verarbeitet die Abfrage wie gewohnt.

Die DNS-Antwort wird innerhalb der HTTPS-Antwort zurückgegeben.

DNS über HTTPS für DNS Server (Vorschau)

Von Bedeutung

DNS over HTTPS (DoH) für DNS Server unter Windows Server befindet sich derzeit in der VORSCHAU. Diese Informationen beziehen sich auf eine Vorabversion des Produkts, an der vor der Veröffentlichung noch wesentliche Änderungen vorgenommen werden können. Microsoft übernimmt keine Gewährleistungen, ausgedrückt oder impliziert, in Bezug auf die hier bereitgestellten Informationen.

Ab dem Sicherheitsupdate 2026-02 (KB5075899) für Windows Server 2025 können Sie DNS über HTTPS (DoH) auf dem DNS-Serverdienst aktivieren, um den DNS-Datenverkehr zwischen DoH-fähigen Clients und Ihrem DNS-Server zu verschlüsseln.

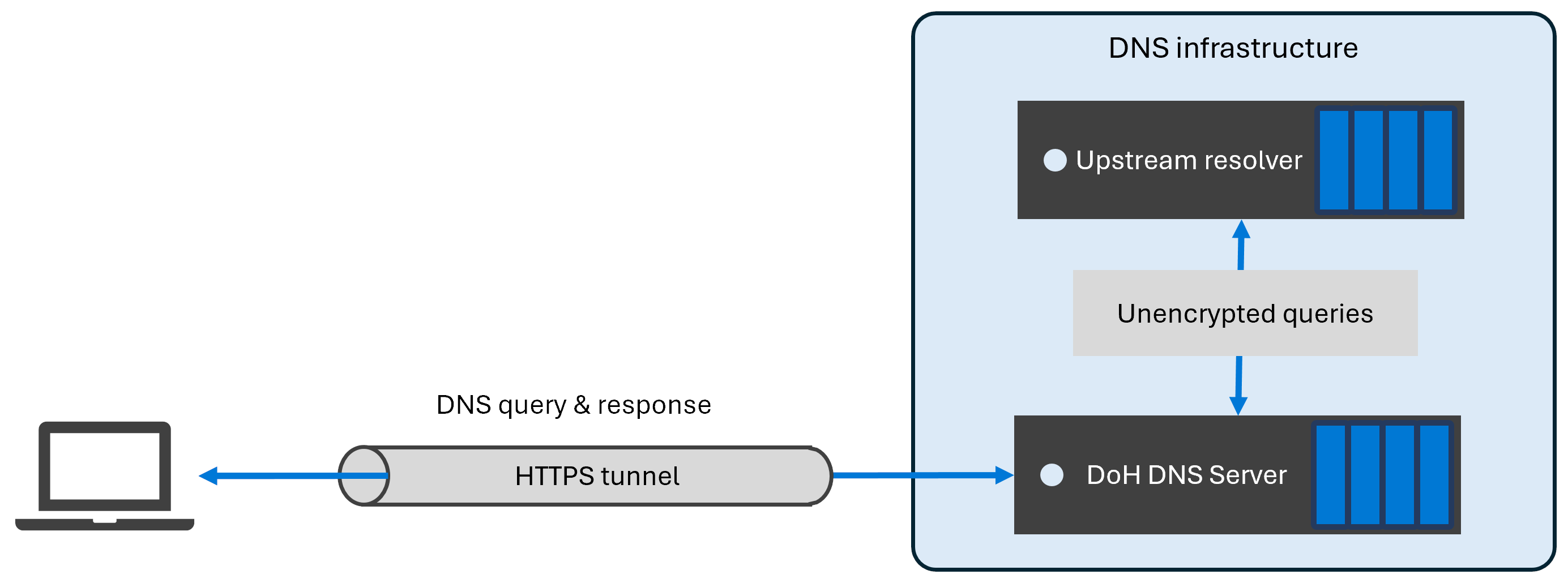

Ein Beispiel für den DoH-Kommunikationsfluss ist wie im folgenden Diagramm dargestellt.

Berücksichtigen Sie beim Konfigurieren von DNS über HTTPS für DNS Server Folgendes während der Vorschau:

Die upstream-DNS-Kommunikation (Weiterleitungen, bedingte Weiterleitungen, autoritative Server) bleibt unverschlüsselt.

DNS-Zonenübertragungen bleiben unverschlüsselt.

Dynamische DNS-Updates bleiben standardmäßig unverschlüsselt.

Sie können keinen DNS-Abfragefilter erstellen, der nur DoH-Abfragen entspricht.

Richtlinien mit einem Transportprotokoll-Abfragefilter stimmen nicht mit DoH-Abfragen überein. Beispielsweise stimmt eine Richtlinie mit dem Transportprotokollfilter

EQ, TCPnicht mit DoH überein.

Sicherheitsvorteile von DNS über HTTPS

DNS über HTTPS bietet die folgenden Sicherheits- und Datenschutzvorteile:

Vertraulichkeit. DNS-Abfragen und -Antworten werden verschlüsselt und verhindern die passive Überwachung.

Integrität. TLS schützt DNS-Nachrichten vor Änderungen während der Übertragung.

Authentication. DNS-Clients können die Identität des DNS-Servers mithilfe der standardmäßigen HTTPS-Zertifikatüberprüfung überprüfen.

Widerstand gegen Die Verkehrsanalyse. DNS-Datenverkehr wird mit anderem HTTPS-Datenverkehr kombiniert, wodurch die Gefährdung durch DNS-spezifische Filterung oder Manipulation reduziert wird. Dieser Ansatz verbessert den Datenschutz und die Resistenz gegen Abfangen.

DNS über HTTPS-Protokolle und -Standards

Das IETF definiert DNS über HTTPS in RFC 8484 – DNS-Abfragen über HTTPS (DoH).

RFC 8484 gibt an, wie DNS-Nachrichten mithilfe von HTTP über TLS gesendet und empfangen werden. Der DoH-Standard unterstützt sowohl GET- als auch POST-Methoden und definiert Medientypen für DNS-Nachrichten. Dieser Ansatz ermöglicht es DNS-Datenverkehr, von modernen HTTPS-Features wie Verschlüsselung, Authentifizierung und Verbindungswiederverwendung zu profitieren.

Darüber hinaus ermöglicht der DoH-Standard Serverimplementierungen die Freiheit, den Überwachungs-URI und den Port des Servers zu konfigurieren und eine flexible Bereitstellung in verschiedenen Netzwerkumgebungen zu ermöglichen.

DNS-Verschlüsselung und DNSSEC

DNS-Verschlüsselung, z. B. DoH, und DNSSEC adressieren verschiedene Bedrohungsmodelle und ergänzen Technologien. DIE DNS-Verschlüsselung schützt DEN DNS-Datenverkehr im Draht, während DNSSEC sicherstellt, dass DNS-Daten kryptografisch auf Integrität überprüft werden und von einer autorisierenden Quelle stammen.

Durch die Verwendung von DoH zusammen mit DNSSEC erhalten Sie eine tiefe Verteidigung, indem Sie verschlüsselten Transport mit authentifizierten DNS-Daten kombinieren. Weitere Informationen zu DNSSEC finden Sie unter Was ist DNSSEC?