Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Ab die Sicherheitsupdate vom April 2026 zeigt die Remotedesktop Verbindungs-App beim Öffnen von RDP-Dateien neue Sicherheitswarnungen an. In diesem Artikel wird erläutert, was diese Warnungen bedeuten und wie sie sicher darauf reagieren.

Was ist Remotedesktop?

mit Remotedesktop können Sie über eine Netzwerkverbindung wie das Internet eine Verbindung mit einem Computer an einem anderen Ort herstellen, z. B. an Ihrem Arbeits-PC. Sie können den Bildschirm des Remotecomputers sehen, Dateien öffnen, Anwendungen ausführen und Ihre Maus und Tastatur verwenden, als ob Sie davor sitzen.

Risiken von RDP-Dateien

Eine RDP-Datei teilt der Remotedesktop Connection-App mit, wie eine Verbindung mit einem Remotecomputer hergestellt wird. Abhängig von den Einstellungen kann die Datei auch Teile Ihres lokalen Geräts freigeben, z. B. Zwischenablage, Laufwerke oder Kamera, mit dem Remotecomputer.

Böswillige Akteure missbrauchen diese Funktion, indem SIE RDP-Dateien über Phishing-E-Mails senden. Wenn ein Opfer die Datei öffnet, stellt sein Gerät im Hintergrund eine Verbindung mit einem Server bereit, der vom Angreifer gesteuert wird, und gibt lokale Ressourcen weiter, sodass der Angreifer Zugriff auf Dateien, Anmeldeinformationen und vieles mehr erhält.

Von Bedeutung

Öffnen Sie niemals eine RDP-Datei, die Sie nicht erwarten, auch wenn die E-Mail legitim aussieht. Wenden Sie sich im Zweifelsfall an Ihre IT-Abteilung.

So bleiben Sie sicher

Nehmen Sie sich einen Moment Zeit, um nachzudenken, bevor Sie klicken. Das ist die einzige effektivste Abwehr gegen Phishing. Hier sind praktische Schritte:

- Öffnen Sie keine unerwarteten RDP-Dateien. Wenn Sie einen erhalten, den Sie nicht erwartet haben, öffnen Sie sie nicht , auch wenn die E-Mail legitim aussieht. Überprüfen Sie den Absender über einen separaten Kanal (z. B. einen Telefonanruf).

- Überprüfen Sie die Remotecomputeradresse. Wenn Sie den Computernamen oder die Adresse im Dialogfeld nicht erkennen, stellen Sie keine Verbindung her.

- Aktivieren Sie nur Umleitungen, die Sie benötigen. Belassen Sie alle anderen Optionen deaktiviert.

- Achten Sie auf das Dialogfeld und ob der Herausgeber überprüft werden kann. Überprüfen Sie den Herausgeber auch dann, wenn die Datei signiert ist.

- Melden Sie verdächtige RDP-Dateien an Ihr IT-Sicherheitsteam.

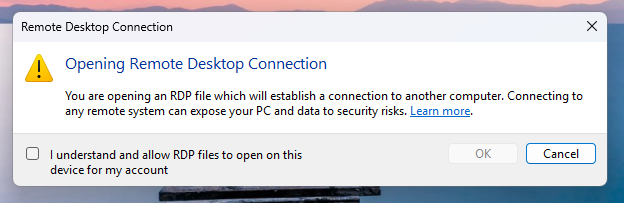

Das Dialogfeld "Erster Start"

Beim ersten Öffnen einer RDP-Datei nach der Installation dieses Updates wird ein Schulungsdialogfeld angezeigt. Es wird erläutert, was RDP-Dateien sind und warnt vor Phishing-Risiken. Nachdem Sie RDP-Dateiverbindungen in diesem Dialogfeld zugelassen haben, wird sie für Ihr Konto nicht mehr angezeigt.

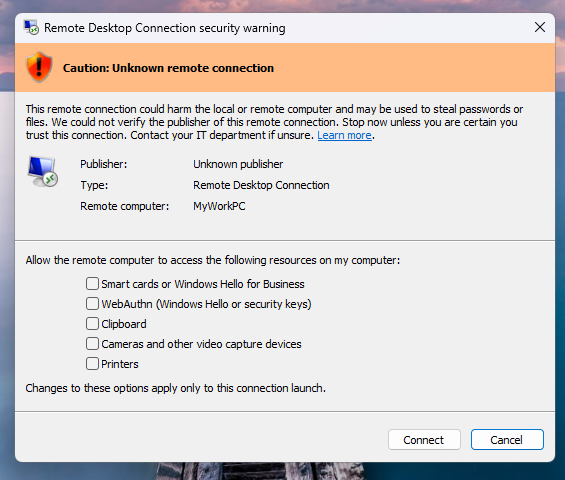

Das Dialogfeld "Verbindungssicherheit"

Jedes Mal, wenn Sie eine RDP-Datei öffnen, wird ein Sicherheitsdialogfeld angezeigt, bevor eine Verbindung hergestellt wird. Sie zeigt die Adresse des Remotecomputers und ein Kontrollkästchen für jede lokale Ressource an, auf die die Datei zugreifen möchte. Der Zugriff auf alle diese Ressourcen ist standardmäßig deaktiviert – Sie müssen die einzelnen Ressourcen explizit aktivieren.

Dieses Dialogfeld ist in zwei Versionen vorhanden, je nachdem, ob der Herausgeber der RDP-Datei überprüft werden kann.

RDP-Dateien ohne überprüfbaren Herausgeber

Wenn eine RDP-Datei nicht digital signiert ist, gibt es keine Möglichkeit, zu überprüfen, wer sie erstellt hat oder ob sie manipuliert wurde. In diesem Fall zeigt das Sicherheitsdialogfeld ein Banner mit dem Titel Caution: Unbekannte Remoteverbindung und legt das Feld Publisher auf "Unbekannter publisher" fest, wie in der folgenden Abbildung dargestellt.

Warnung

Eine nicht signierte RDP-Datei kann von jedem stammen. Behandeln Sie es mit äußerster Vorsicht, insbesondere, wenn Sie sie per E-Mail erhalten oder aus dem Internet heruntergeladen haben.

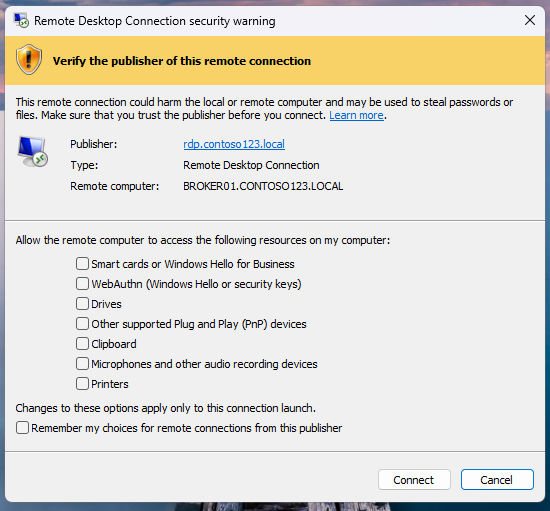

RDP-Dateien mit einem überprüfbaren Herausgeber

Wenn ein Herausgeber eine RDP-Datei digital signiert , bestätigt die Signatur, wer sie erstellt oder verteilt hat. Der Name des Herausgebers wird im Dialogfeld angezeigt, und das Banner lautet "Überprüfen des Herausgebers dieser Remoteverbindung", wie die folgende Abbildung zeigt.

Eine Signatur bestätigt die Identität der Entität, die die Datei erstellt hat und dass die Datei seit dem Signieren nicht manipuliert wurde. Es garantiert nicht, dass die Datei sicher ist. Cyberattacker können Dateien mithilfe von Namen signieren, die legitimen Organisationen ähnlich ähneln , z. B. "Contoso Security" anstelle von "Contoso Ltd". Lesen Sie den Herausgebernamen immer sorgfältig, und überprüfen Sie, ob er der erwarteten Organisation entspricht.

Hinweis

Ihre IT-Abteilung kann Ihren Computer so konfigurieren, dass sie bestimmten Herausgebern vertraut. Wenn eine RDP-Datei von einem vertrauenswürdigen Herausgeber signiert ist, kann sich die Erfahrung je nach den Richtlinien Ihrer Organisation unterscheiden.

Grundlegendes zu Umleitungen

Wenn Sie eine RDP-Datei öffnen, kann sie den Zugriff auf Ressourcen auf Ihrem lokalen Gerät anfordern. Diese Anforderungen werden als Umleitungen bezeichnet. Sie teilen Teile Ihres lokalen Geräts mit dem Remotecomputer. Nach diesem Update werden alle von RDP-Dateien angeforderten Umleitungen standardmäßig deaktiviert , es sei denn, Sie entscheiden sich dafür.

In der folgenden Liste werden die einzelnen Umleitungstypen und das Risiko erläutert, das sie darstellt. Ältere Versionen von Windows unterstützen eine andere Reihe von Umleitungen, daher sind nicht alle auf Ihrem Gerät verfügbar.

Antriebe

- Funktionsweise: Macht Ihre lokalen Laufwerke (Festplatten, USB-Laufwerke, Netzlaufwerke) vom Remotecomputer aus zugänglich. Der Remotecomputer kann Dateien auslesen und Dateien auf Ihre lokalen Laufwerke schreiben.

-

Risiko: Diese Umleitung ist eine der gefährlichsten. Ein Angreifer kann:

- Stehlen Sie Dateien von Ihren lokalen Laufwerken, einschließlich Dokumenten, Datenbanken und Anmeldeinformationen, die auf dem Datenträger gespeichert sind.

- Plant Schadsoftware auf Ihren lokalen Laufwerken. Beispielsweise könnte der Angreifer ein schädliches Programm in Ihren Startordner schreiben, der beim nächsten Anmelden ausgeführt wird.

- Greifen Sie auf Netzwerkfreigaben zu, die als Laufwerke auf Ihrem Gerät zugeordnet sind und wodurch möglicherweise andere Systeme in Ihrer Organisation erreicht werden können.

Zwischenablage

- Funktionsweise: Gibt den Inhalt Ihrer Zwischenablage (alles, was Sie kopieren und einfügen) zwischen Ihrem Gerät und dem Remotecomputer frei.

- Risiko: Ein Cyberangriff könnte alles lesen, was Sie auf Ihrem lokalen Gerät kopieren – einschließlich Kennwörtern, vertraulicher Text oder vertraulicher Informationen. Der Cyberattacker könnte auch schädliche Inhalte in Ihrer Zwischenablage platzieren, die Sie dann in eine lokale Anwendung einfügen können.

Smartcards oder Windows Hello for Business

- Was es macht: Ermöglicht dem Remote-Computer die Verwendung von Smartcards oder Windows Hello for Business-Anmeldeinformationen, die Sie auf Ihrem lokalen Gerät verbinden oder konfigurieren.

- Risk: Ein Angreifer kann Ihre umgeleitete Smartcard oder Windows Hello for Business Anmeldeinformationen verwenden, um sich beim Remotesystem oder auf anderen Systemen zu authentifizieren, auf die vom Remotecomputer zugegriffen werden kann. Diese Aktion kann zu nicht autorisiertem Zugriff auf die Ressourcen Ihrer Organisation mithilfe Ihrer Identität führen.

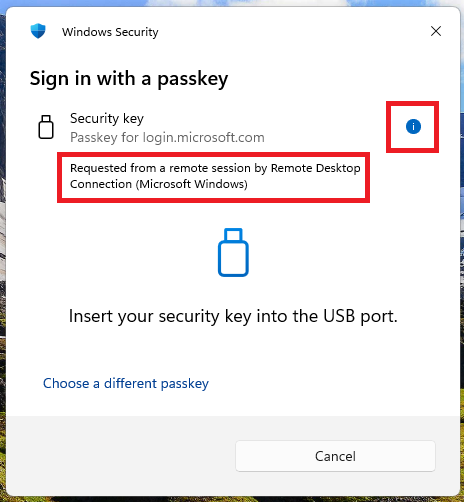

WebAuthn (Windows Hello oder Sicherheitsschlüssel)

- Funktionsweise: Ermöglicht dem Remotecomputer, Ihre lokalen FIDO2-Sicherheitsschlüssel oder Passkeys zu verwenden, um Probleme mit der Webauthentifizierung abzuschließen.

- Risiko: Authentifizierungsaufforderungen werden möglicherweise von einer bösartigen Remotesitzung auf das lokale Gerät umgeleitet und für Phishing verwendet.

Hinweis

Wenn eine WebAuthn-Anforderung über eine Remotesitzung umgeleitet wird, zeigt Windows diese Informationen in der Authentifizierungsaufforderung an. Wenn ein Hinweis angezeigt wird, dass die Anforderung von einer Remoteverbindung stammt und Sie es nicht erwartet haben, genehmigen Sie die Anforderung nicht.

Mikrofone und andere Audioaufzeichnungsgeräte

- Funktionsweise: Teilt Ihre lokalen Mikrofon- und Audioaufzeichnungsgeräte mit dem Remotecomputer, damit Remoteanwendungen Audio aus Ihrer Umgebung aufzeichnen können.

- Risiko: Mit Zugriff auf Ihr Mikrofon kann ein Angreifer Unterhaltungen, Besprechungen oder andere Audiodaten in Ihrer Umgebung ohne Ihr Wissen abhören.

Kameras und andere Videoaufnahmegeräte

- Funktionsweise: Teilt Ihre lokalen Kameras und Videoaufnahmegeräte mit dem Remotecomputer, sodass Remoteanwendungen Video aus Ihrer Umgebung aufzeichnen können.

- Risiko: Ein Angreifer mit Zugriff auf Ihre Kamera kann Ihre Umgebung sehen, Dokumente auf Ihrem Schreibtisch lesen, Ihren Bildschirm beobachten oder eine visuelle Überwachung ohne Ihr Bewusstsein durchführen.

Ort

- Funktionsweise: Teilt den geografischen Standort Ihres Geräts mit dem Remotecomputer.

- Risiko: Ein Angreifer könnte Ihren physischen Standort ermitteln, der je nach Ihrer Rolle oder Ihrem Kontext vertraulich sein kann (z. B. Militär-, Strafverfolgungs- oder Leitendes Personal).

Drucker

- Funktionsweise: Stellt Ihre lokalen Drucker vom Remotecomputer zur Verfügung, sodass Remoteanwendungen auf Ihren lokalen Druckern drucken können.

- Risiko: Ein Cyberattacker, der eine Remotesitzung steuert, könnte Druckaufträge an Ihre Drucker senden, möglicherweise Ressourcen verschwenden oder irreführende Dokumente drucken, die als lokal erscheinen.

Anschlüsse

- Funktionsweise: Teilt Ihre lokalen seriellen (COM) und parallelen (LPT)-Ports mit dem Remotecomputer.

- Risiko: Ein Angreifer könnte auf Geräte zugreifen, die mit diesen Ports verbunden sind, z. B. spezielle Hardware oder ältere Peripheriegeräte, und potenziell Daten über sie lesen oder senden.

Point-of-Service-Geräte

- Funktionsweise: Teilt Point-of-Service(POS)-Geräte wie Barcodescanner und Belegdrucker, die Sie mit Ihrem lokalen Gerät verbinden.

- Risiko: Ein Angreifer könnte mit POS-Geräten interagieren, die Transaktionen beeinträchtigen oder Finanzdaten von verbundenen Geräten lesen.

Andere unterstützte Plug & Play (PnP)-Geräte

- Was es tut: Teilt andere unterstützte Plug-and-Play-Geräte mit dem Remote-Computer, einschließlich einer Vielzahl von USB- und anderen Peripheriegeräten.

- Risiko: Je nach Gerät könnte ein Angreifer Daten lesen, mit dem Gerät interagieren oder als Pivotpoint für weitere Angriffe verwenden.

Andere unterstützte RemoteFX-USB-Geräte

- Funktionsweise: Teilt unterstützte USB-Geräte mit dem Remotecomputer auf niedriger Ebene mithilfe der RemoteFX USB-Umleitung. Der Remotecomputer erhält direkteren Zugriff auf das Gerät als die Standardumleitung.

- Risiko: RemoteFX-USB-Umleitung bietet tieferen Zugriff auf USB-Geräte. Ein Angreifer könnte diesen Zugriff ausnutzen, um mit sensiblen USB-Geräten wie Authentifizierungstoken, Speichergeräten oder spezieller Hardware zu interagieren, auf einer Ebene, die typische Schutzmechanismen auf Anwendungsebene umgeht.

Häufig gestellte Fragen

Was geschieht, wenn die RDP-Dateien meiner Organisation eine Warnung mit einem unbekannten Herausgeber anzeigen?

Diese Warnung bedeutet, dass die RDP-Dateien Ihrer Organisation nicht signiert sind. Wenden Sie sich an Ihre IT-Abteilung – sie können die Dateien signieren, damit sie stattdessen ihren Herausgeber anzeigen.

Wirkt sich dieses Update auf Verbindungen aus, die ich manuell von Remotedesktop Connection starte?

Nein. Dieses Update wirkt sich nur auf Verbindungen aus, die durch Öffnen einer RDP-Datei gestartet wurden. Wenn Sie einen Computernamen direkt in Remotedesktop Connection eingeben, ist die Oberfläche unverändert.

Ich sehe diese Warnung von Azure Virtual Desktop oder Windows 365. Ist es sicher?

RDP-Dateien aus Microsoft-Dienste wie Azure Virtual Desktop und Windows 365 werden in der Regel von Microsoft signiert. Beim Herstellen einer Verbindung mit diesen Diensten sollte das neue Sicherheitsdialogfeld nicht angezeigt werden. Wenn Sie dies tun, fahren Sie nicht fort – wenden Sie sich an Ihre IT-Abteilung, um dies zu untersuchen.

Ich bin Ein App-Entwickler. Meine App verwendet das Remotedesktop ActiveX-Steuerelement. Wie kann ich dieses Dialogfeld steuern?

Wenn Ihre Anwendung das Remotedesktop ActiveX-Steuerelement (mstscax.dll) verwendet, können Sie IMsRdpExtendedSettings-Eigenschaft verwenden, um das Dialogfeldverhalten zu steuern. Mit der RedirectionWarningDialogVersion Eigenschaft können Sie konfigurieren, ob die neue Version des Sicherheitsdialogfelds nach dem Update deaktiviert werden soll.

Ich bin IT-Administrator. Wie kann ich den neuen Sicherheitsdialog vorübergehend rückgängig machen?

Warnung

Wenn Sie den Registrierungs-Editor falsch verwenden, kann es zu schwerwiegenden Problemen kommen, die möglicherweise eine Neuinstallation des Betriebssystems erfordern. Microsoft können nicht garantieren, dass Sie Probleme lösen können, die sich aus der fehlerhaften Verwendung des Registrierungs-Editors ergeben. Sie verwenden den Registrierungs-Editor auf eigene Verantwortung.

Wenn das Update temporäre Unterbrechungen in Ihrer Umgebung verursacht, können Sie zum vorherigen Dialogfeldverhalten zurückkehren, indem Sie einen Registrierungswert festlegen.

Wählen Sie "Start" aus, geben Sie den Registrierungs-Editor ein, und öffnen Sie ihn.

Wechseln Sie zu dem Schlüssel, und ändern Sie den Schlüssel:

HKLM\Software\Policies\Microsoft\Windows NT\Terminal Services\Clientmit den folgenden Werten:Name: RedirectionWarningDialogVersion

Typ: REG_DWORD

Daten: 1

Warnung

Ein zukünftiges Windows Update kann die Unterstützung für diese Einstellung auch bei älteren Versionen von Windows entfernen. Planen Sie, Ihre Umgebung auf den neuen Sicherheitsdialog umzustellen.