Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Der integrierte Systemmonitor (Sysmon) ist ein optionales Windows-Feature auf Windows 11 und Windows Server 2025, das bei Aktivierung über Systemneustarts hinweg zum Überwachen und Protokollieren der Systemaktivität im Windows-Ereignisprotokoll verbleibt. Sie enthält ausführliche Informationen zu Prozesserstellung, Netzwerkverbindung und Änderungsereignissen zur Dateierstellungszeit. Durch das Sammeln der Ereignisse über die Windows-Ereignissammlung oder einen SIEM-Agent können Sie besser verstehen, was das System tut. Diese Ereignisse helfen Ihnen, schädliches oder ungewöhnliches Verhalten zu erkennen und aufzudecken, wie Eindringlinge oder Schadsoftware sich in Ihrer Umgebung bewegen und arbeiten.

Sysmon analysiert weder die generierten Ereignisse noch versucht es, seine Anwesenheit vor Angreifern zu verbergen.

Sysmon-Funktionen

Sysmon umfasst die folgenden Funktionen:

Protokolliert die Prozesserstellung mit vollständiger Befehlszeile für aktuelle und übergeordnete Prozesse.

Zeichnet den Hash von Prozessbilddateien mit SHA1 (Standard), MD5, SHA256 oder IMPHASH auf.

Mehrere Hashes können gleichzeitig verwendet werden.

Schließt eine Prozess-GUID in Prozesserstellungsereignisse ein, um die Korrelation von Ereignissen auch dann zu ermöglichen, wenn Windows Prozess-IDs wiederverwendet.

Enthält eine Sitzungs-GUID in jedem Ereignis, um die Korrelation von Ereignissen in derselben Anmeldesitzung zu ermöglichen.

Protokolliert das Laden von Treibern oder DLLs mit ihren Signaturen und Hashes.

Protokolliert, wenn Datenträger oder Volumes mit unformatiertem Lesezugriff geöffnet werden.

Protokolliert optional Netzwerkverbindungen, einschließlich des Quellprozesses der einzelnen Verbindungen, IP-Adressen, Portnummern, Hostnamen und Portnamen.

Erkennt Änderungen an der Dateierstellungszeit, um zu verstehen, wann eine Datei tatsächlich erstellt wurde. Die Änderung von Zeitstempeln für die Dateierstellung ist eine Technik, die häufig von Schadsoftware verwendet wird, um ihre Spuren zu verdecken.

Die Konfiguration wird automatisch neu geladen, wenn sie in der Registrierung geändert wurde.

Regelfilterung zum dynamischen Ein- oder Ausschließen bestimmter Ereignisse.

Generiert Ereignisse von einem frühen Zeitpunkt im Startprozess, um Aktivitäten zu erfassen, die von sogar komplexer Kernelmodus-Schadsoftware verursacht werden.

Diese Funktionen bieten Sicherheitsteams einen besseren Kontext als Standardüberwachungsprotokolle allein und verbessern die Erkennung verdächtiger Verhaltensweisen wie Leben außerhalb des Landes, Lateral Movement und schädliche Aktivitäten.

Verwendungszweck

Einige gängige Verwendungsbeispiele mit einfachen Befehlszeilenoptionen zum Installieren und Deinstallieren von Sysmon sowie zum Überprüfen und Ändern der Konfiguration:

Installieren:

sysmon -i [<configfile>]

Updatekonfiguration:

sysmon -c [<configfile>]

Ereignismanifest installieren:

sysmon -m

Druckschema:

sysmon -s

Deinstallieren:

sysmon -u [force]

Screenshots

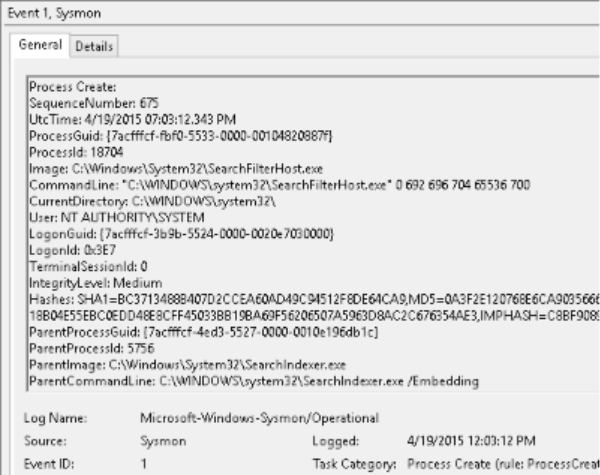

Der folgende Screenshot zeigt typische Sysmon-Telemetriedaten im integrierten Windows-Ereignisanzeige:

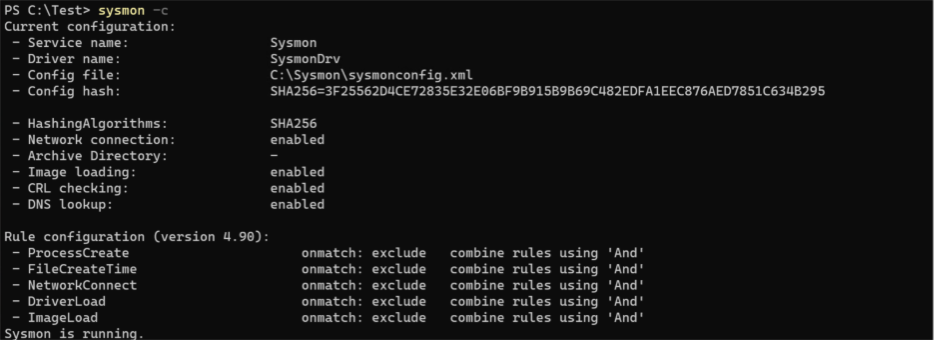

Der folgende Screenshot zeigt Sysmon-Ausgaben beim Bestätigen der Telemetriekonfiguration:

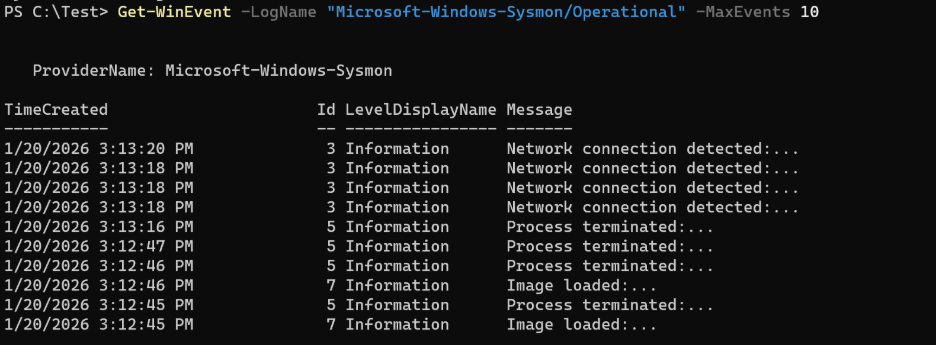

Der folgende Screenshot zeigt, wie Sysmon aktiv Telemetrieereignisse speichert:

Lokalisierte Ereignisse

Integrierte Sysmon-Ereignisse, die in das Windows-Ereignisprotokoll geschrieben werden, werden lokalisiert und bieten eine konsistente Erfahrung mit anderen Windows-Systemereignissen und stimmen mit der auf dem Gerät konfigurierten Sprache überein. Während die gerenderte Ereignismeldung (der in Tools wie Ereignisanzeige angezeigte Anzeigetext) lokalisiert ist, werden die zugrunde liegenden XML-Ereignisdaten nicht lokalisiert und bleiben in allen Sprachen konsistent. Diese XML-Darstellung kann für eine zuverlässige Ereignissammlung, -aggregation und -analyse über Umgebungen hinweg verwendet werden.

Dieses Verhalten unterscheidet sich von eigenständigem Sysmon und ist bei der Integration von integriertem Sysmon in Protokollsammlungspipelines, SIEM-Lösungen oder benutzerdefinierte Ereignisverarbeitungslogik wichtig.

Hinweis

Wenn Sie sysmon-Ereignisse derzeit mit Nicht-XML-Darstellungen (z. B. gerendertem Nachrichtentext) sammeln oder verarbeiten, müssen Sie möglicherweise Ereignisverarbeitungsskripts aktualisieren, um die Lokalisierung auf nicht englischsprachigen Systemen zu berücksichtigen.

Wartung und Updates

Verbesserungen und nicht sicherheitsrelevante Verbesserungen an integriertem Sysmon werden über den standardmäßigen Windows-Qualitätsupdateprozess bereitgestellt, wobei Änderungen zuerst in optionalen Windows-Vorschauupdates verfügbar und dann im nächsten regelmäßig geplanten Windows-Update allgemein bereitgestellt werden. Weitere Informationen finden Sie unter Übersicht über Windows-Qualitätsupdates.

Während dieser Featureupdates:

Integrierte Sysmon-Binärdateien werden unabhängig davon aktualisiert, ob Sysmon derzeit aktiviert ist.

Wenn das integrierte Sysmon aktiviert ist, ist der Übergang zu den aktualisierten Binärdateien nahtlos, die vorhandene Konfiguration wird beibehalten, und es ist kein Systemneustart erforderlich.

Wenn das integrierte Sysmon nicht aktiviert ist, ersetzt das Update die Binärdateien, sysmon bleibt jedoch deaktiviert.

Funktionsupdates für integrierte Sysmon wirken sich nicht auf eigenständige Sysmon-Installationen auf dem Gerät aus. Die Koexistenz zwischen integriertem Sysmon und eigenständigem Sysmon wird nicht unterstützt.

Testen und Überprüfen

Organisationen sollten bei der Einführung neuer integrierter Sysmon-Features die standardmäßigen Testmethoden für Windows-Updates befolgen:

Auswerten optionaler Vorschauupdates in Test- oder Pilotumgebungen.

Überprüfen Sie die Sysmon-Ereignisausgabe und das Verhalten nach Updates.

Passen Sie die Sysmon-Konfiguration nach Bedarf vor der umfassenden Bereitstellung an.

Dieser Ansatz ermöglicht es Teams, Änderungen zu überprüfen und gleichzeitig die Ausrichtung auf ihre vorhandenen Windows-Updateverwaltungsprozesse beizubehalten.

Qualitätsupdates

Wenn ein kritisches Sicherheitsproblem erkannt wird, das sich auf das integrierte Sysmon auswirkt, wird der Fix als Teil des monatlichen Sicherheitsupdaterelease (Update-Dienstag/B-Version) bereitgestellt.

Sicherheitsupdates werden umfassend bereitgestellt und erfordern keine optionalen Vorschauupdates.

Updates unabhängig davon gelten, ob das integrierte Sysmon aktiviert ist, um sicherzustellen, dass Sysmon-Komponenten geschützt bleiben.

Koexistenz mit Sysmon & anderen Sicherheitsprodukten

Das integrierte Sysmon ist so konzipiert, dass es als native Windows-Funktion funktioniert und die Koexistenz mit eigenständigem Sysmon nicht unterstützt.

Eigenständiges Sysmon und integriertes Sysmon können nicht gleichzeitig auf demselben Gerät aktiviert werden.

Eigenständiges Sysmon muss deinstalliert werden, bevor das integrierte Sysmon aktiviert wird.

Windows-Updates, die integrierte Sysmon bereitstellen oder aktualisieren, wirken sich nicht auf eigenständige Sysmon-Installationen aus. Wenn eigenständiges Sysmon installiert ist, bleibt es unverändert, und das integrierte Sysmon bleibt deaktiviert.

Sysmon ist mit anderen Sicherheitsprodukten kompatibel, z. B.:

Windows-Ereignisweiterleitung und Windows-Ereignissammlung, die Sysmon-Protokolle für die Analyse zentral aggregieren.

Microsoft Defender for Endpoint und anderen EDR-Plattformen, die Sysmon-Ereignisse für erweiterte Erkennungslogik nutzen.

SIEM-Lösungen zum Korrelieren von Sysmon-Telemetriedaten mit anderen Protokollquellen.

Mit den Filter- und Konfigurationsfunktionen von Sysmon können Administratoren die Ereigniserfassung so anpassen, dass die Datenvolumen verwaltbar bleiben, wodurch Überlappungen mit anderen Agents minimiert und gleichzeitig die Signalqualität maximiert wird. Es steht nicht im Konflikt mit Antivirensoftware oder anderen Überwachungstools, da es unformatierte Telemetriedaten bereitstellt, anstatt aktive Verhinderung.