A grande questão e como nos podemos integrar nossa visão de aceso baseado em declarações em nosso ambiente corporativo.

- Geneva Framework para criar aplicações. NET que são cientes de declarações

- Geneva" Servidor (Servidor de token de segurança) para criar, mapear é distribuir declarações.

- Windows Cardspace "Geneva" Interface para navegar entre varias identidades

Componentes do Windows Azure para controle de acesso:

- Access Control Service: Para criar aplicações na nuvem ciente de declarações

- Microsoft Federation Gateway: Servidor de STS na nuvem

ArqCast Brasil: https://silverlight.services.live.com/90408/ArqCast%20Brasil%20%e2%80%93%20GenevaFramework/video.wmv

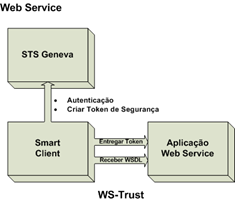

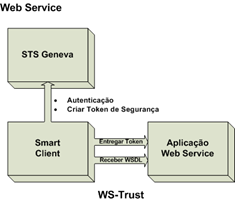

- SmartClient acessa a aplicação (WS) ciente de declarações

- Aplicação (WS) responde via WSDL sobre as declarações requeridas e o STS

- SmartClient e redirecionado para o STS que a aplicação confia

- Usuário precisa se autenticar contra o Geneva STS

- Geneva STS cria o token de segurança com as informações do “Active Directory”

- Token de segurança e entrega para a aplicação (WS)

- Aplicação ciente de declarações verifica as declarações é autoriza o acesso

|

|

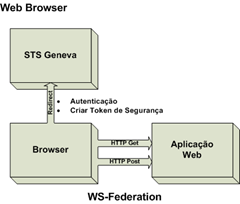

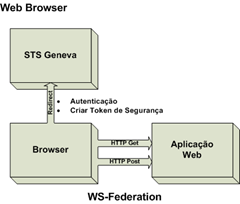

“Active Directory” – Web Browser:

- Browser acessa a aplicação de web ciente de declarações

- Aplicação de web redireciona para o STS Geneva

- Usuário precisa se autenticar contra o Geneva STS

- Geneva STS cria o token de segurança com as informações do “Active Directory”

- Token de segurança e entrega para a aplicação de web

- Aplicação de web ciente de declarações verifica as declarações é autoriza o acesso

|

|

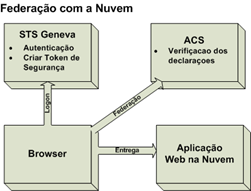

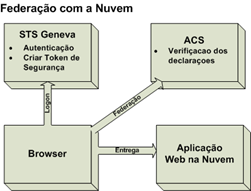

“Active Directory” é Windows Azure:

- Usuário autêntico com o provedor de identidade local

- Local Geneva STS cria o token de segurança com as informações do “Active Directory”

- Browser acessa a aplicação de web na nuvem ciente de declarações

- Browser entrega o token de segurança para o ACS na nuvem

- ACS autêntica e autoriza a identidade para o acesso da aplicação na nuvem

- Garante acesso a aplicação de web na nuvem com os declarações locais

|

|

Grande Abraço, Markus